Riadenie prístupu na základe rolí (RBAC)

OneLake RBAC používa priradenia rolí na použitie povolení pre svojich členov. Roly môžete priradiť jednotlivcom alebo skupinám zabezpečenia, skupinám v Microsoft 365 a distribučným zoznamom. Každý člen skupiny používateľov získa priradenú rolu.

Ak sa niekto nachádza v dvoch alebo viacerých skupinách zabezpečenia alebo v skupine v Microsoft 365, získa najvyššiu úroveň povolenia, ktorú poskytujú roly. Ak skupiny používateľov vnoríte a priradíte k nej rolu, všetci obsiahnutí používatelia majú povolenia.

OneLake RBAC umožňuje používateľom definovať roly prístupu k údajom iba pre položky v službe Lakehouse.

OneLake RBAC obmedzuje prístup k údajom pre používateľov s zobrazovačom pracovného priestoru alebo prístup na čítanie do jazera. Nevzťahuje sa na správcov, členov ani prispievateľov pracovného priestoru. V dôsledku toho oneLake RBAC podporuje len úroveň čítania povolení.

Vytvorenie rolí RBAC

Roly OneLake RBAC môžete definovať a spravovať prostredníctvom nastavení prístupu k údajom v službe Lakehouse.

Ďalšie informácie nájdete v téme Začíname s rolami prístupu k údajom.

Predvolená rola RBAC v lakehouse

Keď používateľ vytvorí novú službu lakehouse, OneLake vygeneruje predvolenú rolu RBAC s názvom Default Readers. Táto rola umožňuje všetkým používateľom s povolením ReadAll čítať všetky priečinky v položke.

Tu je predvolená definícia roly:

| Fabric Item | Názov roly | Povolenie | Zahrnuté priečinky | Priradení členovia |

|---|---|---|---|---|

| Lakehouse | DefaultReader |

ČítaťVšetky | Všetky priečinky v a Tables/Files/ |

Všetci používatelia s povolením ReadAll |

Poznámka

Ak chcete obmedziť prístup na konkrétnych používateľov alebo konkrétne priečinky, musíte buď upraviť predvolenú rolu, alebo ju odstrániť a vytvoriť novú vlastnú rolu.

Dedenie v OneLake RBAC

Pre akýkoľvek priečinok získajú povolenia OneLake RBAC vždy celú hierarchiu súborov a podpriečinkov priečinka.

Napríklad s ohľadom na nasledujúcu hierarchiu lakehouse v OneLake.

Tables/

──── (empty folder)

Files/

────folder1

│ │ file11.txt

│ │

│ └───subfolder11

│ │ file1111.txt

| │

│ └───subfolder111

| │ file1111.txt

│

└───folder2

│ file21.txt

V danej hierarchii sú povolenia OneLake RBAC pre Role1 a Role2 zdedia nasledujúcim spôsobom:

| Rola | Povolenie | Priečinok definovaný v povolení | Priečinky a súbory dediaci povolenie |

| Rola1 | Čítať | folder1 |

|

| Rola2 | Čítať | folder2 |

|

Traversal a listing in OneLake RBAC

OneLake RBAC umožňuje automatický prechod nadradených položiek, aby sa údaje dali ľahko zistiť. Udelenie používateľskému súboru Čítať do podpriečinka11 udelí používateľovi možnosť uviesť do zoznamu a prechádzať cez priečinok nadradeného adresára1. Táto funkcia je podobná povoleniam priečinkov systému Windows, kde poskytovanie prístupu k podpriečinku poskytuje zisťovanie a prechádzanie nadradenými adresármi. Zoznam a prechádzanie udelené nadradenému prvku sa nevzťahuje na ďalšie položky mimo priamych nadradených prvkov, čo zabezpečuje, aby boli ostatné priečinky uchované v bezpečí.

Napríklad s ohľadom na nasledujúcu hierarchiu lakehouse v OneLake.

Tables/

──── (empty folder)

Files/

────folder1

│ │ file11.txt

│ │

│ └───subfolder11

│ │ file111.txt

| │

│ └───subfolder111

| │ file1111.txt

│

└───folder2

│ file21.txt

Pre danú hierarchiu poskytujú povolenia OneLake RBAC pre rolu Role1 nasledujúci prístup. Prístup k file11.txt sa nezobrazuje, pretože nie je nadradeným členom podpriečinka11. Rovnako tak pre Role2 nie je viditeľný ani file111.txt.

| Rola | Povolenie | Priečinok definovaný v povolení | Priečinky a súbory dediaci povolenie |

| Rola1 | Čítať | podpriečinok11 |

|

| Rola2 | Čítať | subfolder111 |

|

V prípade skratiek sa správanie zoznamu mierne líši. Skratky k externým zdrojom údajov sa správajú rovnako ako priečinky, ale skratky na iné umiestnenia OneLake majú špecializované správanie. Prístup k odkazu OneLake je určený cieľovými povoleniami odkazu. Pri vytváraní zoznamu skratiek sa nevyvolá žiadne volanie na kontrolu cieľového prístupu. V dôsledku toho sa pri vytváraní adresára vrátia všetky interné skratky bez ohľadu na prístup používateľa k cieľu. Keď sa používateľ pokúsi otvoriť odkaz, kontrola prístupu sa vyhodnotí a používateľovi sa zobrazia len údaje, na zobrazenie ktorých má požadované povolenia. Ďalšie informácie o odkazoch nájdete v časti Zabezpečenie skratiek.

Nižšie uvedené príklady používajú nasledujúcu hierarchiu priečinkov.

Files/

────folder1

│

└───shortcut2

|

└───shortcut3

| Rola | Povolenie | Priečinok definovaný v povolení | Výsledok zoznamu súborov |

| Rola1 | Čítať | folder1 |

|

| Rola2 | NEDOSTUPNÝ | NEDOSTUPNÝ |

|

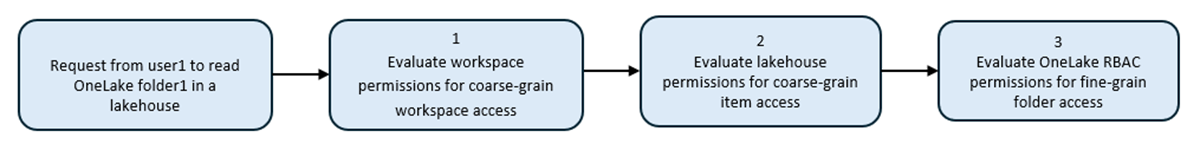

Ako sa vyhodnocujú povolenia OneLake RBAC s povoleniami služby Fabric

Povolenia pracovného priestoru a položky umožňujú udeliť v službe OneLake prístup k údajom vo formáte OneLake pre danú položku. Povolenia OneLake RBAC vám umožňujú obmedziť prístup k údajom v službe OneLake iba ku konkrétnym priečinkom.

Povolenia OneLake RBAC a pracovného priestoru

Povolenia pracovného priestoru sú prvou hranicou zabezpečenia pre údaje v rámci služby OneLake. Každý pracovný priestor predstavuje jednu doménu alebo oblasť projektu, v ktorej môžu tímy spolupracovať na údajoch. Zabezpečenie v pracovnom priestore môžete spravovať prostredníctvom rolí pracovného priestoru služby Fabric. Ďalšie informácie o kontrole prístupu na základe rolí (RBAC) v službe Fabric: Roly pracovného priestoru

Roly pracovného priestoru v službe Fabric udeľujú v službe OneLake nasledujúce povolenia.

| Povolenie | Správca | Člen | Prispievateľ | Čitateľ |

|---|---|---|---|---|

| Zobrazenie súborov v službe OneLake | Vždy* Áno | Vždy* Áno | Vždy* Áno | Predvolene nie. Ak chcete udeliť prístup, použite funkciu OneLake RBAC. |

| Zápis súborov v OneLake | Vždy* Áno | Vždy* Áno | Vždy* Áno | No |

Poznámka

*Keďže roly Správca pracovného priestoru, Roly člena a prispievateľa automaticky udeľujú povolenia na zápis službe OneLake, prepíšu všetky povolenia na čítanie v role OneLake RBAC.

| Rola pracovného priestoru | Má OneLake použiť povolenia RBAC na čítanie? |

|---|---|

| Správca, Prispievateľ, Člen | Nie, OneLake Security bude ignorovať všetky povolenia Na čítanie OneLake RBC |

| Divák | Áno, ak je definovaná, použije sa povolenia OneLake RBAC na čítanie. |

OneLake RBAC a Lakehouse povolenia

V pracovnom priestore môžu mať položky služby Fabric povolenia nakonfigurované oddelene od rolí pracovného priestoru. Povolenia môžete nakonfigurovať buď zdieľaním položky alebo spravovaním povolení položky. Nasledujúce povolenia určujú schopnosť používateľa vykonávať akcie s údajmi v službe OneLake.

Povolenia lakehouse

| Povolenie lakehouse | Môže zobrazovať súbory vo OneLake? | Môže písať súbory v OneLake? | Môže čítať údaje prostredníctvom koncového bodu analýzy SQL? |

|---|---|---|---|

| Čítanie | Predvolene nie, na udelenie prístupu použite funkciu OneLake RBAC. | Nie | No |

| ČítaťVšetky | Áno v predvolenom nastavení. Na obmedzenie prístupu použite funkciu OneLake RBAC. | Nie | No |

| Zapisovať | Áno | Áno | Áno |

| Execute, Reshare, ViewOutput, ViewLogs | Nie je možné udeliť samostatne | Nie je možné udeliť samostatne | Nie je možné udeliť samostatne |

Povolenia koncového bodu OneLake RBAC a Lakehouse SQL Analytics

Koncový bod analýzy SQL je sklad, ktorý sa automaticky generuje z lakehouse v službe Microsoft Fabric. Zákazník môže prejsť z zobrazenia Lakehouse (ktoré podporuje dátové inžinierstvo a Apache Spark) na zobrazenie SQL toho istého Lakehouse. Ďalšie informácie o koncovom bode analýzy SQL v dokumentácii skladu údajov: Koncový bod analýzy SQL.

| Povolenie koncového bodu služby SQL Analytics | Používatelia môžu zobrazovať súbory cez koncový bod OneLake? | Používatelia môžu zapisovať súbory cez koncový bod OneLake? | Používatelia môžu čítať údaje prostredníctvom koncového bodu analýzy SQL? |

|---|---|---|---|

| Čítanie | Predvolene nie, na udelenie prístupu použite funkciu OneLake RBAC. | No | Predvolene nie, ale možno ju nakonfigurovať s podrobnými povoleniami SQL |

| ReadData | Predvolene nie. Na udelenie prístupu použite funkciu OneLake RBAC. | Nie | Áno |

| Zapisovať | Áno | Áno | Áno |

Povolenia OneLake RBAC a Default Lakehouse Sémantický model

Keď v službe Microsoft Fabric používateľ vytvorí domov jazera, systém tiež zriadi súvisiaci predvolený sémantický model. Predvolený sémantický model má metriky na základe údajov lakehouse. Sémantický model umožňuje službe Power BI načítať údaje na vytváranie zostáv.

| Predvolené povolenia pre sémantický model | Môže zobrazovať súbory vo OneLake? | Môže písať súbory v OneLake? | Môže sa v sémantickom modeli zobraziť schéma? | Môže čítať údaje v sémantickom modeli? |

|---|---|---|---|---|

| Čítanie | Predvolene nie, na udelenie prístupu použite funkciu OneLake RBAC. | Nie | No | Áno v predvolenom nastavení. Môže sa obmedziť na zabezpečenie na úrovni objektu služby Power BI a zabezpečenie na úrovni riadkov služby Power BI |

| Zostava | Áno v predvolenom nastavení. Na obmedzenie prístupu použite funkciu OneLake RBAC. | Áno | Áno | Áno |

| Zapisovať | Áno | Áno | Áno | Áno |

| Opakované zdieľanie | Nie je možné udeliť samostatne | Nie je možné udeliť samostatne | Nie je možné udeliť samostatne | Nie je možné udeliť samostatne |

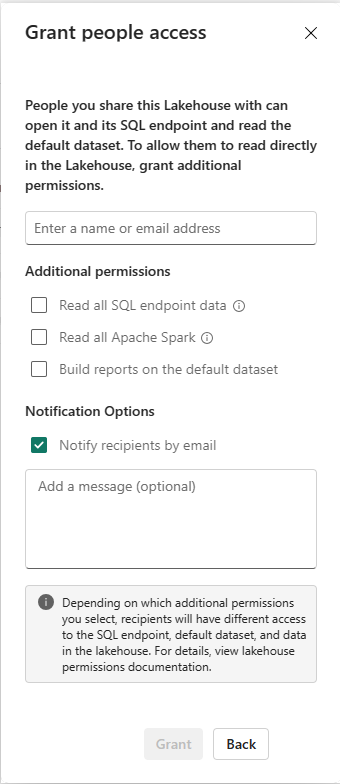

Lakehouse Zdieľanie a OneLake RBAC povolenia

Keď používateľ zdieľa lakehouse, udelí ostatným používateľom alebo skupine používateľov prístup k službe lakehouse bez toho, aby udelil prístup k pracovnému priestoru a zvyšku jeho položiek. Zdieľané jazero nájdete prostredníctvom služby Data Hub alebo sekcie Zdieľané so mnou v službe Microsoft Fabrics.

Keď niekto zdieľa lakehouse, môže tiež udeliť prístup ku koncovému bodu analýzy SQL a súvisiacemu predvolenému sémantickému modelu.

| Možnosť zdieľania | Môže zobrazovať súbory vo OneLake? | Môže písať súbory v OneLake? | Môže čítať údaje prostredníctvom koncového bodu analýzy SQL? | Môže zobrazovať a vytvárať sémantické modely? |

|---|---|---|---|---|

| Nie sú vybraté žiadne ďalšie povolenia | Predvolene nie, na udelenie prístupu použite funkciu OneLake RBAC. | Nie | No | No |

| Čítať všetky Apache Spark | Áno v predvolenom nastavení. Na obmedzenie prístupu použite funkciu OneLake RBAC. | Nie | No | No |

| Čítať všetky údaje koncového bodu SQL | Predvolene nie, na udelenie prístupu použite funkciu OneLake RBAC. | Nie | Áno | Nie |

| Vytváranie zostáv z predvolenej množiny údajov | Áno v predvolenom nastavení. Na obmedzenie prístupu použite funkciu OneLake RBAC. | Nie | No | Áno |

Ďalšie informácie o modeli povolení na zdieľanie údajov:

Skratky

OneLake RBAC v interných odkazoch

Pre všetky priečinky v službe lakehouse, povolenia RBAC vždy zdedia všetky interné odkazy , kde je tento priečinok definovaný ako cieľ.

Keď používateľ pristupuje k údajom prostredníctvom odkazu na iné miesto v službe OneLake, identita volajúceho používateľa sa použije na oprávnenie prístupu k údajom v cieľovej ceste skratky*. V dôsledku toho musí mať tento používateľ na čítanie údajov povolenia OneLake RBAC v cieľovom umiestnení.

Dôležité

Pri prístupe k odkazom prostredníctvom sémantických modelov služby Power BI alebo T-SQL sa identita volajúceho používateľa neprenesie do cieľa odkazu. Namiesto toho sa odovzdáva identita vlastníka volajúceho položky, ktorá delegovala prístup volajúcemu používateľovi.

Definovanie povolení RBAC pre internú odkaz nie je povolené a musí byť definované v cieľovom priečinku, ktorý sa nachádza v cieľovej položke. Keďže definovanie povolení RBAC je obmedzené len na položky v službe lakehouse, služba OneLake umožňuje povolenia RBAC iba pre skratky zamerané na priečinky v položkách lakehouse.

Ďalšia tabuľka určuje, či je na definovanie povolení oneLake RBAC podporovaný zodpovedajúci scenár odkazu.

| Scenár Interná skratka | Podporované povolenia OneLake RBAC? | Komentáre |

|---|---|---|

| Odkaz v lakehouse1 ukazuje na priečinok2 sa nachádza v rovnakom lakehouse. | Podporované. | Ak chcete obmedziť prístup k údajom v skratke, definujte OneLake RBAC pre priečinok2. |

| Odkaz v lakehouse1 ukazuje na priečinok2 sa nachádza v inom lakehouse2 | Podporované. | Ak chcete obmedziť prístup k údajom v odkaze, definujte OneLake RBAC pre priečinok2 v lakehouse2. |

| Odkaz v lakehouse ukazujúc na tabuľku umiestnenú v údajovom sklade | Nepodporované. | OneLake nepodporuje definovanie povolení RBAC v skladoch údajov. Prístup sa určuje namiesto toho na základe povolenia ReadAll. |

| Odkaz v lakehouse ukazujúci na tabuľku umiestnenú v databáze KQL | Nepodporované. | OneLake nepodporuje definovanie povolení RBAC v databázach KQL. Prístup sa určuje namiesto toho na základe povolenia ReadAll. |

OneLake RBAC v externých odkazoch (ADLS, S3, Dataverse)

OneLake podporuje definovanie povolení RBAC pre skratky, ako sú napríklad ADLS, S3 a Dataverse skratky. V tomto prípade sa model RBAC použije na základe delegovaného modelu oprávnenia povoleného pre tento typ odkazu.

Predpokladajme, že user1 vytvorí odkaz S3 v lakehouse smerujúci na priečinok v sektore AWS S3. Potom sa používateľ2 pokúša získať prístup k údajom v tomto odkaze.

| Oprávňuje pripojenie S3 delegovaného používateľa prístup1? | Oprávňuje OneLake RBAC prístup pre vyžiadajúceho používateľa2? | Výsledok: Môže používateľ 2 získať prístup k údajom v odkaze S3? |

|---|---|---|

| Áno | Áno | Áno |

| No | No | No |

| No | Áno | No |

| Áno | No | No |

Povolenia RBAC musia byť definované pre celý rozsah odkazu (celý cieľový priečinok), ale dedia rekurzívne do všetkých podpriečinkov a súborov.

Ďalšie informácie o službách S3, ADLS a Dataverse v službe OneLake Shortcuts.

Limity pre OneLake RBAC

Nasledujúca tabuľka obsahuje obmedzenia rolí prístupu k údajom v službe OneLake.

| Scenár | Limit |

|---|---|

| Maximálny počet rolí OneLake RBAC na položku tkaniny | Nanajvýš 250 rolí pre každú položku lakehouse. |

| Maximálny počet členov pre jednu rolu rbac pre OneLake | Maximálne 500 používateľov a skupín používateľov na jednu rolu. |

| Maximálny počet povolení na rolu OneLake RBAC | Maximálne 500 povolení na rolu |

Latencie v OneLake RBAC

- Ak zmeníte definíciu roly role OneLake RBAC, použitie aktualizovaných definícií trvá približne 5 minút, kým sa oneLake použije.

- Ak zmeníte skupinu používateľov v role OneLake RBAC, trvá približne hodinu, kým oneLake použije povolenia roly v aktualizovanej skupine používateľov.