Poznámka

Na prístup k tejto stránke sa vyžaduje oprávnenie. Môžete sa skúsiť prihlásiť alebo zmeniť adresáre.

Na prístup k tejto stránke sa vyžaduje oprávnenie. Môžete skúsiť zmeniť adresáre.

Model zabezpečenia hierarchie je rozšírenie existujúcich modelov zabezpečenia, v ktorých sa využívajú obchodné jednotky, roly zabezpečenia, zdieľanie a tímy. Môže sa používať so všetkými ostatnými existujúcimi bezpečnostnými modelmi. Hierarchické zabezpečenie ponúka organizácii podrobnejší prístup k záznamom a pomáha znižovať náklady na údržbu.

V zložitých scenároch môžete napríklad začať vytvárať viacero organizačných jednotiek a potom k nim pridať zabezpečenie hierarchie. Toto dodatočné zabezpečenie poskytuje podrobnejší prístup k údajom s oveľa nižšími nákladmi na údržbu, ktoré by mohol vyžadovať veľký počet obchodných jednotiek.

Bezpečnostné modely hierarchie manažérov a hierarchie pozícií

Pre hierarchie možno použiť dva bezpečnostné modely, hierarchiu manažérov a hierarchiu pozícií. V hierarchii manažérov musí byť manažér v rovnakej obchodnej jednotke ako zostava alebo v nadradenej obchodnej jednotke obchodnej jednotky zostavy, aby mal prístup k údajom zostavy. V hierarchii pozície je možné používať prístup k údajom ostatných organizačných jednotiek. Ak ste finančná organizácia, môžete uprednostniť model hierarchie manažérov, aby ste zabránili prístupu manažérov k údajom mimo ich obchodných jednotiek. Ak ste však súčasťou organizácie služieb zákazníkom a chcete, aby manažéri mali prístup k servisným prípadom riešeným v rôznych obchodných jednotkách, hierarchia pozícií by pre vás mohla byť vhodnejšia.

Poznámka

Zatiaľ čo model hierarchie zabezpečenia poskytuje určitú úroveň prístupu k údajom, je možné získať ďalší prístup pomocou iných foriem zabezpečenia, napríklad pomocou roly zabezpečenia.

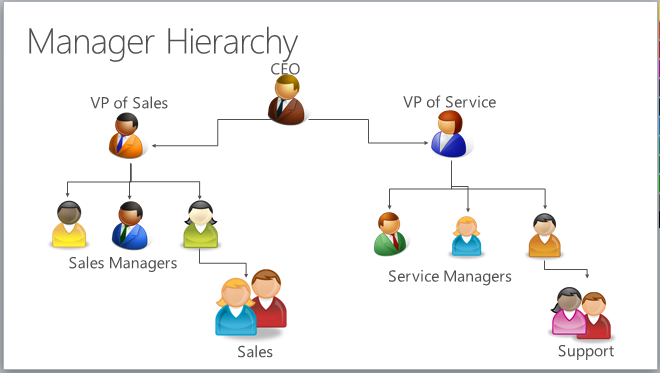

Hierarchia manažérov

Bezpečnostný model hierarchie manažérov je založený na reťazci riadenia alebo štruktúre priameho podriadenosti, kde vzťah medzi manažérom a podriadeným je vytvorený pomocou poľa Manažér v tabuľke používateľov systému. Vďaka tomuto bezpečnostnému modelu majú manažéri prístup k údajom, ku ktorým majú prístup ich zostavy. Môžu vykonávať prácu v mene svojich priamych podriadených alebo mať prístup k informáciám, ktoré vyžadujú schválenie.

Poznámka

V modeli zabezpečenia hierarchie manažérov má manažér prístup k záznamom, ktoré vlastní používateľ alebo tím, ktorého je používateľ členom, a k záznamom, ktoré sú priamo zdieľané s používateľom alebo tímom, ktorého je používateľ členom. Keď záznam zdieľa používateľ mimo reťazca riadenia s priamym podriadeným používateľom s prístupom iba na čítanie, manažér priameho podriadeného má k zdieľanému záznamu prístup iba na čítanie.

Keď povolíte možnosť Záznamy o vlastníctve naprieč obchodnými jednotkami , manažéri môžu mať priamych podriadených z rôznych obchodných jednotiek. Na odstránenie obmedzenia obchodnej jednotky môžete použiť nasledujúce nastavenia databázy prostredia.

Manažéri musia byť v rovnakej alebo nadradenej obchodnej jednotke ako zostavy

Predvolené = pravda

Môžete ho nastaviť na hodnotu false a organizačná jednotka manažéra nemusí byť rovnaká ako organizačná jednotka priameho podriadeného.

Okrem modelu zabezpečenia hierarchie manažérov musí mať manažér aspoň oprávnenie na čítanie na úrovni používateľa v tabuľke, aby mohol zobraziť údaje zostáv. Napríklad, ak manažér nemá prístup na čítanie k tabuľke Prípad, nemôže vidieť prípady, ku ktorým majú jeho zostavy prístup.

V prípade nepriameho podriadeného v tom istom reťazci riadenia manažéra má manažér prístup iba na čítanie k údajom nepriameho podriadeného. V prípade priameho podriadeného má manažér prístup k údajom zostavy na čítanie, zápis, pridávanie a pridávanie k údajom. Pre ilustráciu modelu zabezpečenia hierarchie manažérov sa pozrime na nasledujúci diagram. Generálny riaditeľ môže čítať alebo aktualizovať údaje obchodného námestníka a námestníka pre služby. Generálny riaditeľ však môže čítať iba údaje manažéra predaja a manažéra služieb, ako aj údaje o predaji a podpore. Množstvo údajov, ku ktorým má správca prístup, môžete ďalej obmedziť pomocou hĺbky. Hĺbka sa používa na obmedzenie počtu úrovní hlboko, do ktorých má manažér prístup iba na čítanie k údajom svojich prehľadov. Napríklad, ak je hĺbka nastavená na 2, generálny riaditeľ môže vidieť údaje viceprezidenta predaja, viceprezidenta služieb a manažérov predaja a služieb. Generálny riaditeľ však nevidí údaje o predaji ani údaje o podpore.

Je dôležité poznamenať, že ak má priamy podriadený hlbší bezpečnostný prístup k tabuľke ako jeho manažér, manažér nemusí vidieť všetky záznamy, ku ktorým má priamy podriadený prístup. Nasledujúci príklad ilustruje tento prípad.

Jedna obchodná jednotka má troch používateľov: Používateľ 1, Používateľ 2 a Používateľ 3.

Používateľ 2 je priamou zostavou používateľa 1.

Používateľ 1 a Používateľ 3 majú prístup na čítanie na úrovni používateľa k tabuľke Účet. Táto úroveň prístupu poskytuje používateľom prístup k zostavám, ktoré vlastnia, ktoré sú zdieľané s používateľom a ktoré sú zdieľané s tímom, ktorého členom je používateľ.

Používateľ 2 má prístup na čítanie tabuľky Účet pre obchodnú jednotku. Tento prístup umožňuje Používateľovi 2 zobraziť všetky účty pre obchodnú jednotku vrátane všetkých účtov vlastnených Používateľom 1 a Používateľom 3.

Používateľ 1, ako priamy manažér Používateľa 2, má prístup k účtom, ktoré vlastní Používateľ 2 alebo ktoré s ním zdieľa, vrátane účtov zdieľaných s inými tímami Používateľa 2 alebo ktoré vlastnia. Používateľ 1 však nemá prístup k účtom Používateľa 3, aj keď jeho priamy podriadený môže mať prístup k účtom Používateľa 3.

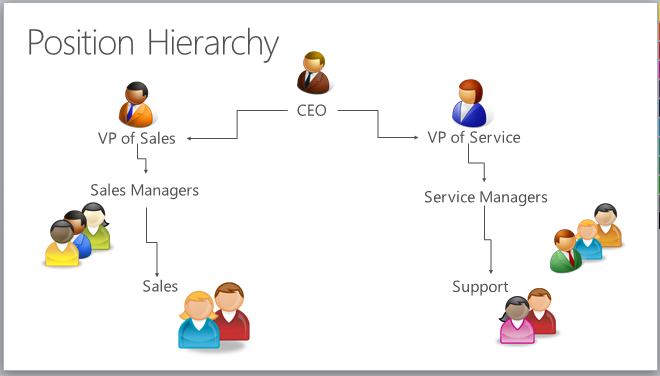

Hierarchia funkcií

Hierarchia pozícií nie je založená na štruktúre priameho podriadenosti, ako je to v prípade hierarchie manažérov. Používateľ nemusí byť skutočným manažérom iného používateľa, aby mal prístup k jeho údajom. Ako administrátor definujete rôzne pracovné pozície v organizácii a usporiadate ich v hierarchii pozícií. Potom pridáte používateľov na ľubovoľnú danú pozíciu alebo, ako tiež hovoríme, označíte používateľa konkrétnou pozíciou. Používateľovi je možné pridať značku iba jednej funkcie v danej hierarchii, jednu funkciu je však možné použiť pre viacero používateľov. Používatelia vo vyšších funkciách v hierarchii majú prístup k údajom používateľov v nižších funkciách v priamej vertikálnej línii. Priame vyššie funkcie majú prístup na čítanie, písanie, pripojenie údajov a pripojenie k údajom v priamej línii funkcií. Nepriame vyššie pozície majú prístup iba na čítanie k údajom nižších pozícií v ceste priameho predka.

Pre ilustráciu konceptu cesty priameho predka si pozrime nasledujúci diagram. Pozícia manažéra predaja má prístup k údajom o predaji, nemá však prístup k podporným údajom, ktoré sa nachádzajú v inej ceste predka. To isté platí pre pozíciu manažéra služieb. Nemá prístup k údajom o predaji, ktoré sa nachádzajú v predajnej ceste. Podobne ako v hierarchii manažérov môžete obmedziť množstvo údajov, ku ktorým majú prístup osoby na vyšších pozíciách, pomocou hĺbka. Hĺbka obmedzuje, o koľko úrovní hlboko má vyššia pozícia prístup iba na čítanie k údajom nižších pozícií v ceste priameho predka. Napríklad, ak je hĺbka nastavená na 3, pozícia generálneho riaditeľa môže vidieť údaje od pozícií viceprezidenta predaja a viceprezidenta služieb až po pozície predaja a podpory.

Poznámka

Vďaka zabezpečeniu hierarchie pozícií má používateľ na vyššej pozícii prístup k záznamom, ktoré vlastní používateľ na nižšej pozícii alebo tím, ktorého je používateľ členom, a k záznamom, ktoré sú priamo zdieľané s používateľom alebo tímom, ktorého je používateľ členom.

Okrem modelu zabezpečenia hierarchie pozícií musia mať používatelia na vyššej úrovni aspoň oprávnenie na čítanie na úrovni používateľa v tabuľke, aby videli záznamy, ku ktorým majú prístup používatelia na nižších pozíciách. Napríklad, ak používateľ na vyššej úrovni nemá prístup na čítanie tabuľky Prípad, nebude môcť vidieť prípady, ku ktorým majú prístup používatelia na nižších pozíciách.

Nastavenie zabezpečenia hierarchie

Ak chcete nastaviť zabezpečenie hierarchie, uistite sa, že máte povolenie správcu systému na aktualizáciu nastavenia.

- Postupujte podľa krokov v časti Zobrazenie používateľského profilu.

- Nemáte správne povolenia? Obráťte sa na správcu systému.

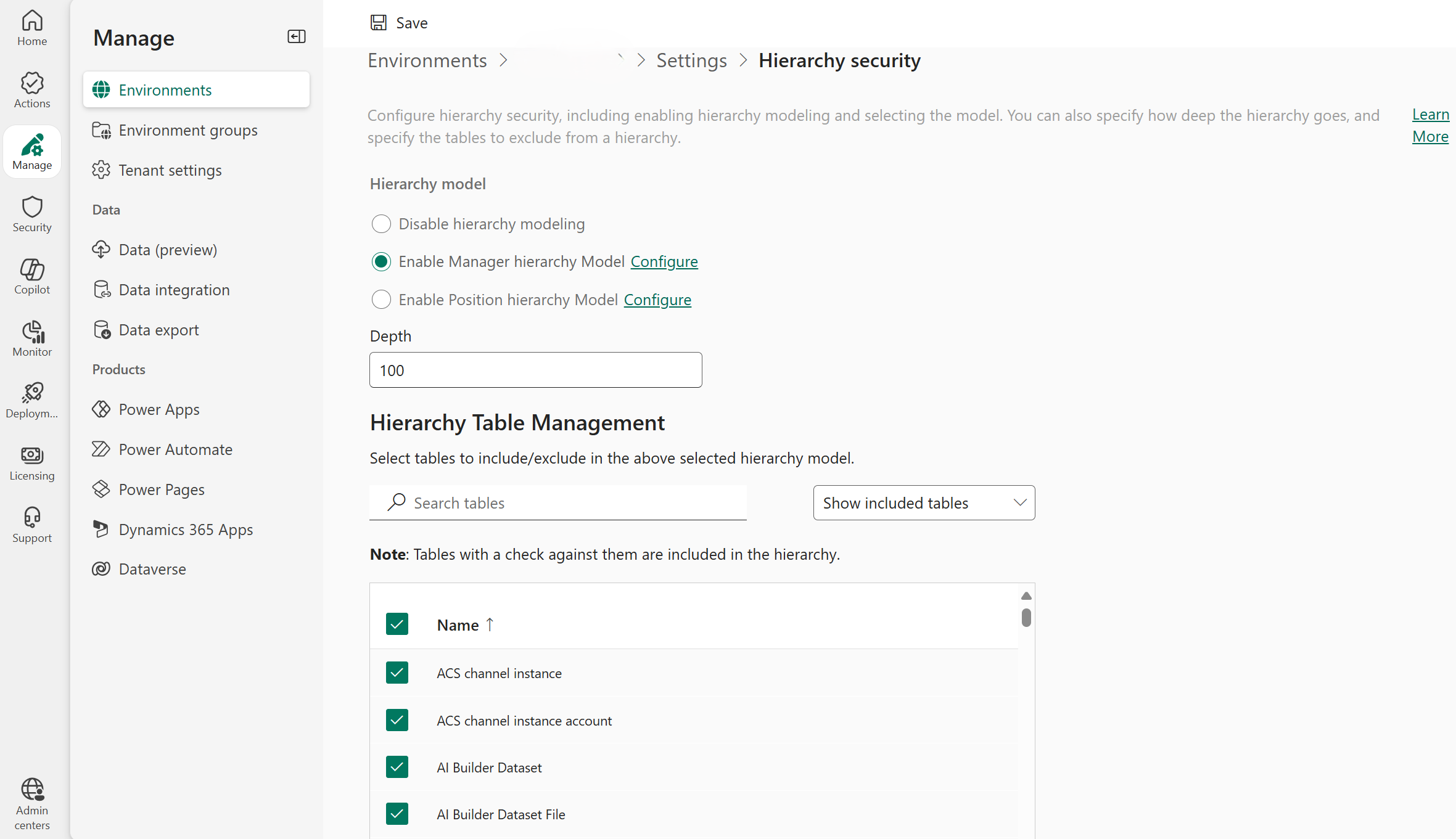

Zabezpečenie hierarchie je v predvolenom nastavení zakázané. Ak chcete povoliť zabezpečenie hierarchie, vykonajte nasledujúce kroky.

Prihláste sa do Power Platform admin centra ako administrátor (Dynamics 365 admin alebo Microsoft Power Platform admin).

V navigačnej table vyberte položku Spravovať.

V table Spravovať vyberte možnosť Prostredia a potom vyberte prostredie zo zoznamu.

Prejsť na Nastavenia> Používatelia + povolenia> Zabezpečenie hierarchie.

Pod Hierarchický model, vyberte buď Povoliť model hierarchie manažérov alebo Povoliť model hierarchie pozícií v závislosti od vašich požiadaviek.

Dôležité

Ak chcete vykonať zmeny v zabezpečení hierarchie, musíte mať oprávnenie na zmenu nastavenia zabezpečenia hierarchie.

V Správa hierarchických tabuliek V tejto oblasti sú všetky systémové tabuľky štandardne povolené pre zabezpečenie hierarchie, ale z hierarchie môžete vylúčiť selektívne tabuľky. Ak chcete z hierarchického modelu vylúčiť konkrétne tabuľky, zrušte začiarknutie políčok pri tabuľkách, ktoré chcete vylúčiť, a uložte zmeny.

Nastavte Hĺbku na požadovanú hodnotu, aby ste obmedzili, do koľkých úrovní má manažér prístup iba na čítanie k údajom svojich prehľadov.

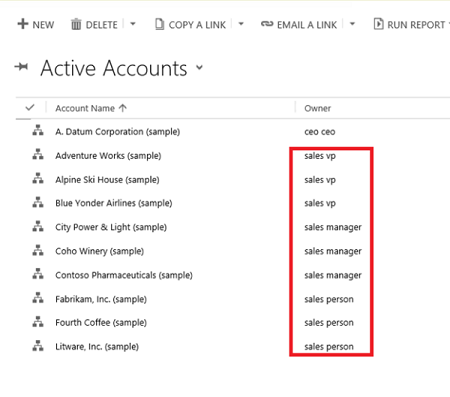

Napríklad, ak je hĺbka rovná 2, manažér má prístup iba k svojim vlastným účtom a účtom v zostavách s hĺbkou dvoch úrovní. V našom príklade, ak sa prihlásite do aplikácií na interakciu so zákazníkmi ako viceprezident pre predaj bez administrátorských práv, uvidíte iba aktívne účty používateľov, ako je uvedené:

Poznámka

Zatiaľ čo zabezpečenie hierarchie zaručuje obchodnému námestníkovi prístup k záznamom v červenom obdĺžniku, môže mať ďalší prístup založený na role zabezpečenia, ktorú má ako obchodný námestník.

Nastavenie hierarchie manažérov a pozícií

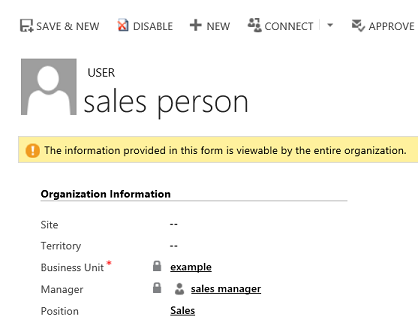

Hierarchia manažérov sa dá jednoducho vytvoriť pomocou vzťahu manažéra v zázname systémového používateľa. Na určenie manažéra používateľa slúži vyhľadávacie pole Manažér (ParentsystemuserID). Ak ste vytvorili hierarchiu pozícií, môžete používateľa tiež označiť konkrétnou pozíciou v hierarchii pozícií. V nasledujúcom príklade sa obchodník zodpovedá obchodnému manažérovi v hierarchii manažérov a má v hierarchii pozícií aj obchodnú pozíciu:

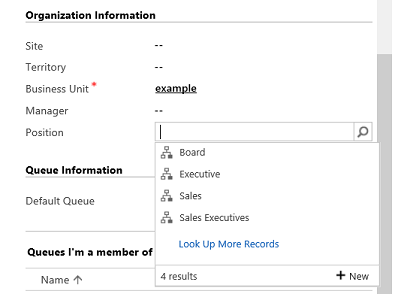

Ak chcete pridať používateľa na konkrétnu pozíciu v hierarchii pozícií, použite vyhľadávacie pole s názvom Pozícia vo formulári záznamu používateľa.

Dôležité

Ak chcete pridať používateľa do určitej funkcie alebo zmeniť funkciu používateľa, musíte mať oprávnenie na priradenie funkcie používateľovi.

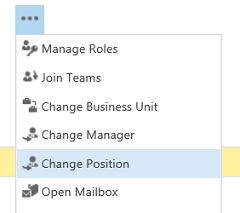

Ak chcete zmeniť pozíciu vo formulári záznamu používateľa, na navigačnom paneli vyberte možnosť Viac (…) a vyberte inú pozíciu.

Vytvorenie hierarchie pozícií:

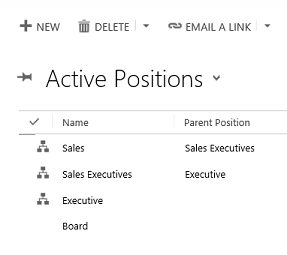

Vyberte si prostredie a prejdite na Nastavenia>Používatelia + povolenia>Pozície.

Pre každú funkciu zadajte názov funkcie, nadriadeného a popis. Na pridanie používateľov k tejto funkcii použite vyhľadávacie pole s názvom Používatelia s touto funkciou. Nasledujúci obrázok je príkladom hierarchie pozícií s aktívnymi pozíciami.

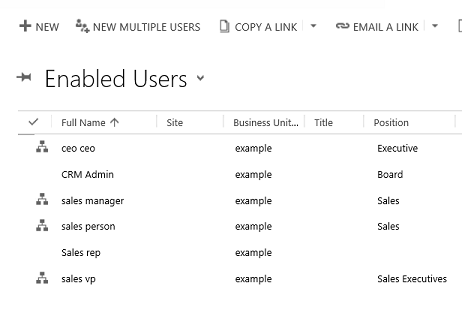

Príklad povolených používateľov s ich zodpovedajúcimi pozíciami je zobrazený na nasledujúcom obrázku.

Úprava a aktualizácia viacerých úrovní záznamov pre priamych podriadených

Manažéri môžu štandardne aktualizovať záznamy pre svojich priamych podriadených a záznamy pre jednotlivcov, ktorí sa zodpovedajú ich priamym podriadeným. V podstate môžete aktualizovať záznamy, ktoré sú tri úrovne hlboké. Predvolené nastavenie môžete zmeniť vykonaním nasledujúcich krokov.

- Nainštalujte nástroj OrganizationSettingsEditor.

- Upravte nastavenie HierarchyLevelForHierarchyFeature .

- Zadajte počet priamych úrovní hĺbky. Napríklad zadajte 5.

- Vyberte Aktualizovať.

Zahrnutie alebo vylúčenie záznamov vlastnených priamym podriadeným so statusom zakázaného používateľa

Manažéri si môžu pozrieť záznamy o svojich priamych podriadených so zakázaným stavom v prostrediach, kde je po 31. januári 2024 povolené zabezpečenie hierarchie. V iných prostrediach nie sú záznamy priameho podriadeného so zakázaným stavom zahrnuté v zobrazení manažéra.

Ak chcete zahrnúť záznamy o priamych podriadených so zdravotným postihnutím:

- Nainštalujte nástroj OrganizationSettingsEditor.

- Aktualizujte nastavenie AuthorizationEnableHSMForDisabledUsers na true.

- Zakážte modelovanie hierarchie.

- Znova ho povoľte.

Ak chcete vylúčiť záznamy priameho podriadeného so zdravotným postihnutím:

- Nainštalujte nástroj OrganizationSettingsEditor.

- Aktualizujte nastavenie AuthorizationEnableHSMForDisabledUsers na false.

- Zakážte modelovanie hierarchie.

- Znova ho povoľte.

Poznámka

- Keď zakážete a znova zapnete modelovanie hierarchie, aktualizácia môže trvať určitý čas, pretože systém musí prepočítať prístup k záznamom manažéra.

- Ak sa zobrazí časový limit, znížte počet tabuliek v zozname Správa hierarchických tabuliek tak, aby zahŕňal iba tabuľky, ktoré si musí zobraziť správca. Ak časový limit pretrváva, odošlite tiket podpory so žiadosťou o pomoc.

- Záznamy priameho podriadeného so statusom invalidity sú zahrnuté, ak sú tieto záznamy zdieľané s iným aktívnym priamym podriadeným. Tieto záznamy môžete vylúčiť odstránením zdieľania .

Odporučenia pre výkon

Ak chcete zvýšiť výkon, odporúčame nasledujúce opatrenia:

Udržujte efektívnu hierarchiu zabezpečenia na úrovni 50 alebo menej používateľov pod manažérom alebo pozíciou. Vaša hierarchia môže mať pod manažérom alebo pozíciou viac ako 50 používateľov, ale môžete použiť nastavenie Hĺbka na zníženie počtu úrovní pre prístup iba na čítanie, a tým obmedziť efektívny počet používateľov pod manažérom alebo pozíciou na 50 používateľov alebo menej.

V zložitejších scenároch použite hierarchické modely zabezpečenia s inými existujúcimi modelmi zabezpečenia. Vyhnite sa vytváraniu veľkého počtu obchodných jednotiek. Namiesto toho vytvorte menej obchodných jednotiek a pridajte hierarchické zabezpečenie.

Číslo HierarchyLevelForHierarchyFeature udržujte na najnižšej úrovni hĺbky priamej úrovne podľa požiadaviek vašej firmy, aby manažéri mohli aktualizovať záznamy svojich priamych podriadených.

Pozrite si tiež

Bezpečnosť v Microsoft Dataverse

Dotazovanie a vizualizácia hierarchických dát