opomba,

Dostop do te strani zahteva pooblastilo. Poskusite se vpisati alispremeniti imenike.

Dostop do te strani zahteva pooblastilo. Poskusite lahko spremeniti imenike.

Power Platform obdeluje tako osebne podatke kot podatke strank . Več o osebnih podatkih in podatkih strank si lahko preberete v Microsoftovem centru zaupanja.

Shranjevanje podatkov

Najemnik shranjuje informacije, pomembne za organizacijo in njeno varnost. Microsoft Entra Ko se najemnik Microsoft Entra prijavi za storitve Power Platform, se izbrana država ali regija najemnika preslika na najprimernejše geografsko območje Azure, kjer obstaja uvedba Power Platform. Power Platform shranjuje podatke strank v najemniku dodeljenem geografskem območju Azure ali domačem geografskem območju, razen če organizacije uvedejo storitve v več regijah.

Nekatere organizacije so prisotne po vsem svetu. Na primer, podjetje ima lahko sedež v Združenih državah Amerike, vendar posluje v Avstraliji. Zaradi skladnosti z lokalnimi predpisi bo to podjetje morda moralo nekatere podatke okolja Power Platform hraniti v Avstraliji. Kadar je okolje Power Platform uvedeno na več kot eni geografski lokaciji storitev Azure, se imenuje uvedba za več geografskih lokacij. V tem primeru so na domači geografski lokaciji shranjeni samo metapodatki, povezani z okoljem. Vsi metapodatki in podatki o izdelkih v tem okolju so shranjeni na oddaljeni geografski lokaciji.

Power Platform Storitve so na voljo v nekaterih geografskih območjih Azure. Za več informacij o tem, kje so storitve na voljo, kam so vaši podatki shranjeni in kam se replicirajo za zagotavljanje odpornosti ter kako se uporabljajo, obiščite Microsoftov center zaupanja. Power Platform Zaveze glede lokacije shranjenih podatkov strank so navedene v pogojih obdelave podatkov v okviru pogojev za spletne storitve Microsoft Online Services. ... Microsoft nudi podatkovna središča tudi za državne subjekte.

Ravnanje s podatki

V tem razdelku je opisano, kako se podatki o strankah shranjujejo, obdelujejo in prenašajo v okolju Power Platform.

Podatki v mirovanju

Če v dokumentaciji ni navedeno drugače, podatki o strankah ostanejo v izvornem viru (na primer v storitvi Dataverse ali SharePoint). Power Platform Aplikacije so shranjene v storitvi Azure Storage kot del okolja. Podatki mobilne aplikacije so šifrirani in shranjeni v SQL Expressu. Aplikacije običajno za shranjevanje podatkov storitev okolja Power Platform uporabljajo shrambo storitve Azure, za shranjevanje metapodatkov storitev pa zbirko podatkov Azure SQL. Podatki, ki jih vnesejo uporabniki aplikacije, so shranjeni v ustreznem viru podatkov za storitev, kot je Dataverse.

Power Platform privzeto šifrira vse shranjene podatke z uporabo ključev, ki jih upravlja Microsoft. Podatki o strankah, shranjeni v zbirki podatkov Azure SQL, so v celoti šifrirani s tehnologijo preglednega šifriranja podatkov (TDE) Azure SQL. Podatki o strankah, shranjeni v shrambi zbirke dvojiških podatkov Azure, so šifrirani s šifriranjem shrambe storitve Azure.

Podatki v obdelavi

Podatki so v obdelavi, kadar se uporabljajo v okviru interaktivne situacije ali kadar nanje vpliva postopek v ozadju, kot je osveževanje. Okolje Power Platform naloži podatke v obdelavi v pomnilnik ene ali več delovnih nalog storitve. Za lažje delovanje funkcij delovne naloge, podatki, shranjeni v pomnilniku, niso šifrirani.

Podatki v tranzitu

Power Platform šifrira ves dohodni promet HTTP z uporabo TLS 1.2 ali novejšega. Zahteve, ki poskušajo uporabiti protokol TLS 1.1 ali starejšo različico protokola, se zavrnejo.

Napredne varnostne funkcije

Nekatere napredne varnostne funkcije storitve Power Platform imajo lahko posebne licenčne zahteve.

Oznake storitev

Oznaka storitve je skupina predpon IP-naslovov iz določene storitve Azure. Z oznakami storitev lahko določite kontrolnike za dostop do omrežja v skupinah za varnost omrežja ali požarnem zidu Azure.

Oznake storitev pomagajo zmanjšati zapletenost pri pogostih posodobitvah varnostnih pravil za omrežje. Pri ustvarjanju varnostnih pravil, ki na primer dovoljujejo ali zavračajo promet za ustrezno storitev, lahko oznake storitev uporabljate namesto konkretnih naslovov IP.

Microsoft upravlja predpone naslovov v servisni oznaki in jih samodejno posodablja, ko se naslovi spremenijo. Za več informacij glejte članek Obsegi naslovov IP za Azure in oznake storitev – javni oblak.

Pravilniki o podatkih

Power Platform vključuje obsežne funkcije pravilnika o podatkih, ki pomagajo upravljati varnost podatkov.

Omejitev IP-ja za podpis skupnega dostopa do shrambe (SAS)

opomba,

Preden stranke aktivirajo katero koli od teh funkcij SAS, morajo najprej dovoliti dostop do domene, sicer večina funkcij SAS ne bo delovala. https://*.api.powerplatformusercontent.com

Ta nabor funkcij je funkcionalnost, specifična za najemnika, ki omejuje žetone SAS (ShareDelene Access Signature) in se upravlja prek menija v Power Platform skrbniškem središču. Ta nastavitev omejuje, kdo lahko na podlagi IP-naslova (IPv4 in IPv6) uporablja žetone SAS podjetja.

Te nastavitve najdete v nastavitvah Zasebnost + varnost okolja v skrbniškem središču. Vklopiti morate možnost Omogoči pravilo podpisa skupnega dostopa do shrambe (SAS) na podlagi naslova IP .

Skrbniki lahko za to nastavitev izberejo eno od teh štirih možnosti:

| Možnost | Nastavitev | Description |

|---|---|---|

| 1 | Samo vezava IP | To omeji ključe SAS na IP naslov zahtevalca. |

| 2 | Samo požarni zid IP | To omejuje uporabo ključev SAS na delovanje le znotraj obsega, ki ga določi skrbnik. |

| 3 | Vezava IP in požarni zid | To omejuje uporabo ključev SAS na delo znotraj obsega, ki ga določi skrbnik, in samo na IP-naslov zahtevalca. |

| 4 | Vezava IP-ja ali požarni zid | Omogoča uporabo ključev SAS znotraj določenega obsega. Če zahteva prihaja izven območja, se uporabi vezava IP. |

opomba,

Skrbniki, ki se odločijo za uporabo požarnega zidu IP (možnosti 2, 3 in 4, navedene v zgornji tabeli), morajo vnesti oba obsega IPv4 in IPv6 svojih omrežij, da zagotovijo ustrezno pokritost svojih uporabnikov.

Opozorilo

Možnosti 1 in 3 uporabljata vezavo IP, ki ne deluje pravilno, če imajo stranke v svojih omrežjih prehode, ki omogočajo skupine IP, obratni proxy ali prevajanje omrežnih naslovov (NAT). Zaradi tega se IP-naslov uporabnika prepogosto spreminja, da bi lahko zahtevalec zanesljivo imel isti IP-naslov med operacijami branja/pisanja SAS.

Možnosti 2 in 4 delujeta po pričakovanjih.

Izdelki, ki uveljavljajo vezavo IP, ko je omogočena:

- Dataverse

- Power Automate

- Priključki po meri

- Power Apps

Vpliv na uporabniško izkušnjo

Ko uporabnik, ki ne izpolnjuje omejitev okolja glede naslova IP, odpre aplikacijo: Uporabniki prejmejo sporočilo o napaki, ki navaja splošno težavo z naslovom IP.

Ko uporabnik, ki izpolnjuje omejitve IP-naslova, odpre aplikacijo: se zgodijo naslednji dogodki:

- Uporabniki lahko prejmejo pasico, ki hitro izgine in jih obvesti, da je bil IP-naslov nastavljen, ter da se lahko za podrobnosti obrnejo na skrbnika ali osvežijo strani, ki izgubijo povezavo.

- Še pomembneje pa je, da zaradi preverjanja IP-naslova, ki ga uporablja ta varnostna nastavitev, nekatere funkcije lahko delujejo počasneje, kot če bi bile izklopljene.

Programsko posodobi nastavitve

Skrbniki lahko z avtomatizacijo nastavijo in posodobijo nastavitve vezave IP-jev v primerjavi z nastavitvami požarnega zidu, obseg IP-jev, ki je na seznamu dovoljenih, in preklopnik za beleženje dnevnika. Več o tem si preberite v vadnici: Ustvarjanje, posodabljanje in seznam nastavitev upravljanja okolja .

Beleženje klicev SAS

Ta nastavitev omogoča beleženje vseh klicev SAS znotraj Power Platform v Purview. To beleženje prikazuje ustrezne metapodatke za vse dogodke ustvarjanja in uporabe ter ga je mogoče omogočiti neodvisno od zgornjih omejitev IP-naslovov SAS. Power Platform Storitve trenutno uvajajo klice SAS v letu 2024.

| Ime polje | Opis polja |

|---|---|

| odgovor.status_sporočilo | Obveščanje o tem, ali je bil dogodek uspešen ali ne: SASSuccess ali SASAuthorizationError. |

| koda_statusa_odgovora | Obveščanje o tem, ali je bil dogodek uspešen ali ne: 200, 401 ali 500. |

| način_vezanja_ip | Način vezave IP-ja, ki ga nastavi skrbnik najemnika, če je vklopljen. Velja samo za dogodke ustvarjanja SAS. |

| admin_provided_ip_ranges | Razponi IP-naslovov, ki jih je določil skrbnik najemnika, če obstajajo. Velja samo za dogodke ustvarjanja SAS. |

| izračunani_filtri_ip | Končni nabor filtrov IP, vezanih na URI-je SAS, na podlagi načina vezave IP in obsegov, ki jih nastavi skrbnik najemnika. Velja tako za dogodke ustvarjanja kot uporabe SAS. |

| analytics.resource.sas.uri | Podatki, do katerih je bilo poskušano dostopati ali jih ustvariti. |

| Končni uporabnik.ip_naslov | Javni IP klicatelja. |

| analytics.resource.sas.operation_id | Enolični identifikator iz dogodka ustvarjanja. Iskanje po tem kriteriju prikaže vse dogodke uporabe in ustvarjanja, povezane s klici SAS iz dogodka ustvarjanja. Preslikano v glavo odgovora »x-ms-sas-operation-id«. |

| request.service_request_id | Enolični identifikator iz zahteve ali odgovora, ki ga je mogoče uporabiti za iskanje posameznega zapisa. Preslikano v glavo odgovora »x-ms-service-request-id«. |

| različica | Različica te sheme dnevnika. |

| tip | Splošni odgovor. |

| analytics.activity.name | Vrsta dejavnosti tega dogodka je bila: Ustvarjanje ali Uporaba. |

| analytics.activity.id | Enolični ID zapisa v Purviewu. |

| analytics.resource.organization.id | ID organizacije |

| analytics.resource.environment.id | ID okolja |

| analytics.resource.tenant.id | ID najemnika strežnika |

| enduser.id | GUID iz ID-ja ustvarjalca iz dogodka ustvarjanja. Microsoft Entra |

| končni_uporabnik.ime_glavnika | UPN/e-poštni naslov ustvarjalca. Za dogodke uporabe je to generičen odgovor: »system@powerplatform«. |

| vloga.končnega_uporabnika | Splošni odgovor: Regular za dogodke ustvarjanja in System za dogodke uporabe. |

Vklop beleženja nadzora pristojnosti

Da se dnevniki prikažejo v vašem primerku Purview, morate najprej to omogočiti za vsako okolje, za katero želite dnevnike. To nastavitev lahko posodobi skrbnik najemnika v skrbniškem središču. Power Platform

- Prijavite se v skrbniški center Power Platform z administratorskimi podatki najemnika.

- V navigacijski plošči izberite Upravljanje.

- V podoknu Upravljanje izberite Okolja.

- Izberite okolje, za katerega želite vklopiti skrbniško beleženje.

- V ukazni vrstici izberite Nastavitve .

- Izberite Izdelek>Zasebnost + varnost.

- V razdelku Varnostne nastavitve podpisa za skupni dostop do shrambe (SAS) (predogled) vklopite funkcijo Omogoči beleženje SAS v pristojnosti .

Iskanje dnevnikov nadzora

Skrbniki najemnikov lahko s programom Purview ogledajo dnevnike nadzora, ki se izdajajo za operacije SAS, in sami diagnosticirajo napake, ki se lahko pojavijo pri težavah s preverjanjem IP-ja. Dnevniki pristojnosti so najbolj zanesljiva rešitev.

Za diagnosticiranje težav ali boljše razumevanje vzorcev uporabe SAS znotraj vašega najemnika uporabite naslednje korake.

Prepričajte se, da je beleženje nadzora vklopljeno za okolje. Glejte Vklop beleženja nadzora pristojnosti.

Pojdite na portal za skladnost s predpisi Microsoft Purview in se prijavite s skrbniškimi poverilnicami najemnika. ...

V levem podoknu za krmarjenje izberite Revizija. Če ta možnost ni na voljo, to pomeni, da prijavljeni uporabnik nima skrbniškega dostopa do dnevnikov nadzora poizvedb.

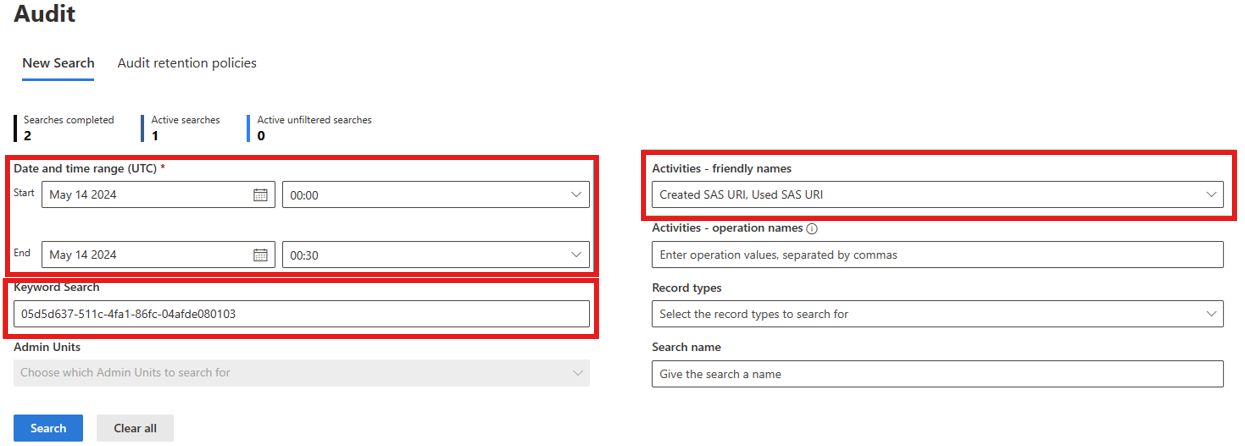

Izberite datumsko in časovno obdobje v UTC za iskanje dnevnikov. Na primer, ko je bila vrnjena napaka 403 Forbidden s kodo napake *unauthorized_caller*.

Na spustnem seznamu Dejavnosti - prijazna imena poiščite Power Platform operacije shranjevanja in izberite Ustvarjen URI SAS in Uporabljen URI SAS.

V iskalniku ključnih besed navedite ključno besedo. Za več informacij o tem področju glejte razdelek Začnite z iskanjem v dokumentaciji Purview. Uporabite lahko vrednost iz katerega koli polja, opisanega v zgornji tabeli, odvisno od vašega scenarija, vendar so spodaj navedena priporočena polja za iskanje (po vrstnem redu preference):

- Vrednost glave odgovora *x-ms-service-request-id*. To filtrira rezultate na en dogodek ustvarjanja SAS URI ali en dogodek uporabe SAS URI, odvisno od vrste zahteve, iz katere izvira glava. To je uporabno pri preiskovanju napake 403 Forbidden, ki se vrne uporabniku. Uporabi se lahko tudi za pridobitev vrednosti powerplatform.analytics.resource.sas.operation_id .

- Vrednost glave odgovora *x-ms-sas-operation-id*. To filtrira rezultate na en dogodek ustvarjanja SAS URI in enega ali več dogodkov uporabe za ta SAS URI, odvisno od tega, kolikokrat je bil dostopan. Preslika se v polje powerplatform.analytics.resource.sas.operation_id .

- Celoten ali delni SAS URI, brez podpisa. To lahko vrne veliko ustvarjanj SAS URI in veliko dogodkov uporabe SAS URI, ker je mogoče isti URI zahtevati za generiranje tolikokrat, kot je potrebno.

- IP-naslov klicatelja. Vrne vse dogodke ustvarjanja in uporabe za ta IP.

- ID okolja. To lahko vrne velik nabor podatkov, ki lahko zajemajo številne različne ponudbe Power Platform, zato se temu, če je mogoče, izognite ali pa razmislite o zožitvi iskalnega okna.

Opozorilo

Ne priporočamo iskanja imena glavnega uporabnika ali ID-ja objekta, ker se ta dva elementa razširita le na dogodke ustvarjanja, ne pa na dogodke uporabe.

Izberite Iskanje in počakajte, da se prikažejo rezultati.

Opozorilo

Vnos dnevnika v Purview se lahko zakasni do ene ure ali več, zato to upoštevajte pri iskanju nedavnih dogodkov.

Odpravljanje težav z napako 403 »Prepovedan/nepooblaščen klicatelj«

Dnevnike ustvarjanja in uporabe lahko uporabite za ugotavljanje, zakaj bi klic povzročil napako 403 Forbidden s kodo napake *unauthorized_caller*.

- Poiščite dnevnike v Purviewu, kot je opisano v prejšnjem razdelku. Kot ključno besedo za iskanje uporabite bodisi x-ms-service-request-id ali x-ms-sas-operation-id iz glave odgovora.

- Odprite dogodek uporabe, Uporabljen SAS URI, in poiščite polje powerplatform.analytics.resource.sas.computed_ip_filters pod PropertyCollection. To območje IP-naslovov klic SAS uporablja za ugotavljanje, ali je zahteva pooblaščena za nadaljevanje ali ne.

- To vrednost primerjajte s poljem IP-naslov v dnevniku, kar bi moralo zadostovati za ugotovitev, zakaj zahteva ni uspela.

- Če menite, da je vrednost powerplatform.analytics.resource.sas.computed_ip_filters napačna, nadaljujte z naslednjimi koraki.

- Odprite dogodek ustvarjanja, Ustvarjen SAS URI, tako da poiščete z uporabo vrednosti glave odgovora x-ms-sas-operation-id (ali vrednosti polja powerplatform.analytics.resource.sas.operation_id iz dnevnika ustvarjanja).

- Pridobite vrednost polja powerplatform.analytics.resource.sas.ip_binding_mode . Če manjka ali je prazen, to pomeni, da vezava IP-ja v času te zahteve ni bila vklopljena za to okolje.

- Pridobite vrednost powerplatform.analytics.resource.sas.admin_provided_ip_ranges. Če manjka ali je prazno, to pomeni, da v času te zahteve za to okolje niso bili določeni razponi požarnih zidov IP.

- Pridobite vrednost powerplatform.analytics.resource.sas.computed_ip_filters, ki mora biti enaka dogodku uporabe in je izpeljana na podlagi načina vezave IP in razponov požarnega zidu IP, ki jih je zagotovil skrbnik. Glejte logiko izpeljave v poglavju Shranjevanje in upravljanje podatkov v poglavju . Power Platform

Te informacije pomagajo skrbnikom najemnikov odpraviti morebitne napačne konfiguracije v nastavitvah vezave IP-naslovov v okolju.

Opozorilo

Spremembe nastavitev okolja za vezavo IP-ja SAS lahko začnejo veljati šele čez vsaj 30 minut. Lahko bi bilo več, če bi partnerske ekipe imele svoj predpomnilnik.

Povezani članki

Pregled varnosti

Preverjanje pristnosti za storitve Power Platform

Povezovanje in preverjanje pristnosti z viri podatkov

Power Platform Pogosta vprašanja o varnosti