Aktivera Defender för Endpoint-integrering

Microsoft Defender för molnet integrering med Microsoft Defender för Endpoint tillhandahåller en molnbaserad slutpunktssäkerhetslösning som erbjuder en mängd olika funktioner. Integreringen ger riskbaserad hantering av säkerhetsrisker och utvärdering, vilket hjälper till att identifiera och prioritera sårbarheter som behöver åtgärdas. Lösningen omfattar även minskning av attackytan, vilket hjälper till att minimera attackytan för slutpunkter, samt beteendebaserat och molnbaserat skydd för att identifiera och svara på hot. Dessutom erbjuder Microsoft Defender för Endpoint identifiering och åtgärd på slutpunkt (Identifiering och åtgärd på slutpunkt), automatisk undersökning och reparation samt hanterade jakttjänster som hjälper organisationer att snabbt identifiera, undersöka och svara på säkerhetsincidenter.

Förutsättningar

Innan du kan aktivera Microsoft Defender för Endpoint-integrering med Defender för molnet måste du bekräfta att datorn uppfyller de nödvändiga kraven för Defender för Endpoint:

Kontrollera att datorn är ansluten till Azure och Internet efter behov:

Virtuella Azure-datorer (Windows eller Linux) – Konfigurera de nätverksinställningar som beskrivs i konfigurera enhetsproxy och internetanslutningsinställningar: Windows eller Linux.

Lokala datorer – Anslut dina måldatorer till Azure Arc enligt beskrivningen i Anslut hybriddatorer med Azure Arc-aktiverade servrar.

Aktivera Microsoft Defender för servrar. Se Snabbstart: Aktivera Defender för molnet förbättrade säkerhetsfunktioner.

Viktigt!

Defender för molnet integrering med Microsoft Defender för Endpoint är aktiverat som standard. Så när du aktiverar förbättrade säkerhetsfunktioner ger du medgivande till Att Microsoft Defender för servrar får åtkomst till Microsoft Defender för Endpoint-data som rör sårbarheter, installerad programvara och aviseringar för dina slutpunkter.

För Windows-servrar kontrollerar du att dina servrar uppfyller kraven för registrering av Microsoft Defender för Endpoint.

För Linux-servrar måste du ha Python installerat. Python 3 rekommenderas för alla distributioner, men krävs för RHEL 8.x och Ubuntu 20.04 eller senare. Om det behövs kan du läsa Stegvisa instruktioner för att installera Python på Linux.

Om du har flyttat din prenumeration mellan Azure-klienter krävs även några manuella förberedande steg. Kontakta Microsofts support om du vill ha mer information.

Aktivera integreringen

Windows

Den enhetliga lösningen Defender för Endpoint använder inte eller kräver installation av Log Analytics-agenten. Den enhetliga lösningen distribueras automatiskt för Azure Windows 2012 R2- och 2016-servrar, Windows-servrar som är anslutna via Azure Arc och Windows multicloud-servrar som är anslutna via flera molnanslutningar.

Du distribuerar Defender för Endpoint till dina Windows-datorer på något av två sätt – beroende på om du redan har distribuerat den till dina Windows-datorer:

- Användare med Defender for Servers aktiverat och Microsoft Defender för Endpoint distribuerat

- Användare som aldrig har aktiverat integreringen med Microsoft Defender för Endpoint

Användare med Defender for Servers aktiverat och Microsoft Defender för Endpoint distribuerat

Om du redan har aktiverat integreringen med Defender för Endpoint har du fullständig kontroll över när och om du vill distribuera den enhetliga lösningen Defender för Endpoint till dina Windows-datorer .

Om du vill distribuera den enhetliga lösningen Defender för Endpoint måste du använda REST API-anropet eller Azure-portalen:

På Defender för molnet meny väljer du Miljöinställningar och väljer prenumerationen med de Windows-datorer som du vill ta emot Defender för Endpoint.

I kolumnen Övervakningstäckning i Defender för servrar-planen väljer du Inställningar.

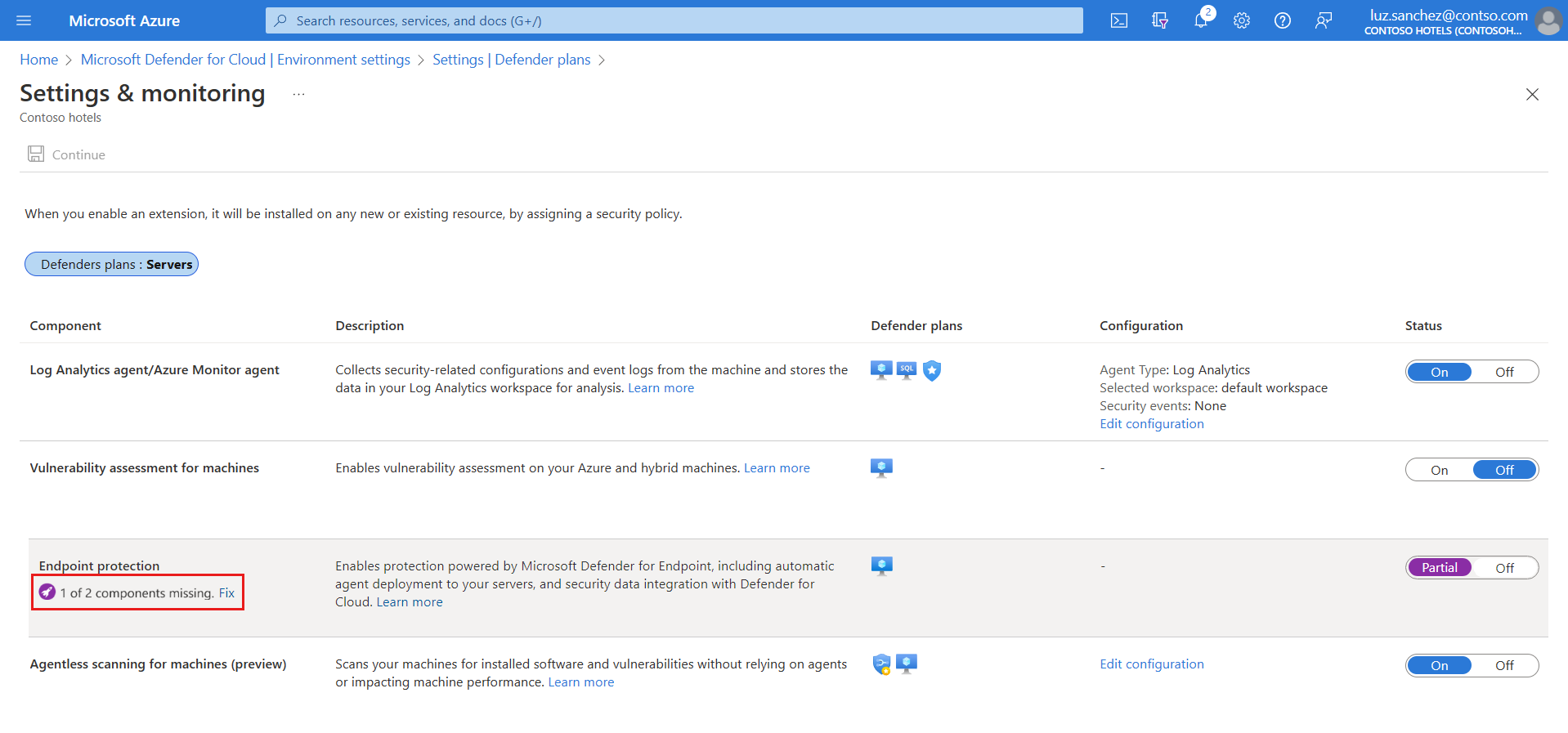

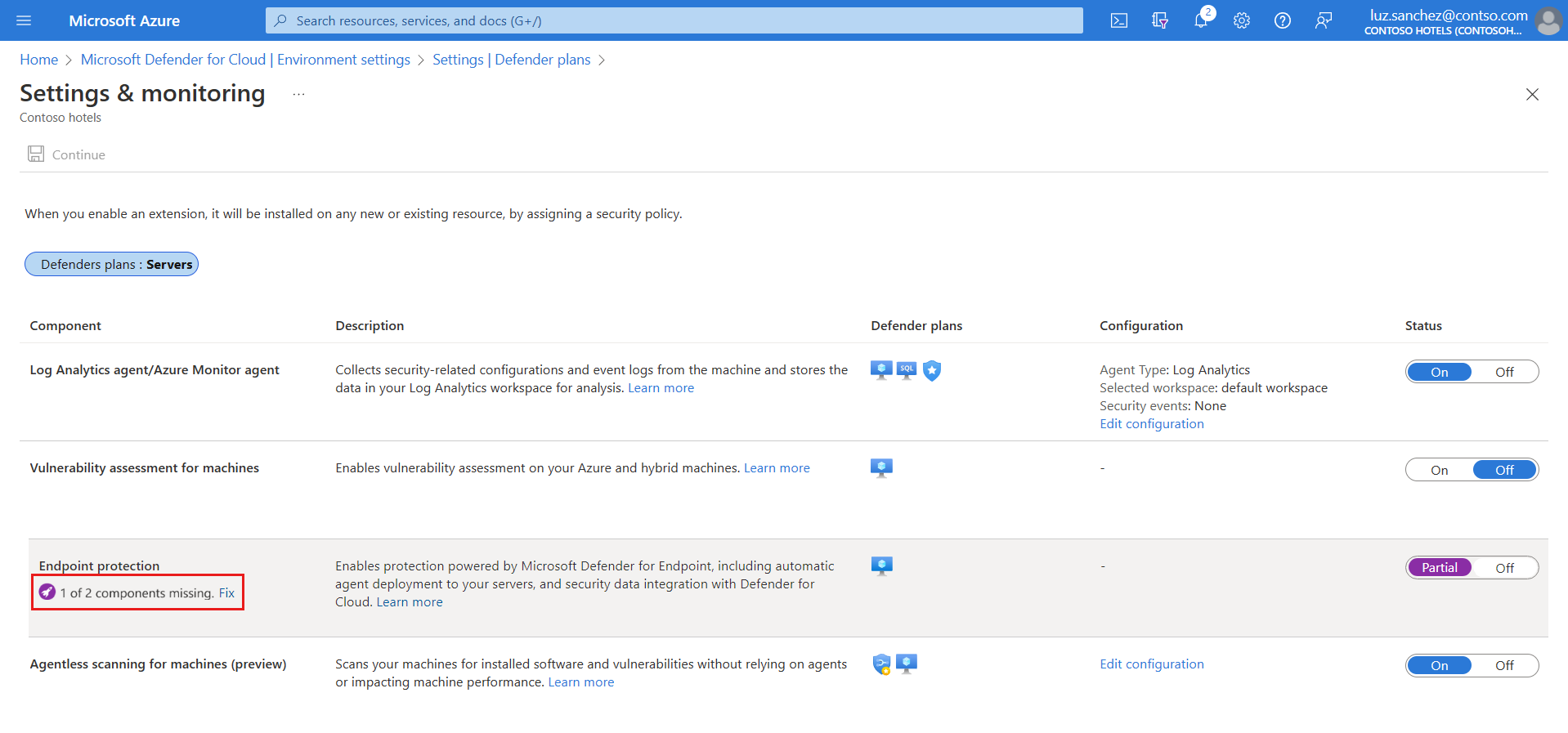

Status för komponenten Endpoint Protections är Partiell, vilket innebär att inte alla delar av komponenten är aktiverade.

Kommentar

Om statusen är Av använder du anvisningarna i Användare som aldrig har aktiverat integreringen med Microsoft Defender för Endpoint för Windows.

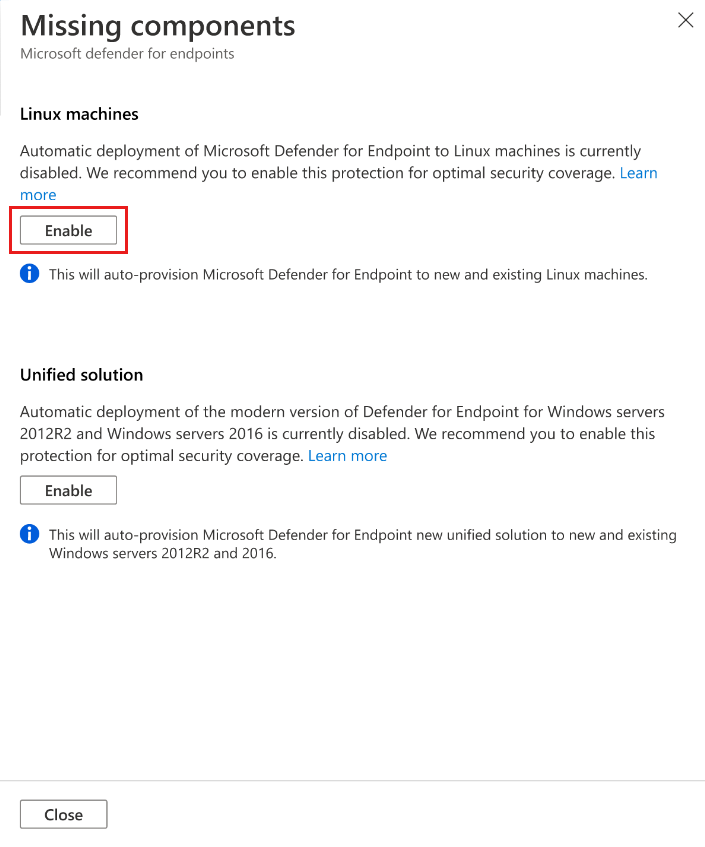

Välj Åtgärda för att se de komponenter som inte är aktiverade.

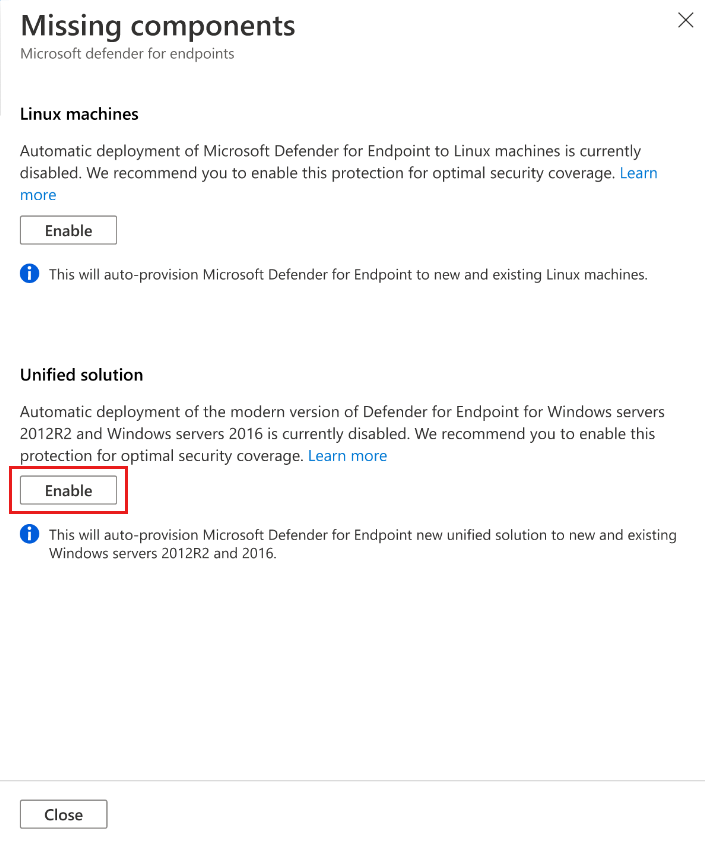

Om du vill aktivera den enhetliga lösningen för Windows Server 2012 R2- och 2016-datorer väljer du Aktivera.

Spara ändringarna genom att välja Spara överst på sidan och sedan välja Fortsätt på sidan Inställningar och övervakning.

Microsoft Defender för molnet kommer att:

- Stoppa den befintliga Defender för Endpoint-processen i Log Analytics-agenten som samlar in data för Defender för servrar.

- Installera den enhetliga lösningen Defender för Endpoint för alla befintliga och nya Windows Server 2012 R2- och 2016-datorer.

Microsoft Defender för molnet kommer automatiskt att registrera dina datorer till Microsoft Defender för Endpoint. Registrering kan ta upp till 12 timmar. För nya datorer som har skapats efter att integreringen har aktiverats tar det upp till en timme att registrera sig.

Kommentar

Om du väljer att inte distribuera den enhetliga lösningen Defender för Endpoint till dina Windows 2012 R2- och 2016-servrar i Defender för servrar, plan 2 och sedan nedgradera Defender för servrar till plan 1, distribueras inte den enhetliga lösningen Defender för Endpoint till dessa servrar så att din befintliga distribution inte ändras utan ditt uttryckliga medgivande.

Användare som aldrig har aktiverat integreringen med Microsoft Defender för Endpoint för Windows

Om du aldrig har aktiverat integreringen för Windows gör Endpoint Protection det möjligt för Defender för molnet att distribuera Defender för Endpoint till både Dina Windows- och Linux-datorer.

Om du vill distribuera den enhetliga lösningen Defender för Endpoint måste du använda REST API-anropet eller Azure-portalen:

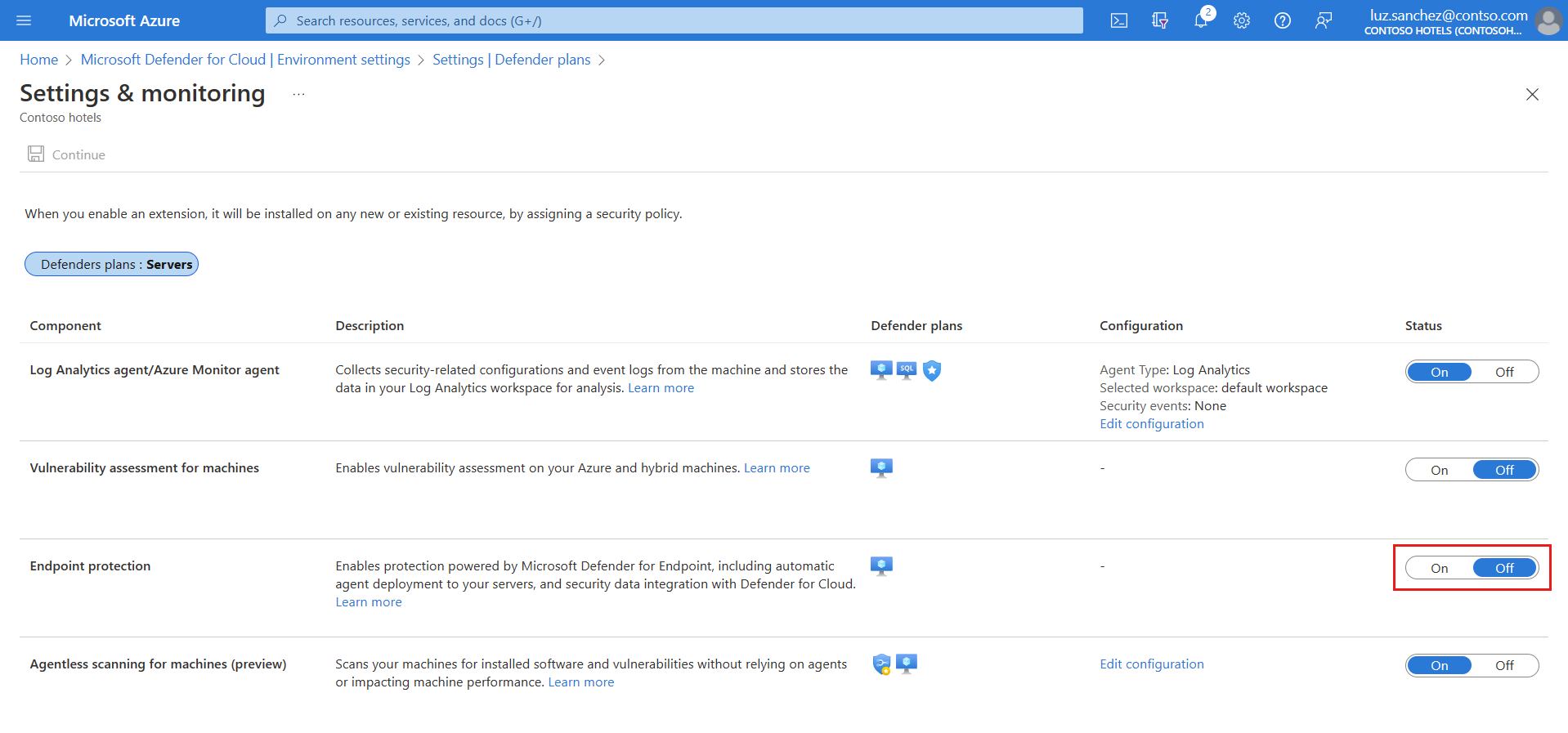

På Defender för molnet meny väljer du Miljöinställningar och väljer prenumerationen med de datorer som du vill ta emot Defender för Endpoint.

I status för komponenten Endpoint Protection väljer du På för att aktivera integreringen med Microsoft Defender för Endpoint.

Defender för Endpoint-agentens enhetliga lösning distribueras till alla datorer i den valda prenumerationen.

Linux

Du distribuerar Defender för Endpoint till dina Linux-datorer på något av följande sätt, beroende på om du redan har distribuerat det till dina Windows-datorer:

- Aktivera för en specifik prenumeration i azure-portalens miljöinställningar

- Aktivera för flera prenumerationer på Instrumentpanelen i Azure-portalen

- Aktivera för flera prenumerationer med ett PowerShell-skript

Kommentar

När du aktiverar automatisk distribution avbryts Installationen av Defender för Endpoint för Linux på datorer med befintliga tjänster som körs med fanotify och andra tjänster som också kan orsaka att Defender för Endpoint fungerar dåligt eller påverkas av Defender för Endpoint, till exempel säkerhetstjänster. När du har verifierat potentiella kompatibilitetsproblem rekommenderar vi att du installerar Defender för Endpoint manuellt på dessa servrar.

Befintliga användare med Defender för molnet förbättrade säkerhetsfunktioner aktiverade och Microsoft Defender för Endpoint för Windows

Om du redan har aktiverat integreringen med Defender för Endpoint för Windows har du fullständig kontroll över när och om du vill distribuera Defender för Endpoint till dina Linux-datorer .

På Defender för molnet meny väljer du Miljöinställningar och väljer prenumerationen med de Linux-datorer som du vill ta emot Defender för Endpoint.

I kolumnen Övervakningstäckning i Defender for Server-planen väljer du Inställningar.

Status för komponenten Endpoint Protections är Partiell, vilket innebär att inte alla delar av komponenten är aktiverade.

Kommentar

Om statusen är Av är inte markerad använder du anvisningarna i Användare som aldrig har aktiverat integreringen med Microsoft Defender för Endpoint för Windows.

Välj Åtgärda för att se de komponenter som inte är aktiverade.

Om du vill aktivera distribution till Linux-datorer väljer du Aktivera.

Spara ändringarna genom att välja Spara överst på sidan och sedan välja Fortsätt på sidan Inställningar och övervakning.

Microsoft Defender för molnet kommer att:

- Registrera dina Linux-datorer automatiskt till Defender för Endpoint

- Identifiera eventuella tidigare installationer av Defender för Endpoint och konfigurera om dem för integrering med Defender för molnet

Microsoft Defender för molnet kommer automatiskt att registrera dina datorer till Microsoft Defender för Endpoint. Registrering kan ta upp till 12 timmar. För nya datorer som har skapats efter att integreringen har aktiverats tar det upp till en timme att registrera sig.

Kommentar

Nästa gång du återgår till den här sidan i Azure-portalen visas inte knappen Aktivera för Linux-datorer . Om du vill inaktivera integreringen för Linux måste du inaktivera den även för Windows genom att inaktivera växlingsknappen i Endpoint Protection och välja Fortsätt.

Om du vill verifiera installationen av Defender för Endpoint på en Linux-dator kör du följande gränssnittskommando på dina datorer:

mdatp healthOm Microsoft Defender för Endpoint är installerat visas dess hälsostatus:

healthy : truelicensed: trueI Azure-portalen visas också ett nytt Azure-tillägg på dina datorer med namnet

MDE.Linux.

Nya användare som aldrig har aktiverat integreringen med Microsoft Defender för Endpoint för Windows

Om du aldrig har aktiverat integreringen för Windows gör slutpunktsskydd det möjligt för Defender för molnet att distribuera Defender för Endpoint till både Dina Windows- och Linux-datorer.

På Defender för molnet meny väljer du Miljöinställningar och väljer prenumerationen med de Linux-datorer som du vill ta emot Defender för Endpoint.

I kolumnen Övervakningstäckning i Defender for Server-planen väljer du Inställningar.

I status för komponenten Endpoint Protection väljer du På för att aktivera integreringen med Microsoft Defender för Endpoint.

Microsoft Defender för molnet kommer att:

- Registrera dina Windows- och Linux-datorer automatiskt till Defender för Endpoint

- Identifiera eventuella tidigare installationer av Defender för Endpoint och konfigurera om dem för integrering med Defender för molnet

Registrering kan ta upp till 1 timme.

Välj Fortsätt och Spara för att spara inställningarna.

Om du vill verifiera installationen av Defender för Endpoint på en Linux-dator kör du följande gränssnittskommando på dina datorer:

mdatp healthOm Microsoft Defender för Endpoint är installerat visas dess hälsostatus:

healthy : truelicensed: trueI Azure-portalen visas dessutom ett nytt Azure-tillägg på dina datorer med namnet

MDE.Linux.

Aktivera på flera prenumerationer på Instrumentpanelen i Azure-portalen

Om en eller flera av dina prenumerationer inte har slutpunktsskydd aktiverat för Linux-datorer visas en insiktspanel på instrumentpanelen Defender för molnet. Insiktspanelen berättar om prenumerationer som har Defender för Endpoint-integrering aktiverat för Windows-datorer, men inte för Linux-datorer. Du kan använda insiktspanelen för att se de berörda prenumerationerna med antalet berörda resurser i varje prenumeration. Prenumerationer som inte har Linux-datorer visar inga resurser som påverkas. Du kan sedan välja prenumerationerna för att aktivera slutpunktsskydd för Linux-integrering.

När du har valt Aktivera i insiktspanelen Defender för molnet:

- Registrerar automatiskt dina Linux-datorer till Defender för Endpoint i de valda prenumerationerna.

- Identifierar alla tidigare installationer av Defender för Endpoint och konfigurerar om dem för integrering med Defender för molnet.

Använd statusarbetsboken Defender för Endpoint för att verifiera installations- och distributionsstatus för Defender för Endpoint på en Linux-dator.

Aktivera på flera prenumerationer med ett PowerShell-skript

Använd vårt PowerShell-skript från Defender för molnet GitHub-lagringsplats för att aktivera slutpunktsskydd på Linux-datorer som finns i flera prenumerationer.

Hantera konfiguration av automatiska uppdateringar för Linux

I Windows tillhandahålls versionsuppdateringar för Defender för Endpoint via kontinuerliga kunskapsbas uppdateringar. I Linux måste du uppdatera Defender för Endpoint-paketet. När du använder Defender för servrar med MDE.Linux tillägget aktiveras automatiska uppdateringar för Microsoft Defender för Endpoint som standard. Om du vill hantera versionuppdateringarna för Defender för Endpoint manuellt kan du inaktivera automatiska uppdateringar på dina datorer. Det gör du genom att lägga till följande tagg för datorer som registrerats med MDE.Linux tillägget.

- Taggnamn: "ExcludeMdeAutoUpdate"

- Taggvärde: "true"

Den här konfigurationen stöds för virtuella Azure-datorer och Azure Arc-datorer, där MDE.Linux tillägget initierar automatisk uppdatering.

Aktivera den enhetliga lösningen Microsoft Defender för Endpoint i stor skala

Du kan också aktivera den enhetliga lösningen Defender för Endpoint i stor skala via den angivna REST API-versionen 2022-05-01. Fullständig information finns i API-dokumentationen.

Här är ett exempel på en begärandetext för PUT-begäran för att aktivera den enhetliga lösningen Defender för Endpoint:

URI: https://management.azure.com/subscriptions/<subscriptionId>/providers/Microsoft.Security/settings/WDATP?api-version=2022-05-01

{

"name": "WDATP",

"type": "Microsoft.Security/settings",

"kind": "DataExportSettings",

"properties": {

"enabled": true

}

}

Spåra MDE-distributionsstatus

Du kan använda arbetsboken Status för Distributionsstatus för Defender för Slutpunkt för att spåra Status för Defender för Endpoint-distribution på dina virtuella Azure-datorer och datorer som inte är Azure-datorer som är anslutna via Azure Arc. Den interaktiva arbetsboken ger en översikt över datorer i din miljö som visar deras distributionsstatus för Microsoft Defender för Endpoint-tillägget.

Få åtkomst till Microsoft Defender för Endpoint-portalen

Kontrollera att användarkontot har nödvändiga behörigheter. Läs mer i Tilldela användaråtkomst till Microsoft Defender Säkerhetscenter.

Kontrollera om du har en proxy eller brandvägg som blockerar anonym trafik. Defender för Endpoint-sensorn ansluter från systemkontexten, så anonym trafik måste tillåtas. För att säkerställa obehindrat åtkomst till Defender för Endpoint-portalen följer du anvisningarna i Aktivera åtkomst till tjänst-URL:er på proxyservern.

Öppna Microsoft Defender-portalen. Läs mer om Microsoft Defender för Endpoint i Microsoft Defender XDR.

Skicka en testavisering

Om du vill generera en godartad testavisering från Defender för Endpoint väljer du fliken för det relevanta operativsystemet för slutpunkten:

Testa i Windows

För slutpunkter som kör Windows:

Skapa mappen C:\test-MDATP-test.

Använd Fjärrskrivbord för att komma åt datorn.

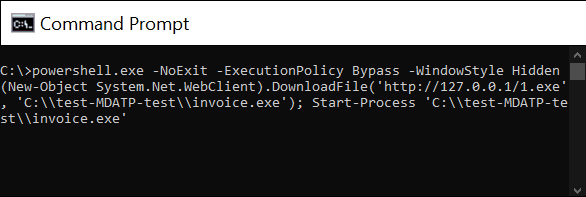

Öppna ett kommandotolksfönster.

Kopiera och kör följande kommando i kommandotolken. Kommandotolken stängs automatiskt.

powershell.exe -NoExit -ExecutionPolicy Bypass -WindowStyle Hidden (New-Object System.Net.WebClient).DownloadFile('http://127.0.0.1/1.exe', 'C:\\test-MDATP-test\\invoice.exe'); Start-Process 'C:\\test-MDATP-test\\invoice.exe'

Om kommandot lyckas visas en ny avisering på instrumentpanelen för arbetsbelastningsskydd och Microsoft Defender för Endpoint-portalen. Det kan ta några minuter innan den här aviseringen visas.

Om du vill granska aviseringen i Defender för molnet går du till Säkerhetsaviseringar>Misstänkt PowerShell-kommandorad.

I undersökningsfönstret väljer du länken för att gå till Microsoft Defender för Endpoint-portalen.

Dricks

Aviseringen utlöses med informations allvarlighetsgrad.

Testa i Linux

För slutpunkter som kör Linux:

Ladda ned testaviseringsverktyget från: https://aka.ms/LinuxDIY

Extrahera innehållet i zip-filen och kör det här shell-skriptet:

./mde_linux_edr_diyOm kommandot lyckas visas en ny avisering på instrumentpanelen för arbetsbelastningsskydd och Microsoft Defender för Endpoint-portalen. Det kan ta några minuter innan den här aviseringen visas.

Om du vill granska aviseringen i Defender för molnet går du till Säkerhetsaviseringar>Uppräkning av filer med känsliga data.

I undersökningsfönstret väljer du länken för att gå till Microsoft Defender för Endpoint-portalen.

Dricks

Aviseringen utlöses med låg allvarlighetsgrad.

Ta bort Defender för Endpoint från en dator

Så här tar du bort Defender för Endpoint-lösningen från dina datorer:

Inaktivera integreringen:

- På Defender för molnet meny väljer du Miljöinställningar och väljer prenumerationen med relevanta datorer.

- På sidan Defender-planer väljer du Inställningar och övervakning.

- I status för endpoint protection-komponenten väljer du Av för att inaktivera integreringen med Microsoft Defender för Endpoint.

- Välj Fortsätt och Spara för att spara inställningarna.

Ta bort MDE. Windows/MDE. Linux-tillägget från datorn.

Följ stegen i Offboard-enheter från Microsoft Defender för Endpoint-tjänsten från dokumentationen om Defender för Endpoint.