Konfigurera en Azure Digital Twins-instans och autentisering (portal)

Den här artikeln beskriver stegen för att konfigurera en ny Azure Digital Twins-instans, inklusive att skapa instansen och konfigurera autentisering. När du har slutfört den här artikeln har du en Azure Digital Twins-instans redo att börja programmera mot.

Den här versionen av den här artikeln går igenom de här stegen manuellt, en i taget, med hjälp av Azure-portalen. Azure-portalen är en webbaserad, enhetlig konsol som ger ett alternativ till kommandoradsverktyg.

Fullständig installation för en ny Azure Digital Twins-instans består av två delar:

- Skapa instansen

- Konfigurera behörigheter för användaråtkomst: Azure-användare måste ha rollen Azure Digital Twins-dataägare på Azure Digital Twins-instansen för att kunna hantera den och dess data. I det här steget tilldelar du som ägare/administratör för Azure-prenumerationen den här rollen till den person som ska hantera din Azure Digital Twins-instans. Detta kan vara dig själv eller någon annan i din organisation.

Viktigt!

För att slutföra den här fullständiga artikeln och helt konfigurera en användbar instans behöver du behörighet att hantera både resurser och användaråtkomst i Azure-prenumerationen. Det första steget kan slutföras av alla som kan skapa resurser i prenumerationen, men det andra steget kräver behörigheter för användaråtkomsthantering (eller samarbete mellan någon med dessa behörigheter). Du kan läsa mer om detta i avsnittet Krav: Nödvändiga behörigheter för användaråtkomstbehörighetssteget.

Skapa Azure Digital Twins-instansen

I det här avsnittet skapar du en ny instans av Azure Digital Twins med hjälp av Azure-portalen. Gå till portalen och logga in med dina autentiseringsuppgifter.

När du är i portalen börjar du med att välja Skapa en resurs på startsidan för Azure-tjänster.

Sök efter azure digital twins i sökrutan och välj Azure Digital Twins-tjänsten i resultatet.

Lämna fältet Plan inställt på Azure Digital Twins och välj knappen Skapa för att börja skapa en ny instans av tjänsten.

På följande sida Skapa resurs fyller du i de värden som anges nedan:

- Prenumeration: Den Azure-prenumeration som du använder

- Resursgrupp: En resursgrupp där instansen ska distribueras. Om du inte redan har en befintlig resursgrupp i åtanke kan du skapa en här genom att välja länken Skapa ny och ange ett namn för en ny resursgrupp

- Plats: En Azure Digital Twins-aktiverad region för distributionen. Mer information om regional support finns i Azure-produkter som är tillgängliga per region (Azure Digital Twins).

- Resursnamn: Ett namn för din Azure Digital Twins-instans. Om din prenumeration har en annan Azure Digital Twins-instans i regionen som redan använder det angivna namnet uppmanas du att välja ett annat namn.

- Bevilja åtkomst till resurs: Om du markerar rutan i det här avsnittet får ditt Azure-konto behörighet att komma åt och hantera data i instansen. Om det är du som ska hantera instansen bör du markera den här kryssrutan nu. Om den är nedtonad eftersom du inte har behörighet i prenumerationen kan du fortsätta att skapa resursen och låta någon med de behörigheter som krävs ge dig rollen senare. Mer information om den här rollen och tilldelning av roller till din instans finns i nästa avsnitt Konfigurera behörigheter för användaråtkomst.

- Prenumeration: Den Azure-prenumeration som du använder

När du är klar kan du välja Granska + skapa om du inte vill konfigurera fler inställningar för din instans. Om du gör det kommer du till en sammanfattningssida där du kan granska instansinformationen som du har angett och slutföra med Skapa.

Om du vill konfigurera mer information för din instans beskrivs de återstående installationsflikarna i nästa avsnitt.

Ytterligare installationsalternativ

Här är de ytterligare alternativ som du kan konfigurera under installationen med hjälp av de andra flikarna i processen Skapa resurs .

- Nätverk: På den här fliken kan du aktivera privata slutpunkter med Azure Private Link för att eliminera exponering av offentliga nätverk för din instans. Anvisningar finns i Aktivera privat åtkomst med Private Link.

- Avancerat: På den här fliken kan du aktivera en systemtilldelad hanterad identitet för din instans. När detta är aktiverat skapar Azure automatiskt en identitet för instansen i Microsoft Entra-ID, som kan användas för att autentisera till andra tjänster. Du kan aktivera den systemtilldelade hanterade identiteten när du skapar instansen här eller senare på en befintlig instans. Om du vill aktivera en användartilldelad hanterad identitet i stället måste du göra det senare på en befintlig instans.

- Taggar: På den här fliken kan du lägga till taggar i din instans som hjälper dig att organisera den bland dina Azure-resurser. Mer information om Azure-resurstaggar finns i Tagga resurser, resursgrupper och prenumerationer för logisk organisation.

Kontrollera att det lyckades och samla in viktiga värden

När du har slutfört instanskonfigurationen genom att välja Skapa kan du visa statusen för din instans distribution i dina Azure-meddelanden längs portalikonfältet. Meddelandet anger när distributionen har slutförts. Då kan du välja knappen Gå till resurs för att visa den skapade instansen.

Om distributionen misslyckas anger meddelandet varför. Observera råden från felmeddelandet och försök att skapa instansen igen.

Dricks

När instansen har skapats kan du när som helst återgå till dess sida genom att söka efter namnet på din instans i sökfältet i Azure-portalen.

På instansens översiktssida noterar du dess namn, resursgrupp och värdnamn. Dessa värden är alla viktiga och du kan behöva använda dem när du fortsätter att arbeta med din Azure Digital Twins-instans. Om andra användare kommer att programmera mot instansen bör du dela dessa värden med dem.

Nu är en Azure Digital Twins-instans klar. Därefter ger du lämpliga Azure-användarbehörigheter för att hantera den.

Konfigurera behörigheter för användaråtkomst

Azure Digital Twins använder Microsoft Entra-ID för rollbaserad åtkomstkontroll (RBAC). Det innebär att innan en användare kan göra dataplansanrop till din Azure Digital Twins-instans måste användaren tilldelas en roll med lämpliga behörigheter för den.

För Azure Digital Twins är den här rollen Azure Digital Twins-dataägare. Du kan läsa mer om roller och säkerhet i Security for Azure Digital Twins-lösningar.

Kommentar

Den här rollen skiljer sig från rollen Ägare av Microsoft Entra-ID, som också kan tilldelas i omfånget för Azure Digital Twins-instansen. Det här är två distinkta hanteringsroller och ägaren beviljar inte åtkomst till dataplansfunktioner som beviljas med Azure Digital Twins Data Owner.

Det här avsnittet visar hur du skapar en rolltilldelning för en användare i din Azure Digital Twins-instans med hjälp av användarens e-post i Microsoft Entra-klientorganisationen i din Azure-prenumeration. Beroende på din roll i din organisation kan du konfigurera den här behörigheten själv eller konfigurera den åt någon annan som ska hantera Azure Digital Twins-instansen.

Det finns två sätt att skapa en rolltilldelning för en användare i Azure Digital Twins:

Båda kräver samma behörigheter.

Krav: Behörighetskrav

För att kunna slutföra alla följande steg måste du ha en roll i din prenumeration som har följande behörigheter:

- Skapa och hantera Azure-resurser

- Hantera användaråtkomst till Azure-resurser (inklusive beviljande och delegering av behörigheter)

Vanliga roller som uppfyller detta krav är ägare, kontoadministratör eller kombinationen av administratör och deltagare för användaråtkomst. En fullständig förklaring av roller och behörigheter, inklusive vilka behörigheter som ingår i andra roller, finns i Azure-roller, Microsoft Entra-roller och klassiska prenumerationsadministratörsroller i Azure RBAC-dokumentationen.

Om du vill visa din roll i din prenumeration går du till prenumerationssidan i Azure-portalen (du kan använda den här länken eller leta efter prenumerationer med portalsökningsfältet ). Leta efter namnet på den prenumeration du använder och visa din roll för den i kolumnen Min roll :

Om du upptäcker att värdet är Deltagare, eller en annan roll som inte har de behörigheter som beskrivs ovan, kan du kontakta användaren i din prenumeration som har dessa behörigheter (till exempel en prenumerationsägare eller kontoadministratör) och fortsätta på något av följande sätt:

- Begär att de slutför rolltilldelningsstegen åt dig.

- Begär att de höjer din roll i prenumerationen så att du får behörighet att fortsätta själv. Om detta är lämpligt beror på din organisation och din roll i den.

Tilldela rollen när instansen skapas

När du skapar din Azure Digital Twins-resurs genom den process som beskrivs tidigare i den här artikeln väljer du Tilldela Azure Digital Twins-dataägarrollen under Bevilja åtkomst till resursen. Om du gör det får du fullständig åtkomst till API:erna för dataplanet.

Om du inte har behörighet att tilldela en roll till en identitet visas rutan nedtonad.

I så fall kan du fortfarande fortsätta att skapa Azure Digital Twins-resursen, men någon med rätt behörighet måste tilldela den här rollen till dig eller den person som ska hantera instansens data.

Tilldela rollen med hjälp av Azure Identity Management (IAM)

Du kan också tilldela rollen Azure Digital Twins-dataägare med hjälp av åtkomstkontrollalternativen i Azure Identity Management (IAM).

Öppna först sidan för din Azure Digital Twins-instans i Azure-portalen.

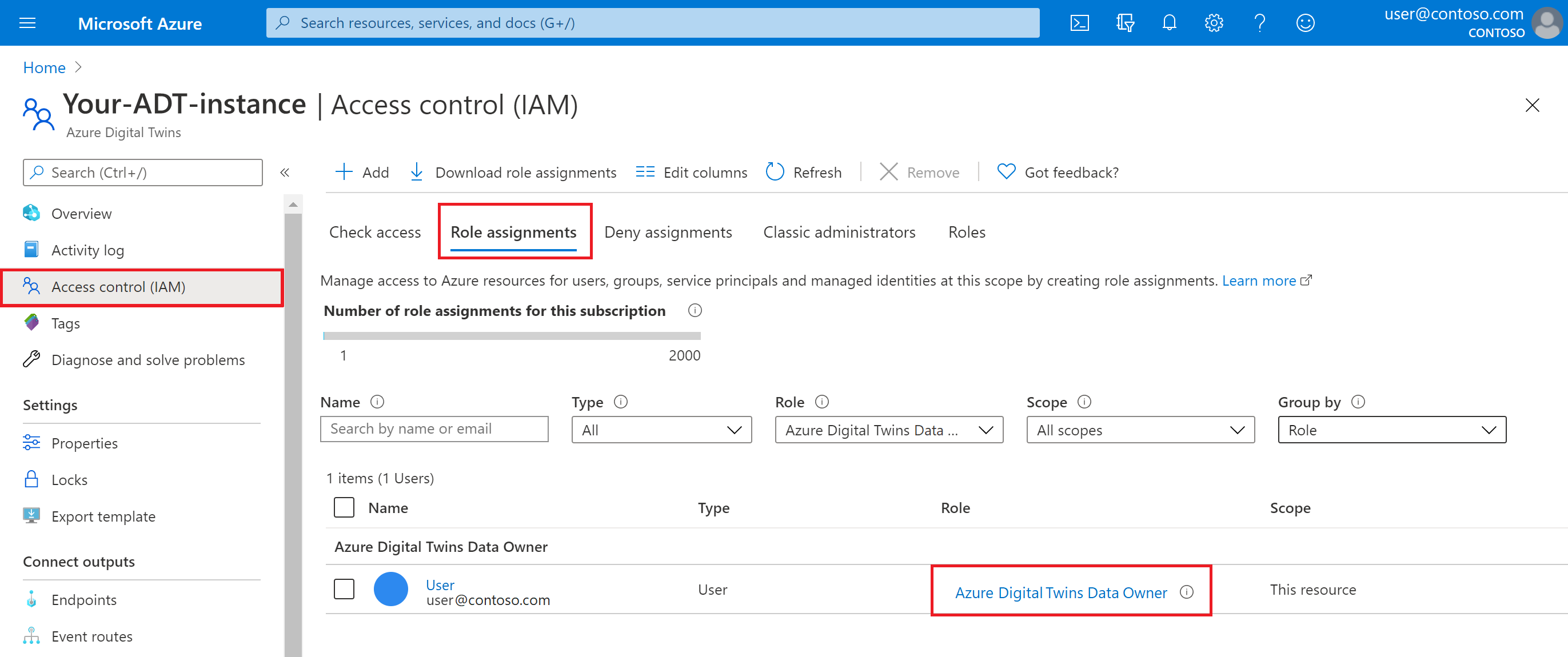

Välj Åtkomstkontroll (IAM) .

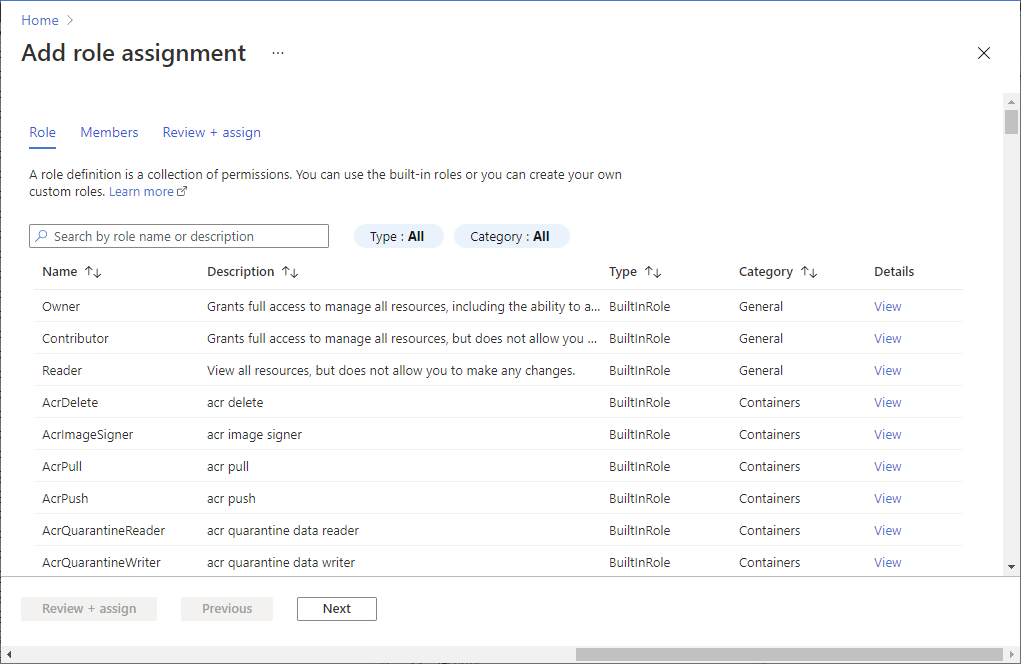

Klicka på Lägg till>Lägg till rolltilldelning för att öppna sidan Lägg till rolltilldelning.

Tilldela rollen Azure Digital Twins-dataägare. Läs mer om att tilldela roller i Tilldela Azure-roller via Azure Portal.

Inställning Värde Roll Azure Digital Twins-dataägare Tilldela åtkomst till Användaren, gruppen eller tjänstens huvudnamn Medlemmar Sök efter namnet eller e-postadressen för användaren som ska tilldelas

Kontrollera att det har lyckats

Du kan visa rolltilldelningen som du har konfigurerat under Rolltilldelningar för åtkomstkontroll (IAM). > Användaren bör visas i listan med rollen Som Azure Digital Twins-dataägare.

Nu har du en Azure Digital Twins-instans som är redo att köras och har tilldelats behörighet att hantera den.

Aktivera/inaktivera hanterad identitet för instansen

Det här avsnittet visar hur du lägger till en hanterad identitet (antingen systemtilldelad eller användartilldelad) till en befintlig Azure Digital Twins-instans. Du kan också använda den här sidan för att inaktivera hanterad identitet på en instans som redan har den.

Börja med att öppna Azure-portalen i en webbläsare.

Sök efter namnet på din instans i portalens sökfält och välj det för att visa dess information.

Välj Identitet på den vänstra menyn.

Använd flikarna för att välja vilken typ av hanterad identitet du vill lägga till eller ta bort.

Systemtilldelad: När du har valt den här fliken väljer du alternativet På för att aktivera den här funktionen eller Av för att ta bort den.

Välj knappen Spara och Ja för att bekräfta. När systemtilldelad identitet har aktiverats visas fler fält på den här sidan som visar den nya identitetens objekt-ID och behörigheter (Azure-rolltilldelningar).

Användartilldelad (förhandsversion): När du har valt den här fliken väljer du Associera en användartilldelad hanterad identitet och följer anvisningarna för att välja en identitet som ska associeras med instansen.

Om det redan finns en identitet här som du vill inaktivera kan du markera kryssrutan bredvid den i listan och ta bort den.

När en identitet har lagts till kan du välja dess namn i listan här för att öppna dess information. Från dess informationssida kan du visa dess objekt-ID och använda den vänstra menyn för att se dess Azure-rolltilldelningar.

Överväganden för att inaktivera hanterade identiteter

Det är viktigt att tänka på vilka effekter eventuella ändringar i identiteten eller dess roller kan ha på de resurser som använder den. Om du använder hanterade identiteter med dina Azure Digital Twins-slutpunkter eller för datahistorik och identiteten är inaktiverad, eller om en nödvändig roll tas bort från den, kan anslutningen till slutpunkten eller datahistoriken bli otillgänglig och händelseflödet avbryts.

Nästa steg

Testa enskilda REST API-anrop på din instans med hjälp av Azure Digital Twins CLI-kommandona:

Eller se hur du ansluter ett klientprogram till din instans med autentiseringskod: