Självstudie: Konfigurera Azure Active Directory B2C med Arkose Labs-plattformen

I den här självstudien lär du dig att integrera Azure Active Directory B2C-autentisering (Azure AD B2C) med Arkose Labs Arkose Protect Platform. Arkose Labs-produkter hjälper organisationer mot robotattacker, kontoövertagande och bedrägliga kontoöppningar.

Förutsättningar

För att komma igång behöver du:

- En Azure-prenumeration

- Om du inte har ett konto kan du skaffa ett kostnadsfritt Azure-konto

- En Azure AD B2C-klientorganisation som är länkad till din Azure-prenumeration

- Ett Arkose Labs-konto

- Gå till arkoselabs.com för att begära en demo

Scenariobeskrivning

Arkose Labs-produktintegrering innehåller följande komponenter:

- Arkose Protect Platform – en tjänst som skyddar mot robotar och andra automatiserade missbruk

- Azure AD användarflöde för B2C-registrering – registreringsupplevelsen som använder Arkose Labs-plattformen

- Anpassade HTML-, JavaScript- och API-anslutningsappar integreras med Arkose-plattformen

- Azure Functions – Din värdbaserade API-slutpunkt som fungerar med FUNKTIONEN API-anslutningsappar

- Det här API:et verifierar serversidan för Arkose Labs-sessionstoken

- Läs mer i översikten över Azure Functions

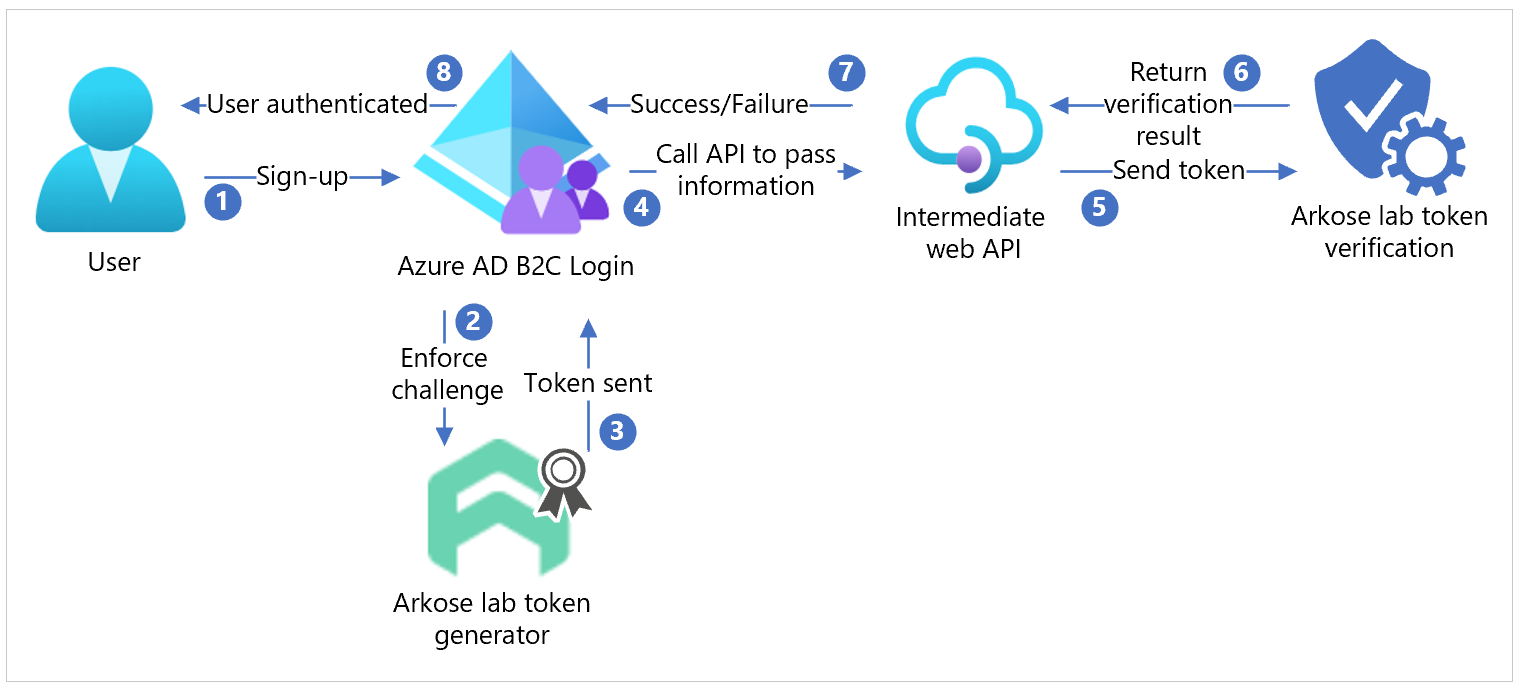

Följande diagram illustrerar hur Arkose Labs-plattformen integreras med Azure AD B2C.

- En användare registrerar sig och skapar ett konto. Användaren väljer Skicka och en Arkose Labs-tvingande utmaning visas.

- Användaren slutför utmaningen. Azure AD B2C skickar statusen till Arkose Labs för att generera en token.

- Arkose Labs skickar token till Azure AD B2C.

- Azure AD B2C anropar ett mellanliggande webb-API för att skicka registreringsformuläret.

- Registreringsformuläret går till Arkose Labs för tokenverifiering.

- Arkose Labs skickar verifieringsresultat till det mellanliggande webb-API:et.

- API:et skickar ett lyckat eller misslyckat resultat till Azure AD B2C.

- Om utmaningen lyckas går ett registreringsformulär till Azure AD B2C, som slutför autentiseringen.

Begär en demo från Arkose Labs

- Gå till arkoselabs.com för att boka en demo.

- Skapa ett konto.

- Gå till inloggningssidan för Arkose-portalen .

- Gå till webbplatsinställningarna på instrumentpanelen.

- Leta upp din offentliga nyckel och privata nyckel. Du kommer att använda den här informationen senare.

Anteckning

Värdena för offentlig och privat nyckel är ARKOSE_PUBLIC_KEY och ARKOSE_PRIVATE_KEY.

Se Azure-Samples/active-directory-b2c-node-sign-up-user-flow-arkose.

Integrera med Azure AD B2C

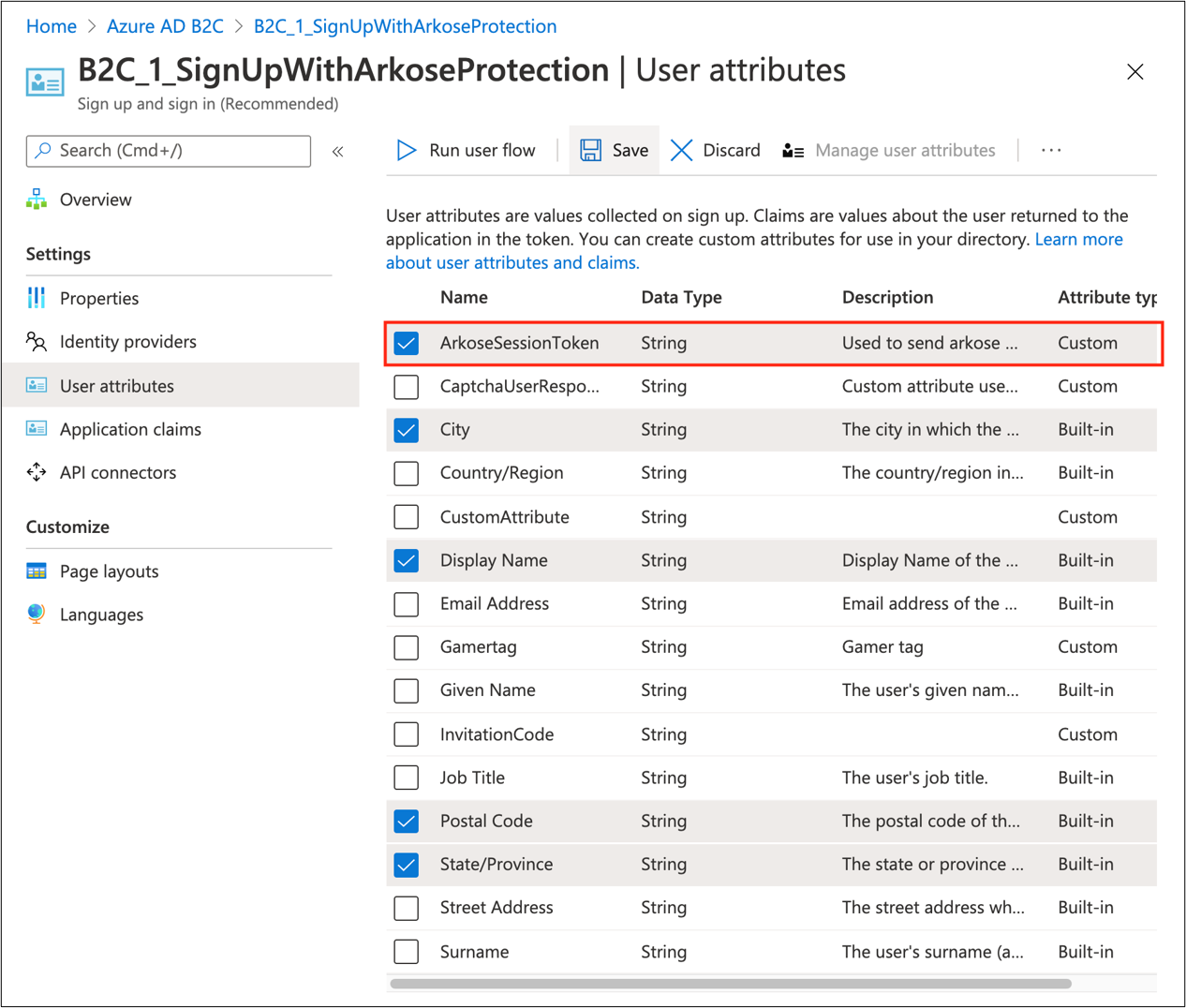

Skapa ett anpassat ArkoseSessionToken-attribut

Så här skapar du ett anpassat attribut:

- Logga in på Azure Portal och navigera sedan till Azure AD B2C.

- Välj användarattribut.

- Välj Lägg till.

- Ange ArkoseSessionToken som attributnamn.

- Välj Skapa.

Läs mer: Definiera anpassade attribut i Azure Active Directory B2C

Skapa ett användarflöde

Användarflödet är för registrering och inloggning eller registrering. Arkose Labs-användarflödet visas under registreringen.

Skapa användarflöden och anpassade principer i Azure Active Directory B2C. Om du använder ett användarflöde använder du Rekommenderad.

I inställningarna för användarflöde går du till Användarattribut.

Välj Anspråket ArkoseSessionToken .

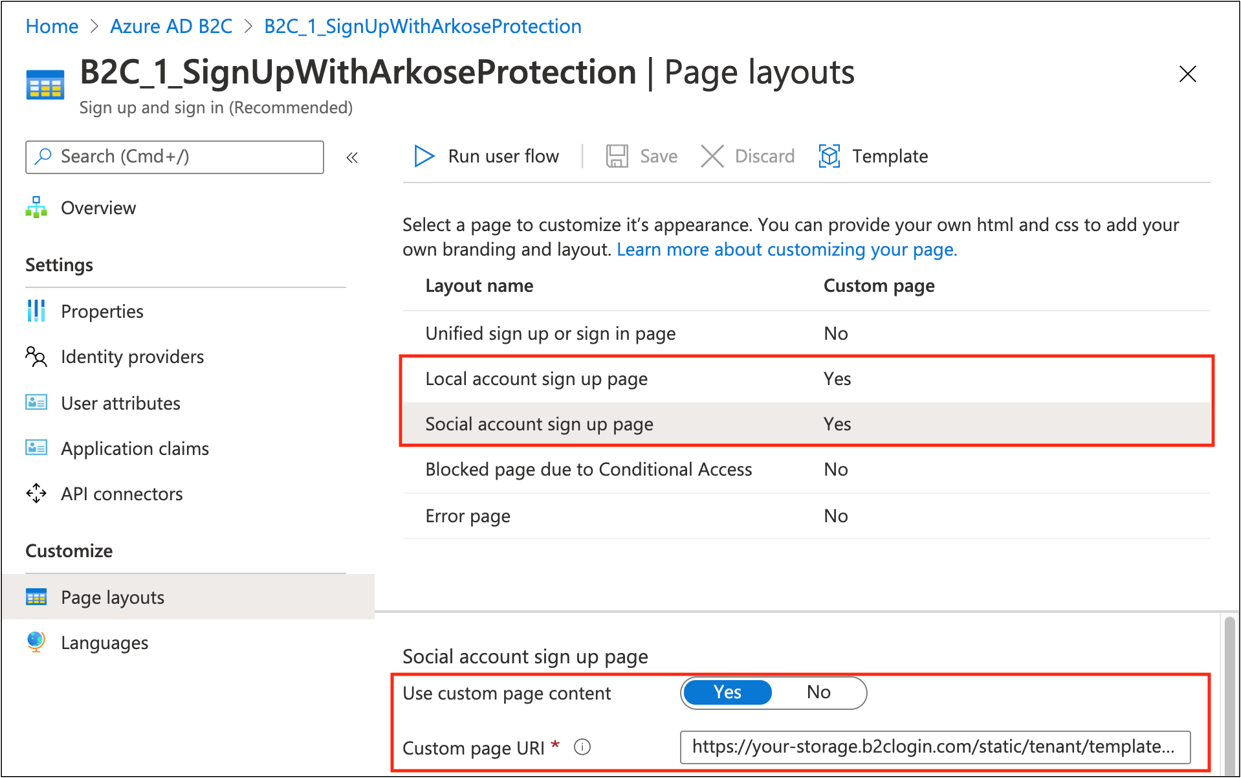

Konfigurera anpassad HTML-, JavaScript- och sidlayout

- Gå till Azure-Samples/active-directory-b2c-node-sign-up-user-flow-arkose.

- Hitta HTML-mallen med JavaScript-taggar

<script>. Dessa gör tre saker:

Läs in Arkose Labs-skriptet, som renderar deras widget och gör Arkose Labs-validering på klientsidan.

extension_ArkoseSessionTokenDölj indataelementet och etiketten som motsvarar detArkoseSessionTokenanpassade attributet.När en användare slutför Arkose Labs-utmaningen verifieras användarsvaret och en token genereras. Återanropet

arkoseCallbacki det anpassade JavaScript anger värdetextension_ArkoseSessionTokenför till det genererade tokenvärdet. Det här värdet skickas till API-slutpunkten.Anteckning

Gå till developer.arkoselabs.com för instruktioner på klientsidan. Följ stegen för att använda anpassad HTML och JavaScript för ditt användarflöde.

I Azure-Samples ändrar duselfAsserted.html-filen så

<ARKOSE_PUBLIC_KEY>att den matchar det värde som du genererade för valideringen på klientsidan.Värd för HTML-sidan på en CORS-aktiverad webbslutpunkt (Cross-Origin Resource Sharing).

-

Anteckning

Om du har anpassad HTML kopierar och klistrar du in elementen

<script>på HTML-sidan. I Azure Portal går du till Azure AD B2C.

Gå till Användarflöden.

Välj ditt användarflöde.

Välj Sidlayouter.

Välj Sidlayout för lokal kontoregistrering.

För Använd anpassat sidinnehåll väljer du JA.

I Använd anpassat sidinnehåll klistrar du in din anpassade HTML-URI.

(Valfritt) Om du använder leverantörer av sociala identiteter upprepar du stegen för registreringssidan för socialt konto.

Gå till Egenskaper från användarflödet.

Välj Aktivera JavaScript.

Läs mer: Aktivera JavaScript- och sidlayoutversioner i Azure Active Directory B2C

Skapa och distribuera ditt API

Det här avsnittet förutsätter att du använder Visual Studio Code för att distribuera Azure Functions. Du kan använda Azure Portal, terminal eller kommandotolk för att distribuera.

Gå till Visual Studio Marketplace för att installera Azure Functions för Visual Studio Code.

Kör API:et lokalt

- I Visual Studio Code går du till Azure-tillägget i det vänstra navigeringsfönstret.

- Välj mappen Lokalt projekt för din lokala Azure-funktion.

- Tryck på F5 eller välj Felsök>Starta felsökning. Det här kommandot använder den felsökningskonfiguration som Azure-funktionen skapade.

- Azure Function genererar filer för lokal utveckling, installerar beroenden och Function Core-verktygen om det behövs.

- I Visual Studio Code-terminalpanelen visas utdata från funktionskärnan.

- När värden startar väljer du Alt+klicka på den lokala URL:en i utdata.

- Webbläsaren öppnas och kör funktionen .

- I Azure Functions explorer högerklickar du på funktionen för att se url:en för den lokalt värdbaserade funktionen.

Lägga till miljövariabler

Exemplet i det här avsnittet skyddar webb-API-slutpunkten när du använder GRUNDLÄGGANDE HTTP-autentisering. Läs mer på sidan För Internet Engineering Task Force RFC 7617: Grundläggande autentisering.

Användarnamn och lösenord lagras som miljövariabler, inte en del av lagringsplatsen. Läs mer om Koda och testa Azure Functions lokalt, filen Lokala inställningar.

- Skapa en local.settings.json-fil i rotmappen.

- Kopiera och klistra in följande kod i filen:

{

"IsEncrypted": false,

"Values": {

"AzureWebJobsStorage": "",

"FUNCTIONS_WORKER_RUNTIME": "node",

"BASIC_AUTH_USERNAME": "<USERNAME>",

"BASIC_AUTH_PASSWORD": "<PASSWORD>",

"ARKOSE_PRIVATE_KEY": "<ARKOSE_PRIVATE_KEY>",

"B2C_EXTENSIONS_APP_ID": "<B2C_EXTENSIONS_APP_ID>"

}

}

- BASIC_AUTH_USERNAME och BASIC_AUTH_PASSWORD är autentiseringsuppgifterna för att autentisera API-anropet till din Azure-funktion. Välj värden.

- <> ARKOSE_PRIVATE_KEY är den hemlighet på serversidan som du genererade på Arkose Labs-plattformen.

- Den anropar Arkose Labs-API:et för verifiering på serversidan för att verifiera värdet för som

ArkoseSessionTokengenereras av klientdelen. - Se Instruktioner på serversidan.

- Den anropar Arkose Labs-API:et för verifiering på serversidan för att verifiera värdet för som

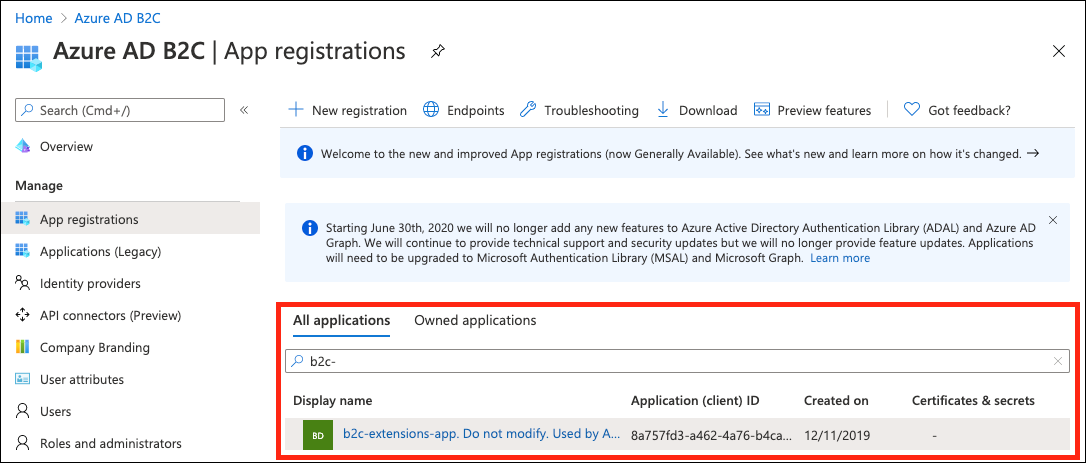

- <> B2C_EXTENSIONS_APP_ID är det program-ID som används av Azure AD B2C för att lagra anpassade attribut i katalogen.

Gå till Appregistreringar.

Sök efter b2c-extensions-app.

Kopiera program-ID:t (klient) i fönstret Översikt .

-Ta bort tecknen.

Distribuera programmet till webben

Distribuera din Azure-funktion till molnet. Läs mer med Azure Functions dokumentation.

Kopiera slutpunktswebb-URL:en för din Azure-funktion.

Efter distributionen väljer du alternativet Ladda upp inställningar .

Dina miljövariabler laddas upp till apptjänstens programinställningar. Läs mer om programinställningar i Azure.

Anteckning

Du kan hantera din funktionsapp. Se även Distribuera projektfiler för att lära dig mer om Visual Studio Code-utveckling för Azure Functions.

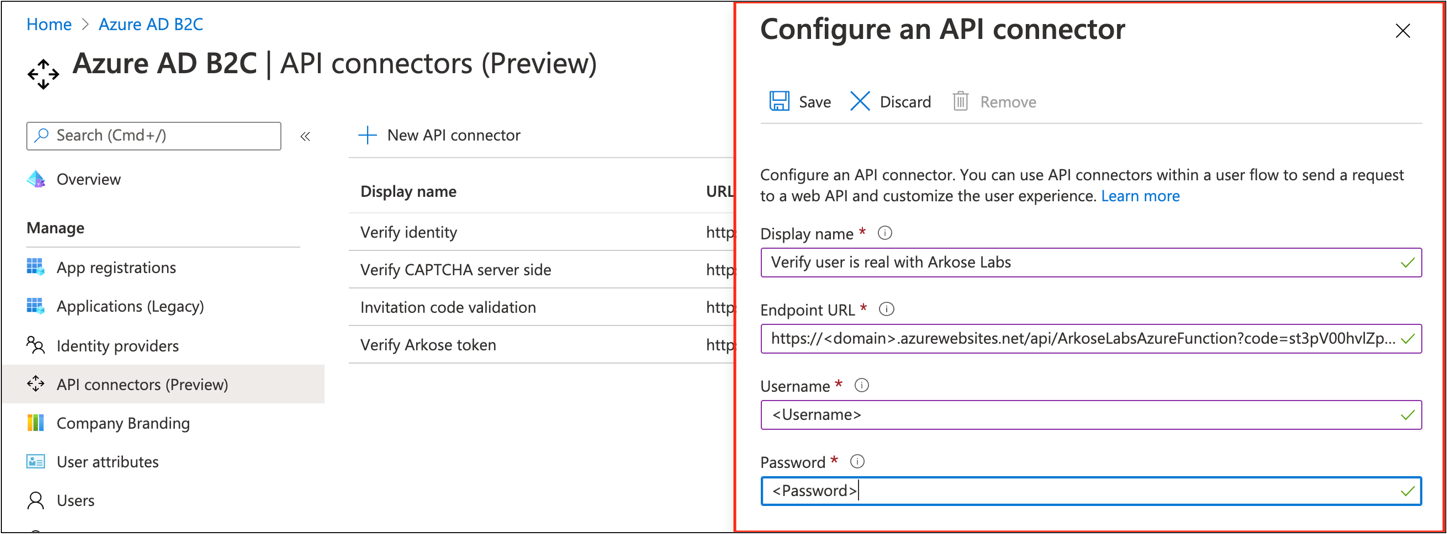

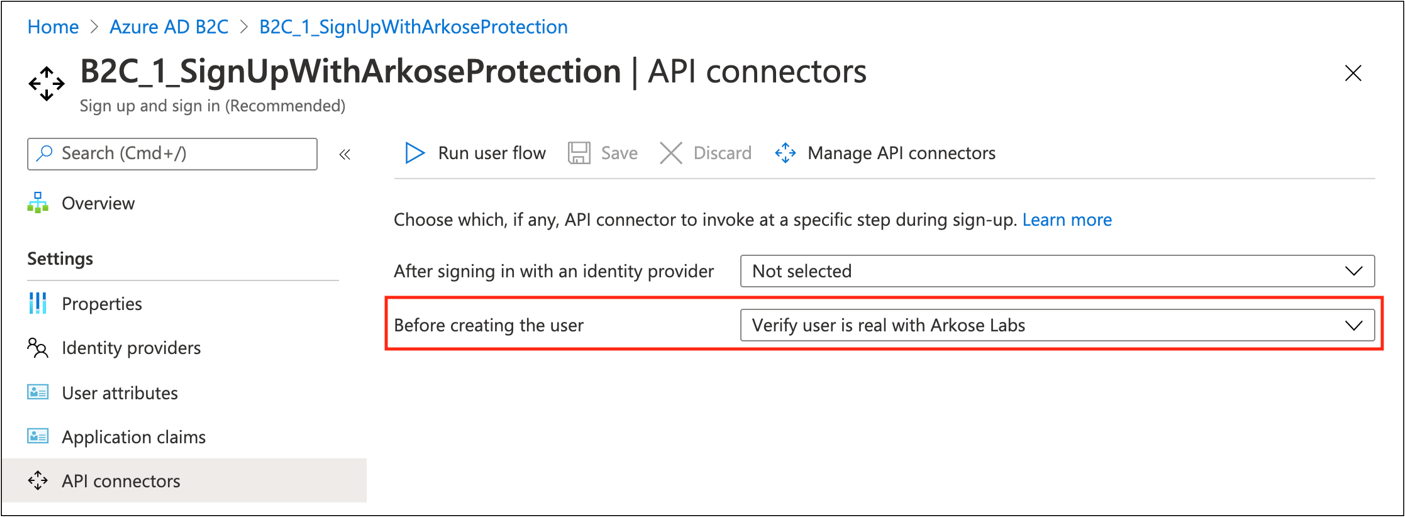

Konfigurera och aktivera API-anslutningsappen

Skapa en API-anslutningsapp. Se Lägg till en API-anslutningsapp i ett användarflöde för registrering.

Aktivera det för ditt användarflöde.

- Slutpunkts-URL – Funktions-URL:en som du kopierade när du distribuerade Azure-funktionen

- Användarnamn – det användarnamn som du har definierat

- Lösenord – det lösenord som du har definierat

I inställningarna för API-anslutningsappen för ditt användarflöde väljer du den API-anslutningsapp som ska anropas i Innan du skapar användaren.

API:et verifierar värdet

ArkoseSessionToken.

Testa användarflödet

- Öppna Azure AD B2C-klientorganisationen.

- Under Principer väljer du Användarflöden.

- Välj ditt skapade användarflöde.

- Välj Kör användarflöde.

- För Program väljer du den registrerade appen (exemplet är JWT).

- För Svars-URL väljer du omdirigerings-URL:en.

- Välj Kör användarflöde.

- Utför registreringsflödet.

- Skapa ett konto.

- Logga ut.

- Utför inloggningsflödet.

- Välj Fortsätt.

- Ett Arkose Labs-pussel visas.

Resurser

- Azure-Samples/active-directory-b2c-node-sign-up-user-flow-arkose

- Hitta användarflödet för Azure AD B2C-registrering

- översikt över Azure AD B2C-anpassad princip

- Självstudie: Skapa användarflöden och anpassade principer i Azure Active Directory B2C