Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Översikt

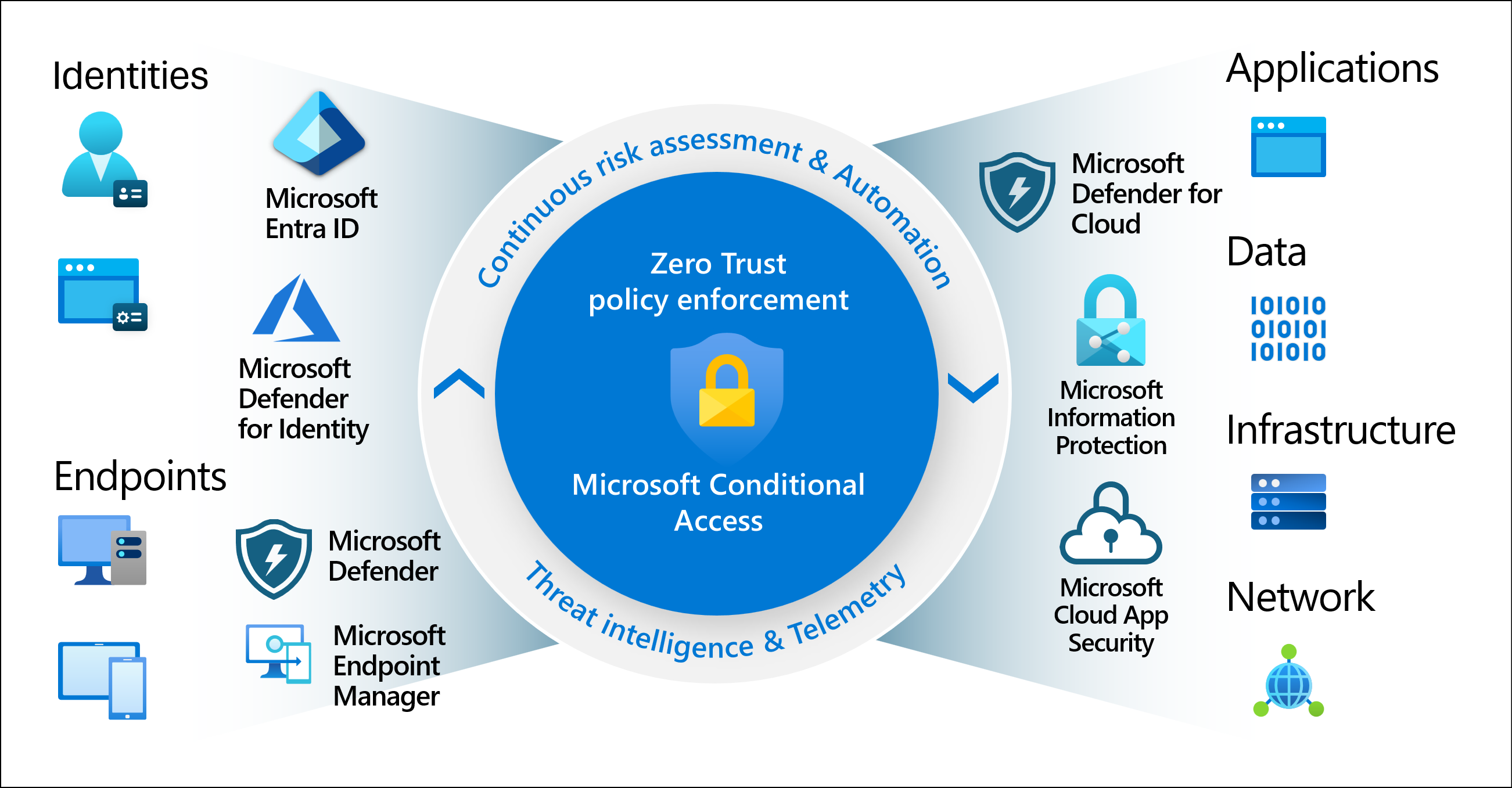

Modern säkerhet sträcker sig utanför en organisations nätverksperimeter och omfattar användar- och enhetsidentitet. Organisationer använder nu identitetsdrivna signaler som en del av sina beslut om åtkomstkontroll. Microsoft Entra Villkorlig åtkomst sammanför signaler, fattar beslut och tillämpar organisationspolicyer. Villkorlig åtkomst är Microsofts Nulová dôvera (Zero Trust) principmotor som tar hänsyn till signaler från olika källor när principbeslut verkställs.

Principer för villkorsstyrd åtkomst är som enklast if-then-instruktioner: om en användare vill komma åt en resurs måste de slutföra en åtgärd. Till exempel: Om en användare vill komma åt ett program eller en tjänst som Microsoft 365 måste de utföra multifaktorautentisering för att få åtkomst.

Administratörerna har två primära mål:

- Underlätta för användarna att vara produktiva oavsett tid och plats

- Skydda organisationens tillgångar

Använd principer för villkorsstyrd åtkomst för att tillämpa rätt åtkomstkontroller när det behövs för att skydda din organisation och inte störa produktiviteten.

Viktigt!

Principer för villkorsstyrd åtkomst tillämpas när förstafaktorautentiseringen har slutförts. Villkorsstyrd åtkomst är inte avsedd att vara en organisations frontlinjeförsvar för scenarier som DoS-attacker (Denial-of-Service), men den kan använda signaler från dessa händelser för att fastställa åtkomst.

Vanliga signaler

Villkorlig åtkomst använder signaler från olika källor för att fatta åtkomstbeslut.

Några av dessa signaler är:

-

Användare, grupp eller agent

- Principer kan riktas mot specifika användare, grupper och agenter (förhandsversion) som ger administratörer detaljerad kontroll över åtkomsten.

- Stöd för agentidentiteter och agentanvändare utökar Nulová dôvera (Zero Trust) principer för AI-arbetsbelastningar.

-

Information om IP-plats

- Organisationer kan skapa IP-adressintervall som kan användas när de fattar principbeslut.

- Administratörer kan ange hela länder/regioners IP-intervall för att blockera eller tillåta trafik från.

-

Device

- Användare med enheter på specifika plattformar eller markerade med ett visst tillstånd kan användas när principer för villkorsstyrd åtkomst tillämpas.

- Använd filter för enheter för att rikta principer till specifika enheter, till exempel arbetsstationer för privilegierad åtkomst.

-

Ansökan

- Utlös olika principer för villkorlig åtkomst när användare försöker komma åt specifika program.

- Tillämpa principer på traditionella molnappar, lokala program och agentresurser.

-

Realtids- och beräknad riskdetektion

- Integrerar signaler från Microsoft Entra ID Protection för att identifiera och åtgärda riskfyllda användare, inloggningsbeteende och agentaktiviteter.

-

Microsoft Defender för Molnapplikationer

- Övervakar och styr åtkomst och sessioner för användarprogram i realtid. Den här integreringen förbättrar synligheten och kontrollen över åtkomst och aktiviteter i din molnmiljö.

Vanliga beslut

- Blockera åtkomst är det mest restriktiva beslutet.

- Bevilja åtkomst

- Ett mindre restriktivt beslut som kan kräva ett eller flera av följande alternativ:

- Kräv multifaktorautentisering

- Kräv autentiseringsstyrka

- Kräv att enheten markeras som kompatibel

- Kräv en Microsoft Entra hybridanslutningsenhet

- Kräv en godkänd klientapp

- Kräv en appskyddsprincip

- Kräv en lösenordsändring

- Kräva användningsvillkor

Principer som tillämpas ofta

Många organisationer har vanliga problem med åtkomst som principer för villkorsstyrd åtkomst kan hjälpa dig med, till exempel:

- Kräva multifaktorautentisering för användare med administrativa roller

- Kräva multifaktorautentisering för Azure hanteringsuppgifter

- Blockera inloggningar för användare som försöker använda äldre autentiseringsprotokoll

- Kräva betrodda platser för registrering av säkerhetsinformation

- Blockera eller bevilja åtkomst från specifika platser

- Blockera riskfyllda inloggningsbeteenden

- Kräva organisationshanterade enheter för specifika program

Administratörer kan skapa principer från grunden eller börja med en mallprincip i portalen eller med hjälp av Microsoft Graph API.

Administratörsupplevelse

Administratörer med minst rollen Security Reader kan hitta villkorlig åtkomst i administrationscentret för Microsoft Entra under Entra ID>Villkorlig åtkomst.

På sidan Översikt visas en sammanfattning av den senaste aktiviteten som relaterar till principer för villkorsstyrd åtkomst. Här kan du se hur många principer som är aktiverade jämfört med endast rapport, agent- och användaraktivitet, program, enheter och allmänna säkerhetsaviseringar med förslag.

Fliken Täckning visar en sammanfattning av program med och utan principtäckning för villkorsstyrd åtkomst under de senaste sju dagarna.

På sidan Principer visas alla principer i din klientorganisation, inklusive principer för endast rapporter och principer som skapats av agenten för optimering av villkorsstyrd åtkomst (om tillämpligt). Alternativ för att filtrera, visa scenarier med "Vad händer om" och skapa nya principer finns här.

Agent för optimering av villkorsstyrd åtkomst

Conditional Access Optimization Agent med Microsoft Security Copilot föreslår nya principer och ändringar av befintliga principer baserat på Nulová dôvera (Zero Trust) principer och Microsofts bästa praxis. Använd med ett klick förslaget för att automatiskt uppdatera eller skapa en princip för villkorsstyrd åtkomst. Agenten behöver minst licensen Microsoft Entra ID P1 och security compute units (SCU).

Licenskrav

För att använda den här funktionen krävs Microsoft Entra ID P1-licenser. För att hitta rätt licens för dina krav, se Jämför allmänt tillgängliga funktioner i Microsoft Entra ID.

Kunder med Microsoft 365 Business Premium-licenser kan också använda funktioner för villkorsstyrd åtkomst.

Riskbaserade principer för villkorsstyrd åtkomst (inloggningsrisk och användarrisk) kräver Microsoft Entra ID Protection, vilket är en Microsoft Entra ID P2-funktion. Mer information finns i Microsoft Entra-licensiering.

Andra produkter och funktioner som interagerar med principer för villkorsstyrd åtkomst kräver lämplig licensiering för dessa produkter och funktioner, inklusive Microsoft Entra Workload ID, Microsoft Entra ID Protection, Microsoft Intune och Microsoft Purview.

När de licenser som krävs för villkorsstyrd åtkomst upphör att gälla inaktiveras inte principer eller tas bort automatiskt. Med det här graciösa tillståndet kan kunder migrera bort från principer för villkorsstyrd åtkomst utan att plötsligt ändra sin säkerhetsstatus. Du kan visa och ta bort återstående principer, men du kan inte uppdatera dem.

Säkerhetsstandarder hjälper till att skydda mot identitetsrelaterade attacker och är tillgängliga för alla kunder.

Nulová dôvera (Zero Trust)

Den här funktionen hjälper organisationer att anpassa sina identiteter med de tre vägledande principerna i en Nulová dôvera (Zero Trust) arkitektur:

- Verifiera explicitivt

- Använd minst behörighet

- Förutsätt intrång

Mer information om Nulová dôvera (Zero Trust) och andra sätt att anpassa organisationen till de vägledande principerna finns i Nulová dôvera (Zero Trust) Guidance Center.