Not

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Kom igång med Azure Linux med OS Guard med hjälp av Azure CLI för att distribuera en Azure Linux med OS Guard Container Host för AKS-kluster. När du har installerat förhandskraven installerar du azure CLI-tillägget aks-preview, registrerar funktionsflaggan AzureLinuxOSGuardPreview, skapar en resursgrupp, skapar ett AKS-kluster, ansluter till klustret och kör ett exempelprogram med flera containrar i klustret.

Överväganden och begränsningar

Innan du börjar bör du läsa följande överväganden och begränsningar för Azure Linux med OS Guard (förhandsversion):

- Kubernetes version 1.32.0 eller senare krävs för Azure Linux med OS Guard.

- Alla Azure Linux med OS Guard-avbildningar har FIPS (Federal Information Process Standard) och Trusted Launch aktiverat.

- Azure CLI- och ARM-mallar är de enda distributionsmetoder som stöds för Azure Linux med OS Guard på AKS i förhandsversionen. PowerShell och Terraform stöds inte.

- Arm64-avbildningar stöds inte med Azure Linux med OS Guard på AKS i förhandsversionen.

-

NodeImageochNoneär de enda operativsystemuppgraderingskanalerna som stöds för Azure Linux med OS Guard på AKS.UnmanagedochSecurityPatchär inte kompatibla med Azure Linux med OS Guard på grund av den oföränderliga /usr-katalogen. - Streaming av artefakter stöds inte.

- Poddsandboxning stöds inte.

- Konfidentiella virtuella datorer stöds inte.

- Gen 1 virtuella datorer (VM) stöds inte.

Förutsättningar

-

Om du inte har något Azure-konto skapar du ett kostnadsfritt konto innan du börjar.

Använd Bash-miljön i Azure Cloud Shell. Mer information finns i Azure Cloud Shell Snabbstart – Bash.

Om du föredrar att köra CLI-referenskommandon lokalt installerar du Azure CLI. Om du kör på Windows eller macOS, överväg att köra Azure CLI i en Docker-container. För mer information, se Hur man kör Azure CLI i en Docker-container.

- Om du använder en lokal installation loggar du in på Azure CLI med hjälp av kommandot az login. För att avsluta autentiseringsprocessen, följ stegen som visas i din terminal. Andra inloggningsalternativ finns i Logga in med Azure CLI.

- När du blir uppmanad, installera Azure CLI-tillägget vid första användning. Mer information om tillägg finns i Använda tillägg med Azure CLI.

- Kör

az versionför att hitta den version och de beroende bibliotek som är installerade. Om du vill uppgradera till den senaste versionen kör du az upgrade.

Installera Azure CLI-tillägget aks-preview

Viktigt!

AKS-förhandsversionsfunktioner är tillgängliga via självbetjäning och frivillig registrering. Förhandsversioner tillhandahålls "i befintligt skick" och "i mån av tillgång," och de är undantagna från servicenivåavtal och begränsad garanti. AKS-förhandsversioner stöds delvis av kundsupport efter bästa förmåga. Därför är dessa funktioner inte avsedda för produktionsanvändning. Mer information finns i följande supportartiklar:

Kör följande kommando för att installera aks-preview-tillägget:

az extension add --name aks-preview

Kör följande kommando för att uppdatera till den senaste versionen av tillägget som släpptes:

az extension update --name aks-preview

Registrera funktionsflaggan AzureLinuxOSGuardPreview

Registrera funktionsflaggan AzureLinuxOSGuardPreview med kommandot az feature register , som du ser i följande exempel:

az feature register --namespace "Microsoft.ContainerService" --name "AzureLinuxOSGuardPreview"

Det tar några minuter för statusen att visa Registrerad. Kontrollera registreringsstatusen med kommandot az feature show :

az feature show --namespace "Microsoft.ContainerService" --name "AzureLinuxOSGuardPreview"

När statusen visar Registrerad uppdaterar du registreringen av Resursprovidern Microsoft.ContainerService med hjälp av kommandot az provider register :

az provider register --namespace "Microsoft.ContainerService"

Skapa en resursgrupp

En Azure-resursgrupp är en logisk grupp där Azure-resurser distribueras och hanteras. När du skapar en resursgrupp måste du ange en plats. Den här platsen är:

- Lagringsplatsen för dina resursgruppsmetadata.

- Var dina resurser ska köras i Azure om du inte anger någon annan region när du skapar en resurs.

Skapa en resursgrupp med kommandot az group create.

export RANDOM_ID="$(openssl rand -hex 3)"

export MY_RESOURCE_GROUP_NAME="myAzureLinuxOSGuardResourceGroup$RANDOM_ID"

export REGION="westeurope"

az group create --name $MY_RESOURCE_GROUP_NAME --location $REGION

Resultat:

{

"id": "/subscriptions/xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx/resourceGroups/$MY_RESOURCE_GROUP_NAMExxxxxx",

"location": "$REGION",

"managedBy": null,

"name": "$MY_RESOURCE_GROUP_NAME",

"properties": {

"provisioningState": "Succeeded"

},

"tags": null,

"type": "Microsoft.Resources/resourceGroups"

}

Skapa en Azure Linux med OS Guard-kluster

Skapa ett AKS-kluster med kommandot az aks create med parametern --os-sku för att etablera AKS-klustret med en Azure Linux med OS Guard-avbildning.

export MY_AZ_CLUSTER_NAME="myAzureLinuxOSGuardCluster$RANDOM_ID"

az aks create --name $MY_AZ_CLUSTER_NAME --resource-group $MY_RESOURCE_GROUP_NAME --os-sku AzureLinuxOSGuard --node-osdisk-type Managed --enable-fips-image --enable-secure-boot --enable-vtpm

Efter några minuter slutförs kommandot och returnerar JSON-formaterad information om klustret.

Anslut till klustret

Om du vill hantera ett Kubernetes-kluster använder du Kubernetes kommandoradsklient, kubectl.

kubectl är redan installerat om du använder Azure Cloud Shell. Om du vill installera kubectl lokalt använder du kommandot az aks install-cli.

Konfigurera

kubectlför att ansluta till kubernetes-klustret med hjälp avaz aks get-credentialskommandot . Det här kommandot laddar ned autentiseringsuppgifter och konfigurerar Kubernetes CLI för att använda dem.az aks get-credentials --resource-group $MY_RESOURCE_GROUP_NAME --name $MY_AZ_CLUSTER_NAMEKontrollera anslutningen till klustret med hjälp av

kubectl getkommandot . Det här kommandot returnerar en lista över klusternoderna.kubectl get nodes

Distribuera programmet

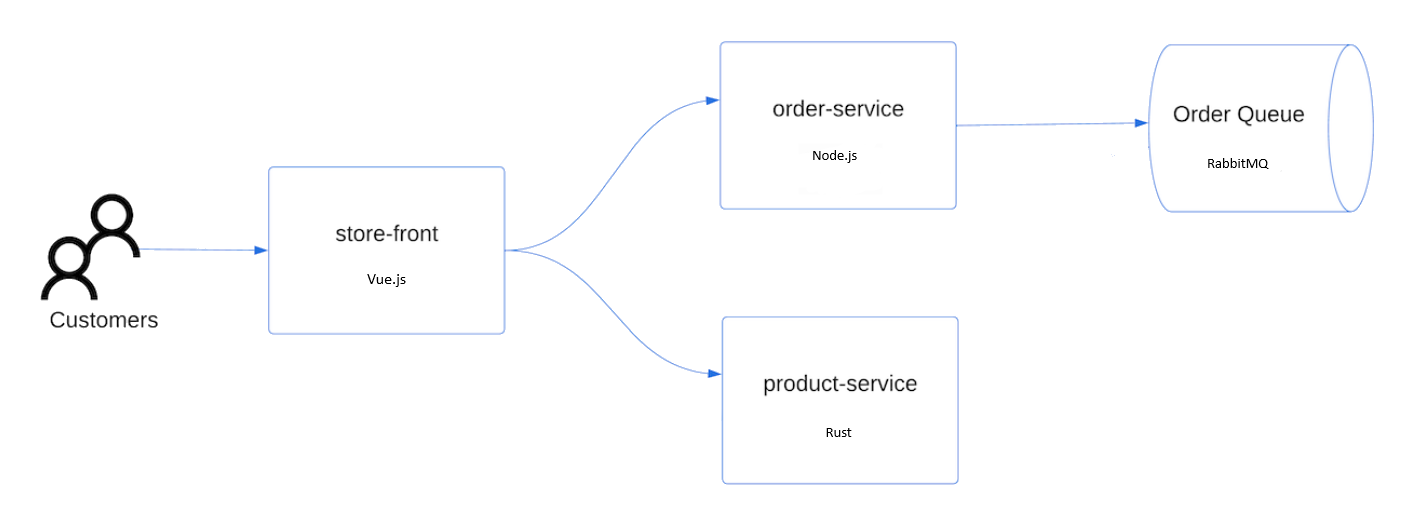

För att distribuera programmet använder du en manifestfil för att skapa alla objekt som krävs för att köra AKS Store-programmet. En Kubernetes-manifestfil definierar ett klusters önskade tillstånd, till exempel vilka containeravbildningar som ska köras. Manifestet innehåller följande Kubernetes-distributioner och -tjänster:

- Butiksfront: Webbprogram där kunder kan visa produkter och göra beställningar.

- Produkttjänst: Visar produktinformation.

- Ordertjänst: Gör beställningar.

- Rabbit MQ: Meddelandekö för en beställningskö.

Anmärkning

Vi rekommenderar inte att du kör tillståndskänsliga containrar, till exempel RabbitMQ, utan beständig lagring för produktion. Dessa används här för enkelhetens skull, men vi rekommenderar att du använder hanterade tjänster, till exempel Azure Cosmos DB eller Azure Service Bus.

Skapa en fil med namnet

aks-store-quickstart.yamloch kopiera i följande manifest:apiVersion: apps/v1 kind: StatefulSet metadata: name: rabbitmq spec: serviceName: rabbitmq replicas: 1 selector: matchLabels: app: rabbitmq template: metadata: labels: app: rabbitmq spec: nodeSelector: "kubernetes.io/os": linux containers: - name: rabbitmq image: mcr.microsoft.com/mirror/docker/library/rabbitmq:3.10-management-alpine ports: - containerPort: 5672 name: rabbitmq-amqp - containerPort: 15672 name: rabbitmq-http env: - name: RABBITMQ_DEFAULT_USER value: "username" - name: RABBITMQ_DEFAULT_PASS value: "password" resources: requests: cpu: 10m memory: 128Mi limits: cpu: 250m memory: 256Mi volumeMounts: - name: rabbitmq-enabled-plugins mountPath: /etc/rabbitmq/enabled_plugins subPath: enabled_plugins volumes: - name: rabbitmq-enabled-plugins configMap: name: rabbitmq-enabled-plugins items: - key: rabbitmq_enabled_plugins path: enabled_plugins --- apiVersion: v1 data: rabbitmq_enabled_plugins: | [rabbitmq_management,rabbitmq_prometheus,rabbitmq_amqp1_0]. kind: ConfigMap metadata: name: rabbitmq-enabled-plugins --- apiVersion: v1 kind: Service metadata: name: rabbitmq spec: selector: app: rabbitmq ports: - name: rabbitmq-amqp port: 5672 targetPort: 5672 - name: rabbitmq-http port: 15672 targetPort: 15672 type: ClusterIP --- apiVersion: apps/v1 kind: Deployment metadata: name: order-service spec: replicas: 1 selector: matchLabels: app: order-service template: metadata: labels: app: order-service spec: nodeSelector: "kubernetes.io/os": linux containers: - name: order-service image: ghcr.io/azure-samples/aks-store-demo/order-service:latest ports: - containerPort: 3000 env: - name: ORDER_QUEUE_HOSTNAME value: "rabbitmq" - name: ORDER_QUEUE_PORT value: "5672" - name: ORDER_QUEUE_USERNAME value: "username" - name: ORDER_QUEUE_PASSWORD value: "password" - name: ORDER_QUEUE_NAME value: "orders" - name: FASTIFY_ADDRESS value: "0.0.0.0" resources: requests: cpu: 1m memory: 50Mi limits: cpu: 75m memory: 128Mi startupProbe: httpGet: path: /health port: 3000 failureThreshold: 5 initialDelaySeconds: 20 periodSeconds: 10 readinessProbe: httpGet: path: /health port: 3000 failureThreshold: 3 initialDelaySeconds: 3 periodSeconds: 5 livenessProbe: httpGet: path: /health port: 3000 failureThreshold: 5 initialDelaySeconds: 3 periodSeconds: 3 initContainers: - name: wait-for-rabbitmq image: busybox command: ['sh', '-c', 'until nc -zv rabbitmq 5672; do echo waiting for rabbitmq; sleep 2; done;'] resources: requests: cpu: 1m memory: 50Mi limits: cpu: 75m memory: 128Mi --- apiVersion: v1 kind: Service metadata: name: order-service spec: type: ClusterIP ports: - name: http port: 3000 targetPort: 3000 selector: app: order-service --- apiVersion: apps/v1 kind: Deployment metadata: name: product-service spec: replicas: 1 selector: matchLabels: app: product-service template: metadata: labels: app: product-service spec: nodeSelector: "kubernetes.io/os": linux containers: - name: product-service image: ghcr.io/azure-samples/aks-store-demo/product-service:latest ports: - containerPort: 3002 env: - name: AI_SERVICE_URL value: "http://ai-service:5001/" resources: requests: cpu: 1m memory: 1Mi limits: cpu: 2m memory: 20Mi readinessProbe: httpGet: path: /health port: 3002 failureThreshold: 3 initialDelaySeconds: 3 periodSeconds: 5 livenessProbe: httpGet: path: /health port: 3002 failureThreshold: 5 initialDelaySeconds: 3 periodSeconds: 3 --- apiVersion: v1 kind: Service metadata: name: product-service spec: type: ClusterIP ports: - name: http port: 3002 targetPort: 3002 selector: app: product-service --- apiVersion: apps/v1 kind: Deployment metadata: name: store-front spec: replicas: 1 selector: matchLabels: app: store-front template: metadata: labels: app: store-front spec: nodeSelector: "kubernetes.io/os": linux containers: - name: store-front image: ghcr.io/azure-samples/aks-store-demo/store-front:latest ports: - containerPort: 8080 name: store-front env: - name: VUE_APP_ORDER_SERVICE_URL value: "http://order-service:3000/" - name: VUE_APP_PRODUCT_SERVICE_URL value: "http://product-service:3002/" resources: requests: cpu: 1m memory: 200Mi limits: cpu: 1000m memory: 512Mi startupProbe: httpGet: path: /health port: 8080 failureThreshold: 3 initialDelaySeconds: 5 periodSeconds: 5 readinessProbe: httpGet: path: /health port: 8080 failureThreshold: 3 initialDelaySeconds: 3 periodSeconds: 3 livenessProbe: httpGet: path: /health port: 8080 failureThreshold: 5 initialDelaySeconds: 3 periodSeconds: 3 --- apiVersion: v1 kind: Service metadata: name: store-front spec: ports: - port: 80 targetPort: 8080 selector: app: store-front type: LoadBalancerOm du skapar och sparar YAML-filen lokalt kan du ladda upp manifestfilen till standardkatalogen i CloudShell genom att välja knappen Ladda upp/ladda ned filer och välja filen från det lokala filsystemet.

Distribuera programmet med kommandot

kubectl applyoch ange namnet på ditt YAML-manifest.kubectl apply -f aks-store-quickstart.yaml

Testa programmet

Du kan kontrollera att programmet körs genom att besöka den offentliga IP-adressen eller program-URL:en.

Hämta program-URL:en med hjälp av följande kommandon:

runtime="5 minutes"

endtime=$(date -ud "$runtime" +%s)

while [[ $(date -u +%s) -le $endtime ]]

do

STATUS=$(kubectl get pods -l app=store-front -o 'jsonpath={..status.conditions[?(@.type=="Ready")].status}')

echo $STATUS

if [ "$STATUS" == 'True' ]

then

export IP_ADDRESS=$(kubectl get service store-front --output 'jsonpath={..status.loadBalancer.ingress[0].ip}')

echo "Service IP Address: $IP_ADDRESS"

break

else

sleep 10

fi

done

curl $IP_ADDRESS

Resultat:

<!doctype html>

<html lang="">

<head>

<meta charset="utf-8">

<meta http-equiv="X-UA-Compatible" content="IE=edge">

<meta name="viewport" content="width=device-width,initial-scale=1">

<link rel="icon" href="/favicon.ico">

<title>store-front</title>

<script defer="defer" src="/js/chunk-vendors.df69ae47.js"></script>

<script defer="defer" src="/js/app.7e8cfbb2.js"></script>

<link href="/css/app.a5dc49f6.css" rel="stylesheet">

</head>

<body>

<div id="app"></div>

</body>

</html>

echo "You can now visit your web server at $IP_ADDRESS"

Ta bort klustret

Om du inte längre behöver dem kan du rensa onödiga resurser för att undvika Azure-avgifter. Du kan ta bort resursgruppen, containertjänsten och alla relaterade resurser med kommandot az group delete .

Nästa steg

I den här snabbstarten distribuerade du ett Azure Linux med OS Guard-kluster. Om du vill veta mer om Azure Linux med OS Guard och gå igenom ett komplett exempel på klusterdistribution och hantering kan du fortsätta till självstudien Azure Linux med OS Guard.