Krav för Azure Managed Lustre-filsystem

Den här artikeln beskriver de krav som du måste konfigurera innan du skapar ett Azure Managed Lustre-filsystem.

Nätverkskrav

Azure Managed Lustre-filsystem finns i ett virtuellt nätverksundernät. Undernätet innehåller Lustre Management Service (MGS) och hanterar alla klientinteraktioner med det virtuella Lustre-klustret.

Du kan inte flytta ett filsystem från ett nätverk eller undernät till ett annat när du har skapat filsystemet.

Azure Managed Lustre accepterar endast IPv4-adresser. IPv6 stöds inte.

Krav för nätverksstorlek

Storleken på det undernät som du behöver beror på storleken på det filsystem som du skapar. Följande tabell ger en ungefärlig uppskattning av den minsta undernätsstorleken för Azure Managed Lustre-filsystem av olika storlekar.

| Lagringskapacitet | Rekommenderat CIDR-prefixvärde |

|---|---|

| 4 TiB till 16 TiB | /27 eller större |

| 20 TiB till 40 TiB | /26 eller större |

| 44 TiB till 92 TiB | /25 eller större |

| 96 TiB till 196 TiB | /24 eller större |

| 200 TiB till 400 TiB | /23 eller större |

Andra överväganden för nätverksstorlek

När du planerar ditt virtuella nätverk och undernät bör du ta hänsyn till kraven för andra tjänster som du vill hitta i Azure Managed Lustre-undernätet eller det virtuella nätverket. Tänk till exempel på följande faktorer.

Om du använder ett Azure Kubernetes Service-kluster (AKS) med ditt Azure Managed Lustre-filsystem:

Du kan hitta AKS-klustret i samma undernät som det hanterade Lustre-systemet. I så fall måste du ange tillräckligt med IP-adresser för AKS-noderna och poddarna utöver adressutrymmet för Filsystemet Lustre.

Om du använder mer än ett AKS-kluster i det virtuella nätverket kontrollerar du att det virtuella nätverket har tillräckligt med kapacitet för alla resurser i alla kluster.

Mer information om nätverksstrategier för Azure Managed Lustre och AKS finns i ÅTKOMST till AKS-undernät.

Om du planerar att använda en annan resurs som värd för dina virtuella beräkningsdatorer i samma virtuella nätverk kontrollerar du kraven för den processen innan du skapar det virtuella nätverket och undernätet för ditt Azure Managed Lustre-system.

När du planerar flera kluster i samma undernät måste du använda ett adressutrymme som är tillräckligt stort för att uppfylla de totala kraven för alla kluster.

Åtkomst och behörigheter för undernät

Som standard behöver inga specifika ändringar göras för att aktivera Azure Managed Lustre. Om din miljö innehåller begränsade nätverks- eller säkerhetsprinciper bör följande vägledning övervägas:

| Åtkomsttyp | Nödvändiga nätverksinställningar |

|---|---|

| DNS-åtkomst | Använd standard azure-baserad DNS-server. |

| Åtkomst till Azure-molntjänst | Konfigurera nätverkssäkerhetsgruppen så att Azure Managed Lustre-filsystemet får åtkomst till Azure-molntjänster inifrån filsystemets undernät. Lägg till en utgående säkerhetsregel med följande egenskaper: - Port: Alla - Protokoll: Alla - Källa: Virtual Network - Mål: Tjänsttaggen "AzureCloud" - Åtgärd: Tillåt Obs! Om du konfigurerar Azure-molntjänsten kan du också konfigurera Azure Queue-tjänsten. Mer information finns i Tjänsttaggar för virtuellt nätverk. |

| Åtkomst till Lustre-nätverksport | Nätverkssäkerhetsgruppen måste tillåta inkommande och utgående åtkomst på port 988 och portarna 1019–1023. Standardreglerna 65000 AllowVnetInBound och 65000 AllowVnetOutBound uppfyller det här kravet. |

Kända begränsningar

Följande begränsningar gäller för virtuella nätverksundernät för Azure Managed Lustre-filsystem:

- Azure Managed Lustre och Azure NetApp Files resurser kan inte dela ett undernät. Om du använder Azure NetApp Files-tjänsten måste du skapa ditt Azure Managed Lustre-filsystem i ett separat undernät. Distributionen misslyckas om du försöker skapa ett Azure Managed Lustre-filsystem i ett undernät som för närvarande innehåller, eller som tidigare har innehållit, Azure NetApp Files resurser.

Anteckning

När du har skapat ditt Azure Managed Lustre-filsystem visas flera nya nätverksgränssnitt i filsystemets resursgrupp. Deras namn börjar med amlfs- och slutar med -snic. Ändra inte några inställningar i dessa gränssnitt. Mer specifikt lämnar du standardvärdet aktiverat för inställningen Accelererat nätverk . Om du inaktiverar accelererat nätverk i dessa nätverksgränssnitt försämras filsystemets prestanda.

Krav för blobintegrering (valfritt)

Om du planerar att integrera ditt Azure Managed Lustre-filsystem med Azure Blob Storage slutför du följande krav innan du skapar filsystemet.

En integrerad blobcontainer kan automatiskt importera filer till Azure Managed Lustre-systemet när du skapar filsystemet. Du kan sedan skapa arkivjobb för att exportera ändrade filer från ditt Azure Managed Lustre-filsystem till containern.

Om du inte lägger till en integrerad blobcontainer när du skapar ditt Lustre-system kan du skriva egna klientskript eller kommandon för att flytta filer mellan ditt Azure Managed Lustre-filsystem och annan lagring.

När du planerar blobintegrering för filsystemet är det viktigt att förstå följande skillnader i hur metadata hanteras baserat på om ett lagringskonto har hierarkiskt namnområde aktiverat:

För en container i ett lagringskonto med hierarkiskt namnområde aktiverat läser Azure Managed Lustre POSIX-attribut från blobhuvudet.

För en container i ett lagringskonto med ett platt namnområde (icke-hierarkiskt) läser Azure Managed Lustre POSIX-attribut från blobmetadata. En separat tom fil med samma namn som innehållet i blobcontainern skapas för att lagra metadata. Den här filen är ett syskon till den faktiska datakatalogen i Azure Managed Lustre-filsystemet.

Om du vill integrera Azure Blob Storage med ditt Azure Managed Lustre-filsystem måste du skapa följande objekt innan du skapar filsystemet:

- Lagringskonto

- Kontotyp – en kompatibel lagringskontotyp. Se Lagringskontotyper som stöds.

- Åtkomstroller – Måste ha roller som gör att Azure Managed Lustre-systemet kan ändra data. Se Nödvändiga åtkomstroller.

- Åtkomstnycklar – Lagringskontot måste ha inställningen för åtkomst till lagringskontonyckeln inställd på Aktiverad.

- Datacontainrar

- Files for Lustre – en datacontainer i lagringskontot som innehåller de filer som du vill använda i Azure Managed Lustre-filsystemet.

- Import-/exportloggar – en andra container för import-/exportloggar i lagringskontot. Du måste lagra loggarna i en annan container än datacontainern.

Anteckning

Du kan lägga till filer i filsystemet senare från klienter. Filer som läggs till i den ursprungliga blobcontainern när du har skapat filsystemet importeras dock inte till Azure Managed Lustre-filsystemet.

Lagringskontotyper som stöds

Följande typer av lagringskonton kan användas med Azure Managed Lustre-filsystem.

| Typ av lagringskonto | Redundans |

|---|---|

| Standard | Lokalt redundant lagring (LRS), geo-redundant lagring (GRS) Zonredundant lagring (ZRS), read-access-geo-redundant lagring (RAGRS), geo-zone-redundant lagring (GZRS), read-access-geo-zone-redundant lagring (RA-GZRS) |

| Premium – Blockera blobar | LRS, ZRS |

Mer information om lagringskontotyper finns i Typer av lagringskonton.

Åtkomstroller för blobintegrering

Azure Managed Lustre behöver auktorisering för att få åtkomst till ditt lagringskonto. Använd rollbaserad åtkomstkontroll i Azure (Azure RBAC) för att ge filsystemet åtkomst till bloblagringen.

En lagringskontoägare måste lägga till dessa roller innan filsystemet skapas:

Viktigt

Du måste lägga till dessa roller innan du skapar ditt Azure Managed Lustre-filsystem. Om filsystemet inte kan komma åt blobcontainern misslyckas skapandet av filsystemet. Validering som utförs innan filsystemet skapas kan inte identifiera behörighetsproblem för containeråtkomst. Det kan ta upp till fem minuter innan rollinställningarna sprids via Azure-miljön.

Utför följande steg för att lägga till rollerna för tjänstens huvudnamn HPC Cache resursprovider:

Öppna ditt lagringskonto och välj Åtkomstkontroll (IAM) i det vänstra navigeringsfönstret.

Välj Lägg tillLägg till >rolltilldelning för att öppna sidan Lägg till rolltilldelning.

Tilldela rollen.

Lägg sedan till HPC Cache-resursprovidern till den rollen.

Tips

Om du inte hittar HPC Cache resursprovider söker du i stället efter storagecache. storagecache-resursprovidern var tjänstens huvudnamn före produktens allmänna tillgänglighet.

Upprepa steg 3 och 4 för att lägga till varje roll.

Läs mer om att tilldela roller i Tilldela Azure-roller via Azure Portal.

Privata slutpunkter (valfritt)

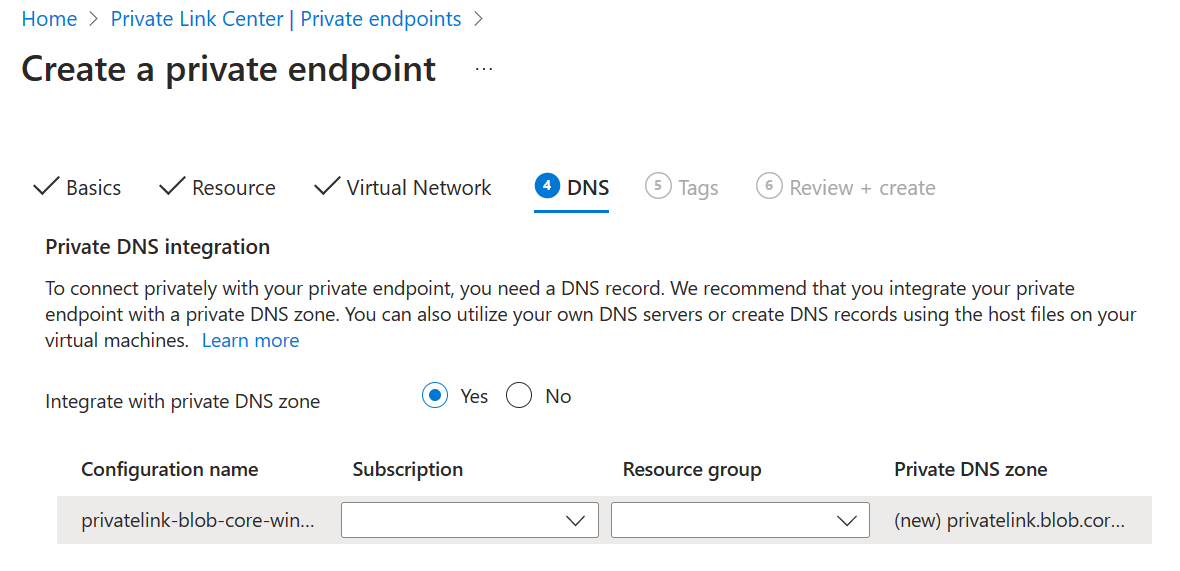

Om du använder en privat slutpunkt med din blobkonfiguration måste du aktivera inställningen Integrera med privat DNS-zon när du skapar en ny slutpunkt för att säkerställa att Azure Managed Lustre kan matcha SA-namnet.

- Integrera med Privat DNS zon – Måste anges till Ja.

Nästa steg

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för