Azure Private Link för Azure SQL Managed Instance

Gäller för:Azure SQL Managed Instance

Den här artikeln innehåller en översikt över den privata slutpunkten för Azure SQL Managed Instance samt steg för att konfigurera den. Privata slutpunkter upprättar en säker, isolerad anslutning mellan en tjänst och flera virtuella nätverk utan att exponera hela tjänstens nätverksinfrastruktur.

Översikt

Private Link är Azure-teknik som gör Azure SQL Managed Instance tillgängligt i ett virtuellt nätverk som du väljer. En nätverksadministratör kan upprätta en privat slutpunkt till Azure SQL Managed Instance i sitt virtuella nätverk, medan SQL-administratören väljer att acceptera eller avvisa slutpunkten innan den blir aktiv. Privata slutpunkter upprättar en säker, isolerad anslutning mellan en tjänst och flera virtuella nätverk utan att exponera hela tjänstens nätverksinfrastruktur.

Hur privata slutpunkter skiljer sig från VNet-lokala slutpunkter

Den VNet-lokala standardslutpunkten som distribueras med varje Azure SQL Managed Instance fungerar som om en dator som kör tjänsten var fysiskt ansluten till ditt virtuella nätverk. Det möjliggör nästan fullständig trafikkontroll via routningstabeller, nätverkssäkerhetsgrupper, DNS-matchning, brandväggar och liknande mekanismer. Du kan också använda den här slutpunkten för att involvera din instans i scenarier som kräver anslutning på andra portar än 1433, till exempel redundansgrupper, distribuerade transaktioner och Managed Instance Link. Även om den VNet-lokala slutpunkten ger flexibilitet, ökar den komplexiteten när du konfigurerar för specifika scenarier, särskilt de som involverar flera virtuella nätverk eller klientorganisationer.

Att konfigurera en privat slutpunkt är däremot som att förlänga en fysisk nätverkskabel från en dator som kör Azure SQL Managed Instance till ett annat virtuellt nätverk. Den här anslutningsvägen upprättas praktiskt taget via Azure Private Link-tekniken. Den tillåter bara anslutningar i en riktning: från den privata slutpunkten till Azure SQL Managed Instance, och den transporterar endast trafik på port 1433 (TDS-standardtrafikporten). På så sätt blir din Azure SQL Managed Instance tillgänglig för ett annat virtuellt nätverk utan att behöva konfigurera nätverkspeering eller aktivera instansens offentliga slutpunkt. Även om du flyttar instansen till ett annat undernät fortsätter alla etablerade privata slutpunkter att peka på den.

En mer detaljerad beskrivning av de olika typerna av slutpunkter som stöds av Azure SQL Managed Instance finns i Kommunikationsöversikt.

När privata slutpunkter ska användas

Privata slutpunkter till Azure SQL Managed Instance är säkrare än att använda VNet-lokal slutpunkt eller offentlig slutpunkt och förenkla implementeringen av viktiga anslutningsscenarier. Några vanliga scenarier:

- Luftsluss. Privata slutpunkter till Azure SQL Managed Instance distribueras i ett virtuellt nätverk med hoppservrar och en ExpressRoute-gateway, vilket ger säkerhet och isolering mellan lokala resurser och molnresurser.

- Topologi av typen hub-spoke. Privata slutpunkter i virtuella spoke-nätverk dirigerar trafik från SQL-klienter och -program till Azure SQL Managed Instance i ett virtuellt hubbnätverk, vilket ger tydlig nätverksisolering och ansvarsfördelning.

- Utgivare och konsument. Publisher-klientorganisationen (till exempel en ISV) hanterar flera SQL-hanterade instanser i sina virtuella nätverk. Utgivaren skapar privata slutpunkter i andra klientorganisationers virtuella nätverk för att göra instanser tillgängliga för sina konsumenter.

- Integrering av Azure PaaS- och SaaS-tjänster. Vissa PaaS- och SaaS-tjänster, till exempel Azure Data Factory, kan skapa och hantera privata slutpunkter till Azure SQL Managed Instance.

Fördelarna med att använda privata slutpunkter istället för en lokal VNet-slutpunkt eller offentlig slutpunkt är bland annat:

- Förutsägbar IP-adress: en privat slutpunkt till Azure SQL Managed Instance tilldelas en fast IP-adress från undernätets adressintervall. Den här IP-adressen förblir statisk även om IP-adresserna för lokala VNet-slutpunkter och offentliga slutpunkter ändras.

- Detaljerad nätverksåtkomst: en privat slutpunkt visas bara inuti dess virtuella nätverk.

- Stark nätverksisolering: I ett peeringscenario upprättar peer-kopplade virtuella nätverk dubbelriktad anslutning, medan privata slutpunkter är enkelriktade och inte exponerar nätverksresurser inuti nätverket för Azure SQL Managed Instance.

- Adressöverlappning undviks: peering av flera virtuella nätverk kräver noggrann IP-utrymmesallokering och kan utgöra ett problem när adressutrymmen överlappar varandra.

- Sparsam användning av IP-adresser: en privat slutpunkt förbrukar bara en IP-adress från undernätets adressutrymme.

Begränsningar

- Azure SQL Managed Instance kräver att det exakta värdnamnet för instansen visas i anslutningssträng som skickas av SQL-klienten. Det går inte att använda IP-adressen för den privata slutpunkten och misslyckas. Lös problemet genom att konfigurera DNS-servern eller använda en privat DNS-zon enligt beskrivningen i Konfigurera domännamnsmatchning för privat slutpunkt.

- Automatisk registrering av DNS-namn stöds ännu inte. Följ stegen i Konfigurera domännamnsmatchning för privat slutpunkt i stället.

- Privata slutpunkter till SQL Managed Instance kan bara användas för att ansluta till port 1433, TDS-standardporten för SQL-trafik. Mer komplexa anslutningsscenarier som kräver kommunikation på andra portar måste upprättas via instansens VNet-lokala slutpunkt.

- Privata slutpunkter till Azure SQL Managed Instance kräver en särskild konfiguration för att konfigurera den dns-matchning som krävs, enligt beskrivningen i Konfigurera domännamnsmatchning för privat slutpunkt.

- Privata slutpunkter fungerar alltid med proxyanslutningstypen.

Skapa en privat slutpunkt i ett virtuellt nätverk

Skapa en privat slutpunkt med hjälp av Azure-portalen, Azure PowerShell eller Azure CLI:

När du har skapat en privat slutpunkt kan du också behöva godkänna att den skapas i det virtuella målnätverket. Se Granska och godkänn en begäran om att skapa en privat slutpunkt.

Om du vill göra den privata slutpunkten till SQL Managed Instance fullt fungerande följer du anvisningarna för att konfigurera domännamnsmatchning för den privata slutpunkten.

Skapa en privat slutpunkt i en PaaS- eller SaaS-tjänst

Vissa Azure PaaS- och SaaS-tjänster kan använda privata slutpunkter för att komma åt dina data inifrån deras miljöer. Proceduren för att konfigurera en privat slutpunkt i en sådan tjänst (kallas ibland "hanterad privat slutpunkt" eller "privat slutpunkt i ett hanterat virtuellt nätverk") varierar mellan tjänsterna. En administratör måste fortfarande granska och godkänna begäran på Azure SQL Managed Instance enligt beskrivningen i Granska och godkänna en begäran om att skapa en privat slutpunkt.

Kommentar

Azure SQL Managed Instance kräver att anslutningssträng från SQL-klienten bär namnet på instansen som domännamnets första segment (till exempel: <instance-name>.<dns-zone>.database.windows.net). PaaS- och SaaS-tjänster som försöker ansluta till Azure SQL Managed Instances privata slutpunkt via dess IP-adress kommer inte att kunna ansluta.

Skapa en privat slutpunkt mellan klientorganisationer

Privata slutpunkter till Azure SQL Managed Instance kan också skapas i olika Azure-klientorganisationer. För att göra detta måste administratören för det virtuella nätverk där den privata slutpunkten ska visas först hämta det fullständiga resurs-ID:t för Azure SQL Managed Instance som de är på väg att begära en privat slutpunkt från. Med den här informationen kan en ny privat slutpunkt skapas i Private Link Center. Precis som tidigare får administratören för Azure SQL Managed Instance en begäran som de kan granska och godkänna eller avvisa enligt Granska och godkänna en begäran om att skapa en privat slutpunkt.

Granska och godkänn en begäran om att skapa en privat slutpunkt

När en begäran om att skapa en privat slutpunkt har gjorts kan SQL-administratören hantera den privata slutpunktsanslutningen till Azure SQL Managed Instance. Det första steget för att hantera en ny privat slutpunktsanslutning är att granska och godkänna den privata slutpunkten. Det här steget är automatiskt om användaren eller tjänsten som skapar den privata slutpunkten har tillräckliga Azure RBAC-behörigheter för Azure SQL Managed Instance-resursen. Om användaren inte har tillräcklig behörighet måste granskningen och godkännandet av den privata slutpunkten göras manuellt.

Följ dessa steg för att godkänna en privat slutpunkt:

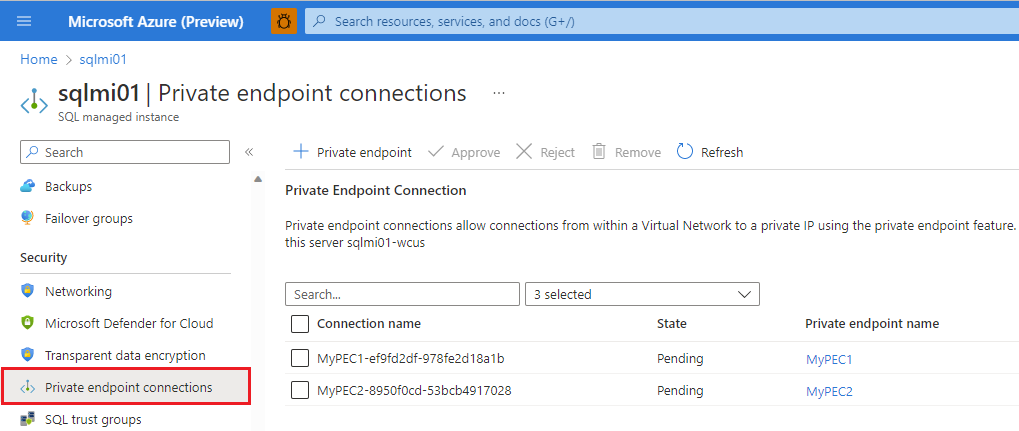

Gå till din Azure SQL Managed Instance i Azure-portalen.

Under Säkerhet väljer du Privata slutpunktsanslutningar.

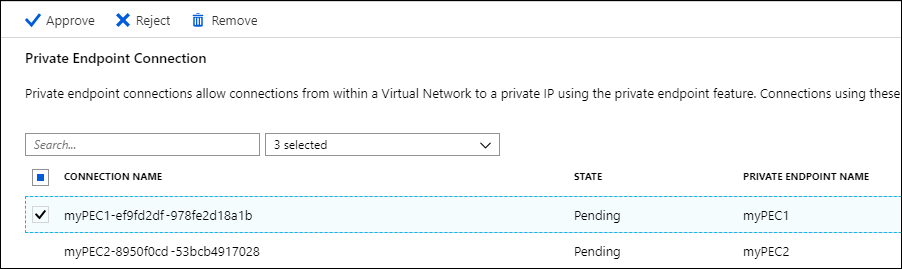

Granska de anslutningar som har ett väntande tillstånd och markera kryssrutan för att välja en eller flera privata slutpunktsanslutningar som ska godkännas eller avvisas.

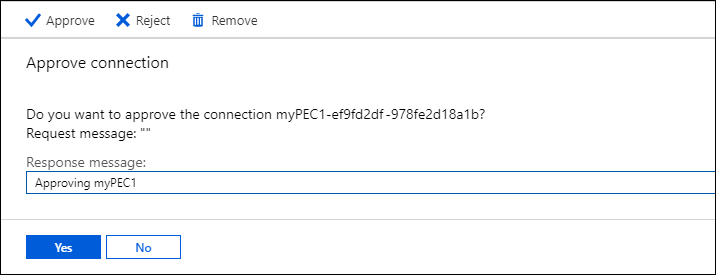

Välj Godkänn eller Avvisa och välj sedan Ja i dialogrutan som verifierar åtgärden.

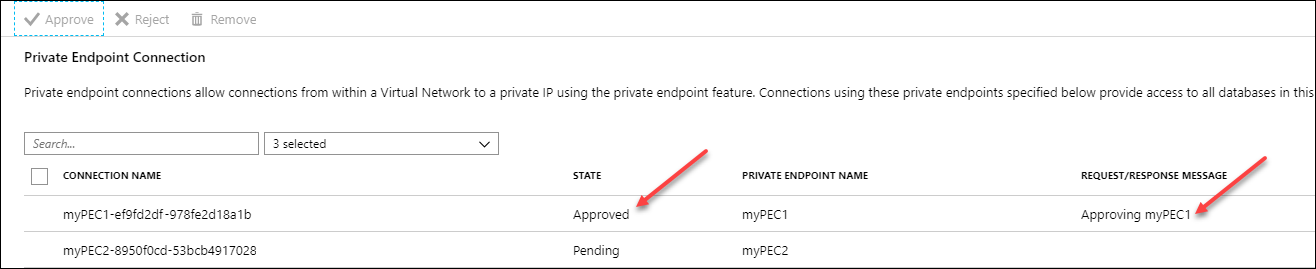

När du har godkänt eller avvisat en anslutning visar listan med privata slutpunkter Anslut ion tillståndet för aktuella privata slutpunktsanslutningar samt meddelandet Begäran/svar.

Konfigurera domännamnsmatchning för privat slutpunkt

När du har skapat en privat slutpunkt till Azure SQL Managed Instance måste du konfigurera domännamnsmatchning, eftersom inloggningsförsök annars misslyckas. Metoden nedan fungerar för virtuella nätverk som använder Azure DNS-matchning. Om ditt virtuella nätverk har konfigurerats för att använda en anpassad DNS-server justerar du stegen därefter.

Om du vill konfigurera domännamnsmatchning för en privat slutpunkt till en instans vars VNet-lokala slutpunkts domännamn är <instance-name>.<dns-zone>.database.windows.netföljer du någon av de två procedurerna nedan beroende på om instansen och dess privata slutpunkt finns i samma virtuella nätverk eller i olika virtuella nätverk.

Viktigt!

Ändra inte hur azure SQL Managed Instances VNet-lokala slutpunktsdomännamn matchar i sitt eget virtuella nätverk. Detta stör instansens förmåga att utföra hanteringsåtgärder.

Följ dessa steg om den privata slutpunkten och Azure SQL Managed Instance finns i olika virtuella nätverk.

När du har slutfört de här stegen dirigeras SQL-klienter som ansluter till <instance-name>.<dns-zone>.database.windows.net inifrån slutpunktens virtuella nätverk transparent via den privata slutpunkten.

Hämta IP-adressen för den privata slutpunkten antingen genom att besöka Private Link Center eller genom att utföra följande steg:

Gå till din Azure SQL Managed Instance i Azure-portalen.

Under Säkerhet väljer du Privata slutpunktsanslutningar.

Leta upp den privata slutpunktsanslutningen i tabellen och välj namnet på den privata slutpunkten för den valda anslutningen.

På sidan *Översikt väljer du nätverksgränssnittet.

På sidan Översikt kontrollerar du Essentials för att identifiera och kopiera den privata IP-adressen.

Skapa en privat Azure DNS-zon med namnet

privatelink.<dns-zone>.database.windows.net.Länka den privata DNS-zonen till det virtuella nätverket för slutpunkt.

I DNS-zonen skapar du en ny uppsättning av poster med följande värden:

- Namn:

<instance-name> - Typ: A

- IP-adress: IP-adressen för den privata slutpunkten som erhölls i föregående uppsättning.

- Namn:

Nästa steg

- Lär dig mer om Anslut ivitetsarkitekturen i Azure SQL Managed Instance.

- Läs mer om Azure Private Link och privata slutpunkter.

- Se listan över Azure PaaS-tjänster som är kompatibla med Private Link i Azure Private Link-tillgänglighet