Not

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

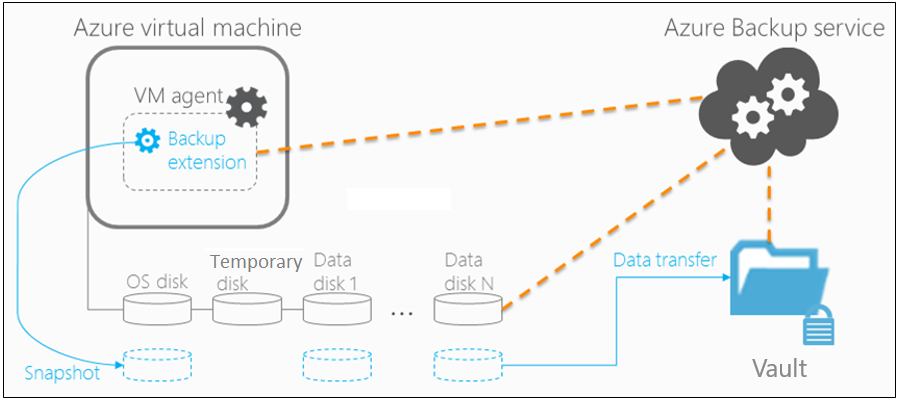

Den här artikeln beskriver hur Azure Backup-tjänsten säkerhetskopierar virtuella Azure-datorer (VM).

Azure Backup tillhandahåller oberoende och isolerade säkerhetskopior för att skydda mot oavsiktlig förstöring av data på dina virtuella datorer. Säkerhetskopior lagras i ett Recovery Services-valv med inbyggd hantering av återställningspunkter. Konfiguration och skalning är enkla, säkerhetskopieringar optimeras och du kan enkelt återställa efter behov.

Som en del av säkerhetskopieringsprocessen tas en ögonblicksbild och data överförs till Recovery Services-valvet utan påverkan på produktionsarbetsbelastningar. Ögonblicksbild ger olika nivåer av konsistens, såsom beskrivet här. Du kan välja en agentbaserad programkonsekvent/filkonsekvent säkerhetskopiering eller en agentlös kraschkonsekvent säkerhetskopiering i säkerhetskopieringsprincipen.

Azure Backup har också specialiserade erbjudanden för databasarbetsbelastningar som SQL Server och SAP HANA som är arbetsbelastningsmedvetna, erbjuder 15 minuters RPO (mål för återställningspunkt) och tillåter säkerhetskopiering och återställning av enskilda databaser.

Nu kan du även säkerhetskopiera dina virtuella datorer med Azure Backup i Azure Extended Zones (förhandsversion). Azure Extended Zones (förhandsversion) ger förbättrad återhämtning genom att distribuera resurser över flera fysiska platser i en Azure-region. Den här metoden minimerar effekten av potentiella fel för kritisk infrastruktur. Med hjälp av utökade zoner kan dina organisationer uppnå högre tillgänglighet och feltolerans för sina program. Lär dig hur du säkerhetskopierar en virtuell Azure-dator i Azure Extended Zones (förhandsversion).

Säkerhetskopieringsprocess

Så här slutför Azure Backup en säkerhetskopiering för virtuella Azure-datorer:

För virtuella Azure-datorer som har valts för säkerhetskopiering startar Azure Backup ett säkerhetskopieringsjobb enligt det säkerhetskopieringsschema som du anger.

Om du har valt program- eller filsystemkonsekventa säkerhetskopior måste den virtuella datorn ha ett säkerhetskopieringstillägg installerat för att samordna för ögonblicksbildsprocessen.

Om du har valt kraschkonsekventa säkerhetskopieringar krävs inga agenter på de virtuella datorerna.

Under den första säkerhetskopieringen installeras ett säkerhetskopieringstillägg på den virtuella datorn om den virtuella datorn körs.

- För virtuella Windows-datorer installeras VMSnapshot-tillägget .

- För virtuella Linux-datorer installeras VMSnapshotLinux-tillägget .

För virtuella Windows-datorer som körs samordnar Azure Backup med Windows Volume Shadow Copy Service (VSS) för att ta en appkonsekvent ögonblicksbild av den virtuella datorn.

- Säkerhetskopieringen tar som standard fullständiga VSS-säkerhetskopior.

- Om Säkerhetskopiering inte kan ta en appkonsekvent ögonblicksbild tar den en filkonsekvent ögonblicksbild av den underliggande lagringen (eftersom inga programskrivningar sker medan den virtuella datorn stoppas).

För virtuella Linux-datorer tar Backup en filkonsekvent säkerhetskopia. För appkonsekventa ögonblicksbilder måste du manuellt anpassa för-/efter-skript.

För virtuella Windows-datorer installeras Microsoft Visual C++ 2015 Redistributable (x64) version 14.40.33810.0 , start av Volume Shadow Copy Service (VSS) ändras automatiskt och en Windows Service IaaSVmProvider läggs till.

När Säkerhetskopieringen tar ögonblicksbilden överförs data till valvet.

- Säkerhetskopieringen optimeras genom att varje VM-disk säkerhetskopieras parallellt.

- För varje disk som ska säkerhetskopieras läser Azure Backup blocken på disken samt identifierar och överför endast de datablock som har ändrats (delta) sedan den tidigare säkerhetskopieringen.

- Ögonblicksbilddata kopieras kanske inte direkt till valvet. Det kan ta några timmar vid hög belastning. Den totala säkerhetskopieringstiden för en virtuell dator blir mindre än 24 timmar för dagliga säkerhetskopieringsprinciper.

Kryptering av säkerhetskopiering av virtuella Azure-datorer

När du säkerhetskopierar virtuella Azure-datorer med Azure Backup krypteras virtuella datorer i vila med SSE (Storage Service Encryption). Azure Backup kan också säkerhetskopiera virtuella Azure-datorer som krypteras med hjälp av Azure Disk Encryption.

| Encryption | Details | Support |

|---|---|---|

| SSE | Med SSE tillhandahåller Azure Storage kryptering i vila genom att automatiskt kryptera data innan de lagras. Azure Storage dekrypterar också data innan de hämtas. Azure Backup stöder säkerhetskopiering av virtuella datorer med två typer av kryptering för lagringstjänst: |

Azure Backup använder SSE för vilande kryptering av virtuella Azure-datorer. |

| Azure Disk Encryption | Azure Disk Encryption krypterar både OS- och datadiskar för virtuella Azure-datorer. Azure Disk Encryption integreras med BitLocker-krypteringsnycklar (BEK:er), som skyddas i ett nyckelvalv som hemligheter. Azure Disk Encryption integreras också med Azure Key Vault-nyckelkrypteringsnycklar (KEK:er). |

Azure Backup stöder säkerhetskopiering av hanterade och ohanterade virtuella Azure-datorer som endast krypteras med BEK:er eller med BEK:er tillsammans med KEK:er. Både BEK:er och KEK:er säkerhetskopieras och krypteras. Eftersom KEK:er och BEK:er säkerhetskopieras kan användare med nödvändiga behörigheter återställa nycklar och hemligheter till nyckelvalvet om det behövs. Dessa användare kan också återställa den krypterade virtuella datorn. Krypterade nycklar och hemligheter kan inte läsas av obehöriga användare eller av Azure. |

För hanterade och ohanterade virtuella Azure-datorer stöder Backup både virtuella datorer som krypterats med endast BEK:er eller virtuella datorer som krypterats med BEK:er tillsammans med KEK:er.

Säkerhetskopierade BEK:er (hemligheter) och KEK:er (nycklar) krypteras. De kan bara läsas och användas när de återställs tillbaka till nyckelvalvet av behöriga användare. Varken obehöriga användare eller Azure kan läsa eller använda säkerhetskopierade nycklar eller hemligheter.

BEK:er säkerhetskopieras också. Om BEK:erna går förlorade kan behöriga användare återställa BEK:erna till nyckelvalvet och återställa de krypterade virtuella datorerna. Endast användare med den behörighetsnivå som krävs kan säkerhetskopiera och återställa krypterade virtuella datorer eller nycklar och hemligheter.

Skapa ögonblicksbild

Azure Backup tar ögonblicksbilder enligt säkerhetskopieringsschemat.

Om du har valt program- eller filsystemkonsekventa säkerhetskopior måste den virtuella datorn ha ett säkerhetskopieringstillägg installerat för att samordna för ögonblicksbildsprocessen. För agentlösa kraschkonsekventa säkerhetskopieringar med flera diskar krävs inte VM-agenten för ögonblicksbilder.

Virtuella Windows-datorer: För virtuella Windows-datorer samordnas säkerhetskopieringstjänsten med VSS för att ta en appkonsekvent ögonblicksbild av de virtuella datordiskarna. Som standard tar Azure Backup en fullständig VSS-säkerhetskopiering (den trunkerar loggarna för programmet, till exempel SQL Server vid tidpunkten för säkerhetskopieringen för att få konsekvent säkerhetskopiering på programnivå). Om du använder en SQL Server-databas på säkerhetskopiering av virtuella Azure-datorer kan du ändra inställningen för att göra en VSS-kopieringssäkerhetskopiering (för att bevara loggar). Mer information finns i denna artikel.

Virtuella Linux-datorer: Om du vill ta appkonsekventa ögonblicksbilder av virtuella Linux-datorer använder du linux-ramverket för förskript och efterskript för att skriva egna anpassade skript för att säkerställa konsekvens.

- Azure Backup anropar endast de för-/efter-skript som du har skrivit.

- Om förskripten och postskripten körs korrekt markerar Azure Backup återställningspunkten som programkonsekvent. Men när du använder anpassade skript är du ytterst ansvarig för programkonsekvensen.

- Läs mer om hur du konfigurerar skript.

Note

Ögonblicksbildsprocessen börjar med att anropa säkerhetskopieringstillägget (agentbaserat), med hjälp av verktyg som VSS för Windows eller frysning för Linux för att säkerställa datakonsekvens. När den är konsekvent övervakar återställningspunktsamlingen tillägget och initierar skapandet av ögonblicksbilder. Därefter uppdateras metadata med sökvägar för återställningspunkter och incheckningsinformation för att slutföra säkerhetskopieringen för återställning.

Konsekvens för ögonblicksbilder

I följande tabell förklaras de olika typerna av konsekvens för ögonblicksbilder:

| Snapshot | Details | Recovery | Consideration |

|---|---|---|---|

| Application-consistent | Det här är standardinställningen i principen för säkerhetskopiering av virtuella datorer. Appkonsekventa säkerhetskopior samlar in minnesinnehåll och väntande I/O-åtgärder. Appkonsekventa ögonblicksbilder använder en VSS-skrivare (eller för-/efterskript för Linux) för att säkerställa konsekvensen i appdata innan en säkerhetskopia görs. | När du återställer en virtuell dator med en appkonsekvent ögonblicksbild startar den virtuella datorn. Det finns inga skadade eller förlorade data. Apparna börjar i ett konsekvent tillstånd. | Windows: Alla VSS-skrivare lyckades Linux: För-/efter-skript konfigureras och lyckas |

| Filsystemkonsekvent | Det här är standardinställningen i principen för säkerhetskopiering av virtuella datorer. Filsystemkonsekventa säkerhetskopior ger konsekvens genom att ta en ögonblicksbild av alla filer samtidigt. |

När du återställer en virtuell dator med en filsystemkonsekvent ögonblicksbild startar den virtuella datorn. Det finns inga skadade eller förlorade data. Appar måste implementera sin egen "korrigeringsmekanism" för att se till att återställde data är konsekventa. | Windows: Vissa VSS-skrivare misslyckades Linux: Standard (om för-/efterskript inte har konfigurerats eller misslyckats) |

| Crash-consistent | Kraschkonsekvent ögonblicksbild är en anmälningsinställning i principen för säkerhetskopiering av virtuella datorer. Azure Backup tar även kraschkonsekventa säkerhetskopieringar om den virtuella datorn inte körs under säkerhetskopieringen och när program-/filkonsekventa säkerhetskopieringar misslyckas. Endast de data som redan finns på disken vid tidpunkten för säkerhetskopieringen samlas in och säkerhetskopieras. data i läs-/skrivvärdcachen samlas inte in. |

Börjar med den virtuella datorns startprocess följt av en diskkontroll för att åtgärda fel med skador. Minnesintern data eller skrivåtgärder som inte överfördes till disken innan kraschen går förlorade. Appar implementerar sin egen dataverifiering. En databasapp kan till exempel använda sin transaktionslogg för verifiering. Om transaktionsloggen har poster som inte finns i databasen, återställer databasprogramvaran transaktionerna tills data är konsekventa. | När du har valt program-/filsystemsäkerhetskopiering och den virtuella datorn är i avstängningstillstånd (stoppad/frigjord) och när ögonblicksbilden görs om. Du har valt agentlösa krasch konsekventa säkerhetskopior |

Note

Om etableringstillståndet är lyckat tar Azure Backup konsekventa säkerhetskopior av filsystemet. Om etableringstillståndet är otillgängligt eller misslyckades görs kraschkonsekventa säkerhetskopieringar. Om etableringstillståndet är skapar eller tar bort innebär det att Azure Backup försöker med åtgärderna igen.

Överväganden för säkerhetskopiering och återställning

| Consideration | Details |

|---|---|

| Disk | Säkerhetskopieringen av virtuella datordiskar är parallell. Om en virtuell dator till exempel har fyra diskar försöker säkerhetskopieringstjänsten säkerhetskopiera alla fyra diskarna parallellt. Säkerhetskopieringen är inkrementell (endast ändrade data). |

| Scheduling | Du kan minska säkerhetskopieringstrafiken, säkerhetskopiera olika virtuella datorer vid olika tidpunkter och se till att tiderna inte överlappar. Säkerhetskopiering av virtuella datorer samtidigt orsakar trafikstockningar. |

| Förbereda säkerhetskopior | Tänk på tiden som behövs för att förbereda säkerhetskopieringen. Förberedelsetiden kan vara att installera eller uppdatera säkerhetskopieringstillägget och utlösa en ögonblicksbild enligt säkerhetskopieringsschemat. |

| Dataöverföring | Tänk på den tid som krävs för Azure Backup att identifiera de stegvisa ändringarna från den tidigare säkerhetskopian. I en stegvis säkerhetskopiering fastställer Azure Backup ändringarna genom att beräkna kontrollsumman för blocket. Om ett block har ändrats markeras det för överföring till valvet. Tjänsten analyserar de identifierade blocken för att försöka minimera mängden data som ska överföras. När utvärderingen av alla ändrade block har slutförts överför Azure Backup ändringarna till valvet. Det kan finnas en fördröjning mellan att ta ögonblicksbilden och kopiera den till valvet. Vid hög belastning kan det ta upp till åtta timmar innan ögonblicksbilderna överförs till valvet. Säkerhetskopieringstiden för en virtuell dator är mindre än 24 timmar för den dagliga säkerhetskopieringen. |

| Inledande säkerhetskopiering | Den totala säkerhetskopieringstiden för inkrementella säkerhetskopior är mindre än 24 timmar, vilket kanske inte är fallet för den första säkerhetskopieringen. Tiden som krävs för den inledande säkerhetskopian beror på storleken på data och när säkerhetskopian bearbetas. |

| Återställ kö | Azure Backup bearbetar återställningsjobb från flera lagringskonton samtidigt och placerar återställningsbegäranden i en kö. |

| Återställ kopiering | Under återställningsprocessen kopieras data från valvet till lagringskontot. Den totala återställningstiden beror på I/O-åtgärder per sekund (IOPS) och dataflödet för lagringskontot. Om du vill minska kopieringstiden väljer du ett lagringskonto som inte läses in med andra programskrivningar och läsningar. |

Note

Med Azure Backup kan du nu säkerhetskopiera dina virtuella Azure-datorer flera gånger om dagen med hjälp av den förbättrade principen. Med den här funktionen kan du också definiera hur länge dina säkerhetskopieringsjobb skulle utlösas och justera säkerhetskopieringsschemat med arbetstiden när det finns frekventa uppdateringar av virtuella Azure-datorer. Läs mer.

Säkerhetskopieringsprestanda

Dessa vanliga scenarier kan påverka den totala säkerhetskopieringstiden:

- Lägga till en ny disk till en skyddad virtuell Azure-dator: Om en virtuell dator genomgår inkrementell säkerhetskopiering och en ny disk läggs till ökar säkerhetskopieringstiden. Den totala säkerhetskopieringstiden varar längre än 24 timmar på grund av inledande replikering av den nya disken, tillsammans med deltareplikering av befintliga diskar.

- Fragmenterade diskar: Säkerhetskopieringsåtgärderna går snabbare när diskändringarna är sammanhängande. Om ändringarna sprids ut och fragmenteras över en disk blir säkerhetskopieringen långsammare.

- Diskomsättning: Om skyddade diskar som genomgår inkrementell säkerhetskopiering har en daglig omsättning på mer än 200 GB kan säkerhetskopieringen ta lång tid (mer än åtta timmar) att slutföra.

- Säkerhetskopieringsversioner: Den senaste versionen av Säkerhetskopiering (kallas direktåterställningsversion) använder en mer optimerad process än kontrollsummajämförelse för att identifiera ändringar. Men om du använder Snabb återställning och har tagit bort en ögonblicksbild av säkerhetskopian växlar säkerhetskopieringen till jämförelse av kontrollsummor. I det här fallet överskrider säkerhetskopieringen 24 timmar (eller misslyckas).

Återställa prestanda

Dessa vanliga scenarier kan påverka den totala återställningstiden:

- Den totala återställningstiden beror på indata-/utdataåtgärder per sekund (IOPS) och dataflödet för lagringskontot.

- Den totala återställningstiden kan påverkas om mållagringskontot läses in med andra programläsnings- och skrivåtgärder. För att förbättra återställningsåtgärden väljer du ett lagringskonto som inte läses in med andra programdata.

Metodtips

När du konfigurerar säkerhetskopieringar av virtuella datorer föreslår vi att du följer metoderna nedan:

- Ändra de standardinställda schematiderna som anges i en princip. Om standardtiden i en policy till exempel är 12:00 ökar du tiden stegvis så att resurserna används optimalt.

- Om du återställer virtuella datorer från ett enda valv rekommenderar vi starkt att du använder olika V2-lagringskonton för generell användning för att säkerställa att mållagringskontot inte begränsas. Till exempel måste varje virtuell dator ha ett annat lagringskonto. Om till exempel 10 virtuella datorer återställs använder du 10 olika lagringskonton.

- För säkerhetskopiering av virtuella datorer som använder premiumlagring med omedelbar återställning rekommenderar vi att du allokerar 50% ledigt utrymme för det totala allokerade lagringsutrymmet, vilket endast krävs för den första säkerhetskopieringen. Det 50 % lediga utrymmet är inte ett krav för säkerhetskopior när den första säkerhetskopieringen är klar

- Gränsen för antalet diskar per lagringskonto är i förhållande till hur mycket diskarna används av programmen som körs på en virtuell dator med infrastruktur som en tjänst (IaaS). Som allmän praxis, om 5 till 10 diskar eller mer finns på ett enda lagringskonto balanserar du belastningen genom att flytta några diskar till separata lagringskonton.

- Om du vill återställa virtuella datorer med hanterade diskar med Hjälp av PowerShell anger du ytterligare parametern TargetResourceGroupName för att ange den resursgrupp som hanterade diskar ska återställas till. Läs mer här.

Kostnader för säkerhetskopiering

Virtuella Azure-datorer som säkerhetskopieras med Azure Backup omfattas av prissättningen för Azure Backup.

Faktureringen startar inte förrän den första lyckade säkerhetskopieringen har slutförts. Nu börjar faktureringen för både lagring och skyddade virtuella datorer. Faktureringen fortsätter så länge säkerhetskopieringsdata för den virtuella datorn lagras i ett valv. Om du stoppar skyddet för en virtuell dator, men säkerhetskopieringsdata för den virtuella datorn finns i ett valv, fortsätter faktureringen.

Faktureringen för en angiven virtuell dator stoppas endast om skyddet stoppas och alla säkerhetskopierade data tas bort. När skyddet stoppas och det inte finns några aktiva säkerhetskopieringsjobb blir storleken på den senaste lyckade vm-säkerhetskopieringen den skyddade instansstorleken som används för månadsfakturan.

Om du har valt agentbaserade programkonsekventa eller filsystemkonsekventa säkerhetskopieringar baseras storleksberäkningen för skyddad instans på den virtuella datorns faktiska storlek. Den virtuella datorns storlek är summan av alla data i den virtuella datorn, exklusive den tillfälliga lagringen. Prissättningen baseras på faktiska data som lagras på datadiskarna, inte på den maximala storlek som stöds för varje datadisk som är ansluten till den virtuella datorn.

Note

Den agentlösa funktionen för kraschkonsekvent multi-disk säkerhetskopiering av virtuella datorer är allmänt tillgänglig. Den här versionen innehåller ändringar i faktureringen. se prisinformationen.

På samma sätt baseras fakturan för lagring av säkerhetskopior på mängden data som lagras i Azure Backup, vilket är summan av de faktiska data i varje återställningspunkt.

Ta till exempel en virtuell dator i A2-Standard-storlek som har två ytterligare datadiskar med en maximal storlek på 32 TB vardera. I följande tabell visas de faktiska data som lagras på var och en av dessa diskar:

| Disk | Maximal storlek | Faktiska data som finns |

|---|---|---|

| OS-diskett | 32 TB | 17 GB |

| Lokal/tillfällig disk | 135 GB | 5 GB (ingår inte för säkerhetskopiering) |

| Datadisk 1 | 32 TB | 30 GB |

| Datadisk 2 | 32 TB | 0 GB |

Den virtuella datorns faktiska storlek i det här fallet är 17 GB + 30 GB + 0 GB = 47 GB. Den här storleken på den skyddade instansen (47 GB) blir grunden för den månatliga fakturan. I takt med att mängden data på den virtuella datorn växer, kommer storleken på den skyddade instansen som används för faktureringsändringar att matcha.

Nästa steg

- Förbered för säkerhetskopiering av virtuella Azure-datorer.