Strömma och filtrera data från Windows DNS-servrar med AMA-anslutningsappen

Den här artikeln beskriver hur du använder Azure Monitor Agent-anslutningsappen (AMA) för att strömma och filtrera händelser från dina DNS-serverloggar (Windows Domain Name System). Du kan sedan analysera dina data på djupet för att skydda dina DNS-servrar mot hot och attacker.

AMA och dess DNS-tillägg installeras på din Windows Server för att ladda upp data från dns-analysloggarna till Microsoft Sentinel-arbetsytan. Läs mer om anslutningsappen.

Översikt

Därför är det viktigt att övervaka DNS-aktivitet

DNS är ett vanligt protokoll som mappar mellan värdnamn och datorläsbara IP-adresser. Eftersom DNS inte har utformats med säkerhet i åtanke är tjänsten mycket riktad mot skadlig aktivitet, vilket gör loggningen till en viktig del av säkerhetsövervakningen.

Några välkända hot som riktas mot DNS-servrar är:

- DDoS-attacker riktade mot DNS-servrar

- DNS DDoS-förstärkning

- DNS-kapning

- DNS-tunneltrafik

- DNS-förgiftning

- DNS-förfalskning

- NXDOMAIN-attack

- Fantomdomänattacker

Windows DNS-händelser via AMA-anslutningsprogram

Vissa mekanismer introducerades för att förbättra den övergripande säkerheten för det här protokollet, men DNS-servrar är fortfarande en mycket riktad tjänst. Organisationer kan övervaka DNS-loggar för att bättre förstå nätverksaktivitet och identifiera misstänkt beteende eller attacker som riktar sig mot resurser i nätverket. Windows DNS-händelser via AMA-anslutningsprogrammet ger den här typen av synlighet.

Med anslutningsappen kan du:

- Identifiera klienter som försöker lösa skadliga domännamn.

- Visa och övervaka begärandeinläsningar på DNS-servrar.

- Visa dynamiska DNS-registreringsfel.

- Identifiera ofta efterfrågade domännamn och pratsamma klienter.

- Identifiera inaktuella resursposter.

- Visa alla DNS-relaterade loggar på ett och samma ställe.

Så här fungerar samlingen med Windows DNS-händelser via AMA-anslutningsprogrammet

AMA-anslutningsappen använder det installerade DNS-tillägget för att samla in och parsa loggarna.

Kommentar

Windows DNS-händelser via AMA-anslutningsprogrammet stöder för närvarande endast analyshändelseaktiviteter.

Anslutningsappen strömmar händelserna till Microsoft Sentinel-arbetsytan för att analyseras ytterligare.

Nu kan du använda avancerade filter för att filtrera bort specifika händelser eller information. Med avancerade filter laddar du bara upp värdefulla data som du vill övervaka, vilket minskar kostnaderna och bandbreddsanvändningen.

Normalisering med ASIM

Den här anslutningsappen normaliseras helt med hjälp av ASIM-parsare (Advanced Security Information Model). Anslutningsappen strömmar händelser från analysloggarna till den normaliserade tabellen med namnet ASimDnsActivityLogs. Den här tabellen fungerar som en översättare med ett enhetligt språk som delas över alla KOMMANDE DNS-anslutningsappar.

För en källagnostisk parser som förenar alla DNS-data och ser till att din analys körs över alla konfigurerade källor använder du ASIM DNS-enande parser _Im_Dns.

DEN ASIM-enhetliga parsern kompletterar den inbyggda ASimDnsActivityLogs tabellen. Den interna tabellen är ASIM-kompatibel, men parsern behövs för att lägga till funktioner, till exempel alias, som endast är tillgängliga vid frågetillfället och för att kombinera ASimDnsActivityLogs med andra DNS-datakällor.

ASIM DNS-schemat representerar DNS-protokollaktiviteten, som loggas i Windows DNS-servern i analysloggarna. Schemat styrs av officiella parameterlistor och RFC:er som definierar fält och värden.

Se listan över Windows DNS-serverfält översatta till de normaliserade fältnamnen.

Konfigurera Windows DNS via AMA-anslutningsprogrammet

Du kan konfigurera anslutningsappen på två sätt:

- Microsoft Sentinel-portalen. Med den här konfigurationen kan du skapa, hantera och ta bort en enda datainsamlingsregel (DCR) per arbetsyta. Även om du definierar flera domänkontrollanter via API:et visar portalen bara en enda DCR.

- API. Med den här konfigurationen kan du skapa, hantera och ta bort flera domänkontrollanter.

Förutsättningar

Innan du börjar kontrollerar du att du har:

- Microsoft Sentinel-lösningen är aktiverad.

- En definierad Microsoft Sentinel-arbetsyta.

- Windows Server 2012 R2 med snabbkorrigering för granskning och senare.

- En Windows DNS-server.

- Om du vill samla in händelser från alla system som inte är en virtuell Azure-dator kontrollerar du att Azure Arc är installerat. Installera och aktivera Azure Arc innan du aktiverar den Azure Monitor Agent-baserade anslutningsappen. Detta krav omfattar:

- Windows-servrar installerade på fysiska datorer

- Windows-servrar installerade på lokala virtuella datorer

- Windows-servrar installerade på virtuella datorer i moln som inte är Azure-moln

Konfigurera anslutningsappen i Microsoft Sentinel-portalen (UI)

Öppna anslutningssidan och skapa DCR

- Öppna Azure-portalen och gå till Microsoft Sentinel-tjänsten.

- På bladet Dataanslutningar skriver du DNS i sökfältet.

- Välj Windows DNS-händelser via AMA-anslutningsprogrammet.

- Under beskrivningen av anslutningsappen väljer du Sidan Öppna anslutningsprogram.

- I området Konfiguration väljer du Skapa datainsamlingsregel. Du kan skapa en enskild DCR per arbetsyta. Om du behöver skapa flera domänkontrollanter använder du API:et.

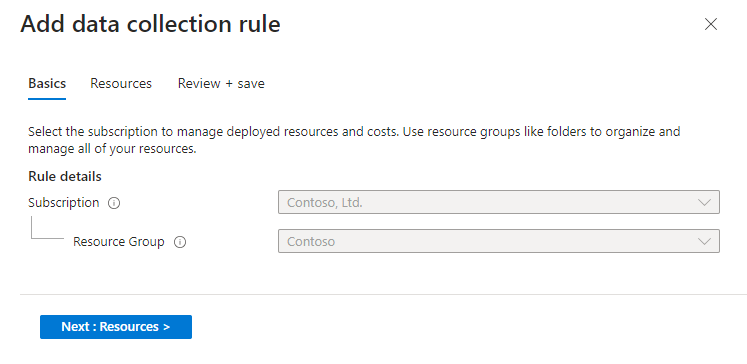

DCR-namnet, prenumerationen och resursgruppen anges automatiskt baserat på arbetsytans namn, den aktuella prenumerationen och resursgruppen som anslutningsappen valdes från.

Definiera resurser (virtuella datorer)

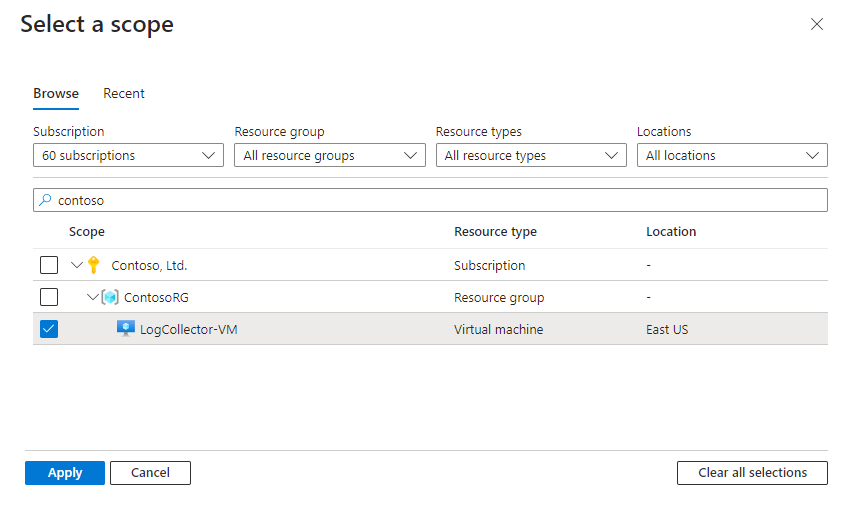

Välj fliken Resurser och välj Lägg till resurser.

Välj de virtuella datorer där du vill installera anslutningsappen för att samla in loggar.

Granska ändringarna och välj Spara>tillämpa.

Filtrera bort oönskade händelser

När du använder filter exkluderar du den händelse som filtret anger. Microsoft Sentinel samlar med andra ord inte in data för den angivna händelsen. Även om det här steget inte krävs kan det minska kostnaderna och förenkla händelsetriage.

Så här skapar du filter:

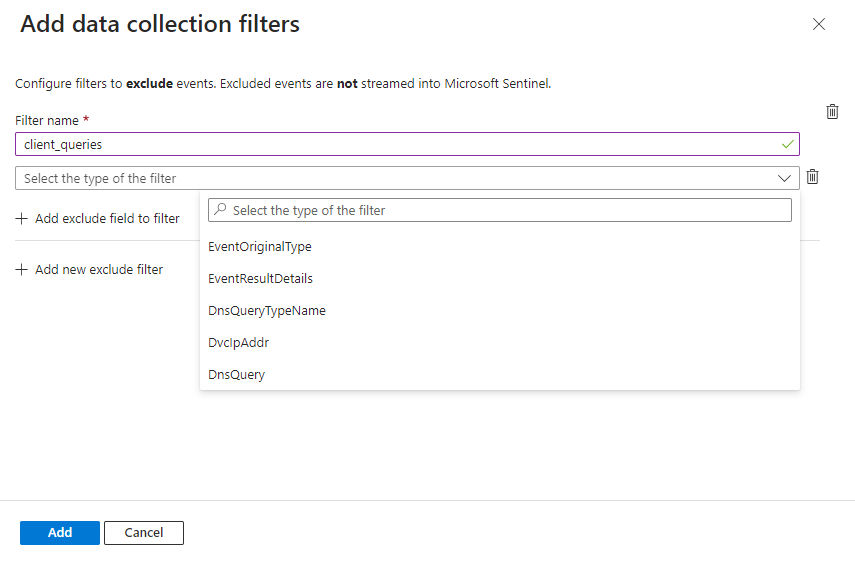

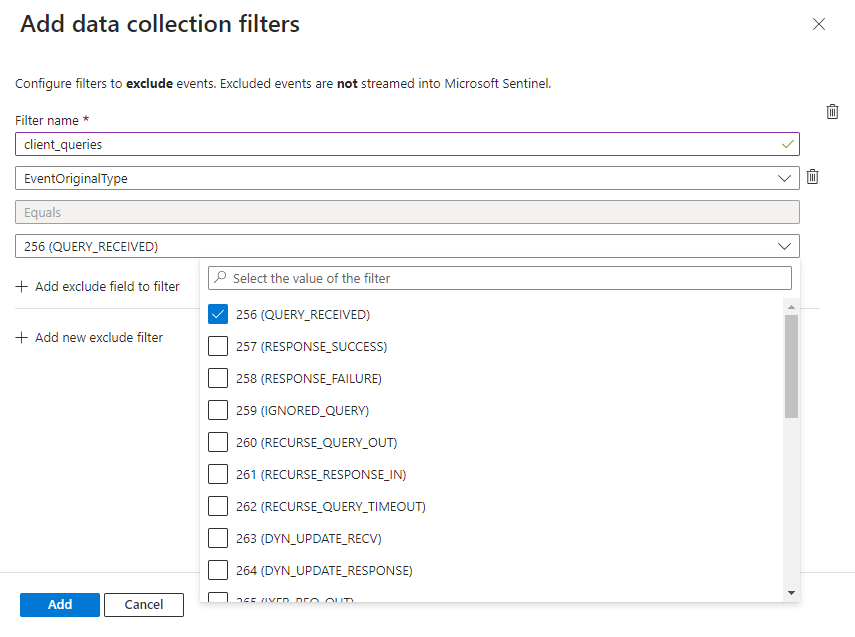

På sidan anslutningsprogram går du till området Konfiguration och väljer Lägg till datainsamlingsfilter.

Ange ett namn för filtret och välj filtertypen. Filtertypen är en parameter som minskar antalet insamlade händelser. Parametrarna normaliseras enligt det DNS-normaliserade schemat. Se listan över tillgängliga fält för filtrering.

Välj de värden som du vill filtrera fältet från bland de värden som anges i listrutan.

Om du vill lägga till komplexa filter väljer du Lägg till exkludera fält för att filtrera och lägga till relevant fält. Se exempel i avsnittet Använd avancerade filter nedan.

Om du vill lägga till fler nya filter väljer du Lägg till nytt exkludera filter.

När du är klar med att lägga till filter väljer du Lägg till.

På huvudsidan för anslutningsappen väljer du Tillämpa ändringar för att spara och distribuera filtren till dina anslutningsappar. Om du vill redigera eller ta bort befintliga filter eller fält väljer du ikonerna för att redigera eller ta bort i tabellen under området Konfiguration .

Om du vill lägga till fält eller filter efter den första distributionen väljer du Lägg till datainsamlingsfilter igen.

Konfigurera anslutningsappen med API:et

Du kan skapa domänkontrollanter med hjälp av API:et. Använd det här alternativet om du behöver skapa flera domänkontrollanter.

Använd det här exemplet som en mall för att skapa eller uppdatera en DCR:

Begärande-URL och sidhuvud

PUT

https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Insights/dataCollectionRules/{dataCollectionRuleName}?api-version=2019-11-01-preview

Begärandetext

{

"properties": {

"dataSources": {

"windowsEventLogs": [],

"extensions": [

{

"streams": [

"Microsoft-ASimDnsActivityLogs"

],

"extensionName": "MicrosoftDnsAgent",

"extensionSettings": {

"Filters": [

{

"FilterName": "SampleFilter",

"Rules": [

{

"Field": "EventOriginalType",

"FieldValues": [

"260"

]

}

]

}

]

},

"name": "SampleDns"

}

]

},

"destinations": {

"logAnalytics": [

{

"workspaceResourceId": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.OperationalInsights/workspaces/{sentinelWorkspaceName}",

"workspaceId": {WorkspaceGuid}",

"name": "WorkspaceDestination"

}

]

},

"dataFlows": [

{

"streams": [

"Microsoft-ASimDnsActivityLogs"

],

"destinations": [

" WorkspaceDestination "

]

}

],

},

"location": "eastus2",

"tags": {},

"kind": "Windows",

"id":"/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.Insights/dataCollectionRules/{workspaceName}-microsoft-sentinel-asimdnsactivitylogs ",

"name": " {workspaceName}-microsoft-sentinel-asimdnsactivitylogs ",

"type": "Microsoft.Insights/dataCollectionRules",

}

Använda avancerade filter

DNS-serverhändelseloggar kan innehålla ett stort antal händelser. Du kan använda avancerad filtrering för att filtrera bort onödiga händelser innan data laddas upp, vilket sparar värdefull triagetid och kostnader. Filtren tar bort onödiga data från strömmen av händelser som laddats upp till din arbetsyta.

Filter baseras på en kombination av flera fält.

- Du kan använda flera värden för varje fält med hjälp av en kommaavgränsad lista.

- Om du vill skapa sammansatta filter använder du olika fält med en AND-relation.

- Om du vill kombinera olika filter använder du en OR-relation mellan dem.

Granska de tillgängliga fälten för filtrering.

Använda jokertecken

Du kan använda jokertecken i avancerade filter. Granska dessa överväganden när du använder jokertecken:

- Lägg till en punkt efter varje asterisk (

*.). - Använd inte blanksteg mellan listan över domäner.

- Jokertecken gäller endast domänens underdomäner, inklusive

www.domain.com, oavsett protokoll. Om du till exempel använder*.domain.comi ett avancerat filter:- Filtret gäller för

www.domain.comochsubdomain.domain.com, oavsett om protokollet är HTTPS, FTP och så vidare. - Filtret gäller inte för

domain.com. Om du vill tillämpa ett filter pådomain.comanger du domänen direkt, utan att använda ett jokertecken.

- Filtret gäller för

Avancerade filterexempel

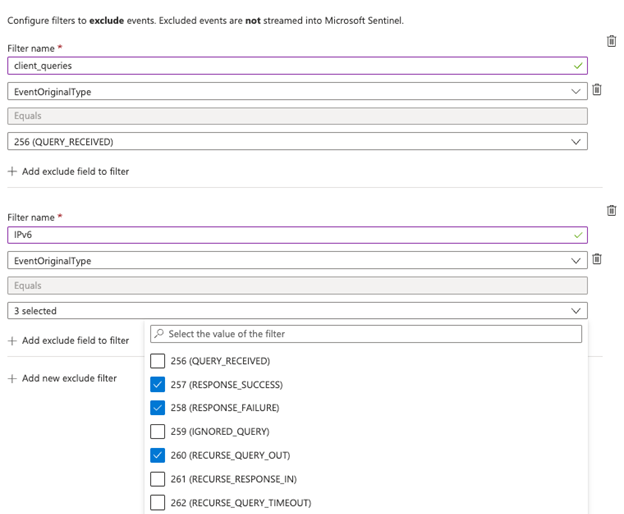

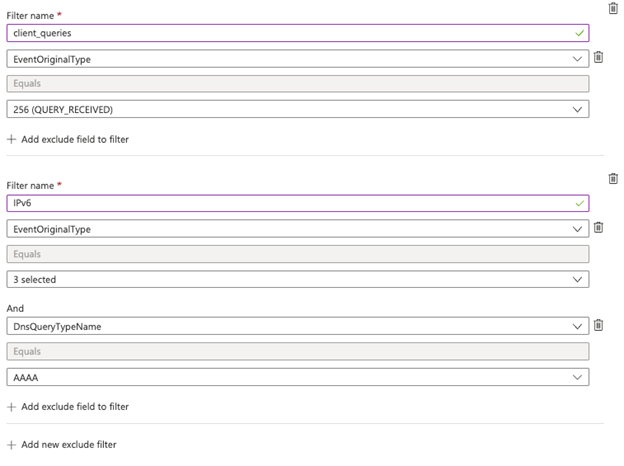

Samla inte in specifika händelse-ID:t

Det här filtret instruerar anslutningsappen att inte samla in EventID 256- eller EventID 257- eller EventID 260 med IPv6-adresser.

Använda Microsoft Sentinel-portalen:

Skapa ett filter med fältet EventOriginalType med operatorn Lika med värdena 256, 257 och 260.

Skapa ett filter med fältet EventOriginalType definierat ovan och använd operatorn And , inklusive fältet DnsQueryTypeName inställt på AAAA.

Använda API:et:

"Filters": [

{

"FilterName": "SampleFilter",

"Rules": [

{

"Field": "EventOriginalType",

"FieldValues": [

"256", "257", "260"

]

},

{

"Field": "DnsQueryTypeName",

"FieldValues": [

"AAAA"

]

}

]

},

{

"FilterName": "EventResultDetails",

"Rules": [

{

"Field": "EventOriginalType",

"FieldValues": [

"230"

]

},

{

"Field": "EventResultDetails",

"FieldValues": [

"BADKEY","NOTZONE"

]

}

]

}

]

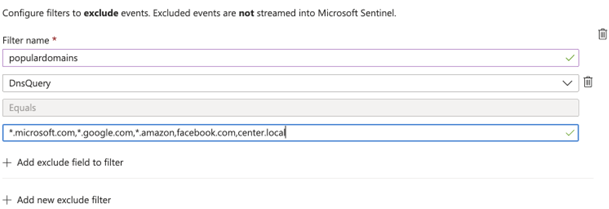

Samla inte in händelser med specifika domäner

Det här filtret instruerar anslutningsappen att inte samla in händelser från några underdomäner av microsoft.com, google.com, amazon.com eller händelser från facebook.com eller center.local.

Använda Microsoft Sentinel-portalen:

Ange fältet DnsQuery med operatorn Lika med listan *.microsoft.com,*.google.com,facebook.com,*.amazon.com,center.local.

Granska dessa överväganden för att använda jokertecken.

Om du vill definiera olika värden i ett enda fält använder du OPERATORN OR .

Använda API:et:

Granska dessa överväganden för att använda jokertecken.

"Filters": [

{

"FilterName": "SampleFilter",

"Rules": [

{

"Field": "DnsQuery",

"FieldValues": [

"*.microsoft.com", "*.google.com", "facebook.com", "*.amazon.com","center.local"

]

},

}

}

]

Nästa steg

I den här artikeln har du lärt dig hur du konfigurerar Windows DNS-händelser via AMA-anslutningsprogrammet för att ladda upp data och filtrera dina Windows DNS-loggar. Mer information om Microsoft Sentinel finns i följande artiklar:

- Lär dig hur du får insyn i dina data och potentiella hot.

- Kom igång med att identifiera hot med Microsoft Sentinel.

- Använd arbetsböcker för att övervaka dina data.