Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Azure Storage krypterar automatiskt alla data i ett lagringskonto på tjänstnivå med hjälp av 256-bitars AES-kryptering, en av de starkaste blockkrypteringarna som är tillgängliga och är FIPS 140-2-kompatibel. Kunder som kräver högre säkerhetsnivåer för att deras data är säkra kan också aktivera 256-bitars AES-kryptering på Azure Storage-infrastrukturnivå för dubbel kryptering. Dubbel kryptering av Azure Storage-data skyddar mot ett scenario där en av krypteringsalgoritmerna eller nycklarna kan komprometteras. I det här scenariot fortsätter det ytterligare krypteringslagret att skydda dina data.

Infrastrukturkryptering kan aktiveras för hela lagringskontot eller för ett krypteringsomfång inom ett konto. När infrastrukturkryptering är aktiverat för ett lagringskonto eller ett krypteringsomfång krypteras data två gånger – en gång på tjänstnivå och en gång på infrastrukturnivå – med två olika krypteringsalgoritmer och två olika nycklar.

Kryptering på tjänstnivå stöder användning av antingen Microsoft-hanterade nycklar eller kundhanterade nycklar med Azure Key Vault eller Key Vault Managed Hardware Security Model (HSM). Kryptering på infrastrukturnivå förlitar sig på Microsoft-hanterade nycklar och använder alltid en separat nyckel. Mer information om nyckelhantering med Azure Storage-kryptering finns i Om hantering av krypteringsnycklar.

Om du vill kryptera dina data dubbelt måste du först skapa ett lagringskonto eller ett krypteringsomfång som har konfigurerats för infrastrukturkryptering. I den här artikeln beskrivs hur du aktiverar infrastrukturkryptering.

Viktigt!

Infrastrukturkryptering rekommenderas för scenarier där dubbelt krypterade data krävs för efterlevnadskrav. I de flesta andra scenarier tillhandahåller Azure Storage-kryptering en tillräckligt kraftfull krypteringsalgoritm, och det är osannolikt att det finns någon fördel med att använda infrastrukturkryptering.

Skapa ett konto med infrastrukturkryptering aktiverat

Om du vill aktivera infrastrukturkryptering för ett lagringskonto måste du konfigurera ett lagringskonto för att använda infrastrukturkryptering när du skapar kontot. Infrastrukturkryptering kan inte aktiveras eller inaktiveras när kontot har skapats. Lagringskontot måste vara av typen generell användning v2, premiumblockblob, premium-sidblob eller premiumfilresurser.

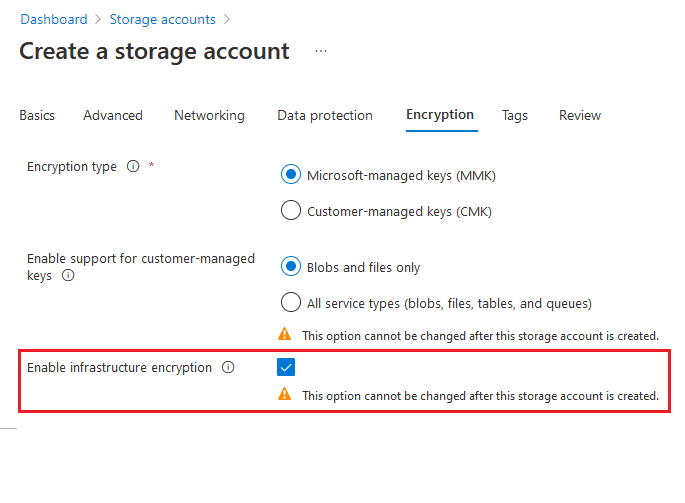

Följ dessa steg om du vill använda Azure Portal för att skapa ett lagringskonto med infrastrukturkryptering aktiverat:

I Azure Portal går du till sidan Lagringskonton.

Välj knappen Lägg till för att lägga till ett nytt konto för generell användning v2, premiumblockblob, premium sidblob eller premium filresurskonto.

Leta upp Aktivera infrastrukturkryptering på fliken Kryptering och välj Aktiverad.

Välj Granska + skapa för att slutföra skapandet av lagringskontot.

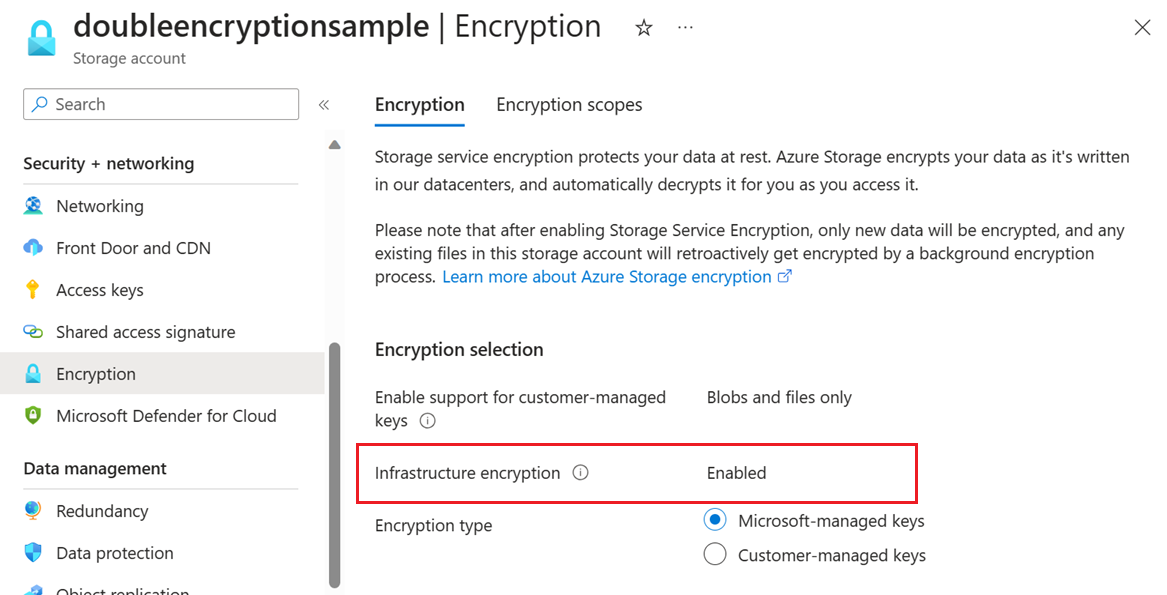

Följ dessa steg för att kontrollera att infrastrukturkryptering är aktiverat för ett lagringskonto med Azure Portal:

Navigera till ditt lagringskonto i Azure-portalen.

Under Säkerhet + nätverk väljer du Kryptering.

Azure Policy tillhandahåller en inbyggd princip som kräver att infrastrukturkryptering aktiveras för ett lagringskonto. Mer information finns i avsnittet Lagring i inbyggda principdefinitioner i Azure Policy.

Skapa ett krypteringsomfång med infrastrukturkryptering aktiverat

Om infrastrukturkryptering är aktiverat för ett konto använder alla krypteringsomfång som skapas på det kontot automatiskt infrastrukturkryptering. Om infrastrukturkryptering inte är aktiverat på kontonivå har du möjlighet att aktivera den för ett krypteringsomfång när du skapar omfånget. Det går inte att ändra inställningen för infrastrukturkryptering för ett krypteringsomfång när omfånget har skapats. Mer information finns i Skapa ett krypteringsomfång.