Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Virtual WAN-hubbar erbjuder integreringar med programvarulösningar från tredje part, vilket ger anslutning via SD-WAN eller VPN och nästa generations brandväggsfunktioner (NGFW). Det finns tre primära distributionsmodeller inom Virtual WAN för dessa lösningar: Integrerade virtuella nätverksinstallationer (integrerade NVA:er), SaaS-nätverks- och säkerhetslösningar (software-as-a-service) och Azure Firewall Manager-säkerhetsleverantörer.

Den här artikeln fokuserar på integreringar från tredje part med den virtuella hubben. För att underlätta anslutning från lokal plats till Azure Virtual WAN har vissa enheter som ansluter till Azure Virtual WAN automatiserade funktioner för att programmera både plats-till-plats-VPN-gatewayer i Virtual WAN och lokala enheter. Den här konfigurationen hanteras vanligtvis via enhetens hanteringsgränssnitt. Detaljerad vägledning om automatisering av IPsec-anslutningar finns i dokumentationen om IPsec-automatisering.

Integrerade virtuella nätverksenheter

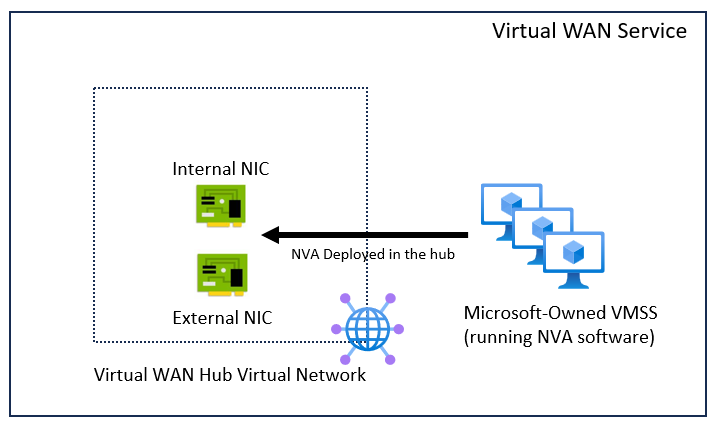

Integrerade virtuella nätverksinstallationer (NVA) är Microsoft-hanterade lösningar för infrastruktur som en tjänst som Microsoft och väljer NVA-leverantörer gemensamt utvecklar och erbjuder. Integrerade virtuella nätverksinstallationer distribueras vanligtvis via Azure Marketplace-hanterade program eller direkt från NVA-orkestreringsprogramvara. Stödinfrastrukturen för nätverksvirtuella apparater distribueras till Virtual WAN-hubben som en Microsoft-ägd och hanterad virtuell maskinskala med Azure Load Balancers. Du kan hantera, skala och felsöka dina NVA-distributioner i Virtual WAN-hubben med en delmängd av Azures infrastrukturkonfigurationer.

Som användare av integrerade NVA:er har du möjlighet att välja en skalningsenhet för NVA-infrastrukturskalningsenheten i förväg som dikterar det aggregerade dataflödet för NVA (se providerdokumentationen för förväntat dataflöde i varje skalningsenhet). Du har fullständig kontroll över programvaruversionen och -inställningarna i det integrerade NVA-operativsystemet samt fullständig kontroll över programvarans livscykelhantering. Beroende på NVA-providern kan du använda kommandorads- eller NVA-providerorkestrerings- och hanteringsprogramvaran för att implementera ändringar i programvaruversionen och konfigurationen.

Integrerade NVA:er delas vanligtvis in i tre kategorier baserat på deras funktioner:

- Anslutning: Dessa NVA:er fungerar som en gateway i Virtual WAN-hubben och aktiverar anslutningar från lokala datacenter eller platser med SD-WAN eller IPSEC.

- Nästa generations brandvägg: Dessa NVA:er fungerar som en säkerhetsenhet i Virtual WAN-hubben, så att du kan inspektera trafik mellan lokala, virtuella Azure-nätverk och Internet.

- Anslutning med dubbla roller och brandvägg: Dessa NVA:er tillhandahåller både anslutningsmöjligheter och nästa generations brandväggsfunktioner på samma enhet.

Mer information om integrerade NVA:er i Virtual WAN-hubben finns i NVA i hubbdokumentationen.

Följande lösningar är för närvarande tillgängliga som integrerade NVA-partner:

| Kapacitetstyper | Tillgängliga partner |

|---|---|

| Anslutning | Barracuda, VMware (tidigare känt som Velocloud), Cisco Viptela, Aruba, Versa |

| Nästa generations brandvägg (NGFW) | Check Point, Fortinet, Cisco FTDV |

| Anslutning med dubbla funktioner och NGFW | Fortinet |

Mer information och resurser om varje integrerad NVA-lösning finns i NVA i hubbpartners.

SaaS-lösningar (Software-as-a-Service)

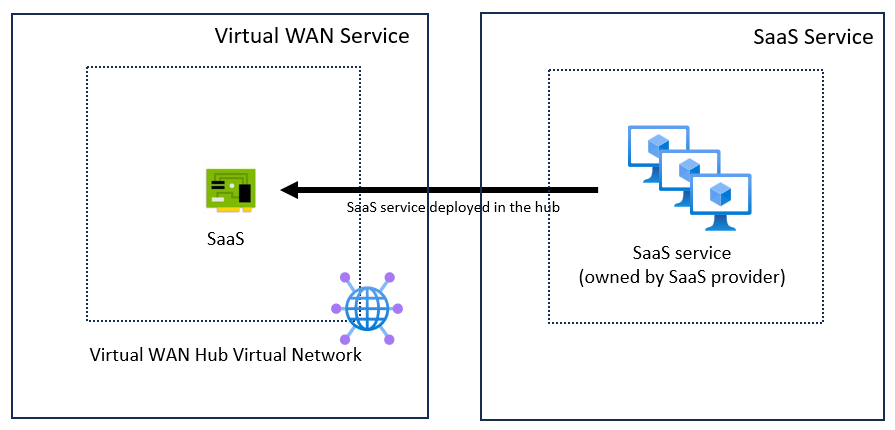

SaaS-lösningar (Software-as-a-Service) i Virtual WAN hanteras av SaaS-leverantörer och distribueras direkt till din Virtual WAN-hubb. Lösningar för programvara som en tjänst distribueras och utförs via Azure Marketplace. SaaS-lösningar abstraherar den underliggande infrastruktur som krävs för att köra nätverks- och säkerhetsprogramvara i Virtual WAN, vilket ger kunderna ett molnbaserat driftsgränssnitt för programmering och anpassning av SaaS-konfigurationer.

SaaS-providern hanterar den fullständiga livscykelhanteringen av SaaS-programvaran, hanteringen och konfigurationen av Azure-infrastrukturen samt skalbarheten för SaaS-lösningen. Information om konfigurationer och arkitektur för Virtual WAN SaaS-lösningar finns i SaaS-leverantörens dokumentation.

För närvarande är Palo Alto Networks Cloud NGFW den enda SaaS-lösningen som är tillgänglig i Virtual WAN idag, med fokus på nästa generations användningsfall för brandväggsinspektion. Mer information om SaaS-erbjudandet från Palo Alto Networks finns i Dokumentation om Palo Alto Networks Cloud NGFW

Leverantörer av säkerhetspartners för Azure Firewall Manager

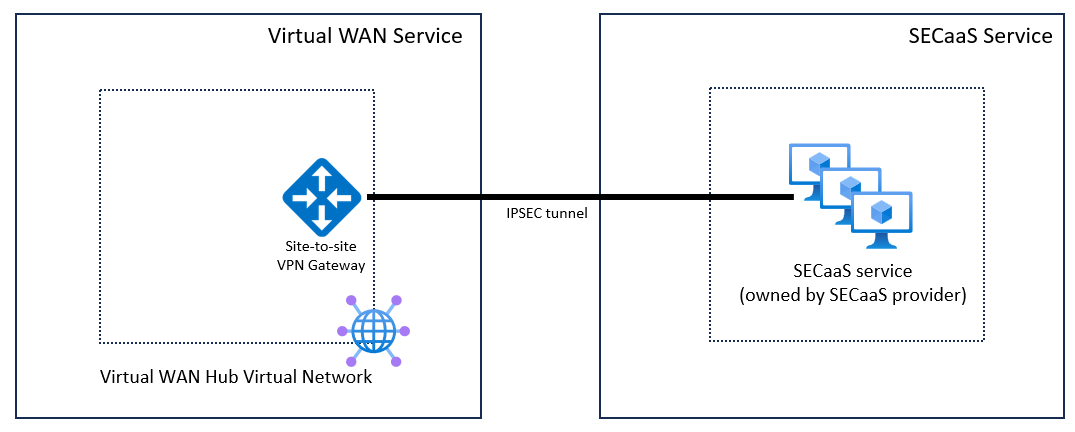

Integreringar av Säkerhetspartner i Azure Firewall Manager förenklar processen med att ansluta Virtual WAN till ett SECaaS-erbjudande (security-as-a-service) från tredje part, vilket säkerställer skyddad Internetåtkomst för användare. Till skillnad från SaaS-lösningar distribueras INTE SECaaS-infrastrukturen direkt till Virtual WAN-hubben utan hanteras fortfarande av SECaaS-providern. När du distribuerar en SECaaS-lösning via Azure Firewall Manager upprättas automatiskt en VPN-tunnel från plats till plats mellan säkerhetsinfrastrukturen från tredje part och Virtual WAN-hubbens VPN-gateway från plats till plats.

Hantering och konfiguration av SECaaS-lösningen är tillgängliga via verktyg som tillhandahålls av SECaaS-providern. Virtual WAN:s SECaaS-lösningar innehåller för närvarande följande partner: Check Point, iBoss och Zscaler. Mer information om Azure Firewall Manager-leverantörer av säkerhetspartner finns i dokumentationen för både Azure Firewall Manager och den leverantör som du föredrar.