Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

I Microsoft Defender representerar en identitet en person eller entitet i din organisation. Användare har ofta flera konton mellan leverantörer, till exempel lokal Active Directory, Microsoft Entra ID, SaaS-program och andra IDP:er. Defender korrelerar dessa konton till en enda identitet.

Varje identitet har ett primärt konto. När flera konton är associerade med en identitet anger Microsoft Defender ett konto som primärt och använder det för profilinformation på identitetsnivå.

Identitetssidan konsoliderar identitetsinformation, observerad aktivitet, aviseringar och exponering för länkade konton så att säkerhetsteam snabbt kan bedöma risker, fastställa möjliga kompromisser, förstå identitetens åtkomst i hela miljön och svara på den med reparationsåtgärder. Du kan öppna identitetssidan genom att välja en identitet från flera områden i Microsoft Defender-portalen, inklusive:

- Identitetslager

- Varningskö

- Enskilda aviseringssidor

- Incidenter eller enheter

- Avancerade jaktresultat

- Aktivitetslogg

- Åtgärdscenter

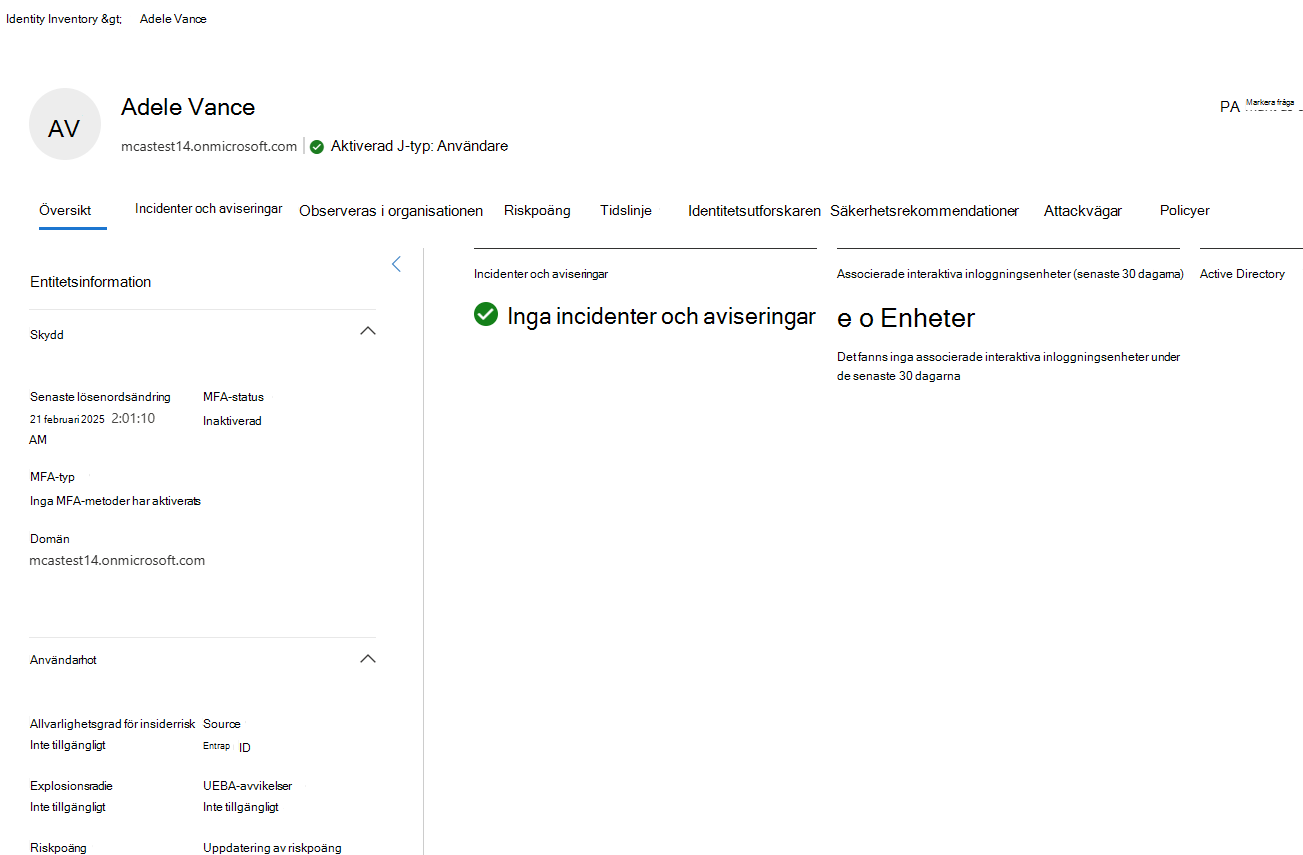

Identitetssidan är ordnad i ett övre avsnitt och en uppsättning flikar. Det översta avsnittet visar identitetskontext, till exempel organisationsinformation och taggar, och innehåller menyn Åtgärder . Använd flikarna för att granska sammanfattningsinformation, relaterade aviseringar och djupare undersökningsvyer.

- Organisationsinformation: Identitetens befattning, avdelning med mera.

- Kontotaggar: Active Directory-taggar som är associerade med identiteten

Identitetsåtgärder

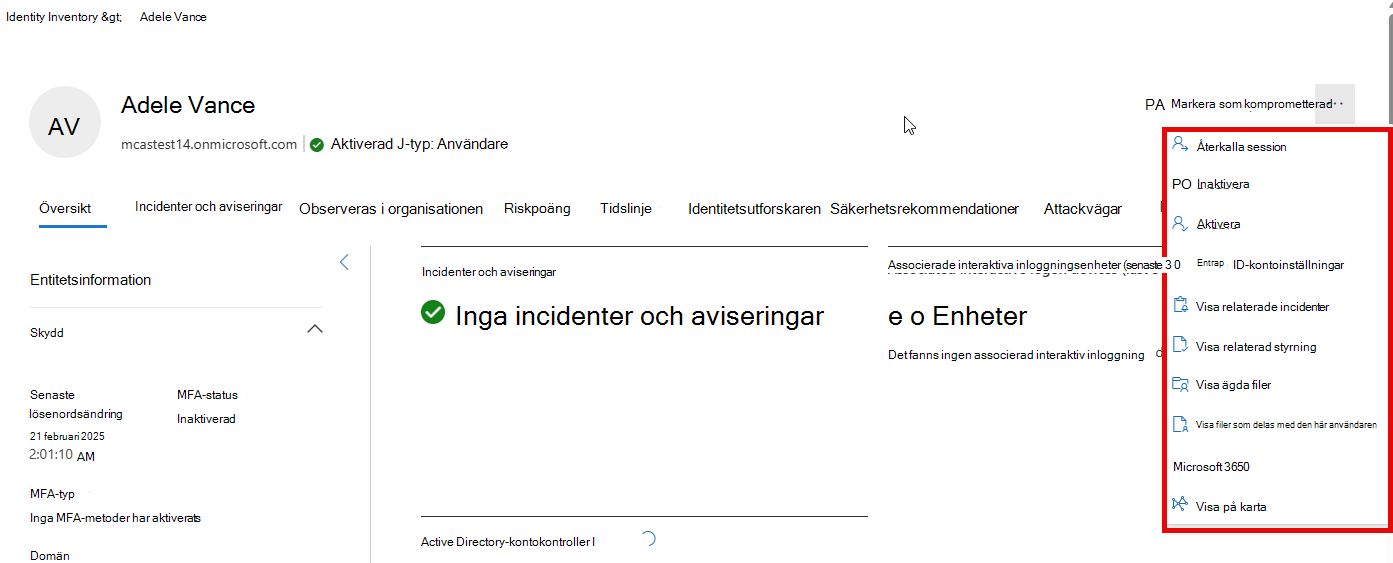

På sidan Översikt använder du menyn Åtgärder för att utlösa reparationsåtgärder. Tillgängliga åtgärder är:

- Aktivera, inaktivera eller inaktivera användaren i Microsoft Entra ID

- Kräv att användaren loggar in igen eller framtvingar en lösenordsåterställning

- Visa Microsoft Entra kontoinställningar, relaterad styrning, användarens ägda filer eller delade filer

Fliken Översikt

Fliken Översikt innehåller en högnivåögonblicksbild som hjälper analytiker att snabbt bedöma risker och avgöra om djupare undersökning krävs.

Fliken Översikt innehåller avsnitt för:

- Entitetsinformation

- Incidenter och aviseringar

- Associerade interaktiva inloggningsenheter

Entitetsinformation

Panelen Entitetsinformation sammanfattar viktig identitetsinformation och undersökningssignaler, inklusive:

- Microsoft Entra ID attribut och kontaktinformation

- Skydd och hotinformation för användare

- Först sedda och senast sedda tidsstämplar

- Antal enheter som identiteten har loggat in på

- Länkade användarkonton, enheter och gruppmedlemskap

- Relaterade aviseringar och incidenter, grupperade efter allvarlighetsgrad

Annan information visas beroende på aktiverade tjänster och funktioner. Till exempel:

- Miljöer med Microsoft Defender for Identity kan se:

- Kontrollflaggor för Active Directory-konton, till exempel lösenord som aldrig upphör att gälla eller kontolåsstatus

- Ett organisationsträd som visar identitetens position i rapporthierarkin.

- (Förhandsversion) Miljöer med Hantering av interna risker i Microsoft Purview kan se en användares allvarlighetsgrad för insiderrisk och få insikter om en användares misstänkta aktiviteter på användarsidan. Välj allvarlighetsgrad för insiderrisk för att se riskinsikterna om användaren.

- (Förhandsversion) Miljöer med Microsoft Sentinel användar- och entitetsbeteendeanalys (UEBA) kan se:

- Användarens tre främsta UEBA-avvikelser från de senaste 30 dagarna.

- Länkar för att starta fördefinierade avancerade jaktfrågor och visa alla avvikande beteenden relaterade till användaren på fliken Microsoft Sentinel händelser.

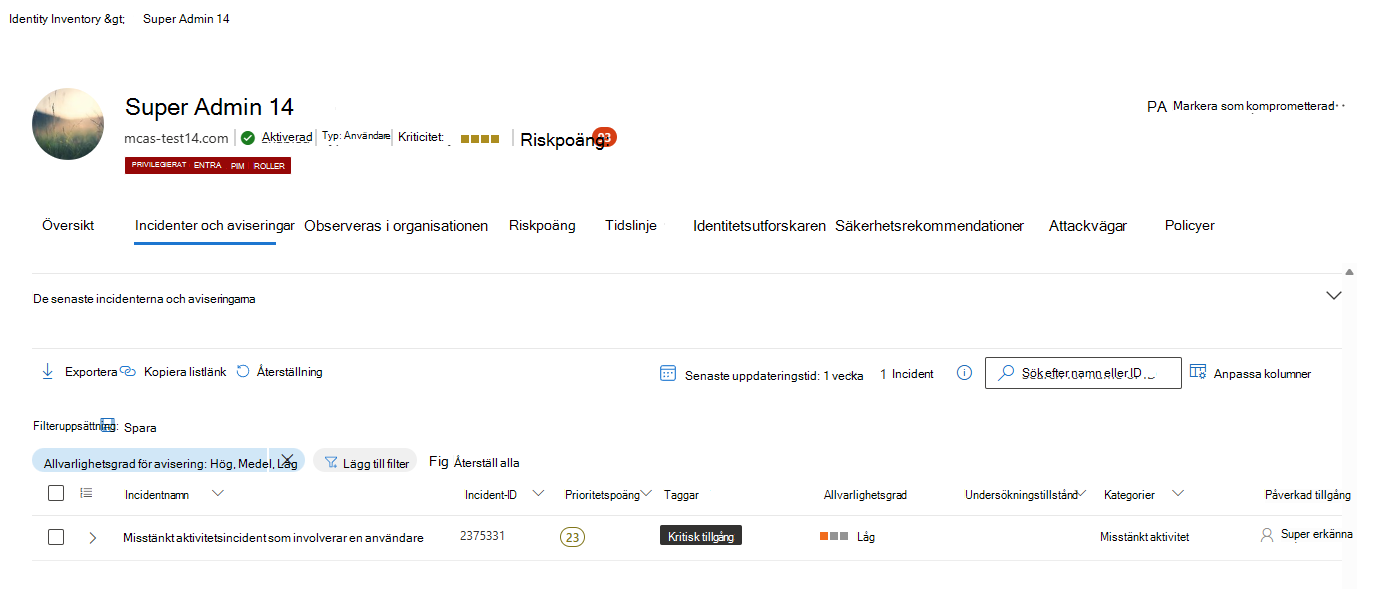

Fliken Incidenter och aviseringar

På fliken Incidenter och aviseringar visas alla aviseringar och incidenter som rör identiteten i det kvarhållningsfönster som stöds. En detaljerad beskrivning av det specifika objektet finns på sidan incidenter eller aviseringar.

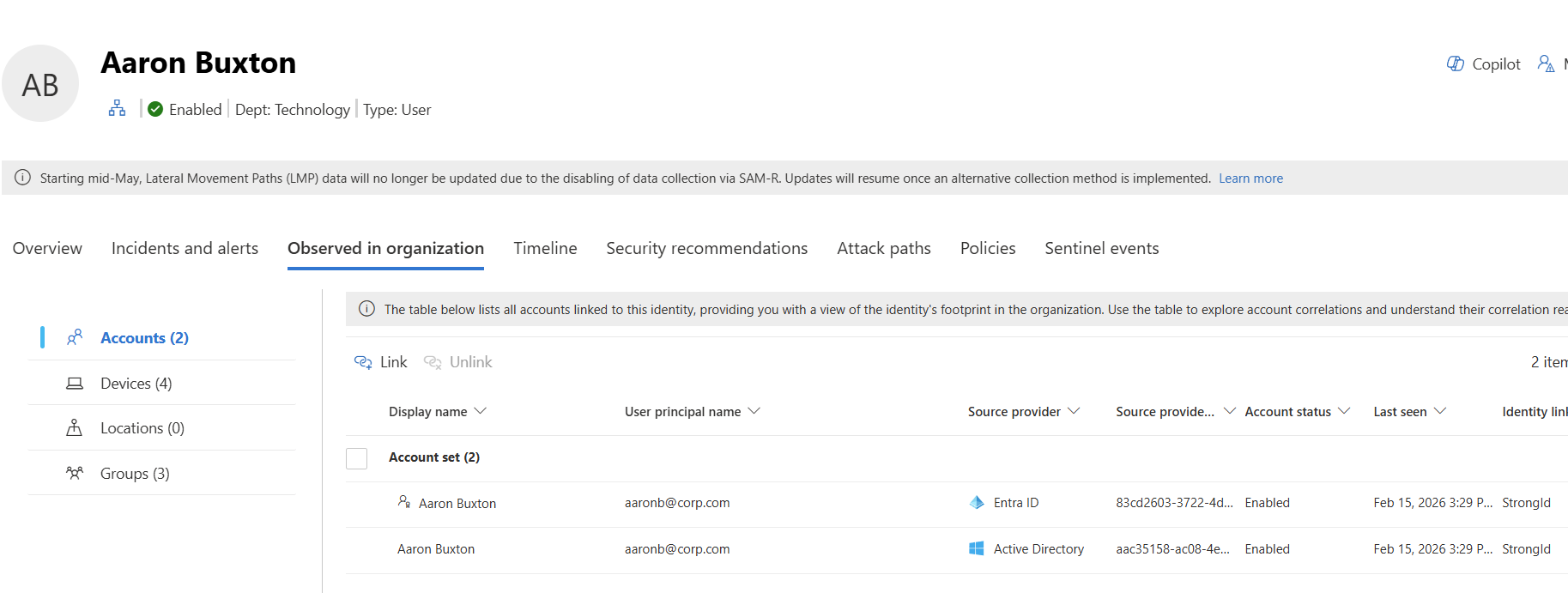

Observeras på fliken Organisation

Fliken Observerad i organisationen visar var och hur identiteten visas i miljön, vilket hjälper analytiker att förstå explosionsradie och potentiell lateral förflyttning.

Den här fliken kan innehålla:

| Avsnitt | Beskrivning |

|---|---|

| Konton | Alla konton som är associerade med identiteten mellan identitetssystem, inklusive automatiskt och manuellt korrelerade konton. Analytiker kan manuellt länka andra relaterade konton. En indikator visar vilket konto som är det primära kontot. |

| Enheter | Enheter som identiteten är inloggad på. Detta visar vanligtvis den senaste aktiviteten, |

| Platser | Platser som observerats för inloggningar |

| Grupper | Grupper som är associerade med identiteten (när de är tillgängliga) |

Primära konton

Varje identitet kan innehålla flera relaterade konton från olika identitetsprovidrar. Microsoft Defender identifierar ett konto som det primära kontot och använder kontots profilvärden för fält på identitetsnivå, till exempel visningsnamn och befattning.

Microsoft Defender använder intern korrelationslogik för att fastställa det primära kontot.

Fliken Riskpoäng (förhandsversion)

Fliken Riskpoäng sammanfattar identitetens risknivå genom att kombinera aviseringsaktivitet med identitetsattribut som rolltilldelningar och känslighetsklassificering. Använd den här fliken för att förstå en identitets riskpoäng, identifiera bidragande faktorer och prioritera undersökningen.

| Avsnitt | Beskrivning |

|---|---|

| Risksammanfattning | Visar:

|

| Sannolikhet för kompropromiss | Visar sannolikhetens allvarlighetsgrad och delar upp aviseringar från MITRE ATT&CK-steg för kill chain (till exempel initial åtkomst, beständighet och privilegieeskalering) för varje kontouppsättning. |

| Påverkan av kompropromiss | Visar den potentiella påverkansnivån baserat på identitetens allvarlighetsnivå, klassificering (till exempel global administratör) och rolltilldelningar för Microsoft Entra Privileged Identity Management (PIM). |

| Risktrend | Ett linjediagram som visar hur riskpoängen ändrades under en konfigurerbar tidsperiod (till exempel 30 dagar). Välj Gå till tidslinje för att visa tidslinjen för fullständig aktivitet. |

| Sannolikhet för kompropromissinformation | Ett stapeldiagram som visar aviseringsdistribution över MITRE ATT&CK-kategorier, med en filterbar aviseringstabell. Använd växlingsknappen Aktiva aviseringar för att fokusera på olösta aviseringar. Filtrera efter kontouppsättning, status eller slutkedjefas. |

Välj Återställ risk överst på fliken för att manuellt återställa identitetens riskpoäng, till exempel efter att reparationen har slutförts.

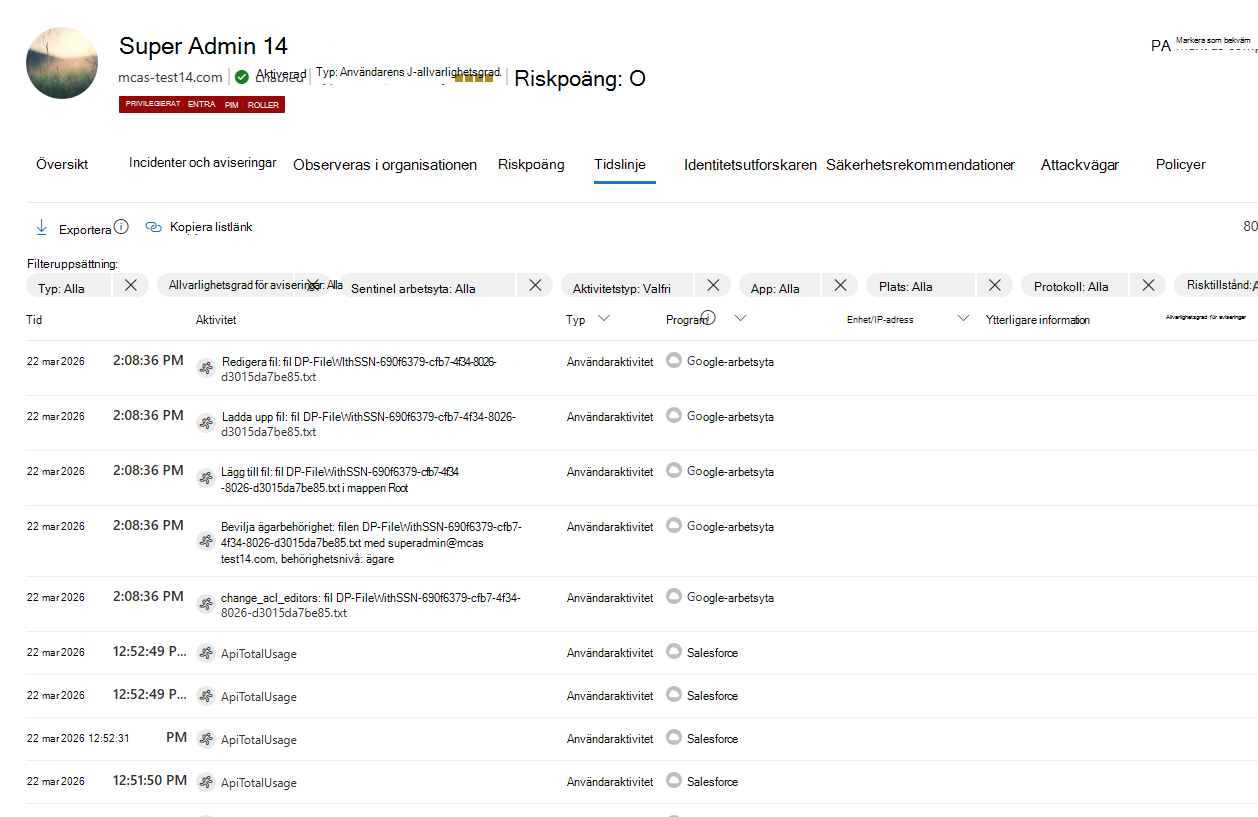

Fliken Tidslinje

Fliken Tidslinje innehåller en kronologisk vy över identitetsrelaterad aktivitet och aviseringar aggregerade från integrerade Microsoft-säkerhetsprodukter, till exempel Microsoft Defender for Identity, Microsoft Defender för Endpoint, Microsoft Defender for Cloud Apps och Microsoft Sentinel.

Tidslinjen hjälper till att rekonstruera aktivitetssekvenser och korrelera händelser under undersökningar.

Typer av aktiviteter som visas i tidslinjen

Följande datatyper är tillgängliga på tidslinjen:

- En användares påverkade aviseringar

- Active Directory- och Microsoft Entra-aktiviteter

- Händelser i molnappar

- Händelser för enhetsinloggning

- Ändringar i katalogtjänster

Information som visas för varje aktivitet i tidslinjen

Följande information visas på tidslinjen:

- Datum och tid för aktiviteten

- Beskrivning av aktivitet/avisering

- Program som utförde aktiviteten

- Källenhet/IP-adress

- MITRE ATT&CK-tekniker

- Allvarlighetsgrad och status för aviseringar

- Land/region där klientens IP-adress är geoallokerad

- Protokoll som används under kommunikationen

- Målenhet (valfritt, visningsbart genom att anpassa kolumner)

- Antal gånger aktiviteten har inträffat (valfritt, kan visas genom att anpassa kolumner)

Arbeta med tidslinjen

Obs!

Microsoft Defender XDR kan visa information om datum och tid med hjälp av antingen din lokala tidszon eller UTC. Den valda tidszonen gäller för all datum- och tidsinformation som visas i identitetens tidslinje.

Om du vill ange tidszonen för de här funktionerna går du till Inställningar>Säkerhetscenter>Tidszon.

Anpassad tidsintervallväljare: Välj en tidsram för att fokusera din undersökning på de senaste 24 timmarna, de senaste 3 dagarna och så vidare. Eller välj en specifik tidsram genom att välja Anpassat intervall. Filtrerade data som är äldre än 30 dagar visas i sjudagarsintervall.

Tidslinjefilter: Använd tidslinjefiltren för att begränsa resultaten efter typ (aviseringar och/eller användarens relaterade aktiviteter), allvarlighetsgrad för aviseringar, aktivitetstyp, app, plats eller protokoll. Varje filter är beroende av de andra, och alternativen i varje filter innehåller endast data som är relevanta för den specifika användaren.

Anpassade kolumner: Välj knappen Anpassa kolumner för att välja vilka kolumner som ska visas på tidslinjen.

Exportera: Exportera tidslinjen till en CSV-fil. Exporten är begränsad till de första 5 000 posterna och innehåller data som visas i användargränssnittet (samma filter och kolumner).

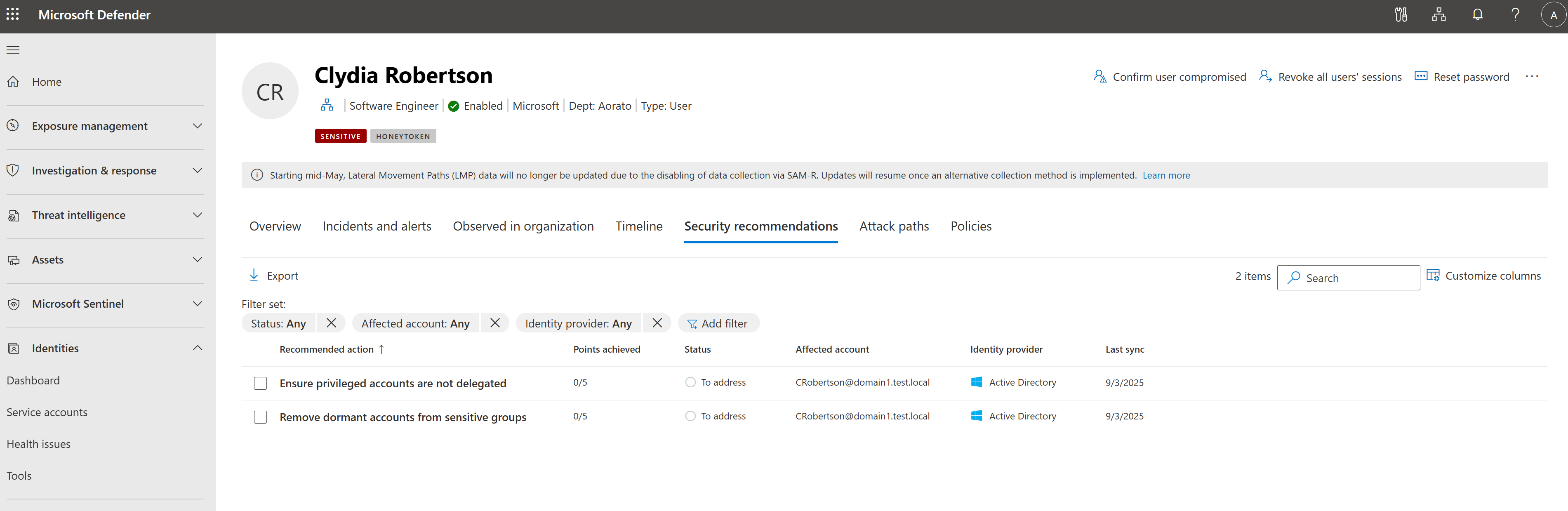

Fliken Säkerhetsrekommendationer

Fliken Säkerhetsrekommendationer visar identitetsrelaterade hållningsbedömningar som identifierats via ISPM (Identity Security Posture Management). Dessa rekommendationer belyser felkonfigurationer eller riskfyllda inställningar för identitetens konton, och om du väljer en rekommendation öppnas informationen i Microsoft Secure Score för reparationsvägledning.

Fliken Attackvägar

Fliken Attacksökvägar visualiserar potentiella laterala förflyttningsvägar som involverar identiteten eller leder till den. Dessa insikter hjälper säkerhetsteam att förstå exploaterbara relationer och minska identitetsbaserad attackyta.

Fliken Principer

Fliken Principer visar identitetsrelaterade säkerhetsprinciper som är relevanta för identiteten baserat på dess attribut, roller och observerade aktivitet.

Den här vyn ger undersökningskontext genom att visa vilka principer som gäller för identiteten och hur de påverkar åtkomst eller riskbedömning. Politiken hanteras på annat håll. Den här fliken hjälper analytiker att korrelera principframtvingande med inloggningar, aviseringar och undersökningsresultat.

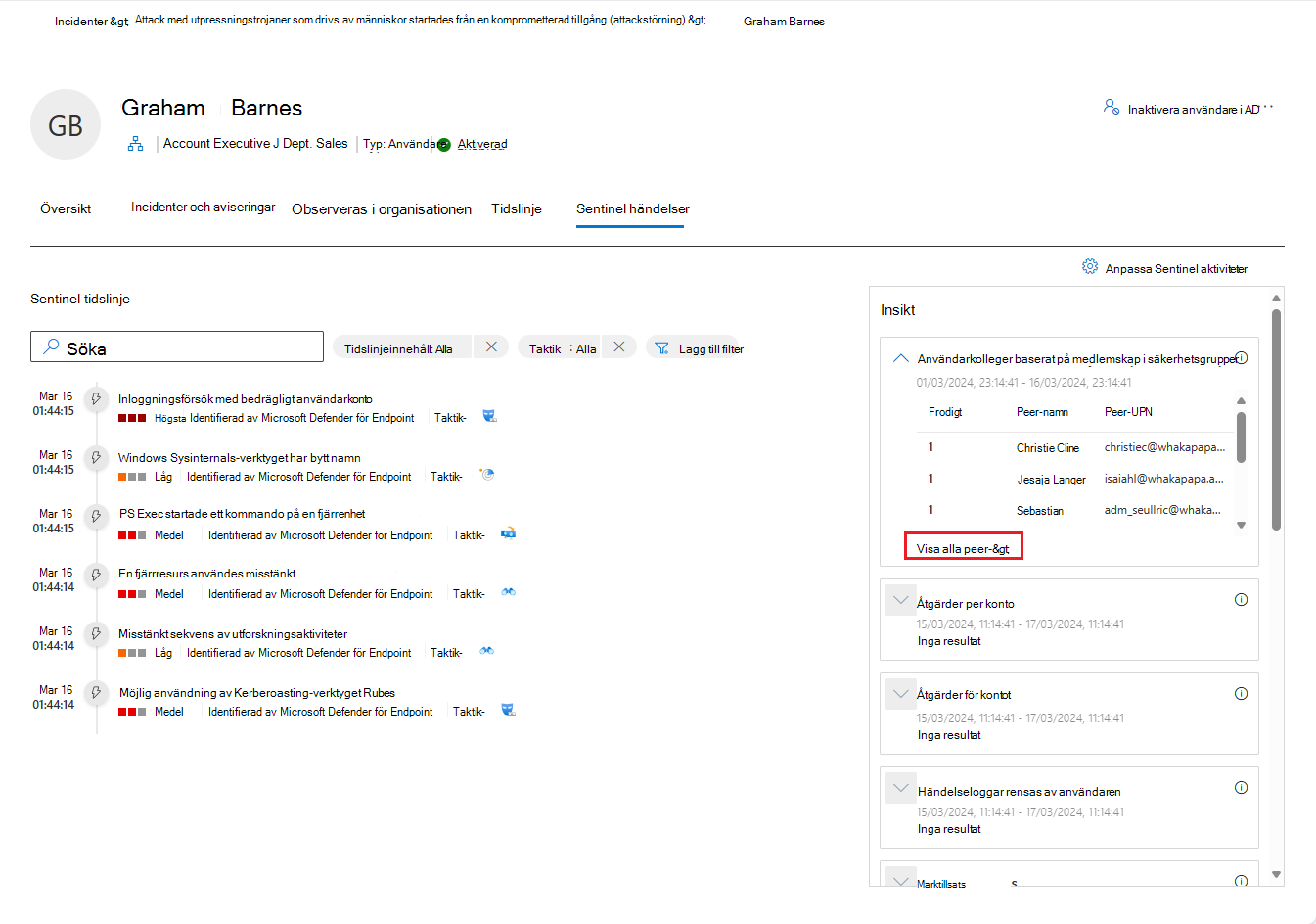

fliken Microsoft Sentinel händelser

När Microsoft Sentinel är ansluten till Defender-portalen visar den här fliken en Microsoft Sentinel tidslinje för identiteten. Tidslinjen innehåller aviseringar som är associerade med identiteten, inklusive aviseringar som också visas på fliken Incidenter och aviseringar och aviseringar som skapats av Microsoft Sentinel. Den visar också bokmärkta jakter som refererar till identiteten, aktivitetshändelser från externa datakällor och ovanliga beteenden som identifieras av Microsoft Sentinel avvikelseregler.

Insikter

Avsnittet Insikter visar entitetsinsikter, som är undersökningsfrågor som definierats av Microsofts säkerhetsforskare för att hjälpa analytiker att undersöka identiteter mer effektivt. Dessa insikter belyser automatiskt viktiga säkerhetssignaler som inloggningsaktivitet, gruppändringar och avvikande beteende och visar resultat som tabeller och diagram. Insikter drivs av Microsoft Sentinel och de datakällor som är anslutna till den, inklusive Microsoft Entra ID loggar och Microsoft Sentinel UEBA när det är aktiverat.

Typer av insikter

Följande är några av de insikter som visas:

- Användarkolleger baserat på medlemskap i säkerhetsgrupper

- Åtgärder per konto

- Åtgärder för kontot

- Händelseloggar som rensats av användaren

- Grupptillägg

- Avvikande högt antal kontorsåtgärder

- Resursåtkomst

- Avvikande högt Azure antal inloggningsresultat

- UEBA-insikter

- Användaråtkomstbehörigheter för Azure-prenumerationer

- Hotindikatorer relaterade till användare

- Watchlist insights (förhandsversion)

- Windows-inloggningsaktivitet

Datakällor för insikter

Insikter baseras på följande datakällor:

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (Microsoft Entra ID)

- SigninLogs (Microsoft Entra ID)

- OfficeActivity (Office 365)

- BehaviorAnalytics (Microsoft Sentinel UEBA)

- Pulsslag (Azure monitoragent)

- CommonSecurityLog (Microsoft Sentinel)

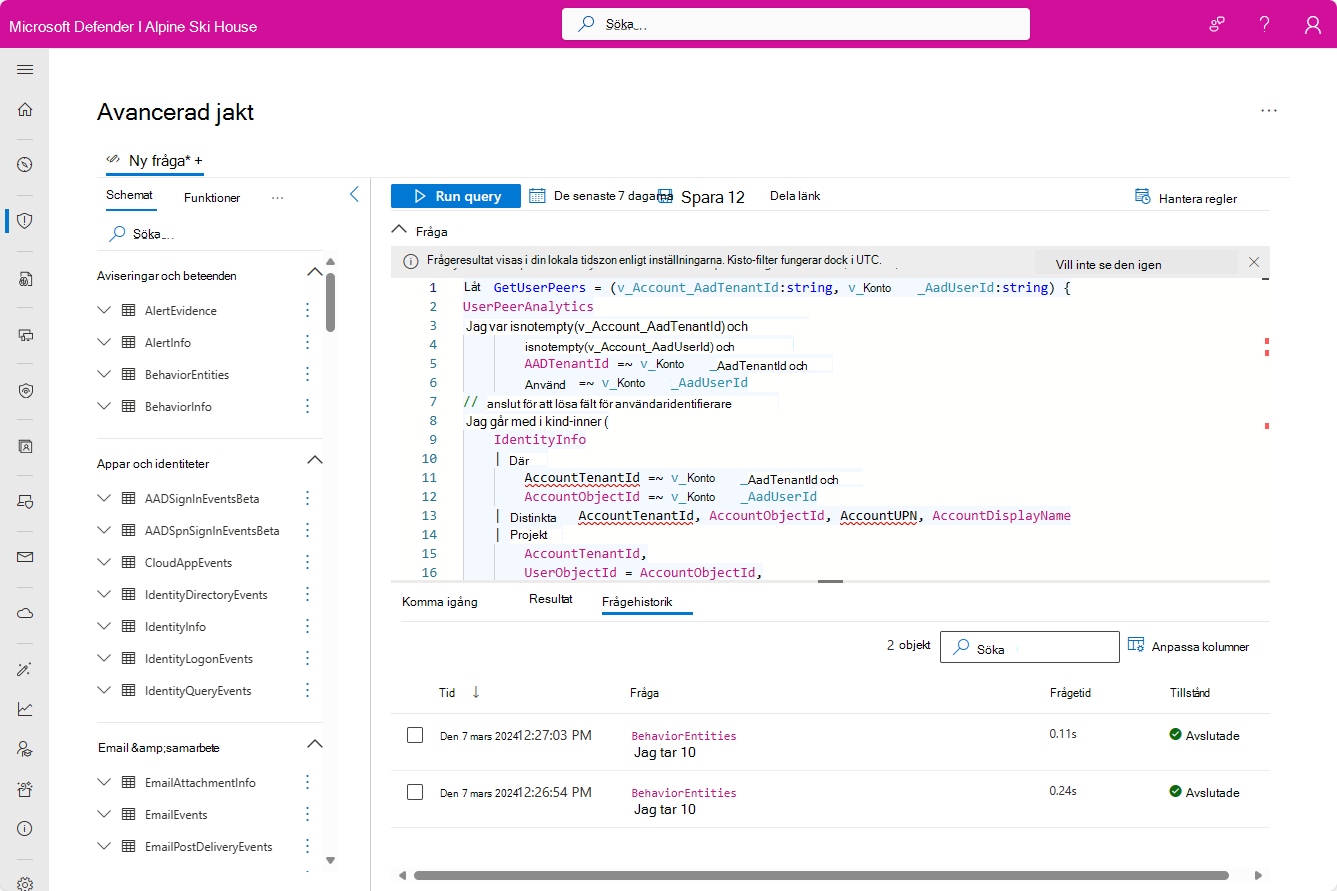

Utforska insikter i avancerad jakt

Om du vill utforska eventuella insikter ytterligare väljer du länken som medföljer insikten. Länken öppnar sidan Avancerad jakt med frågan som ligger till grund för insikten och dess råresultat. Du kan ändra frågan eller öka detaljnivån i resultaten för att utöka undersökningen.