Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Microsoft Defender-portalen är en enhetlig säkerhetsåtgärdsplattform som sammanför incidenthantering, hotjakt och arbetsbelastningshantering mellan flera kundklientorganisationer. En omfattande översikt över dessa funktioner och deras fördelar finns i Microsoft Defender hantering av flera klientorganisationer.

Den här guiden fokuserar på att implementera klienthantering för leverantörer av hanterade säkerhetstjänster (MSSP). Den omfattar hela processen från den första installationen och kundens registrering via avancerade operativa arbetsflöden för MSSP:er.

Viktiga funktioner & differentiatorer

Viktiga funktioner i Microsoft Defender portalen för MSSP:er är:

Enhetlig incidenthantering: En enda enhetlig incidentkö innehåller data från Microsoft Sentinel, Microsoft Defender och tredjepartskällor. Mer information finns i Hantera säkerhetsåtgärder mellan klientorganisationer

Plattformsoberoende hotjakt: Enhetliga jaktfunktioner i säkerhetsdata eliminerar behovet av att växla mellan portaler och gör det möjligt för analytiker att enkelt hitta de data de behöver i hela kundbasen. Mer information finns i Avancerad jakt.

Proaktiva attackstörningar: Attackstörningar ger proaktivt skydd genom att pågående attacker stoppas. Den fungerar på interna Microsoft Defender tekniker och i miljöer från tredje part, till exempel SAP, AWS, Proofpoint och Okta. Microsoft Defender minskar uppehållstiden och förhindrar lateral förflyttning genom att automatiskt återkalla komprometterade autentiseringsuppgifter, isolera skadliga sessioner och neutralisera angriparens fotfästen.

Analys och exponeringsvisualisering av attackvägar: Analysera angreppsvägar och minska exponeringen genom att visualisera hur cyberattacker kan utnyttja sårbarheter för att flytta i detalj över exponerade tillgångar i kundmiljöer. Få guidade rekommendationer för att minska exponeringen och prioritera åtgärder baserat på varje exponerings potentiella inverkan. Mer information finns i Microsoft Security Exposure Management.

Förbättrad noggrannhet för identifiering: Identifiera och undersöka snabbt och korrekt genom att kombinera djupet av signaler Microsoft Defender med flexibiliteten hos loggkällor från Microsoft Sentinel. Detta resulterar i ett förbättrat signal-till-brus-förhållande och förbättrad aviseringskorrelation.

AI-baserade säkerhetsåtgärder: Dra nytta av Microsoft Security Copilot för incidentsammanfattningar och rapporter, guidad undersökning, automatiskt genererade Microsoft Teams-meddelanden, kodanalys med mera. Mer information finns i Kom igång med agentisk AI.

Skalbar hantering av flera klienter: Få aggregerade vyer över dina klientorganisationers aviseringar, incidenter och tillgångar, jaga alla dina klientorganisationers data och upprätthålla en konsekvent säkerhetsbaslinje för dina klienter med hjälp av innehållshanterings- och distributionsfunktioner för anpassade identifieringsregler, slutpunktssäkerhetsprinciper, analysregler, automatiseringsregler med mera.

Insikter om kontinuerlig förbättring: Få skräddarsydda rekommendationer efter incident för att förhindra liknande eller upprepade cyberattacker, som är direkt knutna till Microsoft Security Exposure Management initiativ för att automatiskt förbättra beredskapspoängen när åtgärderna slutförs.

Om du vill skapa säkerhetsåtgärder på Microsoft Defender-portalen läser du igenom förutsättningarna och följer sedan dessa steg:

Steg 1 – Förbereda din miljö: Förbered MSSP-miljön och registrera dina kunder i en konfiguration med flera klienter

Steg 2 – Innehållshantering: Skapa säkerhetsinnehåll en gång och distribuera det effektivt för alla kundklientorganisationer.

Steg 3 – Säkerhetsåtgärder för flera klienter: Kör daglig incidenthantering, hotjakt och undersökningar mellan kundklientorganisationer.

Förhandskrav

Att flytta kunder till Microsoft Defender-portalen innebär att migrera Microsoft Sentinel arbetsytor och säkerställa kontinuitet i säkerhetsåtgärder.

- Se Ansluta Microsoft Sentinel till Microsoft Defender XDR för den tekniska migreringsprocessen.

- Upprätta tydliga tidslinjer och förväntningar hos kunderna innan övergången påbörjas

- Granska åtkomstkraven för flera klienter och se till att rätt delegering har konfigurerats för varje kundklientorganisation

- Fastställa den optimala konfigurationen av arbetsytan (primär eller sekundär) baserat på varje kunds miljö- och efterlevnadskrav

Steg 1 – Förbereda din miljö

Konfigurera åtkomst till flera kundklientorganisationer

MSSP:er kan delegera åtkomst till kundklientorganisationer via flera metoder. Läs mer om delegerade åtkomstalternativ så att du kan välja den metod som bäst passar organisationens behov och kundkrav.

Obs!

Det finns scenarier där MSSP:er inte bör använda regler för flera arbetsytor. När samma regel till exempel gäller för flera enskilda arbetsytor behöver data inte korreleras tillsammans. I det här scenariot bör MSSP:er skicka samma regel till de arbetsytor som den gäller för.

Scenario med avancerad automatiseringsregel/spelbok

Vissa avancerade scenarier med automatiseringsregler och spelböcker kan fortfarande kräva att du använder Azure Lighthouse. Till exempel för att skydda immateriella rättigheter för en spelbok som finns i partnerklientorganisationen när spelboken behöver utföra åtgärder i kundens klientorganisation. Ett annat exempel beskrivs i Automatisera hotsvar i Microsoft Sentinel med automatiseringsregler

Enhetlig RBAC

När du tittar på hur du använder enhetlig RBAC för att hantera dina Microsoft Defender för Office 365 kunder måste du ha en Defender för Office 365 Plan 2-licens. Mer information finns i:

Azure B2B

Azure B2B-inbjudna gäster stöds inte av funktioner som tidigare var under Microsoft Exchange Online RBAC. Eftersom Defender för Office 365 enhetlig RBAC lutar sig mot Exchange Online Admin API:er har åtgärder som utförs i Defender för Office 365 begränsningar. B2B-gästadministratörer kan få fel när de försöker utföra vissa åtgärder, till exempel:

- Hantera principer för skräppost och nätfiske

- Hantera TABL

- Det går inte att släppa e-postmeddelanden från karantänen

- Hotutforskaren saknas i navigeringsfönstret

Hantera berättigande

Berättigandehantering är en funktion för identitetsstyrning som gör det möjligt för organisationer att hantera identitets- och åtkomstlivscykeln i stor skala genom att automatisera arbetsflöden för åtkomstbegäran, åtkomsttilldelningar, granskningar och upphörande.

Några vanliga konfigurationer för berättigandehantering är:

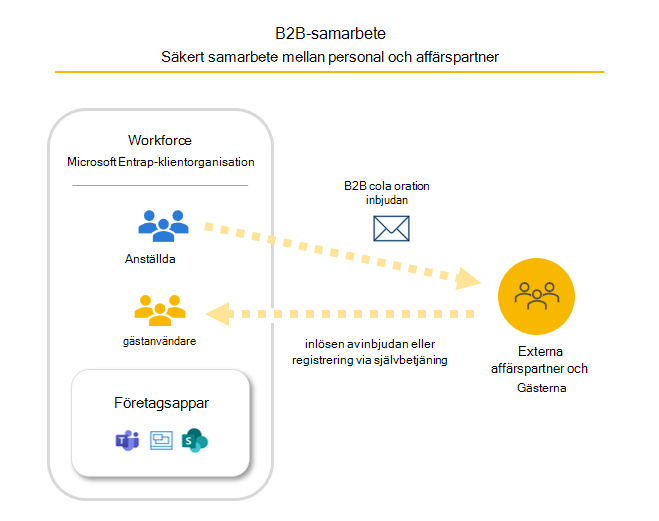

B2B Collaboration

- Bjud in externa användare som gäster till din klientorganisation

- Stöder villkorlig åtkomst, MFA och livscykelhantering

- Perfekt för partner, leverantörer och entreprenörer som behöver app-/resursåtkomst som kan styras

Åtkomstinställningar mellan klientorganisationer

- Detaljerad kontroll över inkommande/utgående samarbete

- Lita på MFA- och enhetsefterlevnadsanspråk mellan klienter

- Konfigurera standard- eller organisationsspecifika principer

B2B Direct Connect

- Möjliggör ömsesidigt förtroende mellan två Microsoft Entra klientorganisationer

- Sömlöst samarbete via delade Teams-kanaler utan att lägga till gäster

- Perfekt för pågående partnerskap där användarna behåller sina autentiseringsuppgifter för hemmet

Ofta är en kombination av B2B Collaboration och åtkomstinställningar mellan klientorganisationer de mest relevanta alternativen för en MSSP.

Den här bilden visar gästrepresentationen för B2B-samarbete i kundklientorganisationen.

Exempelrolltilldelningar för olika SOC-roller finns i Exempelbehörighetsmappningar av Microsoft Sentinel inbyggda roller för att Microsoft Defender enhetliga RBAC-roller.

Steg 2 – Hantera innehåll

Hantera och distribuera innehåll

I Microsoft Sentinel refererar innehållet till de byggstenar som möjliggör säkerhetsåtgärder. Den innehåller analysregler, dataanslutningsprogram, jaktfrågor, parsare, spelböcker, visningslistor och arbetsböcker. Microsoft Sentinel tillhandahåller inbyggt innehåll som du kan använda som det är, eller så kan du anpassa det. Du kan också skapa och distribuera anpassat innehåll för att uppfylla specifika krav. Effektiv innehållshantering och distribution säkerställer konsekventa säkerhetsbaslinjer, snabba hotåtgärder och skalbara åtgärder mellan kundklientorganisationer.

MSSP:er som arbetar i Microsoft Defender-portalen har flera verktyg för att hantera och distribuera säkerhetsinnehåll i stor skala:

| Alternativ | Bäst för | Teknisk information | Viktiga funktioner | Läs mer |

|---|---|---|---|---|

| Intern innehållsdistribution för flera klientorganisationer | Snabb distribution av standardinnehåll i många klientorganisationer | Använder Defender-portalens inbyggda hantering av flera klientorganisationer. Perfekt för OOB-innehåll eller lätt anpassat innehåll. |

|

Innehållsdistribution i hantering av flera klientorganisationer |

| Microsoft Sentinel lagringsplatser (innehåll som kod) | Strukturerade DevOps-processer och måttliga anpassningsbehov | Möjliggör avancerad styrning och livscykelhantering. Snabb konfiguration och minskning av mänskliga fel. |

|

Hantera innehåll som kod med Microsoft Sentinel lagringsplatser (offentlig förhandsversion) |

| Anpassade CI/CD-pipelines | Maximal anpassning och automatisering mellan klientorganisationer | Skapat med Azure DevOps eller GitHub Actions. Kräver anpassade skript och konfigurationsfiler. Aktuell metod för avancerade innehållstyper. |

|

Anpassa lagringsplatsdistributioner (offentlig förhandsversion) |

Tips

Vi rekommenderar en hybridmetod som kombinerar inbyggda funktioner för innehållsdistribution med flera klientorganisationer för omedelbara distributionsbehov med CI/CD-arbetsflöden för anpassad innehållsutveckling, testning och avancerade automatiseringsscenarier.

Vanliga databasarkitekturmönster för MSSP:er

Ett viktigt övervägande med CI/CD-pipelines för flera kunder är att välja den bästa strukturen för att betjäna alla klienter. Det finns ingen universell metod, men här är tre mönster som vi rekommenderar att du överväger:

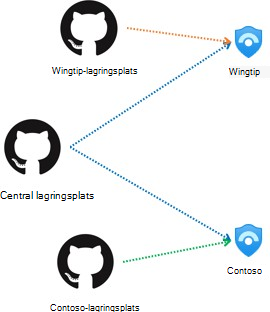

Mönster 1: Central lagringsplats för allmänt innehåll, kundspecifika lagringsplatser för skräddarsytt innehåll

En central lagringsplats för gemensamt innehåll som distribueras till alla kunder

Enskilda lagringsplatser för kundspecifika anpassningar

Varje kundarbetsyta ansluter till båda lagringsplatserna

Optimalt för MSSP:er med balanserade vanliga och skräddarsydda innehållsbehov

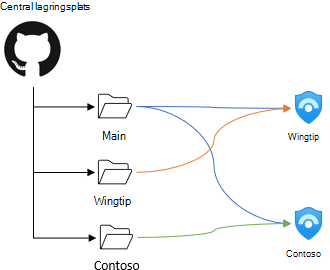

Mönster 2: Enkel lagringsplats med anpassade mappar

Allt innehåll på en lagringsplats

Mappstruktur baserad på delade datakällor – till exempel Entra ID Analytics – eller kundnamn

Distributionspipelines anpassade per kundanslutning

Kräver mer inledande installation men förenklar lagringsplatsens hantering

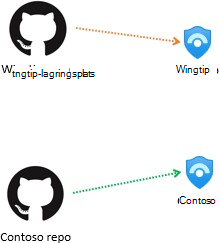

Mönster 3: En lagringsplats per kund

Fullständig innehållsavgränsning mellan kunder

Fullständig anpassningsflexitet för varje kund

Bäst för kunder med unika innehållskrav

Högre hanteringskostnader men maximal isolering

Om du vill anpassa dina CI/CD-pipelines använder du konfigurationsfiler i varje lagringsplatsgren för att prioritera distribution av innehåll med hög prioritet, exkludera innehåll som du inte vill distribuera och mappa parameterfiler till motsvarande innehållsfiler. Mer information finns i Anpassa anslutningskonfigurationen.

Mer information om hur du använder Azure DevOps i scenarier med flera klienter finns i Använda Azure DevOps för att hantera Microsoft Sentinel för MSSP:er och miljöer med flera klienter.

Överväganden för hantering av delat innehåll

När BÅDE MSSP:er och kunder hanterar innehåll kan konflikter uppstå, särskilt om du använder både content-as-code och portalen för innehållshantering. Uppdateringar i dina content-as-code-lagringsplatser skriver över alla ändringar som görs i innehållet via portalen.

För att förhindra sådana konflikter rekommenderar vi:

- Endast centraliserad hantering – Begränsa behörigheter så att endast MSSP-användare kan skapa och uppdatera innehåll.

- Delad hantering med tydliga markörer – Prefix för MSSP-hanterade objekt med en namngivningskonvention. Detta tillåter lokala uppdateringar men minskar felen.

Steg 3 – Säkerhetsåtgärder för flera klientorganisationer

Hantera säkerhetsåtgärder mellan klientorganisationer

Microsoft Defender-portalen innehåller all relevant information så att du inte behöver växla till en annan portal eller sida. Dess enhetliga incidentkö och möjligheten att korrelera händelser och aviseringar kan avslöja en större, potentiellt mer omfattande attack, vilket ger en fullständig attackhistoria. Du kan också visa käll- och produktnamnen för identifiering och tillämpa och dela filter för dessa, vilket gör incident- och aviseringstriaging mer effektivt.

Hantera incidenter och aviseringar

Incidenttriage: Att prioritera incidenter är en kärnaktivitet i en SOC, med början i avsnittet Undersökning och svar i Defender-portalen. Microsoft Sentinel incident- och aviseringsintegrering med Defender konsoliderar all relevant information på ett och samma ställe, vilket eliminerar behovet av att växla mellan portaler eller sidor. Det här strömlinjeformade arbetsflödet kan kräva viss omträning av analytiker och uppdateringar av befintliga SOC-processer.

Mer information finns i Uppdatera incidenttriageprocesser för Defender-portalen.

Aviseringskorrelation och incidentsammanslagningen: Defenders korrelationsmotor sammanfogar incidenter när den identifierar vanliga element mellan aviseringar i separata incidenter. När en ny avisering uppfyller korrelationskriterier aggregerar och korrelerar Defender den med andra relaterade aviseringar från alla identifieringskällor till en ny incident. Den enhetliga incidentkön avslöjar en mer omfattande attack, vilket gör analytiker mer effektiva och ger en fullständig attackhistoria.

I scenarier med flera arbetsytor korreleras endast aviseringar från en primär arbetsyta med Microsoft Defender data. Det finns också scenarier där incidenter inte kan sammanfogas.

Mer information finns i Förstå hur aviseringar korreleras och incidenter slås samman i Defender-portalen.

Organisation för flera klientorganisationer: Du kan visa och hantera incidenter, aviseringar och ärenden mellan kundklientorganisationer i en enhetlig kö. Varje analytiker kan konfigurera sin flerklientvy med de klienter som de hanterar. Mer information finns i Microsoft Defender hantering av flera klientorganisationer.

Integrering med externa biljettsystem: Om ett externt biljettsystem hämtar och synkroniserar med de aviseringar och incidenter som du hanterar rekommenderar vi att du använder Microsoft Graph REST API v1.0 för att säkerställa sömlös integrering och effektiv hantering av incidenter och aviseringar i olika system.

Om du använder Microsoft Sentinel SecurityInsights API för att interagera med Microsoft Sentinel incidenter kan du behöva uppdatera dina automatiseringsvillkor och utlösa kriterier på grund av ändringar i svarstexten.

Mer information finns i Konfigurera API:er.

Avancerad jakt

Med avancerad jakt kan du proaktivt söka efter intrångsförsök och intrångsaktivitet i e-post, data, enheter och konton på flera klienter och arbetsytor på samma plats. Om du har flera klienter med Microsoft Sentinel arbetsytor registrerade på Microsoft Defender-portalen (MTO) kan du fråga Microsoft Sentinel med data från alla dina arbetsytor och köra frågor på flera arbetsytor och klienter med hjälp av arbetsyteoperatorn i frågan.

Mer information finns i Avancerad jakt i Microsoft Defender hantering av flera klientorganisationer.

Hantera arbetsbelastningar mellan klienter

I det här avsnittet beskrivs de olika åtgärder du kan vidta och metoder som du kan använda för att hantera specifika arbetsbelastningar, antingen via MTO eller på andra tillgängliga sätt.

Slutpunkter

Vyn för flera klienter i Defender-portalen ger säkerhetsadministratörer en samlad vy över alla säkerhetsprinciper i hela organisationen, inklusive alla klientorganisationers principer, utan att behöva byta portal. Om du vill komma åt den här sidan går du till Endpoints Configuration ManagementEndpoint Security Policies (Slutpunktssäkerhetsprinciper förslutpunktshantering>>).

När klienterna har registrerats för hantering av flera klienter i Defender (MTO) kan slutpunkter för alla registrerade klienter hanteras via sidan Enheter . Mer information finns i Enheter i hantering av flera klientorganisationer.

Viktigt

Om du vill hantera säkerhetsinställningar för flera klienter i vyn för flera klienter i Defender-portalen måste du följa alla krav för att konfigurera säkerhetsinställningar för en enskild klientorganisation för var och en av deras klienter, inklusive följande RBAC-krav:

- För Microsoft Defender använder du rollen säkerhetsadministratör (eller anpassad roll med säkerhetskonfigurationshanteringsbehörigheter som är begränsade till alla enheter)

- För Microsoft Intune använder du rollen Endpoint Security Manager

- Enheterna i varje Defender-klient måste vara kopplade till motsvarande Microsoft Entra klientorganisation

Mer information finns i Använda Intune för att hantera Microsoft Defender inställningar på enheter som inte har registrerats med Intune.

Obs!

Hantering av flera klienter i Defender (MTO) stöder inte Microsoft Defender för företag klienter.

Email och samarbetsverktyg

När du hanterar e-post- och samarbetsverktyg i den enhetliga portalen finns det några viktiga skillnader att tänka på när det gäller funktioner när det gäller att hantera kunder via B2B och Detaljerade delegerade Admin Privileges (GDAP).

Identiteter

Vyn med flera klienter i Defender-portalen ger komplexa organisationer medel för att separera regioner och affärsenheter i enskilda klientorganisationer, utan att förlora åtkomsten till dessa klientdata.

När klienterna har registrerats för hantering av flera klienter i Defender (MTO) kan identiteter för alla registrerade klienter hanteras via sidan Identiteter. Mer information finns i Identiteter för flera klientorganisationer.

Molnprogram

Microsoft Defender for Cloud Apps är en SaaS-säkerhetslösning (software-as-a-service) som levereras med relevanta licenser och en efterlevnadsgräns för klientorganisationen där licensen etableras. På grund av den här arkitekturen matar endast Microsoft 365- och Azure-anslutningsappar in aktiviteter och utlöser aviseringar för användare i dessa klientorganisationer. Du kan dock fortfarande ansluta flera anslutningsappar från tredje part.

Defender for Cloud Apps är inbyggt integrerat med Microsoft Defender och följer samma funktioner för flera innehavare. Även om anslutningsappar är begränsade till en specifik klientorganisation är data som matas in från varje klientorganisation i CloudAppEvents tabellen och incidenter eller aviseringar tillgängliga via MTO. Du kan söka efter händelser mellan klienter och sorteringsincidenter eller som kommer från Defender for Cloud Apps signaler.

Mer information finns i Microsoft Defender for Cloud Apps översikt.

Moln

Microsoft Defender för molnet är integrerat med Microsoft Defender. Med den här integreringen får du åtkomst till aviseringar och incidenter i Defender för molnet i Defender-portalen och ger dig bättre kontext till undersökningar som omfattar molnresurser, enheter och identiteter. Det gör det möjligt för säkerhetsteam att få en fullständig bild av en attack, inklusive misstänkta och skadliga händelser som inträffar i deras molnmiljö.

Mer information finns i Vad är Microsoft Defender för molnet?.

Exponeringshantering

Microsoft Security Exposure Management är en säkerhetslösning som ger en enhetlig vy över säkerhetsstatus för företagets tillgångar och arbetsbelastningar. Den berikar tillgångsinformationen med säkerhetskontext som hjälper dig att proaktivt hantera attackytor, skydda kritiska tillgångar och utforska och minska exponeringsrisken.

Mer information finns i Vad är Microsoft Security Exposure Management?.

Data

Microsoft Purviews datasäkerhetslösningar ger enhetlig dataidentifiering, klassificering och skydd över moln, SaaS och lokala datalager. De kompletterar Defender och Microsoft Sentinel genom att omvandla datarisker till användbara säkerhetssignaler, hjälpa dig att förstå vilka känsliga data som finns, var de finns och hur de används eller delas. Mer information finns i Microsoft Purview-datasäkerhetslösningar.

Viktiga integreringar är:

Aviseringar och incidenter (Defender och Sentinel): Dataförlustskydd i Microsoft Purview, Hantering av insiderrisk och identifieringar baserade på känslighetsetiketter genererar aviseringar som flödar in i den enhetliga incidentkön. Detta möjliggör korrelation med enhet, identitet, molnprogram och nätverkssignaler, visar angreppsberättelser mellan domäner och minskar kontextväxlingen för analytiker. När Microsoft Purview-aviseringar ingår i en incident visar den enhetliga portalen metadata och kan användas i automatiseringsregler och spelböcker via Microsoft Graph-säkerhets-API:er, precis som andra Defender- och Sentinel-aviseringar.

Jakt och undersökningar (avancerad jakt): Microsoft Purview-händelser, till exempel träffar för dataförlustskydd (DLP), avvikelser i filåtkomst och etikettändringar är tillgängliga i Defender avancerat jaktschema. Du kan köra frågor mellan klienter i MTO-portalen för att söka efter mönster som sträcker sig över data, identitet och slutpunktssignaler. Till exempel en ökning av filnedladdningar med hög känslighet från en enskild användare, följt av avvikande inloggningsbeteende.

Kontextberikning: Purviews datainventering och klassificering berikar Security Exposure Management berättelse genom att mappa kritiska datatillgångar till exponeringsinsikter och attackvägar. Detta hjälper till att prioritera åtgärder baserat på den verksamhetspåverkan som exponerade data har.

Hantera ärenden

Den enhetliga säkerhetsåtgärdsportalen tillhandahåller intern ärendehantering för att eliminera beroendet av externa biljettsystem och upprätthålla säkerhetskontexten i Defender-portalen. Fullständig vägledning om ärendefunktioner, arbetsflöden, länkning av incidenter och IoCs, RBAC-krav och anpassningsalternativ finns i Översikt över ärenden. Mer information om hantering av ärenden för flera klienter finns i Hantera ärenden i MTO.

Observera: Ärendehantering stöder anpassade arbetsflöden, uppgiftstilldelningar, omfattande samarbete och bevislänkning.

Kom igång med Microsoft Sentinel datasjö

Microsoft Sentinel innehåller en enhetlig datasjö för säkerhet, utformad för att optimera kostnader, förenkla datahantering och påskynda införandet av AI i säkerhetsåtgärder. Den här datasjön utgör grunden för den Microsoft Sentinel plattformen. Den har en molnbaserad arkitektur och samlar alla säkerhetsdata för bättre synlighet, djupare säkerhetsanalys och sammanhangsberoende medvetenhet. Det ger prisvärd, långsiktig kvarhållning som gör det möjligt för organisationer att upprätthålla robust säkerhet utan att kompromissa med kostnaderna.

Med Microsoft Sentinel plattform kan du utöka dina MSSP-erbjudanden via professionella tjänster, hanterade tjänster och agentlösningar:

Erbjuda rådgivning, rådgivning och strategisk vägledning om sjöarkitekturer, med värdefulla möjligheter inom distribution, konfiguration och kostnadsoptimering.

Ge löpande hantering av Microsoft Sentinel datasjöplattformar och SOC-åtgärder, vilket hjälper dina kunder att sänka kostnaderna för datainmatning och kvarhållning samtidigt som återkommande intäktsströmmar utökas genom förbättrade säkerhetsskyddsmöjligheter.

Utveckla AI-agentlösningar för automatiserad hotberikning och svar, skapa analys och utveckla SOAR till agentbaserade arbetsflöden.

Kom igång med agentisk AI

Du har flera möjligheter att interagera med dina kunder och diversifiera dina MSSP-erbjudanden när det gäller agentiska AI-scenarier i Microsoft Defender-portalen. Vi delar upp dessa fördelar i sälj-, bygg- och användningsbucketar.

Sälja

Du kan samarbeta med dina kunder för att sälja konsulttjänster som utbildar, aktiverar, konfigurerar och implementerar agentiska lösningar, till exempel:

Partnerutvecklade konsulttjänster – Traditionella konsulttjänster som är tillgängliga via Microsoft Marketplace. Tillhandahålla utbildningsworkshops, implementeringsengagemang och utvärderingar, konceptbevis eller värdebevisleveranser. Dessa tjänster är stora möjligheter att förbättra kundmiljöns säkerhetsmognad, öka personalens kompetens och beredskap samt visa produktavkastning på investeringar med verkliga användningsfall.

Partnerutvecklade säkerhetstjänster – Traditionella säkerhetstjänster som partnerhanterade säkerhetstjänster, partnerhanterade XDR-lösningar och andra partnerutvecklade säkerhetstjänster finns i Microsoft Security Store.

Microsoft-utvecklade Security Copilot agenter - Microsoft-utvecklade Security Copilot agenter som sträcker sig över Microsoft Defender, Microsoft Sentinel och andra säkerhetslösningar som är tillgängliga i Defender-portalen.

Partnerutvecklade Security Copilot agenter – Dessa agenter är tillgängliga för köp och distribution via Microsoft Security Store. Du kan integrera dina egna publicerade Security Copilot agenter eller andra partneragenter i dina kunders Microsoft Defender miljö. Mer information finns i Partneragenter.

Version

Utveckla Security Copilot agenter som kan tjäna pengar via Microsoft Security Store. Agenterna kan vara en prenumerationsbaserad engångsmodell för återkommande agentuppdateringar eller tillhandahålls utan kostnad. Partnerutvecklade agenttyper är:

- Roll-/personabaserade agenter – utformade med färdigheter för att utföra en viss typ av persona eller roll som en L1 SOC-analytiker

- Scenariobaserade agenter – Utformade med kunskaper för en specifik typ av scenario som nätfiske, insiderhot eller avancerade beständiga hot (APT)

- Produktbaserade agenter – Utformade med kunskaper för att integrera med en specifik produkt/lösning som Microsoft Defender eller en tredjepartssäkerhetsleverantör

Mer information finns i Microsoft Security Copilot översikt över agentutveckling.

Användning

Partner utvecklade agenter i kundens Microsoft Defender miljö som en del av deras partnerhanterade SOC-erbjudande. Detta inkluderar att agera för din kunds räkning i sin klientorganisation som en förstoring av deras interna team, eller utföra SOC-aktiviteter från deras klientorganisation och tillämpa funktioner för flera klientorganisationer i Microsoft Defender via delegerad åtkomst.

Utbildnings- och communityresurser

Övergångsguide: Flytta din Microsoft Sentinel-miljö till Defender-portalen

Anvisningar: Ansluta Microsoft Sentinel till Microsoft Defender

Dokumentation: Dokumentation om Microsofts enhetliga säkerhetsåtgärdsplattform

Bloggar: Vanliga frågor och svar | 2

Kapacitetsskillnader: Microsoft Sentinel i Microsoft Defender-portalen

Aviseringskorrelation och incidentsammanslagningen: Aviseringskorrelation och incidentsammanslagningen i Microsoft Defender-portalen

Övergång Microsoft Sentinel till Microsoft Defender – 10 videoserier:

Inspelade webbseminarier:

Övergång till Unified SOC-plattformen: Djupdykning och interaktiv Q-&A för SOC-proffs

Den enhetliga SecOps-upplevelsen med Microsoft Sentinel senaste funktionerna

Nyheter i Microsoft Sentinel och Unified Security Operations Platform

Låsa upp kraften i Unified SecOps: Hantera flera arbetsytor och klientorganisationer

Ärendehantering: Utforska nya ärendehanteringsfunktioner och utforska ärendehantering på Unified SecOps-plattformen

Gå med i vår säkerhetscommunity: https://aka.ms/SecurityCommunity