หมายเหตุ

การเข้าถึงหน้านี้ต้องได้รับการอนุญาต คุณสามารถลอง ลงชื่อเข้าใช้หรือเปลี่ยนไดเรกทอรีได้

การเข้าถึงหน้านี้ต้องได้รับการอนุญาต คุณสามารถลองเปลี่ยนไดเรกทอรีได้

ถ้าคุณเป็นผู้ดูแลระบบสภาพแวดล้อมหรือผู้ดูแลระบบ Microsoft Power Platform คุณสามารถจัดการแอปที่สร้างขึ้นในองค์กรของคุณได้

ผู้ดูแลระบบสามารถทำสิ่งต่อไปนี้ได้จากศูนย์จัดการ Power Platform

- เพิ่มหรือเปลี่ยนแปลงผู้ใช้กับผู้ที่ใช้แอปร่วมกัน

- ลบแอปที่ไม่ได้ใช้งานในปัจจุบัน

ข้อกำหนดเบื้องต้น

- แผน Power Apps หรือแผน Power Automate อีกวิธีหนึ่งคือ คุณสามารถลงทะเบียนสําหรับ free Power Apps รุ่นทดลองใช้

- ผู้ดูแลสภาพแวดล้อมของ Power Apps หรือผู้ดูแลระบบ Power Platform สำหรับข้อมูลเพิ่มเติม ให้ดู การจัดการสภาพแวดล้อมใน Power Apps

จัดการ Power Apps

- ลงชื่อเข้าใช้ ศูนย์จัดการ Power Platform

- ในบานหน้าต่างนำทาง ให้เลือก จัดการ

- ในบานหน้าต่าง จัดการ ให้เลือก สภาพแวดล้อม

- บนแท็บ สภาพแวดล้อม ให้เลือกสภาพแวดล้อม

- ในบานหน้าต่าง Resources ให้เลือก Power Apps

- เลือกแอปที่คุณต้องการจัดการ

- ในแถบคำสั่ง เลือกการดำเนินการที่คุณต้องการ: แชร์ หรือ ลบ

จัดการว่าใครสามารถแชร์แอปพื้นที่ทำงานได้

Power Apps เคารพสิทธิ์การใช้งานแอปพื้นที่ทํางาน Share ใน Dataverse ผู้ใช้จะไม่สามารถแชร์แอปพื้นที่ทำงานในสภาพแวดล้อมได้ หากไม่มีบทบาทความปลอดภัยที่ตั้งค่าสิทธิ์การใช้งานแชร์แอปพื้นที่ทำงานเป็นค่าอื่นที่ไม่ใช่ ไม่ได้เลือกไว้ ในสภาพแวดล้อมเริ่มต้นมีการให้สิทธิ์การใช้งานที่ใช้ร่วมกันของแอปพื้นที่ทำงาน Dataverse นี้เช่นกัน อ่าน แก้ไขการตั้งค่าของบทบาทความปลอดภัยเพื่อเรียนรู้เพิ่มเติม

หมายเหตุ

ความสามารถในการควบคุมสิทธิ์การใช้งานที่ใช้ร่วมกันของแอปพื้นที่ทำงานอย่างละเอียด ใน Security role ต้องการ Dataverse ในสภาพแวดล้อมที่จะเปลี่ยนแปลงสิทธิ์การใช้งาน Power Apps ไม่จดจําสิทธิ์การใช้งานเอนทิตีของแอปพื้นที่ทํางาน Dataverse อื่นๆ ที่ตั้งค่าไว้สําหรับสภาพแวดล้อม

การอัปเดตระบบอาจลบการปรับแต่งไปยัง บทบาทความปลอดภัยที่กำหนดไว้ล่วงหน้า รวมถึงผู้สร้างสภาพแวดล้อม ซึ่งหมายความว่าการนำสิทธิ์การแชร์แอปพื้นที่ทำงานออกอาจถูกแนะนำอีกครั้งระหว่างการอัปเดตระบบ จนกว่าการปรับแต่งสิทธิ์การแชร์ของแอปพื้นที่ทำงานจะถูกรักษาไว้ในระหว่างการอัปเดทระบบ อาจจำเป็นต้องปรับใช้การปรับแต่งสิทธิ์การแชร์ใหม่อีกครั้ง

ทำให้เนื้อหาข้อผิดพลาดในการกำกับดูแลขององค์กรของคุณปรากฏเด่นชัด

ถ้าคุณระบุเนื้อหาข้อความแสดงข้อผิดพลาดการกํากับดูแลที่ปรากฏในข้อความแสดงข้อผิดพลาด เนื้อหาดังกล่าวจะรวมอยู่ในข้อความแสดงข้อผิดพลาดที่แสดงเมื่อผู้ใช้สังเกตเห็นว่าพวกเขาไม่มีสิทธิ์ในการแชร์แอปในสภาพแวดล้อม เรียนรู้เพิ่มเติมใน คำสั่งเนื้อหาข้อความแสดงข้อผิดพลาดในการกำกับดูแล PowerShell

แยกความแตกต่าง Microsoft SharePoint ผู้สร้างฟอร์มแบบกําหนดเองจากผู้สร้างสภาพแวดล้อมทั่วไป

นอกเหนือจากความสามารถในการบันทึก SharePoint ทรัพยากรฟอร์มแบบกําหนดเองไปยังสภาพแวดล้อมที่ไม่ใช่ค่าเริ่มต้น คุณยังสามารถจํากัดสิทธิ์ผู้สร้างเพื่อให้สามารถสร้างและแก้ไข SharePoint ฟอร์มแบบกําหนดเองในสภาพแวดล้อมที่ไม่ใช่ค่าเริ่มต้นเท่านั้น ภายนอกสภาพแวดล้อมเริ่มต้น ผู้ดูแลระบบสามารถยกเลิกการกําหนดบทบาทความปลอดภัยของผู้สร้างสภาพแวดล้อมจากผู้ใช้ และกําหนดบทบาทความปลอดภัยสําหรับผู้สร้างฟอร์มแบบกําหนดเอง SharePoint

หมายเหตุ

ความสามารถในการแยกผู้สร้างฟอร์มแบบกำหนดเองใน SharePoint ออกจากผู้สร้างสภาพแวดล้อมทั่วไป จำเป็นต้องมี Dataverse อยู่ในสภาพแวดล้อมที่จะเปลี่ยนแปลงสิทธิ์

ผู้ใช้ที่มีเพียงบทบาทผู้สร้างฟอร์มแบบกําหนดเอง SharePoint เท่านั้นในสภาพแวดล้อมจะไม่เห็นสภาพแวดล้อมในรายการสภาพแวดล้อมใน Power Apps หรือ Power Automate

ทําสิ่งต่อไปนี้เพื่อจํากัดสิทธิ์การใช้งานผู้สร้างเพื่อให้สามารถสร้างและแก้ไขฟอร์มแบบกําหนดเอง SharePoint ในสภาพแวดล้อมที่ไม่มีค่าเริ่มต้นเท่านั้น

มีผู้ดูแลระบบกําหนดสภาพแวดล้อมสําหรับฟอร์มแบบกําหนดเอง SharePointซึ่งแตกต่างจากสภาพแวดล้อมเริ่มต้น

ให้ผู้ดูแลระบบติดตั้งโซลูชันผู้สร้างฟอร์มแบบกําหนดเองของ SharePoint จาก Marketplace ไปยังสภาพแวดล้อมที่กําหนดไว้สําหรับฟอร์มแบบกําหนดเอง SharePoint

ใน ศูนย์การจัดการ Power Platform ให้เลือกสภาพแวดล้อมที่คุณกําหนดไว้สําหรับ SharePoint ฟอร์มแบบกําหนดเองในขั้นตอนที่หนึ่ง และกําหนดบทบาทความปลอดภัยของผู้สร้างฟอร์มแบบกําหนดเอง SharePoint ให้กับผู้ใช้ที่คาดไว้เพื่อสร้างฟอร์ม SharePoint แบบกําหนดเอง ดู กำหนด Security role ให้กับผู้ใช้ในสภาพแวดล้อมที่มีฐานข้อมูล Dataverse

คำถามที่ถามบ่อย

ฉันสามารถแก้ไขสิทธิ์การใช้งานในบทบาทความปลอดภัยของผู้สร้างฟอร์มแบบกําหนดเองของ SharePoint ได้หรือไม่

ไม่ บทบาทความปลอดภัยของผู้สร้างฟอร์มแบบกําหนดเองของ SharePoint จะถูกเพิ่มไปยังสภาพแวดล้อมโดยการนําเข้าโซลูชันที่ไม่รู้จัก หมายเหตุ การสร้างฟอร์มแบบกําหนดเอง SharePoint กําหนดให้ผู้ใช้มีสิทธิ์ใน SharePoint และ Power Platform แพลตฟอร์มจะตรวจสอบว่าผู้ใช้มีสิทธิ์เขียนสําหรับรายการที่กําหนดเป้าหมายซึ่งสร้างขึ้นโดยใช้รายการ Microsoft และผู้ใช้มีสิทธิ์ใน Power Platform เพื่อสร้างหรืออัปเดตฟอร์ม SharePoint แบบกําหนดเอง สําหรับ SharePoint ผู้สร้างฟอร์มแบบกําหนดเองเพื่อให้เป็นไปตามการตรวจสอบ Power Platform ผู้ใช้ต้องมีบทบาทความปลอดภัยสําหรับฟอร์มแบบกําหนดเอง SharePoint หรือบทบาทความปลอดภัยผู้สร้างสภาพแวดล้อม

ผู้ใช้ที่มีเฉพาะบทบาทผู้สร้างฟอร์มแบบกําหนดเอง SharePoint เท่านั้นจะเห็นสภาพแวดล้อมในตัวเลือกสภาพแวดล้อม make.powerapps.com หรือไม่

ไม่ ผู้สร้างที่ไม่มีบทบาทความปลอดภัยที่ระบุใน เลือกคู่มือสภาพแวดล้อม จะไม่เห็นสภาพแวดล้อมในตัวเลือกสภาพแวดล้อมใน https://make.powerapps.com ผู้ใช้ที่มีบทบาทผู้สร้างฟอร์มแบบกําหนดเอง SharePoint อาจพยายามนําทางไปยังสภาพแวดล้อมโดยการจัดการ URI ถ้าผู้ใช้พยายามสร้างแอปแบบสแตนด์อโลน พวกเขาจะเห็นข้อผิดพลาดเกี่ยวกับสิทธิ์

จัดการสถานะกักกันแอป

ในฐานะที่เป็นส่วนเสริมของ นโยบายการป้องกันการสูญหายของข้อมูลของ Power Platform แพลตฟอร์ม Power ช่วยให้ผู้ดูแลระบบสามารถ 'กักกัน' ทรัพยากรการตั้งค่า guardrails สําหรับการพัฒนารหัสต่ํา สถานะการกักกันของทรัพยากรถูกจัดการโดยผู้ดูแลระบบและควบคุมว่าผู้ใช้ปลายทางจะสามารถเข้าถึงทรัพยากรได้หรือไม่ ใน Power Apps ความสามารถนี้ช่วยให้ผู้ดูแลระบบสามารถจํากัดความพร้อมใช้งานของแอปได้โดยตรง ซึ่งอาจต้องให้ความสําคัญกับการปฏิบัติตามข้อกําหนดขององค์กร

หมายเหตุ

ผู้ใช้ที่ไม่เคยเปิดใช้แอปมาก่อนจะเข้าถึงแอปที่ถูกกักกันไม่ได้

แอปที่ถูกกักกันอาจเข้าถึงได้ในชั่วขณะสำหรับผู้ใช้ที่เล่นแอปก่อนที่จะถูกกักกัน ผู้ใช้เหล่านี้อาจใช้แอปที่ถูกกักกันไว้ได้สองสามวินาที หากเคยใช้มาก่อน แต่หลังจากนั้น พวกเขาจะได้รับข้อความแจ้งว่าแอปถูกกักกัน หากพวกเขาพยายามเปิดอีกครั้ง

ตารางต่อไปนี้สรุปว่าสถานะการกักกันส่งผลกระทบต่อประสบการณ์ใช้งานสำหรับผู้ดูแลระบบ ผู้สร้าง และผู้ใช้ปลายทางอย่างไร

| ลักษณะ | ประสบการณ์ |

|---|---|

| เขตปกครอง | แอปจะสามารถมองเห็นแอปในศูนย์การจัดการ Power Platform และ cmdlet ของ PowerShell โดยไม่คํานึงถึงสถานะการกักกันของแอปได้ |

| ผู้สร้าง | แอปจะปรากฏใน https://make.powerapps.com และสามารถเปิดเพื่อแก้ไขใน Power Apps Studio โดยไม่คํานึงถึงสถานะการกักกันของแอป |

| ผู้ใช้ปลายทาง | แอปที่ถูกกักกันแสดงผู้ใช้ปลายทางที่เปิดใช้งานแอปข้อความที่ระบุว่าพวกเขาไม่สามารถเข้าถึงแอปได้ |

ผู้ใช้ปลายทางจะเห็นข้อความแสดงข้อผิดพลาด เมื่อพวกเขาเปิดใช้แอปที่ถูกกักกัน

ตารางต่อไปนี้แสดงถึงการสนับสนุนการกักกัน:

| ประเภทของ Power Apps | การสนับสนุนการกักกัน |

|---|---|

| แอปพื้นที่ทำงาน | พร้อมใช้งานโดยทั่วไป |

| แอปแบบจำลอง | ยังไม่ได้รับการสนับสนุน |

กักกันแอป

Set-AppAsQuarantined -EnvironmentName <EnvironmentName> -AppName <AppName>

ยกเลิกการกักกันแอป

Set-AppAsUnquarantined -EnvironmentName <EnvironmentName> -AppName <AppName>

รับสถานะการกักกันของแอป

Get-AppQuarantineState -EnvironmentName <EnvironmentName> -AppName <AppName>

สภาพแวดล้อมที่มีการจัดการ: การเข้าถึงแบบมีเงื่อนไขในแต่ละแอป

นอกเหนือจากการปฏิบัติตามนโยบายการเข้าถึงตามเงื่อนไขที่นําไปใช้กับบริการ Power Apps ในสภาพแวดล้อมที่มีการจัดการ คุณสามารถใช้นโยบายการเข้าถึงตามเงื่อนไข Microsoft Entra กับแอปแต่ละแอปที่สร้างขึ้นโดยใช้ Power Apps ตัวอย่างเช่น ผู้ดูแลระบบสามารถใช้นโยบายการเข้าถึงแบบมีเงื่อนไขที่ต้องใช้การรับรองความถูกต้องแบบหลายปัจจัยกับแอปที่มีข้อมูลละเอียดอ่อนเท่านั้น Power Apps ใช้บริบทการรับรองความถูกต้องการเข้าถึงแบบมีเงื่อนไขของ เป็นกลไกเพื่อกําหนดนโยบายการเข้าถึงตามเงื่อนไขบนแอประดับแยกย่อย ผู้ดูแลระบบคือบุคคลที่ได้รับอนุญาตให้เพิ่มและลบบริบทการรับรองความถูกต้องในแอป ผู้สร้างไม่สามารถแก้ไขบริบทการรับรองความถูกต้องในแอปได้

หมายเหตุ

- บริบทการรับรองความถูกต้องที่ตั้งค่าในแอปจะไม่ถูกย้ายด้วยแอปในโซลูชันและย้ายไปอยู่ในสภาพแวดล้อมต่างๆ ซึ่งช่วยให้สามารถใช้บริบทการรับรองความถูกต้องที่แตกต่างกันกับแอปในสภาพแวดล้อมที่แตกต่างกันได้ นอกจากนี้ เมื่อย้ายแอปข้ามสภาพแวดล้อมผ่านโซลูชัน บริบทการรับรองความถูกต้องที่ตั้งค่าในสภาพแวดล้อมจะได้รับการเก็บรักษาไว้ ตัวอย่างเช่น หากบริบทการรับรองความถูกต้องตั้งค่าในแอปในสภาพแวดล้อม UAT บริบทการรับรองความถูกต้องนั้นจะถูกรักษาไว้

- อาจมีการตั้งค่าบริบทการรับรองความถูกต้องหลายรายการในแอป ผู้ใช้ปลายทางต้องส่งผ่านการรวมนโยบายการเข้าถึงแบบมีเงื่อนไขที่ใช้โดยบริบทการรับรองความถูกต้องหลายรายการ

- การเข้าถึงแบบมีเงื่อนไขในแต่ละแอปเป็นคุณลักษณะสภาพแวดล้อมที่มีการจัดการ

ตารางต่อไปนี้สรุปว่าการบังคับใช้การเข้าถึงแบบมีเงื่อนไขในแอปเฉพาะส่งผลต่อประสบการณ์ของผู้ดูแลระบบ ผู้สร้าง และผู้ใช้ปลายทางอย่างไร

| ลักษณะ | ประสบการณ์ |

|---|---|

| เขตปกครอง | โดยไม่คำนึงถึงนโยบายการเข้าถึงแบบมีเงื่อนไขที่เชื่อมโยงกับแอป ผู้ดูแลระบบจะมองเห็นแอปในศูนย์จัดการ Power Platform และ cmdlet ของ PowerShell |

| ผู้สร้าง | โดยไม่คํานึงถึงนโยบายการเข้าถึงตามเงื่อนไขที่เชื่อมโยงกับแอป แอปจะปรากฏใน https://make.powerapps.com และสามารถเปิดเพื่อแก้ไขใน Power Apps Studio |

| ผู้ใช้ปลายทาง | นโยบายการเข้าถึงแบบมีเงื่อนไขที่ใช้กับแอปจะบังคับใช้เมื่อผู้ใช้ปลายทางเปิดแอป ผู้ใช้ที่ไม่ผ่านการตรวจสอบการเข้าถึงตามเงื่อนไขจะแสดงกล่องโต้ตอบในประสบการณ์การรับรองความถูกต้องที่ระบุว่าพวกเขาไม่ได้รับอนุญาตให้เข้าถึงทรัพยากร |

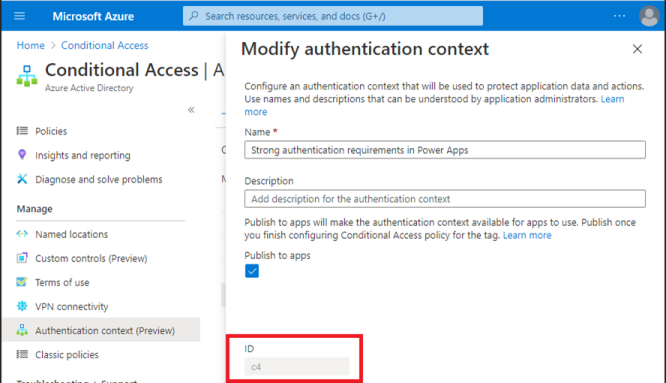

หลังจากที่ผู้ดูแลระบบเชื่อมโยงบริบทการรับรองความถูกต้องกับนโยบายการเข้าถึงแบบมีเงื่อนไขใน https://portal.azure.com พวกเขาอาจตั้งค่ารหัสบริบทการรับรองความถูกต้องในแอป รูปภาพต่อไปนี้แสดงตำแหน่งที่จะรับรหัสบริบทการรับรองความถูกต้อง

ผู้ใช้ปลายทางที่ไม่ปฏิบัติตามข้อกำหนดนโยบายการเข้าถึงแบบมีเงื่อนไขจะได้รับข้อความแสดงข้อผิดพลาดที่ระบุว่าตนไม่มีสิทธิ์เข้าถึง

ตารางต่อไปนี้แสดงการเข้าถึงแบบมีเงื่อนไขในการสนับสนุนแอปแบบละเอียด:

| ประเภทของ Power Apps | การเข้าถึงแบบมีเงื่อนไขในการสนับสนุนแต่ละแอป |

|---|---|

| แอปพื้นที่ทำงาน | ความพร้อมใช้งานพรีวิว |

| แอปแบบจำลอง | ไม่รองรับ |

เพิ่มรหัสบริบทการรับรองความถูกต้องของการเข้าถึงแบบมีเงื่อนไขให้กับแอป

Set-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName> -AuthenticationContextIds <id1, id2, etc...>

รับรหัสบริบทการรับรองความถูกต้องของการเข้าถึงแบบมีเงื่อนไขที่ตั้งค่าในแอป

Get-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName>

เอารหัสบริบทการรับรองความถูกต้องของการเข้าถึงแบบมีเงื่อนไขในแอปออก

Remove-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName>

เนื้อหาที่เกี่ยวข้อง

< ฝ่ายสนับสนุน PowerShell ของผู้ดูแลระบบ Power Apps >