หมายเหตุ

การเข้าถึงหน้านี้ต้องได้รับการอนุญาต คุณสามารถลอง ลงชื่อเข้าใช้หรือเปลี่ยนไดเรกทอรีได้

การเข้าถึงหน้านี้ต้องได้รับการอนุญาต คุณสามารถลองเปลี่ยนไดเรกทอรีได้

องค์กรของคุณสามารถใช้ Azure Virtual Network เพื่อให้แน่ใจว่าบริการของ Power Platform ทํางานในสภาพแวดล้อมเครือข่ายที่ปลอดภัยและควบคุมได้ ซึ่งจะช่วยลดความเสี่ยงต่อการถูกละเมิดข้อมูลและการเข้าถึงโดยไม่ได้รับอนุญาต เอกสารทางเทคนิคนี้ให้การวิเคราะห์เชิงลึกเกี่ยวกับการสนับสนุน Azure Virtual Network ใน Power Platform ซึ่งเน้นประโยชน์ที่สําคัญ สรุปกระบวนการนํามาใช้และสถาปัตยกรรมทางเทคนิค กล่าวถึงกรณีการใช้งานในโลกแห่งความเป็นจริง และนําเสนอข้อมูลเชิงลึกที่ใช้งานได้จริงจากกรณีศึกษาที่ประสบความสําเร็จ ซึ่งเป็นแหล่งข้อมูลที่มีประโยชน์สําหรับผู้เชี่ยวชาญด้าน IT และผู้มีอํานาจตัดสินใจที่ต้องการเพิ่มประสิทธิภาพในการรักษาความปลอดภัยเครือข่ายและประสิทธิภาพในการดําเนินงาน

ประโยชน์ที่สำคัญ

การรักษาความปลอดภัยที่ได้รับการปรับปรุง: โฮสต์ Power Platform บริการในเครือข่ายที่ปลอดภัย ปกป้องข้อมูลที่ละเอียดอ่อนจากการเข้าถึงโดยไม่ได้รับอนุญาตและการละเมิดที่อาจเกิดขึ้น

การเชื่อมต่อที่ปรับปรุง: สร้างการเชื่อมต่อที่ปลอดภัยและเชื่อถือได้ระหว่างบริการ Power Platform และแหล่งข้อมูล Azure อื่น ๆ ปรับปรุงการเชื่อมต่อโดยรวม

การจัดการเครือข่ายที่มีประสิทธิภาพ: ลดความซับซ้อนในการจัดการเครือข่ายด้วยแนวทางแบบรวมศูนย์และสอดคล้องกันในการกำหนดค่าและจัดการการตั้งค่าเครือข่ายสำหรับ Power Platform บริการ

ความสามารถในการปรับขนาด: ปรับขนาดบริการ Power Platform ได้อย่างมีประสิทธิภาพ ช่วยให้มั่นใจได้ว่าทรัพยากรเครือข่ายสามารถเติบโตได้สอดคล้องกับความต้องการทางธุรกิจ

การปฏิบัติตามข้อกำหนด: เป็นไปตามข้อกำหนดด้านกฎระเบียบและการปฏิบัติตามข้อกำหนดสำหรับการรักษาความปลอดภัยเครือข่ายและการปกป้องข้อมูล

พื้นหลัง

Microsoft Power Platform เป็นแพลตฟอร์มชั้นนําที่เขียนโค้ดน้อย/ไม่มีโค้ด ซึ่งช่วยให้ผู้คนสามารถสร้างแอปพลิเคชัน ทําให้เวิร์กโฟลว์เป็นแบบอัตโนมัติ และวิเคราะห์ข้อมูลแม้ว่าจะไม่ใช่นักพัฒนามืออาชีพ ในการสร้างโซลูชันแบบกําหนดเองที่ปรับให้เหมาะสมกับความต้องการทางธุรกิจที่เฉพาะเจาะจง ส่งเสริมนวัตกรรมและปรับปรุงประสิทธิภาพการทํางาน Power Platform ครอบคลุมบริการของ Microsoft ดังต่อไปนี้:

- Dataverse ทำหน้าที่เป็นแพลตฟอร์มข้อมูลพื้นฐาน เพื่อให้สภาพแวดล้อมที่ปลอดภัยและปรับขนาดได้สำหรับการจัดเก็บและจัดการข้อมูล

- Power Apps มีส่วนติดต่อที่ใช้งานง่ายสําหรับการสร้างแอปพลิเคชันแบบกําหนดเอง

- Power Automate มีส่วนติดต่อแบบลากแล้วปล่อยสําหรับงานและเวิร์กโฟลว์ที่ซ้ําๆ โดยอัตโนมัติ

- Power BI นําเสนอความสามารถในการแสดงภาพข้อมูลและการวิเคราะห์ที่มีประสิทธิภาพ

- Power Pages มีส่วนติดต่อที่ใช้งานง่ายสําหรับการสร้างเว็บไซต์ระดับมืออาชีพ

- Copilot Studio ทําให้ง่ายต่อการสร้างบอทอัจฉริยะและตัวแทนที่ไม่มีความรู้เชิงลึกเกี่ยวกับวิศวกรรม AI

การรวมองค์ประกอบเหล่านี้กับทรัพยากร Azure โดยใช้เครือข่ายเสมือนช่วยปรับปรุงฟังก์ชันการทํางานโดยรวมและการรักษาความปลอดภัยของ Power Platform เครือข่ายเสมือนจัดให้มีสภาพแวดล้อมเครือข่ายที่ปลอดภัยและแยกตัวซึ่ง Power Platform บริการต่างๆ สามารถดำเนินการได้ ช่วยให้องค์กรของคุณสามารถควบคุมและจัดการปริมาณการใช้งานเครือข่ายได้ในขณะที่รับรองว่าข้อมูลได้รับการปกป้องตามข้อกำหนดด้านกฎระเบียบ

การรักษาความปลอดภัยเครือข่ายและการรวม Virtual Network

ความปลอดภัยของเครือข่ายเป็นส่วนสำคัญของโครงสร้างพื้นฐานดิจิทัล การปกป้องการรับส่งข้อมูลขาออกจากบริการของ Power Platform เป็นสิ่งสำคัญในการป้องกันการเข้าถึงโดยไม่ได้รับอนุญาต การละเมิดข้อมูล และภัยคุกคามความปลอดภัยอื่นๆ การรวม Virtual Network มีบทบาทสําคัญ ด้วยการจัดให้มีเส้นทางที่ปลอดภัยสําหรับการส่งข้อมูลและรับรองว่าปริมาณการใช้งานทั้งหมดจากบริการ Power Platform จะผ่านสภาพแวดล้อมเครือข่ายที่ควบคุมและตรวจสอบจะช่วยลดความเสี่ยงของการสัมผัสกับภัยคุกคามที่อาจเกิดขึ้น

โดยการใช้การสนับสนุน Virtual Network องค์กรของคุณสามารถบังคับใช้นโยบายการรักษาความปลอดภัยที่เข้มงวด ตรวจสอบปริมาณการใช้งานเครือข่าย และตรวจหาสิ่งผิดปกติในแบบเรียลไทม์ การควบคุมระดับนี้มีความสำคัญต่อการรักษาความสมบูรณ์และการรักษาความลับของข้อมูลที่ละเอียดอ่อน ในขณะเดียวกัน การรวม Virtual Network ช่วยลดความซับซ้อนของสถาปัตยกรรมเครือข่ายโดยรวมของคุณและปรับปรุงความน่าเชื่อถือโดยอนุญาตให้บริการ Power Platform เชื่อมต่อกับทรัพยากร Azure อื่น ๆ ได้อย่างราบรื่น

ภาพรวมของการสนับสนุน Virtual Network ใน Power Platform

การสนับสนุน Virtual Network คือการปรับปรุงที่สําคัญซึ่งนําการรักษาความปลอดภัยที่แข็งแกร่งและการเชื่อมต่อที่ดียิ่งขึ้นไปยัง Power Platform เครือข่ายเสมือนเป็นองค์ประกอบพื้นฐานของความสามารถในการเชื่อมต่อเครือข่ายของ Azure ซึ่งช่วยให้องค์กรของคุณสามารถเชื่อมต่อบริการ Power Platform เข้ากับทรัพยากรในเครือข่ายส่วนตัวขององค์กรได้ พวกเขาสร้างการสื่อสารที่ปลอดภัยระหว่างบริการ Power Platform ทรัพยากร Azure อื่น ๆ และเครือข่าย เช่น บริการภายในองค์กร ฐานข้อมูล บัญชีการจัดเก็บ และชุดเก็บคีย์

การกำหนดเส้นทางการรับส่งข้อมูลขาออกทั้งหมดจากบริการ Power Platform ผ่านเครือข่ายเสมือน องค์กรของคุณสามารถมั่นใจได้ว่าข้อมูลจะถูกส่งอย่างปลอดภัยและได้รับการปกป้องจากการเข้าถึงโดยไม่ได้รับอนุญาต เครือข่ายเสมือนยังช่วยปรับปรุงการเชื่อมต่อด้วยการมอบสภาพแวดล้อมเครือข่ายที่เชื่อถือได้และสม่ำเสมอ การสร้างการเชื่อมต่อที่ปลอดภัยระหว่างบริการ Power Platform และทรัพยากร Azure อื่น ๆ ช่วยให้แน่ใจว่ากระแสข้อมูลไร้รอยต่อและการใช้ทรัพยากรเครือข่ายที่มีประสิทธิภาพมากขึ้น

เบื้องหลัง

โครงสร้างพื้นฐานของ Power Platform ประกอบด้วยเลเยอร์การเรียงคอนเทนเนอร์แบบไร้เซิร์ฟเวอร์ที่ดําเนินการปริมาณงานด้วยขอบเขตการรักษาความปลอดภัยที่เข้มงวดและรับประกันความพร้อมใช้งานในระดับปริมาณงานและการปรับขนาดของแต่ละบุคคล เลเยอร์การประสานคอนเทนเนอร์จัดการปริมาณงานทั้งหมดที่จําเป็นต้องแยกรวมถึงปริมาณงานของ Microsoft ภายในเช่นตัวเชื่อมต่อและปริมาณงานของลูกค้าเช่นปลั๊กอิน

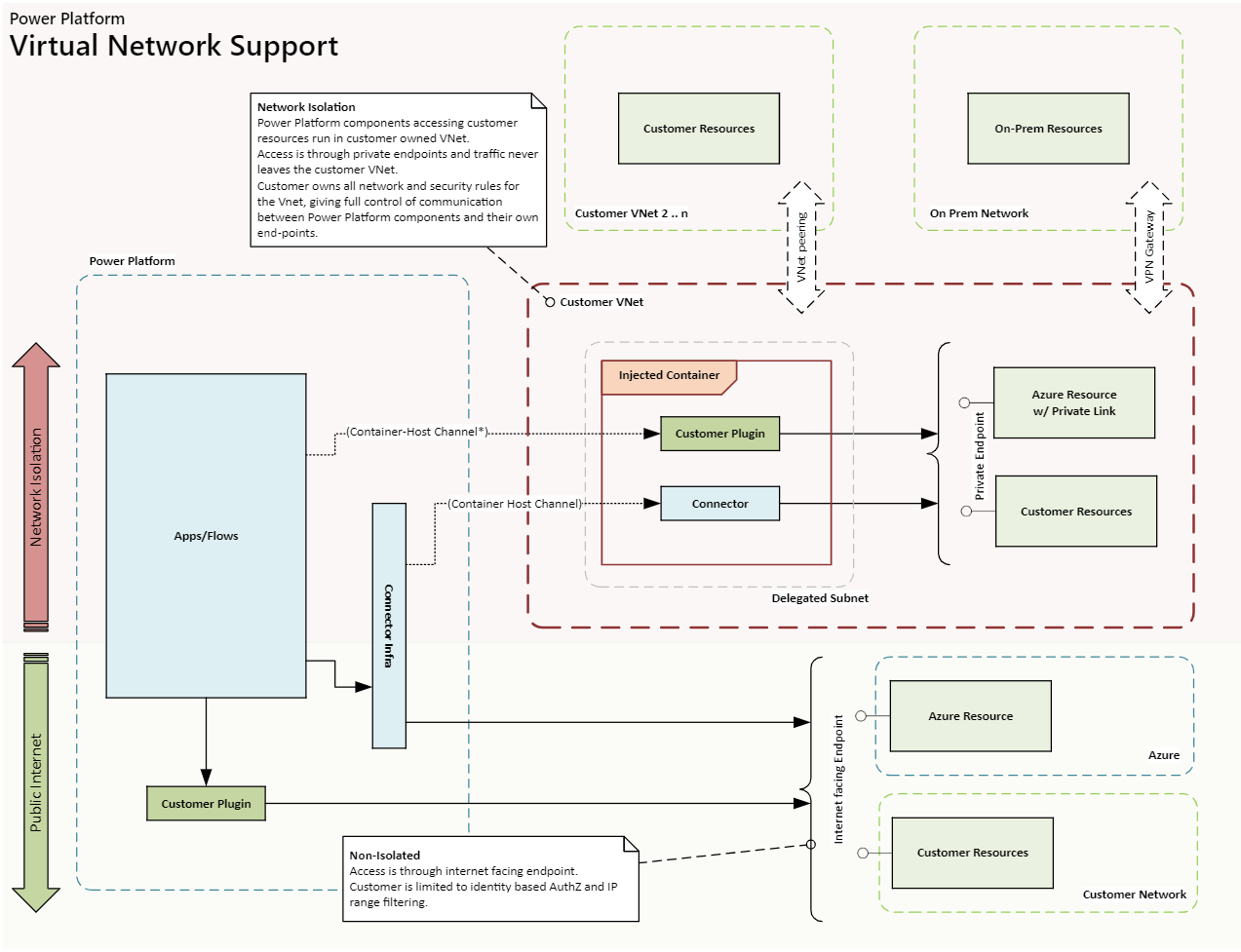

ปริมาณงานแบบบรรจุช่วยให้ Power Platform สนับสนุนการแยกระดับเครือข่ายโดยใช้การมอบหมายเครือข่ายย่อย Azure และคุณลักษณะการฉีด Virtual Network ด้วยการรวมเครือข่ายเสมือน คอนเทนเนอร์สามารถถูกเชื่อมต่อเข้าสู่เครือข่ายเสมือนโดยใช้การ์ดเชื่อมต่อเครือข่าย เวิร์กโหลดใดๆ ที่ทำงานบนคอนเทนเนอร์นั้นจะถูกดำเนินการในเครือข่ายของลูกค้า และสามารถใช้ที่อยู่ IP ส่วนตัวภายในเครือข่ายได้ ปริมาณงานแบบปลั๊กอินสามารถเข้าถึงบริการของผู้ใช้ ทรัพยากร หรือทรัพยากร Azure ด้วยลิงก์ส่วนตัวที่เปิดเผยไปยังเครือข่ายเสมือนเดียวกันได้ ในทำนองเดียวกัน เวิร์กโหลดของตัวเชื่อมต่อสามารถเข้าถึงทรัพยากรเป้าหมายหรือจุดสิ้นสุดภายในเครือข่ายเสมือนเดียวกันได้

การรับมอบสิทธิ์เครือข่ายย่อย Azure

Virtual Network สนับสนุน Power Platform โดยอาศัย การมอบหมายเครือข่ายย่อยใน Azure องค์กรมอบหมายซับเน็ตเพื่อให้ใช้บริการต่างๆ เช่น ปลั๊กอินและตัวเชื่อมต่อ เพื่อประมวลผลคำขอในขณะรันไทม์ Power Platform Dataverse คอนเทนเนอร์ใช้ที่อยู่ IP จากซับเน็ตที่มอบหมายเพื่อจัดการคำขอเหล่านี้

เนื่องจากคอนเทนเนอร์ดำเนินการภายในขอบเขตของซับเน็ตที่มอบหมายและใช้ที่อยู่ IP ของคอนเทนเนอร์ การโทรออกใดๆ จากคอนเทนเนอร์จึงยังคงอยู่ในขอบเขตเครือข่ายขององค์กร นั่นคือ การโทรจะยังคงอยู่ในเครือข่ายเสมือนที่เป็นส่วนหนึ่งของซับเน็ตนั้น การตั้งค่านี้ช่วยให้องค์กรของคุณสามารถควบคุมนโยบาย กฎ และแพ็คเก็ตเครือข่ายสำหรับคอนเทนเนอร์ได้อย่างสมบูรณ์ คุณสามารถใช้การควบคุมแบบเดียวกันกับซับเน็ตที่มอบหมายได้เช่นเดียวกับที่คุณใช้กับเครือข่ายของคุณเอง

Power Platform ไม่ได้จัดการการกำหนดค่าของซับเน็ตที่ได้รับมอบสิทธิ์ ข้อกำหนดเพียงข้อเดียวคือซับเน็ตที่มอบหมายจะต้องไม่สามารถนำไปใช้สำหรับทรัพยากรอื่นหรือมอบหมายให้กับบริการอื่นได้ หลังจากมอบหมายซับเน็ตแล้ว ที่อยู่ IP ภายในซับเน็ตนั้นจะถูกสงวนไว้ Power Platform

การเข้าถึงอินเทอร์เน็ตจากคอนเทนเนอร์ไม่ได้ถูกจํากัดตามค่าเริ่มต้น คุณสามารถจํากัดหรือควบคุมปริมาณการใช้งานเครือข่ายที่ออกผ่านการกําหนดค่าที่นําไปใช้กับเครือข่ายเสมือนได้ สําหรับข้อมูลเกี่ยวกับการจํากัดการเข้าถึงอินเทอร์เน็ต ให้ดู แนวทางปฏิบัติที่ดีที่สุดสําหรับการรักษาความปลอดภัยการเชื่อมต่อขาออก

ตารางต่อไปนี้สรุปความเป็นเจ้าของซับเน็ตที่มอบหมายและการควบคุมที่มีให้สำหรับลูกค้าและ Microsoft

| ตัวควบคุม | Description | ความเป็นเจ้าของ |

|---|---|---|

| เกตเวย์ NAT | แนบเกตเวย์ NAT กับเครือข่ายย่อยที่ได้รับมอบหมายเพื่อจํากัดและควบคุมปริมาณการใช้งานอินเทอร์เน็ตขาออกจากคอนเทนเนอร์ Power Platform | ลูกค้า |

| กลุ่มความปลอดภัยเครือข่าย (NSG) | ลูกค้าสามารถเชื่อมโยง NSG กับซับเน็ตที่ได้รับมอบหมายได้ กำหนดและบังคับใช้กฎความปลอดภัยเพื่อควบคุมการรับส่งข้อมูลขาเข้าและขาออกเข้าและออกจากซับเน็ต | ลูกค้า |

| ตารางเส้นทาง | ลูกค้าสามารถเชื่อมโยงตารางเส้นทางกับซับเน็ตที่ได้รับมอบหมายได้ กำหนดนโยบายการกำหนดเส้นทางแบบกำหนดเองเพื่อควบคุมการไหลของข้อมูลภายในเครือข่ายเสมือนและไปยังเครือข่ายภายนอก | ลูกค้า |

| การตรวจสอบเครือข่าย | การตรวจสอบเครือข่ายช่วยรักษาการปฏิบัติตามนโยบายความปลอดภัยโดยบังคับให้การรับส่งข้อมูลเดินทางผ่านเครือข่ายส่วนตัวเสมือนขององค์กร | ลูกค้า |

| การจัดการที่อยู่ IP | ลูกค้าสามารถกำหนดพื้นที่ที่อยู่ IP ให้กับซับเน็ตที่มอบหมายได้ เพื่อให้แน่ใจว่าจะใช้ช่วงที่อยู่ IP ส่วนตัว เช่น 10.0.0.0/8, 192.168.0.0/16 หรือ 172.16.0.0/12 | ลูกค้า |

| การกำหนดค่า DNS | ลูกค้าสามารถกําหนดค่าการตั้งค่า DNS แบบกําหนดเองสําหรับเครือข่ายย่อยที่ได้รับมอบหมาย รวมถึงรายการ Azure DNS | ลูกค้า |

| คอนเทนเนอร์ | คอนเทนเนอร์ดําเนินการคําขอจากบริการที่รองรับ Virtual Network และรับที่อยู่ IP จากเครือข่ายย่อยที่ได้รับมอบหมาย | Microsoft |

สถาปัตยกรรมทางเทคนิค

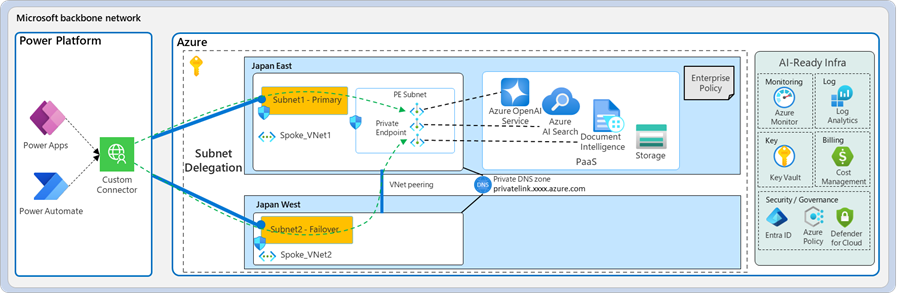

ไดอะแกรมต่อไปนี้แสดงสถาปัตยกรรมทางเทคนิคของโซลูชัน Power Platform แสดงให้เห็นว่าส่วนประกอบต่างๆ เช่น แหล่งข้อมูล ตัวเชื่อมต่อ บริการ และแอปพลิเคชันโต้ตอบและรวมเข้าด้วยกันภายในโซลูชันอย่างไร แผนภาพนี้เน้นถึงการใช้เครือข่ายเสมือนเพื่อเพิ่มความปลอดภัยและการเชื่อมต่อโดยอนุญาตให้บริการต่างๆ เชื่อมต่อกับทรัพยากรส่วนตัวและได้รับการปกป้องโดยไม่เปิดเผยต่ออินเทอร์เน็ต Power Platform สถาปัตยกรรมนี้แสดงให้เห็นว่าคำขอการดำเนินการจะถูกส่งไปยังคอนเทนเนอร์ในเครือข่ายเสมือนได้อย่างไรในขณะที่ยังคงรักษาขอบเขตการแยกคอนเทนเนอร์ไว้

ในการกําหนดค่า Virtual Network คอนเทนเนอร์ที่เรียกใช้ปลั๊กอินหรือตัวเชื่อมต่อเป็นส่วนหนึ่งของ virtual network ขององค์กร การสื่อสารไปยังจุดสิ้นสุดในเครือข่ายเสมือนยังคงอยู่ภายในขอบเขตของเครือข่ายเสมือน คุณสามารถขยายขอบเขตไปยังเครือข่ายแบบเสมือนหรือภายในองค์กรอื่นๆ โดยใช้ Virtual Network เพียร์ริ่งและ ExpressRoute หรือ VPN Gateway

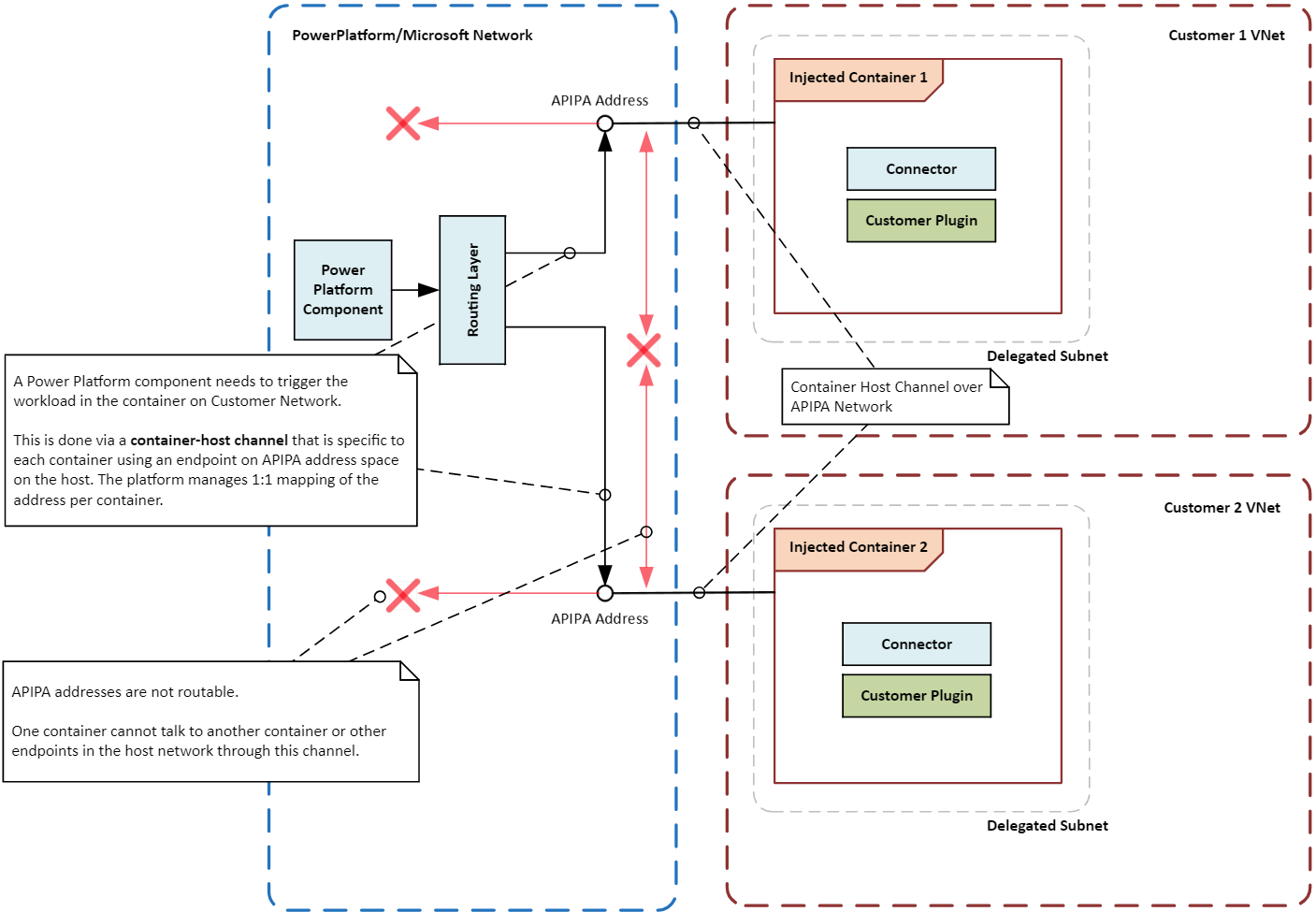

Power Platform ส่วนประกอบในเวิร์กโหลดคอนเทนเนอร์ของเครือข่ายเสมือนจะต้องสามารถสื่อสารกับส่วนประกอบอื่น ๆ ในเวิร์กโหลดได้ ตัวอย่างเช่น Power Platform อาจจำเป็นต้องทริกเกอร์ปลั๊กอินหรือเรียกใช้ตัวเชื่อมต่อในเวิร์กโหลด

เนื่องจากคอนเทนเนอร์ไม่ได้เชื่อมต่อโดยตรงกับโครงสร้างพื้นฐานเครือข่ายหลัก จึงต้องมีการสร้างเส้นทางการสื่อสารพิเศษหรือช่องทางระหว่างคอนเทนเนอร์และเลเยอร์ออร์เคสเตรชัน ช่องทางนี้ใช้ที่อยู่ IP เฉพาะในพื้นที่ที่เรียกว่าที่อยู่ APIPA เพื่อส่งคำสั่งหรือสัญญาณเฉพาะไปยังเวิร์กโหลดที่ทำงานภายในคอนเทนเนอร์ อนุญาตให้ส่งข้อความบางประเภทเท่านั้นถึงเวิร์กโหลด เพื่อให้แน่ใจว่าคอนเทนเนอร์และเวิร์กโหลดยังคงปลอดภัยและแยกออกจากกัน

แผนภาพต่อไปนี้แสดงให้เห็นว่าคอนเทนเนอร์ถูกแยกออกจากกันอย่างไรและระบบโฮสต์โดยใช้เครือข่ายเสมือนที่กำหนดเส้นทางคำขอการดำเนินการไปยังคอนเทนเนอร์ในขณะที่ยังคงรักษาขอบเขตการแยกไว้

เปิดการสนับสนุน Virtual Network สําหรับ Power Platform

ทําตามคําแนะนําใน ตั้งค่าการสนับสนุน Virtual Network สําหรับ Power Platform

กรณีการใช้งานทั่วไปและตัวอย่างในโลกแห่งความเป็นจริง

ในส่วนนี้ คุณจะได้เรียนรู้เกี่ยวกับกรณีการใช้งานทั่วไปสำหรับเครือข่ายเสมือนด้วย Power Platform โซลูชั่น คุณยังสำรวจตัวอย่างในโลกแห่งความเป็นจริงว่าอุตสาหกรรมต่างๆ ได้รับประโยชน์จากการใช้สิ่งเหล่านี้อย่างไร

กรณีการใช้งาน

การรวมข้อมูล ecure: องค์กรของคุณสามารถใช้การสนับสนุน Virtual Network เพื่อเชื่อมต่อบริการ Power Platform กับแหล่งข้อมูลส่วนตัวได้อย่างปลอดภัย เช่น Azure SQL Database Azure Storage และทรัพยากรภายในองค์กร เครือข่ายเสมือนช่วยให้แน่ใจว่าข้อมูลยังคงอยู่ในขอบเขตเครือข่ายขององค์กรและไม่เปิดเผยต่ออินเทอร์เน็ตสาธารณะ

Private จุดสิ้นสุดสําหรับตัวเชื่อมต่อ: ตัวเชื่อมต่อ Power Platform สามารถใช้การสนับสนุนสำหรับ Virtual Network เพื่อสร้างจุดสิ้นสุดส่วนตัวสำหรับการสื่อสารที่ปลอดภัยได้ เครือข่ายส่วนตัวช่วยลดความจำเป็นในการใช้ที่อยู่ IP สาธารณะและลดความเสี่ยงของการละเมิดข้อมูล

การรวม Secure Copilot Studio: คุณสามารถใช้การรองรับ Virtual Network กับตัวเชื่อมต่อ Power Platform ใน Copilot Studio เพื่อสร้างการเชื่อมต่อที่ปลอดภัยกับแหล่งข้อมูลได้ เครือข่ายส่วนตัวช่วยขจัดความเสี่ยงที่เกี่ยวข้องกับการเปิดเผยแหล่งข้อมูลต่ออินเทอร์เน็ตสาธารณะและบรรเทาความเสี่ยงของการรั่วไหลข้อมูล

ตัวอย่างในโลกแห่งความเป็นจริง

องค์กรในอุตสาหกรรมต่าง ๆ จะได้ประโยชน์จากการสนับสนุน Virtual Network สําหรับ Power Platform การเชื่อมต่อบริการ Power Platform กับแหล่งข้อมูลส่วนตัวอย่างปลอดภัย ช่วยให้องค์กรต่างๆ ปรับปรุงมาตรการรักษาความปลอดภัย ปรับปรุงการเชื่อมต่อ และรับรองการปฏิบัติตามข้อกำหนดด้านกฎระเบียบ

สถาบัน สถาบันการเงิน: ธนาคารขนาดใหญ่สามารถใช้เครือข่ายเสมือนเพื่อเชื่อมต่อโซลูชัน Power Platform และ Dynamics 365 แอปไปยังฐานข้อมูลและบริการที่ได้รับการป้องกันได้อย่างปลอดภัย การตั้งค่านี้ช่วยให้ธนาคารสามารถสร้างเวิร์กโฟลว์ที่ปลอดภัยและดำเนินกระบวนการอัตโนมัติโดยไม่เปิดเผยข้อมูลที่ละเอียดอ่อนต่ออินเทอร์เน็ตสาธารณะ ทำให้มั่นใจได้ว่าข้อมูลของลูกค้าได้รับการปกป้องและเป็นไปตามข้อกำหนดด้านกฎระเบียบ

Healthcare providers: องค์กรด้านการดูแลสุขภาพสามารถใช้เครือข่ายเสมือนเพื่อเชื่อมต่อโซลูชัน Power Platform และแอป Dynamics 365 กับระบบบันทึกข้อมูลสุขภาพอิเล็กทรอนิกส์ได้ เครือข่ายส่วนตัวสามารถใช้เพื่อการเข้าถึงข้อมูลผู้ป่วยอย่างปลอดภัย และเพื่อสร้างช่องทางการสื่อสารที่ปลอดภัยระหว่างแผนกต่างๆ และระหว่างผู้ให้บริการกับพันธมิตรภายนอก

บริษัท Retail: บริษัทค้าปลีกสามารถใช้เครือข่ายเสมือนเพื่อเชื่อมต่อโซลูชัน Power Platform และ Dynamics 365 แอปไปยังระบบการจัดการสินค้าคงคลังและฐานข้อมูลลูกค้าได้อย่างปลอดภัย การเชื่อมต่อส่วนตัวช่วยให้บริษัทสามารถปรับปรุงการดำเนินงาน ปรับปรุงการติดตามสินค้าคงคลัง และปรับปรุงการบริการลูกค้า ในขณะเดียวกันก็มั่นใจได้ว่าข้อมูลที่ละเอียดอ่อนยังคงได้รับการปกป้อง

หน่วยงาน Government: หน่วยงานภาครัฐสามารถใช้เครือข่ายเสมือนเพื่อเชื่อมต่อโซลูชัน Power Platform และแอป Dynamics 365 กับระบบและฐานข้อมูลภายในได้อย่างปลอดภัย การเชื่อมต่อส่วนตัวช่วยให้หน่วยงานสามารถดำเนินกระบวนการอัตโนมัติ ปรับปรุงการแบ่งปันข้อมูล และปรับปรุงการทำงานร่วมกันในขณะที่ยังคงรักษาความปลอดภัยและมาตรฐานการปฏิบัติตามอย่างเคร่งครัด

รูปแบบการผนวกรวม

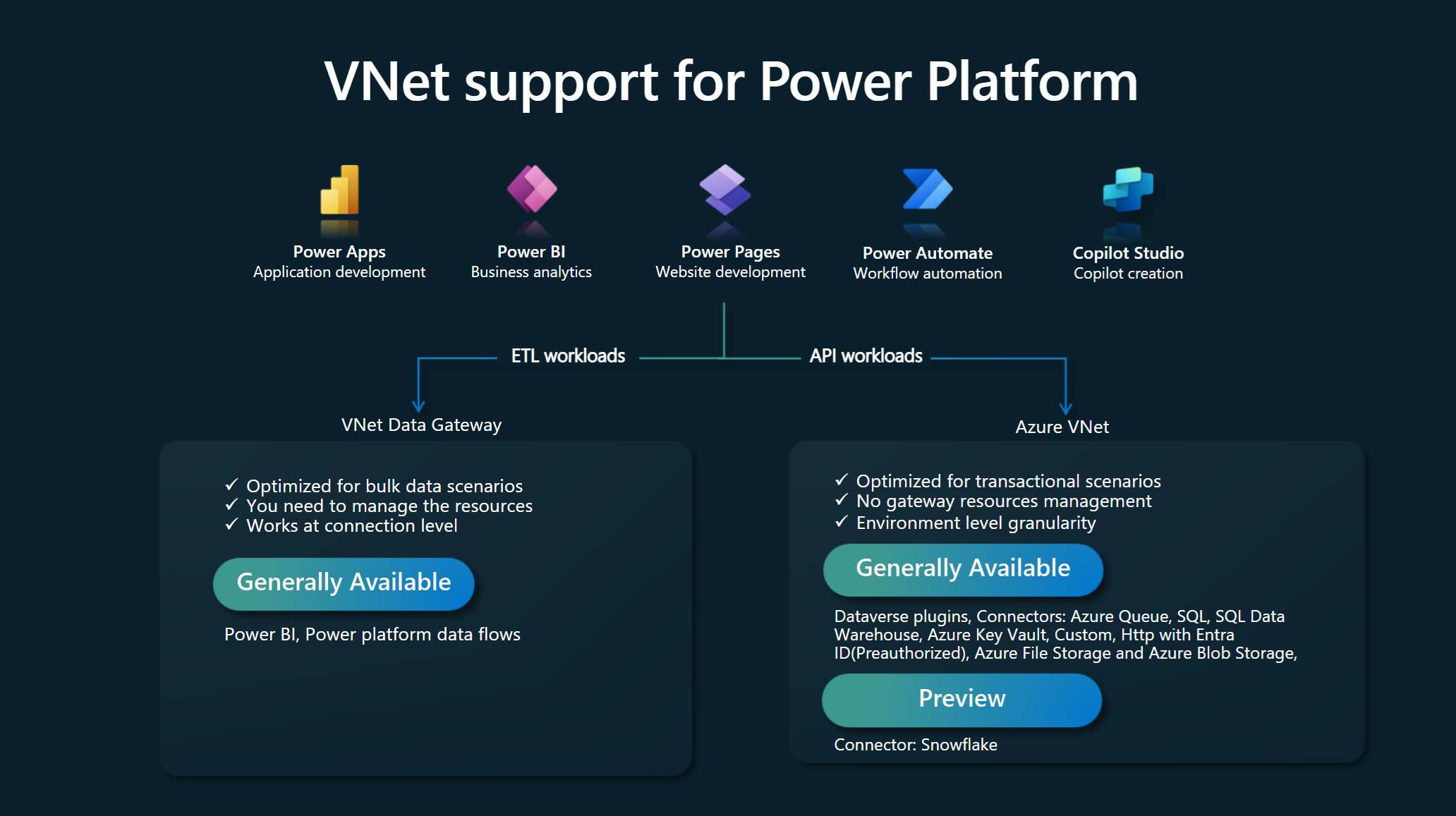

ประเภทของเวิร์กโหลดที่คุณต้องการเรียกใช้ในสภาพแวดล้อมจะกำหนดรูปแบบการรวมสำหรับ Power Platform คุณสามารถใช้การรองรับ Virtual Network สําหรับ Power Platform เป็นรูปแบบการรวมในสภาพแวดล้อมของคุณโดยมีข้อยกเว้นบางอย่าง

เวิร์กโหลด API: หากคุณวางแผนที่จะเรียกใช้เวิร์กโหลด API เช่น ปลั๊กอิน ตัวเชื่อมต่อ หรือจุดสิ้นสุดของบริการ เครือข่ายเสมือนเป็นวิธีเดียวที่รองรับในการรวมเข้ากับแหล่งข้อมูลภายในเครือข่ายของคุณอย่างปลอดภัย เครือข่ายเสมือนไม่สนับสนุนชุดย่อยของตัวเชื่อมต่อที่มีข้อกําหนดโปรแกรมควบคุมที่ไม่ใช่ของ Microsoft หรือใช้ Windows authentication ตัวเชื่อมต่อเหล่านี้ไม่ได้ใช้งานกันอย่างแพร่หลายและต้องใช้เกตเวย์ข้อมูลภายในสถานที่แทนเครือข่ายเสมือน ปลั๊กอินและตัวเชื่อมต่อต่อไปนี้โดยทั่วไปมีไว้สำหรับใช้งานในเครือข่ายเสมือน:

- ปลั๊กอิน Dataverse

- ตัวเชื่อมต่อที่กำหนดเอง

- Azure Blob Storage

- ที่เก็บข้อมูลไฟล์ Azure

- Azure Key Vault

- คิว Azure

- Azure SQL Data Warehouse

- HTTP ที่มี Microsoft Entra ID (รับรองความถูกต้องล่วงหน้า)

- SQL Server

เวิร์กโหลด ETL: แยก แปลง โหลด (ETL) เวิร์กโหลดใน Power BI และ กระแสข้อมูล Power Platform ใช้เกตเวย์ข้อมูลเครือข่ายเสมือน

แผนภาพต่อไปนี้แสดงให้เห็นรูปแบบการรวมสำหรับเวิร์กโหลด API และ ETL

ข้อควรพิจารณาเกี่ยวกับการกำหนดค่า

โปรดคํานึงถึงข้อควรพิจารณาต่อไปนี้เมื่อคุณตั้งค่าการสนับสนุน Virtual Network สําหรับ Power Platform

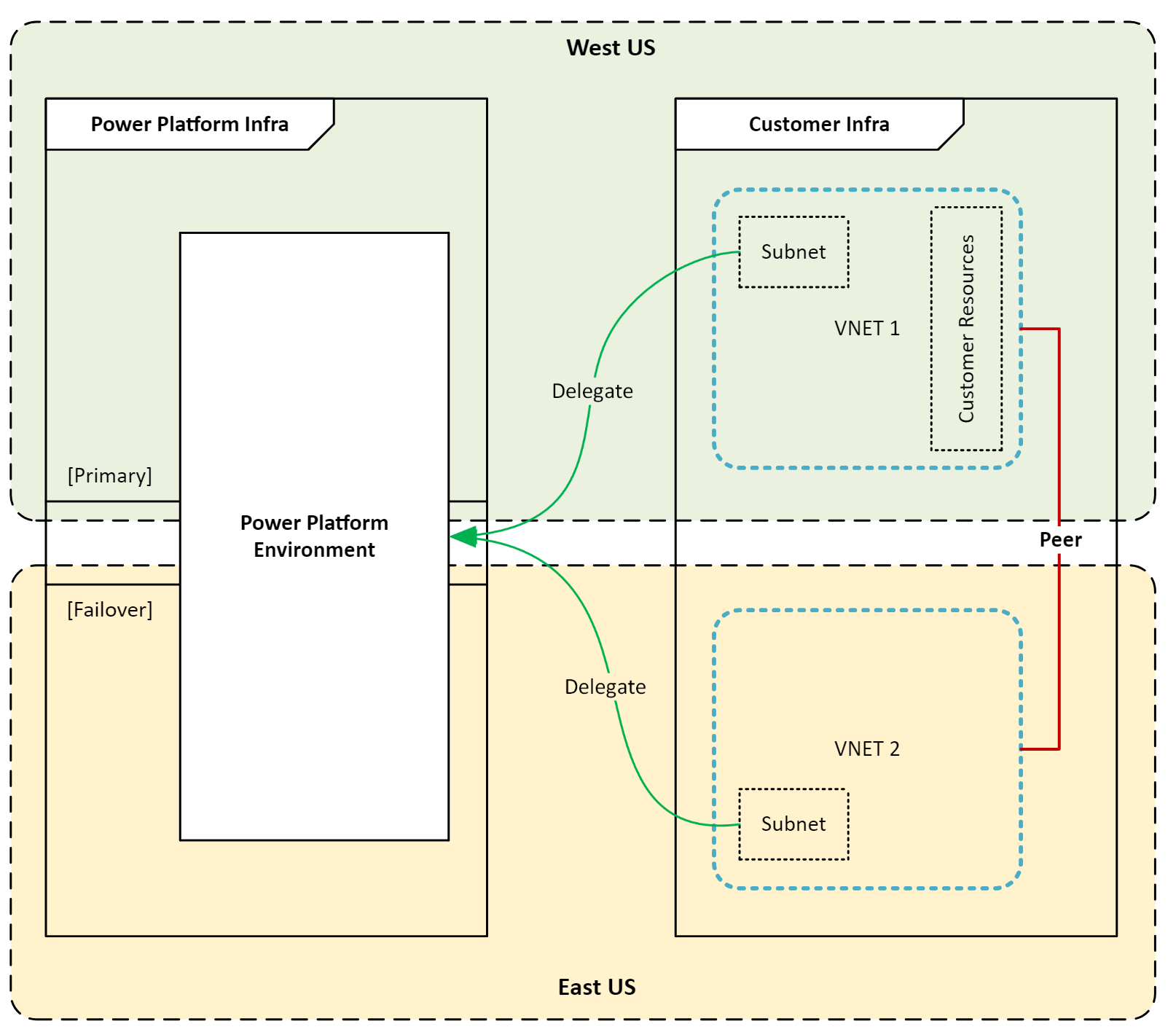

ภูมิภาคและที่ตั้ง

เครือข่ายย่อยที่ได้รับมอบหมายในภูมิภาค Azure ต้องตรงกับตําแหน่งที่ตั้งของสภาพแวดล้อม Power Platform ตัวอย่างเช่น หากสภาพแวดล้อม Power Platform ของคุณอยู่ใน United States เครือข่ายเสมือนสองเครือข่ายและเครือข่ายย่อยต้องอยู่ในภูมิภาค eastus และ westus Azure ตรวจสอบรายการของรายการภูมิภาคที่รองรับและการแมปตําแหน่งที่ตั้ง สําหรับข้อมูลล่าสุดเกี่ยวกับภูมิภาค Azure และตําแหน่งที่ตั้ง

หากทรัพยากร Azure ของคุณอยู่ในภูมิภาค Azure ที่แตกต่างกัน คุณต้องปรับใช้เครือข่ายเสมือนของคุณสําหรับสภาพแวดล้อม Power Platform ในตําแหน่งที่ตั้ง Azure ที่เหมาะสมสําหรับแต่ละสภาพแวดล้อม ใช้ Virtual Network เพียร์ริ่งหรือตัวเลือกการเชื่อมต่อที่คล้ายกันที่มีความเร็วสูงและเวลาแฝงต่ําเพื่อเชื่อมต่อทรัพยากรกับเครือข่ายเสมือนของคุณ เครือข่ายทั่วโลกของ Microsoft มีตัวเลือกมากมายในการสร้างการเชื่อมต่อระหว่าง เครือข่ายเสมือนและเครือข่ายเสมือนขององค์กรของคุณ Power Platform

ขนาดซับเน็ต

ขนาดของซับเน็ตที่มอบหมายในเครือข่ายเสมือนควรรองรับการเติบโตในอนาคตของการใช้งานและการเพิ่มบริการใหม่ การปรับขนาดซับเน็ตของคุณอย่างเหมาะสมช่วยให้มั่นใจได้ว่าคำขอจะไม่ถูกจำกัด สำหรับข้อมูลเพิ่มเติมเกี่ยวกับการกำหนดขนาดซับเน็ตของคุณ โปรดไปที่ การประมาณขนาดซับเน็ตสำหรับ Power Platform สภาพแวดล้อม

Azure NAT Gateway

Azure NAT Gateway มีการเชื่อมต่อขาออกที่ปลอดภัย ปรับขนาดได้สําหรับคอนเทนเนอร์ในเครือข่ายย่อยที่ได้รับมอบหมาย เมื่อแนบมากับเครือข่ายย่อย NAT Gateway จะกลายเป็น hop ถัดไปสําหรับปริมาณการใช้งานที่กําหนดบนอินเทอร์เน็ตทั้งหมด การแปลที่อยู่ IP ส่วนตัวเป็นที่อยู่ IP สาธารณะแบบคงที่ ซึ่งช่วยให้องค์กรของคุณมีการควบคุมแบบรวมศูนย์สําหรับการจัดการการเข้าถึงอินเทอร์เน็ตขาออก

การตรวจสอบเครือข่าย

การตรวจสอบเครือข่ายจะติดตามและวิเคราะห์การไหลของข้อมูลในซับเน็ตที่มอบหมาย ซึ่งถือเป็นสิ่งสำคัญสำหรับการระบุและแก้ไขปัญหาที่อาจเกิดขึ้น การตรวจสอบช่วยให้มั่นใจได้ว่าเครือข่ายทำงานอย่างมีประสิทธิภาพและปลอดภัยโดยการให้ข้อมูลเชิงลึกเกี่ยวกับประสิทธิภาพและความสมบูรณ์ของส่วนประกอบเครือข่าย เครื่องมือตรวจสอบสามารถตรวจจับความผิดปกติ เช่น รูปแบบการรับส่งข้อมูลที่ผิดปกติหรือความพยายามเข้าถึงโดยไม่ได้รับอนุญาต ช่วยให้สามารถดำเนินการแทรกแซงและบรรเทาผลกระทบได้ทันท่วงที

กลุ่มความปลอดภัยเครือข่าย

กลุ่มความปลอดภัยเครือข่าย (NSGs) ช่วยให้คุณสามารถกําหนดกฎความปลอดภัยที่ควบคุมปริมาณการใช้งานไปยังและจากทรัพยากร Azure ของคุณ เมื่อคุณมอบหมายซับเน็ต คุณสามารถกำหนดค่า NSG เพื่อให้แน่ใจว่าอนุญาตเฉพาะการรับส่งข้อมูลที่ได้รับอนุญาตเท่านั้น ช่วยให้คุณสามารถรักษาความปลอดภัยและความสมบูรณ์ของเครือข่ายของคุณได้ NSG สามารถใช้ได้กับทั้งเครือข่ายย่อยและอินเทอร์เฟซเครือข่ายส่วนบุคคล ให้ความยืดหยุ่นในการจัดการการรับส่งข้อมูลในระดับต่างๆ

แนวทางปฏิบัติที่ดีที่สุดสำหรับการรักษาความปลอดภัยการเชื่อมต่อขาออกจากบริการของ Power Platform

แนวทางปฏิบัติที่ดีที่สุดต่อไปนี้ช่วยให้คุณรักษาการเชื่อมต่อขาออกจากบริการ Power Platform ซึ่งเป็นสิ่งสําคัญในการลดความเสี่ยงในการกรองข้อมูลและรับประกันการปฏิบัติตามนโยบายด้านความปลอดภัย

- จํากัดการเข้าถึงอินเทอร์เน็ต: ตามค่าเริ่มต้น คอนเทนเนอร์มีการเข้าถึงอินเทอร์เน็ตขาออกที่ไม่มีการจํากัด แนบ เกตเวย์ NAT เข้ากับเครือข่ายย่อยที่ได้รับมอบสิทธิ์ เพื่อบังคับใช้การรับส่งข้อมูลที่ผูกกับอินเทอร์เน็ตทั้งหมดผ่านเส้นทางที่ควบคุม เพื่อให้แน่ใจว่าการเชื่อมต่อทั้งหมดจะถูกส่งผ่านเครือข่ายส่วนตัวของคุณ

Note

หากไม่สามารถปรับใช้เกตเวย์ NAT คุณสามารถยังคงจํากัดการเข้าถึงอินเทอร์เน็ตได้โดยการบังคับให้การรับส่งข้อมูลทั้งหมดถูกส่งผ่านเครือข่ายของคุณโดยการกําหนดค่าฮอปถัดไปภายในเครือข่ายเสมือนโดยการเพิ่มตารางการกําหนดเส้นทางแบบกําหนดเอง สําหรับข้อมูลเพิ่มเติม โปรดดู Azure การกําหนดเส้นทางการรับส่งข้อมูลเครือข่ายเสมือน

- จํากัดปริมาณการใช้งานขาออก: เมื่อมีการปรับใช้เกตเวย์ NAT ให้จํากัดปริมาณการใช้งานขาออกจากทรัพยากร Power Platform ไปยังจุดสิ้นสุดเฉพาะ ใช้กลุ่มความปลอดภัยเครือข่ายและ Azure Firewall เพื่อบังคับใช้กฎการรับส่งข้อมูลและควบคุมการเข้าถึง

Note

หากกําหนดค่าเฉพาะกลุ่มความปลอดภัยเครือข่าย โดยไม่กําหนดค่าฮอปถัดไป (นั่นคือ การแนบเกตเวย์ NAT หรือการเพิ่มตารางการกําหนดเส้นทางแบบกําหนดเอง) จะถูกจํากัดตามกฎที่ระบุ อย่างไรก็ตาม การรับส่งข้อมูลที่ผูกกับอินเทอร์เน็ตจะยังคงแยกออกมาจาก Power Platform ที่เป็นเจ้าของที่อยู่ IP

ใช้จุดสิ้นสุดส่วนตัว: ใช้ตําแหน่งข้อมูลส่วนตัวสําหรับการสื่อสารที่ปลอดภัยระหว่างบริการ Power Platform และทรัพยากร Azure จุดสิ้นสุดส่วนตัวทําให้แน่ใจว่าปริมาณการใช้งานยังคงอยู่ภายในเครือข่าย Azure และไม่เป็นการท่องอินเทอร์เน็ตสาธารณะ

ตรวจสอบและตรวจสอบการใช้งาน: ใช้ Azure Network Watcher และ Microsoft Sentinel เพื่อสำรวจและวิเคราะห์การใช้งานขาออกจากบริการ Power Platform ซึ่งช่วยให้คุณสามารถระบุและตอบสนองต่อภัยคุกคามด้านความปลอดภัยที่อาจเกิดขึ้นได้ในขณะนั้น

นโยบายความปลอดภัยนําไปใช้: บังคับใช้นโยบายความปลอดภัยโดยใช้ Azure Policy และ Azure Firewall เพื่อให้แน่ใจว่าการเชื่อมต่อขาออกทั้งหมดสอดคล้องกับข้อกําหนดด้านความปลอดภัยขององค์กรของคุณ เพื่อควบคุมการไหลของข้อมูล ให้ใช้นโยบายการป้องกันการสูญเสียข้อมูลและการกรองจุดสิ้นสุดกับตัวเชื่อมต่อ

การกําหนดค่าตัวอย่าง Virtual Network

ในส่วนนี้ เรามีการกําหนดค่าตัวอย่างสําหรับการสนับสนุน Virtual Network ใน Power Platform การกําหนดค่าเหล่านี้แสดงวิธีการตั้งค่าเครือข่ายเสมือนและเครือข่ายย่อยสําหรับสถานการณ์ที่แตกต่างกัน สร้างความมั่นใจในการเชื่อมต่อที่ปลอดภัยระหว่างบริการ Power Platform และ Azure ทรัพยากร

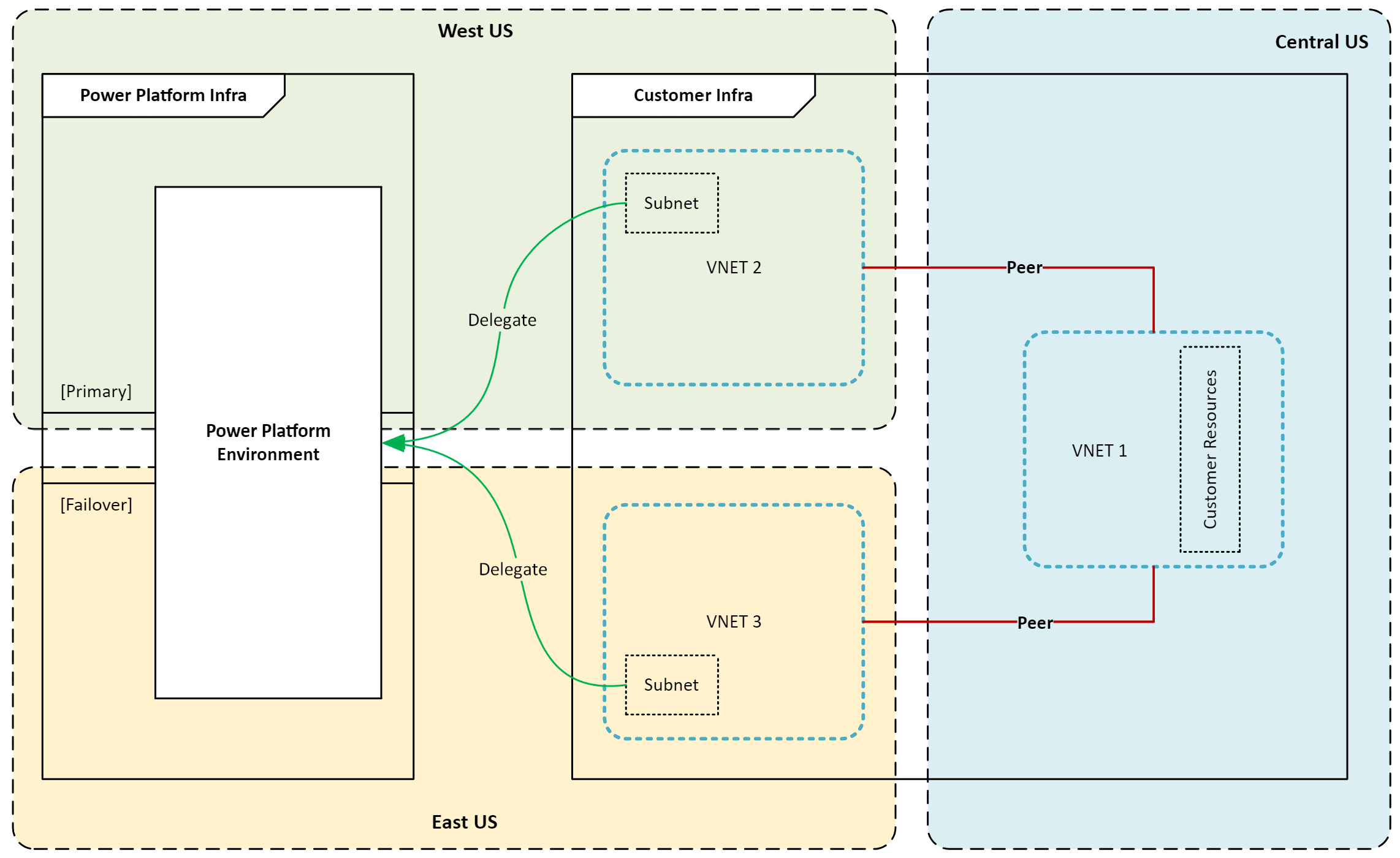

เมื่อแหล่งข้อมูล Azure ของคุณอยู่ในภูมิภาค Azure ที่จับคู่กัน และสภาพแวดล้อมของ Power Platform อยู่ในสหรัฐอเมริกา

ในสถานการณ์นี้ เราตั้งสมมติฐานดังต่อไปนี้:

- สภาพแวดล้อม Power Platform ของคุณตั้งอยู่ที่สหรัฐอเมริกา

- ภูมิภาค Azure สําหรับเครือข่ายเสมือนถูกตั้งค่าเป็นสหรัฐอเมริกาตะวันตกและสหรัฐอเมริกาตะวันออก

- ทรัพยากรองค์กรของคุณอยู่ในเครือข่ายเสมือน VNET1 ในภูมิภาคตะวันตกของสหรัฐอเมริกา

จําเป็นต้องมีการกําหนดค่าขั้นต่ําต่อไปนี้ในการตั้งค่า Virtual Network การสนับสนุนในสถานการณ์นี้:

- สร้างเครือข่ายเสมือน VNet1 ในสหรัฐอเมริกาตะวันตก และตั้งค่าซับเน็ตสำหรับการมอบหมาย

- สร้างเครือข่ายเสมือนที่สอง VNet2 ในสหรัฐอเมริกาฝั่งตะวันออก และตั้งค่าซับเน็ตสำหรับการมอบหมาย

- สร้างการเชื่อมต่อแบบเพียร์ระหว่าง VNet1 และ VNet2

- กําหนดค่าการรวม Power Platform Virtual Network สําหรับสภาพแวดล้อมที่ต้องการโดยใช้เครือข่ายย่อยที่คุณสร้างขึ้นในขั้นตอนที่ 1 และ 2

เมื่อทรัพยากรของ Azure ของคุณอยู่ในภูมิภาค Azure ของสหรัฐอเมริกากลางและสภาพแวดล้อมของ Power Platform อยู่ในสหรัฐอเมริกา

ในสถานการณ์นี้ เราตั้งสมมติฐานดังต่อไปนี้:

- สภาพแวดล้อม Power Platform ของคุณตั้งอยู่ที่สหรัฐอเมริกา

- ภูมิภาค Azure สําหรับเครือข่ายเสมือนถูกตั้งค่าเป็นสหรัฐอเมริกาตะวันตกและสหรัฐอเมริกาตะวันออก

- ทรัพยากรองค์กรของคุณอยู่ในเครือข่ายเสมือน VNet1 ในภูมิภาคตอนกลางของสหรัฐอเมริกา

จําเป็นต้องมีการกําหนดค่าขั้นต่ําต่อไปนี้ในการตั้งค่า Virtual Network การสนับสนุนในสถานการณ์นี้:

- สร้างเครือข่ายเสมือน VNet2 ในสหรัฐอเมริกาตะวันตก และตั้งค่าซับเน็ตสำหรับการมอบหมาย

- สร้างเครือข่ายเสมือนอีกเครือข่ายหนึ่งคือ VNet3 ในสหรัฐอเมริกาตะวันออก และตั้งค่าซับเน็ตสำหรับการมอบหมาย

- สร้างการเชื่อมต่อแบบเพียร์ระหว่าง VNet1 และ VNet2

- สร้างการเชื่อมต่อแบบ peering ระหว่าง VNet1 และ VNet3

- กําหนดค่าการรวม Power Platform Virtual Network สําหรับสภาพแวดล้อมที่ต้องการโดยใช้เครือข่ายย่อยที่คุณสร้างขึ้นในขั้นตอนที่ 1 และ 2

กรณีศึกษา

กรณีศึกษาต่อไปนี้แสดงให้เห็นว่าลูกค้า Microsoft ประสบความสําเร็จในการดําเนินการ Virtual Network การสนับสนุนสําหรับ Power Platform เพื่อปรับปรุงความปลอดภัยและการเชื่อมต่ออย่างไรในขณะที่มั่นใจได้ว่าสอดคล้องกับข้อกําหนดด้านข้อบังคับ

บริษัทช่วยเพิ่มความคล่องตัวในการดําเนินธุรกิจด้วย AI ที่สร้างและรักษาความปลอดภัยของการรวมโดยใช้ Azure Virtual Network

เพื่อสำรวจกรณีการใช้งานทางธุรกิจในทางปฏิบัติสำหรับ AI เชิงสร้างสรรค์ ลูกค้าของเราได้จัดงานแฮ็กกาธอน งานดังกล่าวรวบรวมนักพัฒนาพลเมืองหลายคนซึ่งสร้างต้นแบบที่ประสบความสําเร็จได้ในเวลาเพียงหนึ่งเดือนโดยใช้ Power Platform และบริการ AI Azure แฮกกาธอนไม่เพียงแต่แสดงศักยภาพของ Generative AI เท่านั้น แต่ยังมอบประสบการณ์ตรงอันมีค่าแก่ผู้เข้าร่วม ส่งเสริมนวัตกรรมและการทำงานร่วมกันภายในองค์กร

ความท้าทายของลูกค้า: การเปลี่ยนจากต้นแบบไปสู่การผลิตก่อให้เกิดความท้าทายที่สำคัญ การสร้างโครงสร้างเครือข่ายส่วนตัวที่ปลอดภัยบน Power Platform และ Azure ที่สอดคล้องกับนโยบายการรักษาความปลอดภัยภายในที่เข้มงวดของบริษัท การรับรองความเป็นส่วนตัวและความปลอดภัยของข้อมูล ในขณะที่การรักษาความคล่องตัวและความสามารถในการปรับขนาดเป็นสิ่งสำคัญสำหรับลูกค้า

Solution: ลูกค้าที่ใช้การมอบหมายเครือข่ายย่อย Azure — กล่าวอีกนัยหนึ่งคือ เครือข่ายเสมือนจริงที่มีสภาพแวดล้อมที่มีการจัดการเพื่อสร้างสถาปัตยกรรมเครือข่ายส่วนตัวระหว่าง Power Platform และทรัพยากร Azure ส่วนตัว เมื่อใช้สถาปัตยกรรมนี้ลูกค้าจะเชื่อมต่อแอปพลิเคชัน Power Platform กับบริการ Azure อย่างปลอดภัยโดยไม่เปิดเผยข้อมูลที่ละเอียดอ่อนกับอินเทอร์เน็ตสาธารณะ

ประโยชน์: การนำโซลูชันนี้ไปใช้ก่อให้เกิดประโยชน์สำคัญหลายประการ

ลูกค้าสร้างรากฐานการรวมที่ปลอดภัยและคล่องตัวระหว่าง Power Platform และ Azure เพื่อเร่งการตระหนักถึงคุณค่าทางธุรกิจ การบูรณาการช่วยให้การไหลของข้อมูลราบรื่นและการทำงานร่วมกันระหว่างแผนกต่างๆ ดีขึ้น

สถาปัตยกรรมใหม่ช่วยขจัดค่าใช้จ่ายและข้อจำกัดที่เกี่ยวข้องกับเกตเวย์ข้อมูลภายในองค์กร ด้วยการหลีกเลี่ยงความต้องการโครงสร้างพื้นฐานภายในองค์กร ลูกค้าสามารถลดค่าใช้จ่ายในการดำเนินงานและทำให้การบำรุงรักษาง่ายขึ้น

ขณะนี้ลูกค้ามีความเป็นไปได้ที่จะรวมแหล่งข้อมูลภายในอื่น ๆ เช่น Amazon Web Services ส่วนตัวและ API ภายในองค์กรผ่านแพลตฟอร์มนี้ด้วย Azure ExpressRoute การขยายตัวดังกล่าวช่วยให้ลูกค้าสามารถใช้ข้อมูลและบริการได้หลากหลายมากขึ้น ส่งผลให้มีนวัตกรรมและประสิทธิภาพเพิ่มมากขึ้น

บทสรุป

ในเอกสารทางเทคนิคนี้ เราได้สํารวจแง่มุมต่าง ๆ ของการสนับสนุนการรวม Virtual Network กับ Power Platform เราได้หารือถึงประโยชน์ด้านความปลอดภัยของการใช้เครือข่ายเสมือน เช่น การปกป้องข้อมูลที่ละเอียดอ่อนจากการเข้าถึงโดยไม่ได้รับอนุญาต และการรับรองการสื่อสารที่ปลอดภัยระหว่าง Power Platform บริการและทรัพยากรส่วนตัว เราได้กล่าวถึงกรณีการใช้งานทั่วไปและตัวอย่างในโลกแห่งความเป็นจริง โดยมีรูปแบบการรวมสําหรับสถานการณ์ที่แตกต่างกันและข้อควรพิจารณาที่เสนอสําหรับการกําหนดค่าการสนับสนุน Virtual Network เราได้แบ่งปันแนวทางปฏิบัติที่ดีที่สุดในการรักษาความปลอดภัยการเชื่อมต่อขาออกจากบริการ Power Platform ได้แก่:

- การจำกัดการรับส่งข้อมูลขาออก

- การใช้ปลายทางส่วนตัวและการมอบสิทธิ์ซับเน็ต

- การติดตามและตรวจสอบการรับส่งข้อมูล

- การใช้นโยบายความปลอดภัย

ในตอนท้าย เราตรวจสอบกรณีศึกษาของลูกค้า Microsoft ที่นํา Virtual Network การสนับสนุนสําหรับ Power Platform มาใช้งานสําเร็จ เพื่อเพิ่มความปลอดภัยและการเชื่อมต่อ ในขณะที่มั่นใจได้ว่าสอดคล้องกับข้อกําหนดด้านข้อบังคับ

การสนับสนุน Virtual Network สําหรับ Power Platform เป็นคุณลักษณะสําคัญที่ช่วยให้องค์กรสามารถปรับปรุงความปลอดภัยเครือข่าย ปรับการเชื่อมต่อให้เหมาะสม และรับประกันการปฏิบัติตามข้อกําหนดด้านข้อบังคับ องค์กรที่ใช้การสนับสนุน Virtual Network สามารถเชื่อมต่อบริการ Power Platform กับแหล่งข้อมูลส่วนตัวได้อย่างปลอดภัยเพื่อกําจัดความเสี่ยงที่เกี่ยวข้องกับการเปิดเผยแหล่งข้อมูลเหล่านั้นไปยังอินเทอร์เน็ตสาธารณะ

เนื้อหาที่เกี่ยวข้อง

- ภาพรวมการสนับสนุน Virtual Network

- ตั้งค่าการสนับสนุน Virtual Network สําหรับ Power Platform

- การมอบหมายซับเน็ตเวิร์กคืออะไร?

- เข้าใจการตั้งราคาสำหรับเครือข่าย Azure

- แก้ไขปัญหาด้านเครือข่ายเสมือน