Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Şunlar için geçerlidir:Azure SQL Managed Instance

Bu makalede, Windows veya Linux ile Azure SQL Managed Instance yüklü SQL Server arasında çoğaltma yapmak için ortamınızı bir Managed Instance bağlantısı için nasıl hazırlayabileceğiniz öğretilir.

Not

İndirilebilir bir betik kullanarak ortamınızı Managed Instance bağlantısına hazırlamayı otomatikleştirebilirsiniz. Daha fazla bilgi için bağlantı kurulumu otomatikleştirme bloguna bakın.

Önkoşullar

SQL Server ile Azure SQL Managed Instance arasında bağlantı oluşturmak için aşağıdaki önkoşullara ihtiyacınız vardır:

- Etkin bir Azure aboneliği. Aboneliğiniz yoksa ücretsiz bir hesap oluşturun.

- Gerekli hizmet güncelleştirmesi ile Desteklenen SQL Server sürümü.

- Uygun bir güncelleme ilkesi ile Azure SQL Managed Instance. Eğer yoksa başlayın.

- İlk birincil sunucu olmayı planladığınız bir sunucu. Bu seçim, bağlantıyı nereden oluşturmanız gerektiğini belirler.

- SQL Managed Instance birincil örneğinden SQL Server 2025 ikincil örneğine bağlantı yapılandırılması, yalnızca SQL Server 2025 güncelleştirme ilkesine göre yapılandırılmış SQL yönetilen örnekleriyle desteklenir.

- SQL Managed Instance birincilinden SQL Server 2022 ikinciline bağlantının yapılandırılması yalnızca SQL Server 2022 CU10 ile başlayarak ve SQL Server 2022 güncelleştirme ilkesiyle yapılandırılmış SQL yönetilen örneklerle desteklenir.

Dikkat

Bağlantı özelliğiyle kullanmak üzere SQL yönetilen örneğinizi oluşturduğunuzda, SQL Server In-Memory OLTP (Çevrimiçi İşlem İşleme) özellikleri için bellek gereksinimlerini dikkate alın. Daha fazla bilgi için bkz. Azure SQL Managed Instance kaynak sınırlarının genel bakışına.

İzinler

SQL Server için sysadmin izinlerine sahip olmanız gerekir.

Azure SQL Managed Instance için SQL Managed Instance Katkıda Bulunan üyesi olmanız veya özel rol için aşağıdaki izinlere sahip olmanız gerekir:

| Microsoft. Sql/ kaynak | Gerekli izinler |

|---|---|

| Microsoft.Sql/managedInstances | /oku, /yaz |

| Microsoft.Sql/managedInstances/hybridCertificate | /eylem |

| Microsoft.Sql/managedInstances/databases | /okuma, /silme, /yazma, /tamamlaGeriYükleme/eylem, /yedekleriOku/eylem, /geriYüklemeDetayları/okuma |

| Microsoft.Sql/managedInstances/distributedAvailabilityGroups | /oku, /yaz, /sil, /rolüAyarla/action |

| Microsoft.Sql/managedInstances/endpointCertificates | /okumak |

| Microsoft.Sql/managedInstances/hybridLink | /oku, /yaz, /sil |

| Microsoft. Sql/managedInstances/serverTrustCertificates | /yaz, /sil, /oku |

Çoğaltmalar arasındaki performans kapasitesini eşleştirme

Bağlantı özelliğini kullandığınızda, SQL Server ile SQL Managed Instance arasındaki performans kapasitesini eşleştirmek önemlidir. Bu eşleme, ikincil replikanın birincil replikadan gelen çoğaltmaya yetişememesi veya yük devretmeden sonra performans sorunlarını önlemenize yardımcı olur. Performans kapasitesi CPU çekirdeklerini (veya Azure sanal çekirdekleri), belleği ve G/Ç aktarım hızını içerir.

SQL Server örneğinizi hazırlama

SQL Server örneğinizi hazırlamak için şunları doğrulamanız gerekir:

- Desteklenen en düşük sürümdesiniz.

-

Veritabanında bir veritabanı ana anahtarı

masteroluşturdunuz. - Kullanılabilirlik grupları özelliğini etkinleştirdiniz.

- Başlangıçta uygun izleme bayraklarını eklediniz .

- Yedekleriniz checksum'ları kullanır.

- SQL Server 2019 veya sonraki bir sürümdeyseniz accelerated database recovery etkinleştirdiniz ve bunu hedef SQL yönetilen örneğinde kullanmayı planlıyorsunuz.

- Hedef SQL yönetilen örneğinde kullanmayı planlıyorsanız Hizmet Aracısı'nı etkinleştirdiniz.

Bu değişikliklerin geçerli olması için SQL Server yeniden başlatmanız gerekir.

Hizmet güncelleştirmelerini yükleme

version desteklenebilirlik tablosunda listelendiği gibi SQL Server sürümünüzde uygun bakım güncelleştirmesinin yüklü olduğundan emin olun. Güncelleştirmeleri yüklemeniz gerekiyorsa, güncelleştirme sırasında SQL Server örneğinizi yeniden başlatmanız gerekir.

SQL Server sürümünüzü denetlemek için SQL Server'da aşağıdaki Transact-SQL (T-SQL) betiğini çalıştırın:

-- Run on SQL Server

-- Shows the version and CU of the SQL Server

USE master;

GO

SELECT @@VERSION as 'SQL Server version';

Ana veritabanında veritabanı ana anahtarı oluşturma

Bağlantı, kimlik doğrulamasını ve SQL Server ile SQL Managed Instance arasındaki iletişimi şifrelemek için sertifikaları kullanır. Veritabanı ana anahtarı, bağlantı tarafından kullanılan sertifikaları korur. Zaten bir veritabanı ana anahtarınız varsa bu adımı atlayabilirsiniz.

Veritabanında ana anahtarı master oluşturun. Parolanızı aşağıdaki betiğin <strong_password> yerine ekleyin ve gizli ve güvenli bir yerde saklayın. Bu T-SQL betiğini SQL Server çalıştırın:

-- Run on SQL Server

-- Create a master key

USE master;

GO

CREATE MASTER KEY ENCRYPTION BY PASSWORD = '<strong_password>';

Veritabanı ana anahtarına sahip olduğunuzdan emin olmak için SQL Server üzerinde aşağıdaki T-SQL betiğini kullanın:

-- Run on SQL Server

USE master;

GO

SELECT * FROM sys.symmetric_keys WHERE name LIKE '%DatabaseMasterKey%';

Kullanılabilirlik gruplarını etkinleştirme

Bağlantı özelliği, varsayılan olarak devre dışı bırakılan Always On kullanılabilirlik grupları özelliğini kullanır. Daha fazla bilgi için bkz . AlwaysOn kullanılabilirlik grupları özelliğini etkinleştirme.

Not

SQL Server on Linux için bkz. Enable Always On kullanılabilirlik grupları.

Kullanılabilirlik grupları özelliğinin etkinleştirildiğini onaylamak için SQL Server aşağıdaki T-SQL betiğini çalıştırın:

-- Run on SQL Server

-- Is the availability groups feature enabled on this SQL Server

DECLARE @IsHadrEnabled sql_variant = (select SERVERPROPERTY('IsHadrEnabled'))

SELECT

@IsHadrEnabled as 'Is HADR enabled',

CASE @IsHadrEnabled

WHEN 0 THEN 'Availability groups DISABLED.'

WHEN 1 THEN 'Availability groups ENABLED.'

ELSE 'Unknown status.'

END

as 'HADR status'

Önemli

SQL Server 2016 (13.x) için, kullanılabilirlik grupları özelliğini etkinleştirmeniz gerekiyorsa, 2016 önkoşulları hazırlama SQL Server - Azure SQL Managed Instance bağlantısı altında belgelenen ek adımları tamamlamanız gerekir. Bu ek adımlar, bağlantı tarafından desteklenen SQL Server 2017 (14.x) ve sonraki sürümler için gerekli değildir.

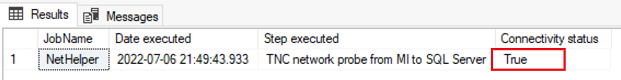

Kullanılabilirlik grupları özelliği etkinleştirilmediyse etkinleştirmek için şu adımları izleyin:

Sol bölmeden SQL Server Services öğesini seçin.

SQL Server hizmetine sağ tıklayın ve Properties öğesini seçin.

SQL Server Configuration Manager'da hizmet için özellikleri açma seçimlerini gösteren ekran görüntüsü.

AlwaysOn Kullanılabilirlik Grupları sekmesine gidin.

Her Zaman Açık Kullanılabilirlik Gruplarını Etkinleştir onay kutusunu ve ardından Tamam'ı seçin.

- SQL Server 2016 (13.x) kullanıyorsanız ve Enable Always On Kullanılabilirlik Grupları seçeneği

This computer is not a node in a failover clusteriletisiyle devre dışı bırakıldıysa, Prepare SQL Server 2016 önkoşulları - Azure SQL Managed Instance link bölümünde açıklanan ek adımları izleyin. Bu diğer adımları tamamladıktan sonra geri dönün ve bu adımı yeniden deneyin.

- SQL Server 2016 (13.x) kullanıyorsanız ve Enable Always On Kullanılabilirlik Grupları seçeneği

İletişim kutusunda Tamam'ı seçin.

SQL Server hizmetini yeniden başlatın.

Başlangıç izleme bayraklarını etkinleştirme

Bağlantınızın performansını iyileştirmek için başlangıçta aşağıdaki izleme bayraklarını etkinleştirmenizi öneririz:

-

-T1800: Bu izleme bayrağı, kullanılabilirlik grubundaki birincil ve ikincil çoğaltmaların günlük dosyaları 512 bayt ve 4 KB gibi farklı kesim boyutlarına sahip disklerde barındırıldığında performansı iyileştirir. Hem birincil hem de ikincil çoğaltmaların disk kesimi boyutu 4 KB ise, bu izleme bayrağı gerekli değildir. Daha fazla bilgi için bkz. KB3009974. -

-T9567: Bu izleme bayrağı, otomatik dağıtım sırasında kullanılabilirlik grupları için veri akışının sıkıştırılmasına olanak tanır. Sıkıştırma, işlemci üzerindeki yükü artırır, ancak tohumlama sırasında aktarım süresini önemli ölçüde azaltabilir.

Not

Linux'ta SQL Server için, İzleme bayraklarını etkinleştirin bölümüne bakın.

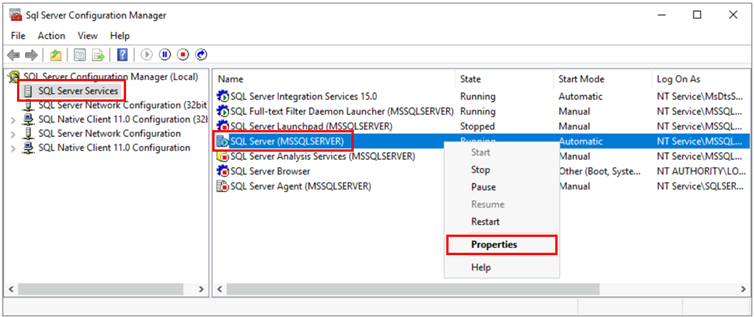

Başlangıçta bu izleme bayraklarını etkinleştirmek için aşağıdaki adımları kullanın:

SQL Server Configuration Manager açın.

Sol bölmeden SQL Server Services öğesini seçin.

SQL Server hizmetine sağ tıklayın ve Properties öğesini seçin.

Başlangıç Parametreleri sekmesine gidin. Başlangıç parametresi belirtin bölümüne girin

-T1800ve Ekle'yi seçerek başlangıç parametresini ekleyin. Ardından-T9567girin ve Ekle'yi seçerek diğer izleme bayrağını ekleyin. Yaptığınız değişiklikleri kaydetmek için Apply'ı (Uygula) seçin.

Özellikler penceresini kapatmak için Tamam'ı seçin.

Daha fazla bilgi için izleme bayraklarını etkinleştirme söz dizimine bakın.

Sağlama toplamlarıyla yedekleme kullan

Bir bağlantı oluşturduğunuzda, birincil ve ikincil çoğaltmalar arasındaki ilk tohumlama, birincil çoğaltmadaki veritabanının tam yedeği alınarak, ikincil çoğaltmaya aktarılarak ve orada geri yüklenerek gerçekleştirilir. Tam yedeklemeyi aldığınızda, yedeklemenin WITH CHECKSUM geçerli olduğundan ve bozulma olmadığından emin olmak için seçeneğini kullanmanızı öneririz. Daha fazla bilgi için bkz. BACKUP (Transact-SQL).

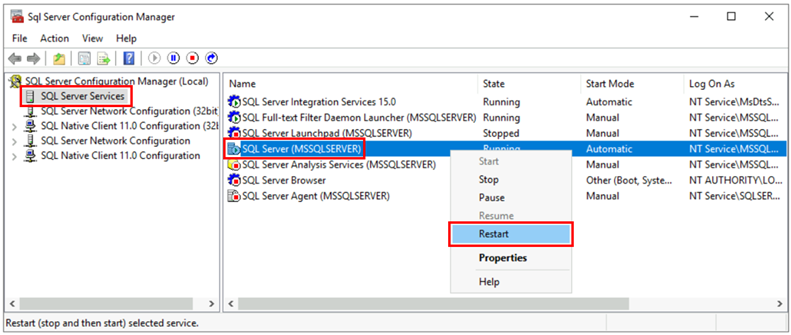

SQL Server yeniden başlatın ve yapılandırmayı doğrulayın

desteklenen bir SQL Server sürümünü kullandığınızdan emin olduktan, Always On kullanılabilirlik grupları özelliğini etkinleştirdikten ve başlangıç izleme bayraklarınızı ekledikten sonra, tüm bu değişiklikleri uygulamak için SQL Server örneğinizi yeniden başlatın:

SQL Server Configuration Manager açın.

Sol bölmeden SQL Server Services öğesini seçin.

SQL Server hizmetine sağ tıklayın ve Restart öğesini seçin.

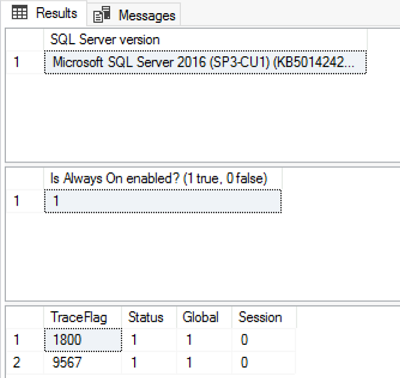

Yeniden başlatma işleminden sonra, SQL Server örneğinizin yapılandırmasını doğrulamak için SQL Server aşağıdaki T-SQL betiğini çalıştırın:

-- Run on SQL Server

-- Shows the version and CU of SQL Server

USE master;

GO

SELECT @@VERSION as 'SQL Server version';

GO

-- Shows if the Always On availability groups feature is enabled

SELECT SERVERPROPERTY ('IsHadrEnabled') as 'Is Always On enabled? (1 true, 0 false)';

GO

-- Lists all trace flags enabled on SQL Server

DBCC TRACESTATUS;

SQL Server sürümünüz, uygun hizmet güncelleştirmeleriyle uygulanan desteklenen sürümlerden biri olmalı, Always On kullanılabilirlik grupları özelliği etkinleştirilmeli ve -T1800 ve -T9567 izleme bayrakları etkinleştirilmelidir. Aşağıdaki ekran görüntüsü, düzgün yapılandırılmış bir SQL Server örneği için beklenen sonucun bir örneğidir:

Hızlandırılmış veritabanı kurtarmayı etkinleştirme

SQL Server 2019 ve sonraki sürümler için accelerated veritabanı kurtarma etkinleştirin ve kalıcı sürüm deposunun (PVS) PRIMARY olarak ayarlandığından emin olun. Kaynak SQL Server veritabanında hızlandırılmış veritabanı kurtarma etkinleştirilmediyse, veritabanı taşındıktan sonra hedef SQL yönetilen örnek üzerinde etkinleştiremezsiniz. Kalıcı sürüm deposu (PVS) olarak PRIMARYayarlı değilse, hedef SQL yönetilen örneğinde geri yükleme işlemleriyle ilgili sorunlarla karşılaşabilirsiniz.

SQL Server 2017 ve önceki sürümlerde hızlandırılmış veritabanı kurtarma desteklenmez, bu nedenle bu adım gerekli değildir.

Hızlandırılmış veritabanı kurtarmayı kaynak SQL Server veritabanında düzgün yapılandırmak için şu adımları izleyin:

SQL Server aşağıdaki Transact-SQL betiğini çalıştırarak hızlandırılmış veritabanı kurtarmayı etkinleştirin:

ALTER DATABASE [<database name>] SET ACCELERATED_DATABASE_RECOVERY = ON;Kalıcı sürüm deposu (PVS), varsayılan yapılandırma olan kaynak veritabanında olarak ayarlanmalıdır

PRIMARY. Bu daha önce değiştirildiyse, geçişi başlatmadan önce bunu BİRİnCİl olarak değiştirmeniz gerekir.

Service Broker'ı etkinleştir

Service Broker SQL Server tüm sürümleri için varsayılan olarak etkindir. Eğer Hizmet Aracısı devre dışıysa ve Hizmet Aracısı'nı SQL Managed Instance'da kullanmayı planlıyorsanız, SQL Managed Instance'a geçirmeden önce kaynak SQL Server veritabanında Hizmet Aracısı'nı etkinleştirin. Hizmet Aracısı kaynak SQL Server veritabanında etkinleştirilmediyse, hedef SQL yönetilen örneğinde kullanamazsınız.

Hizmet Aracısı'nın etkinleştirilip etkinleştirilmediğini denetlemek için SQL Server örnekte aşağıdaki Transact-SQL betiğini çalıştırın:

SELECT name AS [Database Name], is_broker_enabled AS [Service Broker Enabled]

FROM sys.databases

WHERE name = '<database name>';

Hizmet Aracısı devre dışı bırakıldıysa, kaynak SQL Server veritabanında aşağıdaki Transact-SQL betiğini çalıştırarak etkinleştirin:

USE master;

GO

ALTER DATABASE [<database name>]

SET ENABLE_BROKER;

GO

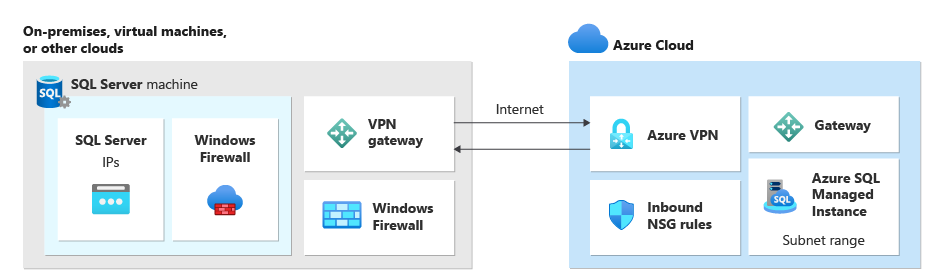

Ağ bağlantısını yapılandırma

Bağlantının çalışması için SQL Server ile SQL Managed Instance arasında ağ bağlantınız olmalıdır. Seçtiğiniz ağ seçeneği, SQL Server örneğinizin Azure bir ağda olup olmamasına bağlıdır.

Azure Sanal Makineleri Üzerinde SQL Server

SQL Managed Instance barındıran aynı Azure sanal ağda SQL Server on Azure Virtual Machines dağıtmak en basit yöntemdir çünkü iki örnek arasında otomatik olarak ağ bağlantısı vardır. Daha fazla bilgi için bkz. Quickstart: Azure VM'yi Azure SQL Managed Instance'a bağlanacak şekilde yapılandırma.

SQL Server on Azure Virtual Machines örneğiniz SQL yönetilen örneğinizden farklı bir sanal ağdaysa iki sanal ağı bağlamanız gerekir. Bu senaryonun çalışması için sanal ağların aynı abonelikte olması gerekmez.

Sanal ağları bağlamak için iki seçenek vardır:

- Azure sanal ağ eşleştirme

- VNet-VNet VPN gateway (Azure portal, PowerShell, Azure CLI)

Peering tercih edilir çünkü Microsoft omurga ağını kullanır. Bu nedenle, bağlantı açısından bakıldığında, eşlenmiş bir sanal ağdaki ve aynı sanal ağdaki sanal makineler arasındaki gecikme süresinde belirgin bir fark yoktur. Sanal ağ eşlemesi aynı bölgedeki ağlar arasında desteklenir. Küresel sanal ağ eşleştirmesi, 22 Eylül 2020'den sonra oluşturulan alt ağlarda barındırılan örnekler için desteklenir. Daha fazla bilgi için bkz . Sık sorulan sorular (SSS).

SQL Server Azure dışında

SQL Server örneğiniz Azure dışında barındırılıyorsa, şu seçeneklerden birini kullanarak SQL Server ile SQL Managed Instance arasında bir VPN bağlantısı kurun:

- Siteden siteye VPN bağlantısı

- Azure ExpressRoute bağlantısı

İpucu

Verileri çoğaltırken en iyi ağ performansı için ExpressRoute'u öneririz. Kullanım örneğiniz için yeterli bant genişliğine sahip bir ağ geçidi sağlayın.

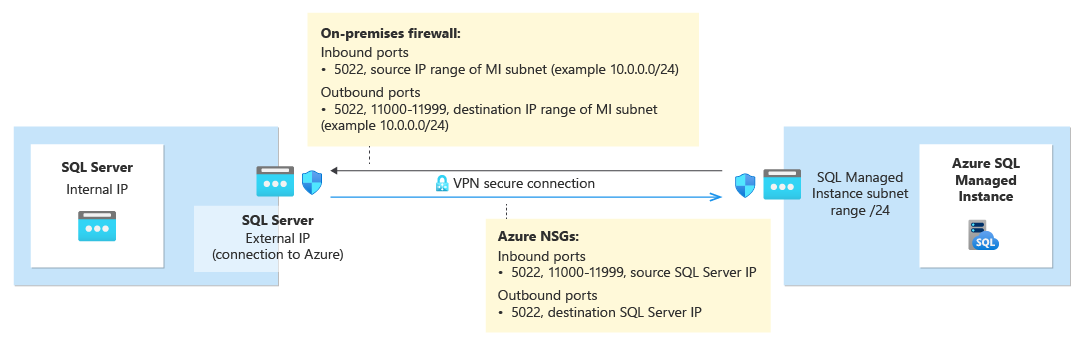

Ortamlar arasındaki ağ bağlantı noktaları

Bağlantı mekanizmasından bağımsız olarak, ortamlar arasında ağ trafiğinin akması için karşılanması gereken gereksinimler vardır:

SQL Managed Instance barındıran alt ağ üzerindeki Ağ Güvenlik Grubu (NSG) kurallarının aşağıdakilere izin vermeleri gerekir:

- Kaynak SQL Server IP'sinden gelen trafiği almak için hedef bağlantı noktası 5022 ve bağlantı noktası aralığı 11000-11999

- Hedef SQL Server IP'ye trafik göndermek için 5022 numaralı giden bağlantı noktası

SQL Server barındıran ağdaki tüm güvenlik duvarlarının ve konak işletim sisteminin aşağıdakilere izin vermeleri gerekir:

- Gelen bağlantı noktası 5022, /24 MI alt ağdaki kaynak IP aralığından trafik almak için açıldı (örneğin, 10.0.0.0/24)

- Giden bağlantı noktaları 5022 ve 11000-11999 bağlantı noktası aralığı, MI alt ağdaki hedef IP aralığına trafik göndermek için açıldı (örnek 10.0.0.0/24)

Aşağıdaki tabloda her ortam için bağlantı noktası eylemleri açıklanmaktadır:

| Ortam | Yapılması gereken |

|---|---|

| SQL Server (Azure içinde) | Ağ güvenlik duvarı için 5022 numaralı bağlantı noktasında hem gelen hem de giden trafiği SQL Managed Instance alt ağ IP aralığının tamamına açın. Gerekirse, SQL Server ana bilgisayar işletim sistemi (Windows/Linux) güvenlik duvarında da aynısını yapın. Bağlantı noktası 5022'de iletişime izin vermek için, sanal makineyi (VM) barındıran sanal ağda bir ağ güvenlik grubu (NSG) kuralı oluşturun. |

| SQL Server (Azure dışında) | Ağ güvenlik duvarı için 5022 numaralı bağlantı noktasında hem gelen hem de giden trafiği SQL Managed Instance alt ağ IP aralığının tamamına açın. Gerekirse, SQL Server ana bilgisayar işletim sistemi (Windows/Linux) güvenlik duvarında da aynısını yapın. |

| SQL Managed Instance | IP adresinden ve 5022 numaralı bağlantı noktasında ve 11000-11999 numaralı bağlantı noktası aralığında SQL Server barındıran ağdan gelen ve giden trafiğe izin vermek için Azure portalında NSG kuralı oluşturun. |

Windows Güvenlik Duvarı'nda bağlantı noktalarını açmak için, SQL Server örneğinin Windows ana bilgisayar işletim sisteminde aşağıdaki PowerShell betiğini kullanın:

New-NetFirewallRule -DisplayName "Allow TCP port 5022 inbound" -Direction inbound -Profile Any -Action Allow -LocalPort 5022 -Protocol TCP

New-NetFirewallRule -DisplayName "Allow TCP port 5022 outbound" -Direction outbound -Profile Any -Action Allow -LocalPort 5022 -Protocol TCP

Aşağıdaki diyagramda, ortamdaki tüm güvenlik duvarlarının SQL Server barındıran işletim sistemi güvenlik duvarı ve tüm kurumsal güvenlik duvarları ve/veya ağ geçitleri dahil olmak üzere açık bağlantı noktaları olması gerektiğini gösteren bir şirket içi ağ ortamı örneği gösterilmektedir:

Önemli

- Bağlantı noktalarının, konak sunucusu ve ağdaki tüm şirket güvenlik duvarları veya ağ geçitleri dahil olmak üzere ağ ortamındaki tüm güvenlik duvarlarında açık olması gerekir. Şirket ortamlarında, şirket ağ katmanında ek bağlantı noktalarının açılmasına yardımcı olması için ağ yöneticinize bu bölümdeki bilgileri göstermeniz gerekebilir.

- uç noktayı SQL Server tarafında özelleştirmeyi seçebilirsiniz ancak SQL Managed Instance bağlantı noktası numaraları değiştirilemez veya özelleştirılamaz.

- Yönetilen örnekleri barındıran alt ağların IP adresi aralıkları ve SQL Server çakışmamalıdır.

İzin verenler listesine URL ekleme

Ağ güvenlik ayarlarınıza bağlı olarak, SQL Managed Instance FQDN ve Azure tarafından kullanılan bazı Kaynak Yönetimi uç noktaları için izin verme listenize URL'ler eklemeniz gerekebilir.

İzin verme listenize eklenmesi gereken kaynaklar aşağıda listelenmiştir:

- SQL Yöneticili Örnek'in tam nitelikli etki alanı adı (FQDN). Örneğin:

managedinstance.a1b2c3d4e5f6.database.windows.net. - Microsoft Entra Yetkilisi

- Microsoft Entra Uç Nokta Kaynak Kimliği

- Resource Manager Uç Noktası

- Hizmet Uç Noktası

SMS'yi kamu bulutları için yapılandırma bölümündeki adımları izleyerek SQL Server Management Studio'daki (SSMS) Tools arabirimine erişin ve bulutunuzda izin verme listenize eklemeniz gereken kaynakların belirli URL'lerini belirleyin.

Ağ bağlantısını test etme

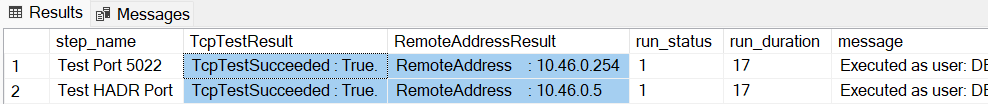

bağlantının çalışması için SQL Server ile SQL Managed Instance arasında çift yönlü ağ bağlantısı gereklidir. SQL Server tarafında bağlantı noktalarını açıp SQL Managed Instance tarafında bir NSG kuralı yapılandırdıktan sonra, SQL Server Management Studio (SSMS) veya Transact-SQL kullanarak bağlantıyı test edin.

İki örnek arasındaki bağlantıyı denetlemek için hem SQL Server hem de SQL Managed Instance geçici bir SQL Aracısı işi oluşturarak ağı test edin. SSMS'de Ağ Denetleyicisi'ni kullandığınızda, iş sizin için otomatik olarak oluşturulur ve test tamamlandıktan sonra silinir. Ağınızı T-SQL kullanarak test ederseniz SQL Aracısı işini el ile silmeniz gerekir.

Not

PowerShell betiklerinin SQL Server on Linux SQL Server Agent tarafından yürütülmesi şu anda desteklenmediğinden şu anda SQL Server on Linux'da SQL Server Agent işinden Test-NetConnection yürütmek mümkün değildir.

Ağ bağlantısını test etmek için SQL Aracısı'nı kullanmak için aşağıdaki gereksinimlere ihtiyacınız vardır:

- Testi yapan kullanıcının iş oluşturma izinlerine (sysadmin olması veya SQL Server ve SQL Managed Instance için SQLAgentOperator rolüne ait olması) sahip olması gerekir.

- SQL Server Agent hizmetinin SQL Server'da çalışıyor olması gerekir. Aracı varsayılan olarak SQL Managed Instance açık olduğundan ek bir eylem gerekmez.

Aşağıdakileri göz önünde bulundurun:

- Hatalı negatifleri önlemek için, ağ yolu boyunca bulunan tüm güvenlik duvarlarının İnternet Denetim İletisi Protokolü (ICMP) trafiğine izin vermesi gerekir.

- Hatalı pozitif sonuçları önlemek için, ağ yolu üzerindeki tüm güvenlik duvarlarının özel SQL Server UCS protokolünde trafiğe izin vermesi gerekir. Protokolün engellenmesi bağlantı testinin başarılı olmasına neden olabilir, ancak bağlantı oluşturulamıyor.

- Paket düzeyinde korumaları olan gelişmiş güvenlik duvarı kurulumlarının, SQL Server ile SQL Managed Instance arasındaki trafiğe uygun şekilde yapılandırılması gerekir.

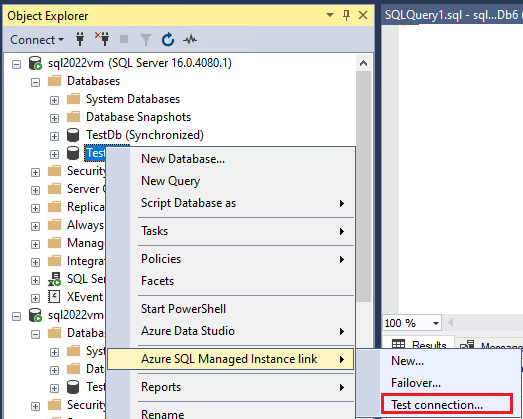

SSMS'de SQL Server ile SQL Managed Instance arasındaki ağ bağlantısını test etmek için şu adımları izleyin:

SSMS'de birincil çoğaltma olacak olan örneğe bağlanın.

Object Explorer'da veritabanlarını genişletin ve ikincil ile ilişkilendirmek istediğiniz veritabanına sağ tıklayın. Tasks>Azure SQL Managed Instance link>Test Connection öğesini seçerek Network Denetleyicisi sihirbazını açın:

Ağ Denetleyicisi sihirbazının Giriş sayfasında İleri'yiseçin.

Önkoşullar sayfasında tüm gereksinimler karşılanıyorsa İleri'yi seçin. Aksi takdirde karşılanmayan önkoşulları çözün ve Doğrulamayı Yeniden Çalıştır'ı seçin.

Oturum Aç sayfasında, ikincil çoğaltma olacak diğer örneğe bağlanmak için Oturum Aç'ı seçin. İleri'yi seçin.

Ağ Seçeneklerini Belirtin sayfasında ayrıntıları denetleyin ve gerekirse bir IP adresi sağlayın. İleri'yi seçin.

Özet sayfasında, sihirbazın gerçekleştirdiği eylemleri gözden geçirin ve ardından Son'u seçerek iki kopya arasındaki bağlantıyı test etmek için işlemi tamamlayın.

İki çoğaltma arasında bağlantı olduğunu doğrulamak için Sonuçlar sayfasını gözden geçirin ve ardından bitirmek için Kapat'ı seçin.

Dikkat

Sonraki adımlarla yalnızca kaynak ve hedef ortamlarınız arasındaki ağ bağlantısını doğruladıktan sonra devam edin. Aksi takdirde devam etmeden önce ağ bağlantısı sorunlarını giderin.

TDE korumalı veritabanının sertifikalarını geçirme (isteğe bağlı)

Transparent Data Encryption (TDE) tarafından korunan bir SQL Server veritabanını SQL yönetilen örneğine bağlıyorsanız, bağlantıyı kullanmadan önce ilgili şifreleme sertifikasını şirket içinden veya Azure VM SQL Server örneğinden SQL yönetilen örneğine geçirmeniz gerekir. Ayrıntılı adımlar için bkz. TDE korumalı bir veritabanının sertifikasını Azure SQL Managed Instance'a taşıma.

Hizmet tarafından yönetilen TDE anahtarlarıyla şifrelenmiş SQL Managed Instance veritabanları SQL Server bağlanamaz. Şifrelenmiş bir veritabanını yalnızca müşteri tarafından yönetilen bir anahtarla şifrelendiyse ve hedef sunucunun veritabanını şifrelemek için kullanılan anahtara erişimi varsa SQL Server bağlayabilirsiniz. Daha fazla bilgi için bkz. Azure Key Vault ile SQL Server TDE'yi ayarlama.

Not

Azure Key Vault, SQL Server on Linux için SQL Server 2022 Cumulative Update 14 ile başlayarak desteklenir.

SSMS'yi yükleme

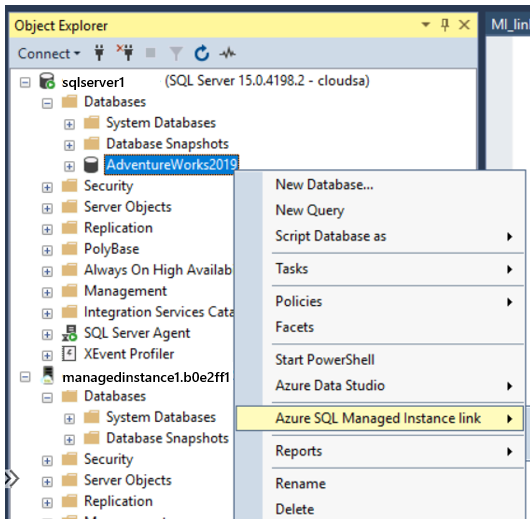

SQL Server Management Studio (SSMS), Managed Instance bağlantısını kullanmanın en kolay yoludur. İstemci makinenize en son SQL Server Management Studio (SSMS) sürümünü yükleyin.

Yükleme tamamlandıktan sonra SSMS'yi açın ve desteklenen SQL Server örneğine bağlanın. Bir kullanıcı veritabanına sağ tıklayın ve menüde Azure SQL Managed Instance link seçeneğinin göründüğünü doğrulayın.

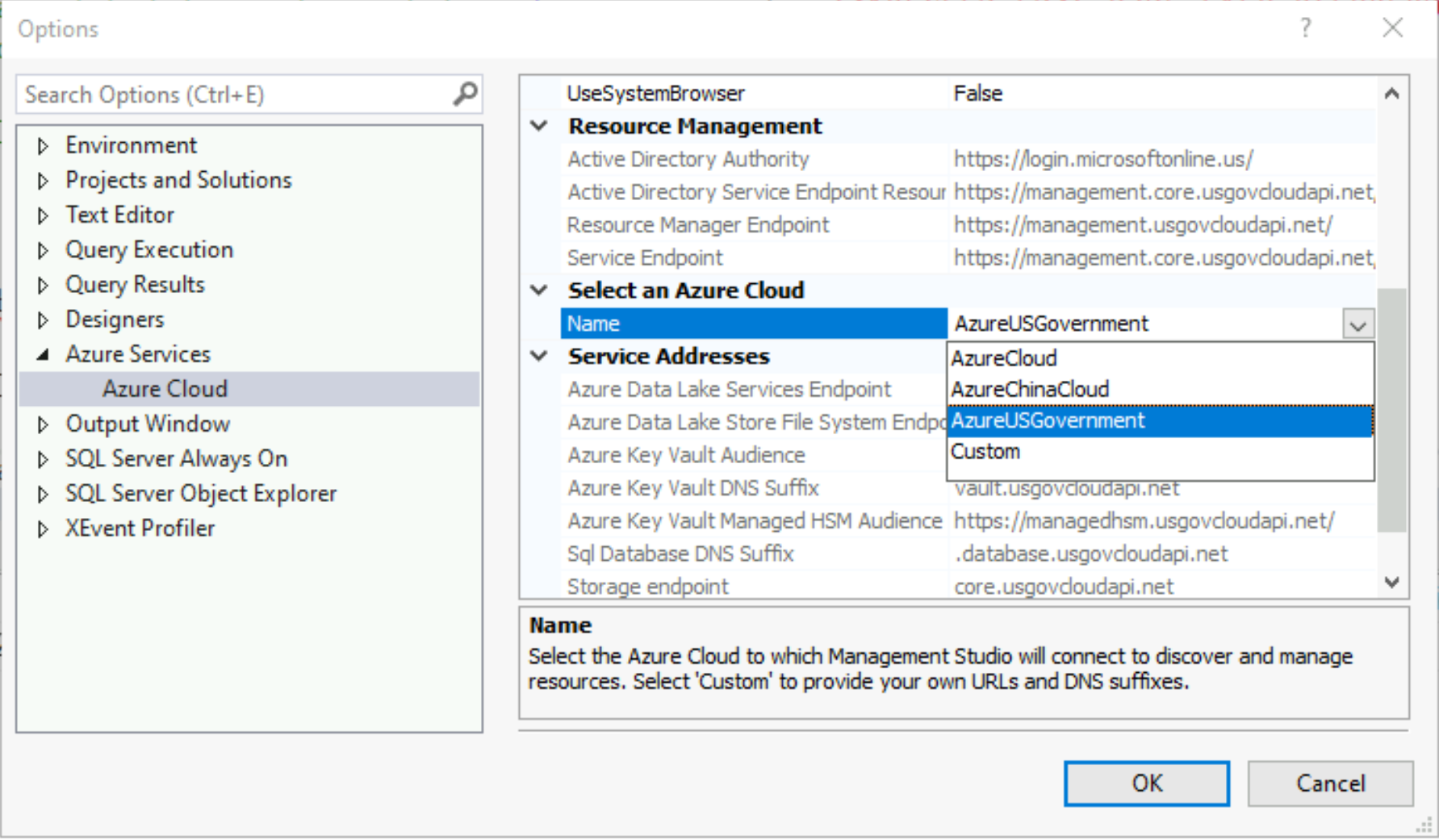

Kamu bulutları için SSMS'yi yapılandırma

SQL Managed Instance bir kamu bulutunda dağıtmak istiyorsanız SQL Server Management Studio (SSMS) ayarlarınızı doğru bulutu kullanacak şekilde değiştirmeniz gerekir. SQL Managed Instance bir kamu bulutunda dağıtmıyorsanız bu adımı atlayın.

SSMS ayarlarınızı güncelleştirmek için şu adımları izleyin:

- SSMS’i açın.

- Menüde Araçlar'ı ve ardından Seçenekler'i seçin.

- Azure Services genişletin ve Azure Cloud öğesini seçin.

Select an Azure Cloud altında açılan listeyi kullanarakAzureUSGovernment veyaAzureChinaCloud :

Genel buluta geri dönmek istiyorsanız açılan listeden AzureCloud'u seçin.

İlgili içerik

Bağlantıyı kullanmak için:

- SSMS ile SQL Server ve SQL Yönetilen Örneği arasındaki bağlantıyı yapılandırın

- SQL Server ile SQL Yönetilen örneği arasındaki bağlantıyı betiklerle yapılandırın

- Bağlantıya yük devret

- Bağlantıyla geçiş

- Bağlantıyı korumak için en iyi yöntemler

Bağlantı hakkında daha fazla bilgi edinmek için:

- Managed Instance bağlantısına genel bakış

- Managed Instance bağlantısıyla Felaket Kurtarma

Diğer çoğaltma ve geçiş senaryoları için şunları göz önünde bulundurun: