Öğretici: Azure Sanal Makineler'a (VM'ler) WebSphere Uygulama Sunucusu Ağ Dağıtımı'nın (geleneksel) el ile yüklenmesi

Bu öğreticide, GELENEKSEL IBM WebSphere Application Server (WAS) Ağ Dağıtımı 'nın (ND) nasıl yükleneceği ve GNU/Linux üzerinde Azure Sanal Makineler(VM) üzerinde was kümesinin nasıl yapılandırıldığı gösterilmektedir.

Bu öğreticide aşağıdakilerin nasıl yapılacağını öğreneceksiniz:

- Özel bir sanal ağ oluşturun ve ağ içindeki VM'leri oluşturun.

- Geleneksel WebSphere Uygulama Sunucusu Ağ Dağıtımı'nı (V9 veya V8.5) grafik arabirimini kullanarak VM'lere el ile yükleyin.

- Profil Yönetimi Aracı'nı kullanarak was kümesi yapılandırın.

- Kümede bir Java Platform Enterprise Sürümü (Java EE) uygulaması dağıtın ve çalıştırın.

- uygulamayı Azure Uygulaması lication Gateway aracılığıyla genel İnternet'te kullanıma sunma.

- Başarılı yapılandırmayı doğrulayın.

Bu adımların tümünü doğrudan Azure portalından GNU/Linux VM'lerinde sizin yerinize uygulayan tam otomatik bir çözüm tercih ediyorsanız bkz. Hızlı Başlangıç: Azure Sanal Makineler'de WebSphere Uygulama Sunucusu Ağ Dağıtım Kümesi Dağıtma. Daha az otomatikleştirilmiş ancak yine de hızlandırılmış bir seçenek, önceden yapılandırılmış bir Red Hat Linux temel görüntüsü kullanarak işletim sistemine Java Development Kit (JDK) ve WebSphere yükleme adımlarını atlamaktır. WebSphere Application Server görüntüsü 9.0.5.x için bir sorgu kullanarak bu teklifleri Azure Market bulabilirsiniz.

Azure'da WebSphere çözümleri geliştiren mühendislik ekibiyle geçiş senaryonuz üzerinde yakından çalışmak istiyorsanız, WebSphere geçişiyle ilgili bu kısa anketi doldurun ve iletişim bilgilerinizi ekleyin. Program yöneticileri, mimarlar ve mühendislerden oluşan ekip, yakın işbirliği başlatmak için sizinle hemen iletişime geçecektir.

Önkoşullar

- Azure aboneliği. Azure aboneliğiniz yoksa başlamadan önce ücretsiz bir hesap oluşturun.

- Azure CLI komutlarını çalıştırmak için Azure CLI sürüm 2.46.0 veya üzerini yükleyin.

- Bu makalede, Windows PowerShell veya UNIX Bash'te Azure CLI komutlarını çağırma yönergeleri sağlanır. Her iki durumda da Azure CLI'yi yüklemeniz gerekir.

- İstendiğinde, ilk kullanımda Azure CLI uzantılarını yükleyin. Uzantılar hakkında daha fazla bilgi için bkz . Azure CLI ile uzantıları kullanma ve yönetme.

- Yüklü sürümü ve bağımlı kitaplıkları bulmak için az version komutunu çalıştırın. En son sürüme yükseltmek için az upgrade komutunu çalıştırın.

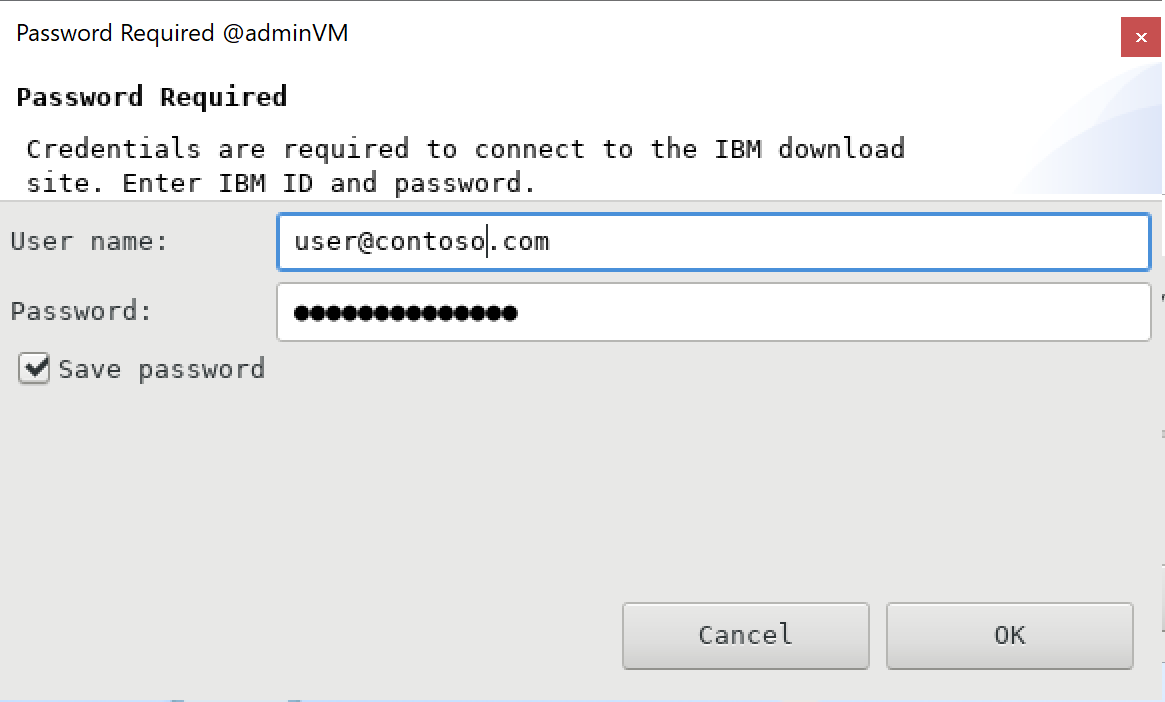

- IBMid'iniz olmalı. Hesabınız yoksa IBM'de oturum açın'da bir IBM hesabı oluşturun ve IBMid oluştur'u seçin. IBMid parolanızı ve e-postanızı not edin.

- IBM WebSphere Application Server Ağ Dağıtımı'nın 8.5.5 sürümünü kullanmayı planlıyorsanız, bu IBMid yazılımın bu sürümünü kullanma hakkına sahip olmalıdır. Yetkilendirmeler hakkında bilgi edinmek için IBM Passport Advantage sitenizin birincil veya ikincil kişilerinden size erişim izni vermelerini isteyin veya IBM eCustomer Care'deki adımları izleyin.

Ortamı hazırlama

Bu bölümde, IBM Installation Manager ve WebSphere Application Server Network Deployment'ı geleneksel olarak yüklediğiniz altyapıyı ayarlarsınız.

Varsayımlar

Bu öğreticide, bir dağıtım yöneticisi ve toplam üç VM üzerinde iki yönetilen sunucu içeren bir WAS kümesi yapılandırılır. Kümeyi yapılandırmak için aynı kullanılabilirlik kümesinde aşağıdaki üç Azure VM'sini oluşturmanız gerekir:

- Yönetici VM'sinde (VM adı

adminVM) dağıtım yöneticisi çalışır durumdadır. - Yönetilen VM'lerin (VM adları

mspVM1vemspVM2) çalışan iki yönetilen sunucusu vardır.

Azure'da oturum açma

Henüz yapmadıysanız az login komutunu kullanarak Azure aboneliğinizde oturum açın ve ekrandaki yönergeleri izleyin.

az login

Not

Azure kimlik bilgilerinizle birden çok Azure kiracısı ilişkilendirildiyse, hangi kiracıda oturum açmak istediğinizi belirtmeniz gerekir. Seçeneğini kullanarak --tenant bunu yapabilirsiniz. Örneğin: az login --tenant contoso.onmicrosoft.com.

Kaynak grubu oluşturma

az group create komutunu kullanarak bir kaynak grubu oluşturun. Kaynak grubu adları bir abonelik içinde genel olarak benzersiz olmalıdır. Bu nedenle, oluşturduğunuz ve benzersiz olması gereken adlara benzersiz bir tanımlayıcı eklemeyi göz önünde bulundurun. Yararlı bir teknik, baş harflerinizi ve ardından bugünün tarihini mmdd biçiminde kullanmaktır. Bu örnek, konumunda adlı abc1110rg eastus bir kaynak grubu oluşturur:

export RESOURCE_GROUP_NAME=abc1110rg

az group create --name $RESOURCE_GROUP_NAME --location eastus

Sanal ağ oluşturma

Not

Varsayılan olarak, aksi belirtilmedikçe bu bölümdeki Azure CLI komutları Bash stilini izler.

Bu komutları PowerShell'de çalıştırırsanız, önceki komutlarda gösterildiği gibi ortam parametrelerini bildirdiğinizden emin olun.

PowerShell'de bir komut satırını birden çok satıra bölmek için, her satırın sonundaki backtick karakterini (') kullanabilirsiniz.

WebSphere Uygulama Sunucusu kümenizi oluşturan kaynakların bir sanal ağ kullanarak birbirleriyle ve genel İnternet ile iletişim kurması gerekir. Sanal ağınızı planlamaya yönelik eksiksiz bir kılavuz için Bkz. Azure için Bulut Benimseme Çerçevesi Sanal ağları planlama. Daha fazla bilgi için bkz. Azure Sanal Ağ sık sorulan sorular.

Sanal ağı oluşturmak için aşağıdaki adımları kullanın. Bu bölümdeki örnek, adres alanı 192.168.0.0/16 olan bir sanal ağ oluşturur ve VM'ler için bir alt ağ oluşturur.

az network vnet create komutunu kullanarak bir sanal ağ oluşturun. Aşağıdaki örnek adlı

myVNetbir ağ oluşturur:az network vnet create \ --resource-group $RESOURCE_GROUP_NAME \ --name myVNet \ --address-prefixes 192.168.0.0/24az network vnet subnet create komutunu kullanarak WAS kümesi için bir alt ağ oluşturun. Aşağıdaki örnek adlı

mySubnetbir alt ağ oluşturur:az network vnet subnet create \ --resource-group $RESOURCE_GROUP_NAME \ --name mySubnet \ --vnet-name myVNet \ --address-prefixes 192.168.0.0/25az network vnet subnet create komutunu kullanarak Application Gateway için bir alt ağ oluşturun. Aşağıdaki örnek adlı

wasGatewaybir alt ağ oluşturur:az network vnet subnet create \ --resource-group $RESOURCE_GROUP_NAME \ --name wasGateway \ --vnet-name myVNet \ --address-prefixes 192.168.0.128/25

Kullanılabilirlik kümesi oluşturma

Aşağıdaki örnekte gösterildiği gibi az vm availability-set create komutunu kullanarak bir kullanılabilirlik kümesi oluşturun. Kullanılabilirlik kümesi oluşturmak isteğe bağlıdır, ancak bunu öneririz. Daha fazla bilgi için bkz . Windows VM'leri için örnek Azure altyapısı kılavuzu.

az vm availability-set create \

--resource-group $RESOURCE_GROUP_NAME \

--name myAvailabilitySet \

--platform-fault-domain-count 2 \

--platform-update-domain-count 2

GNU/Linux üzerinde WAS'yi edinin veya yükleyin

Aşağıdaki bölümlerde, GNU/Linux üzerinde WAS alma veya yükleme adımları açıklanmaktadır. gereksinimlerinize göre işletim sistemini ve WAS sürümünü seçebilirsiniz, ancak bunların IBM WebSphere Application Server Ağ Dağıtımı belgelerinde kullanılabilir olduğunu doğrulamanız gerekir.

WAS V9 kullanmak istiyorsanız, yönergelerde yazılımın desteklenen en son sürümünü içeren bir Azure VM görüntüsü kullanılır. Ibm ve Microsoft görüntüyü korur. IBM ve Microsoft'un koruduğu WAS temel görüntülerinin tam listesi için bkz. Azure Market.

IBM ve Microsoft, önerilen Red Hat Enterprise Linux sürümüne WAS V9'un önceden yüklenmiş olduğu bir VM temel görüntüsü tutar. Bu görüntü hakkında daha fazla bilgi için bkz . Azure portalı. Bu yaklaşımı benimserseniz, VM'leri oluşturmak için kullandığınız Azure Market görüntüsü oluribm-usa-ny-armonk-hq-6275750-ibmcloud-aiops:2021-04-27-twas-cluster-base-image:2021-04-27-twas-cluster-base-image:latest. Görüntü adını bir ortam değişkenine kaydetmek için aşağıdaki komutu kullanın:

export VM_URN="ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops:2023-03-27-twas-cluster-base-image:2023-03-27-twas-cluster-base-image:latest"

$Env:VM_URN="ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops:2023-03-27-twas-cluster-base-image:2023-03-27-twas-cluster-base-image:latest"

Red Hat Enterprise Linux makinesi oluşturma

Temel bir VM oluşturmak, gerekli araçların yüklendiğinden emin olmak, diskinin anlık görüntüsünü almak ve bu anlık görüntüyü temel alan çoğaltmalar oluşturmak için aşağıdaki adımları kullanın:

az vm create komutunu kullanarak vm oluşturun. Dağıtım yöneticisini bu VM'de çalıştıracaksınız.

Aşağıdaki örnek, kimlik doğrulaması için kullanıcı adı/parola çifti kullanarak bir Red Hat Enterprise Linux makinesi oluşturur. Bunun yerine TLS/SSL kimlik doğrulamasını kullanmayı seçebilirsiniz.

az vm create \ --resource-group $RESOURCE_GROUP_NAME \ --name adminVM \ --availability-set myAvailabilitySet \ --image $VM_URN \ --size Standard_DS1_v2 \ --admin-username azureuser \ --admin-password Secret123456 \ --public-ip-address "" \ --nsg ""Aşağıdaki komutu kullanarak WAS dosyaları için yeni bir disk oluşturun ve ekleyin:

Bu adım, VM temel görüntüsünü kullandığınızda sizin için zaten gerçekleştirilir.

Windows VM oluşturma ve X sunucusu ayarlama

Bu öğreticide, yükleme ve yapılandırmayı tamamlamak için WAS'nin grafik arabirimi kullanılır. Atlama kutusu olarak bir Windows VM kullanır ve WAS kümesinin üç VM'sinde grafik yükleyicileri görüntülemek için bir X Pencere Sistemi sunucusu çalıştırırsınız.

Bir Windows 10 makinesi sağlamak ve bir X sunucusu yüklemek için aşağıdaki adımları kullanın. Red Hat Enterprise Linux makinesiyle aynı ağda zaten bir Windows makineniz varsa Azure'dan yeni bir tane sağlamanız gerekmez. Doğrudan X sunucusunu yükleyen bölüme gidebilirsiniz.

Azure portalından bir Windows 10 VM oluşturmak için aşağıdaki adımları kullanın:

- Azure portalında daha önce oluşturduğunuz kaynak grubunu açın.

- Kaynağı oluşturmak için Oluştur'u seçin.

- İşlem'i seçin, windows 10'u arayın ve ardından Microsoft Windows 10'u seçin.

- İstediğiniz planı seçin ve ardından Oluştur'u seçin.

- VM'yi yapılandırmak için aşağıdaki değerleri kullanın:

- Sanal makine adı: myWindowsVM

- Görüntü: Windows 10 Pro

- Kullanıcı adı: azureuser

- Parola: Gizli Dizi123456

- Lisanslama'nın altındaki onay kutusunu seçin.

- Gözden geçir ve oluştur'u seçin ve ardından Oluştur seçeneğini belirleyin.

VM’yi ve destekleyici kaynakları oluşturmak birkaç dakika sürer.

Dağıtım tamamlandıktan sonra X sunucusunu yükleyin ve grafik arabirim kullanarak Linux makinelerinde uygulama sunucusunu yapılandırmak için kullanın.

X sunucusunu yüklemek ve başlatmak için aşağıdaki adımları kullanın:

- 'a bağlanmak için Uzak Masaüstü'nü

myWindowsVMkullanın. Ayrıntılı bir kılavuz için bkz . Uzak Masaüstü kullanarak bağlanma ve Windows çalıştıran bir Azure sanal makinesinde oturum açma. Bu bölümdeki kalan adımları üzerindemyWindowsVMyürütmeniz gerekir. - VcXsrv Windows X Server'ı indirin ve yükleyin.

- Güvenlik duvarını devre dışı bırakın. Linux VM'lerinden iletişime izin vermek için Windows Defender Güvenlik Duvarı'nı kapatmak için aşağıdaki adımları kullanın:

- Windows Defender Güvenlik Duvarı'nı arayın ve açın.

- Windows Defender Güvenlik Duvarı'nı aç veya kapat'ı bulun ve Ardından Özel ağ ayarlarında Kapat'ı seçin. Genel ağ ayarlarını yalnız bırakabilirsiniz.

- Tamam'ı seçin.

- Windows Defender Güvenlik Duvarı ayarları panelini kapatın.

- Masaüstünden X-launch'ı seçin.

- Görüntü ayarları için, birden çok pencere kullanmak için görüntü numarasını -1 olarak ayarlayın ve ardından İleri'yi seçin.

- İstemcileri başlatmayı seçin için İstemci başlatma'yı ve ardından İleri'yi seçin.

- Ek ayarlar için Pano ve Birincil Seçim, Yerel opengl ve Erişim denetimini devre dışı bırak'ı seçin.

- Bitirmek için İleri'yi seçin.

Şu iletiyle bir Windows Güvenliği Uyarısı iletişim kutusu görüntülenebilir: "VcXsrv windows X-server'ın bu ağlarda iletişim kurmasına izin ver." Erişime izin ver'i seçin.

- 'a bağlanmak için Uzak Masaüstü'nü

Artık Red Hat Enterprise Linux makinesine bağlanmaya ve grafik arabirimini kullanarak gerekli araçları yüklemeye hazırsınız. Aşağıdaki bölümlerde IBM Installation Manager ve WebSphere Application Server Network Deployment'ı geleneksel olarak yüklemenize yol gösterilmektedir. Yükleme ve yapılandırma için kullanırsınız myWindowsVM .

Bağımlılıkları yükleme

X sunucusundan bağlantıya izin vermek ve grafik yüklemeyi etkinleştirmek için gerekli bağımlılıkları yüklemek için aşağıdaki adımları kullanın:

özel IP adresini

adminVMalmak için aşağıdaki adımları kullanın:- Azure portalında, daha önce oluşturduğunuz kaynak grubunu seçin.

- Kaynak listesinde öğesini seçin

adminVM. - Genel bakış bölmesinde Özellikler'i seçin.

- Ağ bölümünde Özel IP adresi değerini kopyalayın. Bu örnekte, değeri şeklindedir

192.168.0.4.

komutundan

myWindowsVMbir komut istemi açın ve aşağıdaki örnekte gösterildiği gibi kullanaraksshöğesine bağlanınadminVM:set ADMINVM_IP="192.168.0.4" ssh azureuser@%ADMINVM_IP%Gizli dizi123456 parolasını girin.

Kullanıcıya geçmek

rootiçin aşağıdaki komutu kullanın. Bu öğretici, tüm araçları kullanıcıyla birlikterootyükler.sudo su -Bağımlılıkları yüklemek için aşağıdaki komutları kullanın:

# dependencies for X server access yum install -y libXtst libSM libXrender # dependencies for GUI installation yum install -y gtk2 gtk3 libXtst xorg-x11-fonts-Type1 mesa-libGL

Daha sonra, veri diskini üzerinde adminVMbağlamaya devam edin, bu nedenle bu terminali açık tutun.

Veri diskini bağlama

Bu adım, VM temel görüntüsünü kullandığınızda sizin için zaten gerçekleştirilir.

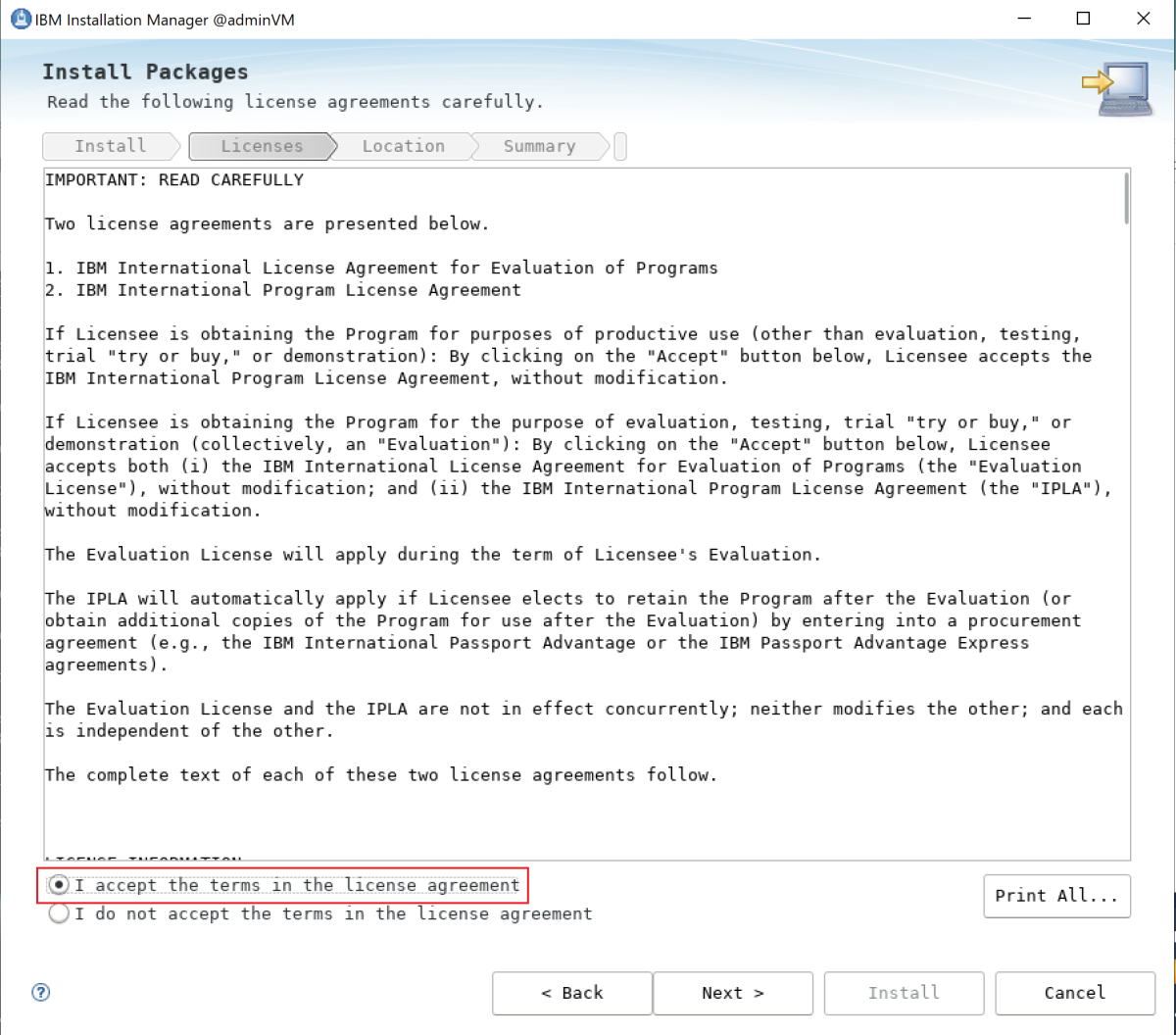

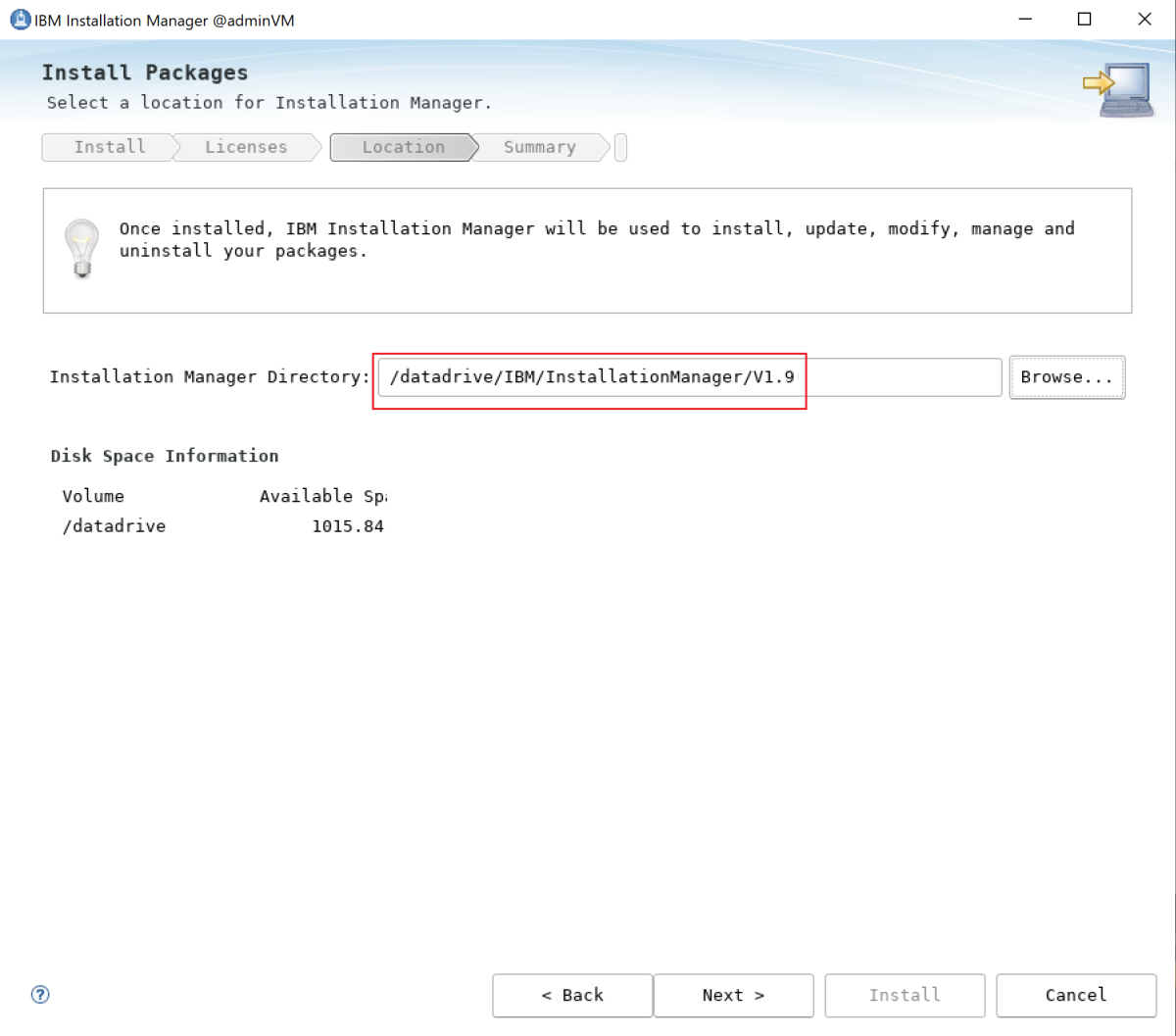

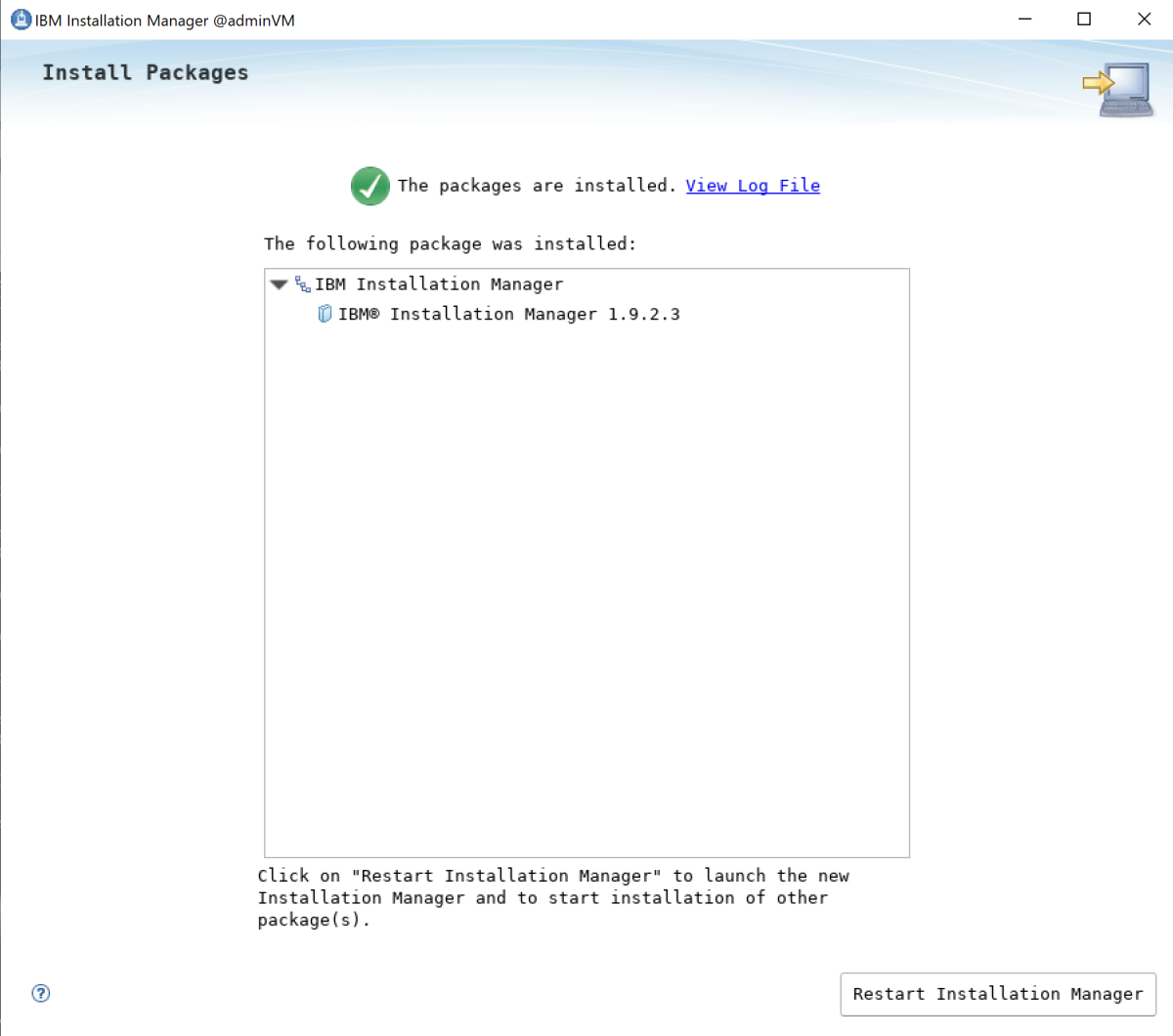

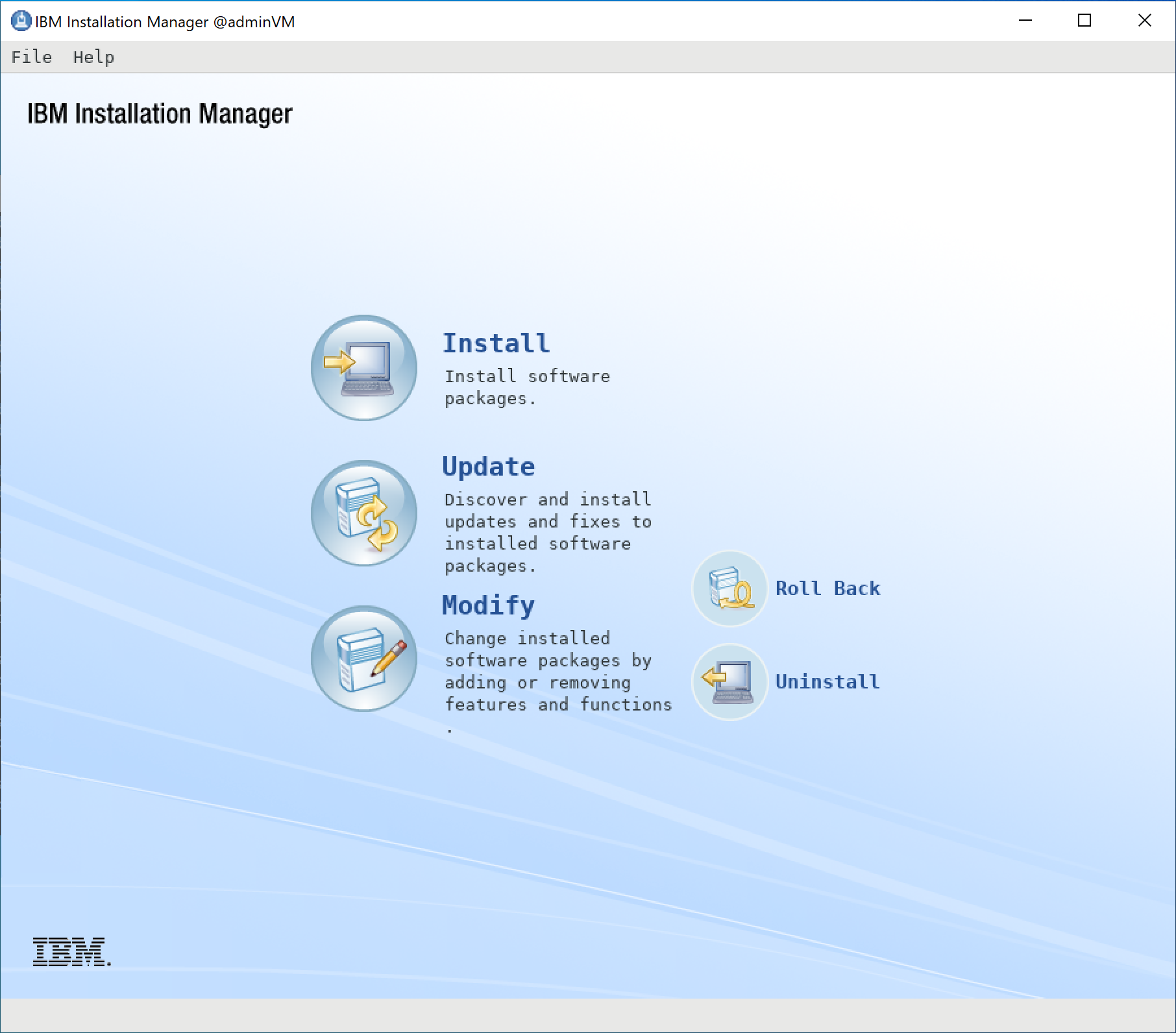

WebSphere Uygulama Sunucusu Ağ Dağıtımı'nın geleneksel sürümünü yükleme

Temel görüntüyü kullandığınızda, WebSphere Application Server Ağ Dağıtımı /datadrive/IBM/WebSphere/ND/V9 dizinine zaten yüklenmiştir.

Yönetilen sunucular için makine oluşturma

WebSphere Application Server Ağ Dağıtımı'nı, dağıtım yöneticisini çalıştıran üzerine adminVMyüklemişsinizdir. Yine de iki yönetilen sunucuyu çalıştırmak için makineleri hazırlamanız gerekir. Ardından, disklerinden adminVM bir anlık görüntü oluşturur ve makineleri yönetilen sever ve için hazırlarsınız mspVM1 mspVM2.

Bu bölümde, anlık görüntüsüyle adminVMmakineleri hazırlamaya yönelik bir yaklaşım sunulur. Azure CLI'da oturum açtığınız terminalinize dönün ve aşağıdaki adımları kullanın. Bu terminal Windows atlama kutusu değildir.

Durdurmak

adminVMiçin aşağıdaki komutu kullanın:# export RESOURCE_GROUP_NAME=abc1110rg az vm stop --resource-group $RESOURCE_GROUP_NAME --name adminVMİşletim sistemi diskinin

adminVManlık görüntüsünü almak için az snapshot create komutunu kullanın:export ADMIN_OS_DISK_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name adminVM \ --query storageProfile.osDisk.managedDisk.id \ --output tsv) az snapshot create \ --resource-group $RESOURCE_GROUP_NAME \ --name myAdminOSDiskSnapshot \ --source $ADMIN_OS_DISK_IDVeri diskinin

adminVManlık görüntüsünü almak için az snapshot create komutunu kullanın:export ADMIN_DATA_DISK_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name adminVM \ --query 'storageProfile.dataDisks[0].managedDisk.id' \ --output tsv) az snapshot create \ --resource-group $RESOURCE_GROUP_NAME \ --name myAdminDataDiskSnapshot \ --source $ADMIN_DATA_DISK_IDDaha sonra kullandığınız anlık görüntü kimliklerini sorgulamak için aşağıdaki komutları kullanın:

# Get the snapshot ID. export OS_SNAPSHOT_ID=$(az snapshot show \ --resource-group $RESOURCE_GROUP_NAME \ --name myAdminOSDiskSnapshot \ --query '[id]' \ --output tsv) export DATA_SNAPSHOT_ID=$(az snapshot show \ --resource-group $RESOURCE_GROUP_NAME \ --name myAdminDataDiskSnapshot \ --query '[id]' \ --output tsv)

Ardından ve mspVM2oluşturunmspVM1.

mspVM1 oluşturma

Oluşturmak mspVM1için aşağıdaki adımları kullanın:

az disk create komutunu kullanarak için

mspVM1işletim sistemi diski oluşturun:# Create a new managed disk by using the OS snapshot ID. # Note that the managed disk is created in the same location as the snapshot. az disk create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1_OsDisk_1 \ --source $OS_SNAPSHOT_IDİşletim sistemi diski

mspVM1_OsDisk_1ekleyerek VM oluşturmakmspVM1için aşağıdaki komutları kullanın:# Get the resource ID of the managed disk. export MSPVM1_OS_DISK_ID=$(az disk show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1_OsDisk_1 \ --query '[id]' \ --output tsv)# Create the VM by attaching the existing managed disk as an OS. az vm create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1 \ --attach-os-disk $MSPVM1_OS_DISK_ID \ --plan-publisher ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops \ --plan-product 2023-03-27-twas-cluster-base-image \ --plan-name 2023-03-27-twas-cluster-base-image \ --os-type linux \ --availability-set myAvailabilitySet \ --public-ip-address "" \ --nsg ""# Create the VM by attaching the existing managed disk as an OS. # For `public-ip-address` and `nsg`, be sure to wrap the value "" in '' in PowerShell. az vm create ` --resource-group $Env:RESOURCE_GROUP_NAME ` --name mspVM1 ` --attach-os-disk $Env:MSPVM1_OS_DISK_ID ` --plan-publisher ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops ` --plan-product 2023-03-27-twas-cluster-base-image ` --plan-name 2023-03-27-twas-cluster-base-image ` --os-type linux ` --availability-set myAvailabilitySet ` --public-ip-address '""' ` --nsg '""'Veri diski anlık görüntüsünden bir yönetilen disk oluşturun ve öğesine

mspVM1ekleyin:az disk create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1_Data_Disk_1 \ --source $DATA_SNAPSHOT_ID export MSPVM1_DATA_DISK_ID=$(az disk show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1_Data_Disk_1 \ --query '[id]' \ --output tsv) az vm disk attach \ --resource-group $RESOURCE_GROUP_NAME \ --vm-name mspVM1 \ --name $MSPVM1_DATA_DISK_IDWAS yüklü olarak oluşturdunuz

mspVM1. VM'yi disklerinadminVManlık görüntüsünden oluşturduğunuz için, iki vm aynı ana bilgisayar adına sahiptir. Konak adını değeriylemspVM1değiştirmek için az vm run-command invoke komutunu kullanın:az vm run-command invoke \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1 \ --command-id RunShellScript \ --scripts "sudo hostnamectl set-hostname mspVM1"Komut başarıyla tamamlandığında aşağıdaki örneğe benzer bir çıktı alırsınız:

{ "value": [ { "code": "ProvisioningState/succeeded", "displayStatus": "Provisioning succeeded", "level": "Info", "message": "Enable succeeded: \n[stdout]\n\n[stderr]\n", "time": null } ] }

mspVM2 oluşturma

Oluşturmak mspVM2için aşağıdaki adımları kullanın:

az disk create komutunu kullanarak için

mspVM2işletim sistemi diski oluşturun:# Create a new managed disk by using the OS snapshot ID. # Note that the managed disk is created in the same location as the snapshot. az disk create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2_OsDisk_1 \ --source $OS_SNAPSHOT_IDİşletim sistemi diski

mspVM2_OsDisk_1ekleyerek VM oluşturmakmspVM2için aşağıdaki komutları kullanın:# Get the resource ID of the managed disk. export MSPVM2_OS_DISK_ID=$(az disk show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2_OsDisk_1 \ --query '[id]' \ --output tsv) # Create the VM by attaching the existing managed disk as an OS. az vm create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2 \ --attach-os-disk $MSPVM2_OS_DISK_ID \ --plan-publisher ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops \ --plan-product 2023-03-27-twas-cluster-base-image \ --plan-name 2023-03-27-twas-cluster-base-image \ --os-type linux \ --availability-set myAvailabilitySet \ --public-ip-address "" \ --nsg ""Veri anlık görüntüsünden yönetilen bir disk oluşturun ve öğesine

mspVM2ekleyin:az disk create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2_Data_Disk_1 \ --source $DATA_SNAPSHOT_ID export MSPVM2_DATA_DISK_ID=$(az disk show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2_Data_Disk_1 \ --query '[id]' \ --output tsv) az vm disk attach \ --resource-group $RESOURCE_GROUP_NAME \ --vm-name mspVM2 \ --name $MSPVM2_DATA_DISK_IDWAS yüklü olarak oluşturdunuz

mspVM2. VM'yi disklerinadminVManlık görüntüsünden oluşturduğunuz için, iki vm aynı ana bilgisayar adına sahiptir. Konak adını değeriylemspVM2değiştirmek için az vm run-command invoke komutunu kullanın:az vm run-command invoke \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2 \ --command-id RunShellScript \ --scripts "sudo hostnamectl set-hostname mspVM2"Komut başarıyla tamamlandığında aşağıdaki örneğe benzer bir çıktı alırsınız:

{ "value": [ { "code": "ProvisioningState/succeeded", "displayStatus": "Provisioning succeeded", "level": "Info", "message": "Enable succeeded: \n[stdout]\n\n[stderr]\n", "time": null } ] }

hem mspVM2hem de mspVM1 için önceki adımları tamamladığınızdan emin olun. Ardından, makineleri hazırlamayı tamamlamak için aşağıdaki adımları kullanın:

Aşağıdaki örnekte gösterildiği gibi az vm start komutunu kullanarak komutunu başlatın

adminVM:az vm start --resource-group $RESOURCE_GROUP_NAME --name adminVMSonraki bölümlerde kullandığınız özel IP adreslerini almak ve göstermek için aşağıdaki komutları kullanın:

export ADMINVM_NIC_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name adminVM \ --query networkProfile.networkInterfaces'[0]'.id \ --output tsv) export ADMINVM_IP=$(az network nic show \ --ids $ADMINVM_NIC_ID \ --query ipConfigurations'[0]'.privateIPAddress \ --output tsv) export MSPVM1_NIC_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1 \ --query networkProfile.networkInterfaces'[0]'.id \ --output tsv) export MSPVM1_IP=$(az network nic show \ --ids $MSPVM1_NIC_ID \ --query ipConfigurations'[0]'.privateIPAddress \ --output tsv) export MSPVM2_NIC_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2 \ --query networkProfile.networkInterfaces'[0]'.id \ --output tsv) export MSPVM2_IP=$(az network nic show \ --ids $MSPVM2_NIC_ID \ --query ipConfigurations'[0]'.privateIPAddress \ --output tsv) echo "Private IP of adminVM: $ADMINVM_IP" echo "Private IP of mspVM1: $MSPVM1_IP" echo "Private IP of mspVM2: $MSPVM2_IP"

Şimdi, üç makine de hazır. Ardından bir WAS kümesi yapılandıracaksınız.

WAS profilleri ve küme oluşturma

Bu bölümde WAS kümesi oluşturma ve yapılandırma gösterilmektedir. WAS profilleri ve küme oluşturma açısından 9.x serisi ile 8.5.x serisi arasında önemli bir fark yoktur. Bu bölümdeki tüm ekran görüntüleri, V9'un temelini gösterir.

Dağıtım yöneticisi profilini yapılandırma

Bu bölümde, dağıtım yöneticisinin Profil Yönetim Aracı'nı kullanarak dağıtım yöneticisi hücresindeki sunucuları yönetmesi için bir yönetim profili oluşturmak üzere üzerindeki myWindowsVM X sunucusunu kullanacaksınız. Profiller hakkında daha fazla bilgi için bkz . Profil kavramları. Dağıtım yöneticisi profilini oluşturma hakkında daha fazla bilgi için bkz . Dağıtım yöneticileriyle yönetim profilleri oluşturma.

Yönetim profilini oluşturmak ve yapılandırmak için aşağıdaki adımları kullanın:

Windows makinenizde olduğunuzdan emin olun. Kullanmıyorsanız, öğesine uzaktan bağlanmak

myWindowsVMiçin aşağıdaki komutları kullanın ve ardından komut isteminden öğesineadminVMbağlanın:set ADMINVM_IP="192.168.0.4" ssh azureuser@%ADMINVM_IP%Kullanıcı olmak

rootve değişkeniniDISPLAYayarlamak için aşağıdaki komutları kullanın:sudo su - export DISPLAY=<my-windows-vm-private-ip>:0.0 # export DISPLAY=192.168.0.5:0.0Profil Yönetimi Aracı'nı başlatmak için aşağıdaki komutları kullanın:

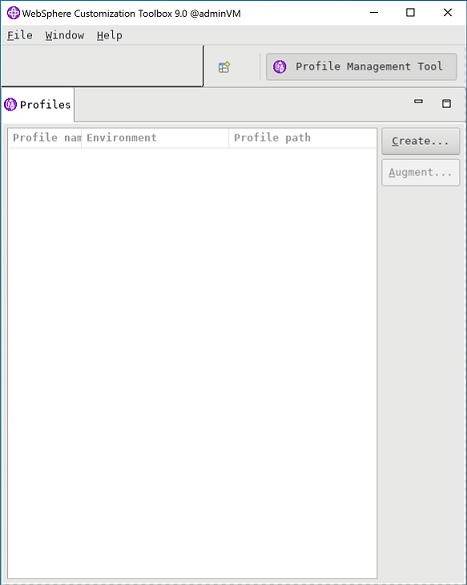

cd /datadrive/IBM/WebSphere/ND/V9/bin/ProfileManagement ./pmt.shBir süre sonra Profil Yönetimi Aracı görüntülenir. Kullanıcı arabirimini görmüyorsanız komut isteminin arkasına bakın. Oluştur'u belirleyin.

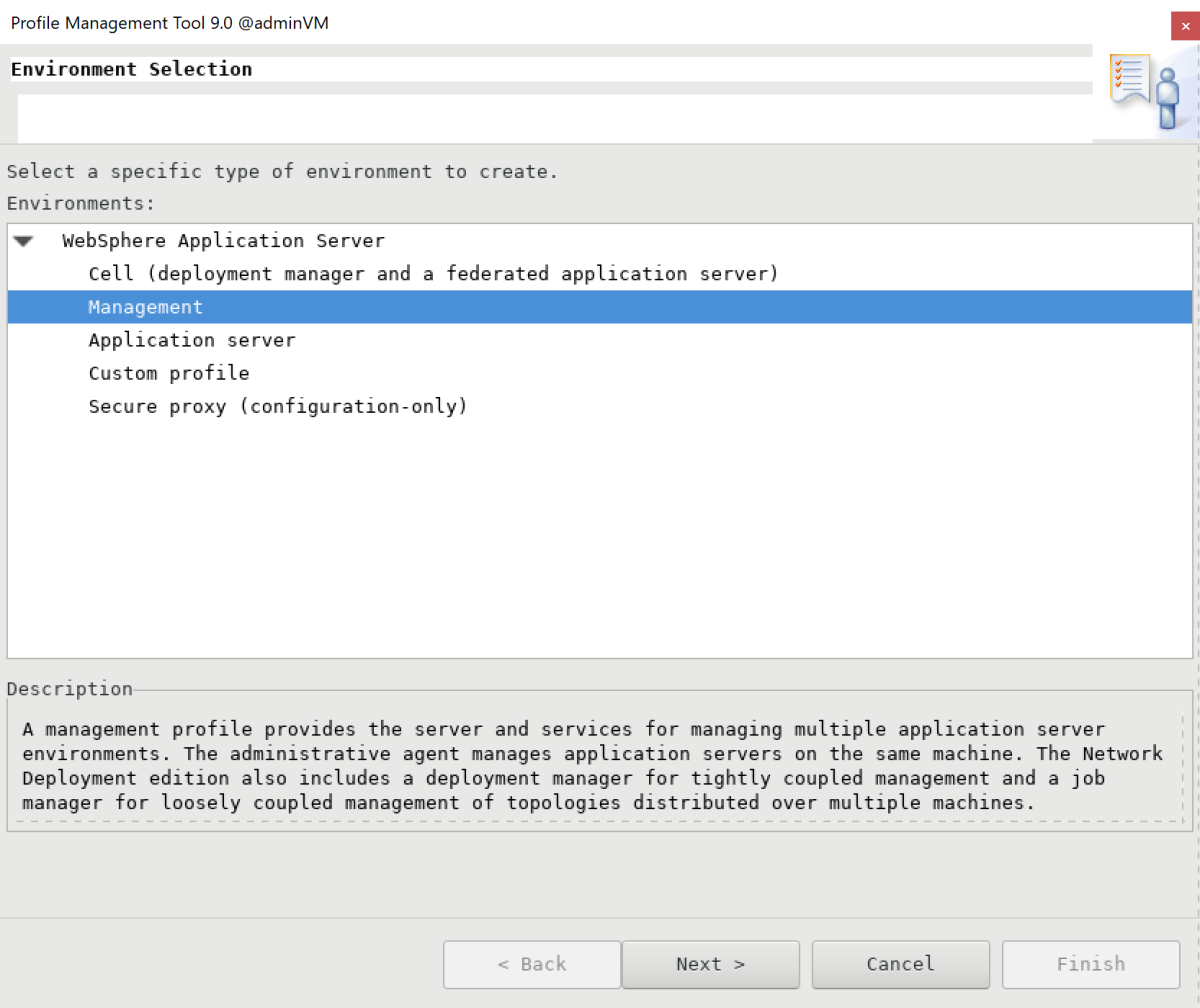

Ortam Seçimi bölmesinde Yönetim'i ve ardından İleri'yi seçin.

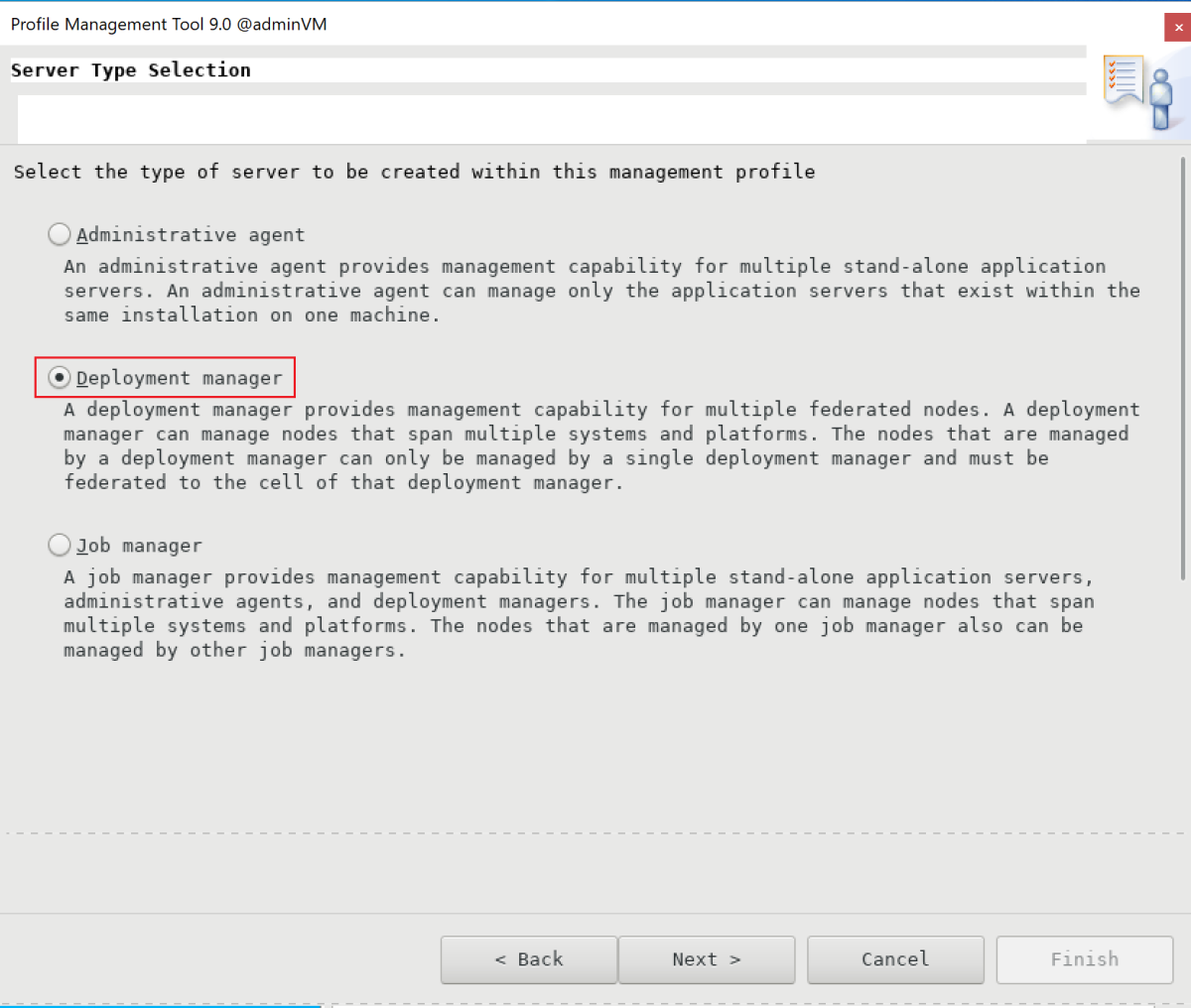

Sunucu Türü Seçimi bölmesinde Dağıtım yöneticisi'ni ve ardından İleri'yi seçin.

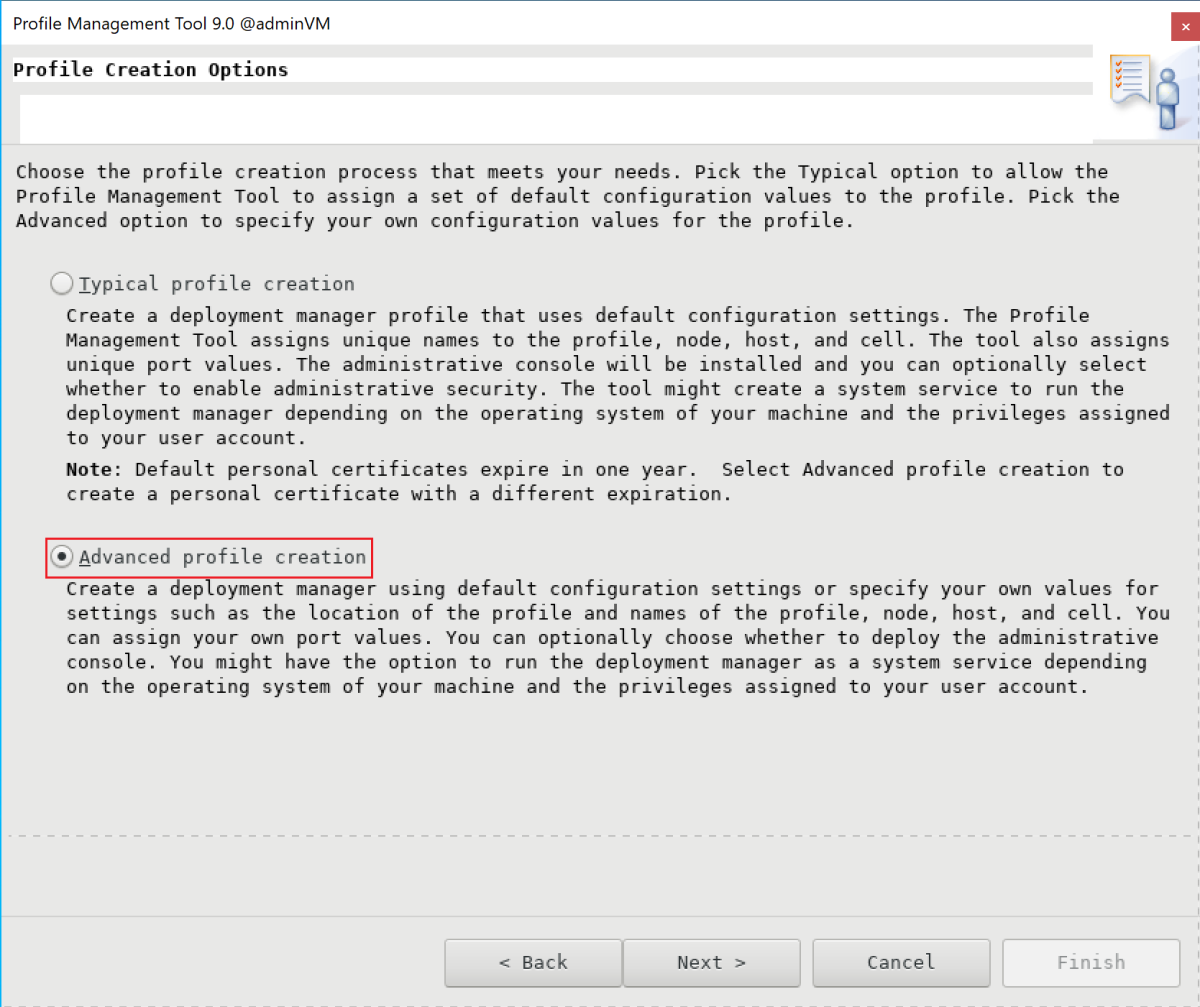

Profil Oluşturma Seçenekleri bölmesinde Gelişmiş profil oluşturma'yı ve ardından İleri'yi seçin.

İsteğe Bağlı Uygulama Dağıtımı bölmesinde Yönetim konsolunu dağıt (önerilen) seçeneğinin belirlendiğinden emin olun ve İleri'yi seçin.

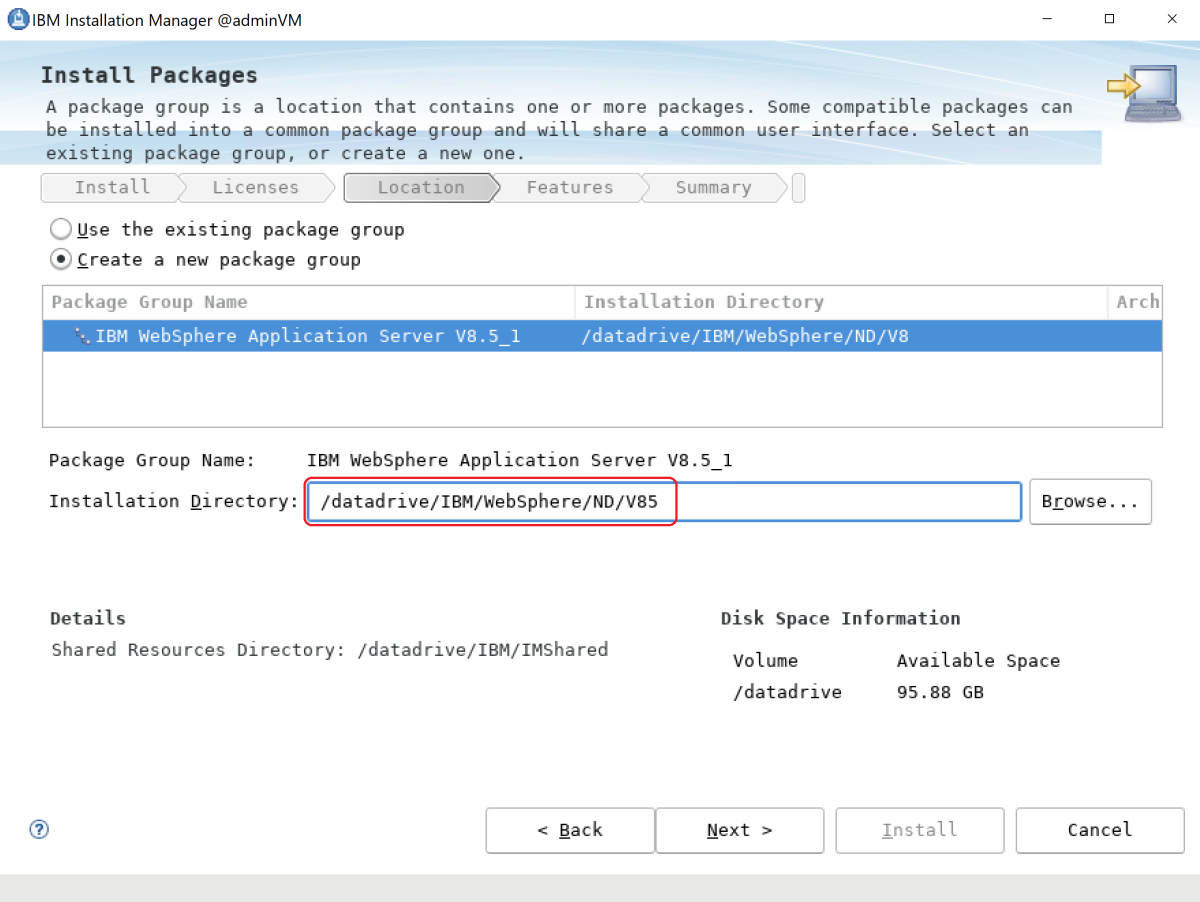

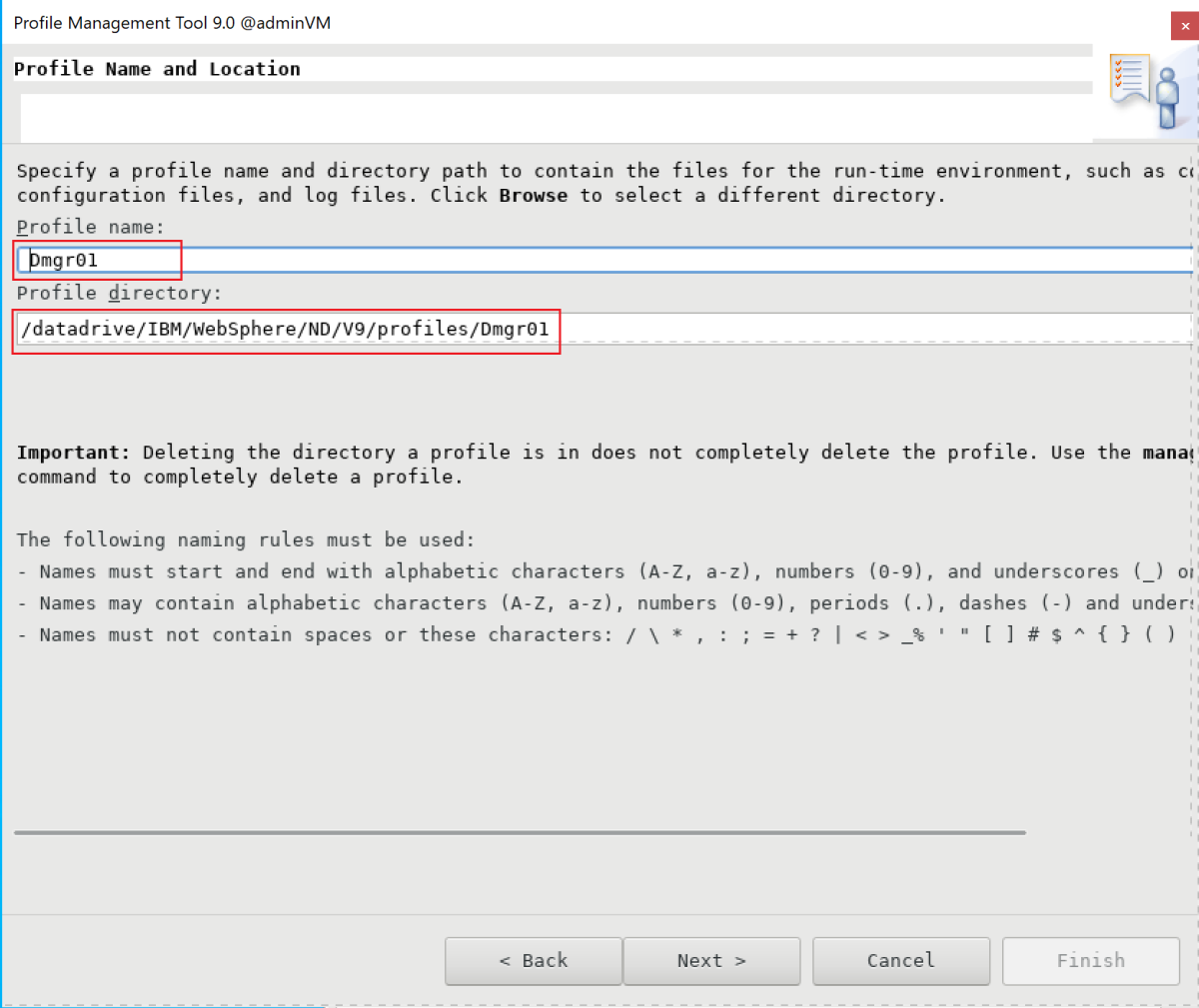

Profil Adı ve Konum bölmesinde profil adınızı ve konumunuzu girin. Bu örnekte profil adı şeklindedir

Dmgr01. Konum WAS sürümünüze bağlıdır:- WAS V9'da konum : /datadrive/IBM/WebSphere/ND/V9/profiles/Dmgr01.

- WAS V8.5'te konum : /datadrive/IBM/WebSphere/ND/V85/profiles/Dmgr01.

bitirdiğinizde İleri'yi seçin.

Düğüm, Konak ve Hücre Adları bölmesinde düğümünüzün adını, konak adını ve hücre adını girin. Konak, özel IP adresidir

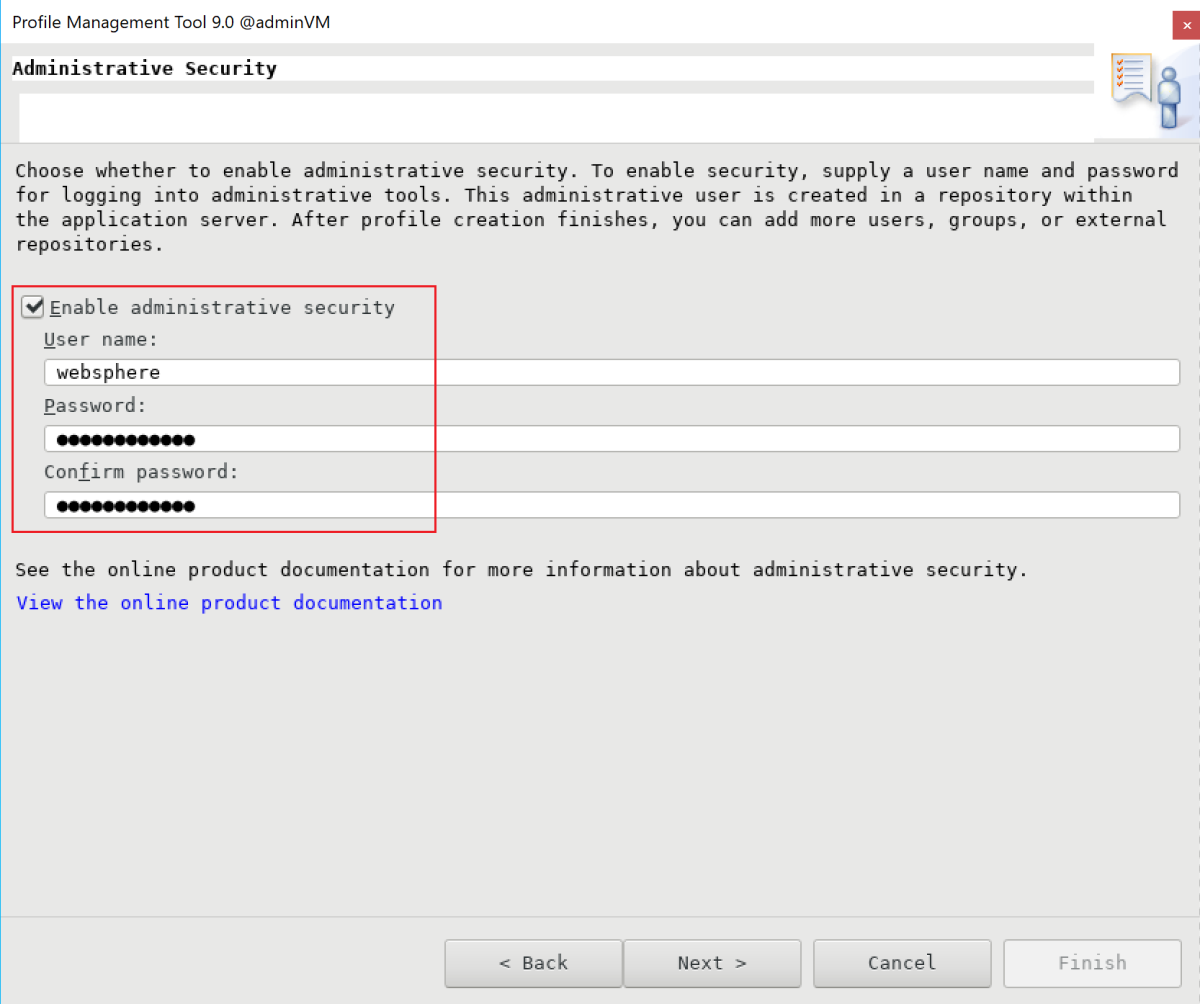

adminVM. Bu örnekte düğüm adı ,adminvmCellManager01konak değeri ve192.168.0.4hücre adı şeklindediradminvmCell01. bitirdiğinizde İleri'yi seçin.Yönetim Güvenliği bölmesinde yönetici kullanıcı adınızı ve parolanızı girin. Bu örnekte kullanıcı adı ,

websphereparola ise şeklindedirSecret123456. IBM konsolunda oturum açmak için bunları kullanabilmeniz için kullanıcı adını ve parolayı not edin. bitirdiğinizde İleri'yi seçin.Güvenlik sertifikası (bölüm 1) için, varsa sertifikanızı girin. Bu örnekte varsayılan otomatik olarak imzalanan sertifika kullanılır. Sonra İleri'yi seçin.

Güvenlik sertifikası (bölüm 2) için, varsa sertifikanızı girin. Bu örnekte varsayılan otomatik olarak imzalanan sertifika kullanılır. Sonra İleri'yi seçin.

Bağlantı Noktası Değerleri Ataması bölmesinde varsayılan bağlantı noktalarını koruyun ve İleri'yi seçin.

Linux Hizmet Tanımı bölmesinde Dağıtım yöneticisi işlemini Linux hizmeti olarak çalıştır'ı seçmeyin. Daha sonra Linux hizmetini oluşturursunuz. İleri'yi seçin.

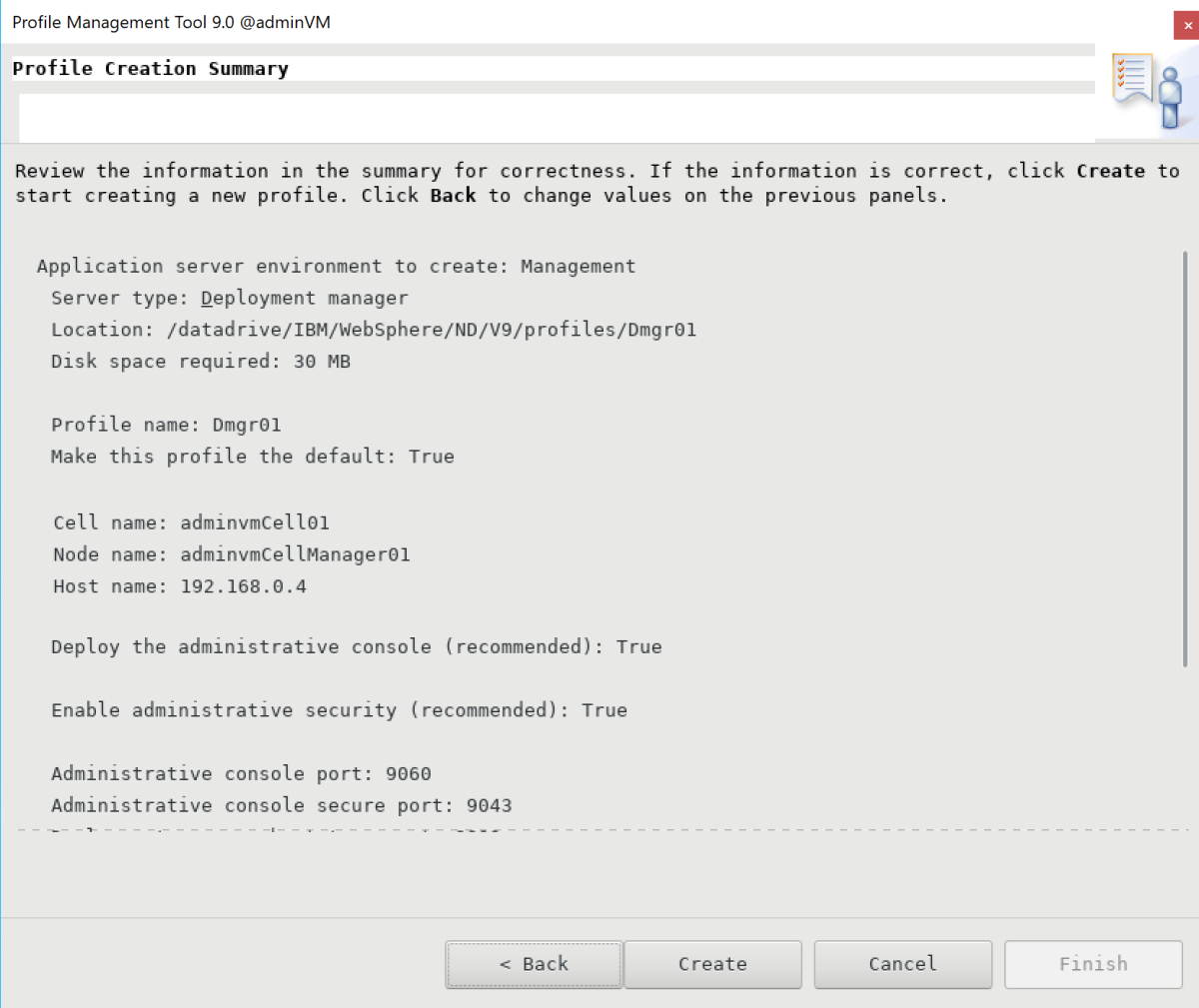

Profil Oluşturma Özeti bölmesinde bilgilerin doğru olduğundan emin olun ve oluştur'u seçin.

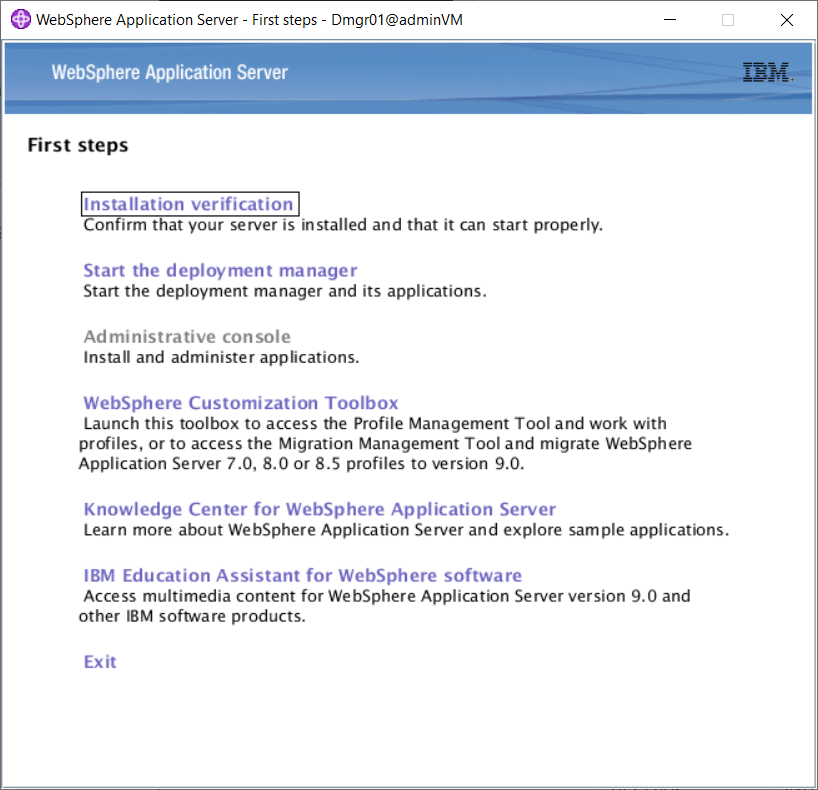

Profil oluşturma işleminin tamamlanması biraz zaman alır. Profil Oluşturma Tamamlandı bölmesi görüntülendiğinde İlk adımlar konsolunu başlat'ı seçin. Ardından Son’u seçin.

İlk adımlar konsolu görüntülenir. Yükleme doğrulama'ya tıklayın.

Doğrulama işlemi başlar ve aşağıdaki örneğe benzer bir çıktı görüntülenir. Hatalar varsa, devam etmeden önce bunları çözmeniz gerekir.

Dağıtım yöneticisi işlemi başlar. Çıkış bölmesini kapatıp konsolda Çıkış'ı seçerek İlk adımlar konsolunu kapatabilirsiniz.

Profil oluşturmayı tamamladınız. WebSphere Özelleştirme Araç Kutusu'nu kapatabilirsiniz.

IBM konsoluna erişmek için aşağıdaki komutları kullanarak güvenlik duvarı bağlantı noktalarını açın:

firewall-cmd --zone=public --add-port=9060/tcp --permanent firewall-cmd --zone=public --add-port=9043/tcp --permanent firewall-cmd --zone=public --add-port=9809/tcp --permanent firewall-cmd --zone=public --add-port=7277/tcp --permanent firewall-cmd --zone=public --add-port=9402/tcp --permanent firewall-cmd --zone=public --add-port=9403/tcp --permanent firewall-cmd --zone=public --add-port=9352/tcp --permanent firewall-cmd --zone=public --add-port=9632/tcp --permanent firewall-cmd --zone=public --add-port=9100/tcp --permanent firewall-cmd --zone=public --add-port=9401/tcp --permanent firewall-cmd --zone=public --add-port=8879/tcp --permanent firewall-cmd --zone=public --add-port=5555/tcp --permanent firewall-cmd --zone=public --add-port=7060/tcp --permanent firewall-cmd --zone=public --add-port=11005/udp --permanent firewall-cmd --zone=public --add-port=11006/tcp --permanent firewall-cmd --zone=public --add-port=9420/tcp --permanent firewall-cmd --reloadDağıtım yöneticisini başlangıçta otomatik olarak başlatmak için işlem için bir Linux hizmeti oluşturun. Linux hizmeti oluşturmak için aşağıdaki komutları çalıştırın:

export PROFILE_PATH=/datadrive/IBM/WebSphere/ND/V9/profiles/Dmgr01 # Configure SELinux so systemctl has access on server start/stop script files. semanage fcontext -a -t bin_t "${PROFILE_PATH}/bin(/.*)?" restorecon -r -v ${PROFILE_PATH}/bin # Add service. ${PROFILE_PATH}/bin/wasservice.sh -add adminvmCellManager01 -servername dmgr -profilePath ${PROFILE_PATH}Aşağıdaki çıkışın göründüğünü onaylayın:

CWSFU0013I: Service [adminvmCellManager01] added successfully.Çıkış görünmüyorsa devam etmeden önce sorunu giderin ve çözün.

Dağıtım yöneticisi üzerinde adminVMçalışıyor. Windows VM atlama kutusundan IBM konsoluna URL'sinden http://<admin-vm-private-ip>:9060/ibm/console/erişebilirsiniz.

Özel profilleri yapılandırma

Bu bölümde, yönetilen sunucular myWindowsVM mspVM1 için özel profiller oluşturmak ve mspVM2.

Windows makinenizde olduğunuzdan emin olun. Değilseniz, adresine myWindowsVMuzaktan bağlanın.

mspVM1 için özel profili yapılandırma

için özel bir profil yapılandırmak için mspVM1aşağıdaki adımları kullanın:

Komut isteminden bağlanmak

mspVM1için aşağıdaki komutları kullanın:set MSPVM1VM_IP="192.168.0.6" ssh azureuser@%MSPVM1VM_IP%Kullanıcı olmak

rootve değişkeniniDISPLAYayarlamak için aşağıdaki komutları kullanın:sudo su - export DISPLAY=<my-windows-vm-private-ip>:0.0 # export DISPLAY=192.168.0.5:0.0üzerinde

adminVMdağıtım yöneticisine erişmek için aşağıdaki komutları kullanarak güvenlik duvarı bağlantı noktalarını açın:firewall-cmd --zone=public --add-port=9080/tcp --permanent firewall-cmd --zone=public --add-port=9443/tcp --permanent firewall-cmd --zone=public --add-port=2809/tcp --permanent firewall-cmd --zone=public --add-port=9405/tcp --permanent firewall-cmd --zone=public --add-port=9406/tcp --permanent firewall-cmd --zone=public --add-port=9353/tcp --permanent firewall-cmd --zone=public --add-port=9633/tcp --permanent firewall-cmd --zone=public --add-port=5558/tcp --permanent firewall-cmd --zone=public --add-port=5578/tcp --permanent firewall-cmd --zone=public --add-port=9100/tcp --permanent firewall-cmd --zone=public --add-port=9404/tcp --permanent firewall-cmd --zone=public --add-port=7276/tcp --permanent firewall-cmd --zone=public --add-port=7286/tcp --permanent firewall-cmd --zone=public --add-port=5060/tcp --permanent firewall-cmd --zone=public --add-port=5061/tcp --permanent firewall-cmd --zone=public --add-port=8880/tcp --permanent firewall-cmd --zone=public --add-port=11003/udp --permanent firewall-cmd --zone=public --add-port=11004/tcp --permanent firewall-cmd --zone=public --add-port=2810/tcp --permanent firewall-cmd --zone=public --add-port=9201/tcp --permanent firewall-cmd --zone=public --add-port=9202/tcp --permanent firewall-cmd --zone=public --add-port=9354/tcp --permanent firewall-cmd --zone=public --add-port=9626/tcp --permanent firewall-cmd --zone=public --add-port=9629/tcp --permanent firewall-cmd --zone=public --add-port=7272/tcp --permanent firewall-cmd --zone=public --add-port=5001/tcp --permanent firewall-cmd --zone=public --add-port=5000/tcp --permanent firewall-cmd --zone=public --add-port=9900/tcp --permanent firewall-cmd --zone=public --add-port=9901/tcp --permanent firewall-cmd --zone=public --add-port=8878/tcp --permanent firewall-cmd --zone=public --add-port=7061/tcp --permanent firewall-cmd --zone=public --add-port=7062/tcp --permanent firewall-cmd --zone=public --add-port=11001/udp --permanent firewall-cmd --zone=public --add-port=11002/tcp --permanent firewall-cmd --zone=public --add-port=9809/tcp --permanent firewall-cmd --zone=public --add-port=9402/tcp --permanent firewall-cmd --zone=public --add-port=9403/tcp --permanent firewall-cmd --zone=public --add-port=9352/tcp --permanent firewall-cmd --zone=public --add-port=9632/tcp --permanent firewall-cmd --zone=public --add-port=9401/tcp --permanent firewall-cmd --zone=public --add-port=11005/udp --permanent firewall-cmd --zone=public --add-port=11006/tcp --permanent firewall-cmd --zone=public --add-port=8879/tcp --permanent firewall-cmd --zone=public --add-port=9060/tcp --permanent firewall-cmd --zone=public --add-port=9043/tcp --permanent firewall-cmd --reloadProfil Yönetimi Aracı'nı başlatmak için aşağıdaki komutları kullanın:

cd /datadrive/IBM/WebSphere/ND/V9/bin/ProfileManagement ./pmt.shBir süre sonra Profil Yönetimi Aracı görüntülenir. Kullanıcı arabirimini görmüyorsanız devam etmeden önce sorunu giderin ve çözün. Oluştur'u belirleyin.

Ortam Seçimi bölmesinde Özel profil'i ve ardından İleri'yi seçin.

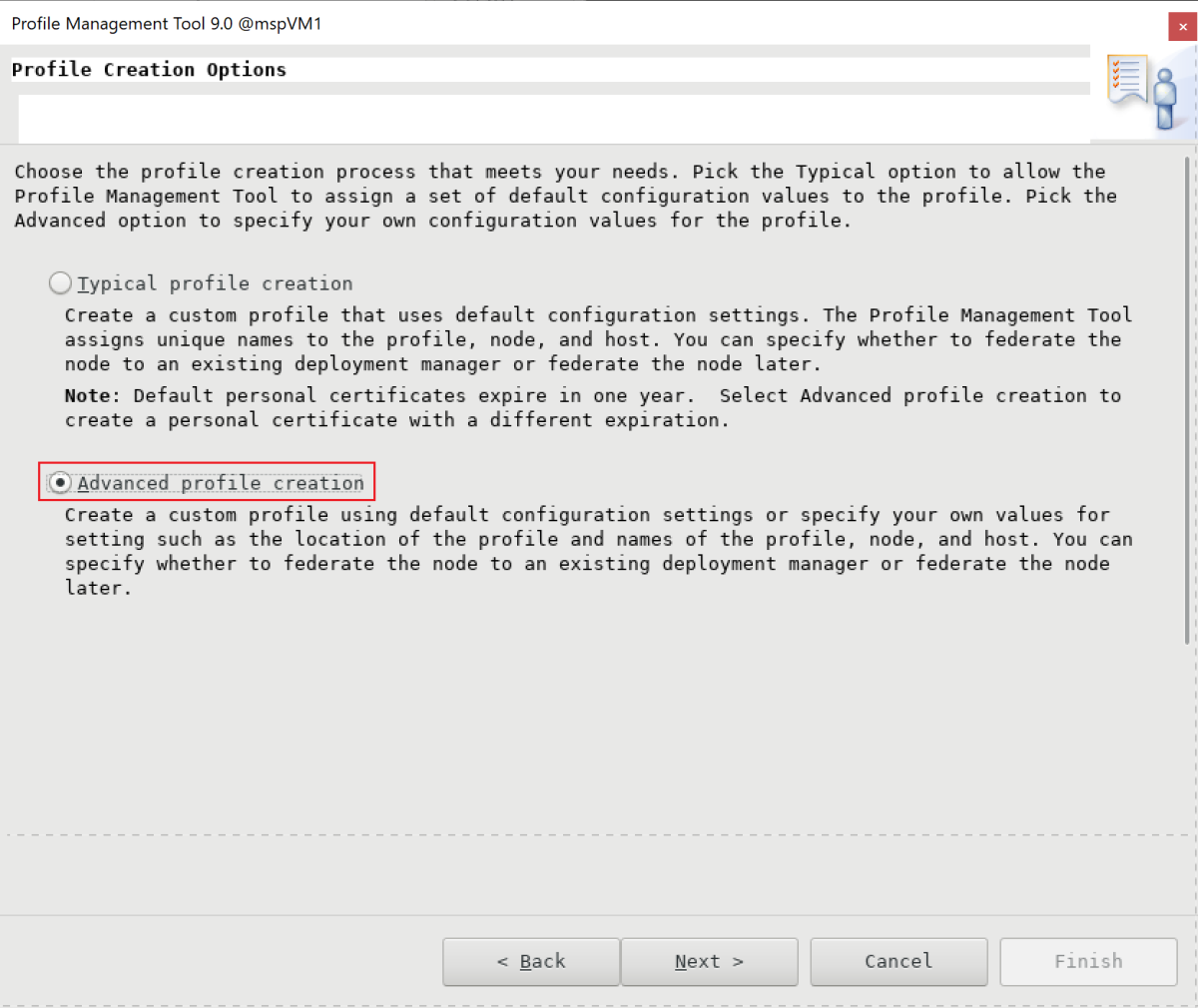

Profil Oluşturma Seçenekleri bölmesinde Gelişmiş profil oluşturma'yı ve ardından İleri'yi seçin.

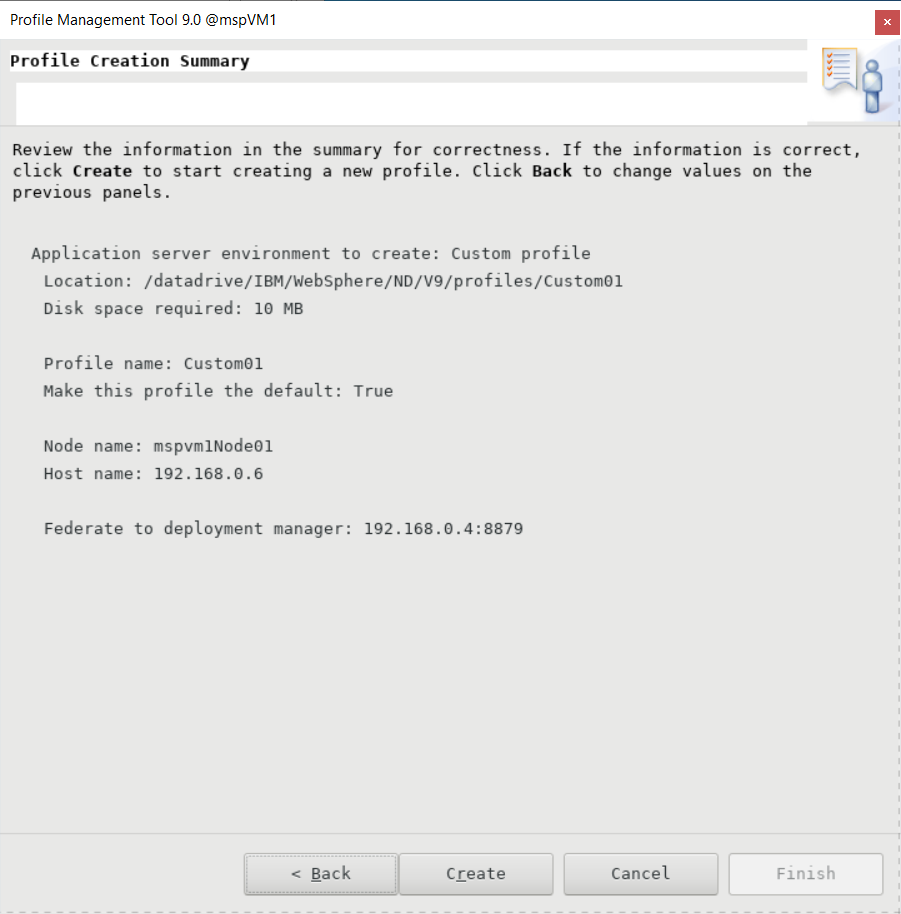

Profil Adı ve Konum bölmesinde profil adınızı ve konumunuzu girin. Bu örnekte profil adı şeklindedir

Custom01. Konum WAS sürümünüze bağlıdır:- WAS V9'da konum : /datadrive/IBM/WebSphere/ND/V9/profiles/Custom01.

- WAS V8.5'te konum: /datadrive/IBM/WebSphere/ND/V85/profiles/Custom01.

bitirdiğinizde İleri'yi seçin.

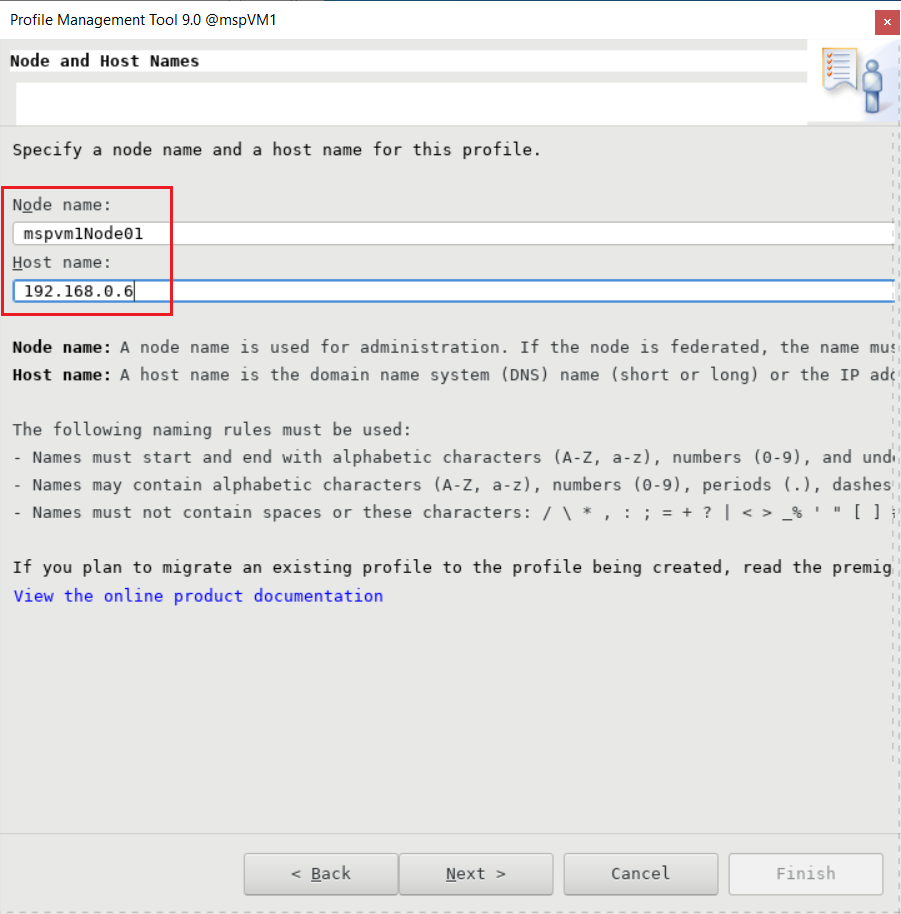

Düğüm ve Konak Adları bölmesinde düğümünüzün adını ve ana bilgisayarını girin. Konağın değeri özel IP adresidir

mspVM1. Bu örnekte konak,192.168.0.6düğüm adı ise şeklindedirmspvm1Node01. bitirdiğinizde İleri'yi seçin.Federasyon bölmesinde dağıtım yöneticisinin ana bilgisayar adını ve kimlik doğrulamasını girin. Dağıtım yöneticisi ana bilgisayar adı veya IP adresi için değer, burada bulunan özel IP adresidir

adminVM192.168.0.4. Dağıtım yöneticisi kimlik doğrulaması için bu örnekte kullanıcı adı,websphereparola ise şeklindedirSecret123456. bitirdiğinizde İleri'yi seçin.Güvenlik sertifikası (bölüm 1) için, varsa sertifikanızı girin. Bu örnekte varsayılan otomatik olarak imzalanan sertifika kullanılır. Sonra İleri'yi seçin.

Güvenlik sertifikası (bölüm 2) için, varsa sertifikanızı girin. Bu örnekte varsayılan otomatik olarak imzalanan sertifika kullanılır. Sonra İleri'yi seçin.

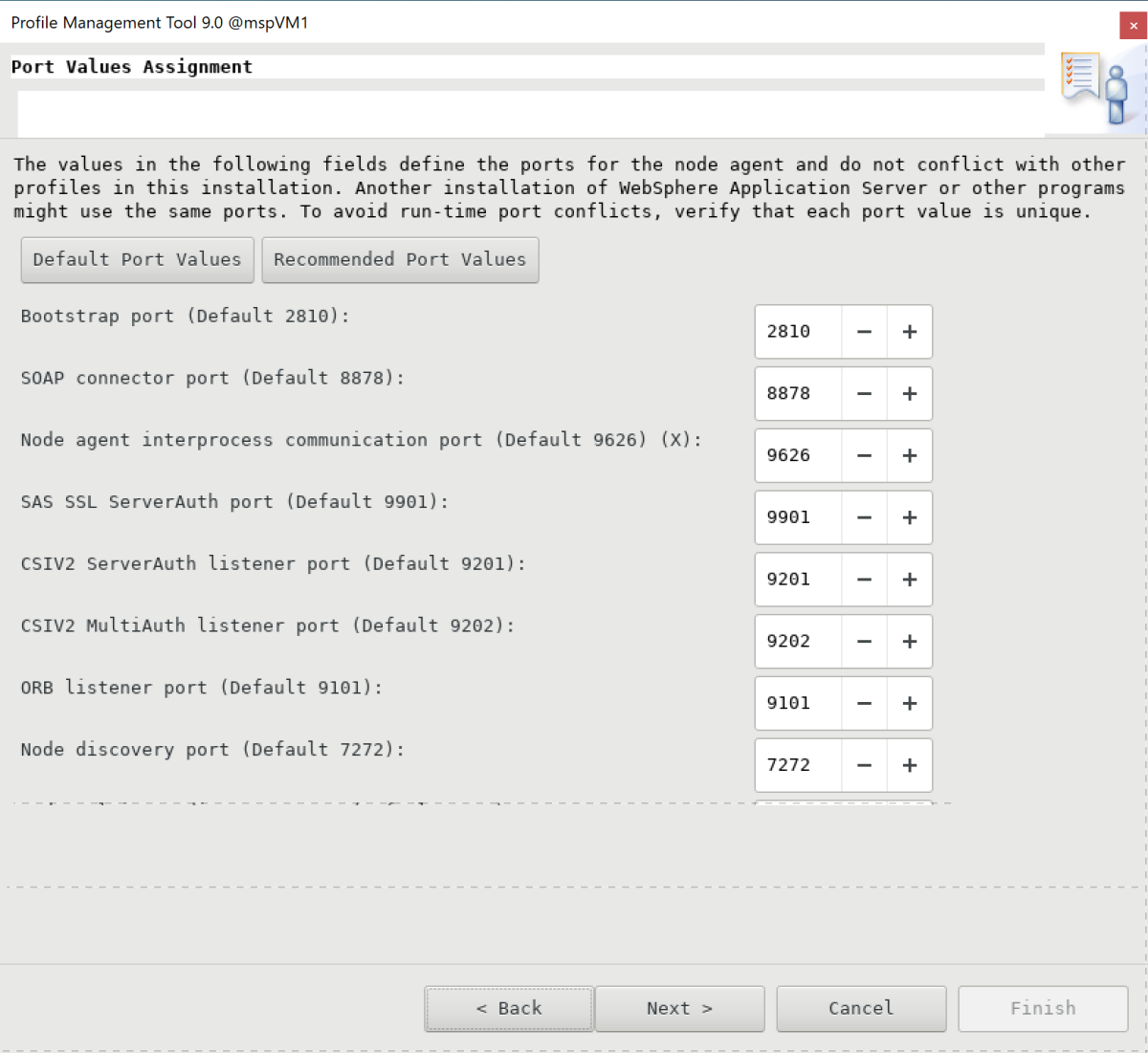

Bağlantı Noktası Değerleri Ataması bölmesinde varsayılan bağlantı noktalarını koruyun ve İleri'yi seçin.

Profil Oluşturma Özeti bölmesinde bilgilerin doğru olduğundan emin olun ve oluştur'u seçin.

Özel profili oluşturmak biraz zaman alır. Profil Oluşturma Tamamlandı bölmesinde İlk adımlar konsolunu başlat onay kutusunun işaretini kaldırın. Ardından Son'u seçerek profil oluşturmayı tamamlayın ve Profil Yönetimi Aracı'nı kapatın.

Sunucuyu başlangıçta otomatik olarak başlatmak için işlem için bir Linux hizmeti oluşturun. Aşağıdaki komutlar, başlatmak

nodeagentiçin bir Linux hizmeti oluşturur:export PROFILE_PATH=/datadrive/IBM/WebSphere/ND/V9/profiles/Custom01 # Configure SELinux so systemctl has access on server start/stop script files. semanage fcontext -a -t bin_t "${PROFILE_PATH}/bin(/.*)?" restorecon -r -v ${PROFILE_PATH}/bin # Add service to start nodeagent. ${PROFILE_PATH}/bin/wasservice.sh -add mspvm1Node01 -servername nodeagent -profilePath ${PROFILE_PATH}Aşağıdaki çıkışın göründüğünü onaylayın:

CWSFU0013I: Service [mspvm1Node01] added successfully.Çıkış görünmüyorsa devam etmeden önce sorunu giderin ve çözün.

Özel bir profil oluşturdunuz ve nodeagent üzerinde mspVM1çalışıyordunuz. Kullanıcı olmayı root durdurun ve ile SSH bağlantısını mspVM1kapatın.

mspVM2 için özel profili yapılandırma

MspVM1 için özel profili yapılandırma bölümünün başına dönün ve için mspVM2aynı adımları uygulayın. Diğer bir ifadeyle, kullandığınız mspVM1 veya benzer olduğunuz her yerde için aynı mspVM2işlemi yaparsınız.

Düğüm ve Konak Adları bölmesinde Düğüm adı ve 192.168.0.7 Konak adı için girin mspvm2Node01 .

İki yönetilen sunucu için özel profili hazırladınız: mspVM1 ve mspVM2. WAS kümesi oluşturmak için devam edin.

Küme oluşturma ve sunucuları başlatma

Bu bölümde, BIR WAS kümesi oluşturmak ve üzerinde myWindowsVMtarayıcıyı kullanarak yönetilen sunucuları başlatmak için IBM konsolunu kullanacaksınız. Windows makinenizde olduğunuzdan emin olun. Değilseniz, adresine myWindowsVMuzaktan bağlanın. Ardından aşağıdaki adımları kullanın:

Microsoft Edge tarayıcısını açın ve adresine

http://<adminvm-private-ip>:9060/ibm/console/gidin. Bu örnekte IBM konsol URL'si şeklindedirhttp://192.168.0.4:9060/ibm/console/. Oturum açma bölmesini bulun. Yönetici kullanıcı adınızı ve parolanızı (websphere/Secret123456) kullanarak IBM konsolunda oturum açın. Artık kümeleri ve sunucuları yönetebilirsiniz.Gezinti bölmesinde Sunucu>Kümeleri>WebSphere uygulama sunucusu kümeleri'ni seçin. Ardından Yeni'yi seçerek yeni bir küme oluşturun.

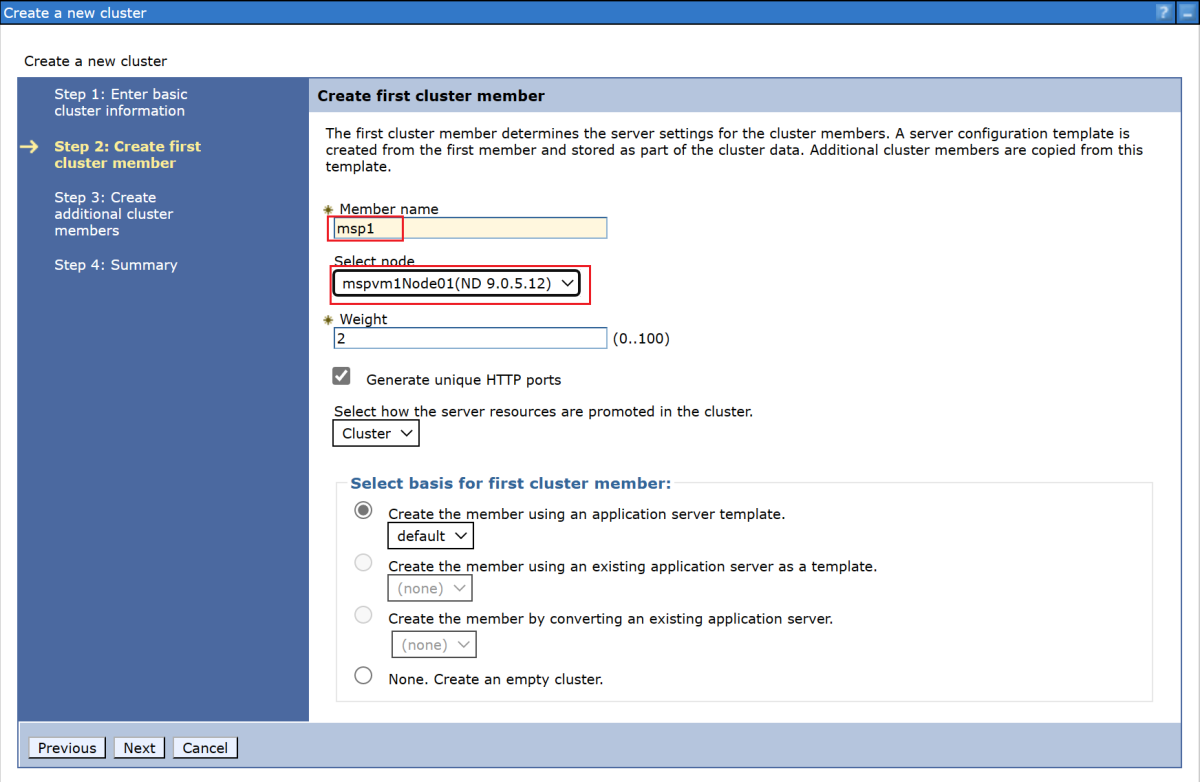

Yeni küme oluştur iletişim kutusunda, 1. Adım: Temel küme bilgilerini girin için küme adınızı girin. Bu örnekte küme adı şeklindedir

cluster1. bitirdiğinizde İleri'yi seçin.2. Adım: İlk küme üyesini oluşturma için üye adınızı girin ve düğümünü

mspvm1Node01seçin. Bu örnekte üye adı şeklindedirmsp1. Düğüm WAS sürümünüze bağlıdır:- WAS V9'da düğüm şeklindedir

mspvm1Node01 (ND 9.0.5.12). - WAS V8.5'te düğüm şeklindedir

mspvm1Node01 (ND 8.5.5.24).

bitirdiğinizde İleri'yi seçin.

- WAS V9'da düğüm şeklindedir

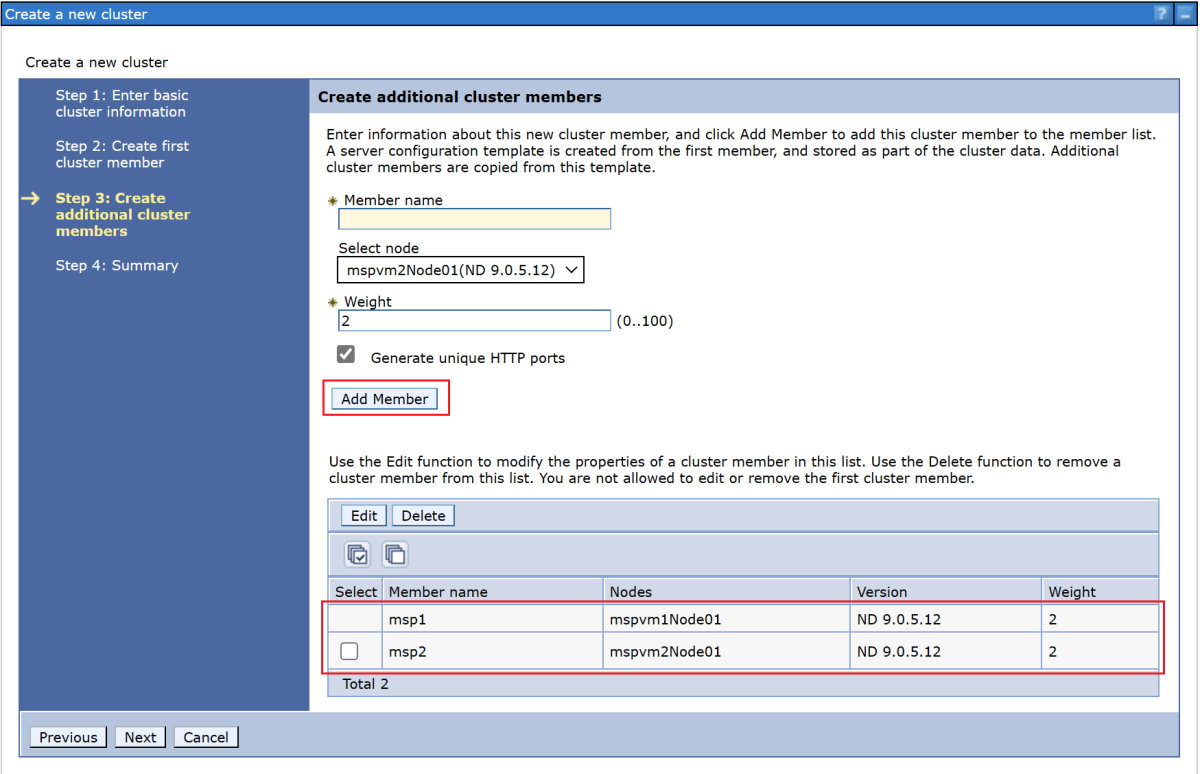

3. Adım: Ek küme üyeleri oluşturma için ikinci üye adınızı girin ve düğüm

mspvm2Node01seçeneğini belirleyin. Bu örnekte üye adı şeklindedirmsp2. Düğüm WAS sürümünüze bağlıdır:- WAS V9'da düğüm şeklindedir

mspvm2Node01 (ND 9.0.5.12). - WAS V8.5'te düğüm şeklindedir

mspvm2Node01 (ND 8.5.5.24).

- WAS V9'da düğüm şeklindedir

İkinci düğümü eklemek için Üye Ekle'yi seçin. Tabloda iki üye listelenir. bitirdiğinizde İleri'yi seçin.

4. Adım: Özet için Son'u seçin.

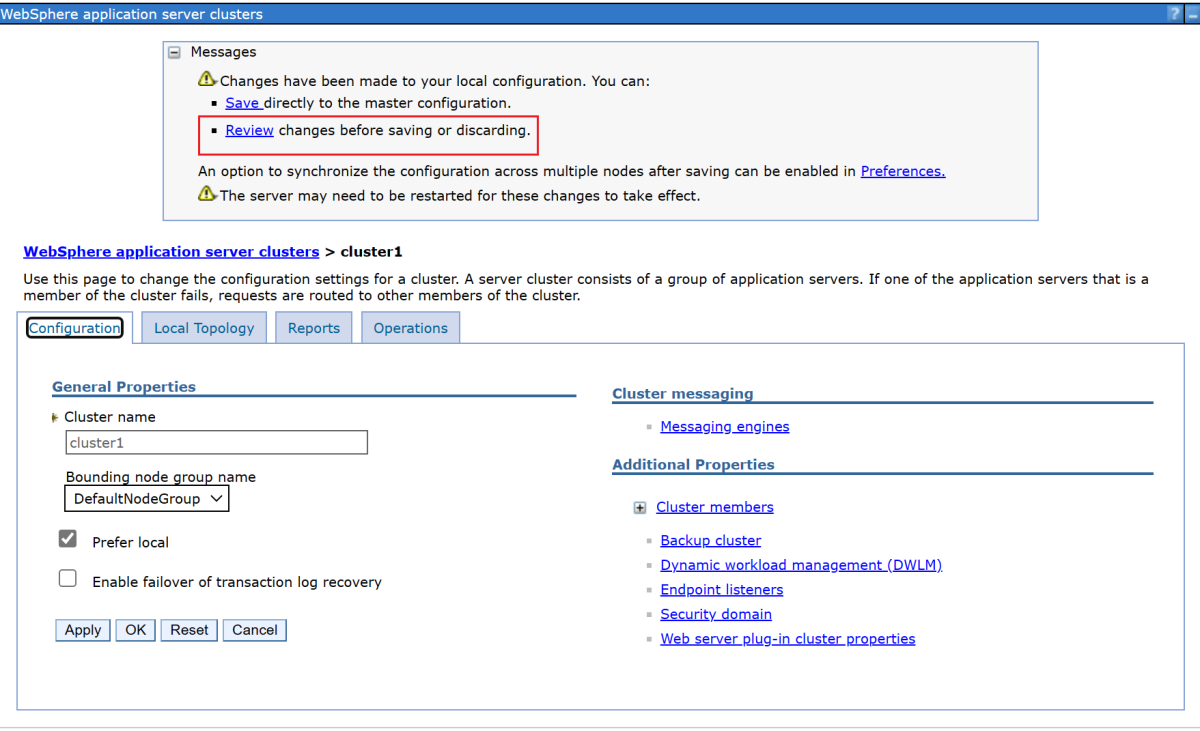

Kümenin oluşturulması biraz zaman alır. Küme oluşturulduktan

cluster1sonra tabloda görünür.Küme1'i ve ardından gözden geçir'i seçerek bilgileri gözden geçirin.

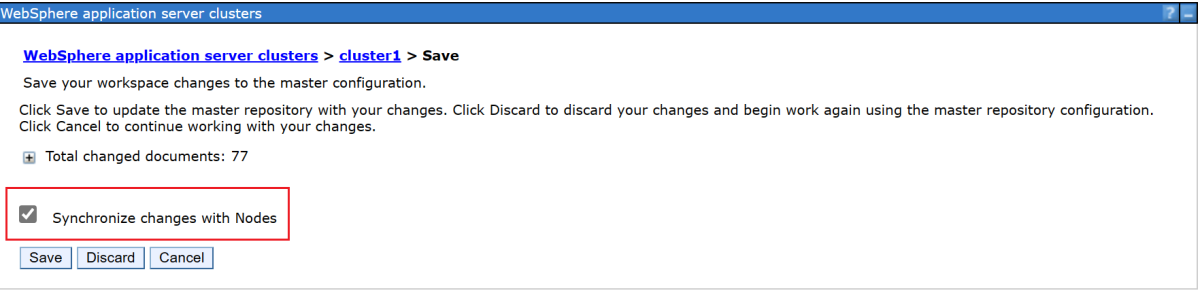

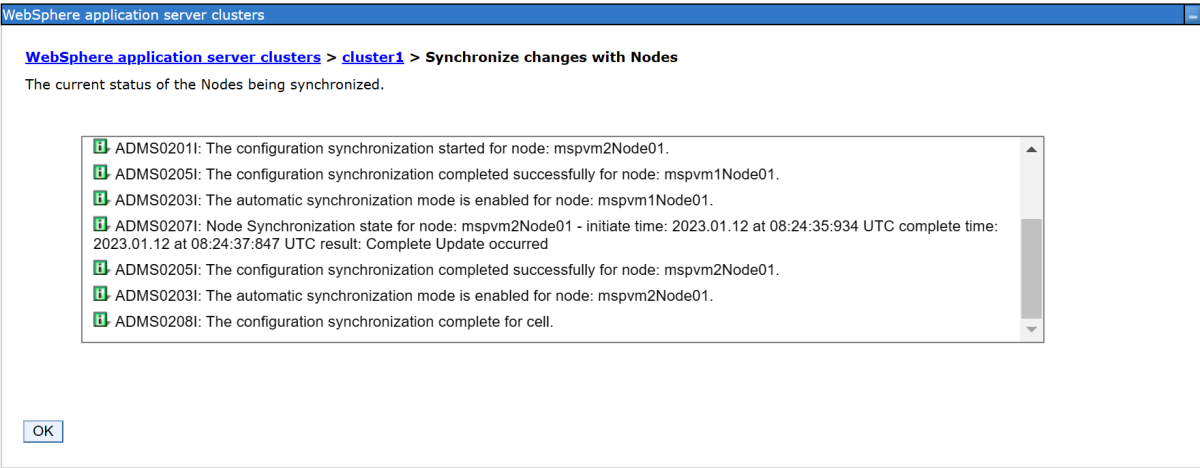

Değişiklikleri Düğümlerle eşitle'yi ve ardından Kaydet'i seçin.

Oluşturma işlemi hatasız tamamlanmalıdır. Devam etmek için Tamam'ı seçin.

Tabloda küme1'i seçin ve ardından Başlangıç düğmesini seçerek kümeyi başlatın.

Yönetilen iki sunucuyu başlatmak biraz zaman alır. Durum sütununda, durumu yenilemek için yenileme simgesini (birbirini gösteren iki ok) seçin.

Yenileme simgesinin üzerine gelin. Araç ipucu Başlatıldı'yı gösterdiğinde, kümenin oluşturulduğuna güvenebilirsiniz. Düzenli aralıklarla yenilemeye devam edin ve araç ipucu Başlatıldı ifadesini görene kadar denetleyin.

Düğüm Aracısı başlatıldıktan sonra yönetilen sunucuyu otomatik olarak başlatmak üzere Uygulama Sunucusu İzleme İlkesi ayarlarını yapılandırmak için aşağıdaki adımları kullanın.

yapılandırmak

msp1için aşağıdaki adımları kullanın:Gezinti bölmesinde Sunucular'ı, Sunucu Türleri'ni ve ardından WebSphere uygulama sunucuları'nı seçin.

Uygulama sunucusu

msp1için köprüyü seçin.Sunucu Altyapısı bölümünde Java ve işlem yönetimi'ni seçin.

İzleme ilkesi'ni seçin.

Otomatik yeniden başlatma'nın seçili olduğundan emin olun ve düğüm yeniden başlatma durumu olarak ÇALıŞTıRILIYOR'a tıklayın. Tamam'ı seçin.

Ara yazılım hizmetleri bölmesine geri dönün. İletiler panelinde Gözden Geçir bağlantısını ve ardından Düğümlerle değişiklikleri eşitle'yi seçin. Değişiklikleri kaydetmek ve eşitlemek için Kaydet'i seçin.

Aşağıdaki ileti görüntülenir:

The configuration synchronization complete for cell.Yapılandırmadan çıkmak için Tamam'ı seçin.

yapılandırmak

msp2için aşağıdaki adımları kullanın:- Gezinti bölmesinde Sunucular'ı, Sunucu Türleri'ni ve ardından WebSphere uygulama sunucuları'nı seçin.

- Uygulama sunucusu

msp2için köprüyü seçin. - Sunucu Altyapısı bölümünde Java ve işlem yönetimi'ni seçin.

- İzleme ilkesi'ni seçin.

- Otomatik yeniden başlatma'nın seçili olduğundan emin olun ve düğüm yeniden başlatma durumu olarak ÇALıŞTıRILIYOR'a tıklayın. Tamam'ı seçin.

- Ara yazılım hizmetleri bölmesine geri dönün. İletiler panelinde Gözden Geçir bağlantısını ve ardından Düğümlerle değişiklikleri eşitle'yi seçin. Değişiklikleri kaydetmek ve eşitlemek için Kaydet'i seçin.

- Aşağıdaki ileti görüntülenir:

The configuration synchronization complete for cell.Yapılandırmadan çıkmak için Tamam'ı seçin.

İki yönetilen sunucu msp1 ve msp2ile yapılandırıldınızcluster1. Küme çalışır durumda.

Uygulama dağıtma

Uygulamayı dağıtmak için aşağıdaki adımları kullanın:

Daha önce oturum açtığınız yönetim konsolunda Uygulamalar>Yeni Uygulama'yı ve ardından Yeni Kurumsal Uygulama'yı seçin.

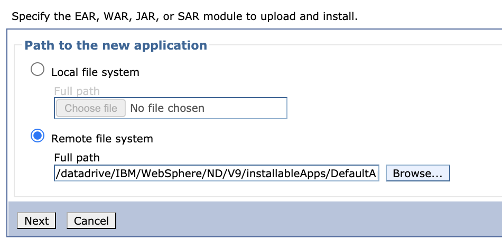

Sonraki panelde Uzak dosya sistemi'ni seçin ve ardından Gözat'ı seçerek yüklü sunucularınızın dosya sistemlerine göz atın.

adminvm ile başlayan sistemi seçin. VM'nin dosya sistemi görüntülenir. Buradan V9 (veya V85) öğesini ve ardından installableApps'i seçin.

Yüklenebilecek uygulamalar listesinde DefaultApplication.ear öğesini seçin. Ardından Tamam'ı seçin.

Uygulamayı seçmek için panele geri dönersiniz. İleri'yi seçin.

Yeni Uygulama Yükle iş akışında kalan tüm adımlar için İleri'yi seçin. Ardından Son’u seçin.

Aşağıdaki ileti görünmelidir:

Application DefaultApplication.ear installed successfully.Bu ileti görünmüyorsa devam etmeden önce sorunu giderin ve çözün.Doğrudan ana yapılandırmaya kaydet bağlantısını seçin.

Uygulamayı başlatmanız gerekir. Uygulamalar Tüm Uygulamalar'a >gidin. DefaultApplication.ear onay kutusunu seçin, Eylem'in Başlangıç olarak ayarlandığından emin olun ve ardından Eylemi Gönder'i seçin.

Tüm Uygulamalar tablosundaki Durum sütununda yenileme simgesini seçin. Tabloyu bu şekilde birkaç kez yeniledikten sonra DefaultApplication.ear için Durum sütununda yeşil bir ok görünmelidir.

Uygulama artık WAS kümenize yüklenmiştir.

Azure Uygulaması lication Gateway kullanarak WAS'i kullanıma sunma

ARTıK GNU/Linux sanal makinelerinde WAS kümesini oluşturmayı tamamladığınıza göre, bu bölüm Azure Uygulaması lication Gateway kullanarak WAS'yi İnternet'e sunma işleminde size yol gösterir.

Uygulama ağ geçidi oluşturma

Uygulama ağ geçidini oluşturmak için aşağıdaki adımları kullanın:

WAS'yi İnternet'te kullanıma açmak için genel bir IP adresine ihtiyacınız vardır. Azure CLI'nın yüklü olduğu kabukta, aşağıdaki örnekte gösterildiği gibi az network public-ip create komutunu kullanarak IP adresini oluşturun:

az network public-ip create \ --resource-group $RESOURCE_GROUP_NAME \ --name myAGPublicIPAddress \ --allocation-method Static \ --sku Standard export APPGATEWAY_IP=$(az network public-ip show \ --resource-group $RESOURCE_GROUP_NAME \ --name myAGPublicIPAddress \ --query '[ipAddress]' \ --output tsv)IP adresiyle ilişkilendirilecek uygulama ağ geçidini oluşturun. Aşağıdaki örnek, varsayılan arka uç havuzunda WebSphere yönetilen sunucularıyla bir uygulama ağ geçidi oluşturur:

az network application-gateway create \ --resource-group $RESOURCE_GROUP_NAME \ --name myAppGateway \ --public-ip-address myAGPublicIPAddress \ --location eastus \ --capacity 2 \ --http-settings-port 80 \ --http-settings-protocol Http \ --frontend-port 80 \ --sku Standard_V2 \ --subnet wasGateway \ --vnet-name myVNet \ --priority 1001 \ --servers ${MSPVM1_IP} ${MSPVM2_IP}Yönetilen sunucular, bağlantı noktası

9080ile iş yüklerini kullanıma sunar. Arka uç bağlantı noktasını9080belirterek ve bunun için bir yoklama oluşturarak güncelleştirmekappGatewayBackendHttpSettingsiçin aşağıdaki komutları kullanın:az network application-gateway probe create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --name clusterProbe \ --protocol http \ --host-name-from-http-settings true \ --match-status-codes 404 \ --path "/" az network application-gateway http-settings update \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --name appGatewayBackendHttpSettings \ --host-name-from-backend-pool true \ --port 9080 \ --probe clusterProbeYeniden yönlendirmeler için yeniden yazma kuralı sağlamak için aşağıdaki komutları kullanın:

# Create a rewrite rule set. az network application-gateway rewrite-rule set create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --name myRewriteRuleSet # Associated routing rules. az network application-gateway rule update \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --name rule1 \ --rewrite-rule-set myRewriteRuleSet # Create a rewrite rule 1. az network application-gateway rewrite-rule create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --rule-set-name myRewriteRuleSet \ --name myRewriteRule01 \ --sequence 100 \ --response-headers Location=http://${APPGATEWAY_IP}{http_resp_Location_2} # Create a rewrite rule condition. az network application-gateway rewrite-rule condition create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --rule-name myRewriteRule01 \ --rule-set-name myRewriteRuleSet \ --variable "http_resp_Location" \ --ignore-case true \ --negate false \ --pattern "(https?):\/\/192.168.0.6:9080(.*)$" # Create a rewrite rule 2. az network application-gateway rewrite-rule create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --rule-set-name myRewriteRuleSet \ --name myRewriteRule02 \ --sequence 100 \ --response-headers Location=http://${APPGATEWAY_IP}{http_resp_Location_2} # Create a rewrite rule condition. az network application-gateway rewrite-rule condition create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --rule-name myRewriteRule02 \ --rule-set-name myRewriteRuleSet \ --variable "http_resp_Location" \ --ignore-case true \ --negate false \ --pattern "(https?):\/\/192.168.0.7:9080(.*)$"

Artık aşağıdaki komutun oluşturduğu URL'yi kullanarak uygulamaya erişebilirsiniz:

echo "http://${APPGATEWAY_IP}/snoop/"

Not

Bu örnek, HTTP ile WAS sunucularına basit erişim ayarlar. Güvenli erişim istiyorsanız, Application Gateway ile uçtan uca TLS'deki yönergeleri izleyerek TLS/SSL sonlandırmayı yapılandırın.

Bu örnek, Application Gateway aracılığıyla IBM konsolunu kullanıma sunmaz. IBM konsoluna erişmek için Windows makinesini myWindowsVM kullanabilir veya adresine adminVMbir genel IP adresi atayabilirsiniz.

IBM konsoluna erişmek için atlama kutusunu myWindowsVM kullanmak istemiyorsanız ancak bunu genel bir ağda kullanıma açmak istiyorsanız, öğesine genel IP adresi adminVMatamak için aşağıdaki komutları kullanın:

# Create a public IP address.

az network public-ip create \

--resource-group $RESOURCE_GROUP_NAME \

--name myAdminVMPublicIPAddress \

--allocation-method Static \

--sku Standard

# Create a network security group.

az network nsg create \

--resource-group $RESOURCE_GROUP_NAME \

--name adminnsg

# Create an inbound rule for the network security group.

az network nsg rule create \

--resource-group $RESOURCE_GROUP_NAME \

--nsg-name adminnsg \

--name ALLOW_IBM_CONSOLE \

--access Allow \

--direction Inbound \

--source-address-prefixes '["*"]' \

--destination-port-ranges 9043 \

--protocol Tcp \

--priority 500

# Update the network adapter with the network security group.

az network nic update \

--resource-group $RESOURCE_GROUP_NAME \

--name adminVMVMNic \

--network-security-group adminnsg

# Update the network adapter with the public IP address.

az network nic ip-config update \

--resource-group $RESOURCE_GROUP_NAME \

--name ipconfigadminVM \

--nic-name adminVMVMNic \

--public-ip-address myAdminVMPublicIPAddress

export ADMIN_PUBLIC_IP=$(az network public-ip show \

--resource-group $RESOURCE_GROUP_NAME \

--name myAdminVMPublicIPAddress \

--query '[ipAddress]' \

--output tsv)

echo "IBM Console public URL: https://${ADMIN_PUBLIC_IP}:9043/ibm/console/"

WAS kümesi yapılandırmasını test edin

WAS kümesini yapılandırmayı ve Java EE uygulamasını ona dağıtmayı tamamladınız. Tüm ayarları doğrulamak üzere uygulamaya erişmek için aşağıdaki adımları kullanın:

- Bir web tarayıcısı açın.

- URL'sini

http://<gateway-public-ip-address>/snoop/kullanarak uygulamaya gidin. - Tarayıcıyı sürekli yenilediğinizde, uygulama sunucu örnekleri arasında döngü oluşturur. Konak isteği üst bilgisinin değerine bakın ve birkaç kez yeniden yükledikten sonra değiştiğine dikkat edin.

Kaynakları temizleme

WAS kümesi yapılandırmasını tamamladınız. Aşağıdaki bölümlerde, oluşturduğunuz kaynakların nasıl kaldırılacağı açıklanmaktadır.

Windows makinesini temizleme

Aşağıdaki komutları kullanarak Windows makinesini myWindowsVM kaldırabilirsiniz. Alternatif olarak, Windows makinesini kapatabilir ve devam eden küme bakım görevleri için atlama kutusu olarak kullanmaya devam edebilirsiniz.

export WINDOWSVM_NIC_ID=$(az vm show \

--resource-group ${RESOURCE_GROUP_NAME} \

--name myWindowsVM \

--query networkProfile.networkInterfaces[0].id \

--output tsv)

export WINDOWSVM_NSG_ID=$(az network nic show \

--ids ${WINDOWSVM_NIC_ID} \

--query networkSecurityGroup.id \

--output tsv)

export WINDOWSVM_DISK_ID=$(az vm show \

--resource-group ${RESOURCE_GROUP_NAME} \

--name myWindowsVM \

--query storageProfile.osDisk.managedDisk.id \

--output tsv)

export WINDOWSVM_PUBLIC_IP=$(az network public-ip list \

-g ${RESOURCE_GROUP_NAME} --query [0].id \

--output tsv)

echo "deleting myWindowsVM"

az vm delete --resource-group ${RESOURCE_GROUP_NAME} --name myWindowsVM --yes

echo "deleting nic ${WINDOWSVM_NIC_ID}"

az network nic delete --ids ${WINDOWSVM_NIC_ID}

echo "deleting public-ip ${WINDOWSVM_PUBLIC_IP}"

az network public-ip delete --ids ${WINDOWSVM_PUBLIC_IP}

echo "deleting disk ${WINDOWSVM_DISK_ID}"

az disk delete --yes --ids ${WINDOWSVM_DISK_ID}

echo "deleting nsg ${WINDOWSVM_NSG_ID}"

az network nsg delete --ids ${WINDOWSVM_NSG_ID}

Tüm kaynakları temizleme

Aşağıdaki komutu kullanarak silin abc1110rg :

az group delete --name $RESOURCE_GROUP_NAME --yes --no-wait

Sonraki adımlar

WebSphere ürünlerini Azure'da çalıştırma seçeneklerini keşfetmek için bkz . Azure'da WebSphere ürün ailesini çalıştırmaya yönelik çözümler nelerdir?

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin