Belirli sanal ağlardan Azure Event Hubs ad alanlarına erişime izin ver

Event Hubs'ın Sanal Ağ (VNet) Hizmet Uç Noktaları ile tümleştirilmesi, sanal ağlara bağlı sanal makineler gibi iş yüklerinden mesajlaşma özelliklerine güvenli erişim sağlar ve ağ trafiği yolunun her iki ucunda da güvenliği sağlanır.

En az bir sanal ağ alt ağı hizmet uç noktasına bağlı olacak şekilde yapılandırıldıktan sonra, ilgili Event Hubs ad alanı artık sanal ağlardaki yetkili alt ağlar dışında herhangi bir yerden gelen trafiği kabul etmemektedir. Sanal ağ perspektifinden bir Event Hubs ad alanını hizmet uç noktasına bağlamak, sanal ağ alt ağından mesajlaşma hizmetine yalıtılmış bir ağ tüneli yapılandırılır.

Sonuç, mesajlaşma hizmeti uç noktasının gözlemlenebilir ağ adresinin genel IP aralığında olmasına rağmen alt ağa bağlı iş yükleri ile ilgili Event Hubs ad alanı arasındaki özel ve yalıtılmış bir ilişkidir. Bu davranışın bir istisnası vardır. Bir hizmet uç noktasının etkinleştirilmesi, varsayılan olarak sanal ağ ile ilişkilendirilmiş IP güvenlik duvarında kuralı etkinleştirirdenyall. Event Hubs genel uç noktasına erişimi etkinleştirmek için IP güvenlik duvarına belirli IP adresleri ekleyebilirsiniz.

Önemli noktalar

- Bu özellik temel katmanda desteklenmez.

- Event Hubs ad alanınız için sanal ağları etkinleştirmek, isteklerin izin verilen sanal ağlardan çalıştırılan bir hizmetten gelmediği sürece gelen istekleri varsayılan olarak engeller. Engellenen istekler arasında diğer Azure hizmetlerinden, Azure portalından, günlüğe kaydetme ve ölçüm hizmetlerinden vb. gelen istekler bulunur. Özel durum olarak, sanal ağlar etkinleştirildiğinde bile belirli güvenilen hizmetlerden Event Hubs kaynaklarına erişime izin vekleyebilirsiniz. Güvenilen hizmetlerin listesi için bkz . Güvenilen hizmetler.

- Ad alanı için yalnızca belirtilen IP adreslerinden veya bir sanal ağın alt ağından gelen trafiğe izin vermek için en az bir IP kuralı veya sanal ağ kuralı belirtin. IP ve sanal ağ kuralı yoksa, ad alanına genel İnternet üzerinden (erişim anahtarı kullanılarak) erişilebilir.

Sanal ağ tümleştirmesi tarafından etkinleştirilen gelişmiş güvenlik senaryoları

Sıkı ve bölümlere ayrılmış güvenlik gerektiren ve sanal ağ alt ağlarının bölümlere ayrılmış hizmetler arasında segmentasyon sağladığı çözümler, yine de bu bölmelerde yer alan hizmetler arasında iletişim yollarına ihtiyaç duyar.

TCP/IP üzerinden HTTPS taşıyanlar da dahil olmak üzere bölmeler arasındaki herhangi bir anında IP yolu, açıkların ağ katmanından açıklardan yararlanma riskini taşır. Mesajlaşma hizmetleri, iletiler taraflar arasında geçiş yapılırken diske bile yazıldığı yalıtılmış iletişim yolları sağlar. her ikisi de aynı Event Hubs örneğine bağlı iki ayrı sanal ağdaki iş yükleri, iletiler aracılığıyla verimli ve güvenilir bir şekilde iletişim kurabilirken, ilgili ağ yalıtım sınırı bütünlüğü korunur.

Bu, güvenlik açısından hassas bulut çözümlerinizin yalnızca Azure sektör lideri güvenilir ve ölçeklenebilir zaman uyumsuz mesajlaşma özelliklerine erişim elde etmekle kalmaz, aynı zamanda https ve diğer TLS güvenli yuva protokolleri de dahil olmak üzere eşler arası iletişim modlarından daha güvenli olan güvenli çözüm bölmeleri arasında iletişim yolları oluşturmak için mesajlaşmayı kullanabilecekleri anlamına gelir.

Olay hub'larını sanal ağlara bağlama

Sanal ağ kuralları , Azure Event Hubs ad alanınızın belirli bir sanal ağ alt ağından gelen bağlantıları kabul edip etmediğini denetleen güvenlik duvarı güvenlik özelliğidir.

Event Hubs ad alanını sanal ağa bağlamak iki adımlı bir işlemdir. İlk olarak bir sanal ağın alt ağında bir sanal Ağ hizmet uç noktası oluşturmanız ve hizmet uç noktasına genel bakış makalesinde açıklandığı gibi bunu Microsoft.EventHub için etkinleştirmeniz gerekir. Hizmet uç noktasını ekledikten sonra Event Hubs ad alanını buna bir sanal ağ kuralıyla bağlarsınız.

Sanal ağ kuralı, Event Hubs ad alanının bir sanal ağ alt ağıyla ilişkisidir. Kural mevcutken, alt ağa bağlı tüm iş yüklerine Event Hubs ad alanına erişim verilir. Event Hubs'ın kendisi hiçbir zaman giden bağlantılar kurmaz, erişim elde etmek zorunda değildir ve bu nedenle bu kuralı etkinleştirerek alt ağınıza hiçbir zaman erişim verilmez.

Azure portalı kullanma

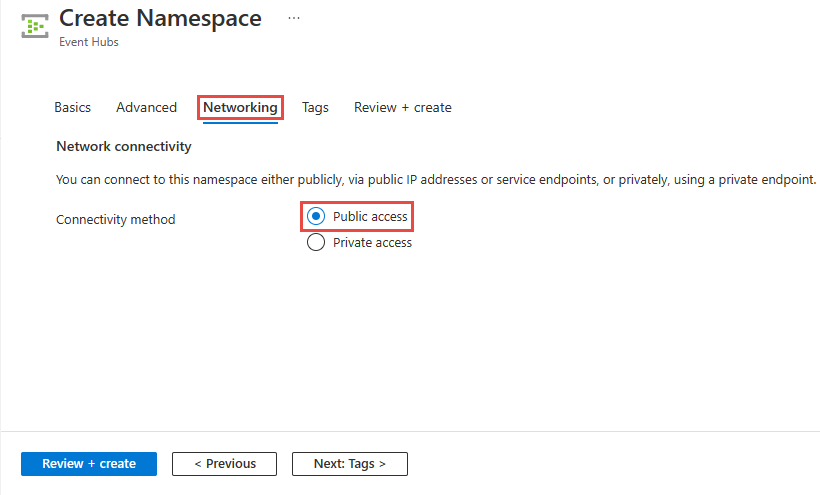

Ad alanı oluştururken, ad alanına yalnızca genel (tüm ağlardan) veya yalnızca özel (yalnızca özel uç noktalar aracılığıyla) erişimine izin vekleyebilirsiniz. Ad alanı oluşturulduktan sonra, belirli IP adreslerinden veya belirli sanal ağlardan (ağ hizmet uç noktalarını kullanarak) erişime izin vekleyebilirsiniz.

Ad alanı oluştururken genel erişimi yapılandırma

Genel erişimi etkinleştirmek için ad alanı oluşturma sihirbazının Ağ sayfasında Genel erişim'i seçin.

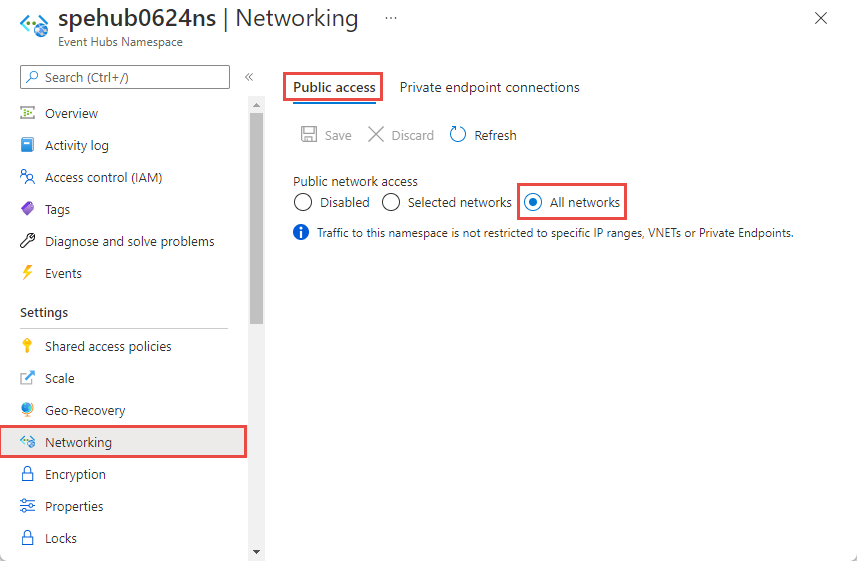

Ad alanını oluşturduktan sonra Service Bus Ad Alanı sayfasının sol menüsünde Ağ'ı seçin. Tüm Ağlar seçeneğinin belirlendiğini görürsünüz. Seçili Ağlar seçeneğini belirleyebilir ve belirli IP adreslerinden veya belirli sanal ağlardan erişime izin vekleyebilirsiniz. Sonraki bölümde, erişime izin verilen ağları belirtmeye ilişkin ayrıntılar sağlanır.

Mevcut bir ad alanı için seçili ağları yapılandırma

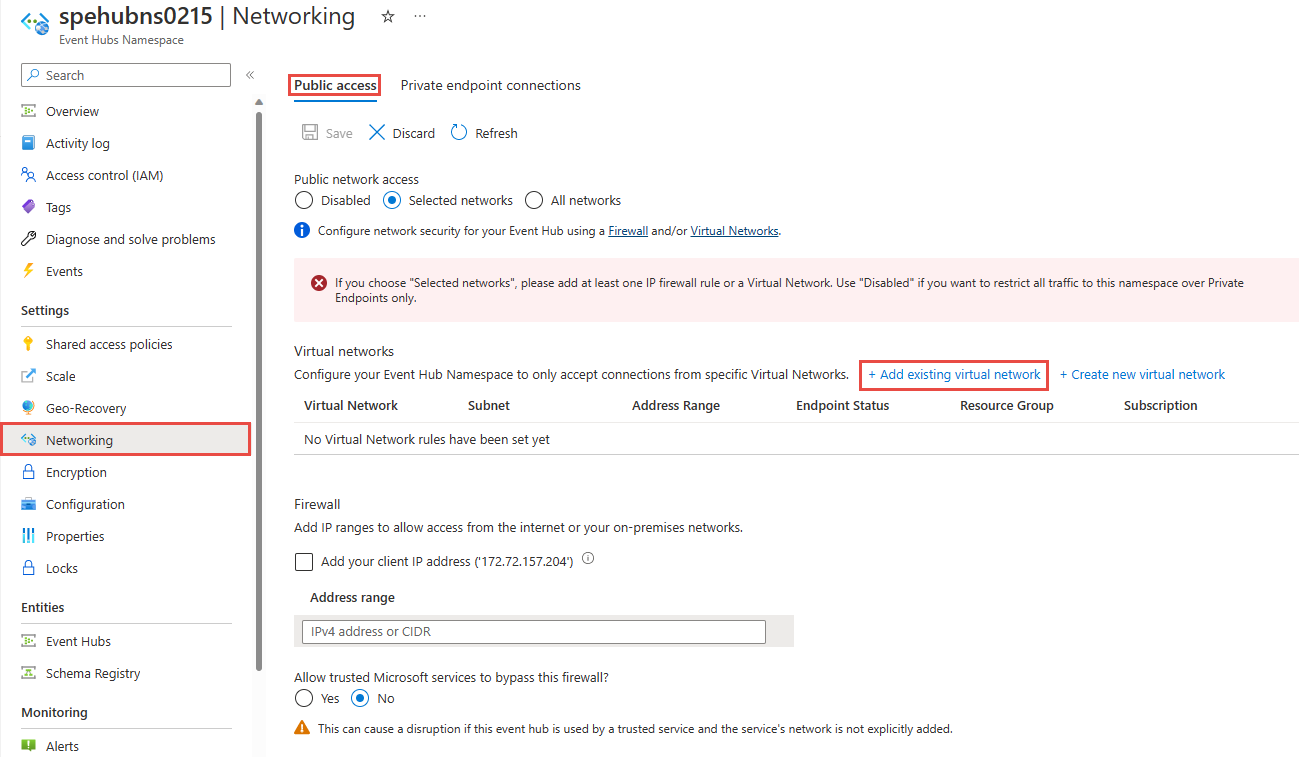

Bu bölümde, sanal ağ hizmet uç noktası eklemek için Azure portalını nasıl kullanacağınız gösterilmektedir. Erişimi sınırlamak için bu Event Hubs ad alanı için sanal ağ hizmet uç noktasını tümleştirmeniz gerekir.

Soldaki menüden Ayarlar altında Ağ'ı seçin.

Ağ sayfasında, Genel ağ erişimi için aşağıdaki üç seçenekten birini ayarlayabilirsiniz. Yalnızca belirli sanal ağlardan erişime izin vermek için Seçili ağlar seçeneğini belirleyin.

Genel ağ erişimi sayfasında sağlanan seçenekler hakkında daha fazla ayrıntı aşağıdadır:

Devre dışı. Bu seçenek, ad alanına genel erişimi devre dışı bırakır. Ad alanına yalnızca özel uç noktalar üzerinden erişilebilir.

Seçili ağlar. Bu seçenek, seçili ağlardan bir erişim anahtarı kullanarak ad alanına genel erişim sağlar.

Önemli

Seçili ağlar'ı seçerseniz, ad alanına erişimi olacak en az bir IP güvenlik duvarı kuralı veya sanal ağ ekleyin. Yalnızca özel uç noktalar üzerinden bu ad alanına gelen tüm trafiği kısıtlamak istiyorsanız Devre Dışı'nı seçin.

Tüm ağlar (varsayılan). Bu seçenek, erişim anahtarı kullanarak tüm ağlardan genel erişimi etkinleştirir. Tüm ağlar seçeneğini belirtirseniz olay hub'ı herhangi bir IP adresinden (erişim anahtarını kullanarak) bağlantıları kabul eder. Bu ayar, 0.0.0.0/0 IP adres aralığını kabul eden bir kurala eşdeğerdir.

Belirli ağlara erişimi kısıtlamak için sayfanın üst kısmındaki Seçili Ağlar seçeneğini (henüz seçili değilse) seçin.

Sayfanın Sanal ağlar bölümünde +Var olan sanal ağı ekle*'yi seçin. Yeni bir sanal ağ oluşturmak istiyorsanız + Yeni sanal ağ oluştur'u seçin.

Önemli

Seçili ağlar'ı seçerseniz, ad alanına erişimi olacak en az bir IP güvenlik duvarı kuralı veya sanal ağ ekleyin. Yalnızca özel uç noktalar üzerinden bu ad alanına gelen tüm trafiği kısıtlamak istiyorsanız Devre Dışı'nı seçin.

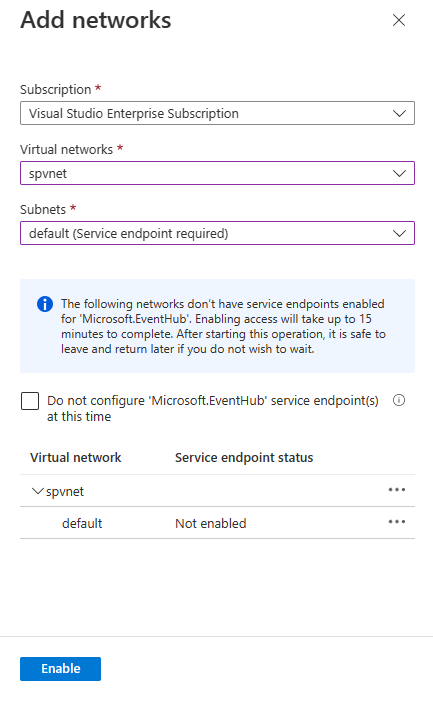

Sanal ağlar listesinden sanal ağı seçin ve ardından alt ağı seçin. Sanal ağı listeye eklemeden önce hizmet uç noktasını etkinleştirmeniz gerekir. Hizmet uç noktası etkinleştirilmemişse portal bunu etkinleştirmenizi ister.

Microsoft.EventHub için alt ağın hizmet uç noktası etkinleştirildikten sonra aşağıdaki başarılı iletiyi görmeniz gerekir. Ağı eklemek için sayfanın alt kısmındaki Ekle'yi seçin.

Dekont

Hizmet uç noktasını etkinleştiremiyorsanız, Resource Manager şablonunu kullanarak eksik sanal ağ hizmet uç noktasını yoksayabilirsiniz. Bu işlev portalda kullanılamaz.

Güvenilen Microsoft hizmetleri bu güvenlik duvarını atlamasına izin vermek isteyip istemediğinizi belirtin. Ayrıntılar için bkz. Güvenilen Microsoft hizmetleri.

Ayarları kaydetmek için araç çubuğunda Kaydet'i seçin. Onayın portal bildirimlerinde gösterilmesi için birkaç dakika bekleyin.

Dekont

Belirli IP adreslerine veya aralıklara erişimi kısıtlamak için bkz . Belirli IP adreslerinden veya aralıklarından erişime izin verme.

Güvenilen Microsoft hizmetleri

Güvenilen Microsoft hizmetleri bu güvenlik duvarını atlamasına izin ver ayarını etkinleştirdiğinizde, aynı kiracıdaki aşağıdaki hizmetlere Event Hubs kaynaklarınıza erişim verilir.

| Güvenilen hizmet | Desteklenen kullanım senaryoları |

|---|---|

| Azure Event Grid | Azure Event Grid'in Event Hubs ad alanınızdaki olay hub'larına olay göndermesine izin verir. Aşağıdaki adımları da uygulamanız gerekir:

Daha fazla bilgi için bkz . Yönetilen kimlikle olay teslimi |

| Azure Stream Analytics | Azure Stream Analytics işinin Event Hubs ad alanınızdaki verileri okumasına (giriş) veya olay hub'larına (çıktı) veri yazmasına izin verir. Önemli: Stream Analytics işi, olay hub'ına erişmek için yönetilen kimlik kullanacak şekilde yapılandırılmalıdır. Daha fazla bilgi için bkz . Azure Stream Analytics işinden (Önizleme) olay hub'ına erişmek için yönetilen kimlikleri kullanma. |

| Azure IoT Hub | IoT Hub'ın Event Hubs ad alanınızdaki olay hub'larına ileti göndermesine izin verir. Aşağıdaki adımları da uygulamanız gerekir:

|

| Azure API Management | API Management hizmeti, Event Hubs ad alanınızdaki bir olay hub'ına olay göndermenize olanak tanır.

|

| Azure İzleyici (Tanılama Ayarlar ve Eylem Grupları) | Azure İzleyici'nin Event Hubs ad alanınızdaki olay hub'larına tanılama bilgileri ve uyarı bildirimleri göndermesine izin verir. Azure İzleyici, olay hub'ından okuyabilir ve olay hub'ına veri yazabilir. |

| Azure Synapse | Azure Synapse'in Synapse Çalışma Alanı Yönetilen Kimliği'ni kullanarak olay hub'ına bağlanmasına izin verir. Event Hubs ad alanındaki kimliğe Azure Event Hubs Veri Göndereni, Alıcı veya Sahip rolünü ekleyin. |

| Azure Veri Gezgini | Azure Veri Gezgini'nin kümenin Yönetilen Kimliğini kullanarak olay hub'ından olay almasına izin verir. Aşağıdaki adımları uygulamanız gerekir:

|

| Azure IoT Central | IoT Central'ın Event Hubs ad alanınızdaki olay hub'larına veri aktarmasına izin verir. Aşağıdaki adımları da uygulamanız gerekir:

|

| Azure Sağlık Verisi Hizmetleri | Healthcare API'lerinin IoT bağlayıcısının Tıbbi cihaz verilerini Event Hubs ad alanınızdan almalarına ve verileri yapılandırılmış Hızlı Sağlık Hizmetleri Birlikte Çalışabilirlik Kaynakları (FHIR®) hizmetinizde kalıcı hale getirebilmelerine olanak tanır. IoT bağlayıcısı, olay hub'ına erişmek için yönetilen kimlik kullanacak şekilde yapılandırılmalıdır. Daha fazla bilgi için bkz . IoT bağlayıcısı - Azure Healthcare API'lerini kullanmaya başlama. |

| Azure Digital Twins | Azure Digital Twins'in Event Hubs ad alanınızdaki olay hub'larına veri çıkışı yapmasına izin verir. Aşağıdaki adımları da uygulamanız gerekir:

|

Azure Event Hubs için diğer güvenilen hizmetler aşağıda bulunabilir:

- Azure Arc

- Azure Kubernetes

- Azure Machine Learning

- Microsoft Purview

Resource Manager şablonu kullanma

Aşağıdaki örnek Resource Manager şablonu, var olan bir Event Hubs ad alanına bir sanal ağ kuralı ekler. Ağ kuralı için, sanal ağdaki bir alt ağın kimliğini belirtir.

Kimlik, sanal ağ alt ağı için tam bir Resource Manager yoludur. Örneğin, /subscriptions/{id}/resourceGroups/{rg}/providers/Microsoft.Network/virtualNetworks/{vnet}/subnets/default bir sanal ağın varsayılan alt ağı için.

Sanal ağ veya güvenlik duvarları kuralları eklerken değerini defaultAction olarak Denyayarlayın.

{

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"eventhubNamespaceName": {

"type": "string",

"metadata": {

"description": "Name of the Event Hubs namespace"

}

},

"virtualNetworkName": {

"type": "string",

"metadata": {

"description": "Name of the Virtual Network Rule"

}

},

"subnetName": {

"type": "string",

"metadata": {

"description": "Name of the Virtual Network Sub Net"

}

},

"location": {

"type": "string",

"metadata": {

"description": "Location for Namespace"

}

}

},

"variables": {

"namespaceNetworkRuleSetName": "[concat(parameters('eventhubNamespaceName'), concat('/', 'default'))]",

"subNetId": "[resourceId('Microsoft.Network/virtualNetworks/subnets/', parameters('virtualNetworkName'), parameters('subnetName'))]"

},

"resources": [

{

"apiVersion": "2018-01-01-preview",

"name": "[parameters('eventhubNamespaceName')]",

"type": "Microsoft.EventHub/namespaces",

"location": "[parameters('location')]",

"sku": {

"name": "Standard",

"tier": "Standard"

},

"properties": { }

},

{

"apiVersion": "2017-09-01",

"name": "[parameters('virtualNetworkName')]",

"location": "[parameters('location')]",

"type": "Microsoft.Network/virtualNetworks",

"properties": {

"addressSpace": {

"addressPrefixes": [

"10.0.0.0/23"

]

},

"subnets": [

{

"name": "[parameters('subnetName')]",

"properties": {

"addressPrefix": "10.0.0.0/23",

"serviceEndpoints": [

{

"service": "Microsoft.EventHub"

}

]

}

}

]

}

},

{

"apiVersion": "2018-01-01-preview",

"name": "[variables('namespaceNetworkRuleSetName')]",

"type": "Microsoft.EventHub/namespaces/networkruleset",

"dependsOn": [

"[concat('Microsoft.EventHub/namespaces/', parameters('eventhubNamespaceName'))]"

],

"properties": {

"publicNetworkAccess": "Enabled",

"defaultAction": "Deny",

"virtualNetworkRules":

[

{

"subnet": {

"id": "[variables('subNetId')]"

},

"ignoreMissingVnetServiceEndpoint": false

}

],

"ipRules":[],

"trustedServiceAccessEnabled": false

}

}

],

"outputs": { }

}

Şablonu dağıtmak için Azure Resource Manager yönergelerini izleyin.

Önemli

IP ve sanal ağ kuralı yoksa, olarak ayarlasanız defaultActiondenybile tüm trafik ad alanına akar. Ad alanına genel İnternet üzerinden erişilebilir (erişim anahtarı kullanılarak). Ad alanı için yalnızca belirtilen IP adreslerinden veya bir sanal ağın alt ağından gelen trafiğe izin vermek için en az bir IP kuralı veya sanal ağ kuralı belirtin.

Azure CLI kullanma

Service Bus ad alanının sanal ağ kurallarını yönetmek için ekleme, listeleme, güncelleştirme ve kaldırma komutlarını kullanın az eventhubs namespace network-rule-set .

Azure PowerShell kullanma

Service Bus ad alanı için ağ kuralları eklemek, listelemek, kaldırmak, güncelleştirmek ve silmek için aşağıdaki Azure PowerShell komutlarını kullanın.

Add-AzEventHubVirtualNetworkRulesanal ağ kuralı eklemek için.New-AzEventHubVirtualNetworkRuleConfigveSet-AzEventHubNetworkRuleSetbir sanal ağ kuralı eklemek için birlikte.Remove-AzEventHubVirtualNetworkRules sanal ağ kuralını kaldırmak için.

varsayılan eylem ve genel ağ erişimi

REST API

Özelliğin defaultActionDeny varsayılan değeri API sürüm 2021-01-01-preview ve önceki sürümler içindir. Ancak, IP filtreleri veya sanal ağ (VNet) kuralları ayarlamadığınız sürece reddetme kuralı uygulanmaz. Başka bir ifadeyle, HERHANGI bir IP filtreniz veya sanal ağ kuralınız yoksa, olarak Allowdeğerlendirilir.

API 2021-06-01-preview sürümünden itibaren özelliğin defaultAction varsayılan değeri, hizmet tarafı zorlamasını doğru bir şekilde yansıtmak için şeklindedirAllow. Varsayılan eylem olarak ayarlanırsa Deny, IP filtreleri ve sanal ağ kuralları uygulanır. Varsayılan eylem olarak ayarlanırsa Allow, IP filtreleri ve sanal ağ kuralları uygulanmaz. Hizmet, kuralları kapattığınızda ve yeniden açtığınızda hatırlar.

API sürüm 2021-06-01-preview da adlı publicNetworkAccessyeni bir özellik kullanıma sunulmuştur. olarak ayarlanırsa Disabled, işlemler yalnızca özel bağlantılara kısıtlanır. olarak ayarlandıysa Enabled, genel İnternet üzerinden işlemlere izin verilir.

Bu özellikler hakkında daha fazla bilgi için bkz. Ağ Kuralı Kümesi Oluşturma veya Güncelleştirme ve Özel Uç Nokta Bağlan oluşturma veya güncelleştirme.

Dekont

Yukarıdaki ayarların hiçbiri SAS veya Microsoft Entra kimlik doğrulaması yoluyla talepleri doğrulamayı atlaamaz. Kimlik doğrulama denetimi, hizmet , publicNetworkAccess, privateEndpointConnections ayarları tarafından defaultActionyapılandırılan ağ denetimlerini doğruladıktan sonra her zaman çalışır.

Azure portalı

Azure portalı, özellikleri almak ve ayarlamak için her zaman en son API sürümünü kullanır. Ad alanınızı daha önce 2021-01-01-preview ve önceki sürümleri olarak defaultAction ayarlanmış Denyolarak yapılandırdıysanız ve sıfır IP filtresi ve sanal ağ kuralı belirtseydiniz, portal daha önce ad alanınızın Ağ sayfasında Seçili Ağlar'ı işaretlemişti. Şimdi Tüm ağlar seçeneğini denetler.

Sonraki adımlar

Sanal ağlar hakkında daha fazla bilgi için aşağıdaki bağlantılara bakın: