Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Giriş

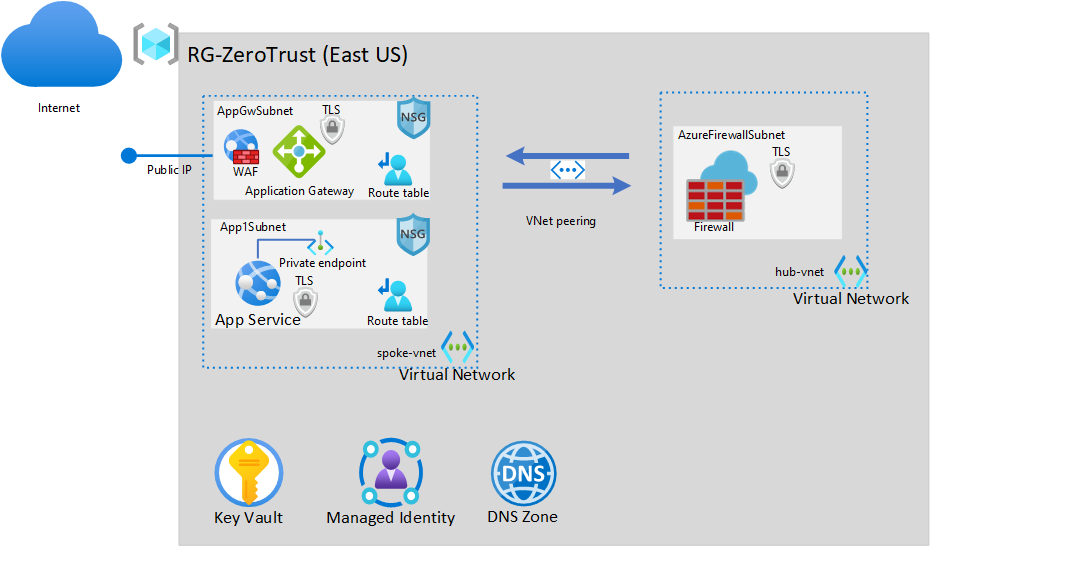

Azure Mimari Merkezi'nden Web Uygulamaları için Sıfır Güven Ağı referans mimarisini izleyen bu kılavuz. Başvuru mimarisinin amacı, bir Web Uygulaması Güvenlik Duvarı (WAF) ve geleneksel durum bilgisi olan bir güvenlik duvarı aracılığıyla güvenli erişime sahip bir web uygulaması yayımlamanız için size yol göstermektir. Bu senaryoda, WAF, SQL ekleme, siteler arası betik ve Open Web Application Security Project (OWASP) kapsamındaki diğer yaygın kural kümeleri için trafiği incelemek üzere uygulama ağ geçidi tarafından sağlanır. Azure Güvenlik Duvarı tarafından gerçekleştirilen durum bilgisi olan paket incelemesi, kötü amaçlı paketlerden ek koruma sağlar. Hizmetler arasındaki tüm iletişimin güvenliği, güvenilen sertifikalar kullanılarak uçtan uca TLS ile sağlanır.

Önkoşullar

Sıfır Güven dağıtımını tamamlamak için şunları yapmanız gerekir:

- Özel etki alanı adı

- Özel etki alanınız için Güvenilir joker karakter sertifikası

- Etkin aboneliği olan bir Azure hesabı. Ücretsiz hesap oluşturun.

- Visual Studio Code (otomatik dağıtıma yardımcı olmak için isteğe bağlı)

Not

Özel bir etki alanı adınız yoksa, Azure App Service aracılığıyla bir etki alanı adı satın almayı göz önünde bulundurun.

Kaynakları dağıtma

Kılavuzda kolaylık olması için tüm kaynaklar tek bir kaynak grubuna dağıtılır. Aboneliğinizde uygun bir dağıtım modeli için yönetim ve idare stratejinizi gözden geçirin. Başvuru mimarisi aşağıdaki kaynakları içerir:

- İki sanal ağ

- Merkez sanal ağı

- Uç sanal ağı

- Uygulama ağ geçidi

- Azure Güvenlik Duvarı

- DNS bölgeleri ve kayıtları

- App Service'te web uygulaması

Not

Başvuru mimarisindeki web uygulaması bir Sanal Makine ile görselleştirilir. Bu bir App Service, Kubernetes kümesi veya başka bir kapsayıcı ortamı ya da Sanal Makine ölçek kümesi de olabilir. Bu kılavuzda sanal makineyi app service ile değiştireceğiz.

Dağıtılacak ve yapılandırılacak ve başvuru mimarisinde açıkça listelenmeyen diğer Azure hizmetleri şunlardır:

- Azure Key Vault

- Yönetilen kimlik

- Genel IP adresleri

- Ağ güvenlik grupları

- Özel uç noktalar

- Yol tabloları

Kaynak grubunu dağıtma

İlk olarak, oluşturulan tüm kaynakları depolamak için bir kaynak grubu oluşturursunuz.

Önemli

Kendi kaynak grubu adınızı ve istediğiniz bölgeyi kullanabilirsiniz. Bu nasıl yapılır için tüm kaynakları aynı kaynak grubu olan myResourceGroup'a dağıtacak ve tüm kaynakları Doğu ABD Azure bölgesine dağıtacağız. Makale boyunca varsayılan ayarlar olarak bunları ve Azure aboneliğinizi kullanın.

Tüm kaynaklarınızı aynı kaynak grubunda oluşturmak, kullanılan kaynakları izlemek için iyi bir uygulamadır ve tanıtım ortamını veya üretim dışı ortamı temizlemeyi kolaylaştırır.

Azure portalında Kaynak grupları'nı arayın ve seçin.

Kaynak grupları sayfasında Oluştur'u seçin.

Kaynak grubu oluşturmak için aşağıdaki ayarları veya kendi ayarlarınızı kullanın:

Ayarlar Değer Abonelik Aboneliğinizi seçin. Kaynak grubu myResourceGroup girin Bölge Doğu ABD’yi seçin. Gözden Geçir + Oluştur'u ve ardından Oluştur'u seçin.

Azure Key Vault'un dağıtılması

Bu adımda gizli dizileri, anahtarları ve sertifikaları depolamak için Azure Key Vault'ı dağıtacaksınız. Uygulama ağ geçidi tarafından TLS bağlantıları için kullanılan genel güvenilen sertifikayı depolamak ve bu nasıl yapılır bölümünde Azure Güvenlik Duvarı için bir Key Vault kullanacağız.

Not

Varsayılan olarak, Azure Key Vault'ta geçici silme etkinleştirilir. Bu, depolanan kimlik bilgilerinin yanlışlıkla silinmesini gösterir. Bu rehberi tamamladıktan sonra anahtar kasayı zamanında kaldırabilmeniz için, Silinen kasaların saklanacağı gün sayısını 7 olarak ayarlamanız önerilir.

Azure portalı menüsünden veya Giriş sayfasında Kaynak oluştur'u seçin.

Arama kutusuna Key Vault yazın ve sonuçlardan Key Vault'ı seçin.

Key Vault oluşturma sayfasında Oluştur'u seçin.

Anahtar kasası oluştur sayfasında, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer İsim Anahtar kasanız için benzersiz bir ad girin. Bu örnekte myKeyVaultZT kullanılır. Fiyatlandırma katmanı Standart'ı seçin. Silinen kasaların saklanma süresi 7 girin. Silme Koruması Temizleme korumasını devre dışı bırak (saklama süresi boyunca anahtar kasasının ve nesnelerin temizlenmesine izin ver) seçeneğini belirleyin. Gözden Geçir + Oluştur'u ve ardından Oluştur'u seçin.

Key Vault'a sertifika yükleme

Bu görevde, genel etki alanınız için güvenilir joker sertifikanızı yüklemeniz gerekiyor.

Not

Bu görev, sahip olduğunuz bir ortak etki alanı için güvenilir bir dijital sertifika gerektirir. Sertifika olmadan, bu mimari örneğini tamamen dağıtamazsınız. Azure Key Vault'ta PFX ve PEM biçimindeki sertifikalar desteklenir.

- .pem dosya biçimi bir veya daha fazla X509 sertifika dosyası içerir.

- .pfx dosya biçimi, birkaç şifreleme nesnesini tek bir dosyada (etki alanınız için verilen) sunucu sertifikasında ( etki alanınız için verilen), eşleşen bir özel anahtarda depolamak için kullanılan bir arşiv dosyası biçimidir ve isteğe bağlı olarak ara CA içerebilir.

Daha önce oluşturulan myKeyVaultZT anahtar kasasına gidin.

Key Vault sayfasında, Nesneler'in altında Sertifikalar'ıseçin.

Sertifikalar sayfasında + Oluştur/İçeri Aktar'ı seçin

Sertifika oluştur sayfasında, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer Sertifika Oluşturma Yöntemi İçeri aktar'ı seçin. Sertifika Adı myTrustedWildCard girin. Sertifika Dosyasını Karşıya Yükle Klasör simgesini seçin ve sertifika dosyanızın konumuna göz atın.

Dosyayı seçin ve sertifikayı karşıya yüklemek için Aç'ı seçin.Parola Sertifika parolasını girin. Oluştur'u belirleyin.

Kullanıcı tarafından atanan yönetilen kimliği dağıtma

Yönetilen bir kimlik oluşturacaksınız ve o kimliğe Azure Key Vault'a erişim vereceksiniz. Daha sonra uygulama ağ geçidi ve Azure Güvenlik Duvarı sertifikayı kasadan almak için bu kimliği kullanır.

- Arama kutusuna Girin ve Yönetilen kimlikler'i seçin.

- +Oluştur'u seçin.

- Temel Bilgiler sekmesinde Ad için myManagedIDappGW seçin.

- Gözden Geçir + Oluştur'u ve ardından Oluştur'u seçin.

Yönetilen kimlik için Key Vault'a erişim atama

- Daha önce oluşturulan myKeyVaultZT anahtar kasasına gidin.

- Key Vault sayfasında, Ayarlar'ın altındaki sol taraftaki menüden Erişim yapılandırması'nı seçin.

- Erişim yapılandırması sayfasında, Kasa erişim ilkesinin varsayılanını bırakın ve **Erişime git'i seçin

- Erişim ilkeleri sayfasında + Oluştur'u seçin.

- Erişim ilkesi oluştur sayfasında, Gizli İzinler ve Sertifika izinleri altında Al'ı seçin. İleri'yi seçin.

- Sorumlular sekmesinde myManagedIDappGW kimliğini arayın ve seçin.

- İleri>İleri>Oluştur'u seçin.

Sanal ağları dağıtma

Web uygulamanız için bir "hub and spoke" mimarisi dağıtacaksınız. Merkez ağı, uygulamanın trafiğini incelemek için kullanılan merkezi bir Azure Güvenlik Duvarı içerir. Spoke ağı, biri uygulama ağ geçidi ve diğeri App Service için olan iki alt ağ içerir.

Portalın sol üst köşesinde + Kaynak oluştur'u seçin.

Arama kutusuna Sanal Ağ girin. Arama sonuçlarında Sanal Ağ seçin.

Sanal Ağ sayfasında Oluştur'u seçin.

Sanal ağ oluştur bölümünde Temel Bilgiler sekmesinde hub-vnet'in adı yazın.

IP Adresleri sekmesini seçin veya sayfanın en altındaki İleri: IP Adresleri düğmesini seçin ve varsayılan değerlerle birlikte şu ayarları girin:

Ayarlar Değer IPv4 adres alanı 192.168.0.0/16 girin. "+ Alt ağ ekle"yi seçin Alt ağ adı AzureFirewallSubnet girin. Alt ağ adres aralığı 192.168.100.0/24 girin. Ekle'yi seçin. Gözden Geçir ve Oluştur'u> seçin.

Aşağıdaki ayarları kullanarak ikinci bir sanal ağ oluşturmak için bu işlemi yineleyin:

Ayarlar Değer Örnek ayrıntıları İsim uç sanal ağı IPv4 adres alanı 172.16.0.0/16 "+ Alt ağ ekle"yi seçin Alt ağ adı AppGwSubnet girin. Alt ağ adres aralığı 172.16.0.0/24 girin. Alt ağ adı Uygulama1 Alt ağ adres aralığı 172.16.1.0/24 Ekle'yi seçin. Gözden Geçir ve Oluştur'u> seçin.

Daha önce oluşturduğunuz hub-vnet'e gidin.

Hub sanal ağ sayfasından Ayarlar'ın altından Eşlemeler'i seçin.

Eşlemeler sayfasında + Ekle'yi seçin.

Eşleme ekle sayfasında, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer Bu sanal ağ Eşleme bağlantısı adı Merkez-uç girin. Uzak sanal ağa trafik İzin Ver olarak ayarlayın. Uzak sanal ağdan iletilen trafik İzin Ver olarak ayarla Sanal ağ geçidi veya Yönlendirme Sunucusu Yok olarak ayarlayın Uzak sanal ağ Eşleme bağlantısı adı Uç merkez'e girme Sanal ağ dağıtım modeli Resource Manager Kaynak kimliğimi biliyorum Varsayılan Olarak Seçili Değil olarak tut Abonelik Aboneliğinizi seçin Sanal ağ uç sanal ağı Uzak sanal ağa trafik İzin ver Uzak sanal ağdan iletilen trafik İzin ver Sanal ağ geçidi veya Yönlendirme Sunucusu Hiçbiri Ekle'yi seçin.

Azure DNS bölgesini dağıtma

Web uygulamasına güvenli bir şekilde erişmek için, DNS'de uygulama ağ geçidindeki dinleyiciyle ve Key Vault'a yüklenen sertifikayla eşleşen bir tam DNS adı yapılandırılmalıdır. Bunu başarmak için, etki alanınız için daha sonra web uygulamanızın DNS kaydını oluşturmak için kullanılacak bir Azure DNS bölgesi oluşturacaksınız.

- Portalın sol üst köşesinde + Kaynak oluştur'u seçin.

- Arama kutusuna DNS Bölgesi yazın.

- Sonuçlar listesinden DNS Bölgesi

- Temel Bilgiler sekmesinde etki alanı adınızı girin.

- Gözden geçir ve oluştur>Oluştur'u seçin.

Not

Bu DNS bölgesini kullanmak için etki alanı adı sunucularınızı Azure DNS tarafından sağlanan ad sunucularına güncelleştirmeniz gerekir. Ad sunucuları Azure kiracıları arasında farklılık gösterdiğinden, Azure DNS tarafından size atanan ad sunucularını kullanın. Azure DNS ad sunucuları, oluşturulan DNS bölgesinin Genel Bakış sayfasında bulunur.

Azure Uygulaması Hizmetini Dağıtma

Güvenli web uygulamasını barındırmak için Azure Uygulaması Service'i dağıtacaksınız.

Arama çubuğuna App Services yazın. Hizmetler'in altında Uygulama Hizmetleri'ne tıklayın.

Uygulama Hizmetleri sayfasında + Oluştur'u seçin.

Web Uygulaması Oluştur sayfasında, Temel Bilgiler sekmesinde bu ayarları ve varsayılan değerleri girin veya seçin:

Ayarlar Değer Örnek Ayrıntıları İsim Web uygulamanız için genel olarak benzersiz bir ad girin. Örneğin, myWebAppZT1. Yayımlama Kod’u seçin Çalışma zamanı yığını .NET 6 (LTS) öğesini seçin. İşletim Sistemi Windows’u seçin Fiyatlandırma Planları Windows Planı (Doğu ABD) Yeni oluştur'u seçin ve ad olarak zt-asp girin. Fiyatlandırma planı Varsayılan olarak Standart S1'i bırakın veya menüden başka bir plan seçin. Gözden geçir ve oluştur>Oluştur'u seçin.

Dağıtım tamamlandıktan sonra App Service'e gidin.

App Service sayfasında, Ayarlar altında bulunan Ağ'ı seçin.

Gelen Trafik bölümünde Özel uç noktalar'ı seçin.

Özel uç nokta bağlantısı sayfasında + Ekle>Express'i seçin.

Özel Uç Nokta Ekle bölmesinde, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer İsim pe-appservice Sanal ağ uç sanal ağı Alt ağ Uygulama1 Tamam'ı seçin.

Uygulama ağ geçidinin kurulumu

TLS sonlandırma ve WAF hizmetleri gerçekleştiren uygulama için bir uygulama ağ geçidi ve uç giriş çözümü dağıtacaksınız.

Arama çubuğuna uygulama ağ geçitleri yazın. Hizmetler'in altında Uygulama ağ geçitleri'ni seçin.

Yük dengeleme | Uygulama ağ geçidi sayfasında + Oluştur'u seçin.

Temel Bilgiler sekmesinde, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer Örnek ayrıntıları Uygulama ağ geçidi adı myAppGateway yazın. Katman WAF v2'yi seçin. Otomatik ölçeklendirmeyi etkinleştirme Hayır'ı seçin. Örnek sayısı 1 girin. Erişilebilirlik bölgesi Hiçbiri seçeneğini belirtin. HTTP2 Devre dışı öğesini seçin. WAF İlkesi Yeni oluştur’u seçin.

WAF ilke adı için myWAFpolicy girin ve Tamam'ı seçin.Sanal ağı yapılandırma Sanal ağ spoke-vnet'i seçin. Alt ağ AppGwSubnet (172.16.0.0/24) öğesini seçin. İleri: Ön Uçlar'ı > seçin ve Ön Uçları aşağıdaki ayarlarla yapılandırın:

Ayarlar Değer Ön uç IP adresi türü Genel’i seçin. Genel IP adresi Yeni ekle'yi seçin.

Genel IP adı için myAppGWpip girin ve Tamam'ı seçin.İleri: Arka Uçlar'ı seçin >

Arka uçlar sekmesinde Arka uç havuzu ekle'yi seçin.

Arka uç havuzu ekle bölmesinde aşağıdaki ayarları girin veya seçin:

Ayarlar Değer İsim myBackendPool girin. Hedef türü Uygulama Hizmetleri’ni seçin. Hedef myWebAppZT1 öğesini seçin. Ekle'yi ve ardından İleri: Yapılandırma'yı> seçin.

Yapılandırma sekmesinde Yönlendirme kuralı ekle'yi seçin.

Yönlendirme kuralı ekle bölmesinde aşağıdaki ayarları girin:

Ayarlar Değer Kural adı: myRouteRule1 girin Öncelik: 100 şunu girin Dinleyici sekmesinde, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer Dinleyici adı myListener girin. Ön uç IP adresi Genel’i seçin. Protokol HTTPS'yi seçin. Liman Varsayılan değeri 443 olarak bırakın. HTTPS Ayarları Sertifika seçin Key Vault'tan sertifika seçin'i seçin Sertifika adı myTrustedWildCard girin. Yönetilen kimlik myManagedIDappGW öğesini seçin. Key Vault myKeyVaultZT öğesini seçin. Sertifika myTrustedWildCard öğesini seçin. Ek ayarlar Dinleyici türü Çoklu site'yi seçin. Ana bilgisayar türü Se: Tek Konak adı Web uygulaması için dış DNS adını girin. Hata sayfası URL'si Hayır'ı seçin. Not

Ana bilgisayar adı için kullanılan FQDN, sonraki bir adımda oluşturacağınız DNS kaydıyla eşleşmelidir. Gerekirse Dinleyici yapılandırmasına geri dönebilir ve bunu oluşturduğunuz DNS kaydıyla değiştirebilirsiniz.

Arka uç hedefleri sekmesini seçin.

Arka uç hedefleri sekmesinde, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer Hedef türü Arka uç havuzunu seçin. Arka plan hedefi myBackendPool girin. Arka plan ayarları Yeni ekle'yi seçin. Arka uç ayarı ekle Arka plan ayarları adı myBackendSetting girin. Arka uç protokolü HTTPS'yi seçin. Arka uç bağlantı noktası Varsayılan değeri 443 olarak bırakın. Güvenilen kök sertifika İyi bilinen CA sertifikası kullanma Evet'i seçin. Ana Bilgisayar Adı Yeni ana bilgisayar adıyla geçersiz kıl Evet'i seçin. Ana bilgisayar adı geçersiz kılma Arka uç hedefinden konak adını seç seçeneğini işaretleyin. Ekle'yi iki kez seçin ve ardından >İleri: Etiketler'i seçin.

İleri: Gözden geçir + oluştur > seçeneğini ve ardından Oluştur'u seçin. Dağıtımın tamamlanması 30 dakika kadar sürebilir.

Özel durum araştırması oluşturma

Şimdi arka uç havuzunuz için özel bir sistem durumu yoklaması ekleyeceksiniz.

Daha önce oluşturulan uygulama ağ geçidine gidin.

Ağ geçidinden Ayarlar'ın altında Sistem durumu yoklamaları'nı seçin.

Sistem durumu yoklaması'nda + Ekle'yi seçin.

Sistem durumu yoklaması ekle sayfasında, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer İsim myHealthProbe'u girin. Protokol HTTPS'yi seçin. Sunucu App Service'inizin URL'sini girin. Örneğin, myWebAppZT1.azurewebsites.net. Arka plan ayarlarından ana bilgisayar adını seçin Hayır'ı seçin. Arka uç ayarlarından bağlantı noktası seçin Evet'i seçin. Yol / girin. Aralık 30 girin. Zaman aşımı 30 girin. Sağlıksız durum eşiği 3 girin. Yoklama eşleştirme koşulunu kullan Hayır'ı seçin. Arka plan ayarları myBackendPool öğesini seçin. Test'i seçin, ve ardından Ekle'yi seçin.

Uygulama ağ geçidi için DNS kaydını ekleme

Uygulama ağ geçidinizin Genel IP adresini almak için, uygulama ağ geçidinin Genel Bakış sayfasına gidin ve listelenen Ön Uç Genel IP Adresini kopyalayın.

Daha önce oluşturduğunuz DNS bölgesine gidin.

DNS bölgesinde + Kayıt kümesi'ni seçin.

Kayıt kümesi ekle bölmesinde, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer İsim mywebapp girin. Tür A - Diğer ad kaydı IPv4 adresi'ni seçin. Diğer ad kayıt kümesi Hayır'ı seçin. TTL Varsayılan değeri 1 Saat olarak bırakın. IP Adresi Uygulama ağ geçidinizin genel IP adresini girin.

İlk dağıtımı test edin

Bu noktada uygulama ağ geçidi üzerinden App Service'e bağlanabilmeniz gerekir. Oluşturduğunuz DNS kaydının URL'sine gidip uygulamanın ağ geçidine çözümlendiğini ve varsayılan App Service sayfasının görüntülendiğini doğrulayın. Uygulama ağ geçidi sayfası bir ağ geçidi hatasıyla yüklenmişse, arka uç havuzuyla ilgili hatalar için ağ geçidinin Arka Uç Sağlığı sayfasını kontrol edin ve arka uç ayarlarınızı denetleyin.

Azure Güvenlik Duvarı'nın kurulumu

Uygulama ağ geçidi ile App Service arasında paket denetimi gerçekleştirmek için Azure Güvenlik Duvarı dağıtacaksınız. Key Vault'ta depolanan dijital sertifikanız trafiğin güvenliğini sağlamak için kullanılır.

Not

Temel ve Standart katman güvenlik duvarları SSL sonlandırmayı desteklemez.

Azure portalında Güvenlik Duvarları'nı arayın ve seçin.

Güvenlik duvarları sayfasında + Oluştur'u seçin.

Güvenlik duvarı oluştur sayfasında, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer İsim MyFirewall'a girin. Erişilebilirlik bölgesi Hiçbiri seçeneğini belirtin. Güvenlik duvarı katmanı Premium'ı seçin. Güvenlik duvarı ilkesi Yeni ekle'yi seçin. Yeni güvenlik duvarı ilkesi oluşturma İlke adı myFirewallPolicy'yi girin. Politika seviyesi Premium'i seçin ve Tamam'ı seçin. Bir sanal ağ seçin Var olanı kullan'ı seçin. Sanal ağ hub-vnet'i seçin. Genel IP adresi Yeni ekle'yi seçin.

myFirewallpip yazın ve Tamam'ı seçin.Gözden Geçir + oluştur’u ve sonra da Oluştur’u seçin. Bu dağıtımın tamamlanması 30 dakika kadar sürebilir.

Güvenlik duvarı ilkesini yapılandırma

Bu görevde, paket denetimi için kullanılan güvenlik duvarı ilkesini yapılandıracaksınız.

Daha önce oluşturduğunuz Azure Güvenlik Duvarı gidin.

Genel Bakış sayfasında myFirewallPolicy güvenlik duvarı ilkesinin bağlantısını bulun ve seçin.

Güvenlik Duvarı İlkesi sayfasında Ayarlar'ın altında IDPS'yi seçin.

IDPS sayfasında Uyarı ve reddet'i ve ardından Uygula'yı seçin. Sonraki adıma geçmeden önce güvenlik duvarı ilkesinin güncelleştirilmesini bekleyin.

Ayarlar'ın altında TLS inceleme'yiseçin

TLS inceleme sayfasında Etkin'i seçin. Ardından şu ayarları ve varsayılan değerleri girin veya seçin:

Ayarlar Değer Yönetilen kimlik myManagedIDappGW girin. Key Vault myKeyVaultZT öğesini seçin. Sertifika myTrustedWildCard öğesini seçin.

Not

Bu örnekte, wildcard sertifikayı ve aynı Yönetilen Kimlik'i yeniden kullanıyoruz. Üretim ortamında farklı sertifikalar kullanabilir ve bu nedenle Key Vault'a erişebilen farklı bir Yönetilen Kimliğe sahip olabilirsiniz.

Kaydet'i seçin.

Ayarlar'ın altındaki DNS sayfasını seçin.

DNS sayfasında Etkin'i seçin.

DNS Ara Sunucusu bölümünde Etkin'i seçin.

Uygula’yı seçin.

Güvenlik duvarı ilkesinden Ağ kuralları'nı seçin.

Ağ kuralları sayfasında Kural koleksiyonu ekle'yi seçin.

Kural koleksiyonu ekle sayfasında, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer İsim myRuleCollection girin. Kural koleksiyonu türü Ağ'ı seçin. Öncelik 500 girin. Kural koleksiyonu eylemi İzin ver'i seçin. Kural koleksiyonu grubu DefaultNetworkRuleCollectionGroup'ı seçin. Kurallar İki kural oluşturma İsim appgw-to-as girin Kaynak türü IP adresi'ne tıklayın. Kaynak 172.16.0.0/24 girin. Protokol TCP’yi seçin. Hedef bağlantı noktaları 443 girin. Hedef türü IP adresleri'ne tıklayın. Varış yeri 172.16.1.0/24 girin. İsim As-to-appgw girin. Kaynak türü IP adresi'ne tıklayın. Kaynak 172.16.1.0/24. Protokol TCP’yi seçin. Hedef bağlantı noktası 443 girin. Hedef türü IP adresi'ne tıklayın. Varış yeri 172.16.0.0/24 girin. Ekle'yi seçin.

Yol tablolarını dağıtma

Kullanıcı tanımlı rotalarla, tüm App Service trafiğini bir Azure Güvenlik Duvarı'ndan geçirmek için bir rota tablosu oluşturacaksınız.

Aramaya uygulama hizmetleri yazın. Hizmetler'in altında Rota tabloları'yı seçin.

Rota tabloları sayfasında + Oluştur'u seçin.

Rota Tablosu Oluştur sayfasında, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer İsim myRTspoke2hub yazın. Ağ geçidi yollarını yay Evet'i seçin Gözden Geçir + Oluştur'u ve ardından Oluştur'u seçin.

Rota Tabloları sayfasına dönün ve + Oluştur'u seçin.

Rota Tablosu Oluştur sayfasında, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer İsim myRTapp2web girin. Ağ geçidi yollarını yay Evet'i seçin Gözden Geçir + Oluştur'u ve ardından Oluştur'u seçin.

Yol tablolarını yapılandırma

myRTspoke2hub yol tablosuna gidin.

Rota Tablosu'ndan Ayarlar'ın altındaki Yollar sayfasını seçin ve + Ekle'yi seçin.

Yol Ekle bölmesinde, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer Yönlendirme adı ToAppService'e girin. Adres ön eki hedefi IP adresleri'ne tıklayın. Hedef IP adresleri/CIDR aralıkları 172.16.1.0/24 girin. Sonraki atlama türü Sanal gereç’i seçin. Bir sonraki atlama adresi Azure Güvenlik Duvarı özel IP adresi. Örneğin, 192.168.100.4. Ekle'yi seçin.

Yol tablosundan Ayarlar'ın altında Alt Ağlar'ı seçin ve + İlişkilendir'i seçin.

Alt Ağı İlişkilendirme bölmesinde spoke-vnet sanal ağını seçin ve ardından AppGwSubnet alt ağını seçin.

Tamam'ı seçin.

İlişkilendirme göründükten sonra AppGwSubnet ilişkilendirmesinin bağlantısını seçin.

Özel uç noktalar için ağ ilkesi bölümünde Yönlendirme Tabloları'nı ve ardından Kaydet'i seçin.

myRTapp2web yol tablosuna gidin.

Yönlendirme Tablosu sayfasında Ayarlar'ın altında Yollar'ı seçin.

Yol Ekle bölmesinde, varsayılan değerlerin yanı sıra şu ayarları girin veya seçin:

Ayarlar Değer Yönlendirme adı ToAppGW'yi girin. Adres ön eki hedefi IP adresleri'ne tıklayın. Hedef IP adresleri/CIDR aralıkları 172.16.0.0/24 girin. Sonraki atlama türü Sanal gereç’i seçin. Bir sonraki atlama adresi Azure Güvenlik Duvarı özel IP adresini girin. Örneğin, 192.168.100.4. Ekle'yi seçin.

Ayarlar'ın altındaki Alt Ağlar sayfasını seçin ve + İlişkili'yi seçin.

İlişkilendir alt ağı bölmesinde spoke-vnet sanal ağını ve ardından App1 alt ağını seçin.

Tamam'ı seçin.

+ İlişkilendirme'yi seçerek bu işlemi başka bir alt ağ için yineleyin.

Seçin spoke-vnet sanal ağını, ardından AppGwSubnet alt ağını seçin. Tamam'ı seçin.

İlişki göründükten sonra App1 ilişkisine ait bağlantıyı seçin.

Özel uç noktalar için ağ ilkesi bölümünde Ağ güvenlik grupları ve Yönlendirme Tabloları'nı ve ardından Kaydet'i seçin.

Tekrar test eder

Bu noktada uygulama ağ geçidi üzerinden App Service'e bağlanabilmeniz gerekir. Oluşturduğunuz DNS kaydının URL'sine gidip uygulamanın ağ geçidine çözümlendiğini ve varsayılan App Service sayfasının görüntülendiğini doğrulayın. Sayfa bir hatayla yüklenirse arka uç havuzuyla ilgili hatalar için ağ geçidinin Arka Uç Sistem Durumu sayfasını denetleyin ve ardından arka uç ayarlarınızı denetleyin. Ayrıca yolların doğru yapılandırıldığını doğrulayın.

Uygulama ağ geçidi, güvenlik duvarının özel IP adresine trafik gönderiyor olmalıdır. Güvenlik duvarı, sanal ağ eşleme bağlantısı aracılığıyla özel uç noktayla iletişim kurabilir. Alt ağ üzerindeki özel uç noktanın bağlı olduğu yol tablosu, uygulama ağ geçidine geri dönebilmek için güvenlik duvarına yönlendirilir.

Güvenlik Duvarı'nın trafiği gerçekten incelediğini veya filtrelediğini test etmek istiyorsanız, Güvenlik Duvarı İlkesi'nde oluşturduğunuz ağ kuralını TCP'den ICMP'ye değiştirin. Bu, uygulama ağ geçidinden gelen TCP trafiğini örtük olarak engeller ve web sitesi erişimi reddedilir.

Ağ güvenlik gruplarını dağıtma - isteğe bağlı

Diğer alt ağların uygulama hizmeti tarafından kullanılan özel uç noktaya erişmesini önlemek için ağ güvenlik grupları dağıtacaksınız.

Not

Bu dağıtımda, ağ güvenlik grupları açıkça gerekli değildir. Bir Azure Güvenlik Duvarı aracılığıyla tanımlanan alt ağlardan gelen trafik akışını zorlamak için Yönlendirme Tablolarını yapılandırdık. Ancak, üretim ortamında çoğu kuruluşun aynı sanal ağda yer alan veya kullanıcı tanımlı yolları tanımlanmamış ağ ile eşlenmiş başka alt ağları vardır. Ağ güvenlik grupları, diğer alt ağların App Service'in Özel Uç Noktasına erişemediğinden emin olmak için yararlı olabilir. Ağ güvenlik grupları hakkında daha fazla bilgi edinin.

Azure portalında Ağ güvenlik grupları'nı arayın ve seçin.

Ağ güvenlik grupları sayfasında Oluştur'u seçin.

Temel Bilgiler sekmesinde, Ad alanına nsg-app1 girin.

Gözden Geçir + Oluştur'u ve ardından Oluştur'u seçin.

Yeni dağıtılan ağ güvenlik grubuna gidin.

Ağ güvenlik grubu sayfasında Ayarlar'ın altında Gelen güvenlik kuralları'nı seçin.

Gelen güvenlik kuralları sayfasında Ekle'yi seçin.

Gelen güvenlik kuralı ekle bölmesinde, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer Kaynak IP adresleri'ne tıklayın. Kaynak IP adresleri/CIDR aralıkları 192.168.100.0/24 girin. Kaynak Bağlantı Noktası aralıkları * girin. Varış yeri Herhangi birini seçin. Hizmet HTTPS'yi seçin. Eylem İzin ver'i seçin. Öncelik 300 girin. İsim Allow_HTTPS_From_Firewall girin. Ekle'yi seçin.

Gelen güvenlik kuralları sayfasında Ekle'yi seçin.

Gelen güvenlik kuralı ekle bölmesinde, varsayılan değerlerle birlikte şu ayarları girin veya seçin:

Ayarlar Değer Kaynak Herhangi birini seçin. Kaynak Bağlantı Noktası aralıkları * girin. Varış yeri Herhangi birini seçin. Hizmet Özel'i seçin. Hedef bağlantı noktası aralıkları * girin. Protokol Herhangi birini seçin. Eylem Reddet'i seçin. Öncelik 310 girin. İsim Deny_All_Traffic girin. Ekle'yi seçin.

Ağ güvenlik grubu sayfasında Ayarlar'ın altında Alt ağlar'ıseçin.

Alt ağlar sayfasında İlişkilendir'i seçin.

Alt ağı ilişkilendir bölmesinde uç-vnet sanal ağını seçin.

Alt Ağ menüsünde App1 alt ağını seçin.

Tamam'ı seçin.

Temizleme

MyResourceGroup gibi tüm kaynakları içeren kaynak grubunu silerek ortamınızı temizleyeceksiniz.

Sonraki adımlar

Web uygulamaları için bir Sıfır Güven ağı oluşturduktan sonra, Sıfır Güven güvenliği hakkında daha fazla bilgi edinmek için şu ek öğrenme fırsatlarına göz atın: