Azure operasyonel güvenliği

Giriş

Genel Bakış

Güvenliğin bulutta birinci iş olduğunu ve Azure güvenliği hakkında doğru ve zamanında bilgi edinmenin ne kadar önemli olduğunu biliyoruz. Uygulamalarınız ve hizmetleriniz için Azure'ı kullanmanın en iyi nedenlerinden biri, kullanılabilen çok çeşitli güvenlik araçları ve özelliklerinden yararlanmaktır. Bu araçlar ve özellikler, güvenli Azure platformunda güvenli çözümler oluşturmayı mümkün hale getirmesine yardımcı olur. Windows Azure, müşteri verilerinin gizliliğini, bütünlüğünü ve kullanılabilirliğini sağlarken saydam sorumluluk da sağlamalıdır.

Müşterilerin hem müşterinin hem de Microsoft'un operasyonel bakış açılarından Microsoft Azure'da uygulanan güvenlik denetimleri dizisini daha iyi anlamasına yardımcı olmak için, Windows Azure ile kullanılabilen operasyonel güvenliğe kapsamlı bir bakış sağlayan "Azure Operasyonel Güvenlik" adlı bu teknik inceleme yazılmıştır.

Azure Platformu

Azure, çok çeşitli işletim sistemlerini, programlama dillerini, çerçeveleri, araçları, veritabanlarını ve cihazları destekleyen genel bir bulut hizmeti platformudur. Docker tümleştirmesi ile Linux kapsayıcıları çalıştırabilir; JavaScript, Python, .NET, PHP, Java ve Node.js ile uygulama derleme; iOS, Android ve Windows cihazları için arka uçlar oluşturun. Azure Bulut hizmeti, milyonlarca geliştiricinin ve BT uzmanının zaten güvenip güvendiği teknolojileri destekler.

BT varlıklarını oluştururken veya bu sağlayıcıya geçirirken, bulut tabanlı varlıklarınızın güvenliğini yönetmek için sağladığı hizmetler ve denetimlerle uygulamalarınızı ve verilerinizi korumak için bu kuruluşun yeteneklerine güvenmiş olursunuz.

Azure altyapısı, aynı anda milyonlarca müşteri barındırmak için tesisten uygulamalara kadar tasarlanmıştır ve işletmelerin güvenlik gereksinimlerini karşılayabilecekleri güvenilir bir temel sağlar. Buna ek olarak, Azure size çok çeşitli yapılandırılabilir güvenlik seçenekleri ve kuruluşunuzun dağıtımlarının benzersiz gereksinimlerini karşılayacak şekilde güvenliği özelleştirebilmeniz için bunları denetleme olanağı sağlar. Bu belge, Azure güvenlik özelliklerinin bu gereksinimleri karşılamanıza nasıl yardımcı olabileceğini anlamanıza yardımcı olur.

Abstract

Azure Operasyonel Güvenlik, kullanıcıların Microsoft Azure'daki verilerini, uygulamalarını ve diğer varlıklarını korumak için kullanabileceği hizmetleri, denetimleri ve özellikleri ifade eder. Azure Operasyonel Güvenlik, Microsoft Güvenlik Geliştirme Yaşam Döngüsü (SDL), Microsoft Güvenlik Yanıt Merkezi programı ve siber güvenlik tehdidi ortamı hakkında derin farkındalık da dahil olmak üzere Microsoft'a özgü çeşitli özelliklerle elde edilen bilgileri bir arada bulunduran bir çerçeve üzerine kurulmuştur.

Bu teknik inceleme, Microsoft'un Microsoft Azure bulut platformundaki Azure operasyonel güvenliği yaklaşımını özetler ve aşağıdaki hizmetleri kapsar:

Microsoft Azure İzleyici günlükleri

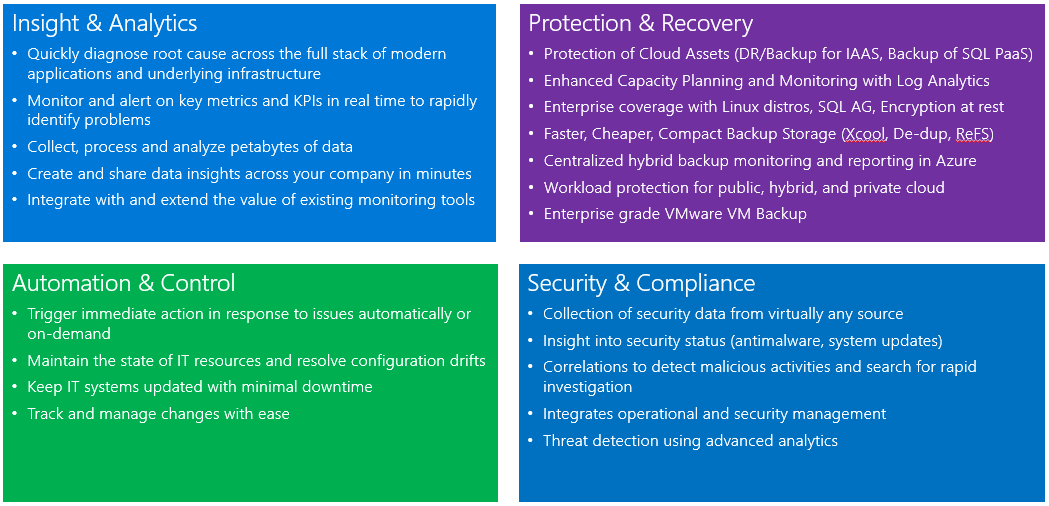

Microsoft Azure İzleyici günlükleri, hibrit bulut için BT yönetim çözümüdür. Tek başına veya mevcut System Center dağıtımınızı genişletmek için kullanılan Azure İzleyici günlükleri, altyapınızın bulut tabanlı yönetimi için maksimum esneklik ve denetim sağlar.

Azure İzleyici günlükleriyle şirket içi, Azure, AWS, Windows Server, Linux, VMware ve OpenStack dahil olmak üzere herhangi bir buluttaki tüm örnekleri rekabetçi çözümlerden daha düşük bir maliyetle yönetebilirsiniz. Bulut öncelikli dünya için oluşturulan Azure İzleyici günlükleri, yeni iş zorluklarını karşılamanın ve yeni iş yüklerini, uygulamaları ve bulut ortamlarını barındırmanın en hızlı, en uygun maliyetli yolu olan, kuruluşunuzu yönetmeye yönelik yeni bir yaklaşım sunar.

Azure İzleyici hizmetleri

Azure İzleyici günlüklerinin temel işlevselliği, Azure'da çalışan bir hizmet kümesi tarafından sağlanır. Her hizmet belirli bir yönetim işlevi sağlar ve farklı hizmetleri birleştirerek farklı yönetim senaryoları elde edebilirsiniz.

| Hizmet | Açıklama |

|---|---|

| Azure İzleyici günlükleri | Fiziksel ve sanal makineler dahil olmak üzere çeşitli kaynakların kullanılabilirliğini ve performansını izleyin ve analiz edin. |

| Otomasyon | El ile gerçekleştirilen işlemleri otomatikleştirin; fiziksel ve sanal makinelere yapılandırma uygulayın. |

| Backup | Kritik verileri yedekleme ve geri yükleme. |

| Site Recovery | Kritik uygulamalar için yüksek kullanılabilirlik sağlayın. |

Azure İzleyici günlükleri

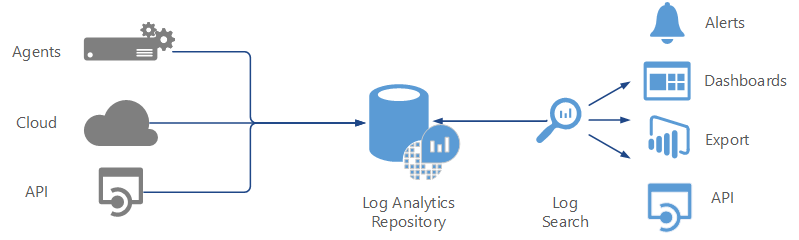

Azure İzleyici günlükleri , yönetilen kaynaklardan merkezi bir depoya veri toplayarak izleme hizmetleri sağlar. Bu verilere olaylar, performans verileri ya da API aracılığıyla sağlanan özel veriler dahil olabilir. Toplanan veriler uyarı, analiz ve dışarı aktarma için kullanılabilir hale gelir.

Bu yöntem, Azure hizmetlerinizdeki verileri mevcut şirket içi ortamınızla birleştirebilmeniz için çeşitli kaynaklardan verileri birleştirmenize olanak tanır. Ayrıca, veri toplama işlemini veriler üzerinde gerçekleştirilen eylemden ayırarak tüm eylemlerin her tür veri üzerinde kullanılabilmesini mümkün kılar.

Azure İzleyici hizmeti aşağıdaki yöntemleri kullanarak bulut tabanlı verilerinizi güvenli bir şekilde yönetir:

- veri ayrım

- veri saklama

- fiziksel güvenlik

- olay yönetimi

- uyumluluk

- güvenlik standartları sertifikaları

Azure Backup

Azure Backup , veri yedekleme ve geri yükleme hizmetleri sağlar ve Azure İzleyici ürün ve hizmet paketinin bir parçasıdır. Uygulama verilerinizi korur ve herhangi bir sermaye yatırımı olmadan en düşük işletim giderleriyle yıllar boyunca saklar. SQL Server ve SharePoint gibi uygulama iş yüklerine ek olarak fiziksel ve sanal Windows sunucularından veri yedekleyebilir. System Center Data Protection Manager (DPM) tarafından yedeklilik ve uzun süreli depolama için korunan verileri Azure'a çoğaltmak için de kullanılabilir.

Azure Backup'ta korunan veriler belirli bir coğrafi bölgede yer alan bir yedekleme kasasında depolanır. Veriler aynı bölge içinde çoğaltılır ve kasa türüne bağlı olarak, daha fazla dayanıklılık için başka bir bölgede de çoğaltılabilir.

Yönetim Çözümleri

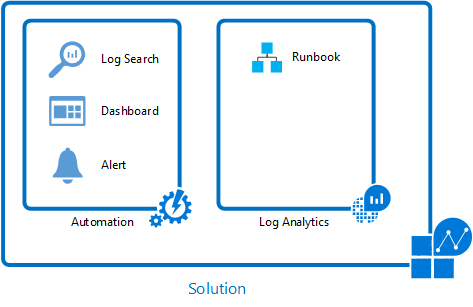

Azure İzleyici , Microsoft'un şirket içi ve bulut altyapınızı yönetmenize ve korumanıza yardımcı olan bulut tabanlı BT yönetim çözümüdür.

Yönetim Çözümleri , bir veya daha fazla Azure İzleyici hizmetini kullanarak belirli bir yönetim senaryosu uygulayan önceden paketlenmiş mantık kümeleridir. Microsoft'tan ve iş ortaklarından Azure İzleyici'ye yaptığınız yatırımın değerini artırmak için Azure aboneliğinize kolayca ekleyebileceğiniz farklı çözümler mevcuttur. İş ortağı olarak, uygulamalarınızı ve hizmetlerinizi desteklemek için kendi çözümlerinizi oluşturabilir ve bunları Azure Market veya hızlı başlangıç şablonları aracılığıyla kullanıcılara sağlayabilirsiniz.

Ek işlevler sağlamak için birden çok hizmet kullanan bir çözüme iyi bir örnek, Güncelleştirme Yönetimi çözümüdür. Bu çözüm, her aracıda gerekli güncelleştirmeler hakkında bilgi toplamak üzere Windows ve Linux için Azure İzleyici günlük aracısını kullanır. Bu verileri Azure İzleyici günlükleri deposuna yazar ve burada bunları dahil edilen bir panoyla analiz edebilirsiniz.

Dağıtım oluşturduğunuzda, gerekli güncelleştirmeleri yüklemek için Azure Otomasyonu runbook'ları kullanılır. Bu işlemi baştan sona portalda yönetirsiniz ve altyapısal ayrıntılar konusunda endişelenmeniz gerekmez.

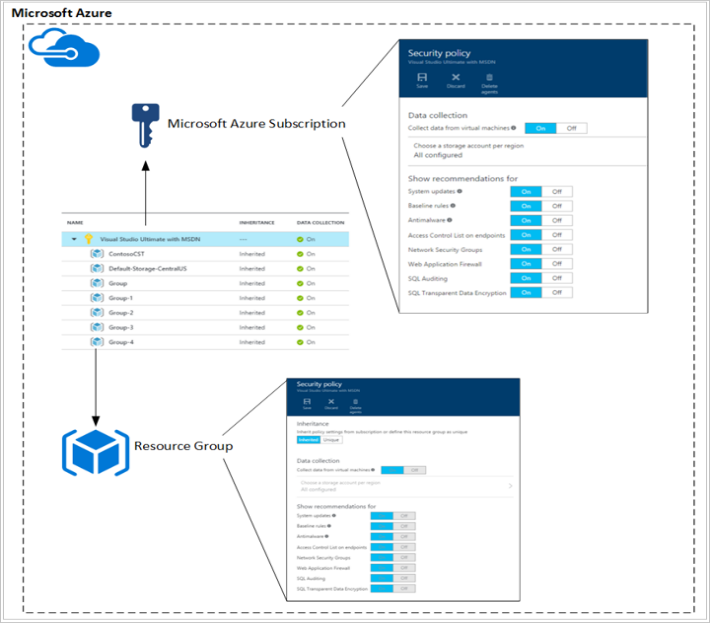

Microsoft Defender for Cloud

Bulut için Microsoft Defender, Azure kaynaklarınızın korunmasına yardımcı olur. Azure abonelikleriniz genelinde tümleşik güvenlik izleme ve ilke yönetimi sağlar. Hizmet içinde, yalnızca Azure aboneliklerinize değil, Kaynak Gruplarına karşı da ilkeleri tanımlayabilirsiniz, böylece daha ayrıntılı olabilirsiniz.

Güvenlik ilkeleri ve öneriler

Güvenlik ilkeleri, belirtilen abonelik veya kaynak grubundaki kaynaklar için önerilen denetim kümesini tanımlar.

Bulut için Defender,şirketinizin güvenlik gereksinimlerine ve uygulama türüne veya verilerin duyarlılığına göre ilkeler tanımlarsınız.

Abonelik düzeyinde etkinleştirilen ilkeler, sağ taraftaki diyagramda gösterildiği gibi abonelik içindeki tüm kaynak gruplarına otomatik olarak yayılır:

Veri toplama

Bulut için Defender, güvenlik durumlarını değerlendirmek, güvenlik önerileri sağlamak ve tehditlere karşı sizi uyarmak için sanal makinelerinizden (VM) veri toplar. İlk erişiminiz Bulut için Defender, aboneliğinizdeki tüm VM'lerde veri toplama etkinleştirilir. Veri toplama önerilir, ancak Bulut için Defender ilkesinde veri toplamayı kapatarak geri çevirebilirsiniz.

Veri kaynakları

Bulut için Microsoft Defender güvenlik durumunuz hakkında görünürlük sağlamak, güvenlik açıklarını belirlemek ve risk azaltmaları önermek ve etkin tehditleri algılamak için aşağıdaki kaynaklardan verileri analiz eder:

Azure Hizmetleri: Dağıttığınız Azure hizmetlerinin yapılandırmasına ilişkin bilgileri, ilgili hizmetin kaynak sağlayıcısıyla iletişim kurarak kullanır.

Ağ Trafiği: Microsoft’un altyapısından kaynak/hedef IP/bağlantı noktası, paket boyutu ve ağ protokolü gibi örneği alınmış ağ trafiği meta verilerini kullanır.

İş Ortağı Çözümleri: Güvenlik duvarları ve kötü amaçlı yazılımdan koruma çözümleri gibi tümleşik iş ortağı çözümlerinden güvenlik uyarılarını kullanır.

Sanal Makineleriniz: Sanal makinelerinizdeki yapılandırma bilgilerini ve Windows olay ve denetim günlükleri, IIS günlükleri, syslog iletileri ve kilitlenme dökümü dosyaları gibi güvenlik olaylarına ilişkin bilgileri kullanır.

Veri koruması

Müşterilerin tehditleri önlemesine, algılamasına ve yanıtlamasına yardımcı olmak için Bulut için Microsoft Defender yapılandırma bilgileri, meta veriler, olay günlükleri, kilitlenme dökümü dosyaları ve daha fazlası dahil olmak üzere güvenlikle ilgili verileri toplar ve işler. Microsoft kodlamadan hizmet çalıştırma konularına kadar her alanda uyumluluk ve güvenlik yönergelerine kesin olarak bağlı kalmaktadır.

Veri ayırma: Veriler hizmet boyunca her bir bileşende mantıksal olarak ayrı tutulur. Tüm veriler kuruluşa göre etiketlenir. Bu etiketleme, veri yaşam döngüsü boyunca devam eder ve her bir hizmet katmanında uygulanır.

Veri erişimi: Microsoft personeli, güvenlik önerileri sağlamak ve olası güvenlik tehditlerini araştırmak için, kilitlenme dökümü dosyaları, işlem oluşturma olayları, VM disk anlık görüntüleri ve yapıtlar dahil olmak üzere Azure hizmetleri tarafından toplanan veya analiz edilen bilgilere erişebilir ve bunlar istemeden Müşteri Verilerini veya sanal makinelerinizdeki kişisel verileri içerebilir. Microsoft'un Müşteri Verilerini kullanmadığını veya herhangi bir reklam veya benzer ticari amaçla bu verilerden bilgi türetmediğini belirten Microsoft Online Services Hüküm ve Gizlilik Bildirimi'ne bağlıyız.

Veri kullanımı: Microsoft önleme ve algılama özelliklerimizi geliştirmek amacıyla birden fazla kiracıda görülen modelleri ve tehdit bilgilerini kullanır; bunu Gizlilik Bildirimi belgemizde açıklanan gizlilik taahhütlerine uygun şekilde yaparız.

Veri yerleşimi

Bulut için Microsoft Defender, kilitlenme dökümü dosyalarınızın kısa ömürlü kopyalarını toplar ve bunları açıklardan yararlanma girişimlerine ve başarılı risklere ilişkin kanıtlar için analiz eder. Bulut için Microsoft Defender bu analizi çalışma alanıyla aynı Geo içinde gerçekleştirir ve analiz tamamlandığında kısa ömürlü kopyaları siler. Makine yapıları VM ile aynı bölgede merkezi olarak depolanır.

Depolama Hesaplarınız: Sanal makinelerin çalıştığı her bölge için bir depolama hesabı belirtilir. Bunun yapılması verileri, verilerin toplandığı sanal makine ile aynı bölgede depolamanızı sağlar.

Bulut için Microsoft Defender Depolama: İş ortağı uyarıları, öneriler ve güvenlik durumu gibi güvenlik uyarıları hakkındaki bilgiler şu anda Birleşik Devletler merkezi olarak depolanır. Bu bilgiler size güvenlik uyarısı, öneri veya sistem durumu sağlamak üzere gerektiğinde sanal makinelerinizden toplanan ilgili yapılandırma bilgilerini ve güvenlik olaylarını içerebilir.

Azure İzleyici

Azure İzleyici günlükleri Güvenlik ve Denetim çözümü, BT'nin güvenlik olaylarının etkisini en aza indirmeye yardımcı olabilecek tüm kaynakları etkin bir şekilde izlemesini sağlar. Azure İzleyici günlükleri Güvenlik ve Denetim, kaynakları izlemek için kullanılabilecek güvenlik etki alanlarına sahiptir. Güvenlik etki alanı seçeneklere hızlı erişim sağlar; güvenlik izleme için aşağıdaki etki alanları daha ayrıntılı olarak ele alınmıştır:

- Kötü amaçlı yazılım değerlendirmesi

- Güncelleştirme değerlendirmesi

- Kimlik ve Erişim.

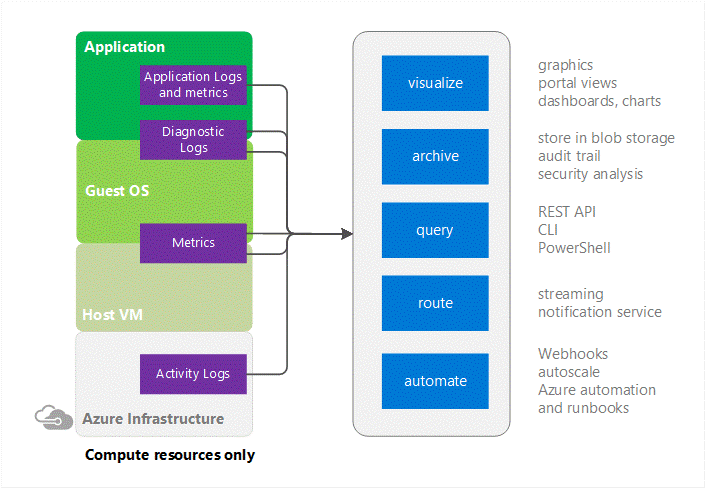

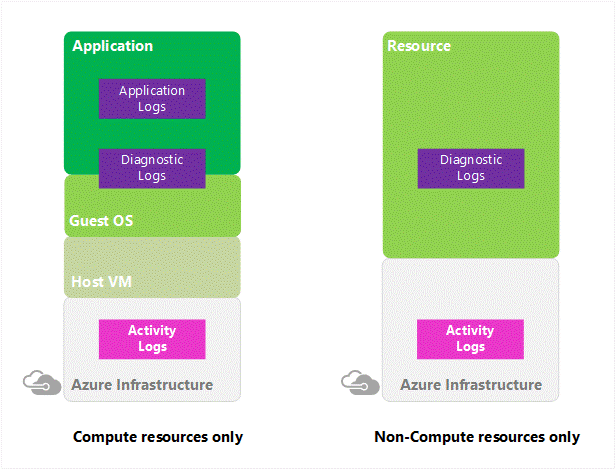

Azure İzleyici, belirli kaynak türleriyle ilgili bilgilere yönelik işaretçiler sağlar. Hem Azure altyapısından (Etkinlik Günlüğü) hem de her bir Azure kaynağından (Tanılama Günlükleri) veriler üzerinde görselleştirme, sorgu, yönlendirme, uyarı, otomatik ölçeklendirme ve otomasyon sunar.

Bulut uygulamaları birçok hareketli parça ile karmaşıktır. İzleme, uygulamanızın iyi durumda ve çalışır durumda kalmasını sağlamak için veriler sağlar. Ayrıca olası sorunları gidermenize veya geçmiş sorunları gidermenize de yardımcı olur.

Buna ek olarak, uygulamanız hakkında derin içgörüler elde etmek için izleme verilerini kullanabilirsiniz. Bu bilgiler uygulama performansını veya sürdürülebilirliğini artırmanıza veya el ile müdahale gerektirebilecek eylemleri otomatikleştirmenize yardımcı olabilir.

Azure Etkinlik Günlüğü

Aboneliğinizdeki kaynaklarda gerçekleştirilen işlemler hakkında içgörü sağlayan bir günlük. Etkinlik Günlüğü, abonelikleriniz için denetim düzlemi olaylarını rapor ettiğinden daha önce "Denetim Günlükleri" veya "İşlem Günlükleri" olarak biliniyordu.

Etkinlik Günlüğü'nü kullanarak, aboneliğinizdeki kaynaklar üzerinde yapılan herhangi bir yazma işlemi (PUT, POST, DELETE) için 'ne, kim ve ne zaman' olduğunu belirleyebilirsiniz. ayrıca işlemin durumunu ve diğer ilgili özellikleri de anlayabilirsiniz. Etkinlik Günlüğü, Klasik modeli kullanan kaynaklara yönelik okuma (GET) işlemlerini veya işlemlerini içermez.

Azure Tanılama Günlükleri

Bu günlükler bir kaynak tarafından yayılır ve bu kaynağın işleyişi hakkında zengin ve sık kullanılan veriler sağlar. Bu günlüklerin içeriği, kaynak türüne göre değişir.

Örneğin, Windows olay sistemi günlükleri VM'ler için Tanılama Günlüğü kategorilerinden biridir ve blob, tablo ve kuyruk günlükleri depolama hesapları için Tanılama Günlükleri kategorileridir.

Tanılama Günlükleri, Etkinlik Günlüğü'nden (eski adıyla Denetim Günlüğü veya İşlem Günlüğü) farklıdır. Etkinlik günlüğü, aboneliğinizdeki kaynaklar üzerinde gerçekleştirilen işlemler hakkında içgörü sağlar. Tanılama günlükleri, kaynağınızın kendisi tarafından gerçekleştirilen işlemler hakkında bilgi sağlar.

Ölçümler

Azure İzleyici, Azure'da iş yüklerinizin performansı ve durumu hakkında görünürlük elde etmek için telemetriyi kullanmanıza olanak tanır. Azure telemetri verilerinin en önemli türü, çoğu Azure kaynağı tarafından yayılan ölçümlerdir (performans sayaçları olarak da adlandırılır). Azure İzleyici, izleme ve sorun giderme için bu ölçümleri yapılandırmanın ve kullanmanın çeşitli yollarını sağlar. Ölçümler değerli bir telemetri kaynağıdır ve aşağıdaki görevleri gerçekleştirmenizi sağlar:

Ölçümlerini bir portal grafiğine çizerek ve bu grafiği panoya sabitleyerek kaynağınızın performansını (VM, web sitesi veya mantıksal uygulama gibi) izleyin.

Bir ölçüm belirli bir eşiği aştığında kaynağınızın performansını etkileyen bir sorun hakkında bildirim alın.

Bir ölçüm belirli bir eşiği aştığında kaynağı otomatik ölçeklendirme veya runbook'u tetikleme gibi otomatik eylemleri yapılandırın.

Kaynağınızın performans veya kullanım eğilimleri hakkında gelişmiş analiz veya raporlama gerçekleştirin.

Uyumluluk veya denetim amacıyla kaynağınızın performans veya sistem durumu geçmişini arşivleyin .

Azure Tanılama

Azure'da dağıtılan bir uygulamada tanılama verilerinin toplanmasına olanak tanıyan özelliktir. Çeşitli kaynaklardan tanılama uzantısını kullanabilirsiniz. Şu anda azure bulut hizmeti web ve çalışan rolleri, Microsoft Windows çalıştıran Azure Sanal Makineler ve Service Fabric desteklenmektedir. Diğer Azure hizmetlerinin kendi tanılamaları vardır.

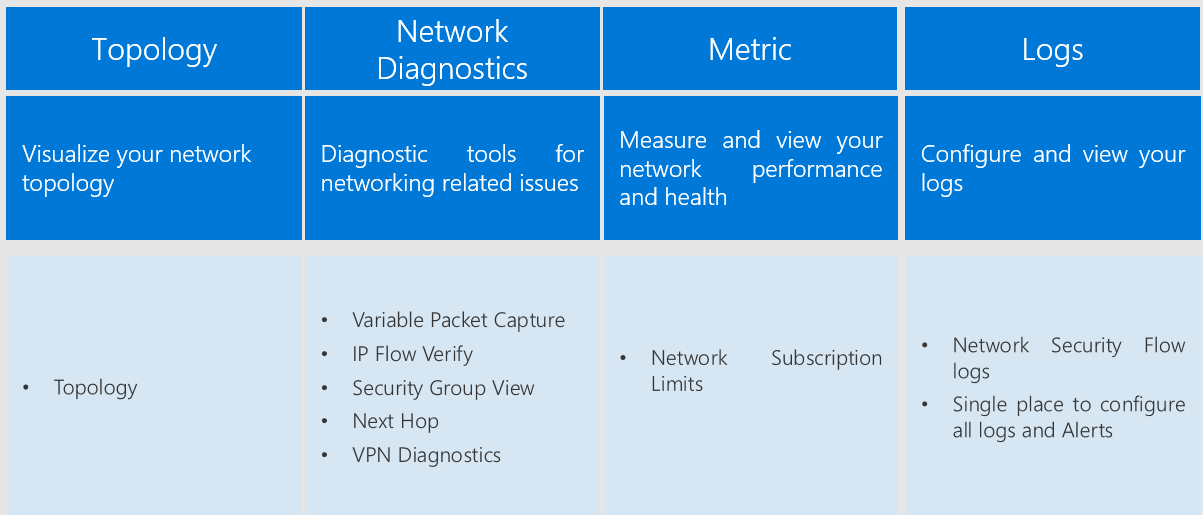

Azure Ağ İzleyicisi

Ağ güvenliğinizi denetlemek, ağ güvenlik açıklarını algılamak ve BT güvenliği ve mevzuat idare modelinizle uyumluluğu sağlamak için çok önemlidir. Güvenlik Grubu görünümüyle, yapılandırılmış Ağ Güvenlik Grubu ve güvenlik kurallarını ve etkili güvenlik kurallarını alabilirsiniz. Kuralların listesi uygulandıktan sonra açık olan bağlantı noktalarını belirleyebilir ve ağ güvenlik açığını değerlendirebilirsiniz.

Ağ İzleyicisi, Azure'da, azuredan ve Azure'dan ağ düzeyinde koşulları izlemenizi ve tanılamanızı sağlayan bölgesel bir hizmettir. Ağ İzleyicisi ile kullanılabilen ağ tanılama ve görselleştirme araçları, Azure'da ağınızı anlamanıza, tanılamanıza ve elde etmenize yardımcı olur. Bu hizmet paket yakalama, sonraki atlama, IP akışı doğrulama, güvenlik grubu görünümü, NSG akış günlüklerini içerir. Senaryo düzeyinde izleme, tek tek ağ kaynağı izlemesinin aksine ağ kaynaklarının uçtan uca görünümünü sağlar.

Ağ İzleyicisi şu anda aşağıdaki özelliklere sahiptir:

Denetim Günlükleri- Ağ yapılandırmasının bir parçası olarak gerçekleştirilen işlemler günlüğe kaydedilir. Bu günlükler Azure portalında görüntülenebilir veya Power BI veya üçüncü taraf araçları gibi Microsoft araçları kullanılarak alınabilir. Denetim günlüklerine portal, PowerShell, CLI ve REST API aracılığıyla erişilebilir. Denetim günlükleri hakkında daha fazla bilgi için bkz. Resource Manager ile işlemleri denetleme. Denetim günlükleri tüm ağ kaynaklarında yapılan işlemler için kullanılabilir.

IP akışı doğrular - Akış bilgileri 5 tanımlama grubu paket parametrelerine (Hedef IP, Kaynak IP, Hedef Bağlantı Noktası, Kaynak Bağlantı Noktası ve Protokol) bağlı olarak bir pakete izin verilip verilmediğini denetler. Paket bir Ağ Güvenlik Grubu tarafından reddedilirse, paketi reddeden kural ve Ağ Güvenlik Grubu döndürülür.

Sonraki atlama - Azure Network Fabric'te yönlendirilen paketlerin sonraki atlamasını belirler ve yanlış yapılandırılmış kullanıcı tanımlı yolları tanılamanıza olanak tanır.

Güvenlik grubu görünümü - Vm'ye uygulanan geçerli ve uygulanan güvenlik kurallarını alır.

NSG Akış günlüğü - Ağ Güvenlik Grupları için akış günlükleri, gruptaki güvenlik kuralları tarafından izin verilen veya reddedilen trafikle ilgili günlükleri yakalamanızı sağlar. Akış, 5 tanımlama grubu bilgileriyle tanımlanır: Kaynak IP, Hedef IP, Kaynak Bağlantı Noktası, Hedef Bağlantı Noktası ve Protokol.

Azure Depolama Analizi

Depolama Analytics, bir depolama hizmetine yönelik istekler hakkındaki toplu işlem istatistiklerini ve kapasite verilerini içeren ölçümleri depolayabilir. İşlemler hem API işlem düzeyinde hem de depolama hizmeti düzeyinde, kapasite ise depolama hizmeti düzeyinde bildirilir. Ölçüm verileri depolama hizmeti kullanımını analiz etmek, depolama hizmetine yönelik isteklerle ilgili sorunları tanılamak ve hizmet kullanan uygulamaların performansını geliştirmek için kullanılabilir.

Azure Depolama Analytics günlük kaydı gerçekleştirir ve depolama hesabı için ölçüm verileri sağlar. Bu verileri kullanarak istekleri izleyebilir, kullanım eğilimlerini çözümleyebilir ve depolama hesabınızdaki sorunları tanılayabilirsiniz. Depolama Analytics günlüğü Blob, Kuyruk ve Tablo hizmetleri. Depolama Analizi, bir depolama cihazına gönderilen başarılı ve başarısız isteklerle ilgili ayrıntılı bilgileri günlüğe kaydeder.

Bu bilgileri kullanarak istekleri ayrı ayrı izleyebilir ve depolama hizmetiyle ilgili sorunları tanılayabilirsiniz. İstekler en iyi çaba temelinde günlüğe kaydedilir. Günlük girdileri yalnızca hizmet uç noktasına yönelik istekler olduğunda oluşturulur. Örneğin, depolama hesabının Blob uç noktasında etkinliği varsa ancak Tablo veya Kuyruk uç noktalarında etkinlik yoksa, yalnızca Blob hizmetiyle ilgili günlükler oluşturulur.

Depolama Analytics'i kullanmak için, izlemek istediğiniz her hizmet için ayrı ayrı etkinleştirmeniz gerekir. Azure portalında etkinleştirebilirsiniz; ayrıntılar için bkz. Azure portalında depolama hesabını izleme. Depolama Analytics'i REST API veya istemci kitaplığı aracılığıyla program aracılığıyla da etkinleştirebilirsiniz. Depolama Analytics'i her hizmet için ayrı ayrı etkinleştirmek için Hizmet Özelliklerini Ayarla işlemini kullanın.

Toplanan veriler, Blob hizmeti ve Tablo hizmeti API'leri kullanılarak erişilebilen iyi bilinen bir blobda (günlüğe kaydetme için) ve iyi bilinen tablolarda (ölçümler için) depolanır.

Depolama Analytics, depolama hesabınızın toplam sınırından bağımsız olarak depolanan veri miktarı üzerinde 20 TB sınırına sahiptir. Tüm günlükler, depolama hesabı için Depolama Analytics etkinleştirildiğinde otomatik olarak oluşturulan $logs adlı kapsayıcıdaki blok bloblarında depolanır.

Depolama Analytics tarafından gerçekleştirilen aşağıdaki eylemler faturalandırılabilir:

- Günlük için blob oluşturma istekleri

- Ölçümler için tablo varlıkları oluşturma istekleri.

Dekont

Faturalama ve veri saklama ilkeleri hakkında daha fazla bilgi için bkz. Depolama Analytics ve Faturalama. En iyi performans için, olası azaltmayı önlemek için sanal makineye bağlı yüksek oranda kullanılan disklerin sayısını sınırlamak istiyorsunuz. Tüm diskler aynı anda yüksek oranda kullanılmıyorsa depolama hesabı daha büyük bir disk sayısını destekleyebilir.

Dekont

Depolama hesabı sınırları hakkında daha fazla bilgi için bkz . Standart depolama hesapları için ölçeklenebilirlik hedefleri.

Aşağıdaki kimliği doğrulanmış ve anonim istek türleri günlüğe kaydedilir.

| Kimliği doğrulandı | Anonim |

|---|---|

| Başarılı istekler | Başarılı istekler |

| Zaman aşımı, azaltma, ağ, yetkilendirme hatalarını ve diğer hataları içeren başarısız istekler | Başarısız ve başarılı istekler de dahil olmak üzere Paylaşılan Erişim İmzası (SAS) kullanan istekler |

| Başarısız ve başarılı istekler de dahil olmak üzere Paylaşılan Erişim İmzası (SAS) kullanan istekler | Hem istemci hem de sunucuya yönelik zaman aşımı hataları |

| Analiz verisi istekleri | 304 hata koduna sahip başarısız GET istekleri (Değiştirilmemiş) |

| Depolama Analytics tarafından yapılan günlük oluşturma veya silme gibi istekler günlüğe kaydedilmez. Günlüğe kaydedilen verilerin tam listesi Depolama Analytics Günlüğe Kaydedilen İşlemler ve Durum İletileri ile Depolama Analytics Günlük Biçimi konularında belgelenmiştir. | Diğer tüm başarısız anonim istekler günlüğe kaydedilmez. Günlüğe kaydedilen verilerin tam listesi Depolama Analytics Günlüğe Kaydedilen İşlemler ve Durum İletileri ile Depolama Analytics Günlük Biçimi'nde belgelenmiştir. |

Microsoft Entra ID

Microsoft Entra ID ayrıca çok faktörlü kimlik doğrulaması, cihaz kaydı, self servis parola yönetimi, self servis grup yönetimi, ayrıcalıklı hesap yönetimi, rol tabanlı erişim denetimi, uygulama kullanımı izleme, zengin denetim ve güvenlik izleme ve uyarı gibi eksiksiz bir kimlik yönetimi özellikleri paketi içerir.

Microsoft Entra çok faktörlü kimlik doğrulaması ve Koşullu Erişim ile uygulama güvenliğini geliştirin.

Uygulama kullanımını izleyin ve güvenlik raporlama ve izleme ile işletmenizi gelişmiş tehditlere karşı koruyun.

Microsoft Entra Id dizininiz için güvenlik, etkinlik ve denetim raporlarını içerir. Microsoft Entra denetim raporu , müşterilerin Microsoft Entra kimliklerinde gerçekleşen ayrıcalıklı eylemleri tanımlamalarına yardımcı olur. Ayrıcalıklı eylemler arasında yükseltme değişiklikleri (örneğin rol oluşturma veya parola sıfırlama), ilke yapılandırmalarını değiştirme (örneğin parola ilkeleri) veya dizin yapılandırmasındaki değişiklikler (örneğin, etki alanı federasyon ayarlarında yapılan değişiklikler) bulunur.

Raporlar olay adı, eylemi gerçekleştiren aktör, değişiklikten etkilenen hedef kaynak ve tarih ve saat (UTC olarak) için denetim kaydını sağlar. Müşteriler, Denetim Günlüklerinizi Görüntüleme bölümünde açıklandığı gibi Azure portalı aracılığıyla Microsoft Entra Id'leri için denetim olaylarının listesini alabilir. Kapsama dahil olan raporların listesi şu şekildedir:

| Güvenlik raporları | Etkinlik raporları | Denetim raporları |

|---|---|---|

| Bilinmeyen kaynaklardan gerçekleştirilen oturum açma işlemleri | Uygulama kullanımı: özet | Dizin denetimi raporu |

| Birden çok hatadan sonra gerçekleştirilen oturum açma işlemleri | Uygulama kullanımı: ayrıntılı | |

| Birden çok coğrafyadan gerçekleştirilen oturum açma işlemleri | Uygulama panosu | |

| Şüpheli etkinlik gösteren IP adreslerinden gerçekleştirilen oturum açma işlemleri | Hesap hazırlama hataları | |

| Düzensiz oturum açma etkinliği | Bireysel kullanıcı cihazları | |

| Muhtemelen virüs bulaşmış cihazlardan gerçekleştirilen oturum açma işlemleri | Bireysel kullanıcı Etkinliği | |

| Anormal oturum açma etkinliği gösteren kullanıcılar | Grup etkinlik raporu | |

| Parola Sıfırlama Kayıt Etkinlik Raporu | ||

| Parola sıfırlama etkinliği |

Bu raporların verileri SIEM sistemleri, denetim ve iş zekası araçları gibi uygulamalarınız için yararlı olabilir. Microsoft Entra ID raporlama API'leri , rest tabanlı api'ler aracılığıyla verilere programlı erişim sağlar. Bu API'leri çeşitli programlama dillerinden ve araçlarından çağırabilirsiniz.

Microsoft Entra denetim raporundaki olaylar 180 gün boyunca saklanır.

Dekont

Raporlarda bekletme hakkında daha fazla bilgi için bkz . Microsoft Entra rapor saklama İlkeleri.

Denetim olaylarını daha uzun saklama süreleri için depolamak isteyen müşteriler için Raporlama API'sini kullanarak denetim olaylarını düzenli olarak ayrı bir veri deposuna çekebilirsiniz.

Özet

Bu makalede, kuruluşunuzun BT altyapısını yönetmenize yardımcı olacak yazılım ve hizmetler sunulurken gizliliğinizin korunması ve verilerinizin güvenliğinin sağlanması özetlenmektedir. Microsoft, verilerini başkalarına emanet ettiğinde bu güvenin sıkı güvenlik gerektirdiğini kabul eder. Microsoft kodlamadan hizmet çalıştırma konularına kadar her alanda uyumluluk ve güvenlik yönergelerine kesin olarak bağlı kalmaktadır. Verilerin güvenliğini sağlama ve koruma, Microsoft'un en önemli öncelikleri arasında yer alır.

Bu makalede açıklanmaktadır

Azure İzleyici paketinde verilerin toplanması, işlenmesi ve güvenliğinin sağlanması.

Birden çok veri kaynağında olayları hızla çözümleyin. Güvenlik ihlalinden doğabilecek zararları azaltmak için güvenlik risklerini tanımlayın, tehdit ve saldırıların kapsamını ve etkisini anlayın.

Giden kötü amaçlı IP trafiğini ve kötü amaçlı tehdit türlerini görselleştirerek saldırı desenlerini tanımlayın. Platformdan bağımsız olarak tüm ortamınızın güvenlik duruşunu anlayın.

Güvenlik veya uyumluluk denetimi için gereken tüm günlük ve olay verilerini yakalayın. Eksiksiz, aranabilir ve dışarı aktarılabilir bir günlük ve olay veri kümesiyle güvenlik denetimi sağlamak için gereken süreyi ve kaynakları eğik çizgiyle ayarlayın.

- Varlıklarınızı yakından takip etmek için güvenlikle ilgili olayları, denetimi ve ihlal analizini toplayın:

- Güvenlik duruşu

- Önemli sorun

- Özetler tehditleri

Sonraki Adımlar

Microsoft, bulut altyapısının dayanıklı ve saldırılara karşı savunulmasını sağlamaya yardımcı olmak için hizmetlerini ve yazılımını güvenlik göz önünde bulundurarak tasarlar.

Daha akıllı ve etkili tehdit algılama gerçekleştirmek için Microsoft güvenlik verilerini ve analizini kullanın.

- Bulut için Microsoft Defender planlama ve operasyonlar Kuruluşunuzun güvenlik gereksinimlerine ve bulut yönetim modeline göre Bulut için Defender kullanımınızı iyileştirmek için izleyebileceğiniz bir dizi adım ve görev.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin