Microsoft Sentinel'de çok aşamalı saldırı algılama (Fusion) kurallarını yapılandırma

Önemli

Fusion analiz kuralının yeni sürümü şu anda ÖNİzLEME aşamasındadır. Beta, önizleme veya başka bir şekilde genel kullanıma sunulmamış Azure özellikleri için geçerli olan ek yasal koşullar için Bkz. Microsoft Azure Önizlemeleri için Ek Kullanım Koşulları.

Not

ABD Kamu bulutlarındaki özellik kullanılabilirliği hakkında bilgi için bkz. MICROSOFT Sentinel tablolarında ABD Kamu müşterileri için Bulut özellik kullanılabilirliği.

Microsoft Sentinel, kilitlenme zincirinin çeşitli aşamalarında gözlemlenen anormal davranışların ve şüpheli etkinliklerin bileşimlerini belirleyerek çok aşamalı saldırıları otomatik olarak algılamak için ölçeklenebilir makine öğrenmesi algoritmalarını temel alan bir bağıntı altyapısı olan Fusion'ı kullanır. Bu keşiflere dayanarak Microsoft Sentinel, aksi takdirde yakalanması zor olabilecek olaylar oluşturur. Bu olaylar iki veya daha fazla uyarı veya etkinlik içerir. Tasarım gereği, bu olaylar düşük hacimli, yüksek aslına uygun ve yüksek önem derecesindedir.

Ortamınız için özelleştirilmiş olan bu algılama teknolojisi yalnızca hatalı pozitif oranları azaltmakla kalmaz, aynı zamanda sınırlı veya eksik bilgiler içeren saldırıları da algılayabilir.

Fusion kurallarını yapılandırma

Bu algılama, Microsoft Sentinel'de varsayılan olarak etkindir. Durumunu denetlemek veya değiştirmek için aşağıdaki yönergeleri kullanın:

Microsoft Sentinel gezinti menüsünden Analiz'i seçin.

Etkin kurallar sekmesini seçin ve ardından Fusion kural türü için listeyi filtreleyerek AD sütununda Gelişmiş Çok Aşamalı Saldırı Algılama'yı bulun. Bu algılamanın etkinleştirilip etkinleştirilmediğini veya devre dışı bırakılıp bırakılmadığını onaylamak için STATUS sütununu denetleyin.

Durumu değiştirmek için bu girdiyi seçin ve Gelişmiş Çok Aşamalı Saldırı Algılama önizleme bölmesinde Düzenle'yi seçin.

Analiz kuralı sihirbazının Genel sekmesinde durumu (Etkin/Devre Dışı) not edin veya isterseniz değiştirin.

Durumu değiştirdiyseniz ancak yapacak başka bir değişikliğiniz yoksa Gözden geçir ve güncelleştir sekmesini seçin ve Kaydet'i seçin.

Fusion algılama kuralını daha fazla yapılandırmak için İleri: Fusion'ı Yapılandır'ı seçin.

Fusion algılaması için kaynak sinyallerini yapılandırma: En iyi sonuç için listelenen tüm kaynak sinyallerini tüm önem düzeyleriyle birlikte eklemenizi öneririz. Varsayılan olarak bunların tümü zaten dahildir, ancak aşağıdaki yollarla değişiklik yapma seçeneğiniz vardır:

Not

Belirli bir kaynak sinyalini veya uyarı önem düzeyini dışlarsanız, bu kaynaktan gelen sinyalleri kullanan veya bu önem düzeyiyle eşleşen uyarılarda bulunan Fusion algılamaları tetiklenmez.

Anomaliler, çeşitli sağlayıcılardan gelen uyarılar ve ham günlükler dahil olmak üzere Fusion algılamalarının sinyallerini hariç tutun.

Kullanım örneği: Gürültülü uyarılar ürettiği bilinen belirli bir sinyal kaynağını test ediyorsanız Fusion algılamaları için söz konusu sinyal kaynağından gelen sinyalleri geçici olarak kapatabilirsiniz.

Her sağlayıcı için uyarı önem derecesini yapılandırın: Tasarım gereği Fusion ML modeli, düşük aslına uygunluk sinyallerini birden çok veri kaynağından gelen sonlandırma zincirindeki anormal sinyallere göre tek bir yüksek önem olayıyla ilişkilendirmektedir. Fusion'a dahil edilen uyarılar genellikle daha düşük önem derecesindedir (orta, düşük, bilgilendiren), ancak bazen ilgili yüksek önem derecesinde uyarılar da dahil edilir.

Kullanım örneği: Yüksek önem derecesine sahip uyarıları önceliklendirmek ve araştırmak için ayrı bir süreciniz varsa ve bu uyarıların Fusion'a dahil edilmemesi tercih ediyorsanız, kaynak sinyalleri fusion algılamalarından yüksek önem derecesi uyarılarını dışlamak üzere yapılandırabilirsiniz.

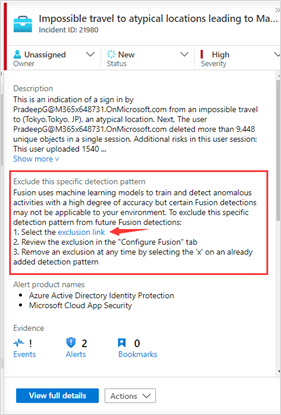

Belirli algılama desenlerini Fusion algılamanın dışında tutun. Bazı Fusion algılamaları ortamınız için geçerli olmayabilir veya hatalı pozitifler oluşturmaya eğilimli olabilir. Belirli bir Fusion algılama desenini dışlamak istiyorsanız aşağıdaki yönergeleri izleyin:

Dışlamak istediğiniz türde bir Fusion olayını bulun ve açın.

Açıklama bölümünde Daha fazla göster'i seçin.

Bu özel algılama düzenini dışla'nın altında, sizi analiz kuralı sihirbazındaki Fusion'ı Yapılandır sekmesine yönlendiren dışlama bağlantısını seçin.

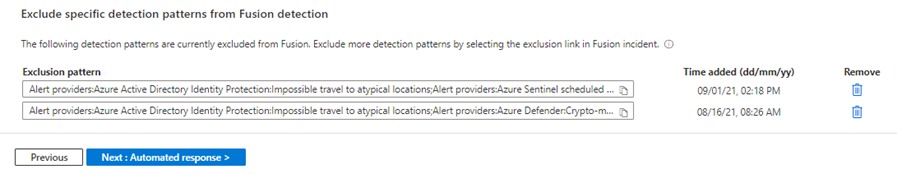

Fusion'ı Yapılandır sekmesinde, algılama düzeninin (Fusion olayındaki uyarıların ve anomalilerin birleşimi) algılama düzeninin eklendiği süreyle birlikte dışlama listesine eklendiğini görürsünüz.

Bu algılama deseninde çöp kutusu simgesini seçerek, dışlanan algılama desenini istediğiniz zaman kaldırabilirsiniz.

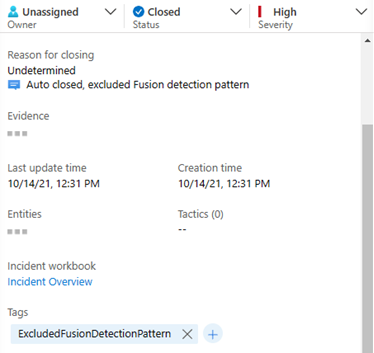

Dışlanan algılama desenleriyle eşleşen olaylar yine tetiklenir, ancak etkin olay kuyruğunuzda gösterilmez. Bunlar aşağıdaki değerlerle otomatik olarak doldurulur:

Durum: "Kapalı"

Kapanış sınıflandırması: "Belirsiz"

Açıklama: "Otomatik olarak kapatıldı, hariç tutulan Fusion algılama düzeni"

Etiket: "ExcludedFusionDetectionPattern" - Bu algılama düzeniyle eşleşen tüm olayları görüntülemek için bu etiketi sorgulayabilirsiniz.

Not

Microsoft Sentinel şu anda makine öğrenmesi sistemlerini eğitmek için 30 günlük geçmiş verileri kullanmaktadır. Bu veriler, makine öğrenmesi işlem hattından geçerken Microsoft'un anahtarları kullanılarak her zaman şifrelenir. Ancak, Microsoft Sentinel çalışma alanınızda CMK'yi etkinleştirdiyseniz eğitim verileri Müşteri Tarafından Yönetilen Anahtarlar (CMK) kullanılarak şifrelenmez. Fusion'ı geri çevirmek için Microsoft Sentinel>Yapılandırma>Analizi > Etkin kuralları'na gidin, Gelişmiş Çok Aşamalı Saldırı Algılama kuralına sağ tıklayın ve Devre dışı bırak'ı seçin.

Fusion algılamaları için zamanlanmış analiz kurallarını yapılandırma

Önemli

- Analiz kuralı uyarılarını kullanan füzyon tabanlı algılama şu anda ÖNİzLEME aşamasındadır. Beta, önizleme veya başka bir şekilde genel kullanıma sunulmamış Azure özellikleri için geçerli olan ek yasal koşullar için Bkz. Microsoft Azure Önizlemeleri için Ek Kullanım Koşulları.

Fusion, zamanlanmış analiz kuralları tarafından oluşturulan uyarıları kullanarak senaryo tabanlı çok aşamalı saldırıları ve ortaya çıkan tehditleri algılayabilir. Microsoft Sentinel'in Fusion özelliklerinden en iyi şekilde yararlanabilmeniz için bu kuralları yapılandırmak ve etkinleştirmek için aşağıdaki adımları gerçekleştirmenizi öneririz.

Yeni ortaya çıkan tehditler için fusion, sonlandırma zinciri (taktikler) ve varlık eşleme bilgileri içeren zamanlanmış analiz kuralları tarafından oluşturulan uyarıları kullanabilir. Bir analiz kuralının çıkışının Fusion tarafından yeni ortaya çıkan tehditleri algılamak için kullanılabildiğinden emin olmak için:

Bu zamanlanmış kurallar için varlık eşlemesini gözden geçirin. Sorgu sonuçlarınızdaki parametreleri Microsoft Sentinel tarafından tanınan varlıklarla eşlemek için varlık eşleme yapılandırması bölümünü kullanın. Fusion, varlıkları (kullanıcı hesabı veya IP adresi gibi) temel alan uyarıları ilişkilendirdiğinden, ML algoritmaları varlık bilgileri olmadan uyarı eşleştirmesi gerçekleştiremez.

Analiz kuralı ayrıntılarınızda taktikleri ve teknikleri gözden geçirin. Fusion ML algoritması, çok aşamalı saldırıları algılamak için MITRE ATT&CK bilgilerini kullanır ve analiz kurallarını etiketlediğiniz taktikler ve teknikler sonuçta ortaya çıkan olaylarda görünür. Gelen uyarılarda taktik bilgileri eksikse fusion hesaplamaları etkilenebilir.

Fusion ayrıca aşağıdaki zamanlanmış analiz kuralı şablonlarını temel alan kuralları kullanarak senaryo tabanlı tehditleri algılayabilir.

Analiz sayfasında şablon olarak kullanılabilen sorguları etkinleştirmek için Kural şablonları sekmesine gidin, şablonlar galerisinde kural adını seçin ve ayrıntılar bölmesinde Kural oluştur'u seçin.

- Cisco - Güvenlik duvarı bloğu ama Microsoft Entra Id'de başarılı oturum açma

- Fortinet - İşaret deseni algılandı

- Birden çok başarısız Microsoft Entra oturum açma işlemiyle IP Palo Alto VPN'de başarıyla oturum açar

- Kullanıcı tarafından birden çok Parola Sıfırlama

- Nadir uygulama onayı

- Daha önce görünmeyen IP'ler aracılığıyla SharePointFileOperation

- Şüpheli Kaynak dağıtımı

- Olağan dışı IP adreslerinden Palo Alto Tehdit imzaları

Şu anda kural şablonu olarak kullanılamayan sorgular eklemek için bkz . Sıfırdan özel analiz kuralı oluşturma.

Daha fazla bilgi için bkz . Fusion Advanced Multistage Attack Detection Scenarios with Scheduled Analytics Rules.

Not

Fusion tarafından kullanılan zamanlanmış analiz kuralları kümesi için ML algoritması, şablonlarda sağlanan KQL sorguları için benzer eşleşmeler yapar. Şablonları yeniden adlandırmak Fusion algılamalarını etkilemez.

Sonraki adımlar

Microsoft Sentinel'de Fusion algılamaları hakkında daha fazla bilgi edinin.

Birçok senaryo tabanlı Fusion algılaması hakkında daha fazla bilgi edinin.

Gelişmiş çok aşamalı saldırı algılama hakkında daha fazla bilgi edindiniz. Verilerinize ve olası tehditlere nasıl görünürlük elde edebileceğinizi öğrenmek için aşağıdaki hızlı başlangıçla ilgilenebilirsiniz: Microsoft Sentinel'i kullanmaya başlayın.

Sizin için oluşturulan olayları araştırmaya hazırsanız şu öğreticiye bakın: Microsoft Sentinel ile olayları araştırma.