Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft Sentinel'daki Kullanıcı ve Varlık Davranış Analizi (UEBA), bağlı veri kaynaklarından gelen günlükleri ve uyarıları analiz ederek kuruluşunuzun kullanıcıları, konakları, IP adresleri ve uygulamaları gibi varlıklarının temel davranış profillerini oluşturur. UEBA, makine öğrenmesi kullanarak güvenliği aşılmış bir varlığı gösterebilecek anormal etkinlikleri tanımlar.

Kullanıcı ve Varlık Davranış Analizi'ni üç şekilde etkinleştirebilirsiniz ve hepsi aynı sonuçla:

- Microsoft Sentinel ayarlarındaki SIEM çalışma alanları sekmesinden: Çalışma alanınız için UEBA'yı etkinleştirin ve Microsoft Defender portalında veya Azure portal bağlanacak veri kaynaklarını seçin.

- Microsoft Sentinel ayarlarındaki UEBA sekmesinden: UEBA'yı etkinleştirin ve veri kaynaklarını doğrudan UEBA sekmesinden yapılandırın.

- Desteklenen veri bağlayıcılarından: Microsoft Defender portalında UEBA tarafından desteklenen veri bağlayıcılarını yapılandırırken UEBA'yı etkinleştirin.

Bu makalede UEBA'yı etkinleştirme ve Microsoft Sentinel çalışma alanı ayarlarınızdan ve desteklenen veri bağlayıcılarından veri kaynaklarını yapılandırma işlemleri açıklanmaktadır.

UEBA hakkında daha fazla bilgi için bkz. Varlık davranışı analiziyle tehditleri tanımlama.

Not

US Government bulutlarındaki özellik kullanılabilirliği hakkında bilgi için bkz. US Government müşterileri için Bulut özellik kullanılabilirliği'ndeki Microsoft Sentinel tabloları.

Önemli

31 Mart 2027'nin ardından Microsoft Sentinel artık Azure portal desteklenmeyecektir ve yalnızca Microsoft Defender portalında kullanılabilir. Azure portal Microsoft Sentinel kullanan tüm müşteriler Defender portalına yönlendirilir ve yalnızca Defender portalında Microsoft Sentinel kullanır.

Azure portal hala Microsoft Sentinel kullanıyorsanız, sorunsuz bir geçiş sağlamak ve Microsoft Defender tarafından sunulan birleşik güvenlik işlemleri deneyiminden tam olarak yararlanmak için Defender portalına geçişinizi planlamaya başlamanızı öneririz.

Önkoşullar

Bu özelliği etkinleştirmek veya devre dışı bırakmak için (bu önkoşulların özelliği kullanması gerekmez):

Kullanıcınızın kiracınızdaki Microsoft Entra ID Güvenlik Yöneticisi rolüne veya eşdeğer izinlere atanması gerekir.

Kullanıcınıza aşağıdaki Azure rollerinden en az biri atanmalıdır (RBAC Azure hakkında daha fazla bilgi edinin):

- Kaynak grubu düzeyinde veya daha üst düzeyde sahip.

- Kaynak grubu düzeyinde veya daha üst düzeyde katkıda bulunan.

- (En az ayrıcalıklı) Çalışma alanı düzeyinde veya daha yüksek bir düzeyde Katkıda Bulunan'ı ve kaynak grubu düzeyinde veya daha yüksek bir düzeyde Log Analytics Katkıda Bulunanı'nı Microsoft Sentinel.

Çalışma alanınıza herhangi bir Azure kaynak kilidi uygulanmamalıdır. Azure kaynak kilitleme hakkında daha fazla bilgi edinin.

Not

- Microsoft Sentinel UEBA işlevselliği eklemek için özel lisans gerekmez ve bunu kullanmak için ek bir maliyet yoktur.

- Ancak UEBA yeni veriler oluşturduğundan ve UEBA'nın Log Analytics çalışma alanınızda oluşturduğu yeni tablolarda depoladığından ek veri depolama ücretleri uygulanır.

Çalışma alanı ayarlarından UEBA'ya erişme

Microsoft Sentinel çalışma alanı ayarlarınızdan UEBA'yı etkinleştirmek için:

Varlık davranışı yapılandırma sayfasına gidin.

Varlık davranışı yapılandırma sayfasına ulaşmak için şu üç yoldan birini kullanın:

Microsoft Sentinel gezinti menüsünden Varlık davranışı'nı ve ardından üst menü çubuğundan Varlık davranışı ayarları'nı seçin.

Microsoft Sentinel gezinti menüsünden Ayarlar'ı seçin, Ayarlar sekmesini seçin, ardından Varlık davranışı analizi genişleticisinin altında UEBA Ayarla'yı seçin.

Microsoft Defender XDR veri bağlayıcısı sayfasındaN UEBA yapılandırma sayfasına gidin bağlantısını seçin.

UEBA sekmesinden UEBA'ya erişme

Varlık davranışı yapılandırma sayfasına ulaşmak için:

- Microsoft Defender portalı gezinti menüsünde Sistem>Ayarları>Microsoft Sentinel'nı seçin.

- UEBA sekmesini seçin.

UEBA'yi yapılandırma

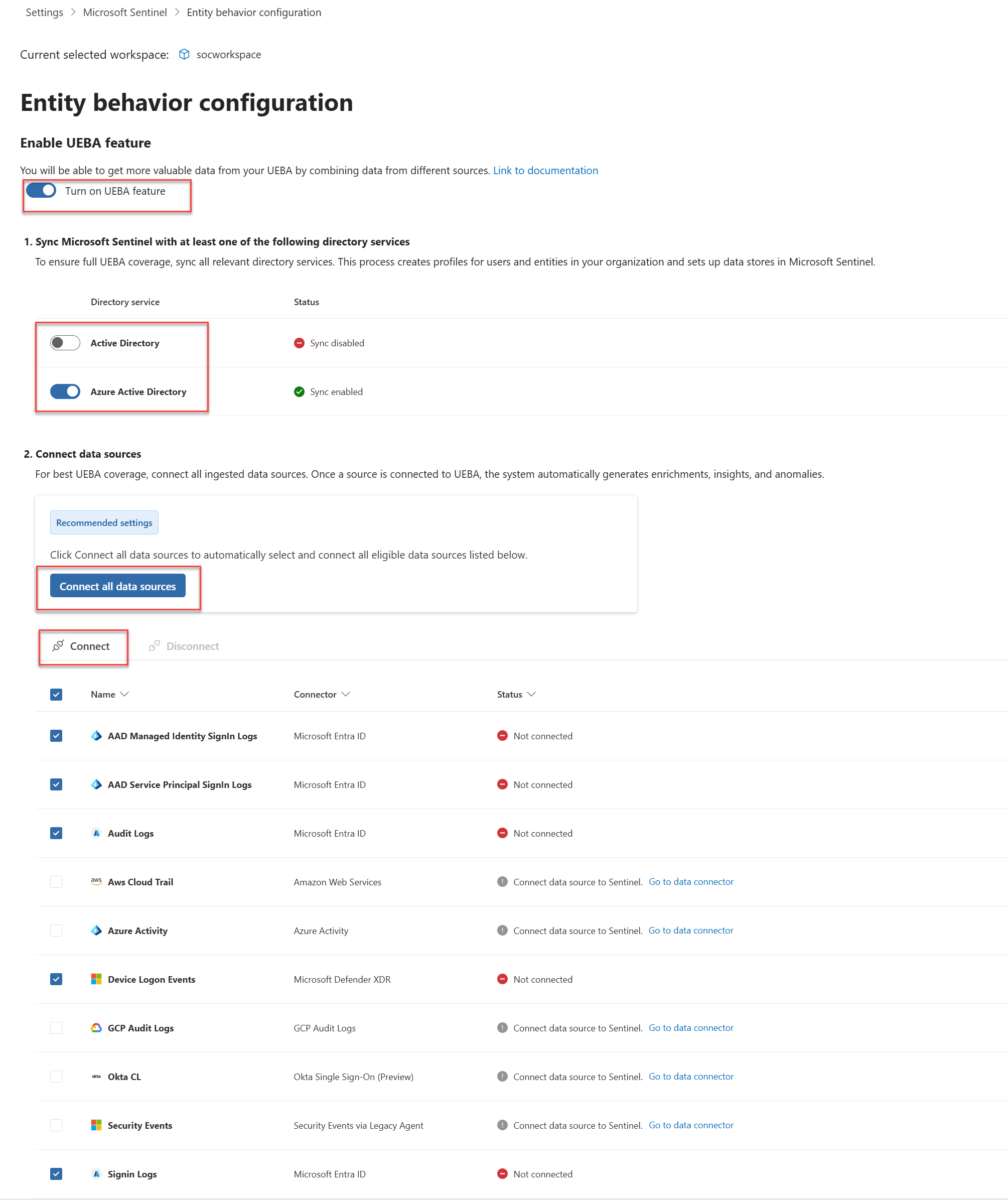

Varlık davranışı yapılandırması sayfasında UEBA özelliğini aç seçeneğini açın.

Kullanıcı varlıklarını Microsoft Sentinel ile eşitlemek istediğiniz dizin hizmetlerini seçin.

- Şirket içi Active Directory (Önizleme)

- Microsoft Entra ID

Kullanıcı varlıklarını şirket içi Active Directory eşitlemek için Azure kiracınızı Kimlik için Microsoft Defender (tek başına veya Microsoft Defender XDR parçası olarak) eklemeniz gerekir) ve Active Directory etki alanı denetleyicinizde MDI algılayıcısının yüklü olması gerekir. Daha fazla bilgi için bkz. Kimlik için Microsoft Defender önkoşulları.

Tüm uygun veri kaynaklarını bağlamak için Tüm veri kaynaklarını bağla'yı seçin veya listeden belirli veri kaynaklarını seçin.

Bu veri kaynaklarını yalnızca Defender ve Azure portallarından etkinleştirebilirsiniz:

- Oturum Açma Günlükleri

- Denetim Günlükleri

- Azure Etkinliği

- Güvenlik Olayları

Bu veri kaynaklarını yalnızca Defender portalından etkinleştirebilirsiniz (önizleme):

- AAD Yönetilen Kimlik Oturum Açma günlükleri (Microsoft Entra ID)

- AAD Hizmet Sorumlusu Oturum Açma günlükleri (Microsoft Entra ID)

- AWS CloudTrail

- Cihaz Oturum Açma Olayları

- Okta CL

- GCP Denetim Günlükleri

UEBA veri kaynakları ve anomalileri hakkında daha fazla bilgi için bkz. UEBA başvurusu ve UEBA anomalileri Microsoft Sentinel.

Not

UEBA'yı etkinleştirdikten sonra, UEBA için desteklenen veri kaynaklarını doğrudan veri bağlayıcısı bölmesinden veya bu makalede açıklandığı gibi Defender portalı Ayarlar sayfasından etkinleştirebilirsiniz.

Bağlan'ı seçin.

Microsoft Sentinel çalışma alanınızda anomali algılamayı etkinleştirin:

- Microsoft Defender portalı gezinti menüsünde Ayarlar>Microsoft Sentinel>SIEM çalışma alanları'nı seçin.

- Yapılandırmak istediğiniz çalışma alanını seçin.

- Çalışma alanı yapılandırma sayfasında Anomaliler'i seçin ve Anomalileri Algıla'yı açın.

Desteklenen bağlayıcılardan UEBA'yı etkinleştirme

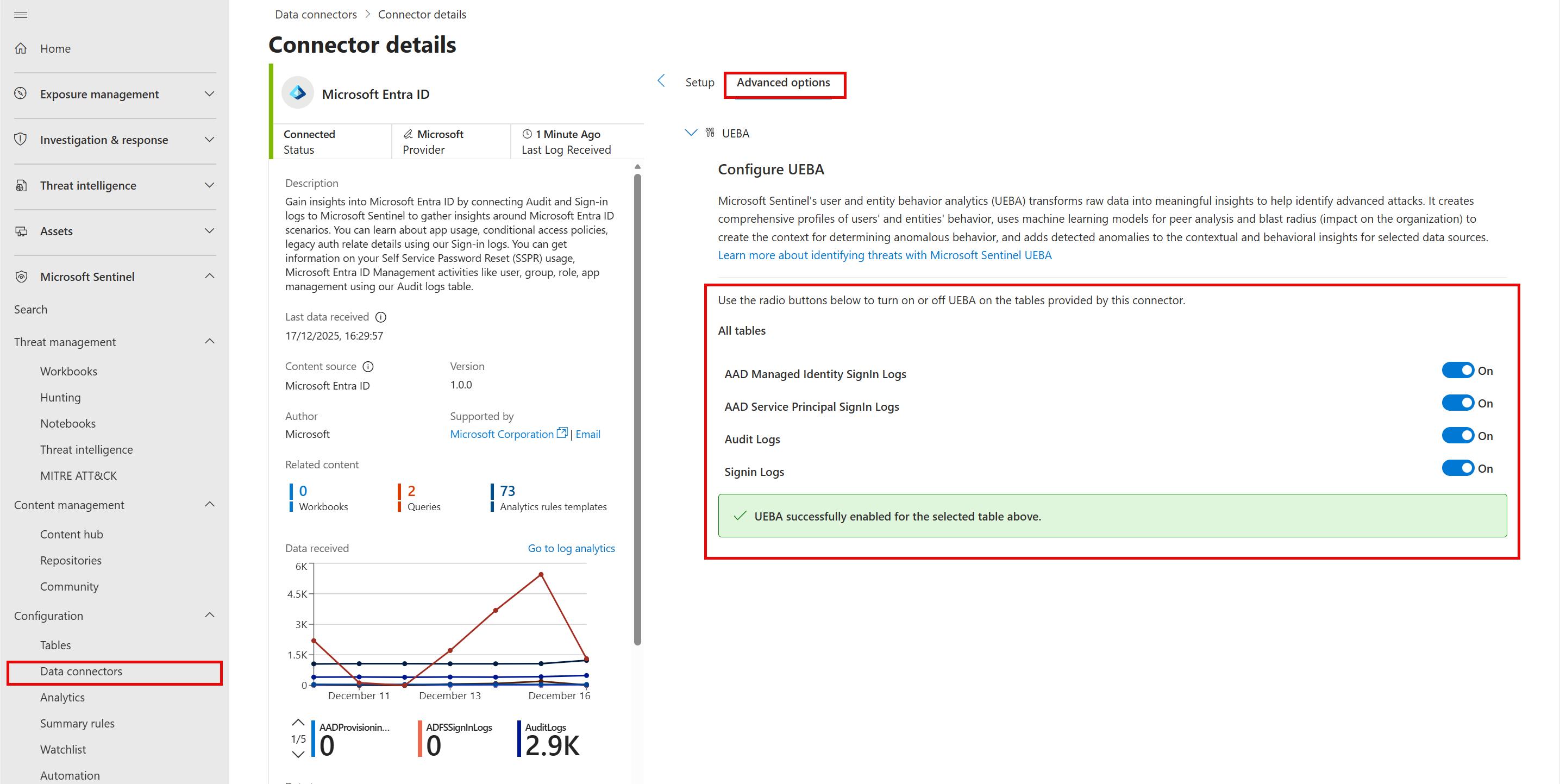

Microsoft Defender portalında desteklenen veri bağlayıcılarından UEBA'yı etkinleştirmek için:

Microsoft Defender portalı gezinti menüsünde Yapılandırma > Verileri bağlayıcılarını Microsoft Sentinel >seçin.

UEBA'yi destekleyen UEBA tarafından desteklenen bir veri bağlayıcısı seçin. UEBA tarafından desteklenen veri bağlayıcıları ve tabloları hakkında daha fazla bilgi için bkz. UEBA başvurusu Microsoft Sentinel.

Veri bağlayıcısı bölmesinde Bağlayıcı sayfasını aç'ı seçin.

Bağlayıcı ayrıntıları sayfasında Gelişmiş seçenekler'i seçin.

UEBA'yı Yapılandır'ın altında, UEBA için etkinleştirmek istediğiniz tabloları açın.

Microsoft Sentinel veri bağlayıcılarını yapılandırma hakkında daha fazla bilgi için bkz. Veri bağlayıcılarını kullanarak veri kaynaklarını Microsoft Sentinel bağlama.

UEBA Essentials çözümünü yükleme (isteğe bağlı)

UEBA Essentials çözümü, Microsoft güvenlik uzmanları tarafından seçilmiş ve bakımı yapılan onlarca önceden oluşturulmuş avcılık sorgusu koleksiyonudur. Çözüm Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) ve Okta genelinde çoklu bulut anomali algılama sorgularını içerir.

Bu algılama özelliklerini sıfırdan oluşturmak yerine UEBA verilerini kullanarak tehdit avcılığı ve araştırmalara hızla başlamak için çözümü yükleyin.

Daha fazla bilgi için bkz. Microsoft Sentinel çözümlerini yükleme veya güncelleştirme.

UEBA davranış katmanını etkinleştirme (Önizleme)

UEBA davranış katmanı, birden çok veri kaynağında gözlemlenen etkinliğin zenginleştirilmiş özetlerini oluşturur. Uyarılardan veya anomalilerden farklı olarak davranışlar riski belirtmeye gerek yoktur. Bunlar netliği, bağlamı ve bağıntıyı geliştirerek araştırma, avlanma ve algılama için verilerinizi iyileştiren bir soyutlama katmanı oluşturur.

UEBA davranış katmanı ve nasıl etkinleştirileceği hakkında daha fazla bilgi için bkz. Microsoft Sentinel'de UEBA davranış katmanını etkinleştirme.

Sonraki adımlar

UEBA anomalilerini araştırmayı ve araştırmalarınızda UEBA verilerini kullanmayı öğrenin: