Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makalede, Azure Blob Depolama'ya erişimi denetlemeye yönelik rol atama koşullarına ilişkin bazı örnekler listeleniyor.

Önemli

Azure öznitelik tabanlı erişim denetimi (Azure ABAC), hem standart hem de premium depolama hesabı performans katmanlarında request, resource, environment ve principal özniteliklerini kullanarak Azure Blob Depolama, Azure Data Lake Storage 2. Nesil ve Azure Kuyruklarına erişimi denetlemek için genel kullanıma sunulmuştur (GA). Şu anda liste blobu istek özniteliğini içerir ve hiyerarşik ad alanı için anlık görüntü isteği özniteliği ÖNİzLEME aşamasındadır. Azure Depolama için ABAC'nin tam özellik durumu bilgileri için Azure Depolama'daki koşul özelliklerinin durumu başlıklı bölüme bakın.

Beta veya önizleme aşamasında olan ya da başka bir şekilde henüz genel kullanıma sunulmamış olan Azure özelliklerinde geçerli olan yasal koşullar için bkz. Microsoft Azure Önizlemeleri için Ek Kullanım Koşulları.

Önkoşullar

Rol atama koşullarını ekleme veya düzenleme önkoşulları hakkında bilgi için bkz . Koşullar önkoşulları.

Bu makaledeki örneklerin özeti

ABAC senaryonuza uygun bir örneği hızla bulmak için aşağıdaki tabloyu kullanın. Tablo senaryonun kısa bir açıklamasının yanı sıra örnekte kaynağa (ortam, sorumlu, istek ve kaynak) göre kullanılan özniteliklerin listesini içerir.

Blob dizin etiketleri

Bu bölümde blob dizin etiketleriyle ilgili örnekler yer alır.

Önemli

Her ne kadar Read content from a blob with tag conditions alt çalışma şu anda ABAC özellik önizlemesi sırasında uygulanan koşullarla uyumluluk için desteklense de tanım dışı bırakılmıştır ve Microsoft bunun yerine eylem Read a blob'in kullanılmasını önerir.

Azure portalında ABAC koşullarını yapılandırırken KULLANIM DIŞI: Etiket koşullarına sahip bir blobdan içerik okuyabilirsiniz. Microsoft, işlemin kaldırılmasını ve Read a blob eylemi ile değiştirilmesini önerir.

Kendi etiket koşullarınıza göre okuma erişimini kısıtlayan bir koşul oluşturuyorsanız lütfen Örnek: Blob dizin etiketine sahip blobları okuma kısmına bakın.

Örnek: Blob dizin etiketiyle blobları okuma

Bu koşul, kullanıcıların "Proje" anahtarı ve "Cascade" değeri olan blob dizin etiketine sahip blobları okumasına olanak tanır. Bu anahtar-değer etiketi olmadan bloblara erişme girişimlerine izin verilmez.

Bu koşulun bir güvenlik sorumlusu için etkili olması için, bunu aşağıdaki eylemleri içeren tüm rol atamalarına eklemeniz gerekir:

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalı görsel düzenleyicisini kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler | Blobu okuma |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Blob dizin etiketleri [Anahtar içindeki değerler] |

| Anahtar | {anahtarAdı} |

| Operatör | StringEquals |

| Değer | {keyValue} |

Örnek: Yeni bloblar bir blob dizin etiketi içermelidir

Bu koşul, tüm yeni blobların Project'in blob dizin etiketi anahtarını ve Cascade değerini içermesini gerektirir.

Yeni bloblar oluşturmanıza olanak sağlayan iki eylem vardır, bu nedenle her ikisini de hedeflemeniz gerekir. Bu koşulu, aşağıdaki eylemlerden birini içeren tüm rol atamalarına eklemeniz gerekir:

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/write |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/add/action |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler |

Blob dizin etiketleriyle bloba yazma Blob dizin etiketleriyle bloba yazma |

| Öznitelik kaynağı | İstek |

| Öznitelik | Blob dizin etiketleri [Anahtar içindeki değerler] |

| Anahtar | {keyName} |

| Operatör | StringEquals |

| Değer | {keyValue} |

Örnek: Mevcut blobların blob dizin etiketi anahtarları olmalıdır

Bu koşul, mevcut blobların izin verilen blob dizini etiket anahtarlarından en az biriyle etiketlenmiş olmasını gerektirir: Project veya Program. Bu koşul, mevcut bloblara idare eklemek için kullanışlıdır.

Mevcut bloblardaki etiketleri güncelleştirmenize olanak sağlayan iki eylem vardır, bu nedenle her ikisini de hedeflemeniz gerekir. Bu koşulu, aşağıdaki eylemlerden birini içeren tüm rol atamalarına eklemeniz gerekir:

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/write |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/tags/write |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler |

Blob dizin etiketleriyle bloba yazma Blob dizin etiketlerini yaz |

| Öznitelik kaynağı | İstek |

| Öznitelik | Blob dizin etiketleri [Anahtarlar] |

| Operatör | ForAllOfAnyValues:StringEquals |

| Değer | {keyName1} {keyName2} |

Örnek: Mevcut blobların blob dizin etiketi anahtarı ve değerleri olmalıdır

Bu koşul, mevcut blobların Project blob dizin etiketi anahtarına ve Cascade, Baker veya Skagit değerlerine sahip olmasını gerektirir. Bu koşul, mevcut bloblara idare eklemek için kullanışlıdır.

Mevcut bloblardaki etiketleri güncelleştirmenize olanak sağlayan iki eylem vardır, bu nedenle her ikisini de hedeflemeniz gerekir. Bu koşulu, aşağıdaki eylemlerden birini içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/write |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/tags/write |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler |

Blob dizin etiketleriyle bloba yazma Blob dizin etiketlerini yaz |

| Öznitelik kaynağı | İstek |

| Öznitelik | Blob dizin etiketleri [Anahtarlar] |

| Operatör | ForAnyOfAnyValues:StringEquals |

| Değer | {keyName} |

| Operatör | Ve |

| İfade 2 | |

| Öznitelik kaynağı | İstek |

| Öznitelik | Blob dizin etiketleri [Anahtar içindeki değerler] |

| Anahtar | {keyName} |

| Operatör | ForAllOfAnyValues:StringEquals |

| Değer | {keyValue1} {keyValue2} {keyValue3} |

Blob kapsayıcı adları veya yolları

Bu bölüm, kapsayıcı adına veya blob yoluna göre nesnelere erişimi kısıtlamayı gösteren örnekler içerir.

Örnek: Adlandırılmış kapsayıcılardaki blobları okuma, yazma veya silme

Bu koşul kullanıcıların blobs-example-container adlı depolama kapsayıcılarındaki blobları okumasına, yazmasına veya silmesine olanak tanır. Bu koşul, belirli depolama kapsayıcılarını abonelikteki diğer kullanıcılarla paylaşmak için kullanışlıdır.

Mevcut blobları okumak, yazmak ve silmek için beş eylem vardır. Bu koşulu, aşağıdaki eylemlerden birini içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/delete |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/write |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/add/action |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. Bu koşula dahil edilen depolama hesaplarında hiyerarşik ad alanı etkinleştirilip etkinleştirilmediğini veya gelecekte etkinleştirilip etkinleştirilmeyebileceğini ekleyin. |

Koşullar yalnızca etiketlere göre yazıldığında alt çalışmalar gerektiğinden, bu koşulda alt çalışmalar kullanılmaz.

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler |

Bir blob'u sil Blobu okuma Bloba yazma Blob veya anlık görüntü oluşturma veya veri ekleme Hiyerarşik ad alanı etkinleştirilmiş hesaplar için tüm veri işlemleri (varsa) |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Kapsayıcı adı |

| Operatör | StringEquals |

| Değer | {containerName} |

Örnek: Adlandırılmış kapsayıcılardaki blobları belirtilen bir yol ile okuma

Bu koşul, blob yolu readonly/* olan blobs-example-container adlı depolama kapsayıcılarına okuma erişimi sağlar. Bu koşul, okuma erişimi için depolama kapsayıcılarının belirli bölümlerini abonelikteki diğer kullanıcılarla paylaşmak için kullanışlıdır.

Bu koşulu, aşağıdaki eylemleri içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. Bu koşula dahil edilen depolama hesaplarında hiyerarşik ad alanı etkinleştirilip etkinleştirilmediğini veya gelecekte etkinleştirilip etkinleştirilmeyebileceğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler |

Blobu okuma Hiyerarşik ad alanı etkinleştirilmiş hesaplar için tüm veri işlemleri (varsa) |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Kapsayıcı adı |

| Operatör | StringEquals |

| Değer | {containerName} |

| İfade 2 | |

| Operatör | Ve |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Blob yolu |

| Operatör | StringLike |

| Değer | {pathString} |

Örnek: Yolu olan adlandırılmış kapsayıcılardaki blobları okuma veya listeleme

Bu koşul, blob yolu readonly/* olan blobs-example-container adlı depolama kapsayıcılarına okuma erişimi ve listeleme erişimi sağlar. Koşul 1, liste blobları hariç okuma eylemleri için geçerlidir. Koşul 2, liste blobları için geçerlidir. Bu koşul, okuma veya liste erişimi için depolama kapsayıcılarının belirli bölümlerini abonelikteki diğer kullanıcılarla paylaşmak için kullanışlıdır.

Bu koşulu, aşağıdaki eylemleri içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. Bu koşula dahil edilen depolama hesaplarında hiyerarşik ad alanı etkinleştirilip etkinleştirilmediğini veya gelecekte etkinleştirilip etkinleştirilmeyebileceğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

Uyarı

Azure portalı kapsayıcının kök dizinindeki blobları listelemek için prefix='' kullanır. Koşul, StringStartsWith 'readonly/' ön eki kullanılarak blobları listeleme işlemiyle eklendikten sonra, hedeflenen kullanıcılar Azure portalında kapsayıcının kök dizininden blobları listeleyemez.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler |

Blobu okuma Hiyerarşik ad alanı etkinleştirilmiş hesaplar için tüm veri işlemleri (varsa) |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Kapsayıcı adı |

| Operatör | StringEquals |

| Değer | {containerName} |

| İfade 2 | |

| Operatör | Ve |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Blob yolu |

| Operatör | StringStartsWith |

| Değer | {pathString} |

| Koşul #2 | Ayarlar |

|---|---|

| Eylemler |

Blobları listeleme Hiyerarşik ad alanı etkinleştirilmiş hesaplar için tüm veri işlemleri (varsa) |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Kapsayıcı adı |

| Operatör | StringEquals |

| Değer | {containerName} |

| İfade 2 | |

| Operatör | Ve |

| Öznitelik kaynağı | İstek |

| Öznitelik | Blob ön eki |

| Operatör | StringStartsWith |

| Değer | {pathString} |

Örnek: Adlandırılmış kapsayıcılara belirtilen yolla bloblar yazma

Bu koşul, iş ortağının (Microsoft Entra konuk kullanıcısı) uploads/contoso/* yoluyla Contosocorp adlı depolama kapsayıcılarına dosya bırakmasına olanak tanır. Bu koşul, diğer kullanıcıların depolama kapsayıcılarına veri yerleştirmesine izin vermek için kullanışlıdır.

Bu koşulu, aşağıdaki eylemleri içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/write |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/add/action |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. Bu koşula dahil edilen depolama hesaplarında hiyerarşik ad alanı etkinleştirilip etkinleştirilmediğini veya gelecekte etkinleştirilip etkinleştirilmeyebileceğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler |

Bloba yazma Blob veya anlık görüntü oluşturma veya veri ekleme Hiyerarşik ad alanı etkinleştirilmiş hesaplar için tüm veri işlemleri (varsa) |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Kapsayıcı adı |

| Operatör | StringEquals |

| Değer | {containerName} |

| İfade 2 | |

| Operatör | Ve |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Blob yolu |

| Operatör | StringLike |

| Değer | {pathString} |

Örnek: Blob dizini etiketi ve bir yol ile blobları okuma

Bu koşul, kullanıcının Program blob dizin etiketi anahtarı, Alpine değeri ve günlüklerin blob yolu* ile blobları okumasına olanak tanır. Günlüklerin blob yolu* blob adını da içerir.

Bu koşulu, aşağıdaki eylemi içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler | Blobu okuma |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Blob dizin etiketleri [Anahtar içindeki değerler] |

| Anahtar | {keyName} |

| Operatör | StringEquals |

| Değer | {keyValue} |

| Koşul #2 | Ayarlar |

|---|---|

| Eylemler | Blobu okuma |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Blob yolu |

| Operatör | StringLike |

| Değer | {pathString} |

Blob kapsayıcılarının meta verileri

Örnek: Kapsayıcıdaki blobları belirli meta verilerle okuma

Bu koşul, kullanıcıların belirli bir meta veri anahtarı/değer çifti ile blob kapsayıcılarındaki blobları okumasına olanak tanır.

Bu koşulu, aşağıdaki eylemi içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler | Blobu okuma |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Kapsayıcı meta verileri |

| Operatör | StringEquals |

| Değer | {containerName} |

Örnek: Kapsayıcıda belirli meta verilere sahip blobları yazma veya silme

Bu koşul, kullanıcıların belirli bir meta veri anahtarı/değer çiftine sahip blob kapsayıcılarında blob yazmasına veya silmesine olanak tanır.

Bu koşulu, aşağıdaki eylemi içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/write |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/delete |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler |

Bloba yazma Bir blob'u sil |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Kapsayıcı meta verileri |

| Operatör | StringEquals |

| Değer | {containerName} |

Blob sürümleri veya blob anlık görüntüleri

Bu bölüm, blob sürümüne veya anlık görüntüye göre nesnelere erişimi kısıtlamayı gösteren örnekler içerir.

Örnek: Yalnızca mevcut blob sürümlerini oku

Bu koşul, kullanıcının yalnızca geçerli blob sürümlerini okumasına olanak tanır. Kullanıcı diğer blob sürümlerini okuyamaz.

Bu koşulu, aşağıdaki eylemleri içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler |

Blobu okuma Hiyerarşik ad alanı etkinleştirilmiş hesaplar için tüm veri işlemleri (varsa) |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Geçerli Sürümdür |

| Operatör | BoolEquals |

| Değer | Doğru |

Örnek: Geçerli blob sürümlerini ve belirli bir blob sürümünü okuma

Bu koşul, kullanıcının geçerli blob sürümlerini okumasına ve 2022-06-01T23:38:8883645Z sürüm kimliğine sahip blobları okumasına olanak tanır. Kullanıcı diğer blob sürümlerini okuyamaz. Sürüm Kimliği özniteliği yalnızca hiyerarşik ad alanının etkinleştirilmediği depolama hesapları için kullanılabilir.

Bu koşulu, aşağıdaki eylemi içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler | Blobu okuma |

| Öznitelik kaynağı | İstek |

| Öznitelik | Sürüm Kimliği |

| Operatör | DateTimeEquals |

| Değer | <blobVersionId> |

| İfade 2 | |

| Operatör | Veya |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Geçerli Sürümdür |

| Operatör | BoolEquals |

| Değer | Doğru |

Örnek: Eski blob sürümlerini silme

Bu koşul, kullanıcının temizleme gerçekleştirmek için blobun 06.01.2022'den eski sürümlerini silmesine olanak tanır. Sürüm Kimliği özniteliği yalnızca hiyerarşik ad alanının etkinleştirilmediği depolama hesapları için kullanılabilir.

Bu koşulu, aşağıdaki eylemleri içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/delete |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/deleteBlobVersion/action |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler |

Bir blob'u sil Blobun sürümünü silme |

| Öznitelik kaynağı | İstek |

| Öznitelik | Sürüm Kimliği |

| Operatör | DateTimeLessThan |

| Değer | <blobVersionId> |

Örnek: Geçerli blob sürümlerini ve blob anlık görüntülerini okuyun

Bu koşul, kullanıcının geçerli blob sürümlerini ve tüm blob anlık görüntülerini okumasına olanak tanır. Sürüm Kimliği özniteliği yalnızca hiyerarşik ad alanının etkinleştirilmediği depolama hesapları için kullanılabilir. Snapshot özniteliği, hiyerarşik ad alanının etkinleştirilmediği depolama hesapları için kullanılabilir ve şu anda hiyerarşik ad alanının etkinleştirildiği depolama hesapları için önizleme aşamasındadır.

Bu koşulu, aşağıdaki eylemi içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler |

Blobu okuma Hiyerarşik ad alanı etkinleştirilmiş hesaplar için tüm veri işlemleri (varsa) |

| Öznitelik kaynağı | İstek |

| Öznitelik | Anlık Görüntü |

| Mevcut | Kontrol |

| İfade 2 | |

| Operatör | Veya |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Geçerli Sürümdür |

| Operatör | BoolEquals |

| Değer | Doğru |

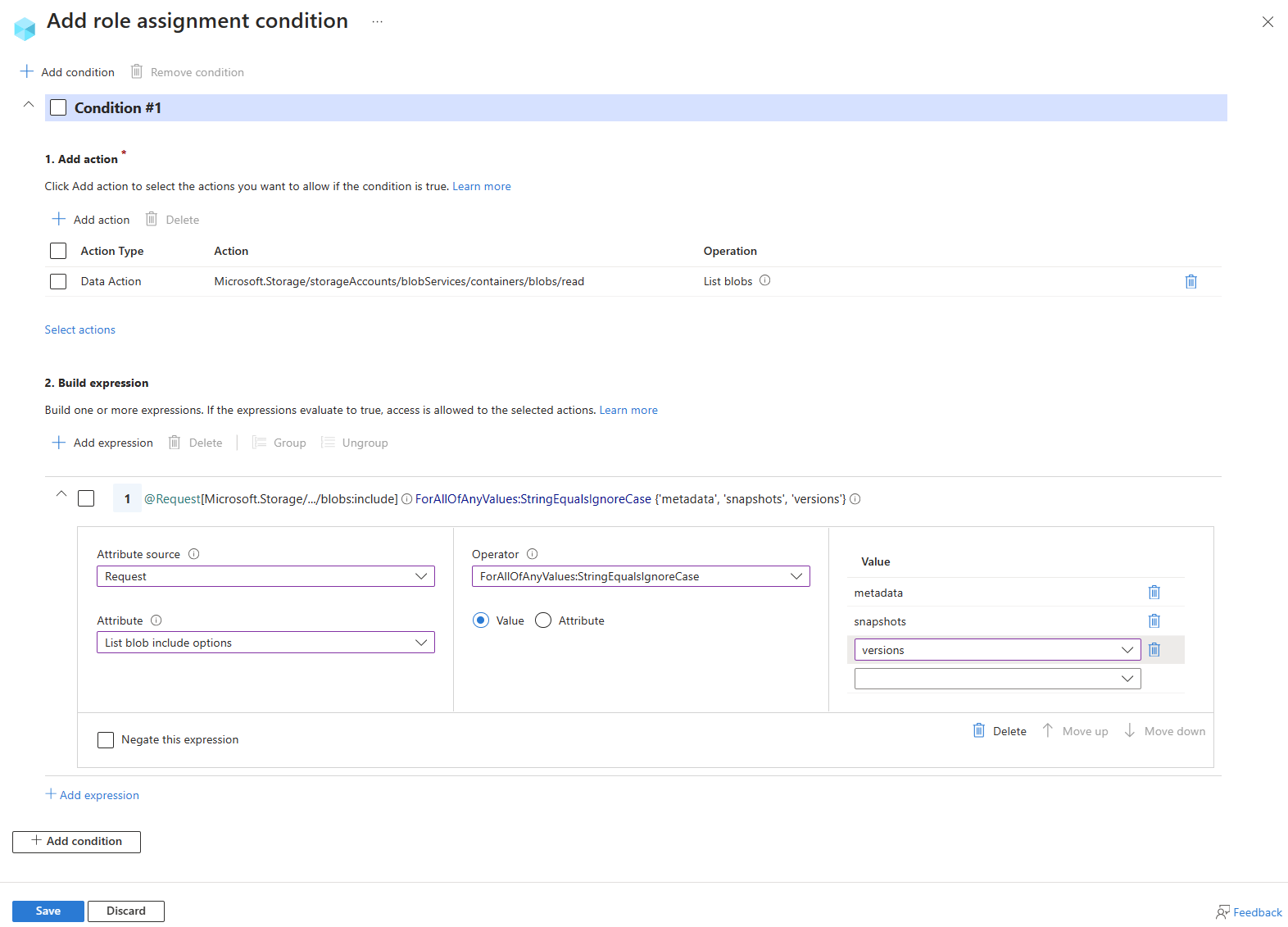

Örnek: Liste blobu işleminin blob meta verilerini, anlık görüntülerini veya sürümlerini içermesine izin ver

Bu koşul, kullanıcının kapsayıcıdaki blobları listelemesine ve meta verileri, anlık görüntüyü ve sürüm bilgilerini eklemesine olanak tanır. Liste blobları ekleme özniteliği, hiyerarşik ad alanının etkinleştirilmediği depolama hesapları için kullanılabilir.

Uyarı

Liste blobları bir istek özniteliğidir ve include işlemi çağrılırken parametredeki değerlere izin vererek veya bunları kısıtlayarak çalışır. parametresindeki include değerler, çapraz ürün karşılaştırma işleçleri kullanılarak koşulda belirtilen değerlerle karşılaştırılır. Karşılaştırma true olarak değerlendirilirse isteğe List Blobs izin verilir. Karşılaştırma false olarak değerlendirilirse istek List Blobs reddedilir.

Bu koşulu, aşağıdaki eylemi içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler | Blobları listeleme |

| Öznitelik kaynağı | İstek |

| Öznitelik | Liste blobları şunlardır: |

| Operatör | ForAllOfAnyValues:StringEqualsIgnoreCase |

| Değer | {'meta veriler', 'anlık görüntüler', 'sürümler'} |

Örnek: Liste blobu işlemini blob meta verilerini içermeyecek şekilde kısıtlama

Bu koşul, isteğe meta veriler eklendiğinde kullanıcının blobları listelemesini kısıtlar. Liste blobları ekleme özniteliği, hiyerarşik ad alanının etkinleştirilmediği depolama hesapları için kullanılabilir.

Uyarı

Liste blobları bir istek özniteliğidir ve include işlemi çağrılırken parametredeki değerlere izin vererek veya bunları kısıtlayarak çalışır. parametresindeki include değerler, çapraz ürün karşılaştırma işleçleri kullanılarak koşulda belirtilen değerlerle karşılaştırılır. Karşılaştırma true olarak değerlendirilirse isteğe List Blobs izin verilir. Karşılaştırma false olarak değerlendirilirse istek List Blobs reddedilir.

Bu koşulu, aşağıdaki eylemi içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler | Blobları listeleme |

| Öznitelik kaynağı | İstek |

| Öznitelik | Liste blobları şunlardır: |

| Operatör | ForAllOfAllValues:StringNotEquals |

| Değer | {'metadata'} |

Hiyerarşik ad alanı

Bu bölüm, depolama hesabı için hiyerarşik ad alanının etkinleştirilip etkinleştirilmediğine bağlı olarak nesnelere erişimi kısıtlamayı gösteren örnekler içerir.

Örnek: Hiyerarşik ad alanı etkinleştirilmiş salt okunur depolama hesapları

Bu koşul, kullanıcının yalnızca hiyerarşik ad alanı etkin depolama hesaplarındaki blobları okumasına olanak tanır. Bu koşul yalnızca kaynak grubu kapsamında veya üstünde geçerlidir.

Bu koşulu, aşağıdaki eylemleri içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler |

Blobu okuma Hiyerarşik ad alanı etkinleştirilmiş hesaplar için tüm veri işlemleri (varsa) |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Hiyerarşik ad alanı etkin mi? |

| Operatör | BoolEquals |

| Değer | Doğru |

Şifreleme kapsamı

Bu bölüm, onaylı bir şifreleme kapsamına sahip nesnelere erişimi kısıtlamayı gösteren örnekler içerir.

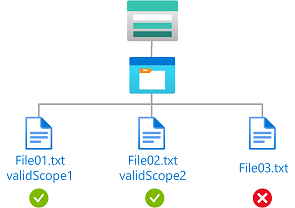

Örnek: Belirli şifreleme kapsamlarına sahip blobları okuma

Bu koşul, kullanıcının şifreleme kapsamı validScope1 veya validScope2ile şifrelenmiş blobları okumasına olanak tanır.

Bu koşulu, aşağıdaki eylemi içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler | Blobu okuma |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Şifreleme kapsamı adı |

| Operatör | ForAnyOfAnyValues:StringEquals |

| Değer | <scopeName> |

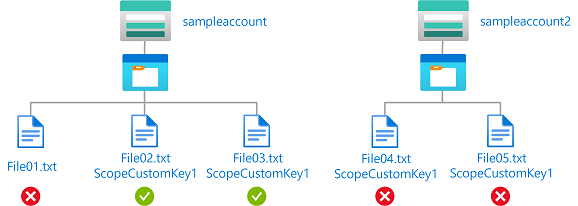

Örnek: Belirli bir şifreleme kapsamına sahip adlandırılmış depolama hesabında blobları okuma veya yazma

Bu koşul, kullanıcının adlı sampleaccount ve şifreleme kapsamıyla ScopeCustomKey1şifrelenmiş bir depolama hesabındaki blobları okumasına veya yazmasına olanak tanır. Blob'lar ScopeCustomKey1 ile şifrelenmez veya şifresi çözülmezse, istek yasaklanmış olarak geri döner.

Bu koşulu, aşağıdaki eylemleri içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/write |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/add/action |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. |

Uyarı

Farklı depolama hesapları için şifreleme kapsamları farklı olabileceğinden, belirli bir şifreleme kapsamının kullanılmasına izin vermek amacıyla storageAccounts:name özniteliği ile encryptionScopes:name özniteliğinin birlikte kullanılması önerilir.

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler |

Blobu okuma Bloba yazma Blob veya anlık görüntü oluşturma veya veri ekleme |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Hesap adı |

| Operatör | StringEquals |

| Değer | <hesapAdı> |

| İfade 2 | |

| Operatör | Ve |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Şifreleme kapsamı adı |

| Operatör | ForAnyOfAnyValues:StringEquals |

| Değer | <scopeName> |

Asıl öznitelikler

Bu bölüm, özel güvenlik sorumlularına göre nesnelere erişimi kısıtlamayı gösteren örnekler içerir.

Örnek: Blob dizin etiketlerini ve özel güvenlik özniteliklerini temel alan blobları okuma veya yazma

Bu koşul, kullanıcının blob dizin etiketiyle eşleşen özel bir güvenlik özniteliği varsa bloblara okuma veya yazma erişimi sağlar.

Örneğin, Brenda'nın Project=Baker özelliği varsa, yalnızca Project=Baker blob dizin etiketiyle blobları okuyabilir veya yazabilir. Benzer şekilde, Chandra yalnızca blobları Project=Cascade ile okuyabilir veya yazabilir.

Bu koşulu, aşağıdaki eylemleri içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/write |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/add/action |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. |

Daha fazla bilgi için bkz. Etiketlere ve özel güvenlik özniteliklerine göre bloblara okuma erişimine izin verme.

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler | Blob koşullarını oku |

| Öznitelik kaynağı | Müdür |

| Öznitelik | <özellikseti>_<anahtar> |

| Operatör | StringEquals |

| Seçenek | Öznitelik |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Blob dizin etiketleri [Anahtar içindeki değerler] |

| Anahtar | <anahtar> |

| Koşul #2 | Ayarlar |

|---|---|

| Eylemler |

Blob dizin etiketleriyle bloba yazma Blob dizin etiketleriyle bloba yazma |

| Öznitelik kaynağı | Müdür |

| Öznitelik | <özellikseti>_<anahtar> |

| Operatör | StringEquals |

| Seçenek | Öznitelik |

| Öznitelik kaynağı | İstek |

| Öznitelik | Blob dizin etiketleri [Anahtar içindeki değerler] |

| Anahtar | <anahtar> |

Örnek: Blob dizin etiketlerini ve çok değerli özel güvenlik özniteliklerini temel alan blobları okuma

Bu koşul, kullanıcının blob dizin etiketiyle eşleşen herhangi bir değere sahip özel bir güvenlik özniteliği varsa bloblara okuma erişimi sağlar.

Örneğin, Chandra, Baker ve Cascade değerlerine sahip Project özniteliğine sahipse, yalnızca Project=Baker veya Project=Cascade blob dizin etiketine sahip blobları okuyabilir.

Bu koşulu, aşağıdaki eylemi içeren tüm rol atamalarına eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. |

Daha fazla bilgi için bkz. Etiketlere ve özel güvenlik özniteliklerine göre bloblara okuma erişimine izin verme.

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalını kullanarak bu koşulu eklemek için gereken ayarlar aşağıdadır.

| Koşul #1 | Ayarlar |

|---|---|

| Eylemler | Blob koşullarını oku |

| Öznitelik kaynağı | Kaynak |

| Öznitelik | Blob dizin etiketleri [Anahtar içindeki değerler] |

| Anahtar | <anahtar> |

| Operatör | ForAnyOfAnyValues:StringEquals |

| Seçenek | Öznitelik |

| Öznitelik kaynağı | Müdür |

| Öznitelik | <özellikseti>_<anahtar> |

Ortam öznitelikleri

Bu bölüm, ağ ortamına veya geçerli tarih ve saate göre nesnelere erişimi kısıtlamayı gösteren örnekler içerir.

Örnek: Belirli bir tarih ve saatten sonra bloblara okuma erişimine izin verme

Bu koşul, blob kapsayıcısına container1 yalnızca 1 Mayıs 2023 Evrensel Eşgüdümlü Saat (UTC) saat 13:00'den sonra okuma erişimi sağlar.

Mevcut blobları okumak için iki olası eylem vardır. Bu koşulu birden çok rol ataması olan sorumlular için etkili hale getirmek için, aşağıdaki eylemlerden herhangi birini içeren tüm rol atamalarına bu koşulu eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Eylem ekle

Eylem ekle'yi seçin ve ardından aşağıdaki tabloda gösterildiği gibi yalnızca Blob okuma alt işlemini seçin.

| Eylem | Alt çalışma |

|---|---|

| Tüm okuma işlemleri | Blobu okuma |

Aşağıdaki görüntüde gösterildiği gibi en üst düzey Tüm okuma işlemleri eylemini veya diğer alt işlemleri seçmeyin:

İfade oluştur

Koşulun ifade bölümünü oluşturmak için aşağıdaki tabloda yer alan değerleri kullanın:

Ayarlar Değer Öznitelik kaynağı Kaynak Öznitelik Kapsayıcı adı Operatör StringEquals Değer container1Mantıksal işleç 'VE' Öznitelik kaynağı Çevre Öznitelik UtcNow Operatör DateTimeGreaterThan Değer 2023-05-01T13:00:00.000Z

Aşağıdaki görüntüde, ayarlar Azure portalına girildikten sonraki koşul gösterilmektedir. Doğru değerlendirmeyi sağlamak için ifadeleri gruplandırmalısınız.

Örnek: Belirli bir alt ağdan belirli kapsayıcılardaki bloblara erişime izin verme

Bu koşul yalnızca sanal ağdaki alt ağdan container1defaultbloblara virtualnetwork1 okuma, yazma, ekleme ve silme erişimi sağlar. Bu örnekte Subnet özniteliğini kullanmak için alt ağda Azure Depolama için hizmet uç noktaları etkinleştirilmelidir .

Mevcut bloblara okuma, yazma, ekleme ve silme erişimi için beş olası eylem vardır. Bu koşulu birden çok rol ataması olan sorumlular için etkili hale getirmek için, aşağıdaki eylemlerden herhangi birini içeren tüm rol atamalarına bu koşulu eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/write |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/add/action |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/delete |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Eylem ekle

Eylem ekle'yi ve ardından yalnızca aşağıdaki tabloda gösterilen en üst düzey eylemleri seçin.

| Eylem | Alt çalışma |

|---|---|

| Tüm okuma işlemleri | Geçerli Değil |

| Bloba yazma | Geçerli Değil |

| Blob veya anlık görüntü oluşturma veya veri ekleme | Geçerli Değil |

| Bir blob'u sil | Geçerli Değil |

Aşağıdaki görüntüde gösterildiği gibi tek tek alt işlem seçmeyin:

İfade oluştur

Koşulun ifade bölümünü oluşturmak için aşağıdaki tabloda yer alan değerleri kullanın:

Ayarlar Değer Öznitelik kaynağı Kaynak Öznitelik Kapsayıcı adı Operatör StringEquals Değer container1Mantıksal işleç 'VE' Öznitelik kaynağı Çevre Öznitelik alt ağ Operatör StringEqualsIgnoreCase Değer /subscriptions/<your subscription id>/resourceGroups/<resource group name>/providers/Microsoft.Network/virtualNetworks/virtualnetwork1/subnets/default

Aşağıdaki görüntüde, ayarlar Azure portalına girildikten sonraki koşul gösterilmektedir. Doğru değerlendirmeyi sağlamak için ifadeleri gruplandırmalısınız.

Örnek: Yüksek hassasiyete sahip okuma blobları için özel bağlantı erişimi gerektir

Bu koşul, blob dizin etiketinin duyarlılık değerinin high olması durumunda, blobları okuma isteklerinin bir özel bağlantı (herhangi bir özel bağlantı) üzerinden gerçekleştirilmesini gerektirir. Bu, son derece hassas blobları genel internetten okuma girişimlerine izin verilmeyeceği anlamına gelir. Kullanıcılar, genel İnternet'te duyarlılık değeri high dışında bir değere ayarlanmış blobları okuyabilir.

Bu ABAC örnek koşulu için bir doğruluk tablosu aşağıdaki gibidir:

| Eylem | Duyarlılık | Özel bağlantı | Erişim |

|---|---|---|---|

| Bir blob okuyun | yüksek | Evet | İzin Verilir |

| Bir blob okuyun | yüksek | Hayı | İzin Verilmiyor |

| Bir blob okuyun | YÜKSEK DEĞİl | Evet | İzin Verilir |

| Blobu okuma | YÜKSEK DEĞİl | Hayı | İzin Verilir |

Mevcut blobları okumak için iki olası eylem vardır. Bu koşulu birden çok rol ataması olan sorumlular için etkili hale getirmek için, aşağıdaki eylemlerden herhangi birini içeren tüm rol atamalarına bu koşulu eklemeniz gerekir.

Eylem Notlar Microsoft.Storage/storageAccounts/blobServices/containers/blobs/readMicrosoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/actionRol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin.

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalındaki görsel koşul düzenleyicisini kullanarak bu koşulu eklemeye ilişkin ayarlar aşağıdadır.

Eylem ekle

Eylem ekle'yi seçin ve ardından aşağıdaki tabloda gösterildiği gibi yalnızca Blob okuma alt işlemini seçin.

| Eylem | Alt çalışma |

|---|---|

| Tüm okuma işlemleri | Blobu okuma |

Aşağıdaki görüntüde gösterildiği gibi diğer alt işlemlerin en üst düzey Tüm okuma işlemleri eylemini seçmeyin:

İfade oluştur

Koşulun ifade bölümünü oluşturmak için aşağıdaki tabloda yer alan değerleri kullanın:

Grup Ayarlar Değer Grup #1 Öznitelik kaynağı Kaynak Öznitelik Blob dizin etiketleri [Anahtar içindeki değerler] Anahtar sensitivityOperatör StringEquals Değer highMantıksal işleç VE Öznitelik kaynağı Çevre Öznitelik Özel bağlantıdır Operatör BoolEquals Değer TrueGrup 1'in Sonu Mantıksal işleç 'VEYA' Öznitelik kaynağı Kaynak Öznitelik Blob dizin etiketleri [Anahtar içindeki değerler] Anahtar sensitivityOperatör StringNotEquals Değer high

Aşağıdaki görüntüde, ayarlar Azure portalına girildikten sonraki koşul gösterilmektedir. Doğru değerlendirmeyi sağlamak için ifadeleri gruplandırmalısınız.

Örnek: Kapsayıcıya yalnızca belirli bir özel uç noktadan erişim izni verme

Bu koşul, adlı container1 bir depolama kapsayıcısında bloblar için tüm okuma, yazma, ekleme ve silme işlemlerinin adlı privateendpoint1özel uç nokta aracılığıyla yapılmasını gerektirir.

container1 dışında adlandırılmayan tüm diğer kapsayıcılar için, erişimin özel uç nokta üzerinden olması gerekmez.

Mevcut blobları okumak, yazmak ve silmek için beş olası eylem vardır. Bu koşulu birden çok rol ataması olan sorumlular için etkili hale getirmek için, aşağıdaki eylemlerden herhangi birini içeren tüm rol atamalarına bu koşulu eklemeniz gerekir.

| Eylem | Notlar |

|---|---|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/read |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/write |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/add/action |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/delete |

|

Microsoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/action |

Rol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin. Bu koşula dahil edilen depolama hesaplarında hiyerarşik ad alanı etkinleştirilip etkinleştirilmediğini veya gelecekte etkinleştirilip etkinleştirilmeyebileceğini ekleyin. |

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalındaki görsel koşul düzenleyicisini kullanarak bu koşulu eklemeye ilişkin ayarlar aşağıdadır.

Eylem ekle

Eylem ekle'yi ve ardından yalnızca aşağıdaki tabloda gösterilen en üst düzey eylemleri seçin.

| Eylem | Alt çalışma |

|---|---|

| Tüm okuma işlemleri | Geçerli Değil |

| Bloba yazma | Geçerli Değil |

| Blob veya anlık görüntü oluşturma veya veri ekleme | Geçerli Değil |

| Bir blob'u sil | Geçerli Değil |

Aşağıdaki görüntüde gösterildiği gibi tek tek alt işlem seçmeyin:

İfade oluştur

Koşulun ifade bölümünü oluşturmak için aşağıdaki tabloda yer alan değerleri kullanın:

Grup Ayarlar Değer Grup #1 Öznitelik kaynağı Kaynak Öznitelik Kapsayıcı adı Operatör StringEquals Değer container1Mantıksal işleç VE Öznitelik kaynağı Çevre Öznitelik Özel uç nokta Operatör StringEqualsIgnoreCase Değer /subscriptions/<your subscription id>/resourceGroups/<resource group name>/providers/Microsoft.Network/privateEndpoints/privateendpoint1Grup 1'in Sonu Mantıksal işleç 'VEYA' Öznitelik kaynağı Kaynak Öznitelik Kapsayıcı adı Operatör StringNotEquals Değer container1

Aşağıdaki görüntüde, ayarlar Azure portalına girildikten sonraki koşul gösterilmektedir. Doğru değerlendirmeyi sağlamak için ifadeleri gruplandırmalısınız.

Örnek: Yüksek oranda hassas blob verilerine yalnızca belirli bir özel uç noktadan ve erişim için etiketlenmiş kullanıcılar tarafından okuma erişimine izin ver

Bu koşul, dizin etiketi duyarlılığı ayarlanmış high blobların yalnızca duyarlılık güvenlik özniteliği için eşleşen bir değere sahip kullanıcılar tarafından okunabilmesini gerektirir. Ayrıca, bunlara adlı privateendpoint1özel bir uç nokta üzerinden erişilmesi gerekir.

Duyarlılık etiketi için farklı bir değere sahip bloblara diğer uç noktalar veya İnternet üzerinden erişilebilir.

Mevcut blobları okumak için iki olası eylem vardır. Bu koşulu birden çok rol ataması olan sorumlular için etkili hale getirmek için, aşağıdaki eylemlerden herhangi birini içeren tüm rol atamalarına bu koşulu eklemeniz gerekir.

Eylem Notlar Microsoft.Storage/storageAccounts/blobServices/containers/blobs/readMicrosoft.Storage/storageAccounts/blobServices/containers/blobs/runAsSuperUser/actionRol tanımının depolama blobu veri sahibi gibi bu eylemi içerip içermediğini ekleyin.

Koşul, Azure portalı veya Azure PowerShell kullanılarak rol atamasına eklenebilir. Portalda ABAC koşulları oluşturmaya yönelik iki araç vardır: görsel düzenleyici ve kod düzenleyicisi. Koşullarınızı farklı görünümlerde görmek için Azure portalındaki iki düzenleyici arasında geçiş yapabilirsiniz. Tercih ettiğiniz portal düzenleyicisine yönelik örnekleri görüntülemek için Görsel düzenleyici sekmesiyle Kod düzenleyicisi sekmeleri arasında geçiş yapın.

Azure portalındaki görsel koşul düzenleyicisini kullanarak bu koşulu eklemeye ilişkin ayarlar aşağıdadır.

Eylem ekle

Eylem ekle'yi seçin ve ardından aşağıdaki tabloda gösterildiği gibi yalnızca Blob okuma alt işlemini seçin.

| Eylem | Alt çalışma |

|---|---|

| Tüm okuma işlemleri | Blobu okuma |

Aşağıdaki görüntüde gösterildiği gibi en üst düzey eylemi seçmeyin:

İfade oluştur

Koşulun ifade bölümünü oluşturmak için aşağıdaki tabloda yer alan değerleri kullanın:

| Grup | Ayarlar | Değer |

|---|---|---|

| Grup #1 | ||

| Öznitelik kaynağı | Müdür | |

| Öznitelik | <özellikseti>_<anahtar> | |

| Operatör | StringEquals | |

| Seçenek | Öznitelik | |

| Mantıksal işleç | VE | |

| Öznitelik kaynağı | Kaynak | |

| Öznitelik | Blob dizin etiketleri [Anahtar içindeki değerler] | |

| Anahtar | <anahtar> | |

| Mantıksal işleç | VE | |

| Öznitelik kaynağı | Çevre | |

| Öznitelik | Özel uç nokta | |

| Operatör | StringEqualsIgnoreCase | |

| Değer | /subscriptions/<your subscription id>/resourceGroups/<resource group name>/providers/Microsoft.Network/privateEndpoints/privateendpoint1 |

|

| Grup 1'in Sonu | ||

| Mantıksal işleç | 'VEYA' | |

| Öznitelik kaynağı | Kaynak | |

| Öznitelik | Blob dizin etiketleri [Anahtar içindeki değerler] | |

| Anahtar | sensitivity |

|

| Operatör | StringNotEquals | |

| Değer | high |

Aşağıdaki görüntüde, ayarlar Azure portalına girildikten sonraki koşul gösterilmektedir. Doğru değerlendirmeyi sağlamak için ifadeleri gruplandırmalısınız.