Sanal ağ eşlemesi, Azure sanal ağlarını farklı abonelikler ve Microsoft Entra kiracıları arasında bağlamanızı sağlar. Bu öğreticide, farklı aboneliklerde bulunan Resource Manager aracılığıyla oluşturulan sanal ağlar arasında sanal ağ eşlemesi oluşturmayı öğreneceksiniz. İki sanal ağı eşlemek, farklı sanal ağlardaki kaynakların aynı sanal ağdaymış gibi birbirleriyle aynı bant genişliği ve gecikme süresiyle iletişim kurmasını sağlar. Sanal ağ eşlemesi hakkında daha fazla bilgi edinin.

Sanal ağların aynı veya farklı aboneliklerde olup olmadığına bağlı olarak, sanal ağ eşlemesi oluşturma adımları farklıdır. Klasik dağıtım modeliyle oluşturulan ağ eşleme adımları farklıdır. Dağıtım modelleri hakkında daha fazla bilgi için bkz . Azure dağıtım modeli.

Aşağıdaki tablodan senaryoyu seçerek diğer senaryolarda sanal ağ eşlemesi oluşturmayı öğrenin:

Klasik dağıtım modeli aracılığıyla dağıtılan iki sanal ağ arasında sanal ağ eşlemesi oluşturulamaz. Her ikisi de klasik dağıtım modeliyle oluşturulmuş sanal ağları bağlamanız gerekiyorsa, sanal ağları bağlamak için bir Azure VPN Gateway kullanabilirsiniz.

Bu öğretici, aynı bölgedeki sanal ağları eşleştirir. Ayrıca desteklenen farklı bölgelerdeki sanal ağları eşleyebilirsiniz. Sanal ağları eşlemeden önce eşleme gereksinimleri ve kısıtlamaları hakkında bilgi sahibi olun.

Prerequisites

İki etkin aboneliği olan bir veya daha fazla Azure hesabı.

Ücretsiz hesap oluşturun.

Sanal ağ eşlemesi oluşturmak için her iki abonelikte veya her birinde uygun izinlere sahip Azure hesabı gereklidir. İzinlerin listesi için bkz . Sanal ağ eşleme izinleri.

Her kiracıya ait ağı yönetme görevini ayırmak için, kullanıcıyı her kiracıdan karşı kiracıya konuk olarak ekleyin ve sanal ağa Ağ Katkıda Bulunanı rolünü atayın. Sanal ağlar farklı aboneliklerde ve Active Directory kiracılarında bulunuyorsa, bu prosedür geçerlidir.

Her kiracıya ait ağı yönetme görevini ayırmayı amaçlamadığınızda bir ağ eşlemesi oluşturmak için, kullanıcıyı A kiracısından karşı kiracıya konuk olarak ekleyin. Ardından, her abonelikten ağ eşlemesini başlatmak ve bağlamak için onlara Ağ Katkıda Bulunanı rolünü atayın. Bu izinlerle, kullanıcı her abonelikten ağ eşlemesi kurabilir.

Konuk kullanıcılar hakkında daha fazla bilgi için bkz. Azure portalında Microsoft Entra B2B işbirliği kullanıcıları ekleme.

Her kullanıcı, karşı Microsoft Entra kiracısından gelen konuk kullanıcı davetini kabul etmelidir.

Azure portalda oturum açın.

İki etkin aboneliği bulunan bir veya daha fazla Azure hesabı.

Ücretsiz hesap oluşturun.

Sanal ağ eşlemesi oluşturmak için uygun izinlere sahip her iki abonelikte de izinlere sahip bir Azure hesabı veya her abonelikte bir hesap. İzinlerin listesi için bkz . Sanal ağ eşleme izinleri.

Her kiracıya ait ağı yönetme görevini ayırmak için, kullanıcıyı her kiracıdan karşı kiracıya konuk olarak ekleyin ve sanal ağa Ağ Katkıda Bulunanı rolünü atayın. Bu yordam, sanal ağlar farklı aboneliklerde ve farklı Active Directory kiracılarındaysa geçerlidir.

Her kiracıya ait ağı yönetme görevini ayırmayı amaçlamadığınızda bir ağ eşlemesi oluşturmak için, kullanıcıyı A kiracısından karşı kiracıya konuk olarak ekleyin. Ardından, her abonelikten ağ eşlemesini başlatmak ve bağlamak için onlara Ağ Katkıda Bulunanı rolünü atayın. Bu izinlerle, kullanıcı her abonelikten ağ eşlemesi kurabilir.

Konuk kullanıcılar hakkında daha fazla bilgi için, Azure portalında Microsoft Entra B2B işbirliği kullanıcıları ekleme sayfasına bakın.

Her kullanıcı, karşı Microsoft Entra kiracısından gelen konuk kullanıcı davetini kabul etmelidir.

Azure PowerShell yerel olarak veya Azure Cloud Shell'de yüklüdür.

Azure PowerShell'de oturum açın ve bu özelliği kullanmak istediğiniz aboneliği seçin. Daha fazla bilgi için bkz . Azure PowerShell ile oturum açma.

Modülünüzün Az.Network 4.3.0 veya üzeri olduğundan emin olun. Yüklü modülü doğrulamak için komutunu Get-InstalledModule -Name "Az.Network"kullanın. Modül bir güncelleştirme gerektiriyorsa, gerekirse komutunu Update-Module -Name Az.Network kullanın.

PowerShell'i yerel olarak yükleyip kullanmayı tercih ederseniz bu makale, Azure PowerShell modülü 5.4.1 veya sonraki bir sürümünü gerektirir. Yüklü sürümü bulmak için Get-Module -ListAvailable Az komutunu çalıştırın. Yükseltmeniz gerekirse, bkz. Azure PowerShell modülünü yükleme. PowerShell'i yerel olarak çalıştırıyorsanız Azure ile bağlantı oluşturmak için de komutunu çalıştırmanız Connect-AzAccount gerekir.

İki etkin aboneliği olan bir veya birden fazla Azure hesabı.

Ücretsiz hesap oluşturun.

Sanal ağ eşlemesi oluşturmak için uygun izinlere sahip her iki abonelikte de izinlere sahip bir Azure hesabı veya her abonelikte bir hesap. İzinlerin listesi için bkz . Sanal ağ eşleme izinleri.

Her kiracıya ait ağı yönetme görevini ayırmak için, kullanıcıyı her kiracıdan karşı kiracıya konuk olarak ekleyin ve sanal ağa Ağ Katkıda Bulunanı rolünü atayın. Bu yordam, sanal ağlar farklı aboneliklerde ve farklı Active Directory kiracılarındaysa geçerlidir.

Her kiracıya ait ağı yönetme görevini ayırmayı amaçlamadığınızda bir ağ eşlemesi oluşturmak için, kullanıcıyı A kiracısından karşı kiracıya konuk olarak ekleyin. Ardından, her abonelikten ağ eşlemesini başlatmak ve bağlamak için onlara Ağ Katkıda Bulunanı rolünü atayın. Bu izinlerle, kullanıcı her abonelikten ağ eşlemesi kurabilir.

Konuk kullanıcılar hakkında daha fazla bilgi için, Azure portalında Microsoft Entra B2B işbirliği kullanıcıları ekleme sayfasına bakın.

Her kullanıcı, karşı Microsoft Entra kiracısından gelen konuk kullanıcı davetini kabul etmelidir.

- Bu nasıl yapılır makalesi, Azure CLI'nın 2.31.0 veya sonraki bir sürümünü gerektirir. Azure Cloud Shell kullanılıyorsa en son sürüm zaten yüklüdür.

Aşağıdaki adımlarda, farklı aboneliklerdeki ve Microsoft Entra kiracılarındaki sanal ağları eşlemeyi öğrenin.

Her iki abonelikte de izinleri olan hesabı kullanabilir veya eşlemeyi ayarlamak için her abonelik için ayrı hesaplar kullanabilirsiniz. Her iki abonelikte de izinleri olan bir hesap, portaldan çıkış yapıp yeniden girmeden ve izinleri yeniden atamadan tüm adımları tamamlayabilir.

Bu makaledeki adımlarda aşağıdaki kaynaklar ve hesap örnekleri kullanılır:

| Kullanıcı hesabı |

Kaynak grubu |

Subscription |

Sanal ağ |

|

user-1 |

test-rg |

subscription-1 |

vnet-1 |

|

user-2 |

test-rg-2 |

subscription-2 |

vnet-2 |

Sanal ağ oluşturma - vnet-1

Note

Adımları tamamlamak için tek bir hesap kullanıyorsanız, portalda oturumu kapatma ve sanal ağlara başka bir kullanıcı izinleri atama adımlarını atlayabilirsiniz.

Aşağıdaki yordam, bir kaynak alt ağına sahip bir sanal ağ oluşturur.

Portalda Sanal ağlar'ı arayın ve seçin.

Sanal ağlar sayfasında + Oluştur'u seçin.

Sanal ağ oluştur'un Temel Bilgiler sekmesinde aşağıdaki bilgileri girin veya seçin:

| Setting |

Value |

|

Proje ayrıntıları |

|

| Subscription |

Aboneliğinizi seçin. |

| Kaynak grubu |

Yeni oluştur’u seçin.

Ad alanına test-rg girin.

Tamam'ı seçin. |

|

Örnek ayrıntıları |

|

| Name |

vnet-1 girin. |

| Region |

Doğu ABD 2’yi seçin. |

Güvenlik sekmesine gitmek için İleri'yi seçin.

IP Adresleri sekmesine gitmek için İleri'yi seçin.

Alt ağlar'daki adres alanı kutusunda varsayılan alt ağı seçin.

Alt ağı düzenle bölümünde aşağıdaki bilgileri girin veya seçin:

| Setting |

Value |

| Alt ağ amacı |

Varsayılan Varsayılan değeri değiştirmeyin. |

| Name |

subnet-1'i girin. |

Ayarların geri kalanını varsayılan ayarları olarak bırakın.

Kaydetseçeneğini seçin.

Kaydetseçeneğini seçin.

Ekranın alt kısmındaki Gözden geçir + oluştur'u seçin ve doğrulama başarılı olduğunda Oluştur'u seçin.

Abonelik-1'de oturum açın

Connect-AzAccount kullanarak abonelik-1'de oturum açın.

Connect-AzAccount

Her iki abonelik için de tek bir hesap kullanıyorsanız bu hesapta oturum açın ve Set-AzContext ile abonelik bağlamını subscription-1 olarak değiştirin.

Set-AzContext -Subscription subscription-1

Kaynak grubu oluşturma - test-rg

Azure kaynak grubu, Azure kaynaklarının dağıtıldığı ve yönetildiği mantıksal bir kapsayıcıdır.

New-AzResourceGroup ile bir kaynak grubu oluşturun:

$rsg = @{

Name = 'test-rg'

Location = 'eastus2'

}

New-AzResourceGroup @rsg

Sanal ağı oluşturma

New-AzVirtualNetwork ile bir sanal ağ oluşturun. Bu örnek, Batı ABD 3 konumunda vnet-1 adlı bir alt ağ-1sanal ağı oluşturur:

$vnet = @{

Name = 'vnet-1'

ResourceGroupName = 'test-rg'

Location = 'eastus2'

AddressPrefix = '10.0.0.0/16'

}

$virtualNetwork = New-AzVirtualNetwork @vnet

Alt ağ ekleme

Azure, kaynakları bir sanal ağ içindeki bir alt ağa dağıtır, bu nedenle bir alt ağ oluşturmanız gerekir. Add-AzVirtualNetworkSubnetConfig ile subnet-1 adlı bir alt ağ yapılandırması oluşturun:

$subnet = @{

Name = 'subnet-1'

VirtualNetwork = $virtualNetwork

AddressPrefix = '10.0.0.0/24'

}

$subnetConfig = Add-AzVirtualNetworkSubnetConfig @subnet

Alt ağı sanal ağ ile ilişkilendirme

Alt ağ yapılandırmasını Set-AzVirtualNetwork ile sanal ağa yazabilirsiniz. Bu komut alt ağı oluşturur:

$virtualNetwork | Set-AzVirtualNetwork

Abonelik-1'de oturum açın

1. abonelikte oturum açmak için az sign-in komutunu kullanın.

az login

Her iki abonelik için de tek bir hesap kullanıyorsanız, bu hesapta oturum açın ve az account set ile abonelik bağlamını subscription-1 olarak değiştirin.

az account set --subscription "subscription-1"

Kaynak grubu oluşturma - test-rg

Azure kaynak grubu, Azure kaynaklarının dağıtıldığı ve yönetildiği mantıksal bir kapsayıcıdır.

az group create ile bir kaynak grubu oluşturun:

az group create \

--name test-rg \

--location eastus2

Sanal ağı oluşturma

az network vnet create ile bir sanal ağ ve alt ağ oluşturun. Bu örnek, Batı ABD 3 konumunda vnet-1 adlı bir alt ağ-1sanal ağı oluşturur.

az network vnet create \

--resource-group test-rg\

--location eastus2 \

--name vnet-1 \

--address-prefixes 10.0.0.0/16 \

--subnet-name subnet-1 \

--subnet-prefixes 10.0.0.0/24

Kullanıcı-2 için izin atama

Eşlemek istediğiniz diğer abonelikteki bir kullanıcı hesabının daha önce oluşturduğunuz ağa eklenmesi gerekir. Her iki abonelik için de tek bir hesap kullanıyorsanız bu bölümü atlayabilirsiniz.

Portalda kullanıcı-1 olarak oturum açmış halde kalın.

Portalın üst kısmındaki arama kutusuna Sanal ağ yazın. Arama sonuçlarında Sanal ağlar'ı seçin.

vnet-1'i seçin.

Erişim denetimi (IAM) öğesini seçin.

+ Ekle ->Rol ataması ekle.

Rol sekmesinde rol atamasıekle bölümünde Ağ Katkıda Bulunanı'nı seçin.

sonrakiseçin.

Üyeler sekmesinde "+ 'Üyeleri Seç' butonu seçin".

Arama kutusundaki Üye seç kutusuna user-2 yazın.

'ı seçin'i seçin.

Gözden geçir + ata'yı seçin.

Gözden geçir + ata'yı seçin.

vnet-1 için kaynak kimliğini almak için Get-AzVirtualNetwork komutunu kullanın. user-2'yi subscription-2'den vnet-1'e New-AzRoleAssignment ile atayın.

User-2 için nesne kimliğini almak için Get-AzADUser kullanın.

user-2 , bu örnekte kullanıcı hesabı için kullanılır. Bu değeri, vnet-1'e izin atamak istediğiniz abonelik-2 kullanıcısının görünen adıyla değiştirin. Her iki abonelik için de aynı hesabı kullanıyorsanız bu adımı atlayabilirsiniz.

$id = @{

Name = 'vnet-1'

ResourceGroupName = 'test-rg'

}

$vnet = Get-AzVirtualNetwork @id

$obj = Get-AzADUser -DisplayName 'user-2'

$role = @{

ObjectId = $obj.id

RoleDefinitionName = 'Network Contributor'

Scope = $vnet.id

}

New-AzRoleAssignment @role

vnet-1 için kaynak kimliğini almak için az network vnet show komutunu kullanın.

az role assignment create komutunu kullanarak subscription-2 aboneliğinden vnet-1 üzerine user-2'yi atayın.

az ad user list komutunu kullanarak user-2 için nesne kimliğini alın.

user-2 , bu örnekte kullanıcı hesabı için kullanılır. Bu değeri, vnet-1'e izin atamak istediğiniz abonelik-2 kullanıcısının görünen adıyla değiştirin. Her iki abonelik için de aynı hesabı kullanıyorsanız bu adımı atlayabilirsiniz.

az ad user list --display-name user-2

[

{

"businessPhones": [],

"displayName": "user-2",

"givenName": null,

"id": "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb",

"jobTitle": null,

"mail": "user-2@fabrikam.com",

"mobilePhone": null,

"officeLocation": null,

"preferredLanguage": null,

"surname": null,

"userPrincipalName": "user-2_fabrikam.com#EXT#@contoso.onmicrosoft.com"

}

]

Alan kimlik içinde yer alan user-2 nesne kimliğini not edin. Bu örnekte, aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb.

vnetid=$(az network vnet show \

--name vnet-1 \

--resource-group test-rg \

--query id \

--output tsv)

az role assignment create \

--assignee aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb \

--role "Network Contributor" \

--scope $vnetid

içindeki --assignee örnek guid değerini user-2 için gerçek nesne kimliğiyle değiştirin.

vnet-1 kaynak kimliğini alma

Portala kullanıcı-1 olarak oturum açmış şekilde kalın.

Portalın üst kısmındaki arama kutusuna Sanal ağ yazın. Arama sonuçlarında Sanal ağlar'ı seçin.

vnet-1'i seçin.

Ayarlar'da Özellikler'i seçin.

Kaynak Kimliği alanındaki bilgileri kopyalayın ve sonraki adımlar için kaydedin. Kaynak kimliği aşağıdaki örneğe benzer: /subscriptions/<Subscription Id>/resourceGroups/test-rg/providers/Microsoft.Network/virtualNetworks/vnet-1.

Portalda kullanıcı-1 olarak oturumu kapatın.

vnet-2'den vnet-1'e eşleme bağlantısını ayarlamak için vnet-1 kaynak kimliği gereklidir. vnet-1 için kaynak kimliğini almak için Get-AzVirtualNetwork komutunu kullanın.

$id = @{

Name = 'vnet-1'

ResourceGroupName = 'test-rg'

}

$vnetA = Get-AzVirtualNetwork @id

$vnetA.id

vnet-2'den vnet-1'e eşleme bağlantısını ayarlamak için vnet-1 kaynak kimliği gereklidir. vnet-1 için kaynak kimliğini almak için az network vnet show komutunu kullanın.

vnetidA=$(az network vnet show \

--name vnet-1 \

--resource-group test-rg \

--query id \

--output tsv)

echo $vnetidA

Sanal ağ oluşturma - vnet-2

Bu bölümde, kullanıcı-2 olarak oturum açar ve vnet-1 ile eşleme bağlantısı için bir sanal ağ oluşturursunuz.

Önceki bölümdeki adımları yineleyerek aşağıdaki değerlerle ikinci bir sanal ağ oluşturun.

| Setting |

Value |

| Subscription |

subscription-2 |

| Kaynak grubu |

test-rg-2 |

| Name |

vnet-2 |

| Adres alanı |

10.1.0.0/16 |

| Alt ağ adı |

subnet-1 |

| Alt ağ adres aralığı |

10.1.0.0/24 |

2. abonelikte oturum açın

Connect-AzAccount kullanarak abonelik-2'de oturum açın.

Connect-AzAccount

Her iki abonelik için de tek bir hesap kullanıyorsanız, bu hesapta oturum açın ve Set-AzContext ile abonelik bağlamını subscription-2 olarak değiştirin.

Set-AzContext -Subscription subscription-2

Kaynak grubu oluşturma - test-rg-2

Azure kaynak grubu, Azure kaynaklarının dağıtıldığı ve yönetildiği mantıksal bir kapsayıcıdır.

New-AzResourceGroup ile bir kaynak grubu oluşturun:

$rsg = @{

Name = 'test-rg-2'

Location = 'eastus2'

}

New-AzResourceGroup @rsg

Sanal ağı oluşturma

New-AzVirtualNetwork ile bir sanal ağ oluşturun. Bu örnek, Batı ABD 3 konumunda vnet-2 adlı bir alt ağ-1 sanal ağı oluşturur:

$vnet = @{

Name = 'vnet-2'

ResourceGroupName = 'test-rg-2'

Location = 'eastus2'

AddressPrefix = '10.1.0.0/16'

}

$virtualNetwork = New-AzVirtualNetwork @vnet

Alt ağ ekleme

Azure, kaynakları bir sanal ağ içindeki bir alt ağa dağıtır, bu nedenle bir alt ağ oluşturmanız gerekir. Add-AzVirtualNetworkSubnetConfig ile subnet-1 adlı bir alt ağ yapılandırması oluşturun:

$subnet = @{

Name = 'subnet-1'

VirtualNetwork = $virtualNetwork

AddressPrefix = '10.1.0.0/24'

}

$subnetConfig = Add-AzVirtualNetworkSubnetConfig @subnet

Alt ağı sanal ağ ile ilişkilendirme

Alt ağ yapılandırmasını Set-AzVirtualNetwork ile sanal ağa yazabilirsiniz. Bu komut alt ağı oluşturur:

$virtualNetwork | Set-AzVirtualNetwork

2. abonelikte oturum açın

2. abonelikte oturum açmak için az sign-in komutunu kullanın.

az login

Her iki abonelik için de tek bir hesap kullanıyorsanız, bu hesapta oturum açın ve az account set ile abonelik bağlamını subscription-2 olarak değiştirin.

az account set --subscription "subscription-2"

Kaynak grubu oluşturma - test-rg-2

Azure kaynak grubu, Azure kaynaklarının dağıtıldığı ve yönetildiği mantıksal bir kapsayıcıdır.

az group create ile bir kaynak grubu oluşturun:

az group create \

--name test-rg-2 \

--location eastus2

Sanal ağı oluşturma

az network vnet create ile bir sanal ağ ve alt ağ oluşturun. Bu örnek, Batı ABD 3 konumunda vnet-2 adlı bir alt ağ-1 sanal ağı oluşturur.

az network vnet create \

--resource-group test-rg-2\

--location eastus2 \

--name vnet-2 \

--address-prefixes 10.1.0.0/16 \

--subnet-name subnet-1 \

--subnet-prefixes 10.1.0.0/24

Kullanıcı-1 için izin atama

Eşlemek istediğiniz diğer abonelikteki bir kullanıcı hesabının daha önce oluşturduğunuz ağa eklenmesi gerekir. Her iki abonelik için de tek bir hesap kullanıyorsanız bu bölümü atlayabilirsiniz.

Portalda kullanıcı-2 olarak oturum açmış kalın.

Portalın üst kısmındaki arama kutusuna Sanal ağ yazın. Arama sonuçlarında Sanal ağlar'ı seçin.

vnet-2'yi seçin.

Erişim denetimi (IAM) öğesini seçin.

+ Ekle ->Rol ataması ekle.

Rol sekmesinde rol atamasıekle bölümünde Ağ Katkıda Bulunanı'nı seçin.

sonrakiseçin.

Üyeler sekmesinde "+ 'Üyeleri Seç' butonu seçin".

Arama kutusundaki Üye seç kutusuna user-1 yazın.

'ı seçin'i seçin.

Gözden geçir + ata'yı seçin.

Gözden geçir + ata'yı seçin.

vnet-2 için kaynak kimliğini almak için Get-AzVirtualNetwork komutunu kullanın.

New-AzRoleAssignment ile subscription-1'dan user-1'i vnet-2'ye atayın.

User-1 için nesne kimliğini almak için Get-AzADUser kullanın.

user-1 , bu örnekte kullanıcı hesabı için kullanılır. Bu değeri, vnet-2'ye izin atamak istediğiniz abonelik-1 kullanıcısının görünen adıyla değiştirin. Her iki abonelik için de aynı hesabı kullanıyorsanız bu adımı atlayabilirsiniz.

$id = @{

Name = 'vnet-2'

ResourceGroupName = 'test-rg-2'

}

$vnet = Get-AzVirtualNetwork @id

$obj = Get-AzADUser -DisplayName 'user-1'

$role = @{

ObjectId = $obj.id

RoleDefinitionName = 'Network Contributor'

Scope = $vnet.id

}

New-AzRoleAssignment @role

vnet-2 için kaynak kimliğini almak için az network vnet show komutunu kullanın. az role assignment create komutuyla vnet-2'yeabonelik-1'den kullanıcı-1'i atayın.

user-1 için nesne kimliğini almak için az ad user list komutunu kullanın.

user-1 , bu örnekte kullanıcı hesabı için kullanılır. Bu değeri, vnet-2'ye izin atamak istediğiniz abonelik-1 kullanıcısının görünen adıyla değiştirin. Her iki abonelik için de aynı hesabı kullanıyorsanız bu adımı atlayabilirsiniz.

az ad user list --display-name user-1

[

{

"businessPhones": [],

"displayName": "user-1",

"givenName": null,

"id": "bbbbbbbb-1111-2222-3333-cccccccccccc",

"jobTitle": null,

"mail": "user-1@contoso.com",

"mobilePhone": null,

"officeLocation": null,

"preferredLanguage": null,

"surname": null,

"userPrincipalName": "user-1_contoso.com#EXT#@fabrikam.onmicrosoft.com"

}

]

Alan kimliğindeki user-1 nesne kimliğini not edin. Bu örnekte bbbbbbbb-1111-2222-3333-cccccccccccc şeklindedir.

vnetid=$(az network vnet show \

--name vnet-2 \

--resource-group test-rg-2 \

--query id \

--output tsv)

az role assignment create \

--assignee bbbbbbbb-1111-2222-3333-cccccccccccc \

--role "Network Contributor" \

--scope $vnetid

vnet-2 kaynak kimliğini alma

vnet-1'den vnet-2'ye eşleme bağlantısını ayarlamak için vnet-2 kaynak kimliği gereklidir. vnet-2 kaynak kimliğini almak için aşağıdaki adımları kullanın.

Portalda kullanıcı-2 olarak oturum açmış kalın.

Portalın üst kısmındaki arama kutusuna Sanal ağ yazın. Arama sonuçlarında Sanal ağlar'ı seçin.

vnet-2'yi seçin.

Ayarlar'da Özellikler'i seçin.

Kaynak Kimliği alanındaki bilgileri kopyalayın ve sonraki adımlar için kaydedin. Kaynak kimliği aşağıdaki örneğe benzer: /subscriptions/<Subscription Id>/resourceGroups/test-rg-2/providers/Microsoft.Network/virtualNetworks/vnet-2.

Portaldan kullanıcı-2 olarak oturumunuzu kapatın.

vnet-1'den vnet-2'ye eşleme bağlantısını ayarlamak için vnet-2 kaynak kimliği gereklidir. vnet-2 için kaynak kimliğini almak için Get-AzVirtualNetwork komutunu kullanın.

$id = @{

Name = 'vnet-2'

ResourceGroupName = 'test-rg-2'

}

$vnetB = Get-AzVirtualNetwork @id

$vnetB.id

vnet-1'den vnet-2'ye eşleme bağlantısını ayarlamak için vnet-2 kaynak kimliği gereklidir. vnet-2 için kaynak kimliğini almak için az network vnet show komutunu kullanın.

vnetidB=$(az network vnet show \

--name vnet-2 \

--resource-group test-rg-2 \

--query id \

--output tsv)

echo $vnetidB

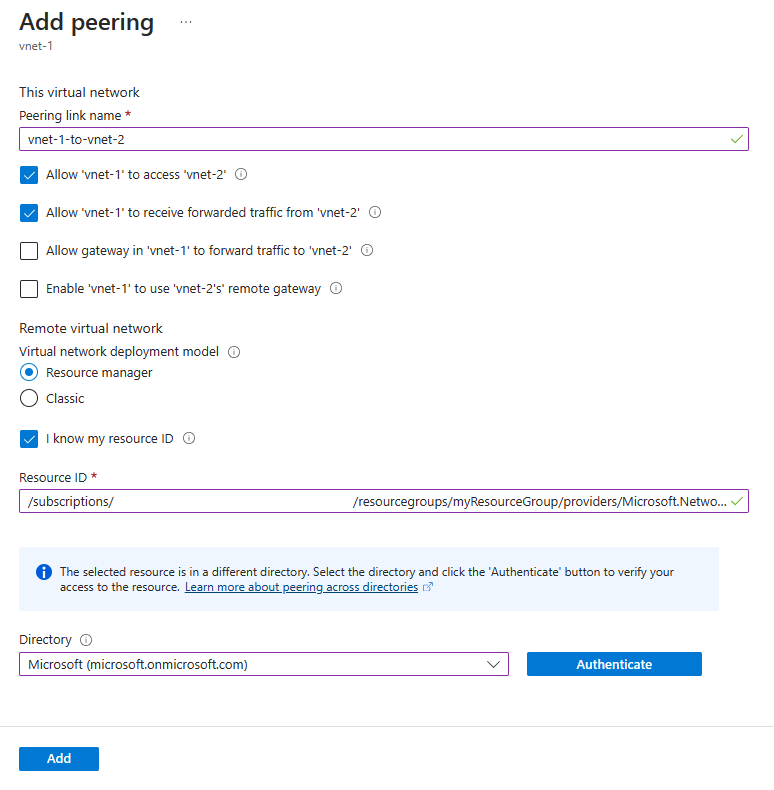

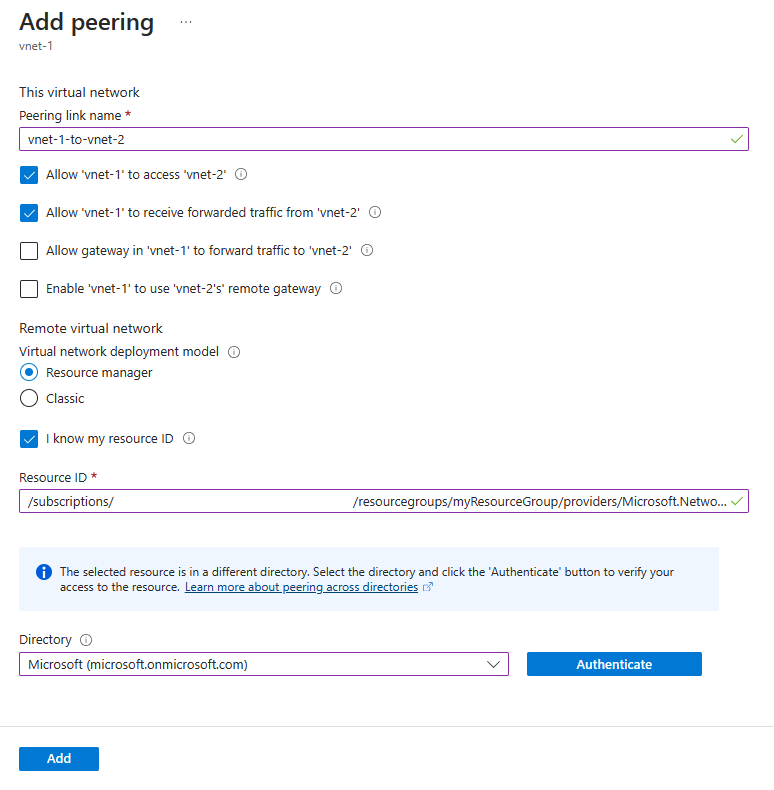

Eşleme bağlantısı oluştur - vnet-1 ile vnet-2

Eşleme bağlantısını ayarlamak için önceki adımlarda yer alan vnet-2 için Kaynak Kimliğine ihtiyacınız vardır.

Azure portalında kullanıcı-1 olarak oturum açın. Her iki abonelik için de tek bir hesap kullanıyorsanız portalda subscription-1 olarak değiştirin.

Portalın üst kısmındaki arama kutusuna Sanal ağ yazın. Arama sonuçlarında Sanal ağlar'ı seçin.

vnet-1'i seçin.

Peering'leri seçin.

+ Ekle'yi seçin.

Eşleme ekle bölümüne aşağıdaki bilgileri girin veya seçin:

| Setting |

Value |

|

Uzak sanal ağ özeti |

|

| Eşleme bağlantı adı |

vnet-2-to-vnet-1 |

| Sanal ağ dağıtım modeli |

Resource Manager |

| Kaynak kimliğimi biliyorum |

Kutuyu seçin |

| Kaynak Kimliği |

vnet-2 için Kaynak Kimliğini girin |

| Directory |

vnet-2 ve user-2'ye karşılık gelen ancak user-1 kullanarak kimlik doğrulaması yapılan Microsoft Entra Id dizinini seçin |

|

Uzak sanal ağ eşleme ayarları |

|

| 'Eşlenmiş sanal ağın' 'vnet-1' erişimine izin ver |

Varsayılan ayar Etkin olarak kalsın. |

| 'Eşlenen sanal ağın' 'vnet-1' üzerinden iletilen trafiği almasına izin ver |

Kutuyu seçin |

|

Yerel sanal ağ özeti |

|

| Eşleme bağlantı adı |

vnet-1-to-vnet-2 |

|

Yerel sanal ağ eşleme ayarları |

|

| 'vnet-1'in 'eşlenen sanal ağa' erişmesine izin verin |

Varsayılan ayar Etkin olarak kalsın. |

| 'vnet-1' öğesinin 'eşlenen sanal ağ'dan iletilen trafiği almasına izin ver |

Kutuyu seçin |

Add (Ekle) seçeneğini belirleyin.

Portalda kullanıcı-1 olarak oturumu kapatın.

Abonelik-1'de oturum açın

Connect-AzAccount kullanarak abonelik-1'de oturum açın.

Connect-AzAccount

Her iki abonelik için de tek bir hesap kullanıyorsanız bu hesapta oturum açın ve Set-AzContext ile abonelik bağlamını subscription-1 olarak değiştirin.

Set-AzContext -Subscription subscription-1

2. abonelikte oturum açın

subscription-2'ye kimlik doğrulaması yapın, böylece eşleme ayarlanabilir.

Connect-AzAccount kullanarak abonelik-2'de oturum açın.

Connect-AzAccount

Abonelik-1'e değiştirme (isteğe bağlı)

Abonelik-1'deki eylemlere devam etmek için abonelik-1'e geri dönmeniz gerekebilir.

Bağlamı subscription-1 olarak değiştirin.

Set-AzContext -Subscription subscription-1

Eşleme bağlantısı oluşturma

Add-AzVirtualNetworkPeering kullanarak vnet-1 ile vnet-2 arasında eşleme bağlantısı oluşturun.

$netA = @{

Name = 'vnet-1'

ResourceGroupName = 'test-rg'

}

$vnetA = Get-AzVirtualNetwork @netA

$peer = @{

Name = 'vnet-1-to-vnet-2'

VirtualNetwork = $vnetA

RemoteVirtualNetworkId = '/subscriptions/<subscription-2-Id>/resourceGroups/test-rg-2/providers/Microsoft.Network/virtualNetworks/vnet-2'

}

Add-AzVirtualNetworkPeering @peer

Eşleme bağlantılarının durumunu vnet-1'den vnet-2'ye almak için Get-AzVirtualNetworkPeering komutunu kullanın.

$status = @{

ResourceGroupName = 'test-rg'

VirtualNetworkName = 'vnet-1'

}

Get-AzVirtualNetworkPeering @status | Format-Table VirtualNetworkName, PeeringState

PS /home/azureuser> Get-AzVirtualNetworkPeering @status | Format-Table VirtualNetworkName, PeeringState

VirtualNetworkName PeeringState

------------------ ------------

vnet-1 Initiated

Abonelik-1'de oturum açın

1. abonelikte oturum açmak için az sign-in komutunu kullanın.

az login

Her iki abonelik için de tek bir hesap kullanıyorsanız, bu hesapta oturum açın ve az account set ile abonelik bağlamını subscription-1 olarak değiştirin.

az account set --subscription "subscription-1"

2. abonelikte oturum açın

subscription-2'ye peering kurulabilmesi için kimlik doğrulaması yapın.

2. abonelikte oturum açmak için az sign-in komutunu kullanın.

az login

Abonelik-1'e değiştirme (isteğe bağlı)

Abonelik-1'deki eylemlere devam etmek için abonelik-1'e geri dönmeniz gerekebilir.

Bağlamı subscription-1 olarak değiştirin.

az account set --subscription "subscription-1"

Eşleme bağlantısı oluşturma

az network vnet peering create komutunu kullanarak vnet-1 ve vnet-2 arasında eşleme bağlantısı oluşturun.

az network vnet peering create \

--name vnet-1-to-vnet-2 \

--resource-group test-rg \

--vnet-name vnet-1 \

--remote-vnet /subscriptions/<subscription-2-Id>/resourceGroups/test-rg-2/providers/Microsoft.Network/VirtualNetworks/vnet-2 \

--allow-vnet-access

vnet-1 ile vnet-2 arasındaki eşleme bağlantılarının durumunu almak için az network vnet eşleme listesini kullanın.

az network vnet peering list \

--resource-group test-rg \

--vnet-name vnet-1 \

--output table

Eşleme bağlantısı, Eşlemeler içinde Başlatma durumunda gösterilir. Eş değeri tamamlamak için vnet-2'de ilgili bağlantının ayarlanması gerekir.

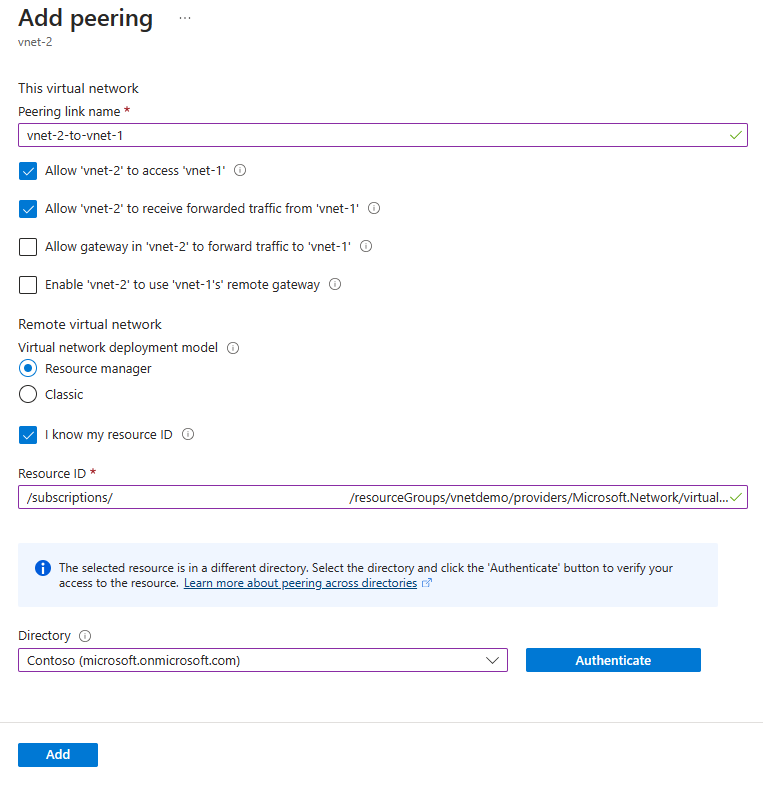

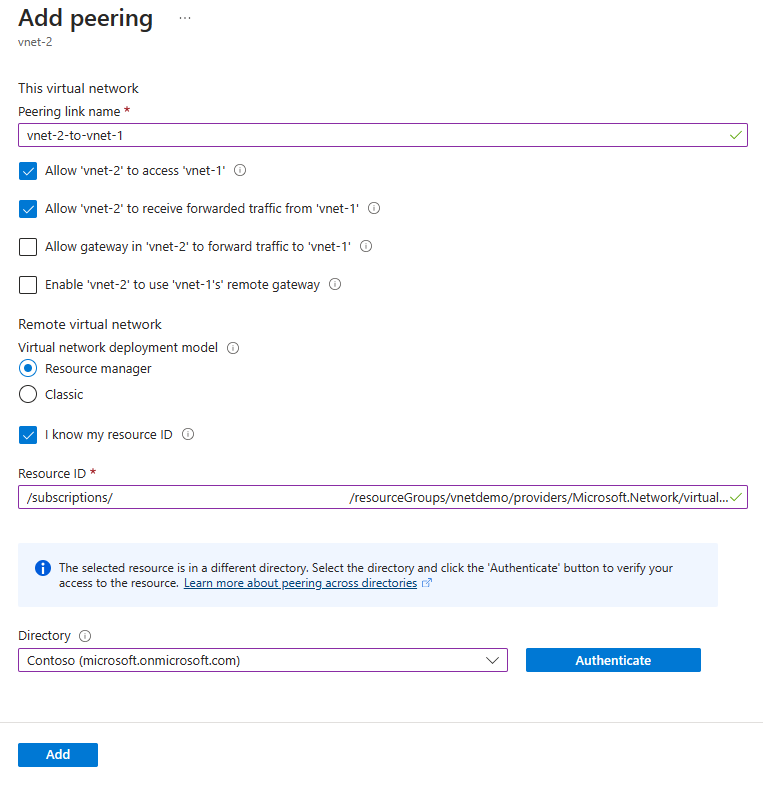

Eşleme bağlantısı oluştur - vnet-2 ile vnet-1 arasında

Eşleme bağlantısını ayarlamak için önceki adımlarda yer alan vnet-1 için Kaynak Kimliklerine ihtiyacınız vardır.

Azure portalında kullanıcı-2 olarak oturum açın. Her iki abonelik için de tek bir hesap kullanıyorsanız portalda subscription-2 olarak değiştirin.

Portalın üst kısmındaki arama kutusuna Sanal ağ yazın. Arama sonuçlarında Sanal ağlar'ı seçin.

vnet-2'yi seçin.

Peering'leri seçin.

+ Ekle'yi seçin.

Eşleme ekle bölümüne aşağıdaki bilgileri girin veya seçin:

| Setting |

Value |

|

Uzak sanal ağ özeti |

|

| Eşleme bağlantı adı |

vnet-1-to-vnet-2 |

| Sanal ağ dağıtım modeli |

Resource Manager |

| Kaynak kimliğimi biliyorum |

Kutuyu seçin |

| Kaynak Kimliği |

vnet-1 için Kaynak Kimliğini girin |

| Directory |

vnet-1 ve user-1'e karşılık gelen ancak user-2 kullanarak kimlik doğrulaması yapılan Microsoft Entra Id dizinini seçin |

|

Uzak sanal ağ eşleme ayarları |

|

| 'Eşlenmiş sanal ağın' 'vnet-1' erişimine izin ver |

Varsayılan ayar Etkin olarak kalsın. |

| 'Eşlenen sanal ağın' 'vnet-1' üzerinden iletilen trafiği almasına izin ver |

Kutuyu seçin |

|

Yerel sanal ağ özeti |

|

| Eşleme bağlantı adı |

vnet-1-to-vnet-2 |

|

Yerel sanal ağ eşleme ayarları |

|

| 'vnet-1'in 'eşlenen sanal ağa' erişmesine izin verin |

Varsayılan ayar Etkin olarak kalsın. |

| 'vnet-1' öğesinin 'eşlenen sanal ağ'dan iletilen trafiği almasına izin ver |

Kutuyu seçin |

Add (Ekle) seçeneğini belirleyin.

Açılan kutuda vnet-1 ve user-1 ile karşılık gelen Dizini seçin.

Kimlik Doğrulaması'ı seçin.

Add (Ekle) seçeneğini belirleyin.

2. abonelikte oturum açın

Connect-AzAccount kullanarak abonelik-2'de oturum açın.

Connect-AzAccount

Her iki abonelik için de tek bir hesap kullanıyorsanız, bu hesapta oturum açın ve Set-AzContext ile abonelik bağlamını subscription-2 olarak değiştirin.

Set-AzContext -Subscription subscription-2

Abonelik-1'de oturum açın

Abonelik eşleştirmesi kurulabilmesi için abone-1'e kimlik doğrulaması yapın.

Connect-AzAccount kullanarak abonelik-1'de oturum açın.

Connect-AzAccount

Abonelik-2 olarak değiştir (isteğe bağlı)

abonelik-2'ye geri dönmeniz gerekebilir ki abonelik-2'deki işlemlere devam edebilesiniz.

Bağlamı subscription-2 olarak değiştirin.

Set-AzContext -Subscription subscription-2

Eşleme bağlantısı oluşturma

Add-AzVirtualNetworkPeering kullanarak vnet-2 ile vnet-1 arasında eşleme bağlantısı oluşturun.

$netB = @{

Name = 'vnet-2'

ResourceGroupName = 'test-rg-2'

}

$vnetB = Get-AzVirtualNetwork @netB

$peer = @{

Name = 'vnet-2-to-vnet-1'

VirtualNetwork = $vnetB

RemoteVirtualNetworkId = '/subscriptions/<subscription-1-Id>/resourceGroups/test-rg/providers/Microsoft.Network/virtualNetworks/vnet-1'

}

Add-AzVirtualNetworkPeering @peer

Get-AzVirtualNetworkPeering kullanıcısı vnet-2 ile vnet-1 arasındaki eşleme bağlantılarının durumunu almak için.

$status = @{

ResourceGroupName = 'test-rg-2'

VirtualNetworkName = 'vnet-2'

}

Get-AzVirtualNetworkPeering @status | Format-Table VirtualNetworkName, PeeringState

PS /home/azureuser> Get-AzVirtualNetworkPeering @status | Format-Table VirtualNetworkName, PeeringState

VirtualNetworkName PeeringState

------------------ ------------

vnet-2 Connected

2. abonelikte oturum açın

2. abonelikte oturum açmak için az sign-in komutunu kullanın.

az login

Her iki abonelik için de tek bir hesap kullanıyorsanız, bu hesapta oturum açın ve az account set ile abonelik bağlamını subscription-2 olarak değiştirin.

az account set --subscription "subscription-2"

Abonelik-1'de oturum açın

subscription-1'ye kimlik doğrulaması yapın ki eşleme ayarlanabilsin.

1. abonelikte oturum açmak için az sign-in komutunu kullanın.

az login

Abonelik-2 olarak değiştir (isteğe bağlı)

2. abonelikteki eylemlere devam etmek için abonelik-2'ye geri dönmeniz gerekebilir.

Bağlamı subscription-2 olarak değiştirin.

az account set --subscription "subscription-2"

Eşleme bağlantısı oluşturma

vnet-2 ile vnet-1 arasında bir eşleme bağlantısı oluşturmak için az network vnet peering create komutunu kullanın.

az network vnet peering create \

--name vnet-2-to-vnet-1 \

--resource-group test-rg-2 \

--vnet-name vnet-2 \

--remote-vnet /subscriptions/<subscription-1-Id>/resourceGroups/test-rg/providers/Microsoft.Network/VirtualNetworks/vnet-1 \

--allow-vnet-access

vnet-2 ile vnet-1 arasındaki eşleme bağlantılarının durumunu almak için az network vnet eşleme listesini kullanın.

az network vnet peering list \

--resource-group test-rg-2 \

--vnet-name vnet-2 \

--output table

Peering işlemi, eşlemedeki her iki sanal ağ için Eşleme durumu sütununda Bağlandı ifadesini gördüğünüzde başarıyla oluşturulur. İki sanal ağda da oluşturduğunuz tüm Azure kaynakları artık IP adresleri aracılığıyla birbirleriyle iletişim kurabilir. Sanal ağlar için Azure ad çözümlemesi kullanıyorsanız, sanal ağlardaki kaynaklar sanal ağlardaki adları çözümleyemez. Eşlemedeki sanal ağlar arasında adları çözümlemek istiyorsanız, kendi DNS (Etki Alanı Adı Sistemi) sunucunuzu oluşturmanız veya Azure DNS'yi kullanmanız gerekir.

Ad çözümlemesi için kendi DNS'nizi kullanma hakkında daha fazla bilgi için bkz . Kendi DNS sunucunuzu kullanarak ad çözümleme.

Azure DNS hakkında daha fazla bilgi için bkz. Azure DNS nedir?

Sonraki Adımlar