Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

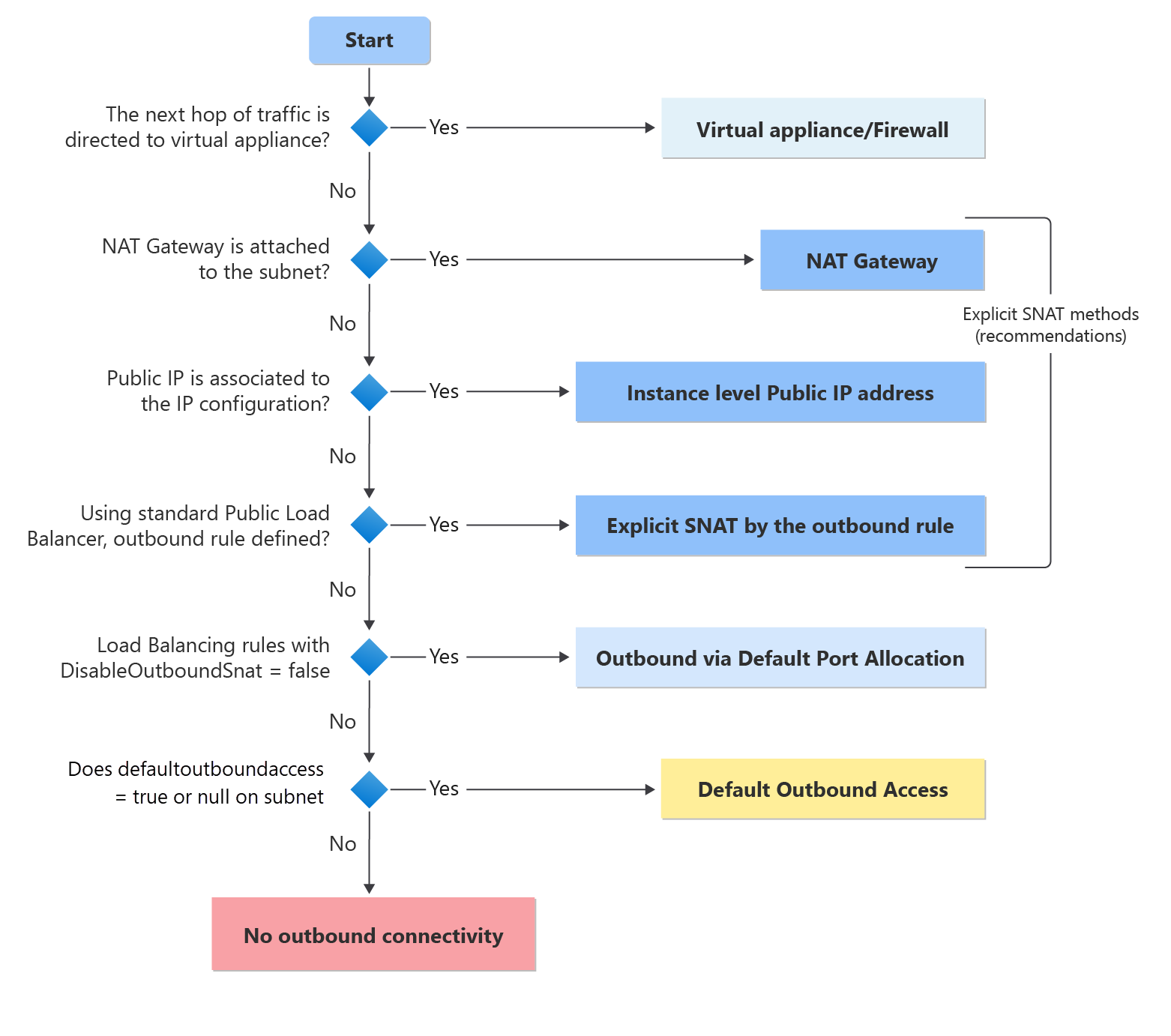

Azure'da, açıkça tanımlanmış bir giden bağlantı yöntemi olmadan bir sanal ağda bir sanal makine (VM) dağıttığınızda, Azure otomatik olarak bir giden genel IP adresi atar. Bu IP adresi, kaynaklardan İnternet'e ve Microsoft'un içindeki diğer genel uç noktalara giden bağlantı sağlar. Bu erişim varsayılan giden erişim olarak adlandırılır.

Sanal makineler için açık giden bağlantı örnekleri şunlardır:

- NAT ağ geçidiyle ilişkilendirilmiş bir alt ağda dağıtılır.

- Standart yük dengeleyicinin arka uç havuzunda, tanımlanan giden kurallarıyla dağıtılır.

- Temel bir genel yük dengeleyicinin arka uç havuzuna dağıtılmıştır.

- Onlara açıkça ilişkilendirilmiş genel IP adreslerine sahip sanal makineler.

Varsayılan giden erişimin nasıl ve ne zaman sağlandığı

Sanal Makine (VM) açık bir giden bağlantı yöntemi olmadan dağıtılırsa, Azure ona varsayılan bir giden genel IP adresi atar. Varsayılan giden erişim IP'si olarak bilinen bu IP, Microsoft'a aittir ve bildirimde bulunmadan değiştirilebilir. Ayrıca, varsayılan giden bağlantı örtük bir platform davranışına dayanır ve platform düzeyindeki değişikliklerden etkilenebilir. Belirlenmci giden davranışı gerektiren senaryolar için açık bir yapılandırma kullanmanızı öneririz.

Not veya Uyarı

Bazı durumlarda, belirli bir giden yöntem—NAT Ağ Geçidi veya trafiği NVA/güvenlik duvarına yönlendiren bir UDR gibi—yapılandırıldığında bile, özel olmayan bir alt ağdaki sanal makinelere varsayılan bir giden IP atanır. Bu, bu açık yöntemler kaldırılmadığı sürece çıkış için varsayılan giden IP'lerin kullanıldığı anlamına gelmez. Varsayılan giden IP'leri tamamen kaldırmak için alt ağ özel hale getirilmeli ve sanal makineler durdurulmalı ve serbest bırakılmalıdır.

Önemli

31 Mart 2026'dan sonra yayımlanan API için, yeni sanal ağlar varsayılan olarak özel alt ağları kullanır, yani İnternet'teki ve Microsoft içindeki genel uç noktalara ulaşmak için açık bir giden yöntemin etkinleştirilmesi gerekir. Daha fazla bilgi için resmi duyuruya bakın. Aşağıdaki bölümde açıklanan açık bağlantı biçimlerinden birini kullanmanızı öneririz. Diğer sorular için "SSS: Özel Alt Ağlara Varsayılan Davranış Değişikliği" bölümüne bakın.

Varsayılan giden erişimi devre dışı bırakma neden önerilir?

Güvenlik: Varsayılan internet erişimi Sıfır Güven ilkeleriyle çelişiyor.

Netlik: Örtük erişim yerine açık bağlantı tercih edilir.

Kararlılık: Varsayılan giden IP müşteriye ait değildir ve değişebilir; hizmet güncelleştirmeleri de varsayılan giden davranışı etkileyebilir ve her ikisi de kesintilere neden olabilir.

Varsayılan giden erişim kullanılırken çalışmayan yapılandırmalara bazı örnekler:

- Vm'de birden çok NIC tutarsız giden IP'ler verebilir

- Azure Sanal Makine Ölçek Kümelerinin ölçeklendirilmesi giden IP'lerin değiştirilmesine neden olabilir

- Sanal Makine Ölçek Kümesi örnekleri arasında giden IP'ler tutarlı veya bitişik değildir

Ayrıca,

- Varsayılan giden erişim IP'leri parçalanmış paketleri desteklemez

- Varsayılan giden erişim IP'leri ICMP ping'lerini desteklemez

Açık bir genel bağlantı yöntemine nasıl geçiş yapabilirim (ve varsayılan giden erişimi devre dışı bırakabilirim)?

Özel alt ağlara genel bakış

- Özel olacak bir alt ağ oluşturmak, alt ağ üzerindeki tüm sanal makinelerin genel uç noktalara bağlanmak için varsayılan giden erişimi kullanmalarını önler.

- Özel alt ağ üzerindeki VM'ler, açık giden bağlantıyı kullanarak İnternet'e (veya Microsoft'un içindeki tüm genel uç noktalara) erişmeye devam edebilir.

Not veya Uyarı

Belirli hizmetler, açık bir çıkış yöntemi olmadan özel bir alt ağdaki bir sanal makinede çalışmaz (örneğin, Windows Etkinleştirmesi ve Windows Güncelleştirmeleri).

Özel alt ağları yapılandırma

Azure portalında el ile yapılandırma adımları (sihirbaz yok)

- Azure portalını açın.

- Sanal ağlar'a gidin.

- Değiştirmek istediğiniz alt ağı içeren sanal ağı seçin.

- Sol menüde Alt ağlar'ı seçin.

- Özel hale getirmek istediğiniz alt ağı seçin.

- Varsayılan giden erişim ayarını bulun.

- Varsayılan giden erişimiDevre Dışı olarak ayarlayın.

- Kaydetseçeneğini seçin.

Bu, alt ağ özelliğini açıkça ayarlar:

defaultOutboundAccess = false

Bu, Azure'ın bu alt ağdaki sanal makinelere varsayılan giden genel IP'ler atamasını engeller.

Özel alt ağların sınırlamaları

Windows gibi sanal makine işletim sistemlerini etkinleştirmek veya güncelleştirmek için açık bir giden bağlantı yöntemi gerekir.

Kullanıcı Tanımlı Yollar (UDR) kullanan yapılandırmalarda, özel alt ağda sonraki atlama türüne

Internetsahip yapılandırılmış tüm yollar bozulır.Yaygın bir örnek, trafiği bir yukarı akış ağ sanal cihazına/güvenlik duvarına yönlendirmek için UDR kullanılmasıdır ve bazı Azure Hizmet Etiketlerinin incelemeyi atlamasına yönelik istisnalar bulunmaktadır. Bu işlem, sonraki atlama türüyle

Internetbu Hizmet Etiketlerine giden yolları yapılandırarak yapılır. Bu senaryoda aşağıdakileri yapılandıracaksınız:Varsayılan bir yol, hedef 0.0.0.0/0 için genellikle Sanal Aygıt türünde bir sonraki atlama ile uygulanır.

Bir veya daha fazla yol, NVA/güvenlik duvarını atlamak için sonraki atlama türüne sahip

Internetyapılandırılır. Bu hedeflere yönelik bağlantının kaynağı için açık bir giden bağlantı yöntemi de yapılandırılmadığı sürece, özel alt ağda varsayılan giden erişim varsayılan olarak kullanılamadığından bu hedeflere bağlanma girişimleri başarısız olur.

Bu sınırlama, farklı bir sonraki atlama türü

VirtualNetworkServiceEndpointkullanan Hizmet Uç Noktalarının kullanımı için geçerli değildir. Bkz. Sanal Ağ hizmet uç noktaları.

Sanal makineler, açık bir giden yöntemi olmadan özel bir alt ağda aynı bölgedeki Azure Depolama hesaplarına erişmeye devam eder. Çıkış bağlantısını denetlemek için NSG'ler önerilir.

Özel alt ağlar, PaaS hizmetlerini barındırmak için kullanılan temsilci veya yönetilen alt ağlar için geçerli değildir. Bu senaryolarda, giden bağlantı tek tek hizmet tarafından yönetilir. Daha fazla bilgi için lütfen hizmete özgü belgelere bakın.

Önemli

Yük dengeleyici arka uç havuzu IP adresiyle yapılandırıldığında, devam eden bilinen bir sorun nedeniyle varsayılan giden erişimi kullanır. Varsayılan olarak güvenli yapılandırma ve zorlu giden gereksinimleri olan uygulamalar için trafiğin güvenliğini sağlamak için nat ağ geçidini yük dengeleyicinizin arka uç havuzundaki VM'lerle ilişkilendirin. Mevcut bilinen sorunlar hakkında daha fazla bilgi edinin.

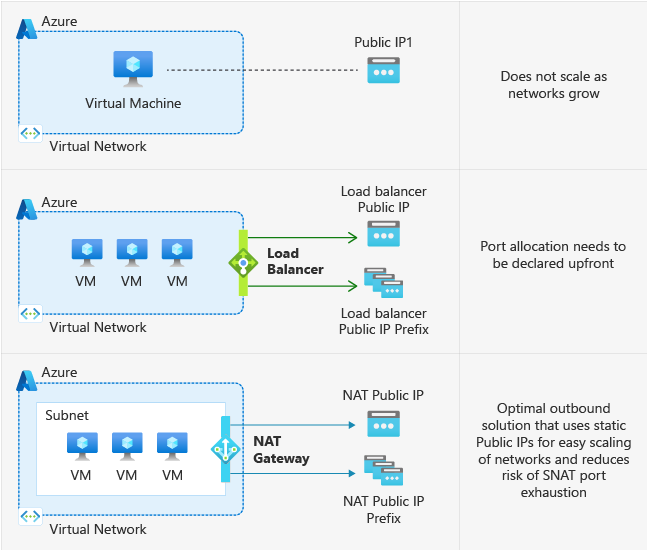

Açık bir giden yöntemi ekleyin

- NAT Gateway'i sanal makinenizin alt ağıyla ilişkilendirin. Çoğu senaryo için önerilen yöntemin bu olduğuna dikkat edin.

- Çıkış kurallarıyla yapılandırılmış standart bir yük dengeleyiciyi eşleştirin.

- Standart genel IP'yi sanal makinenin ağ arabirimlerinden herhangi birine ilişkilendirin.

- Sanal ağınıza bir Güvenlik Duvarı veya Ağ Sanal Gereci (NVA) ekleyin ve Kullanıcı Tanımlı Yol (UDR) kullanarak trafiği buna yönlendirin.

Sanal Makine Ölçek Kümeleri için esnek düzenleme modunu kullanma

- Esnek ölçek kümeleri varsayılan olarak güvenlidir. Esnek ölçek kümeleri aracılığıyla oluşturulan örneklerin varsayılan giden erişim IP'si ilişkili olmadığı için belirli bir çıkış yöntemi gerekir. Daha fazla bilgi için bkz. Sanal Makine Ölçek Kümeleri için esnek düzenleme modu

SSS: Varsayılan Giden IP Uyarısını Temizleme

Sanal makinemde varsayılan giden IP'ye sahip olduğumu gösteren bir uyarıyı neden görüyorum?

VM/Sanal Makine Ölçek Kümesi örneğine varsayılan giden IP'nin atanıp atanmadığını takip eden NIC düzeyinde bir parametre (defaultOutboundConnectivityEnabled) vardır. Bu, VM/Sanal Makine Ölçek Kümesi için bu durumu işaretleyen bir Azure portalı başlığı oluşturmak için kullanılır. Ayrıca, abonelikleriniz için bu bilgilere sahip belirli Azure Danışmanı önerileri de vardır. Sanal makinelerinizden veya Sanal Makine Ölçek Kümelerinden hangilerine varsayılan giden IP'nin atandığı görmek istiyorsanız şu adımları izleyin:

- Azure portalındaki arama çubuğuna 'Danışman' yazın ve söz konusu olduğunda bu seçeneği belirleyin.

- 'Operasyonel Mükemmellik' seçeneğini belirleyin

- Öneriler arasında 'Varsayılan çıkışı devre dışı bırakmak için belirgin bir çıkış yöntemi ekle' ve/veya 'Sanal Makine Ölçek Kümeleri için varsayılan çıkışı devre dışı bırakmak amacıyla belirgin bir çıkış yöntemi ekle' ifadelerini arayın (bunların iki farklı öğe olduğunu unutmayın).

- Bunlardan biri varsa, ilgili öneri adını seçin ve varsayılan çıkış etkinleştirilmiş tüm sanal makineler/Sanal Makine Ölçek Kümesi örneklerinin ağ arabirim kartlarını (NIC) görürsünüz.

Bu uyarıyı nasıl temizebilirim?

- İşaretlenmiş VM/Sanal Makine Ölçek Kümesi için net bir dışarıya giden yöntem kullanılmalıdır. Farklı seçenekler için yukarıdaki bölüme bakın.

- Yeni varsayılan giden IP'lerin oluşturulmasını önlemek için alt ağ özel hale getirilmelidir.

- Değişikliklerin NIC düzeyi parametresine yansıtılması ve bayrağın temizlenmesi için alt ağda bayrağa sahip olan geçerli tüm sanal makinelerin durdurulması ve deallocate edilmesi gerekir. (Bunun tersi de geçerlidir; alt ağ düzeyi parametresi false olarak ayarlandıktan sonra bir makineye varsayılan giden IP verilmesi için sanal makinenin durması/serbest bırakılması gerekir.)

Zaten açık bir giden yöntemi kullanıyorum, bu yüzden neden hala bu uyarıyı görüyorum?

Bazı durumlarda, belirli bir giden yöntem—NAT Ağ Geçidi veya trafiği NVA/güvenlik duvarına yönlendiren bir UDR gibi—yapılandırıldığında bile, özel olmayan bir alt ağdaki sanal makinelere varsayılan bir giden IP atanır. Bu, bu açık yöntemler kaldırılmadığı sürece çıkış için varsayılan giden IP'lerin kullanıldığı anlamına gelmez. Varsayılan giden IP'leri tamamen kaldırmak (ve uyarıyı kaldırmak) için alt ağ özel hale getirilmeli ve sanal makineler durdurulmalı ve serbest bırakılmalıdır.

SSS: Özel Alt Ağlarda Varsayılan Davranış Değişikliği

Özel alt ağları varsayılan yapmak ne anlama gelir ve nasıl uygulanır?

31 Mart 2026'da yayımlanan API sürümünde, yeni VNET'lerdeki alt ağlar için defaultOutboundAccess özelliği varsayılan olarak "false" olarak ayarlanır. Bu değişiklik alt ağları varsayılan olarak özel yapar ve bu alt ağlardaki sanal makineler için varsayılan giden IP'lerin oluşturulmasını engeller. (Azure portalı varsayılan olarak varsayılan olarak alt ağları özel olarak kullanır.) Bu davranış ARM şablonları, PowerShell ve CLI gibi diğer tüm yapılandırma yöntemlerinde geçerlidir. ARM şablonlarının önceki sürümleri (veya eski sürümleri belirtebilen Terraform gibi araçlar) defaultOutboundAccess'i null olarak ayarlamaya devam eder ve bu da örtük olarak giden erişime izin verir.

Mevcut VNET'lerime ve sanal makinelerime ne olur? Var olan VNET'lerde oluşturulan yeni sanal makineler ne olacak?

Mevcut VNET'lerde değişiklik yapılmaz. Bu, alt ağlar el ile özel olacak şekilde değiştirilmediği sürece hem mevcut sanal makinelerin hem de bu sanal ağlarda yeni oluşturulan sanal makinelerin varsayılan giden IP adresleri oluşturmaya devam etmesi anlamına gelir.

Yeni sanal ağ dağıtımları ne olacak? Altyapımın varsayılan giden IP'lere bağımlılığı var ve şu anda özel alt ağlara geçmeye hazır değil.

Desteklenen herhangi bir yöntemi (ARM şablonları, portal, CLI, PowerShell) kullanarak alt ağları ayrıcalıksız olarak yapılandırmaya devam edebilirsiniz. Bu, varsayılan giden IP'leri kullanan ve henüz özel alt ağlara geçiş yapmaya hazır olmayan altyapılar için uyumluluk sağlar. Özel bir alt ağınız zaten etkinse ve sanal makine için varsayılan çıkışı kullanmaya geri dönmek istiyorsanız, alt ağı özel olmaması için değiştirmeniz ve ardından sanal makineyi durdurup serbest bırakmanız gerekir.

Sonraki adımlar

Azure'da giden bağlantılar hakkında daha fazla bilgi için bkz: