Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

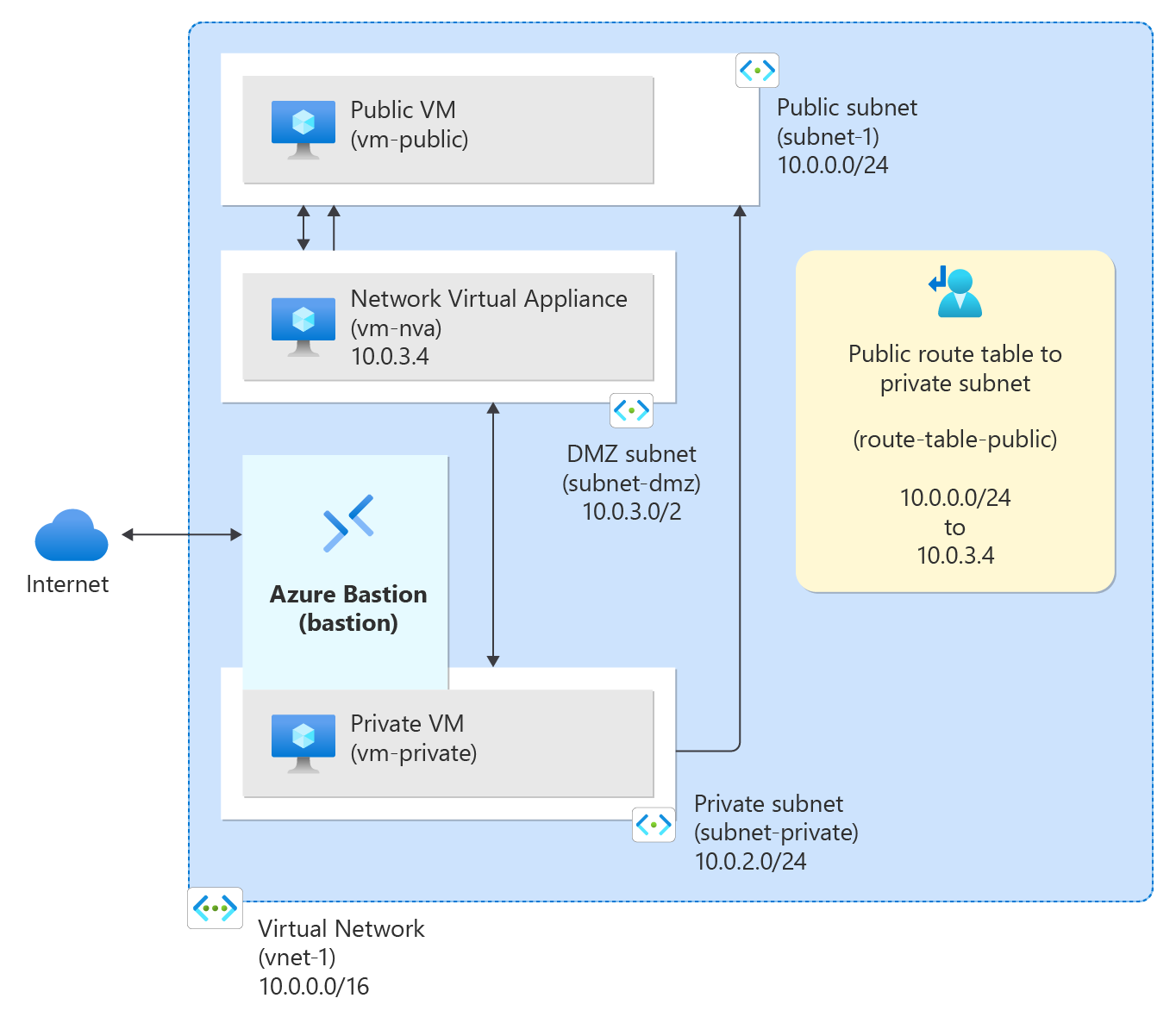

Azure, varsayılan olarak bir sanal ağ içindeki tüm alt ağlar arasındaki trafiği yönlendirir. Azure’ın varsayılan yönlendirmesini geçersiz kılmak için kendi yönlendirmelerinizi oluşturabilirsiniz. Örneğin, bir ağ sanal gereci (NVA) aracılığıyla alt ağlar arasındaki trafiği yönlendirmek istediğinizde özel yollar yararlı olur.

Bu öğreticide aşağıdakilerin nasıl yapılacağını öğreneceksiniz:

- Sanal ağı ve alt ağları oluşturma

- Trafiği yönlendiren bir NVA oluşturma

- Sanal makineleri (VM) farklı alt ağlara dağıtma

- Yönlendirme tablosu oluşturma

- Rota oluştur

- Yönlendirme tablosunu bir alt ağ ile ilişkilendirme

- NVA aracılığıyla trafiği bir alt ağdan başka birine yönlendirme

Önkoşullar

- Etkin aboneliği olan bir Azure hesabı. Ücretsiz bir hesap oluşturabilirsiniz.

Alt ağlar oluşturma

Bu ders için bir DMZ ve Özel alt ağ gereklidir. DMZ alt ağı, NVA'nın dağıtıldığı yerdir ve Özel alt ağ, trafiği yönlendirmek istediğiniz özel sanal makineleri dağıtacağınız yerdir. Diyagramda subnet-1 , genel sanal makine için kullanılan Genel alt ağdır.

Bir kaynak grubu oluşturun

Azure portalınaoturum açın.

Portalın üst kısmındaki arama kutusuna Kaynak grubu yazın. Arama sonuçlarında Kaynak grupları'nı seçin.

+Oluştur'u seçin.

Kaynak grubu oluştur'unTemel Bilgiler sekmesinde aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Abonelik Aboneliğinizi seçin. Kaynak grubu test-rg girin. Bölge Doğu ABD 2’yi seçin. Gözden geçir ve oluştur’u seçin.

Oluştur'u belirleyin.

Sanal ağ oluşturma

Portalın üst kısmındaki arama kutusuna Sanal ağ yazın. Arama sonuçlarında Sanal ağlar'ı seçin.

+Oluştur'u seçin.

Sanal ağ oluştur'un Temel Bilgiler sekmesinde aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Proje ayrıntıları Abonelik Aboneliğinizi seçin. Kaynak grubu test-rg öğesini seçin. Örnek ayrıntıları İsim vnet-1 girin. Bölge Doğu ABD 2’yi seçin. Güvenlik sekmesine gitmek için İleri'yi seçin.

IP Adresleri sekmesine gitmek için İleri'yi seçin.

Alt ağlar'daki adres alanı kutusunda varsayılan alt ağı seçin.

Alt ağı düzenle bölümünde aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Alt ağ ayrıntıları Alt ağ şablonu Varsayılan Varsayılan değeri değiştirmeyin. İsim subnet-1 girin. Başlangıç adresi Varsayılan değeri 10.0.0.0 olarak bırakın. Alt ağ boyutu Varsayılan değeri /24 (256 adres) olarak bırakın. Kaydet'i seçin.

+ Alt ağ ekle öğesini seçin.

Alt ağ ekle bölümünde aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Alt ağ ayrıntıları Alt ağ şablonu Varsayılan Varsayılan değeri değiştirmeyin. İsim "Özel alt ağı girin." Başlangıç adresi 10.0.2.0 girin. Alt ağ boyutu Varsayılan değeri /24 (256 adres) olarak bırakın. Ekle'yi seçin.

+ Alt ağ ekle öğesini seçin.

Alt ağ ekle bölümünde aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Alt ağ ayrıntıları Alt ağ şablonu Varsayılan Varsayılan değeri değiştirmeyin. Veri Akışı Adı subnet-dmz girin. Başlangıç adresi 10.0.3.0 girin. Alt ağ boyutu Varsayılan değeri /24 (256 adres) olarak bırakın. Ekle'yi seçin.

Ekranın alt kısmındaki Gözden geçir + oluştur'u seçin ve doğrulama başarılı olduğunda Oluştur'u seçin.

Azure Bastion’ı dağıtma

Azure Bastion, özel IP adreslerini kullanarak güvenli kabuk (SSH) veya uzak masaüstü protokolü (RDP) üzerinden sanal ağınızdaki VM'lere bağlanmak için tarayıcınızı kullanır. VM'lerin genel IP adreslerine, istemci yazılımına veya özel yapılandırmaya ihtiyacı yoktur. Azure Bastion hakkında daha fazla bilgi için bkz . Azure Bastion.

Not

Saatlik fiyatlandırma, giden veri kullanımına bakılmaksızın Bastion dağıtıldığından itibaren başlar. Daha fazla bilgi için bkz . Fiyatlandırma ve SKU'lar. Bastion'ı bir öğretici veya test kapsamında dağıtıyorsanız, kullanmayı bitirdikten sonra bu kaynağı silmenizi öneririz.

Portalın üst kısmındaki arama kutusuna Bastion yazın. Arama sonuçlarında Bastions'ı seçin.

+Oluştur'u seçin.

Bastion Oluşturma'nınTemel bilgiler sekmesinde aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Proje ayrıntıları Abonelik Aboneliğinizi seçin. Kaynak grubu test-rg öğesini seçin. Örnek ayrıntıları İsim Bastion yazın. Bölge Doğu ABD 2’yi seçin. Katman Geliştirici'yi seçin. Sanal ağları yapılandırma Sanal ağ vnet-1'i seçin. Alt ağ AzureBastionSubnet, /26 veya daha büyük bir adres alanıyla otomatik olarak oluşturulur. Gözden geçir ve oluştur’u seçin.

Oluştur'u belirleyin.

NVA sanal makinesi oluşturma

Ağ sanal gereçleri (NVA'lar), yönlendirme ve güvenlik duvarı iyileştirmesi gibi ağ işlevlerine yardımcı olan sanal makinelerdir. Bu bölümde, Ubuntu 24.04 sanal makinesi kullanarak bir NVA oluşturun.

Portalın üst kısmındaki arama kutusuna Sanal makine yazın. Arama sonuçlarında Sanal makineler'i seçin.

+ Oluştur'u ve ardından Azure sanal makinesini seçin.

Sanal makine oluştur bölümünde Temel Bilgiler sekmesinde aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Proje ayrıntıları Abonelik Aboneliğinizi seçin. Kaynak grubu test-rg öğesini seçin. Örnek ayrıntıları Sanal makine ismi vm-nva girin. Bölge (ABD) Doğu ABD 2'yi seçin. Kullanılabilirlik seçenekleri Altyapı yedekliliği gerekli değil seçeneğini seçin. Güvenlik türü Standart'ı seçin. Görsel Seçilen Ubuntu Server 24.04 LTS - x64 Gen2. VM mimarisi Varsayılan x64 ayarını değiştirmeyin. Boyut Bir boyut seçin. Yönetici hesabı Doğrulama türü SSH ortak anahtarı'ni seçin. Kullanıcı adı Bir kullanıcı adı girin. SSH ortak anahtar kaynağı Yeni anahtar çifti oluştur'a tıklayın. Anahtar çifti adı vm-nva-key girin. Gelen bağlantı noktası kuralları Genel gelen bağlantı noktaları Hiçbiri seçeneğini belirtin. İleri: Diskler'i ve ardından İleri: Ağ'ı seçin.

Ağ sekmesinde aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Ağ arabirimi Sanal ağ vnet-1'i seçin. Alt ağ subnet-dmz (10.0.3.0/24) öğesini seçin. Genel Kullanım IP Adresi Hiçbiri seçeneğini belirtin. NIC ağ güvenlik grubu Gelişmiş'i seçin. Ağ güvenlik grubunu yapılandırma Yeni oluştur’u seçin. Ad alanına, nsg-nva girin.

Tamam'ı seçin.Diğer seçenekleri varsayılan değerlerde bırakın ve Gözden geçir ve oluştur'u seçin.

Oluştur'u belirleyin.

Genel ve özel sanal makineler oluşturun

vnet-1 sanal ağında iki sanal makine oluşturun. Bir sanal makine alt ağ-1 ağında, diğer sanal makine ise alt ağ-özel ağında yer alır. Her iki sanal makine için de aynı sanal makine görüntüsünü kullanın.

Genel sanal makine oluşturma

Genel sanal makine, genel İnternet'te bir makinenin benzetimini yapmak için kullanılır. Genel ve özel sanal makineler, NVA sanal makinesi aracılığıyla ağ trafiğinin yönlendirmesini test etmek için kullanılır.

Portalın üst kısmındaki arama kutusuna Sanal makine yazın. Arama sonuçlarında Sanal makineler'i seçin.

+ Oluştur'u ve ardından Azure sanal makinesini seçin.

Sanal makine oluştur bölümünde Temel Bilgiler sekmesinde aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Proje ayrıntıları Abonelik Aboneliğinizi seçin. Kaynak grubu test-rg öğesini seçin. Örnek ayrıntıları Sanal makine ismi vm-public girin. Bölge (ABD) Doğu ABD 2'yi seçin. Kullanılabilirlik seçenekleri Altyapı yedekliliği gerekli değil'i seçin. Güvenlik türü Standart'ı seçin. Görsel Ubuntu Server 24.04 LTS - x64 2. Nesil'i seçin. VM mimarisi Varsayılan ayar olarak x64'ü bırakın. Boyut Bir boyut seçin. Yönetici hesabı Doğrulama türü SSH ortak anahtarı'ni seçin. Kullanıcı adı Bir kullanıcı adı girin. SSH ortak anahtar kaynağı Yeni anahtar çifti oluştur'a tıklayın. Anahtar çifti adı vm-public-key girin. Gelen bağlantı noktası kuralları Genel gelen bağlantı noktaları Hiçbiri seçeneğini belirtin. İleri: Diskler'i ve ardından İleri: Ağ'ı seçin.

Ağ sekmesinde aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Ağ arabirimi Sanal ağ vnet-1'i seçin. Alt ağ subnet-1 (10.0.0.0/24) öğesini seçin. Genel IP Adresi Hiçbiri seçeneğini belirtin. NIC ağ güvenlik grubu Hiçbiri seçeneğini belirtin. Diğer seçenekleri varsayılan değerlerde bırakın ve Gözden geçir ve oluştur'u seçin.

Oluştur'u belirleyin.

Özel sanal makine oluşturma

Portalın üst kısmındaki arama kutusuna Sanal makine yazın. Arama sonuçlarında Sanal makineler'i seçin.

+ Oluştur'u ve ardından Azure sanal makinesini seçin.

Sanal makine oluştur bölümünde Temel Bilgiler sekmesinde aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Proje ayrıntıları Abonelik Aboneliğinizi seçin. Kaynak grubu test-rg öğesini seçin. Örnek ayrıntıları Sanal makine ismi vm-private girin. Bölge (ABD) Doğu ABD 2'yi seçin. Kullanılabilirlik seçenekleri Altyapı yedekliliği gerekli değil'i seçin. Güvenlik türü Standart'ı seçin. Görsel Ubuntu Server 24.04 LTS - x64 2. Nesil'i seçin. VM mimarisi Varsayılan ayar olarak x64'ü bırakın. Boyut Bir boyut seçin. Yönetici hesabı Doğrulama türü SSH ortak anahtarı'ni seçin. Kullanıcı adı Bir kullanıcı adı girin. SSH ortak anahtar kaynağı Yeni anahtar çifti oluştur'a tıklayın. Anahtar çifti adı vm-private-key girin. Gelen bağlantı noktası kuralları Genel gelen bağlantı noktaları Hiçbiri seçeneğini belirtin. İleri: Diskler'i ve ardından İleri: Ağ'ı seçin.

Ağ sekmesinde aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Ağ arabirimi Sanal ağ vnet-1'i seçin. Alt ağ Alt ağ-özel (10.0.2.0/24) seçeneğini seçin. Genel IP Adresi Hiçbiri seçeneğini belirtin. NIC ağ güvenlik grubu Hiçbiri seçeneğini belirtin. Diğer seçenekleri varsayılan değerlerde bırakın ve Gözden geçir ve oluştur'u seçin.

Oluştur'u belirleyin.

IP iletmeyi etkinleştirme

Trafiği NVA üzerinden yönlendirmek için Azure'da ve vm-nva işletim sisteminde IP iletmeyi açın. IP iletme etkinleştirildiğinde, vm-nva tarafından alınan ve farklı bir IP adresini hedefleyen trafik bırakılmaz ve doğru hedefe iletilir.

Azure'da IP iletmeyi etkinleştirme

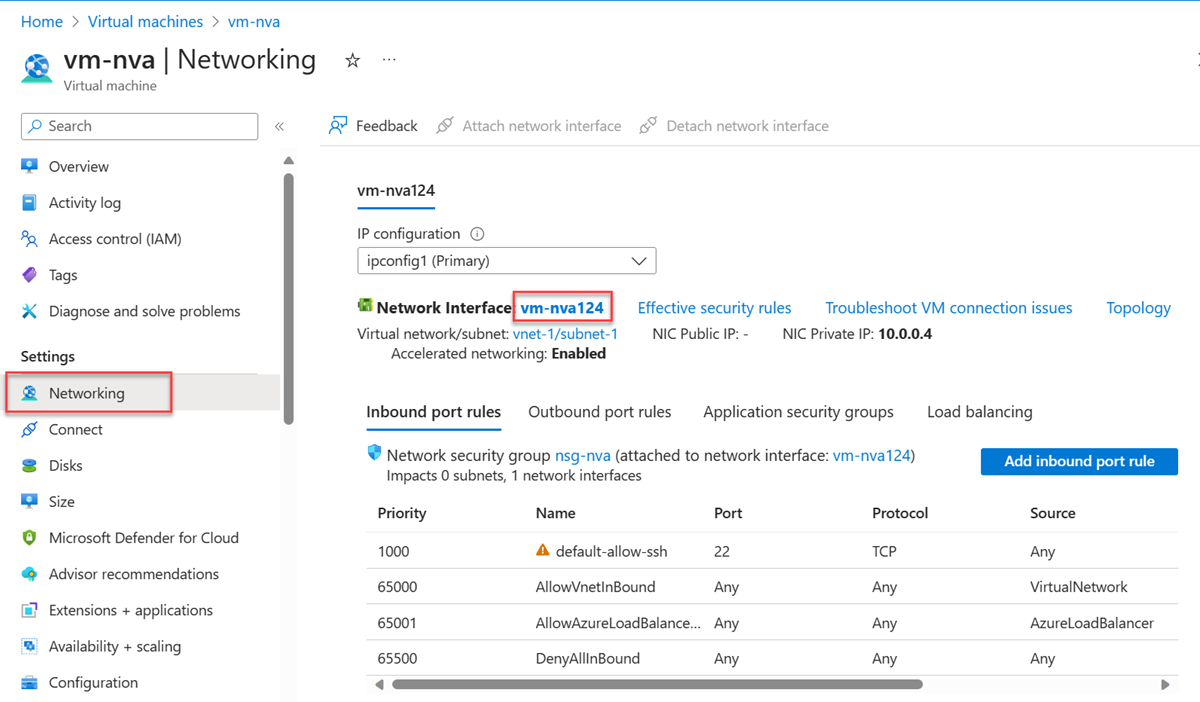

Bu bölümde, vm-nva sanal makinesinin ağ arabirimi için IP iletmeyi açarsınız.

Portalın üst kısmındaki arama kutusuna Sanal makine yazın. Arama sonuçlarında Sanal makineler'i seçin.

Sanal makineler'de vm-nva'yı seçin.

vm-nva'da Ağ'ı genişletin ve Ağ ayarları'nı seçin.

Ağ Arabirimi: öğesinin yanındaki arabirimin adını seçin. Ad vm-nva ile başlar ve arabirime rastgele bir sayı atanır. Bu örnekteki arabirimin adı vm-nva313'tür.

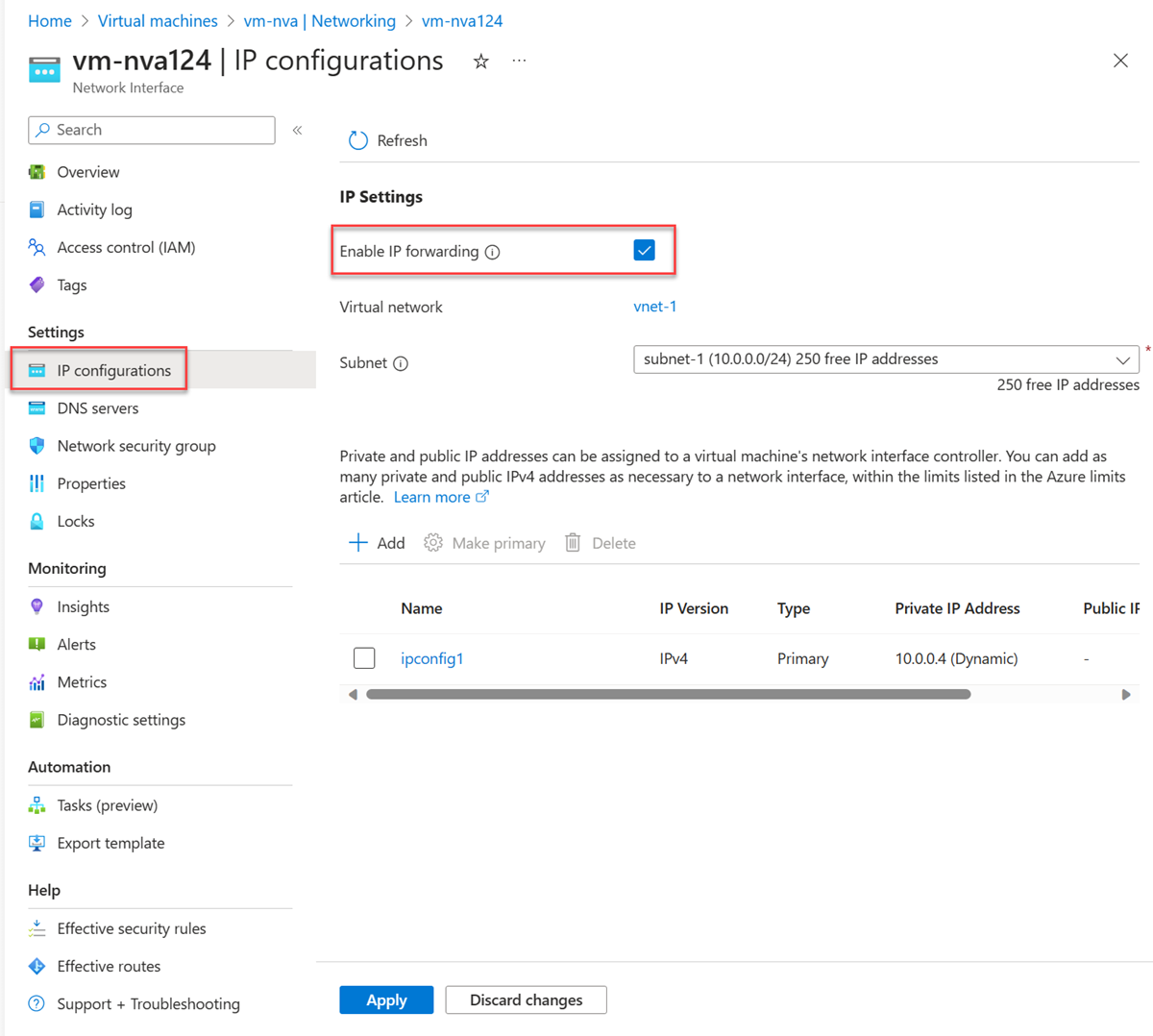

Ağ arabirimine genel bakış sayfasında Ayarlar bölümünden IP yapılandırmaları'nı seçin.

IP yapılandırmalarında, IP iletmeyi etkinleştir'in yanındaki kutuyu seçin.

Uygula’yı seçin.

İşletim sisteminde IP iletmeyi etkinleştirme

Bu bölümde, ağ trafiğini iletmek için vm-nva sanal makinesinin işletim sistemi için IP iletmeyi açın. Komut Çalıştır özelliğini kullanarak sanal makinede bir betik çalıştırın.

Portalın üst kısmındaki arama kutusuna Sanal makine yazın. Arama sonuçlarında Sanal makineler'i seçin.

Sanal makineler'de vm-nva'yı seçin.

İşlemler'i genişletin ve çalıştır komutunu seçin.

RunShellScript'i seçin.

Komut Betiğini Çalıştır penceresine aşağıdaki betiği girin:

sudo sed -i 's/#net.ipv4.ip_forward=1/net.ipv4.ip_forward=1/' /etc/sysctl.conf sudo sysctl -pÇalıştır'ı seçin.

Betiğin tamamlanmasını bekleyin. Çıktı, IP iletme ayarının etkinleştirildiğini gösterir.

sanal makineyi yeniden başlatmak için vm-nva'nınGenel Bakış sayfasına dönün ve Yeniden Başlat'ı seçin.

Yönlendirme tablosu oluşturma

Bu bölümde, NVA sanal makinesi aracılığıyla trafiğin yolunu tanımlamak için bir yol tablosu oluşturun. Yol tablosu, vm-public sanal makinesinin dağıtıldığı alt ağ-1 alt ağıyla ilişkilendirilir.

Portalın üst kısmındaki arama kutusuna Rota tablosu yazın. Arama sonuçlarında Rota tabloları'nı seçin.

+Oluştur'u seçin.

Yol Oluştur tablosuna aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Proje ayrıntıları Abonelik Aboneliğinizi seçin. Kaynak grubu test-rg öğesini seçin. Örnek ayrıntıları Bölge Doğu ABD 2’yi seçin. İsim route-table-public girin. Ağ geçidi yollarını yay Varsayılan değeri Evet olarak bırakın. Gözden geçir ve oluştur’u seçin.

Oluştur'u belirleyin.

Rota oluştur

Bu bölümde, önceki adımlarda oluşturduğunuz yol tablosunda bir yol oluşturun.

Portalın üst kısmındaki arama kutusuna Rota tablosu yazın. Arama sonuçlarında Rota tabloları'nı seçin.

route-table-public öğesini seçin.

Ayarlar'ı genişletin ve Ardından Yollar'ı seçin.

Rotalar bölümünde + Ekle'yi seçin.

Yol ekle bölümüne aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Yönlendirme adı Özel alt ağa girin. Hedef türü IP Adresleri'ne tıklayın. Hedef IP adresleri/CIDR aralıkları 10.0.2.0/24 girin. Sonraki atlama türü Sanal gereç’i seçin. Sonraki geçiş adresi 10.0.3.4 girin.

Bu, önceki adımlarda oluşturduğunuz vm-nva ip adresidir..Ekle'yi seçin.

Ayarlar'da Alt Ağlar'ı seçin.

+ İlişkilendir seçin.

Alt ağı ilişkilendir bölümüne aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Sanal ağ vnet-1 (test-rg) öğesini seçin. Alt ağ alt ağ-1'i seçin. Tamam'ı seçin.

Ağ trafiğinin yönlendirmesini test edin

Vm-public'dan vm-private'a ağ trafiğinin yönlendirmesini test edin. Vm-private'tan vm-public'a ağ trafiğinin yönlendirmesini test edin.

Vm-public'dan vm-private'a ağ trafiğini test etme

Portalın üst kısmındaki arama kutusuna Sanal makine yazın. Arama sonuçlarında Sanal makineler'i seçin.

Sanal makineler'de vm-public'ı seçin.

Bağlan'ı seçin, ardından Bastion aracılığıyla bağlan'ı Genel Bakış bölümünde seçin.

Bastion bağlantısı sayfasında aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Kimlik Doğrulaması Türü Yerel Dosyadan SSH Özel Anahtarı'nı seçin. Kullanıcı adı Oluşturduğunuz kullanıcı adını girin. Yerel Dosya İndirdiğiniz vm-public-key özel anahtar dosyasını seçin. Bağlan'ı seçin.

İstemde, vm-public'dan vm-private'a ağ trafiğinin yönlendirmesini izlemek için aşağıdaki komutu girin:

tracepath vm-privateYanıt aşağıdaki örneğe benzer:

azureuser@vm-public:~$ tracepath vm-private 1?: [LOCALHOST] pmtu 1500 1: vm-nva.internal.cloudapp.net 1.766ms 1: vm-nva.internal.cloudapp.net 1.259ms 2: vm-private.internal.cloudapp.net 2.202ms reached Resume: pmtu 1500 hops 2 back 1Bu yanıtta

tracepathICMP trafiği için iki atlama olduğunu görebilirsiniz. İlk atlama vm-nva'dır. İkinci atlama, hedef vm-private'dır.Azure, 1 alt ağından gelen trafiği NVA üzerinden gönderdi ve doğrudan alt ağ-özel'e göndermedi çünkü daha önce route-table-public için özel alt ağa yolunu eklediniz ve bunu alt ağ-1 ile ilişkilendirmiştiniz.

Bastion oturumunu kapatın.

Vm-private'dan vm-public'a ağ trafiğini test etme

Portalın üst kısmındaki arama kutusuna Sanal makine yazın. Arama sonuçlarında Sanal makineler'i seçin.

Sanal makineler'de vm-private'ı seçin.

Genel Bakış bölümünde Bağlan'ı ve ardından Bastion aracılığıyla bağlan'ı seçin.

Bastion bağlantısı sayfasında aşağıdaki bilgileri girin veya seçin:

Ayarlar Değer Kimlik Doğrulaması Türü Yerel Dosyadan SSH Özel Anahtarı'nı seçin. Kullanıcı adı Oluşturduğunuz kullanıcı adını girin. Yerel Dosya İndirdiğiniz vm-private-key özel anahtar dosyasını seçin. Bağlan'ı seçin.

İstemde, vm-private'tan vm-public'a ağ trafiğinin yönlendirmesini izlemek için aşağıdaki komutu girin:

tracepath vm-publicYanıt aşağıdaki örneğe benzer:

azureuser@vm-private:~$ tracepath vm-public 1?: [LOCALHOST] pmtu 1500 1: vm-public.internal.cloudapp.net 2.584ms reached 1: vm-public.internal.cloudapp.net 2.147ms reached Resume: pmtu 1500 hops 1 back 2Bu yanıtta hedef vm-public olan tek bir atlama olduğunu görebilirsiniz.

Azure trafiği doğrudan alt ağ-özel'den subnet-1'e gönderdi. Varsayılan olarak Azure, trafiği doğrudan alt ağlar arasında yönlendirir.

Bastion oturumunu kapatın.

Oluşturduğunuz kaynakları kullanmayı bitirdiğinizde, kaynak grubunu ve tüm kaynaklarını silebilirsiniz.

Azure portalında Kaynak grupları'nı arayın ve seçin.

Kaynak grupları sayfasında test-rg kaynak grubunu seçin.

test-rg sayfasında Kaynak grubunu sil'i seçin.

Silme işlemini onaylamak için Kaynak grubu adını girin alanına test-rg yazın ve ardından Sil'i seçin.

Sonraki adımlar

Bu öğreticide şunları yapacaksınız:

Bir yol tablosu oluşturup bir alt ağ ile ilişkilendirdi.

Trafiği genel bir alt ağdan özel bir alt ağa yönlendiren basit bir NVA oluşturuldu.

Önceden yapılandırılmış farklı NVA'ları birçok yararlı ağ işlevi sağlayan Azure Marketplace'ten dağıtabilirsiniz.

Yönlendirme hakkında daha fazla bilgi için bkz. Yönlendirmeye genel bakış ve Yönlendirme tablosunu yönetme. Yönlendirme, Azure Sanal Ağ Yöneticisi'nin kullanıcı tanımlı yol (UDR) yönetim özelliğiyle de büyük ölçekte otomatik olarak yapılandırılabilir.

Sanal ağ hizmet uç noktalarıyla PaaS kaynaklarına ağ erişimini kısıtlamayı öğrenmek için sonraki öğreticiye geçin.