Bulut için Defender Uygulamaları ServiceNow ortamınızı korumaya nasıl yardımcı olur?

Önemli bir CRM bulut sağlayıcısı olan ServiceNow, kuruluşunuzdaki müşteriler, iç süreçler, olaylar ve raporlar hakkında büyük miktarda hassas bilgi içerir. İş açısından kritik bir uygulama olan ServiceNow'a kuruluşunuzun içindeki ve dışındaki kişiler (iş ortakları ve yükleniciler gibi) tarafından çeşitli amaçlarla erişilir ve kullanılır. Çoğu durumda, ServiceNow'a erişen kullanıcılarınızın büyük bir kısmı güvenlik konusunda düşük bir farkındalığı vardır ve istemeden paylaşarak hassas bilgilerinizi riske atabilir. Diğer durumlarda kötü amaçlı aktörler, müşteriyle ilgili en hassas varlıklarınıza erişim elde edebilir.

ServiceNow'u Bulut için Defender Uygulamalarına bağlamak, kullanıcılarınızın etkinlikleri hakkında gelişmiş içgörüler sağlar, makine öğrenmesi tabanlı anomali algılamalarını kullanarak tehdit algılama ve hassas müşteri bilgilerinin ServiceNow bulutuna ne zaman yüklendiğini belirleme gibi bilgi koruma algılamaları sağlar.

Microsoft Güvenlik Puanı'na yansıtılan güvenlik denetimleri aracılığıyla SaaS Güvenlik Duruş Yönetimi (SSPM) özelliklerine erişmek için bu uygulama bağlayıcısını kullanın. Daha fazla bilgi edinin.

Ana tehditler

- Güvenliği aşılmış hesaplar ve içeriden tehditler

- Veri sızıntısı

- Yetersiz güvenlik farkındalığı

- Yönetilmeyen kendi cihazını getir (KCG)

Bulut için Defender Uygulamaları ortamınızı korumaya nasıl yardımcı olur?

- Bulut tehditlerini, güvenliği aşılmış hesapları ve kötü amaçlı insider'ları algılama

- Bulutta depolanan düzenlenmiş ve hassas verileri bulma, sınıflandırma, etiketleme ve koruma

- Bulutta depolanan veriler için DLP ve uyumluluk ilkelerini zorunlu kılma

- Paylaşılan verilerin açığa çıkarma durumunu sınırlama ve işbirliği ilkelerini zorunlu kılma

- Adli araştırmalar için etkinliklerin denetim kaydını kullanma

SaaS güvenlik duruş yönetimi

ServiceNow'a bağlanarak Microsoft Güvenlik Puanı'nda ServiceNow için otomatik olarak güvenlik önerileri alın.

Güvenli Puan'da Önerilen eylemler'i seçin ve Ürün = Hizmetine göre filtreleyinNow. Örneğin, ServiceNow için öneriler şunlardır:

- MFA’yı etkinleştirme

- Açık rol eklentisini etkinleştirme

- Yüksek güvenlik eklentisini etkinleştirme

- Betik isteği yetkilendirmesini etkinleştirme

Daha fazla bilgi için bkz.

Yerleşik ilkeler ve ilke şablonlarıyla ServiceNow'u denetleme

Olası tehditleri algılamak ve size bildirmek için aşağıdaki yerleşik ilke şablonlarını kullanabilirsiniz:

| Tür | Veri Akışı Adı |

|---|---|

| Yerleşik anomali algılama ilkesi | Anonim IP adreslerinden etkinlik Seyrek kullanılan ülkeden etkinlik |

| Şüpheli IP adreslerinden etkinlik İmkansız seyahat Sonlandırılan kullanıcı tarafından gerçekleştirilen etkinlik (IdP olarak Microsoft Entra Id gerektirir) Birden çok başarısız oturum açma girişimi Fidye yazılımı algılama Olağan dışı birden çok dosya indirme etkinliği |

|

| Etkinlik ilkesi şablonu | Riskli bir IP adresinden oturum açma Tek bir kullanıcı tarafından toplu indirme |

| Dosya ilkesi şablonu | Yetkisiz etki alanıyla paylaşılan bir dosyayı algılama Kişisel e-posta adresleriyle paylaşılan bir dosyayı algılama PII/PCI/PHI ile dosyaları algılama |

İlke oluşturma hakkında daha fazla bilgi için bkz . İlke oluşturma.

İdare denetimlerini otomatikleştirme

Olası tehditleri izlemeye ek olarak, algılanan tehditleri düzeltmek için aşağıdaki ServiceNow idare eylemlerini uygulayabilir ve otomatikleştirebilirsiniz:

| Tür | Eylem |

|---|---|

| Kullanıcı yönetimi | - Uyarıda kullanıcıyı bilgilendir (Microsoft Entra Id aracılığıyla) - Kullanıcının yeniden oturum açmasını gerektir (Microsoft Entra Kimliği aracılığıyla) - Kullanıcıyı askıya alma (Microsoft Entra Kimliği aracılığıyla) |

Uygulamalardan gelen tehditleri düzeltme hakkında daha fazla bilgi için bkz . Bağlı uygulamaları yönetme.

ServiceNow'un gerçek zamanlı olarak korunması

Dış kullanıcıların güvenliğini sağlamak ve onlarla işbirliği yapmak ve hassas verilerin yönetilmeyen veya riskli cihazlara indirilmesini engellemek ve korumak için en iyi uygulamalarımızı gözden geçirin.

ServiceNow'u Bulut için Microsoft Defender Uygulamalarına Bağlama

Bu makalede, uygulama bağlayıcısı API'sini kullanarak Bulut için Microsoft Defender Uygulamalarını mevcut ServiceNow hesabınıza bağlama yönergeleri sağlanır. Bu bağlantı, ServiceNow kullanımı hakkında görünürlük ve denetim sağlar. Bulut için Defender Uygulamalarının ServiceNow'ı nasıl koruduğu hakkında bilgi için bkz. ServiceNow'ı Koruma.

Microsoft Güvenlik Puanı'na yansıtılan güvenlik denetimleri aracılığıyla SaaS Güvenlik Duruş Yönetimi (SSPM) özelliklerine erişmek için bu uygulama bağlayıcısını kullanın. Daha fazla bilgi edinin.

Önkoşullar

Bulut için Defender Apps aşağıdaki ServiceNow sürümlerini destekler:

- Eureka

- Fiji

- Cenevre

- Helsinki

- İstanbul

- Jakarta

- Kingston

- Londra

- Utah

- Madrid

- New Yok

- Orlando

- Paris

- Quebec

- Roma

- San Diego

- Tokyo

- Vancouver

- Washington

- Xanadu

ServiceNow'u Bulut için Defender Uygulamalarına bağlamak için Yönetici rolüne sahip olmanız ve ServiceNow örneğinin API erişimini desteklediğinden emin olmanız gerekir.

Daha fazla bilgi için ServiceNow ürün belgelerine bakın.

İpucu

Fuji ve sonraki sürümlerde kullanılabilen OAuth uygulama belirteçlerini kullanarak ServiceNow dağıtmanızı öneririz. Daha fazla bilgi için ilgili ServiceNow belgelerine bakın.

Önceki sürümler için, kullanıcı/parola temelinde bir eski bağlantı modu kullanılabilir. Sağlanan kullanıcı adı/parola yalnızca API belirteci oluşturma için kullanılır ve ilk bağlantı işleminden sonra kaydedilmez.

ServiceNow'u OAuth kullanarak Bulut için Defender Uygulamalarına bağlama

ServiceNow hesabınızda bir Yönetici hesabıyla oturum açın.

Not

Sağlanan kullanıcı adı/parola yalnızca API belirteci oluşturma için kullanılır ve ilk bağlantı işleminden sonra kaydedilmez.

Filtre gezgini arama çubuğuna OAuth yazın ve Uygulama Kayıt Defteri’ni seçin.

Uygulama Kayıt Defterleri menü çubuğunda Yeni'yi seçerek yeni bir OAuth profili oluşturun.

Ne tür bir OAuth uygulaması?'nın altında Dış istemciler için OAuth API uç noktası oluştur'u seçin.

Uygulama Kayıt Defterleri Yeni kayıt altında aşağıdaki alanları doldurun:

Ad alanında yeni OAuth profilini adlandırın (örneğin CloudAppSecurity).

İstemci Kimliği otomatik olarak oluşturulur. Bu kimliği kopyalayın, bağlantıyı tamamlamak için Bulut için Defender Uygulamalarına yapıştırmanız gerekir.

İstemci Parolası alanına bir dize girin. Boş bırakılırsa, otomatik olarak rastgele bir Gizli Dizi oluşturulur. Bunu kopyalayıp daha sonrası için saklayın.

Erişim Belirteci Ömrü’nü en az 3.600’e çıkarın.

Gönder'i seçin.

Yenileme belirtecinin kullanım ömrünü güncelleştirin:

ServiceNow bölmesinde System OAuth'u arayın ve Uygulama Kayıt Defteri'ni seçin.

Tanımlanan OAuth'un adını seçin ve Yenileme Belirteci Kullanım Süresi'ni 7.776.000 saniye (90 gün) olarak değiştirin.

Güncelleştir'i seçin.

Bağlantının canlı kalmasını sağlamak için bir iç yordam oluşturun. Yenileme belirteci kullanım ömrünün beklenen sona erme tarihinden birkaç gün önce. Eski yenileme belirtecini iptal edin. Eski anahtarların güvenlik nedeniyle saklanmasını önermiyoruz.

ServiceNow bölmesinde System OAuth araması yapın ve Ardından Belirteçleri Yönet'i seçin.

Listeden OAuth adına ve son kullanma tarihine göre eski belirteci seçin.

Erişimi > İptal Et İptal Et'i seçin.

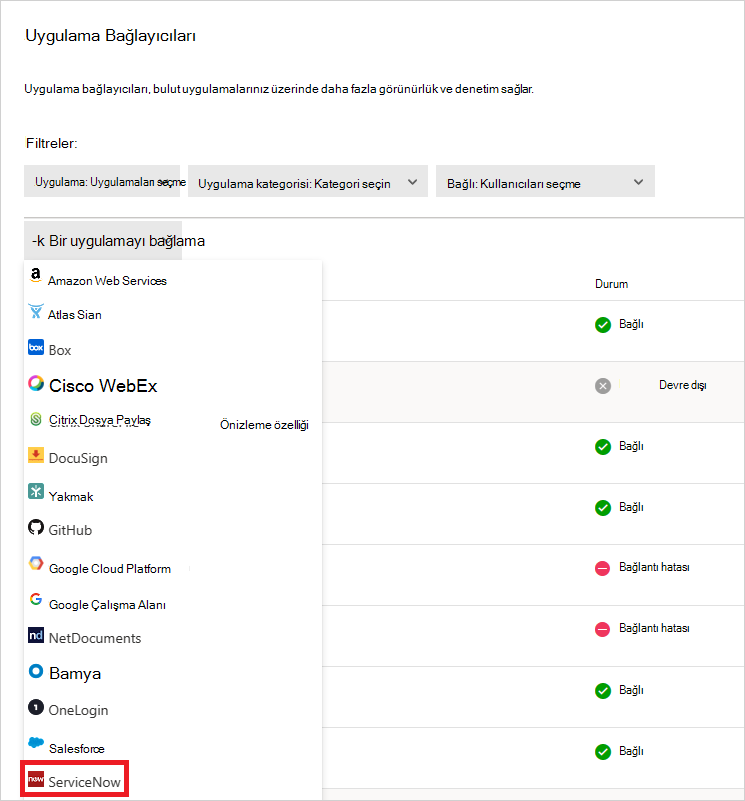

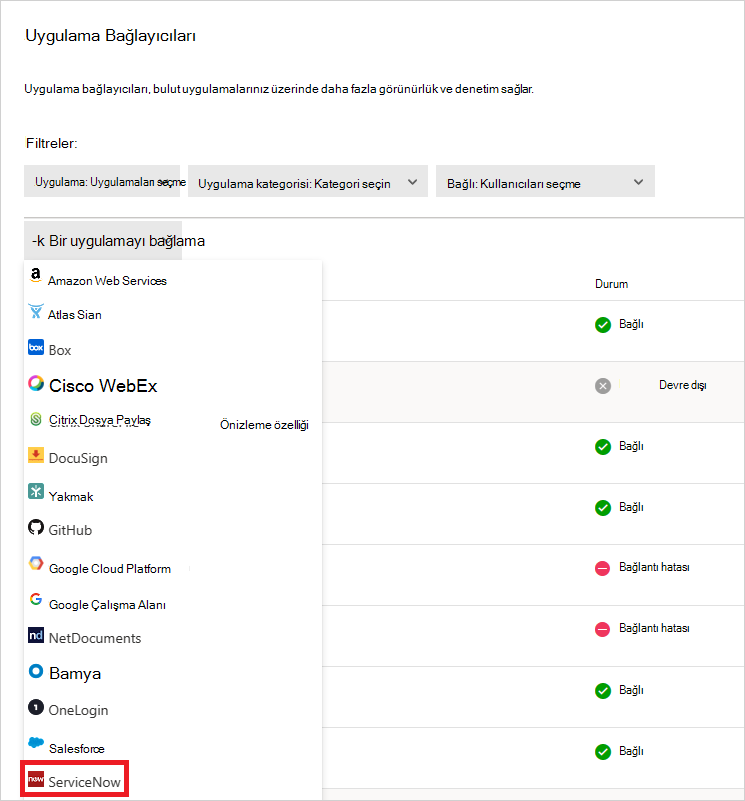

Microsoft Defender Portalı'nda Ayarlar'ı seçin. Ardından Cloud Apps'i seçin. Bağlı uygulamalar'ın altında Uygulama Bağlayıcıları'nı seçin.

Uygulama bağlayıcısı sayfasında +Bir uygulamayı bağla'yı ve ardından ServiceNow'u seçin.

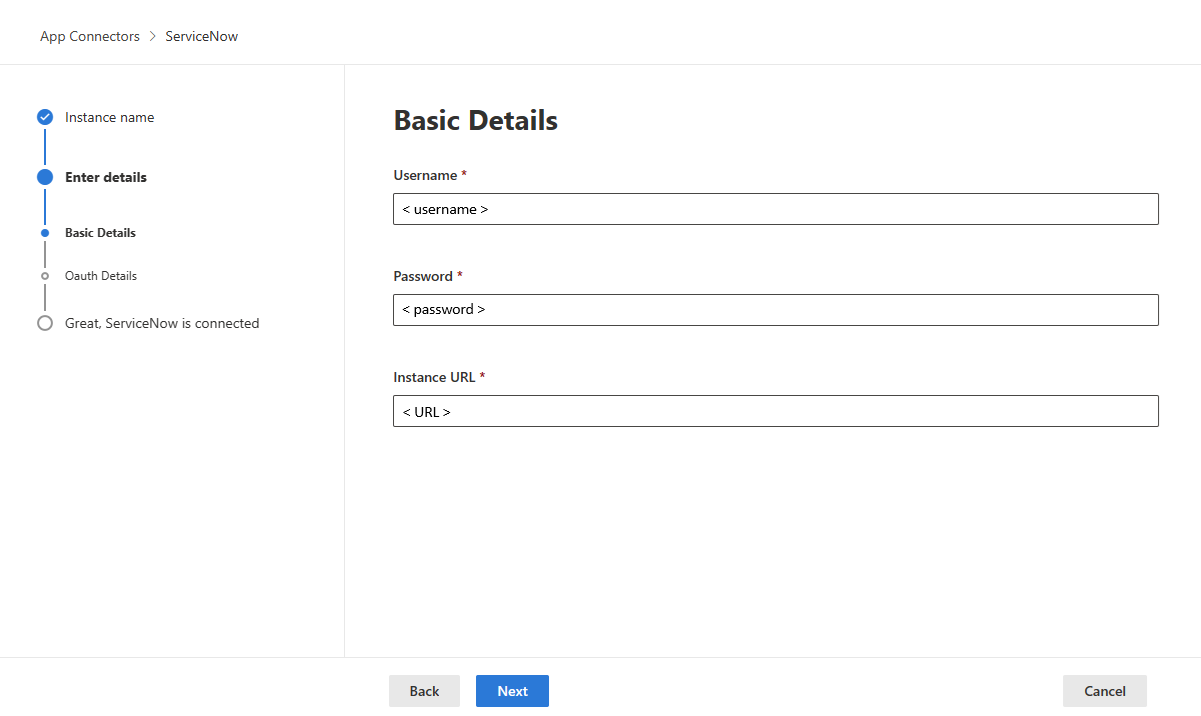

Sonraki pencerede bağlantıya bir ad verin ve İleri'yi seçin.

Ayrıntıları girin sayfasında OAuth belirtecini kullanarak bağlan (önerilen) öğesini seçin. İleri'yi seçin.

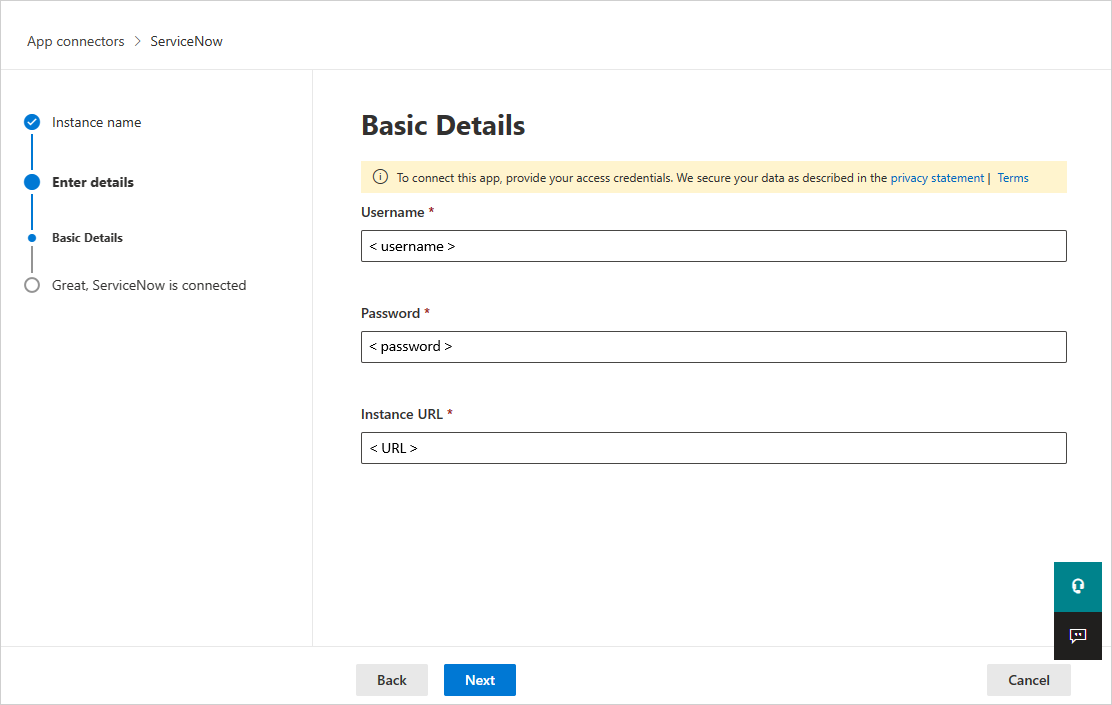

Temel Ayrıntılar sayfasında, uygun kutulara ServiceNow kullanıcı kimliğinizi, parolanızı ve örnek URL'nizi ekleyin. İleri'yi seçin.

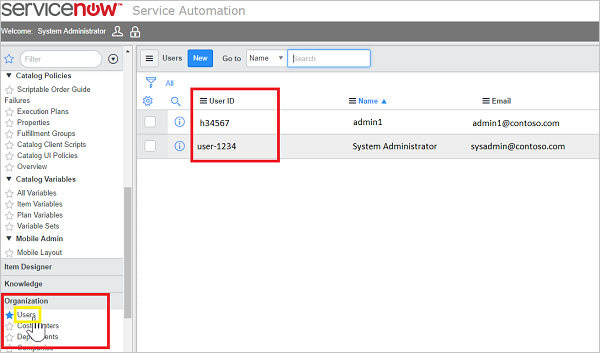

ServiceNow Kullanıcı Kimliğinizi bulmak için ServiceNow portalında Kullanıcılar'a gidin ve tabloda adınızı bulun.

OAuth Ayrıntıları sayfasında İstemci Kimliğinizi ve İstemci Gizli Anahtarınızı girin. İleri'yi seçin.

Microsoft Defender Portalı'nda Ayarlar'ı seçin. Ardından Cloud Apps'i seçin. Bağlı uygulamalar'ın altında Uygulama Bağlayıcıları'nı seçin. Bağlı Uygulama Bağlayıcısı'nın durumunun Bağlı olduğundan emin olun.

ServiceNow'u bağladıktan sonra, bağlantıdan önceki yedi gün boyunca olayları alırsınız.

Eski ServiceNow bağlantısı

ServiceNow'u Bulut için Defender Uygulamalarına bağlamak için yönetici düzeyinde izinlere sahip olmanız ve ServiceNow örneğinin API erişimini desteklediğinden emin olmanız gerekir.

ServiceNow hesabınızda bir Yönetici hesabıyla oturum açın.

Bulut için Defender Uygulamaları için yeni bir hizmet hesabı oluşturun ve Yeni oluşturulan hesaba Yönetici rolünü ekleyin.

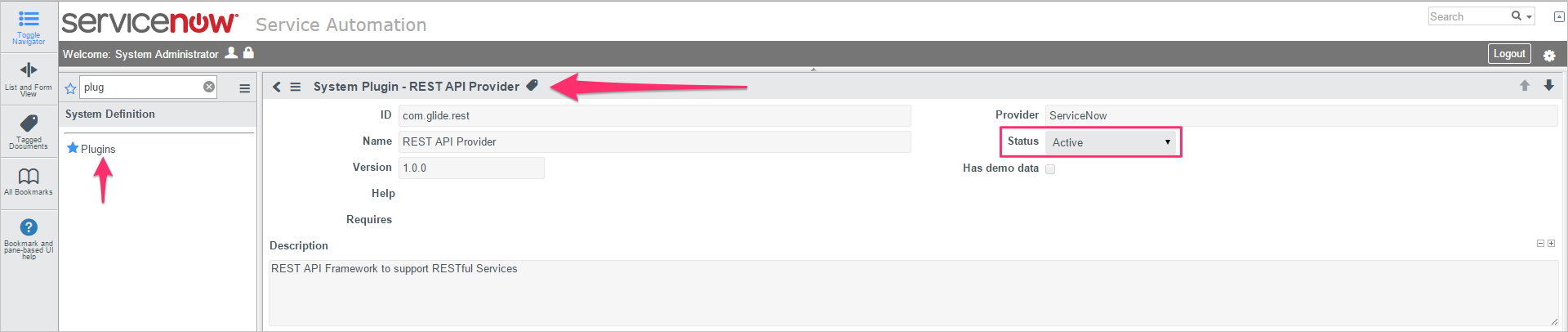

REST API eklentisinin etkin olduğundan emin olun.

Microsoft Defender Portalı'nda Ayarlar'ı seçin. Ardından Cloud Apps'i seçin. Bağlı uygulamalar'ın altında Uygulama Bağlayıcıları'nı seçin.

Uygulama bağlayıcısı sayfasında +Bir uygulamayı bağla'yı ve ardından ServiceNow'u seçin.

Sonraki pencerede bağlantıya bir ad verin ve İleri'yi seçin.

Ayrıntıları girin sayfasında Yalnızca kullanıcı adı ve parola kullanarak bağlan'ı seçin. İleri'yi seçin.

Temel Ayrıntılar sayfasında, uygun kutulara ServiceNow kullanıcı kimliğinizi, parolanızı ve örnek URL'nizi ekleyin. İleri'yi seçin.

Bağlan'ı seçin.

Microsoft Defender Portalı'nda Ayarlar'ı seçin. Ardından Cloud Apps'i seçin. Bağlı uygulamalar'ın altında Uygulama Bağlayıcıları'nı seçin. Bağlı Uygulama Bağlayıcısı'nın durumunun Bağlı olduğundan emin olun. ServiceNow'u bağladıktan sonra, bağlantıdan önceki yedi gün boyunca olayları alırsınız.

Uygulamayı bağlarken sorun yaşıyorsanız bkz . Uygulama Bağlayıcılarında Sorun Giderme.

Sonraki adımlar

Herhangi bir sorunla karşılaşırsanız size yardımcı olmak için buradayız. Ürün sorununuzla ilgili yardım veya destek almak için lütfen bir destek bileti açın.