Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

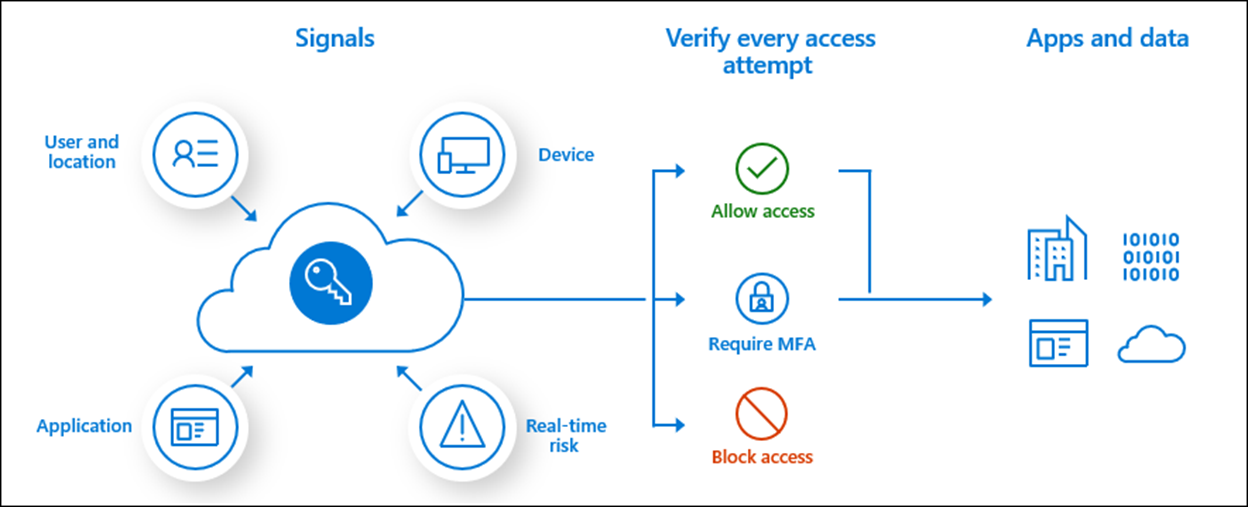

Koşullu Erişim sinyalleri yorumlar, ilkeler uygular ve bir kullanıcıya kaynaklara erişim izni verilip verilmediğini belirler. Bu makalede, dış kullanıcılara Koşullu Erişim ilkeleri uygulama hakkında bilgi edinin. Bu makalede, Koşullu Erişim ile kullanabileceğiniz bir özellik olan yetkilendirme yönetimine erişiminiz olmayabilir.

Daha fazla bilgi edinin:

Aşağıdaki diyagramda, Koşullu Erişim'e erişim işlemlerini tetikleyen sinyaller gösterilmektedir.

Başlamadan önce

Bu makale, 10 makalelik bir dizide 7 numaradır. Makaleleri sırayla incelemenizi öneririz. Serinin tamamını görmek için Sonraki adımlar bölümüne gidin.

Güvenlik planını Koşullu Erişim ilkeleriyle hizalama

Üçüncü makalede, 10 makaleden oluşan bir dizi makalede güvenlik planı oluşturma yönergeleri yer alır. Dış erişim için Koşullu Erişim ilkeleri oluşturmaya yardımcı olması için bu planı kullanın. Güvenlik planının bir bölümü şunları içerir:

- Basitleştirilmiş erişim için gruplandırılmış uygulamalar ve kaynaklar

- Dış kullanıcılar için oturum açma gereksinimleri

Önemli

İlkeleri uygulamadan önce test etmek için iç ve dış kullanıcı test hesapları oluşturun.

Kaynaklara dış erişim için güvenlik planı oluşturma başlıklı üçüncü makaleye bakın

Dış erişim için Koşullu Erişim ilkeleri

Aşağıdaki bölümler, Koşullu Erişim ilkeleriyle dış erişimi yönetmeye yönelik en iyi yöntemlerdir.

Yetkilendirme yönetimi veya grupları

Yetkilendirme yönetiminde bağlı kuruluşları kullanamıyorsanız, bir Microsoft Entra güvenlik grubu veya iş ortağı kuruluşlar için Microsoft 365 Grubu oluşturun. Bu iş ortağından kullanıcıları gruba atayın. Grupları Koşullu Erişim ilkeleri'nde kullanabilirsiniz.

Daha fazla bilgi edinin:

- Yetkilendirme yönetimi nedir?

- Microsoft Entra gruplarını ve grup üyeliğini yönetme

- Yöneticiler için Microsoft 365 Gruplarına Genel Bakış

Koşullu Erişim ilkesi oluşturma

Mümkün olduğunca az Koşullu Erişim ilkesi oluşturun. Aynı erişim gereksinimlerine sahip uygulamalar için bunları aynı ilkeye ekleyin.

Koşullu Erişim ilkeleri en fazla 250 uygulama için geçerlidir. 250'den fazla uygulama aynı erişim gereksinimine sahipse, yinelenen ilkeler oluşturun. Örneğin, İlke A 1-250 uygulamaları için geçerlidir, İlke B 251-500 uygulamaları için geçerlidir vb.

Adlandırma kuralı

İlke amacını doğrulayan bir adlandırma kuralı kullanın. Dış erişim örnekleri şunlardır:

- HariciErişim_eylemalındı_UygulamaGrubu

- DışErişim_Engelle_FinansUygulamaları

Belirli dış kullanıcılara dış erişime izin ver

Küçük, belirli bir grup için erişime izin vermenin gerekli olduğu senaryolar vardır.

Başlamadan önce, kaynaklara erişen dış kullanıcıları içeren bir güvenlik grubu oluşturmanızı öneririz. Bkz. Microsoft Entra gruplarını ve grup üyeliğini yönetme.

- Microsoft Entra yönetim merkezinde en azından Koşullu Erişim Yöneticisi olarak oturum açın.

- Entra Id>Koşullu Erişim'e göz atın.

- Yeni ilke oluştur'u seçin.

- İlkenize bir ad verin. Kuruluşların ilkelerinin adları için anlamlı bir standart oluşturmalarını öneririz.

-

Atamalar'ın altında Kullanıcılar'ı veya iş yükü kimliklerini seçin.

- Ekle'nin altında Tüm konuklar ve dış kullanıcılar'ı seçin.

- Dışla'nın altındaKullanıcılar ve gruplar'ı seçin ve kuruluşunuzun acil durum erişimi veya kırılacak cam hesapları ile harici kullanıcılar güvenlik grubunu seçin.

-

Kaynak hedefle>(eski adıyla bulut uygulamaları) altında aşağıdaki seçenekleri belirleyin:

- Ekle'nin altında Tüm kaynaklar (eski adıyla 'Tüm bulut uygulamaları') öğesini seçin.

- Dışla'nın altında, dışlamak istediğiniz uygulamaları seçin.

- Erişim denetimleri>İzin Ver altında Erişimi engelle'yi ve ardından Seçme'yi seçin.

- İlkenizi etkinleştirmek için oluşturmak için Oluştur'u seçin.

Not

Yöneticiler ayarları yalnızca rapor modunu kullanarak onayladıktan sonra, İlkeyi etkinleştir ayarını Yalnızca Rapor konumundan Açık konumuna taşıyabilir.

Daha fazla bilgi edinin: Microsoft Entra Id'de acil durum erişim hesaplarını yönetme

Hizmet sağlayıcısı erişimi

Dış kullanıcılar için Koşullu Erişim ilkeleri hizmet sağlayıcısı erişimini etkileyebilir, örneğin ayrıntılı yönetici temsilcisi ayrıcalıkları.

Daha fazla bilgi edinin: Ayrıntılı temsilci yönetici ayrıcalıklarına (GDAP) giriş

Koşullu Erişim şablonları

Koşullu Erişim şablonları, Microsoft önerileriyle uyumlu yeni ilkeler dağıtmak için kullanışlı bir yöntemdir. Bu şablonlar, çeşitli müşteri türleri ve konumlarında yaygın olarak kullanılan ilkelerle uyumlu koruma sağlar.

Daha fazla bilgi edinin: Koşullu Erişim şablonları (Önizleme)

Sonraki adımlar

Kaynaklara dış erişimin güvenliğini sağlama hakkında bilgi edinmek için aşağıdaki makale serisini kullanın. Listelenen siparişe uymanızı öneririz.

Microsoft Entra ID ile dış erişim için güvenlik duruşunuzu belirleme

Microsoft Entra Id ve Microsoft 365'te gruplarla dış erişimin güvenliğini sağlama

Microsoft Entra B2B işbirliği ile yönetilen işbirliğine geçiş

Microsoft Entra yetkilendirme yönetimi ile dış erişimi yönetme

Koşullu Erişim ilkeleriyle kaynaklara dış erişimi yönetme (Buradasınız)

Duyarlılık etiketleriyle Microsoft Entra Id'de kaynaklara dış erişimi denetleme

Microsoft Entra Id ile Microsoft Teams, SharePoint ve OneDrive İş'e dış erişimin güvenliğini sağlama

Yerel konuk hesaplarını Microsoft Entra B2B konuk hesaplarına dönüştürme