Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft olarak müşterilerimize en yüksek güvenlik düzeyini sağlamayı taahhüt ediyoruz. Kullanabileceği en etkili güvenlik önlemlerinden biri çok faktörlü kimlik doğrulamasıdır (MFA). Microsoft tarafından yapılan araştırma , MFA'nın 99,2% fazla hesap güvenliğini ihlal saldırılarını engelleyebileceğini gösteriyor.

Bu nedenle, 2024'den itibaren tüm Azure oturum açma girişimleri için zorunlu MFA'yı zorunlu kacağız. Bu gereksinim hakkında daha fazla bilgi için blog gönderilerimize bakın Azure zorunlu çok faktörlü kimlik doğrulaması: Ekim 2025'te başlayan 2. aşama ve Azure oturum açma için zorunlu çok faktörlü kimlik doğrulaması duyuruları. Bu konu başlığı altında hangi uygulamaların ve hesapların etkilendiği, zorlamanın kiracılara nasıl dağıtıldığı ve diğer yaygın sorular ve yanıtlar yer alır.

Kuruluşunuz MFA'yı zaten onlar için zorlarsa veya parolasız veya geçiş anahtarı (FIDO2) gibi daha güçlü yöntemlerle oturum açtıysa kullanıcılar için herhangi bir değişiklik olmaz. MFA'nın etkinleştirildiğini doğrulamak için bkz. Kullanıcıların zorunlu MFA için ayarlandığını doğrulama.

Uygulama kapsamı

Zorlama kapsamı, zorlama zamanlamasını, etkilenen uygulamaları ve hesap gereksinimlerini kapsar.

Zorlama aşamaları

Note

2. Aşama için zorlama tarihi 1 Ekim 2025 olarak değiştirildi.

Uygulamalar için MFA'nın uygulanması iki aşamada kullanıma sunulur.

1. Aşama uygulamaları

Ekim 2024'den itibaren Azure portal, Microsoft Entra yönetim merkezinde ve Microsoft Intune yönetim merkezinde oturum açmış hesapların Oluşturma, Okuma, Güncelleştirme veya Silme (CRUD) işlemlerini gerçekleştirmesi için MFA gereklidir. Zorlama, dünya genelindeki tüm kiracılara aşamalı olarak dağıtılacaktır. Şubat 2025'ten itibaren, MFA'nın uygulanması, Microsoft 365 yönetim merkezine girişte aşamalı olarak başlayacaktır. 1. aşama, Azure CLI, Azure PowerShell, Azure mobil uygulama veya IaC araçları gibi diğer Azure istemcilerini etkilemez.

2. Aşama uygulamaları

1 Ekim 2025'den itibaren, Azure CLI, Azure PowerShell, Azure mobil uygulamada, IaC araçlarında ve REST API uç noktalarında oturum açıp Oluşturma, Güncelleştirme veya Silme işlemlerini gerçekleştiren hesaplar için MFA zorlaması aşamalı olarak başlayacaktır. Okuma işlemleri Çok Faktörlü Kimlik Doğrulama (MFA) gerektirmez.

Bazı müşteriler hizmet hesabı olarak Microsoft Entra ID bir kullanıcı hesabı kullanabilir. Kullanıcı tabanlı hizmet hesaplarının, iş yükü kimlikleri ile güvenli bulut tabanlı hizmet hesaplarına geçirilmesi önerilir.

Uygulama Kimlikleri ve URL'ler

Aşağıdaki tabloda Azure için etkilenen uygulamalar, uygulama kimlikleri ve URL'ler listelenmektedir.

| Uygulama Adı | App ID | Yürürlüğe girer |

|---|---|---|

| Azure portalı | c44b4083-3bb0-49c1-b47d-974e53cbdf3c | 2024'ün ikinci yarısı |

| Microsoft Entra yönetim merkezi | c44b4083-3bb0-49c1-b47d-974e53cbdf3c | 2024'ün ikinci yarısı |

| Microsoft Intune yönetim merkezi | c44b4083-3bb0-49c1-b47d-974e53cbdf3c | 2024'ün ikinci yarısı |

| Azure komut satırı arabirimi (Azure CLI) | 04b07795-8ddb-461a-bbee-02f9e1bf7b46 | 1 Ekim 2025, Cumartesi |

| Azure PowerShell | 1950a258-227b-4e31-a9cf-717495945fc2 | 1 Ekim 2025, Cumartesi |

| Azure mobil uygulaması | 0c1307d4-29d6-4389-a11c-5cbe7f65d7fa | 1 Ekim 2025, Cumartesi |

| Kod Olarak Altyapı (IaC) araçları | Azure CLI veya Azure PowerShell kimlikleri kullanma | 1 Ekim 2025, Cumartesi |

| REST API (Denetim Düzlemi) | N/A | 1 Ekim 2025, Cumartesi |

| Azure SDK | N/A | 1 Ekim 2025, Cumartesi |

Aşağıdaki tabloda, Microsoft 365 için etkilenen uygulamalar ve URL'ler listelenmektedir.

| Uygulama Adı | URL | Yürürlüğe girer |

|---|---|---|

| Microsoft 365 yönetim merkezi | https://portal.office.com/adminportal/home |

Şubat 2025 |

| Microsoft 365 yönetim merkezi | https://admin.cloud.microsoft |

Şubat 2025 |

| Microsoft 365 yönetim merkezi | https://admin.microsoft.com |

Şubat 2025 |

Accounts

Uygulamalar bölümünde belirtilen işlemleri gerçekleştirmek için oturum açabilen tüm hesapların, uygulama başladığında MFA'yı tamamlaması gerekir. Kullanıcıların Azure üzerinde barındırılan diğer uygulamalara, web sitelerine veya hizmetlere erişimlerinde MFA kullanmaları gerekmez. Daha önce listelenen her uygulama, web sitesi veya hizmet sahibi, kullanıcılar için kimlik doğrulama gereksinimlerini denetler.

Break cam veya acil durum erişim hesapları zorlama başladıktan sonra çok faktörlü kimlik doğrulama ile oturum açmak için de gereklidir. Bu hesapları geçiş anahtarını (FIDO2) kullanacak şekilde güncelleştirmenizi veya MFA için sertifika tabanlı kimlik doğrulamasını yapılandırmanızı öneririz. Her iki yöntem de MFA gereksinimini karşılar.

Yönetilen kimlikler ve hizmet sorumluları gibi iş yükü kimlikleri, bu MFA zorlamasının her iki aşamasından da etkilenmez. Otomasyon çalıştırmak için (betikler veya diğer otomatik görevler dahil) hizmet hesabı olarak kullanıcı kimlikleri kullanılıyorsa, yaptırım başladığında bu kullanıcı kimliklerinin MFA ile oturum açması zorunlu hale gelir. Otomasyon için kullanıcı kimlikleri önerilmez. Bu kullanıcı kimliklerini iş yükü kimliklerine geçirmeniz gerekir.

Müşteri kütüphaneleri

OAuth 2.0 Kaynak Sahibi Parola Kimlik Bilgileri (ROPC) belirteci verme akışı MFA ile uyumsuz. Microsoft Entra kiracınızda MFA etkinleştirildikten sonra, uygulamalarınızda kullanılan ROPC tabanlı API'ler hatalar verir. Microsoft Kimlik Doğrulama Kitaplıklarında (MSAL) ROPC tabanlı API'lerden geçiş yapma hakkında daha fazla bilgi için bkz. ROPC'den geçiş yapma. Dile özgü MSAL yönergeleri için aşağıdaki sekmelere bakın.

Microsoft.Identity.Client paketini ve uygulamanızda aşağıdaki API'lerden birini kullanıyorsanız değişiklikler gereklidir. Genel istemci API'si kullanımdan kaldırılmıştır4.74.0 sürümü itibariyle:.

- IByUsernameAndPassword.AcquireTokenByUsernamePassword (gizli istemci API'si)

- PublicClientApplication.AcquireTokenByUsernamePassword (genel istemci API'si) [kullanım dışı]

Aynı genel MSAL kılavuzu Azure Kimlik kitaplıkları için de geçerlidir. Bu kitaplıklarda sağlanan UsernamePasswordCredential sınıfı MSAL ROPC tabanlı API'leri kullanır. Dile özgü yönergeler için aşağıdaki sekmelere bakın.

Azure.Identity paketini kullanıyorsanız ve uygulamanızda aşağıdakilerden birini yapıyorsanız değişiklikler gereklidir:

- aşağıdaki iki ortam değişkeninin ayarlandığı DefaultAzureCredential veya EnvironmentCredential kullanın:

AZURE_USERNAMEAZURE_PASSWORD

sürümünden itibaren sürümüyle birlikte kullanımdan kaldırılmış

Kullanıcı tabanlı hizmet hesaplarını iş yükü kimliklerine geçirme

Müşterilerin hizmet hesabı olarak kullanılan kullanıcı hesaplarını bulmalarını ve bunları iş yükü kimliklerine geçirmeye başlamalarını öneririz. Geçiş genellikle iş yükü kimliklerini kullanmak için betiklerin ve otomasyon işlemlerinin güncelleştirilmesini gerektirir.

Kullanıcıların zorunlu MFA için ayarlandığını doğrulamak ve hizmet hesabı olarak kullanılan kullanıcı hesapları da dahil olmak üzere tüm kullanıcı hesaplarını tanımlamak amacıyla uygulamalara oturum açmalarını gözden geçirin.

Bu uygulamalarla kimlik doğrulaması için kullanıcı tabanlı hizmet hesaplarından iş yükü kimliklerine geçiş hakkında daha fazla bilgi için bkz:

- Azure CLI kullanarak yönetilen bir kimlikle Azure'a oturum açın

- Azure CLI kullanarak bir hizmet ilkesiyle Azure'da oturum aç

- Otomasyon senaryoları için Azure PowerShell'e etkileşimsiz giriş hem yönetilen kimlik hem de hizmet birimi kullanım örnekleri için rehberlik içerir

Bazı müşteriler, kullanıcı tabanlı hizmet hesaplarına Koşullu Access ilkeleri uygular. Kullanıcı tabanlı lisansı geri alabilir ve iş yükü kimlikleri için Koşullu Erişim uygulamak üzere iş yükü kimlikleri lisansı ekleyebilirsiniz.

Federasyon Kimlik Sağlayıcısını dış MFA'ya geçirme

Dış MFA çözümleri için destek , dış MFA ile sağlanır ve MFA gereksinimini karşılamak için kullanılabilir. Eski Koşullu Access özel denetimler önizlemesi MFA gereksinimini karşılamaz. Microsoft Entra Id ile bir dış çözüm kullanmak için dış MFA'ya geçmeniz gerekir.

Active Directory Federation Services gibi bir federasyon Kimlik Sağlayıcısı (IdP) kullanıyorsanız ve MFA sağlayıcınız doğrudan bu federasyon IdP'si ile tümleştirilmişse, federasyon IdP'si bir MFA talebi gönderecek şekilde yapılandırılmalıdır. Daha fazla bilgi için Microsoft Entra MFA için beklenen gelen doğrulama bilgileri bakınız.

Zorunlu MFA uygulamasına hazırlanma

MFA zorlamasına hazırlanmak için, kullanıcıların MFA ile oturum açmasını gerektiren bir Koşullu Erişim ilkesi yapılandırın. İlkede özel durumlar veya dışlamalar yapılandırdıysanız, bunlar artık geçerli değildir. Azure hedefleyen ve kimlik avına dayanıklı MFA gibi daha güçlü kimlik doğrulaması gerektiren daha kısıtlayıcı Koşullu Access ilkeleriniz varsa, bunlar uygulanmaya devam eder.

Koşullu Access için Microsoft Entra ID P1 veya P2 lisansı gerekir. Koşullu Access kullanamıyorsanız güvenlik varsayılanlarını etkinleştirin.

Azure Policy yerleşik tanımları kullanarak MFA'yı kendi kendine zorunlu kılabilirsiniz. Daha fazla bilgi edinmek ve bu ilke atamalarını ortamınızda uygulamak için adım adım bir genel bakışı izlemek için bkz. Tutorial: Azure Policy aracılığıyla MFA kendi kendine uygulama.

En iyi uyumluluk deneyimi için kiracınızdaki kullanıcıların Azure CLI sürüm 2.76 ve Azure PowerShell sürüm 14.3 veya üzerini kullandığından emin olun. Aksi takdirde, şu konularda açıklandığı gibi hata iletilerini görmeyi bekleyebilirsiniz:

Note

MFA olmadan oturum açan kullanıcılar 2. Aşama uygulamasını kullanabilir. Ancak bir kaynak oluşturmaya, güncelleştirmeye veya silmeye çalışırlarsa, uygulama MFA ile oturum açması gerektiğini ve bir talep sınaması gerektiğini belirten bir hata döndürür. Bazı istemciler, kullanıcıdan adım atıp MFA gerçekleştirmesini istemesi için talep sınamasını kullanır. Diğer istemciler MFA istemi olmadan yalnızca hatayı döndürür. Kullanıcıların hata görmeden önce MFA'yı karşılamasına yardımcı olmak için Koşullu Access ilkesi veya güvenlik varsayılanları önerilir.

1. Aşama MFA uygulamasına hazırlanmak için daha fazla zaman talep etme

Bazı müşterilerin bu MFA gereksinimine hazırlanmak için daha fazla zamana ihtiyacı olabileceğini anlıyoruz. Microsoft, karmaşık ortamları veya teknik engelleri olan müşterilerin kiracıları için 1. Aşama'nın uygulanmasını 30 Eylül 2025'e kadar ertelemesine olanak tanır.

Zorlama başlangıç tarihini ertelemek istedikleri her kiracı için bir Global Administrator, başlangıç tarihi seçmek üzere https://aka.ms/managemfaforazure'a gidebilir.

Caution

Azure portal gibi Microsoft hizmetlerini access hesaplar tehdit aktörleri için son derece değerli hedefler olduğundan, uygulama başlangıç tarihini erteleyerek ek risk alırsınız. Tüm kiracıların bulut kaynaklarının güvenliğini sağlamak için MFA'yı şimdi ayarlamasını öneririz.

2. Aşama MFA uygulamasına hazırlanmak için daha fazla süre talep etme

Microsoft, karmaşık ortamları veya teknik engelleri olan müşterilerin kiracıları için 2. Aşama'nın uygulanmasını 1 Temmuz 2026'ya kadar ertelemesine olanak tanır. Faz 2 MFA zorlamasına hazırlanmak için https://aka.ms/postponePhase2MFA'den daha fazla zaman talep edebilirsiniz. Başka bir başlangıç tarihi seçin ve Uygula'yı seçin. 2. Aşama zorlama başladıktan sonra, zorlamayı geçici olarak kaldırmak için Microsoft Yardım ve Destek'e bir istek gönderebilirsiniz. İstek, güvenlik etkilerinden dolayı bir Global Administrator tarafından yapılmalıdır.

Note

1. Aşama'nın başlangıcını ertelediyseniz, 2. Aşama'nın başlangıcı da aynı tarihe ertelenmiş olur. 2. Aşama için daha sonraki bir başlangıç tarihi seçebilirsiniz.

Zorunlu MFA uygulamasını onaylayın

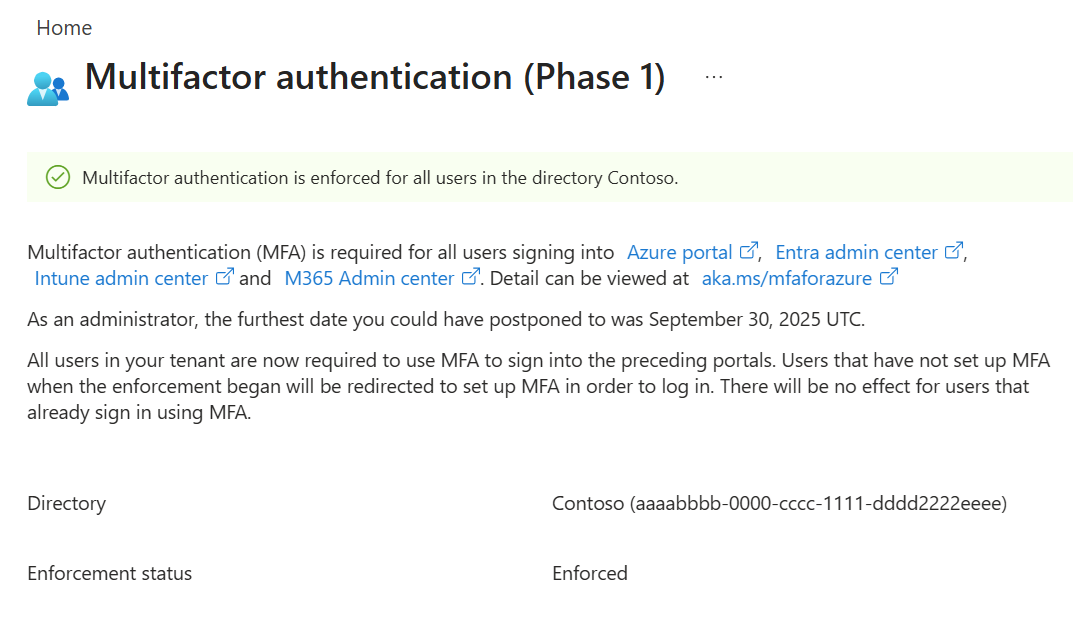

1. Aşama uygulamasını onayla

Kiracınız için 1. Aşama zorunlu MFA'nın zorunlu olduğunu onaylamak için:

Azure portalındaGenel Yönetici olarak oturum açın.

https://aka.ms/managemfaforazure adresine göz atın.

Çok Faktörlü kimlik doğrulaması (1. Aşama) sayfasında kiracınız için zorlamanın başladığını onaylayan bir başlık gösterildiğini doğrulayın.

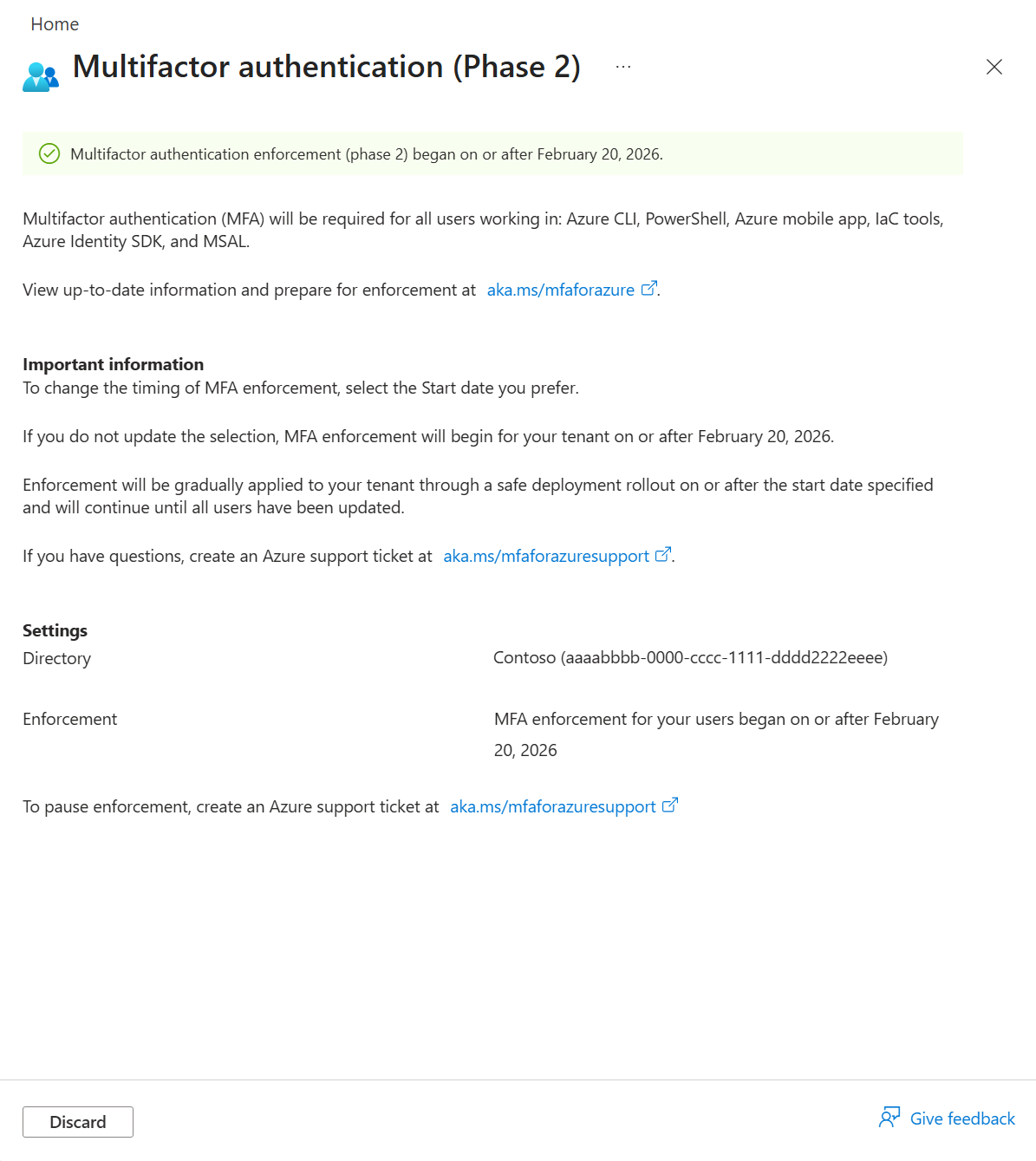

2. Aşama uygulamasını onayla

Kiracınız için 2. Aşama zorunlu MFA'nın zorunlu olduğunu onaylamak için:

Azure portalındaGenel Yönetici olarak oturum açın.

https://aka.ms/postponePhase2MFA adresine göz atın.

Çok faktörlü kimlik doğrulaması (2. Aşama) sayfasında kiracınız için zorlamanın başladığını onaylayan bir başlık gösterildiğini doğrulayın.

Microsoft Entra ID oturum açma günlükleri, çok faktörlü kimlik doğrulama (MFA) gereksiniminin menşei olarak MFA'yı zorlayan uygulamayı gösterir.

FAQs

Soru: 2. Aşama MFA zorlaması hangi hesapları etkiler?

Answer: Azure 2. Aşama zorlama, PowerShell, CLI, SDK'lar ve hatta REST API'ler dahil olmak üzere herhangi bir Azure istemcisi aracılığıyla Azure kaynak yönetimi eylemleri gerçekleştiren tüm kullanıcı hesapları için geçerlidir. Bu zorlama Azure Resource Manager sunucu tarafında olduğundan, https://management.azure.com hedefleyen tüm istekler zorlama kapsamındadır. Otomasyon hesapları, yönetilen kimlik veya hizmet ilkesi kullandıkları sürece kapsama dahil değildir. Kullanıcı kimlikleri olarak ayarlanan tüm otomasyon hesapları zorunlu kılınacaktır.

Question: Koşullu Erişim olmadan Çok Faktörlü Kimlik Doğrulama zorlamasının etkisini nasıl anlayabilirim?

Answer: Microsoft Entra ID lisansınız Koşullu Erişim'i içermiyorsa, MFA uygulamasının kiracınızı nasıl etkilediğini anlamak için Azure Policy kullanabilirsiniz. Sistem zorlaması sırasında Microsoft, Azure Policy'i kiracınıza uygular. İstediğiniz zaman aynı Azure policy kendiniz dağıtmak için bu adımları izleyebilirsiniz. İlkeyi Denetim modunda dağıtabilir ve ardından Zorlama moduna dönüştürebilirsiniz. Zorlama modundayken kiracınızda bu ilkenin uygulanacağı tarihi seçebilirsiniz. Daha sonra Microsoft MFA'yı zorunlu kıldığında kiracınız üzerinde başka bir etki kalmaz.

Soru: Belirli hesaplar için özel durumlar var mı?

Answer: Sistem uygulaması, bir öğrenci hesabı, break-glass hesabı, etkinleştirilmiş veya uygun rollere sahip bir yönetici hesabı ya da kendileri için etkinleştirilen kullanıcı dışlamaları olup olmadıklarına bakılmaksızın tüm kullanıcı hesapları için geçerlidir. Bu hesap türlerinin her biri Azure kaynak yönetimi eylemleri gerçekleştirebilir ve risk altında olmaları durumunda aynı güvenlik riski oluşturabilir.

Question: Microsoft Graph API'ler 2. Aşama uygulaması kapsamında mı?

Answer: Genel olarak, Microsoft Graph API'leri Azure MFA zorlama kapsamında değildir. Yalnızca https://management.azure.com/'ye gönderilen istekler zorlama kapsamındadır.

Soru: Kiracı yalnızca test için kullanılıyorsa MFA gerekli mi?

Answer: Evet, her Azure kiracısı, test ortamları için özel durum dışında MFA gerektirir.

Question: Bu gereksinim Microsoft 365 admin center nasıl etkiler?

Answer: Zorunlu MFA, Şubat 2025'ten itibaren Microsoft 365 yönetim merkezine uygulanmaya başlanacak. Microsoft 365 yönetici merkezi için zorunlu MFA gereksinimi hakkında daha fazla bilgi edinmek için Microsoft 365 yönetici merkezi için zorunlu çok faktörlü kimlik doğrulaması başlıklı blog yazısını okuyun.

Soru: Oturum açık kalsın seçeneğini belirlersem MFA'yı tamamlamam gerekir mi?

Yanıt: Evet, Oturum aç'ı seçseniz bile, bu uygulamalarda oturum açabilmek için önce MFA'yı tamamlamanız gerekir.

Soru: Zorlama B2B konuk hesapları için geçerli mi?

Answer: Evet, MFA'ya ya iş ortağı kaynak kiracısından ya da MFA isteklerini kiracılar arası erişim kullanarak kaynak kiracıya gönderecek şekilde ayarlanmışsa kullanıcının ev kiracısından uyulması gerekir.

Question: Uygulama, ABD Hükümeti'ne yönelik Azure veya Azure egemen bulutlar için geçerli mi?

Answer: Microsoft zorunlu MFA'yı yalnızca genel Azure bulutunda uygular. Microsoft şu anda US Government veya diğer Azure bağımsız bulutlar için Azure MFA'yı zorunlu kılmamaktadır.

Soru: MFA'yı başka bir kimlik sağlayıcısı veya MFA çözümü kullanarak zorunlu kılıp Microsoft Entra MFA'yı kullanarak uygulamazsak nasıl uyum sağlayabiliriz?

Answer: Üçüncü taraf MFA doğrudan Microsoft Entra ID ile tümleştirilebilir. Daha fazla bilgi için bkz. Microsoft Entra çok faktörlü kimlik doğrulaması dış yöntem sağlayıcısı başvurusu. Microsoft Entra ID isteğe bağlı olarak bir federasyon kimlik sağlayıcısıyla yapılandırılabilir. Bu durumda, talebi Microsoft Entra Id'ye göndermek için kimlik sağlayıcısı çözümünün düzgün yapılandırılması multipleauthn gerekir. Daha fazla bilgi için bkz. Federasyon IdP'den gelen MFA talepleri ile Microsoft Entra ID çok faktörlü kimlik doğrulaması (MFA) denetimlerini karşılama.

Soru: Zorunlu MFA, Microsoft Entra Connect veya Microsoft Entra Cloud Sync ile eşitleme yeteneğimi etkileyecek mi?

Yanıt: Hayır. Eşitleme hizmeti hesabı zorunlu MFA gereksiniminden etkilenmez. Yalnızca daha önce listelenen uygulamalar oturum açmak için MFA gerektirir.

Soru: Geri çevirebilecek miyim?

Answer: Geri çevirmenin hiçbir yolu yoktur. Bu güvenlik hareketi, Azure platformunun güvenliği ve güvenliği açısından kritik öneme sahiptir ve bulut satıcıları arasında yinelenmektedir. Örneğin, Tasarımla Güvende: AWS, 2024'te MFA gereksinimlerini geliştirecek.

Zorlama başlangıç tarihini erteleme seçeneği müşteriler tarafından kullanılabilir. Genel Yöneticiler, kiracılarının zorlama başlangıç tarihini ertelemek için Azure portalı'na erişebilir. Genel Yöneticilerin bu sayfadaki MFA zorlamasının başlangıç tarihini ertelemeden önce yükseltilmiş erişim olması gerekir. Ertelemesi gereken her kiracı için bu eylemi gerçekleştirmeleri gerekir.

Question: Hiçbir şeyin bozulmadığından emin olmak için Azure ilkeyi zorlamadan önce MFA'yı test edebilir miyim?

Soru: MFA zaten etkinleştirildiyse ne olacak?

Answer: Daha önce listelenen uygulamalara erişim sağlayan kullanıcıları için zaten MFA gerektiren müşteriler herhangi bir değişiklikle karşılaşmaz. Kullanıcıların yalnızca bir alt kümesi için MFA'ya ihtiyacınız varsa, MFA kullanmayan tüm kullanıcıların artık uygulamalarda oturum açtıklarında MFA kullanması gerekir.

Question: Microsoft Entra ID'da MFA etkinliğini nasıl gözden geçirebilirim?

Yanıt: Bir kullanıcıdan MFA ile oturum açmasının istenme zamanı hakkındaki ayrıntıları gözden geçirmek için Microsoft Entra oturum açma günlüklerini kullanın. Daha fazla bilgi için bkz. Microsoft Entra çok faktörlü kimlik doğrulaması için oturum açma olayı ayrıntıları.

Soru: "Cam kır" senaryom varsa ne olacak?

Yanıt: Bu hesapları geçiş anahtarını (FIDO2) kullanacak şekilde güncelleştirmenizi veya MFA için sertifika tabanlı kimlik doğrulamasını yapılandırmanızı öneririz. Her iki yöntem de MFA gereksinimini karşılar.

Soru: Uygulanmadan önce MFA'yı etkinleştirme hakkında bir e-posta almazsam ve ardından kilitlenirsem ne olur? Bu sorunu nasıl çözmeliyim?

Yanıt: Kullanıcıların kilitlenmemesi gerekir, ancak kiracıları için zorlama başlatıldıktan sonra MFA'yı etkinleştirmelerini isteyen bir ileti alabilirler. Kullanıcı kilitlenmişse başka sorunlar da olabilir. Daha fazla bilgi için bkz. Hesap kilitlendi.

İlgili içerik

MFA'nın nasıl yapılandırılacağı ve dağıtılacağı hakkında daha fazla bilgi edinmek için aşağıdaki konuları gözden geçirin:

- Kullanıcıların oturum açamadığı bir kiracı için uygulama zorunluluğunu erteleme

- Kullanıcıların zorunlu MFA için ayarlandığını doğrulama

- Tutorial: Microsoft Entra çok faktörlü kimlik doğrulamasıyla kullanıcı oturum açma olaylarının güvenliğini sağlama

- Microsoft Entra çok faktörlü kimlik doğrulama dağıtımını planlayın

- Kimlik avına karşı dayanıklı MFA yöntemleri

- Microsoft Entra çok faktörlü kimlik doğrulaması

- Kimlik doğrulama yöntemleri