你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

借助安全建议改善安全态势

借助 Microsoft Defender for IoT 的安全建议,改善网络中运行状况不正常的设备的网络安全态势。 通过创建可操作的、具有优先级的缓解计划来减少攻击面,以解决 OT/IoT 网络中的独特挑战。

重要

“推荐”页目前处于“预览阶段”。 请参阅 Microsoft Azure 预览版的补充使用条款,了解适用于 beta 版、预览版或其他尚未正式发布的 Azure 功能的其他法律条款。

在 Azure 门户上的 Defender for IoT“建议”页上查看当前为组织提供的所有建议。 例如:

“可用建议”小组件显示的是建议数量,表示当前可对运行状况不正常的设备执行的可操作步骤。 我们建议定期查看不正常的设备、采取建议的操作并尽可能地减少可用建议的数量。

备注

只有与环境相关的建议显示在网格中,至少找到一个正常运行或运行不正常的设备。 不会看到与网络中的任何设备无关的建议。

建议以网格形式显示,详细信息显示在以下列中:

| 列名称 | 说明 |

|---|---|

| 严重性 | 指示建议的缓解步骤的紧急程度。 |

| 名称 | 建议的名称,作为建议的缓解步骤的摘要。 |

| 运行状况不正常的设备 | 检测到的与建议步骤相关的设备数。 |

| 正常运行的设备 | 检测到的已执行建议的步骤且不需要采取任何措施的设备数。 |

| 上次更新时间 | 上次在检测到的设备上触发建议的时间。 |

通过执行以下操作之一来修改列出的建议数据:

- 选择

“编辑列”,可以添加或删除网格中的列。

“编辑列”,可以添加或删除网格中的列。 - 通过在“搜索”框中输入建议名称中的关键字来筛选列表,或选择“添加筛选器”以按任一建议列筛选网格。

若要导出针对网络的所有建议的 CSV 文件,请选择 “导出”。

“导出”。

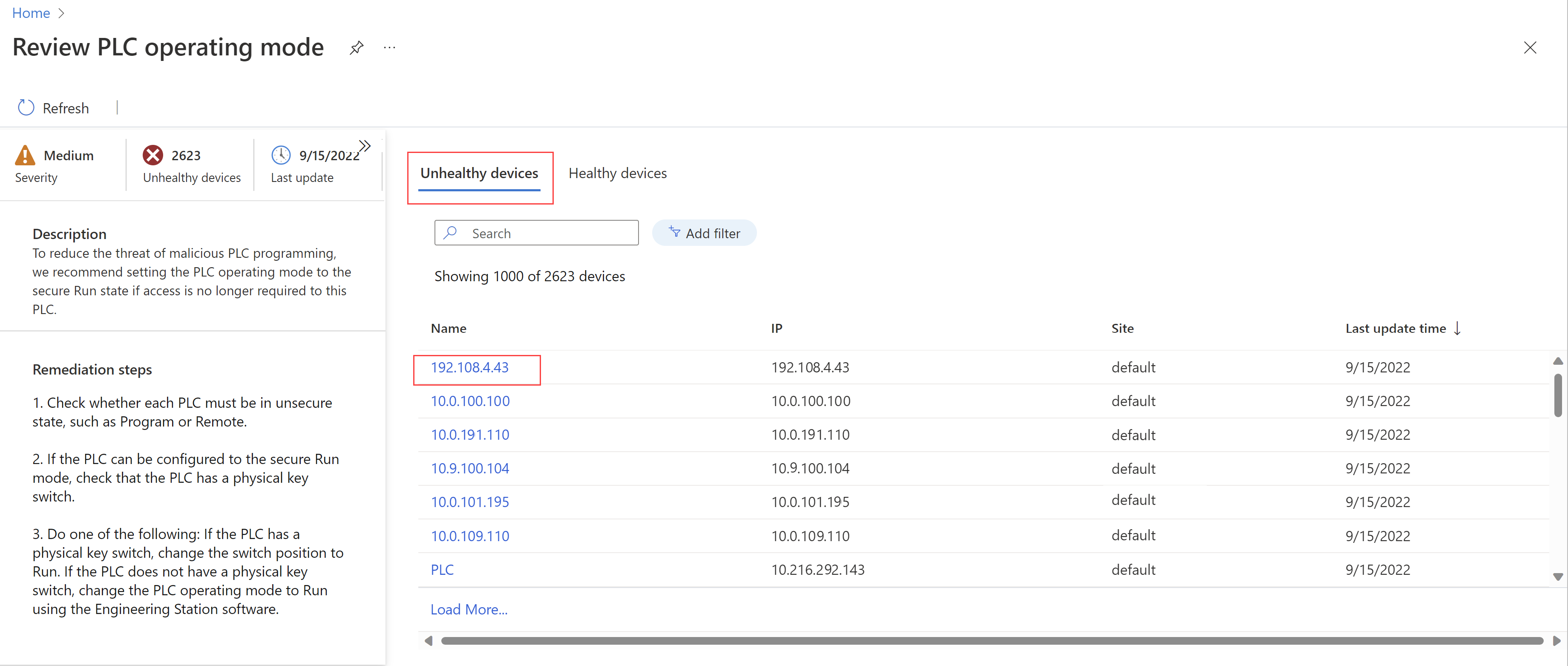

在网格中选择特定建议,可以向下钻取更多详细信息。 建议名称显示为页面的标题。 有关建议严重性、检测到不正常设备数以及左侧小组件中上次更新日期和时间的详细信息。

左侧窗格还显示以下信息:

- 说明:建议的缓解步骤的更多上下文

- 修正步骤:完整地列出建议对不正常设备执行的缓解步骤

在“不正常设备”和“正常设备”选项卡之间切换,可以针对所选建议查看网络中检测到的设备的状态。

例如:

你可能想要查看针对特定设备的所有建议,以便一起处理这些建议。

每个检测到的设备的“设备详细信息”页(可通过设备清单页或通过建议详细信息页上的正常设备或不正常设备列表访问该页面)上也会列出建议。

在设备详细信息页上选择“建议”选项卡,可查看特定于所选设备的安全建议列表。

例如:

以下建议针对 Azure 门户 中的 OT 设备显示:

| 名称 | 说明 |

|---|---|

| OT 网络传感器 | |

| 查看 PLC 操作模式 | 发现具有此建议的设备,其中 PLC 设置为不安全的操作模式状态。 如果不再需要对 PLC 的访问,建议将 PLC 操作模式设置为“安全运行”状态以减少恶意 PLC 编程的威胁。 |

| 查看未授权的设备 | 作为网络基准的一部分,必须对具有此建议的设备进行识别和授权。 建议采取措施来识别任何指示的设备。 断开所有即使在调查后也仍然处于未知状态的设备和网络,从而减少恶意或潜在恶意设备的威胁。 |

| 保护易受攻击的 <供应商> 设备 | 发现具有此建议的设备存在一个或多个严重性漏洞,并由供应商组织。 建议按照设备供应商或 CISA(网络安全和基础结构机构)列出的步骤进行操作。 若要查看所需的修正步骤, 1. 从运行不正常的设备列表中选择一个设备,以查看其完整的漏洞列表。 2.从 “漏洞 ”选项卡中,为要缓解的关键 CVE 选择“ 名称 ”列中的链接。 NVD(国家漏洞数据库)中提供了完整详细信息。 3. 滚动到 NVD 参考咨询、解决方案和工具部分,然后选择列出的任何链接以获取详细信息。 此时会打开来自供应商或 CISA 的咨询页面。 4. 查找并执行针对你的方案列出的修正步骤。 某些漏洞无法通过修补程序进行修正。 |

| 为缺少身份验证的设备设置安全密码 | 如果未根据登录成功进行身份验证,则会发现具有此建议的设备。 建议启用身份验证,并设置长度和复杂性达到最低要求的强密码。 |

| 设置长度和复杂性达到最低要求的强密码 | 根据成功登录,发现具有此建议的设备具有弱密码。 建议将设备密码更改为包含 8 个或更多字符且包含以下类别 3 个字符的密码: - 大写字母 - 小写字母 - 特殊字符 - 数字 (0-9) |

| 禁用不安全的管理协议 | 具有此建议的设备会受到恶意威胁,因为它们使用 Telnet,而 Telnet 不是安全且加密的通信协议。 建议切换到更安全的协议(例如 SSH),完全禁用服务器,或应用网络访问限制。 |

“建议”页中显示的其他建议与 Defender for IoT 微代理相关。

以下 Defender for Endpoint 建议与企业 IoT 客户相关,仅在 Microsoft 365 Defender 中可用:

- 要求对 VNC 管理接口进行身份验证

- 禁用不安全的管理协议 - Telnet

- 删除不安全的管理协议 SNMP V1 和 SNMP V2

- 要求对 VNC 管理接口进行身份验证

有关详细信息,请参阅 安全建议。