注意

Defender 部署工具现在以公共预览版 () 可用于在 Windows 和 Linux 设备上部署 Defender 终结点安全性。 该工具是一个轻型的自我更新应用程序,可简化部署过程。 有关详细信息,请参阅使用 Defender 部署工具将Microsoft Defender终结点安全性部署到 Windows 设备 (预览版) 和使用 Defender 部署工具将Microsoft Defender终结点安全性部署到Linux设备 (预览版) 。

先决条件

若要使用 组策略 (GP) 更新来部署包,必须使用 Windows Server 2008 R2 或更高版本。

对于 Windows Server 2019 及更新版本,可能需要将 替换为

NT AUTHORITY\Well-Known-System-AccountNT AUTHORITY\SYSTEM组策略首选项创建的 XML 文件。如果使用适用于 Windows Server 2012 R2 和Windows Server 2016的新统一Microsoft Defender for Endpoint解决方案,请确保使用中央存储区中的最新 ADMX 文件来获取对正确的访问权限Microsoft Defender for Endpoint策略选项。 请参阅如何在 Windows 中创建和管理用于组策略管理模板的中央存储,并下载用于 Windows 10 的最新文件。

请参阅 标识 Defender for Endpoint 体系结构和部署方法 ,了解部署 Defender for Endpoint 时的各种路径。

打开从服务载入向导下载的 GP 配置包文件 (

WindowsDefenderATPOnboardingPackage.zip) 。 还可以从Microsoft Defender门户获取包:在导航窗格中,选择“ 系统>设置>终结点>设备管理>载入”。

选择操作系统。

在 “部署方法 ”字段中,选择“ 组策略”。

选择“ 下载包 ”并保存 .zip 文件。

将 .zip 文件的内容提取到可供设备访问的共享只读位置。 应有一个名为 OptionalParamsPolicy 的文件夹,该文件 WindowsDefenderATPOnboardingScript.cmd。

若要创建新的 GPO,请打开组策略管理控制台 (GPMC) ,右键单击要配置的组策略对象,然后单击“新建”。 在显示的对话框中输入新 GPO 的名称,然后单击“ 确定”。

(GPMC) 打开组策略管理控制台,右键单击要配置的组策略对象 (GPO) ,然后单击“编辑”。

在组策略管理编辑器中,依次转到“计算机配置”、“首选项”和“控制面板设置”。

右键单击“ 计划的任务”,指向“ 新建”,然后单击“ 立即任务 (至少 Windows 7) ”。

在打开 的“任务” 窗口中,转到“ 常规 ”选项卡。在 “安全选项” 下,单击“ 更改用户或组 ”并键入“SYSTEM”,然后单击“ 检查名称 ”,然后单击 “确定”。 NT AUTHORITY\SYSTEM 显示为任务运行方式的用户帐户。

选择“无论用户是否登录,都运行”,并检查“以最高特权检查运行”框。

在“名称”字段中,键入计划任务的相应名称, (例如 Defender for Endpoint Deployment) 。

转到“操作”选项卡,然后选择“新建...”确保在“操作”字段中选择了“启动程序”。 使用文件服务器的完全限定域名 (FQDN) 输入共享 WindowsDefenderATPOnboardingScript.cmd 文件的 UNC 路径。

选择“ 确定” 并关闭任何打开的 GPMC 窗口。

若要将 GPO 链接到组织单位 (OU) ,请右键单击并选择“ 链接现有 GPO”。 在显示的对话框中,选择要链接组策略对象。 单击“确定”。

提示

载入设备后,可以选择运行检测测试,以验证设备是否已正确载入服务。 有关详细信息,请参阅 在新加入的 Defender for Endpoint 设备上运行检测测试。

其他 Defender for Endpoint 配置设置

对于每个设备,可以说明当通过Microsoft Defender XDR请求提交文件以进行深入分析时,是否可以从设备收集样本。

可以使用 组策略 (GP) 来配置设置,例如深度分析功能中使用的示例共享设置。

配置示例集合设置

在 GP 管理设备上,从配置包复制以下文件:

C:\Windows\PolicyDefinitions复制到AtpConfiguration.admx。C:\Windows\PolicyDefinitions\en-US复制到AtpConfiguration.adml。

如果使用中央存储组策略管理模板,请从配置包复制以下文件:

\\<forest.root>\SysVol\<forest.root>\Policies\PolicyDefinitions复制到AtpConfiguration.admx。\\<forest.root>\SysVol\<forest.root>\Policies\PolicyDefinitions\en-US复制到AtpConfiguration.adml。

打开组策略管理控制台,右键单击要配置的 GPO,然后单击“编辑”。

在“组策略管理编辑器”中,转到“计算机配置”。

依次单击“策略”和“管理模板”。

单击 “Windows 组件 ”,然后单击 “Windows Defender ATP”。

选择启用或禁用设备的示例共享。

注意

如果未设置值,则默认值为启用示例集合。

其他建议的配置设置

更新终结点保护配置

配置载入脚本后,继续编辑相同的组策略以添加终结点保护配置。 从运行 Windows 10、Windows 11 或 Windows Server 2019 及更高版本的系统执行组策略编辑,以确保拥有所有必需的Microsoft Defender防病毒功能。 可能需要关闭并重新打开组策略对象以注册 Defender ATP 配置设置。

所有策略都位于 下 Computer Configuration\Policies\Administrative Templates。

策略位置:\Windows Components\Windows Defender ATP

| Policy | Setting |

|---|---|

| Enable\Disable 示例集合 | 已启用 - 选中“在计算机上启用示例收集” |

策略位置:\Windows Components\Microsoft Defender Antivirus

| Policy | Setting |

|---|---|

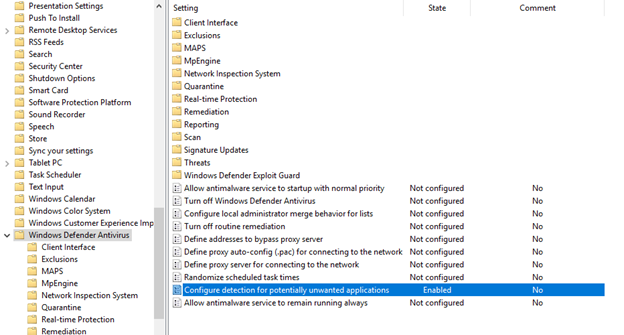

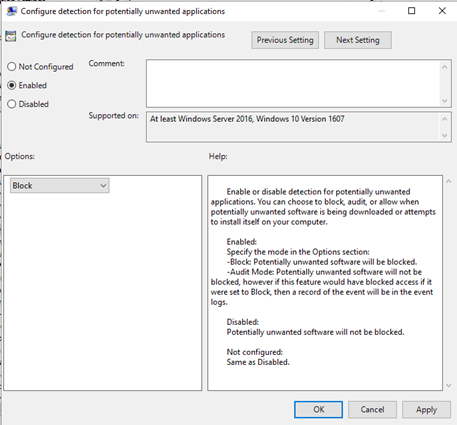

| 为可能不需要的应用程序配置检测 | 已启用、阻止 |

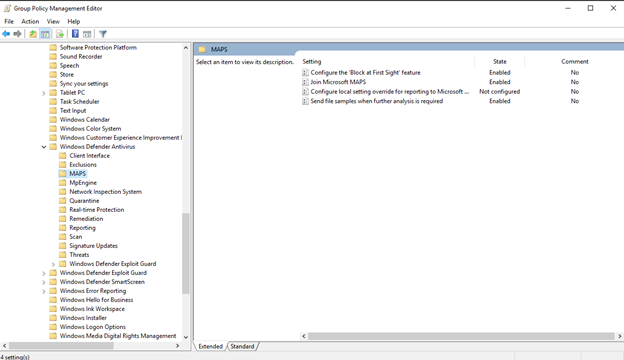

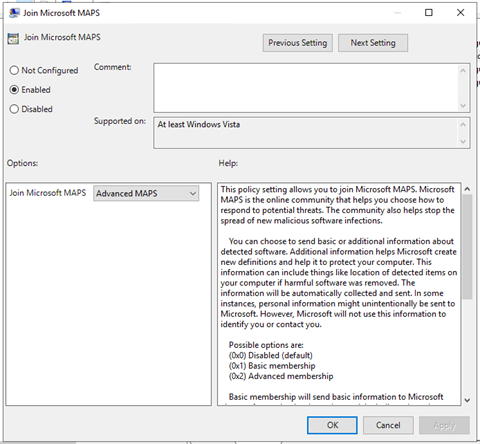

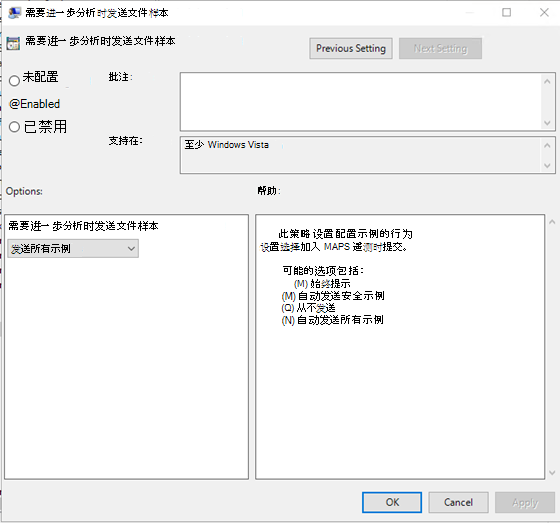

策略位置:\Windows Components\Microsoft Defender Antivirus\MAPS

| Policy | Setting |

|---|---|

| 加入Microsoft MAPS | 已启用,高级 MAPS |

| 需要进一步分析时发送文件样本 | 已启用,发送安全示例 |

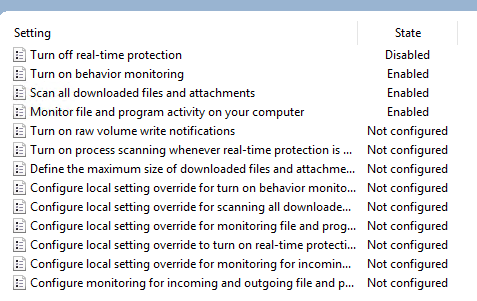

策略位置:\Windows Components\Microsoft Defender Antivirus\Real-time Protection

| Policy | Setting |

|---|---|

| 关闭实时保护 | Disabled |

| 启用行为监视 | 已启用 |

| 扫描所有下载的文件和附件 | 已启用 |

| 监视计算机上的文件和程序活动 | 已启用 |

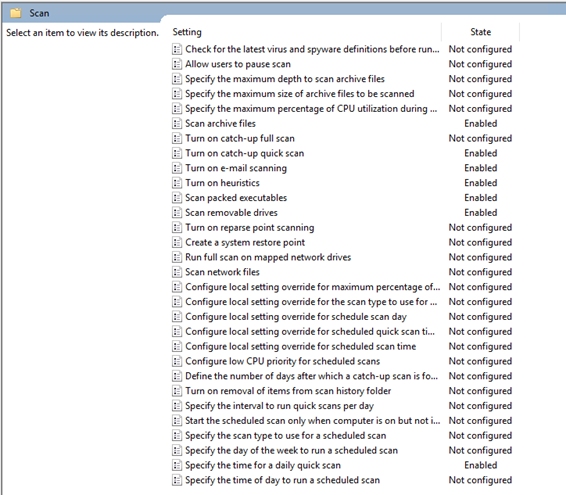

策略位置:\Windows Components\Microsoft Defender Antivirus\Scan

这些设置配置终结点的定期扫描。 建议在性能允许的情况下每周执行一次快速扫描。

| Policy | Setting |

|---|---|

| 运行计划扫描之前,检查是否有最新的病毒和间谍软件安全智能 | 已启用 |

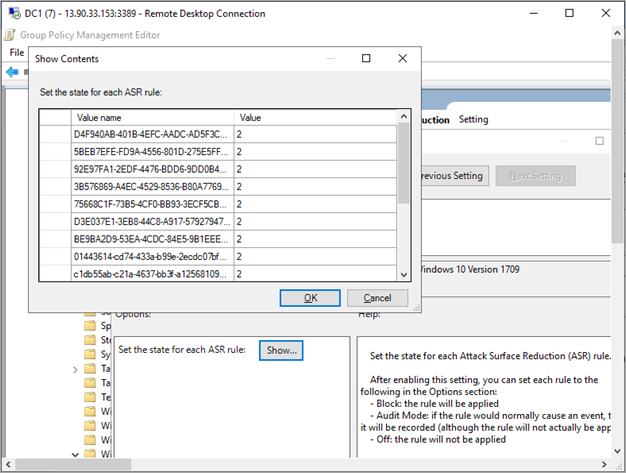

策略位置:\Windows Components\Microsoft Defender Antivirus\Microsoft Defender Exploit Guard\Attack Surface Reduction

从攻击面减少规则 部署步骤 3:实现 ASR 规则获取攻击面减少规则 GUID 的当前列表。 有关每个规则的其他详细信息,请参阅 攻击面减少规则参考

| Policy | 位置 | Setting |

|---|---|---|

| 配置受控文件夹访问权限 | \Windows Components\Microsoft Defender防病毒\Microsoft Defender Exploit Guard 受控文件夹访问权限 |

已启用,审核模式 |

运行检测测试以验证载入

载入设备后,可以选择运行检测测试,以验证设备是否已正确载入服务。 有关详细信息,请参阅在新加入的 Microsoft Defender for Endpoint 设备上运行检测测试。

使用 组策略 的卸载设备

出于安全原因,用于卸载设备的程序包将在下载之日起 7 天后过期。 发送到设备的过期卸载包将被拒绝。 下载卸载包时,你将收到程序包到期日期的通知,并且包名称中也会包含该包。

注意

载入和卸载策略不得同时部署在同一台设备上,否则将导致不可预知的冲突。

从 Microsoft Defender 门户获取卸载包:

在导航窗格中,选择“ 系统>设置>终结点>设备管理>卸载”。

选择操作系统。

在 “部署方法 ”字段中,选择“ 组策略”。

单击“ 下载包 ”并保存 .zip 文件。

将 .zip 文件的内容提取到可供设备访问的共享只读位置。 应有一个名为 WindowsDefenderATPOffboardingScript_valid_until_YYYY-MM-DD.cmd 的文件。

(GPMC) 打开组策略管理控制台,右键单击要配置的组策略对象 (GPO) ,然后单击“编辑”。

在组策略管理编辑器中,依次转到“计算机配置”、“首选项”和“控制面板设置”。

右键单击“ 计划的任务”,指向 “新建”,然后单击“ 即时任务”。

在打开的“任务”窗口中,转到“安全选项”下的“常规”选项卡,然后选择“更改用户或组”,输入“SYSTEM”,然后选择“检查名称”,然后选择“确定”。 NT AUTHORITY\SYSTEM 显示为任务将作为运行方式的用户帐户。

选择“运行”(无论用户是否已登录)并检查“以最高特权运行”检查框。

在“名称”字段中,键入计划任务的相应名称, (例如 Defender for Endpoint Deployment) 。

转到“操作”选项卡,然后选择“新建...”。确保在“操作”字段中选择了“启动程序”。 使用文件服务器的完全限定域名 (共享

WindowsDefenderATPOffboardingScript_valid_until_YYYY-MM-DD.cmd文件的 FQDN) 输入 UNC 路径。选择“ 确定” 并关闭任何打开的 GPMC 窗口。

重要

卸载会导致设备停止向门户发送传感器数据,但从设备发送数据,包括对已保留最多 6 个月的警报的引用。

监视设备配置

使用 组策略无法监视设备上策略的部署。 可以直接在门户上或通过使用不同的部署工具进行监视。

使用门户监视设备

选择 “设备清单”。

验证设备是否显示。

注意

设备可能需要几天时间才能开始显示在 “设备”列表中。 这包括将策略分发到设备所需的时间、用户登录之前所需的时间以及终结点开始报告所需的时间。

设置 Defender AV 策略

创建新的组策略或将这些设置与其他策略组合在 中。 这取决于客户的环境,以及他们希望如何通过面向不同的组织单位 (OU) 推出服务。

选择 GP 或创建新 GP 后,编辑 GP。

浏览到计算机配置>策略>管理模板>Windows 组件>Microsoft Defender防病毒>实时保护。

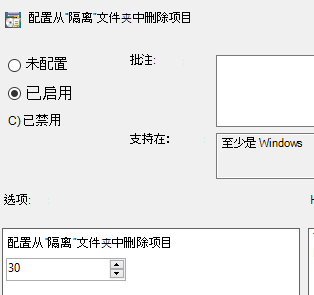

在 “隔离” 文件夹中,配置从“隔离”文件夹中删除项目。

在 “扫描 ”文件夹中,配置扫描设置。

在实时保护中监视所有文件

浏览到计算机配置>策略>管理模板>Windows 组件>Microsoft Defender防病毒>实时保护。

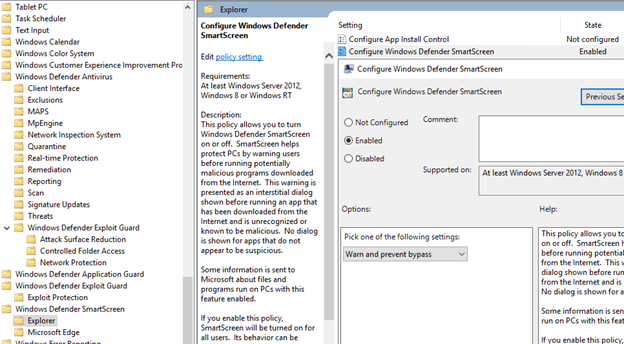

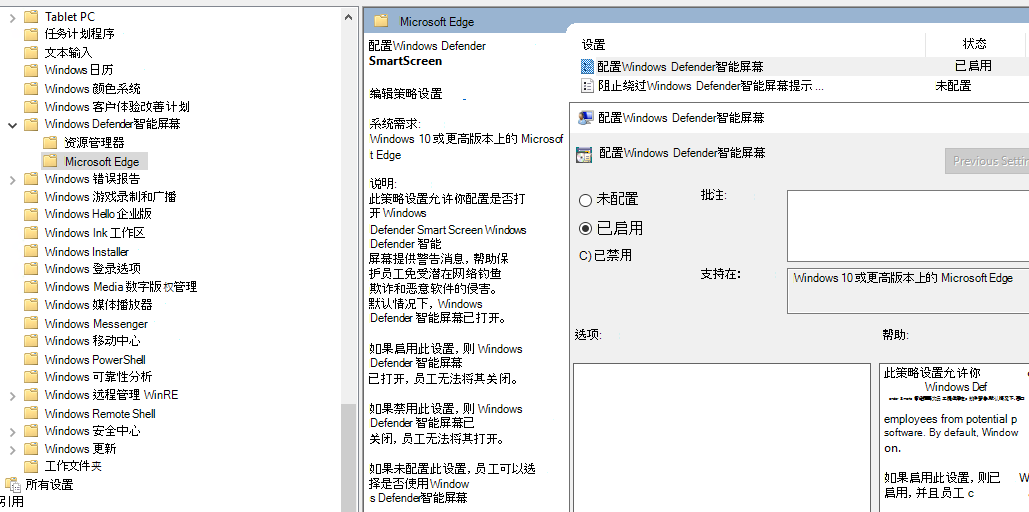

配置 Windows Defender SmartScreen 设置

浏览到 计算机配置>策略>管理模板>Windows 组件>Windows Defender SmartScreen>Explorer。

浏览到 计算机配置>策略>管理模板>Windows 组件>Windows Defender SmartScreen>Microsoft Edge。

配置可能不需要的应用程序

浏览到计算机配置>策略>管理模板>Windows 组件>Microsoft Defender防病毒。

配置云交付保护并自动发送示例

浏览到计算机配置>策略>管理模板>Windows 组件>Microsoft Defender防病毒>MAPS。

注意

“ 发送所有示例” 选项将提供对二进制文件/脚本/文档的最多分析,从而增加安全状况。 “ 发送安全示例” 选项会限制要分析的二进制文件/脚本/文档的类型,并降低安全状况。

有关详细信息,请参阅在 Microsoft Defender 防病毒中启用云保护,以及 Microsoft Defender 防病毒中的云保护和示例提交。

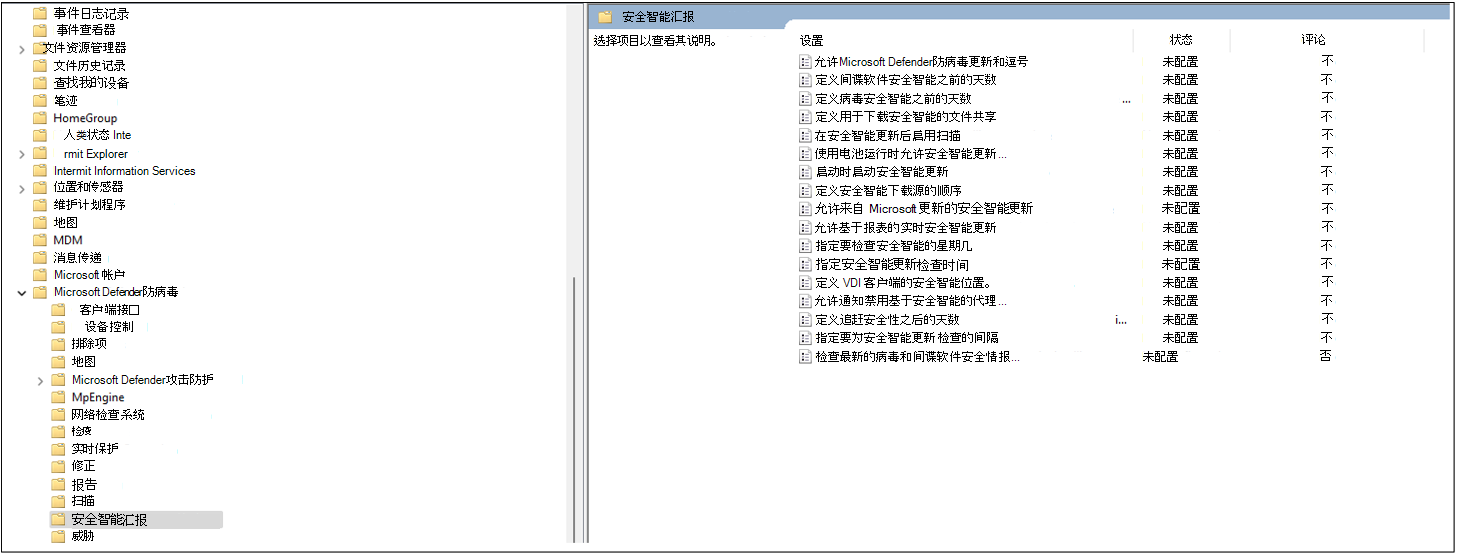

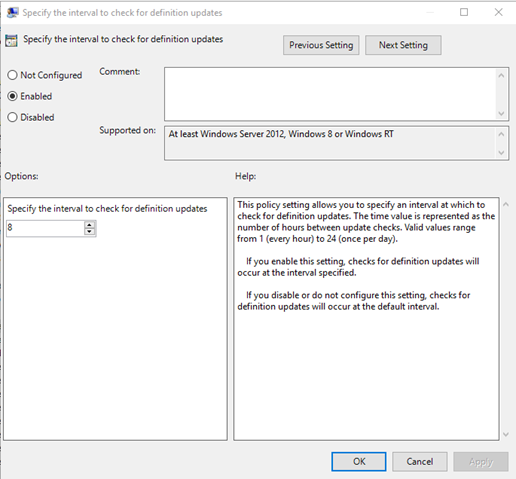

检查签名更新

浏览到计算机配置>策略>管理模板>Windows 组件>Microsoft Defender防病毒>安全智能汇报。

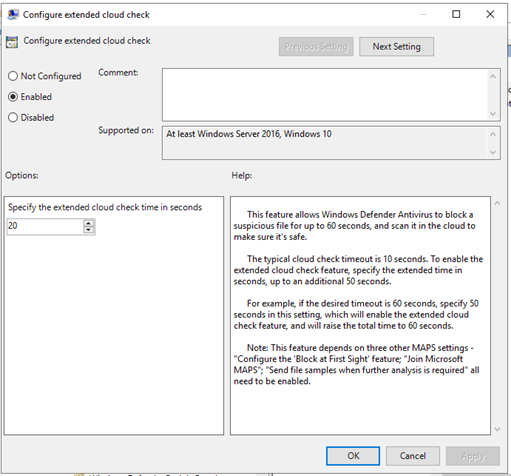

配置云交付超时和保护级别

浏览到计算机配置>策略>管理模板>Windows 组件>Microsoft Defender防病毒>MpEngine。

将云保护级别策略配置为默认Microsoft Defender防病毒阻止策略时,会禁用该策略。 这是将保护级别设置为 Windows 默认值所需的。