本文可協助您評估將裝置與 Microsoft Entra ID 整合的方法、選擇實作計劃,並提供支援之裝置管理工具的重要連結。

用戶的裝置環境不斷擴充。 組織可能會提供桌面電腦、膝上型電腦、手機、平板電腦和其他裝置。 您的使用者可能會攜帶自己的裝置陣列,並從不同的位置存取資訊。 在此環境中,身為系統管理員的工作是讓組織資源在所有裝置上保持安全。

Microsoft Entra ID 可讓您的組織使用裝置身分識別管理來達成這些目標。 您現在可以在 Microsoft Entra ID 中取得裝置,並從 Microsoft Entra 系統管理中心的中央位置控制它們。 此程式提供統一的體驗、增強的安全性,並減少設定新裝置所需的時間。

有多個方法可將裝置整合到Microsoft Entra ID。 這些方法可以根據作業系統和您的需求,各自運作或共同運作:

- 您可以 註冊裝置,使用 Microsoft Entra 識別碼。

- 將裝置加入 Microsoft Entra ID(僅限雲端)。

- Microsoft Entra 混合式聯結 裝置到您的內部部署 Active Directory 網域和Microsoft Entra 標識符。

Learn

開始之前,請確定您已熟悉 裝置身分識別管理概觀。

Benefits

為裝置提供Microsoft Entra 身分識別的主要優點:

提高生產力 – 用戶可以 無縫登錄 (SSO) 內部部署和雲端資源,無論身在何處都能提高生產力。

增加安全性 – 根據裝置或使用者的身分識別,將 條件式存取 原則套用至資源。 將裝置加入至 Microsoft Entra ID 是使用無密碼 策略

提高安全性的必要條件。 改善用戶體驗 – 讓使用者從個人和公司裝置輕鬆存取貴組織的雲端式資源。 系統管理員可以啟用 企業狀態漫遊 ,以在所有 Windows 裝置上統一體驗。

簡化部署和管理 – 使用 Windows Autopilot、大量布建,或 自助服務:裝置開箱體驗 (OOBE),將設備引入 Microsoft Entra ID。 使用行動裝置管理 (MDM) 工具來管理裝置,例如 Microsoft Intune,以及其在 Microsoft Entra 系統管理中心的身分識別。

規劃部署專案

在決定環境中此部署的策略時,請考慮您的組織需求。

與相關的利害關係人擁有良好的互動关系

當技術項目失敗時,通常會因為對影響、結果和責任的預期不符而造成。 為了避免這些陷阱,確保您參與正確的利害關係人, 以及專案中利害關係人的角色都已充分瞭解。

針對此方案,將下列項目關係人新增至您的清單:

| Role | Description |

|---|---|

| 裝置系統管理員 | 來自裝置小組的代表,可確認方案符合您組織的裝置需求。 |

| 網路管理員 | 能確保符合網路需求的網路團隊代表。 |

| 裝置管理小組 | 管理裝置庫存的團隊。 |

| 專門針對操作系統的管理小組 | 支援和管理特定操作系統版本的團隊。 例如,可能有 Mac 或 iOS 焦點小組。 |

規劃溝通策略

通訊對於任何新服務的成功至關重要。 主動與您的使用者溝通他們的體驗如何改變、何時會改變,以及如何在遇到問題時取得支援。

規劃試點

建議您將整合方法的初始設定設定放在測試環境中,或是使用一小群測試裝置。 如需試驗,請參閱

您可能想要執行 目標部署 Microsoft Entra 混合式聯結,再在整個組織中啟用。

Warning

組織應該在其試驗群組中包含來自不同角色和背景的用戶範例。 有針對性地推出將幫助您識別在為整個組織啟用之前,計劃可能尚未解決的任何問題。

使用 Microsoft Entra 註冊裝置的網路需求

如果使用 TLS 攔截或網路 Proxy 篩選,以確保註冊如預期般運作,則必須豁免下列網站:

enterpriseregistration.windows.netcertauth.enterpriseregistration.windows.net-

enterpriseregistration.partner.microsoftonline.cn(**) -

certauth.enterpriseregistration.partner.microsoftonline.cn(**) -

enterpriseregistration.microsoftonline.us(**) -

certauth.enterpriseregistration.microsoftonline.us(**)

( ** )如果您依賴環境中的網域,您只需要允許主權雲端網域。

Note

無法豁免這些端點可能會導致裝置註冊流程失敗。

選擇整合方法

您的組織可以在單一 Microsoft Entra 租戶中使用多個裝置整合方法。 目標是選擇一種或多種適合的方法,來安全地管理您在 Microsoft Entra ID 中的裝置。 有許多參數影響這項決策,包括所有權、裝置類型、主要受眾,以及貴組織的基礎結構。

下列資訊可協助您決定要使用的整合方法。

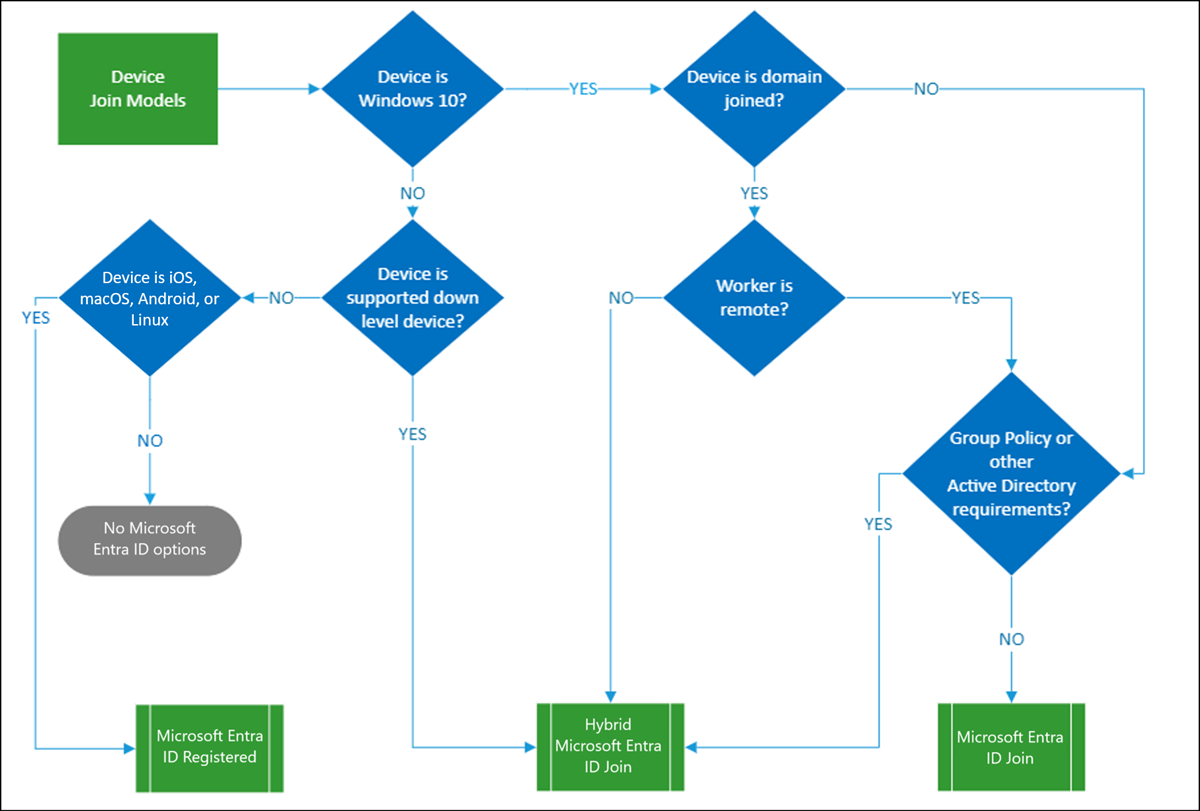

裝置整合的判定樹

使用此決策樹來判斷組織擁有裝置的選項。

Note

這張圖中未顯示個人或自備裝置(BYOD)情境。 它們總是會導致 Microsoft Entra 的註冊。

比較矩陣

iOS 和 Android 裝置只會Microsoft Entra 註冊。 下表提供 Windows 客戶端裝置的重要考量。 使用它做為概觀,然後詳細探索不同的整合方法。

| Consideration | 已註冊Microsoft Entra | 加入了Microsoft Entra | Microsoft Entra 混合式加入 |

|---|---|---|---|

| 用戶端作業系統 | |||

| Windows 11 或 Windows 10 裝置 |

|

|

|

| Linux Desktop - Ubuntu 20.04/22.04/24.04、RHEL 8/9 |

|

||

| 登入選項 | |||

| 用戶本機認證 |

|

||

| Password |

|

|

|

| 裝置 PIN |

|

||

| Windows Hello |

|

||

| Windows Hello 企業版 |

|

|

|

| FIDO 2.0 安全性金鑰 |

|

|

|

| Microsoft Authenticator 應用程式 (無密碼) |

|

|

|

| 主要功能 | |||

| SSO 至雲端資源 |

|

|

|

| 單一登入 (SSO) 至內部部署資源 |

|

|

|

| 條件式存取 (要求裝置標示為相容) (必須由 MDM 管理) |

|

|

|

| 條件式存取 (需要Microsoft Entra混合式加入裝置) |

|

||

| 從 Windows 登入畫面重設自助式密碼 |

|

|

|

| Windows Hello PIN 重設 |

|

|

Microsoft Entra 註冊

已註冊的裝置通常會使用 Microsoft Intune 來管理。 裝置會以數種方式在 Intune 中註冊,視作業系統而定。

Microsoft Entra 已註冊的裝置支援使用者自有裝置(BYOD)和公司擁有的裝置進行雲端資源的單一登入(SSO)。 存取資源是基於適用於裝置和使用者的 Microsoft Entra 條件存取原則 。

註冊裝置

已註冊的裝置通常會使用 Microsoft Intune 來管理。 裝置會以數種方式在 Intune 中註冊,視作業系統而定。

使用者安裝公司入口網站應用程式以註冊 BYOD 和公司擁有的行動裝置。

如果註冊您的裝置是組織的最佳選項,請參閱下列資源:

- Microsoft Entra 已註冊裝置的概覽。

- 終端使用者文件 在您的組織網絡上註冊您的個人裝置。

Microsoft Entra 加入

Microsoft Entra join 可讓您使用 Windows 轉換至雲端優先模型。 如果您打算將裝置管理現代化並降低裝置相關的IT成本,它可提供絕佳的基礎。 Microsoft Entra join 僅適用於 Windows 10 或更新版本裝置。 請將它視為新裝置的第一選擇。

Microsoft加入 Entra 的裝置可以在組織網路上時,對內部部署資源進行 SSO,可以向內部部署伺服器進行驗證,例如檔案、列印和其他應用程式。

如果此選項最適合您的組織,請參閱下列資源:

- 此概觀所述 加入 Microsoft Entra 的裝置。

- 熟悉 Microsoft Entra join 實作計劃。

設定 Microsoft Entra 加入的裝置

若要將裝置佈建為 Microsoft Entra 加入,您可以採用以下方法:

如果您在裝置上安裝 Windows 10 專業版或 Windows 10 企業版,體驗預設為公司擁有裝置的安裝程式。

仔細比較這些方法之後,請選擇您的部署程式。

您可能會判定 Microsoft Entra Join 是適用於狀態不同之裝置的最佳解決方案。 下表顯示如何變更裝置的狀態。

| 目前的裝置狀態 | 所需的裝置狀態 | How-to |

|---|---|---|

| 已加入內部部署網域 | 加入了Microsoft Entra | 在加入 Microsoft Entra 身分識別之前,請先從內部部署網域解除裝置的加入。 |

| Microsoft Entra 混合式加入 | 加入了Microsoft Entra | 在加入 Microsoft Entra 識別碼之前,請先將裝置從內部部署網域和 Microsoft Entra 識別碼中取消加入。 |

| 已註冊Microsoft Entra | 加入了Microsoft Entra | 在加入 Microsoft Entra 識別碼之前,請先取消註冊此裝置。 |

Microsoft Entra 混合式加入

如果您有內部部署 Active Directory 環境,而且想要將現有的已加入網域的電腦加入至 Microsoft Entra ID,您可以使用 Microsoft Entra 混合式聯結來完成這項工作。 它支援 廣泛的 Windows 裝置。

大部分的組織已經有已加入網域的裝置,並透過組策略或 System Center Configuration Manager 來管理它們。 在此情況下,建議您設定 Microsoft Entra 混合式聯結,以在使用現有投資時開始獲得好處。

如果 Microsoft Entra 混合式聯結是組織的最佳選項,請參閱下列資源:

- 此為關於 Microsoft Entra 混合式聯結裝置的概覽 。

- 熟悉 Microsoft Entra 混合式聯結實施計畫。

將 Microsoft Entra 混合式加入功能配置到您的裝置上

檢閱您的身分識別基礎結構。 Microsoft Entra Connect 提供精靈來設定 Microsoft Entra 的下列混合式加入功能:

如果安裝必要版本的 Microsoft Entra Connect 不是選項,請參閱 如何手動設定 Microsoft Entra 混合式聯結。

Note

已加入內部部署網域的 Windows 10 或更新版本裝置會嘗試自動加入至 Microsoft Entra 標識符,預設會變成 Microsoft Entra 混合式聯結。 只有在您已設定正確的環境時,才會成功。

您可能會認為 Microsoft Entra 混合式聯結是位於不同州的裝置的最佳解決方案。 下表顯示如何變更裝置的狀態。

| 目前的裝置狀態 | 所需的裝置狀態 | How-to |

|---|---|---|

| 已加入內部部署網域 | Microsoft Entra 混合式加入 | 使用 Microsoft Entra Connect 或 AD FS 加入 Azure。 |

| 本地工作組已加入或新增 | Microsoft Entra 混合式加入 | 支援來自 Windows Autopilot。 否則,裝置必須先加入內部部署網域,然後才能進行 Microsoft Entra 混合式加入。 |

| 加入了Microsoft Entra | Microsoft Entra 混合式加入 | 從 Microsoft Entra 識別碼解除連線,將裝置放回內部部署工作群組或恢復至初始狀態。 |

| 已註冊Microsoft Entra | Microsoft Entra 混合式加入 | 取決於 Windows 版本。 請參閱這些注意事項。 |

管理您的裝置

註冊或將裝置加入 Microsoft Entra ID 之後,請使用 Microsoft Entra 系統管理中心 作為管理裝置身分識別的中心位置。 [Microsoft Entra 裝置] 頁面使您能夠:

- 設定您的裝置設定。

- 您必須是本機系統管理員,才能管理 Windows 裝置。 Microsoft Entra ID 會更新加入 Microsoft Entra 的裝置的成員資格,自動將具設備管理員角色的使用者設為所有加入裝置的管理員。

請確定您藉由 管理過時的裝置來保持環境乾淨,並將資源集中在管理目前的裝置上。

支援的裝置管理工具

系統管理員可以使用其他裝置管理工具來保護並進一步控制已註冊和加入的裝置。 這些工具可讓您強制執行設定,例如要求加密記憶體、密碼複雜度、軟體安裝和軟體更新。

檢視整合式裝置的支援與不支援平臺:

| 裝置管理工具 | 已註冊Microsoft Entra | 加入了Microsoft Entra | Microsoft Entra 混合式加入 |

|---|---|---|---|

|

行動裝置管理 (MDM) 範例:Microsoft Intune |

|

|

|

|

與 Microsoft Intune 和 Microsoft Configuration Manager 共同管理 (Windows 10 或更新版本) |

|

|

|

|

組策略 (僅限 Windows) |

|

建議您考慮 Microsoft Intune 行動應用程式管理 (MAM),或不使用已註冊 iOS 或 Android 裝置的裝置管理。

系統管理員也可以部署在其組織中裝載 Windows作系統的 虛擬桌面基礎結構 (VDI) 平臺 ,透過合併和集中資源來簡化管理和降低成本。