本文列出與 Windows 10 企業版 LTSC 2016 (LTSB) 相較之下,#DA24C781B55A14746AD9DCE67A380E64E LTSC 2019 IT 專業人員感興趣的新功能和內容。 如需 LTSC 維護通道和相關聯支持的簡短描述,請參閱 Windows 10 企業版 LTSC。

注意

Windows 10 企業版 LTSC 2019 於 2018 年 11 月 13 日首次推出。 Windows 10 企業版 LTSC 2019 中的功能相當於 Windows 10 版本 1809。

Windows 10 企業版 LTSC 2019 建置在 Windows 10 專業版 版本 1809 上,新增專為滿足大型和中型組織需求而設計的進階功能, (包括大型學術機構) ,例如:

- 針對新式安全性威脅的進階保護

- OS 部署的完整彈性

- 更新和支持選項

- 完整的裝置和應用程式管理和控制功能

Windows 10 企業版 LTSC 2019 版本是 LTSC 使用者的重要版本,因為它包含 Windows 10 1703、1709、1803 和 1809 版中提供的累積增強功能。 以下提供這些增強功能的詳細數據。

重要

LTSC 版本 適用於特殊用途裝置。 針對 Windows 10的一般可用性通道版本所設計的應用程式和工具對 LTSC 的支援可能會受到限制。

Microsoft Intune

Microsoft Intune 支援 Windows 10 企業版 LTSC 2019,但下列例外狀況:

- 更新通道無法用於功能更新,因為 Windows 10 LTSC 版本不會收到功能更新。 更新通道可用於 Windows 10 企業版 LTSC 2019 用戶端的品質更新。

安全性

此版本的 Windows 10 包括威脅防護、資訊保護和身分識別保護的安全性改善。

威脅防護

適用於端點的 Microsoft Defender

適用於端點的 Microsoft Defender 平臺包含多個安全性要素。 在此版本的 Windows 中,適用於端點的 Defender 包含強大的分析、安全性堆疊整合,以及集中式管理,以進行更好的偵測、預防、調查、回應和管理。

受攻擊面縮小

受攻擊面縮小包括主機型入侵防護系統,例如受控資料夾存取。

這項功能可協助防止勒索軟體和其他破壞性惡意代碼變更您的個人檔案。 在某些情況下,您通常使用的應用程式可能遭到封鎖,無法對常用的資料夾如 [文件] 和 [圖片] 進行變更。 我們讓您更輕鬆地新增最近封鎖的應用程式,讓您可以繼續使用裝置,而不需要完全關閉功能。

當應用程式遭到封鎖時,它會出現在最近封鎖的應用程式清單中,要取得此清單只需按一下 [勒索軟體防護] 標題下方的 [管理設定] 即可。 選 取 [允許透過受控資料夾存取的應用程式]。 出現提示之後,選取按鈕, + 然後選擇 [ 最近封鎖的應用程式]。 選取任何應用程式以將它們新增到允許清單。 您也可以從這個頁面瀏覽應用程式。

Windows Defender 防火牆

Windows Defender 防火牆現在支援 Windows 子系統 Linux 版 (WSL) 程式。 您可以新增 WSL 程式的特定規則,就如同任何 Windows 程序一樣。 此外,Windows Defender 防火牆現在支援 WSL 處理程序通知。 例如,當 Linux 工具想要允許存取來自外部的連接埠 (像是 SSH 或網頁伺服器,例如 nginx),Windows Defender 防火牆會提示允許存取,就像當連接埠開始接受連線時,也會對 Windows 處理程序允許存取。 此行為最初是在 組建 17627 中導入。

Windows Defender Device Guard

Device Guard 一律是一組可以合併以鎖定計算機的技術,包括:

- 程序代碼完整性原則所提供的軟體型保護

- 由受 Hypervisor 保護的程式代碼完整性所提供的硬體型保護 (HVCI)

但這些保護也可以個別設定。 而且,不同於 HVCI,程式代碼完整性原則不需要虛擬化型安全性 (VBS) 。 為了協助強調這些保護的不同價值,程式代碼完整性原則已更名為 Windows Defender 應用程控。

下一代保護

端點偵測及回應

端點偵測和回應已改善。 企業客戶現在可以利用整個 Windows 安全性堆疊,Microsoft Defender 適用於端點的 Microsoft Defender 入口網站中顯示防病毒軟體偵測和 Device Guard 區塊。

Windows Defender 現在稱為 Microsoft Defender 防病毒軟體,現在會在 Microsoft 365 服務之間共用偵測狀態,並與 適用於端點的 Microsoft Defender 互作。 也已實作其他原則來增強雲端式保護,而且有新的通道可供緊急保護。 如需詳細資訊,請參閱 病毒與威脅防護 和 透過雲端式防護使用 Microsoft Defender 防毒軟體中的新一代技術。

我們也 增加了企業安全性系統管理員的文檔庫範圍。 新的文件庫包含下列資訊:

新連結庫的一些重點包括 Microsoft Defender AV 評估指南,以及虛擬桌面基礎結構環境中 Microsoft Defender AV 的部署指南。

Windows 10 企業版 LTSC 2019 中 Microsoft Defender 防變數的新功能包括:

我們投入 大量資源來協助防範勒索軟體,並透過 更新的行為監視和永遠開啟即時保護來繼續進行該投資。

端點偵測和回應 也會增強。 新的 偵測 功能包括:

自定義偵測。 有了自訂偵測,您可以建立自訂查詢來監視任何類型的行為,例如可疑或新興威脅的事件。 您可以透過建立自定義偵測規則來使用進階搜捕。

OS 記憶體和核心感測器的改善,可讓您偵測使用記憶體內部和核心層級攻擊的攻擊者。

升級勒索軟體和其他進階攻擊的偵測。

歷程偵測功能可確保新的偵測規則會套用至最多六個月的預存數據,以偵測先前可能未注意到的攻擊。

偵測到攻擊時會改善威脅回應,讓安全性小組立即採取行動以包含缺口:

- 在電腦上採取回應動作 - 透過找出電腦或收集調查套件,快速回應偵測到的攻擊。

- 在檔案上採取回應動作 - 透過停止和隔離檔案或封鎖檔案,快速回應偵測到的攻擊。

已新增其他功能來協助您取得 調查 的整體檢視,包括:

威脅分析 - 威脅分析是一組互動式報告,一旦識別出新興的威脅和暴發,適用於端點的 Microsoft Defender 研究小組就會發佈。 這些報告可協助安全性作業小組評估其環境的影響。 它們也會提供建議的動作來包含、提高組織恢復能力,以及防止特定威脅。

調查使用者帳戶 - 識別作用中警示數目最多的使用者帳戶,並調查可能危害認證的案例。

警示處理程序樹狀目錄 - 彙總多個偵測及相關事件至單一檢視,減少案例解決時間。

使用 REST API 提取警示 - 使用 REST API 從適用於端點的 Microsoft Defender 提取警示。

其他增強的安全性功能包括:

檢查感應器健康情況狀態 - 檢查端點提供感應器資料和與適用於端點的 Microsoft Defender ATP 服務通訊之能力,並修正已知的問題。

受控安全性服務提供者 (MSSP) 支援 - 適用於端點的 Microsoft Defender 藉由提供 MSSP 整合來新增此案例的支援。 整合可讓 MSSP 採取下列動作:取得 MSSP 客戶的 Windows Defender 資訊安全中心入口網站的存取權、擷取電子郵件通知,及透過安全性資訊和事件管理 (SIEM) 工具擷取警示。

與 Azure Defender 整合 - 適用於端點的 Microsoft Defender 與 Azure Defender 整合,以提供完整的伺服器保護解決方案。 透過這項整合,Azure Defender 可以使用適用於端點的 Defender,為 Windows Server 提供改良的威脅偵測。

與Microsoft 雲端 App 安全性 整合 - Microsoft 雲端 App 安全性 使用 適用於端點的 Microsoft Defender 訊號來允許直接檢視雲端應用程式使用量,包括使用不受支援的雲端服務, (來自所有適用於端點的 Defender 受監視機器的影子 IT) 。

上線 Windows Server 2019 - 適用於端點的 Microsoft Defender 現在新增對 Windows Server 2019 的支援。 您將無法以適用於 Windows 10 用戶端電腦的相同方法將 Windows Server 2019 上線。

將舊版 Windows 上線 - 將支援的 Windows 電腦版本上線,以便將感測器數據傳送至 適用於端點的 Microsoft Defender 感測器。

我們也已將 Windows 時間服務的新評量新增至 裝置效能 & 健康 情況一節。 如果我們偵測到您的裝置時間未與時間伺服器正確同步,且時間同步服務已停用,我們將提供選項讓您重新開啟。

我們會繼續努力瞭解您已安裝的其他安全性應用程式如何顯示在 Windows 安全性 應用程式中。 您可以在應用程式的 [設定] 區段中找到名為 [安全性提供者] 的新頁面。 選 取 [管理提供者 ] 以查看所有其他安全性提供者清單, (包括在裝置上執行的防病毒軟體、防火牆和 Web 保護) 。 您可以在這裡輕鬆地開啟提供者的應用程式,或取得如何解決透過 Windows 安全性 回報給您之問題的詳細資訊。

這項改善也表示您會在 Windows 安全性 內看到其他安全性應用程式的更多連結。 例如,如果您開啟 [防火牆 & 網络保護 ] 區段,您會在每個防火牆類型下看到在裝置上執行的防火牆應用程式,其中包括網域、私人和公用網路。

另請參閱新功能 適用於端點的 Microsoft Defender 進一步將端點安全性的有效性和健全性最大化

取得適用於 Windows 10 的 適用於端點的 Microsoft Defender 快速但深入的概觀:適用於端點的 Defender。

資訊保護

Windows 資訊保護 和 BitLocker 已新增改善。

Windows 資訊保護

Windows 資訊保護目前的設計是搭配 Microsoft Office 和 Azure 資訊保護。

Microsoft Intune 可以協助您建立和部署 Windows 資訊保護 (WIP) 原則,包括讓您選擇允許的應用程式、WIP 保護層級,以及如何在網路上尋找企業資料。 如需詳細資訊,請參閱 使用 Microsoft Intune 建立 Windows 資訊保護 (WIP) 原則 和 使用 Microsoft Intune 將您的 Windows 資訊保護 (WIP) 和 VPN 原則產生關聯並進行部署。

現在您也可以使用報告設定服務提供者 (CSP) 或 Windows 事件轉送 (適用於加入網域的 Windows 桌面裝置) 收集稽核事件記錄檔。 如需詳細資訊,請參閱如何收集 Windows 資訊保護 (WIP) 稽核事件記錄檔。

此版本透過檔案隨選啟用 WIP 的支援、允許當檔案在另一個應用程式中開啟時加密檔案,並改善效能。 如需詳細資訊,請參閱 企業隨選 OneDrive 檔案。

BitLocker

最小的 PIN 碼長度已由 6 變更為 4,預設值為 6。 如需詳細資訊,請參閱 BitLocker 群組原則設定 (英文)。

固定式磁碟機上的無訊息強制執行

透過 MDM) 原則 (新式裝置管理,可以針對已加入標準 Microsoft Entra ID 使用者以無訊息方式啟用 BitLocker。 在 Windows 10 中,已為標準 Entra ID 用戶啟用 1803 版自動 BitLocker 加密,但這仍然需要通過硬體安全性測試介面 (HSTI) 的新式硬體。 這項新功能可透過原則啟用 BitLocker,即使是在未通過 HSTI 的裝置上也一樣。

這項變更是 BitLocker CSP 的更新,由 Intune 和其他人使用。

身分識別保護

已新增改善 Windows Hello 企業版 和 Credential Guard。

Windows Hello 企業版

Windows Hello 中的新功能可讓您使用具有新位置和用戶鄰近訊號的多重要素解除鎖定,提供更好的裝置鎖定體驗。 使用藍牙訊號時,您可以設定 Windows 10 裝置在您離開時自動鎖定,或防止其他人在您離開時存取裝置。

Windows Hello 企業版 的新功能包括:

您現在可以重設忘記的 PIN 碼,而不刪除 Microsoft Intune 所管理之裝置上的公司受管理資料或應用程式。

對於 Windows 桌面,用戶可以透過 [設定帳戶>登入] 選項重設忘記的 >PIN。 如需詳細資訊,請參閱 如果我忘記 PIN 呢?。

Windows Hello 企業版 現在支援 Entra ID 加入 Windows 10 裝置的 FIDO 2.0 驗證,並已增強對共用裝置的支援,如 Kiosk 設定中所述。

Windows Hello 現在於 S 模式無密碼 (英文)。

透過非 Microsoft 識別生命週期管理解決方案的 Windows Hello 企業版與 API 支援 S/MIME。

Windows Hello 在 Windows Defender 資訊安全中心的帳戶保護方面扮演著支柱的角色。 帳戶保護會鼓勵密碼使用者設定 Windows Hello 臉部、指紋或 PIN 以加快登入速度,並在動態鎖定因為裝置藍牙關閉而停止運作時通知動態鎖定使用者。

您可以從 Microsoft 帳戶的鎖定畫面設定 Windows Hello。 我們讓Microsoft帳戶使用者更輕鬆地在其裝置上設定 Windows Hello,以更快速且更安全地登入。 在過去,您必須深入瀏覽至 \[設定\],才能找到 Windows Hello。 現在,您可以按一下 \[登入\] 選項下方的 Windows Hello 磚,直接從鎖定畫面設定 Windows Hello 臉部、指紋或 PIN。

新的公用 API (英文),適用於特定身分識別提供者的次要帳戶 SSO。

設定動態鎖定比較容易,而且當動態鎖定停止運作時,已新增WD SC可採取動作的警示 (例如:裝置藍牙已關閉) 。

如需詳細資訊,請參閱 Windows Hello 與 FIDO2 安全性金鑰允許安全且簡易地驗證共用裝置 (英文)

Credential Guard

Credential Guard 是 Windows 10 中的安全性服務,其建置是為了保護 Active Directory (AD) 網域認證,使其無法被用戶電腦上的惡意代碼竊取或誤用。 其設計目的是要保護已知的威脅,例如傳遞雜湊和認證收集。

Credential Guard 一律是選擇性功能,但在 S 模式中 Windows 10 預設會在電腦 Entra ID 加入時開啟這項功能。 此功能可在連線到通常不存在於以 S 模式執行 Windows 10 裝置上的網域資源時,提供額外的安全性層級。

注意

Credential Guard 僅適用於 S 模式裝置或 Enterprise and Education Edition。

如需詳細資訊,請參閱 Credential Guard 概觀。

其他安全性改善

Windows 安全性基準

Microsoft 已發行 Windows Server 與 Windows 10 的新 Windows 安全性基準 (英文)。 安全性基準是一組Microsoft建議的組態設定,並說明其安全性效果。 如需詳細資訊並下載原則分析程式工具,請參閱 Microsoft Security Compliance Toolkit 1.0 (英文)。

SMBLoris 弱點

已解決可能導致阻斷服務所謂 SMBLoris 的問題。

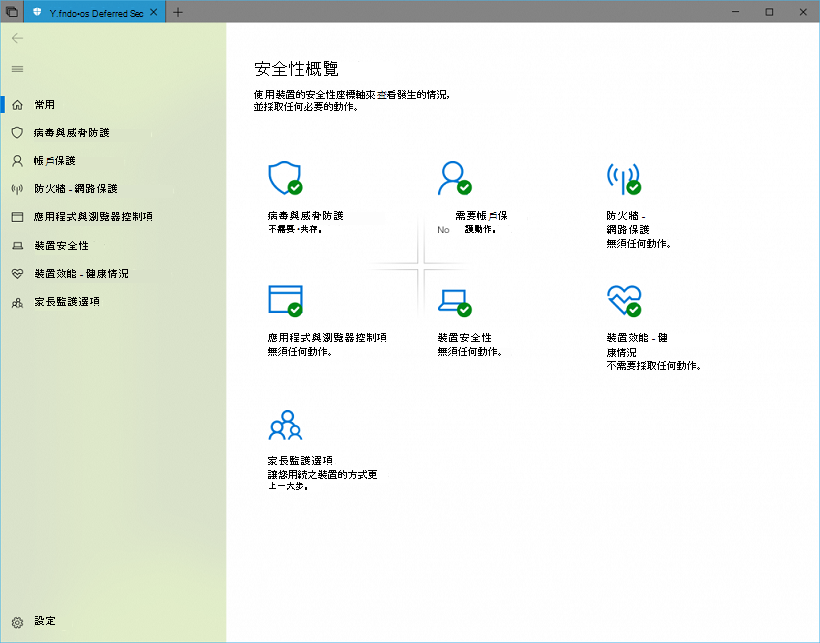

Windows 資訊安全中心

Windows Defender 資訊安全中心現在稱為 Windows 資訊安全中心。

您仍然可以使用所有一般方式來取得應用程式。 WSC 可讓您管理所有的安全需求,包括 Microsoft Defender 防毒軟體 與 Windows Defender 防火牆。

WSC 服務現在需要防毒軟體產品,當成要註冊的受保護處理程序來執行。 尚未實作這項功能的產品不會出現在 Windows 安全性 Center 使用者介面中,Microsoft Defender 防病毒軟體仍會與這些產品並存啟用。

WSC 現在包含您知道且喜愛的 Fluent Design 系統元素。 您也會注意到我們已調整應用程式周圍的間距和邊框間距。 如果額外的資訊需要更多的空間,它會立即動態調整主頁面上的類別大小。 我們也更新了標題列,並將使用您的輔色,如果您已在 [色彩設定] 中啟用該選項。

組策略安全性選項

安全性設定互動式登入:當會話鎖定時顯示使用者資訊已更新,以使用 [設定>帳戶>登入] 選項中的 [隱私權] 設定。

新的安全策略設定互動式登入:請勿在登入時顯示用戶名稱已在 Windows 10 企業版 LTSC 2019 中引進。 此安全性原則設定會決定登入期間是否顯示使用者名稱。 它適用於 [設定>帳戶>登入] 選項中的 [隱私權] 設定。 該設定只會影響 \[其他使用者\] 磚。

Windows 10 的 S 模式

我們持續在病毒 & 威脅防護中處理目前的威脅區域,現在會顯示所有需要採取動作的威脅。 您可以從這個畫面針對威脅快速採取行動:

部署

MBR2GPT.EXE

MBR2GPT.EXE 是隨 Windows 10 版本 1703 引進的新命令行工具,也適用於 Windows 10 企業版 LTSC 2019 (和更新版本) 。 MBR2GPT 可將主開機記錄 (MBR) 磁碟轉換為 GUID 磁碟分割表格 (GPT) 磁碟分割樣式,而無須修改或刪除磁碟上的資料。 此工具會從 Windows 預安裝環境 (Windows PE) 命令提示字元執行,但也可以從完整 Windows 10作系統執行。

GPT 磁碟分割格式較新,可使用更大更多的磁碟分割。 它也提供額外的資料可靠性、支援其他磁碟分割類型,以及加快開機和關機速度。 如果您將電腦上的系統磁碟從 MBR 轉換為 GPT,您還必須將電腦設定為以 UEFI 模式開機,所以請確定您的裝置支援 UEFI,再嘗試轉換系統磁碟。

當您在 UEFI 模式中開機時啟用的其他 Windows 10 安全性功能包括:安全開機、開機初期啟動的反惡意程式碼 (ELAM) 驅動程式、Windows 信任式開機、測量開機、Device Guard、Credential Guard 和 BitLocker 網路解除鎖定。

如需詳細資訊,請參閱 MBR2GPT.EXE。

DISM

已新增下列新 DISM 命令以管理功能更新:

DISM /Online /Initiate-OSUninstall:起始作系統卸載,讓計算機回到先前安裝的視窗。DISM /Online /Remove-OSUninstall:從計算機移除 OS 卸載功能。DISM /Online /Get-OSUninstallWindow:顯示升級之後可以執行卸載的天數。DISM /Online /Set-OSUninstallWindow:設定升級后可執行卸載的天數。

如需詳細資訊,請參閱 DISM 作業系統解除安裝命令列選項 (英文)。

Windows 安裝程式

現在您可以與 Windows 安裝程式平行執行自己的自訂動作或指令碼。 安裝程式也會將您的指令碼移轉至下個功能版本,讓您只需新增指令碼一次。

必要條件:

- Windows 10 版本 1803 或 Windows 10 企業版 LTSC 2019 或更新版本。

- Windows 10 企業版或專業版

如需詳細資訊,請參閱功能更新期間執行自訂動作 (英文)。

如果使用者使用PostRollback選項回復其 Windows 版本,現在也可以執行腳本。

/PostRollback<location> [\setuprollback.cmd] [/postrollback {system / admin}]

如需詳細資訊,請 參閱 Windows 安裝程式命令行選項。

新的命令列參數也可用於控制 BitLocker:

Setup.exe /BitLocker AlwaysSuspend:一律在升級期間暫停 BitLocker。Setup.exe /BitLocker TryKeepActive:啟用升級而不暫停 BitLocker,但如果升級無法運作,請暫停 BitLocker 並完成升級。Setup.exe /BitLocker ForceKeepActive:啟用升級而不暫停 BitLocker,但如果升級無法運作,則升級會失敗。

如需詳細資訊,請參閱 Windows 安裝程式 Command-Line 選項。

功能更新改進

部分的工作會在 Windows Update 的離線階段已移至線上階段期間進行。 這項變更會大幅縮短安裝更新時的離線時間。

SetupDiag

SetupDiag (英文) 是新的命令列工具,可協助診斷 Windows 10 更新失敗的原因。

SetupDiag 透過搜尋 Windows 安裝程式記錄檔運作。 當它搜尋記錄檔時,SetupDiag 會使用一組規則來比對已知問題。 在目前版本的 SetupDiag 中,有 53 個規則包含在 rules.xml 檔案中 (此檔案會在 SetupDiag 執行時解壓縮)。 rules.xml 檔案將在有新版 SetupDiag 可供使用時更新。

登入

更快速登入 Windows 10 共用電腦

如果您已在工作地點部署共用裝置,快速登入可讓使用者快速登入共用 Windows 10 計算機。

啟用快速登入

使用 Windows 10 版本 1809 或 Windows 10 企業版 LTSC 2019 設定共用或來賓裝置。

設定原則 CSP 和 Authentication 和 EnableFastFirstSignIn 原則以啟用快速登入。

從您的帳戶登入到共用電腦。

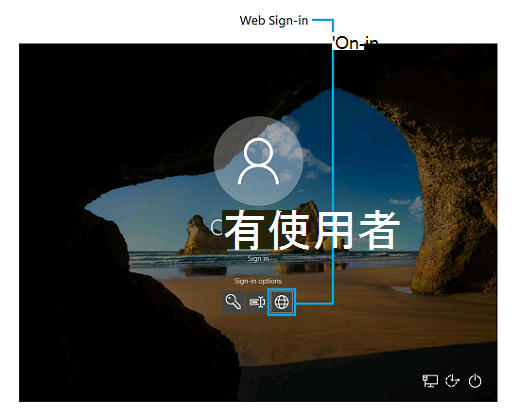

Web 登入 Windows 10

到目前為止,Windows 登入僅支援使用與 ADFS 或支援 WS-Fed 通訊協定的其他提供者同盟的身分識別。 我們引進了「Web 登入」,這是登入 Windows 電腦的新方式。 Web 登入可讓 Windows 登入支援非 ADFS 同盟提供者, (例如 SAML) 。

試用 Web 登入

Entra ID 加入您的 Windows 10 電腦。 (只有已加入 Entra ID 電腦) 才支援 Web 登入。

設定原則 CSP (雲端解決方案提供者),以及驗證和 EnableWebSignIn 原則以啟用網路登入。

在鎖定畫面上,在登入選項下方選取 [網路登入]。

選取 [登入] 以繼續。

更新合規性

更新合規性可協助您將組織中的 Windows 10 裝置保持安全且最新狀態。

更新合規性是使用 OMS Log Analytics 建立的解決方案,提供每月品質和功能更新安裝狀態的相關資訊。 提供有關現有更新部署進度與未來更新狀態的詳細資訊。 也提供有關可能需要解決問題之裝置的相關資訊。

更新合規性的新功能可讓您監視 Windows Defender 保護狀態、比較同業的合規性,以及最佳化頻寬以部署更新。

輔助功能和隱私權

協助工具

「全新體驗」協助工具已增強,現在具有自動產生的圖片描述。 如需協助工具的詳細資訊,請參閱適用於 IT 專業人員協助工具資訊。 另請參閱 2018 年 4 月更新 Windows 10 的新功能一節。

隱私權

在 [隱私權設定] 下方的 [意見反應與設定] 頁面中,您可以刪除您的裝置已傳送給 Microsoft 的診斷資料。 您也可以使用診斷資料檢視器應用程式來檢視此診斷資料。

設定

Kiosk 設定

以 chromium 為基礎的新Microsoft Edge 有許多以 kiosk 為目標的改善。 不過,它並未包含在 LTSC 版本的 Windows 10 中。 您可以個別下載並安裝Microsoft Edge。 如需詳細資訊,請參閱 下載並部署Microsoft商務用Edge。

Internet Explorer 包含在 Windows 10 LTSC 版本中,因為其功能集並未變更,且會在 Windows 10 LTSC 發行期間繼續取得安全性修正。

如果您想要利用 Microsoft Edge 中的 kiosk 功能,請考慮使用半年發行通道的 Kiosk 模式 。

共同管理

已新增 Intune 和 Microsoft Configuration Manager 原則,以啟用已加入混合式 Entra ID 驗證。 「行動裝置管理」(MDM) 已在此版本中新增超過 150 個新原則與設定,包括 MDMWinsOverGP (英文) 原則,以便更容易轉換至以雲端為基礎的管理。

如需詳細資訊,請 參閱 MDM 註冊和管理的新功能。

作業系統解除安裝期間

作業系統解除安裝期間是當使用者可以選擇性地回復 Windows 10 更新時給予使用者的時間長度。 在此版本中,管理員可以使用 Intune 或 DISM 來自訂作業系統解除安裝期間的長度。

Microsoft Entra ID 大容量聯結

使用 Windows 設定 Designer 中的新精靈,您可以建立布建套件,以在 Entra ID 中註冊裝置。 Entra ID 桌面、行動裝置、kiosk 和 Surface Hub 精靈中提供大量聯結。

Windows 焦點

已新增下列新的組策略和行動裝置管理 (MDM) 設定,以協助您設定 Windows 焦點用戶體驗:

- 關閉控制中心上的 Windows 焦點

- 不使用獨特體驗的診斷資料

- 關閉 Windows 歡迎畫面體驗

如需詳細資訊, 請參閱在鎖定畫面上設定 Windows 焦點。

\[開始\] 和工作列配置

在過去,自訂的工作列只能透過使用群組原則或佈建套件部署。 Windows 10 企業版 LTSC 2019 會將自定義任務列的支援新增至 MDM。

[開始] 和工作列配置提供更多 MDM 原則設定。 新的 MDM 原則設定包括:

使用者磚的設定: Start/HideUserTile、 Start/HideSwitchAccount、 Start/HideSignOut、 Start/HideLock 和 Start/HideChangeAccountSettings

Power 的設定: Start/HidePowerButton、 Start/HideHibernate、 Start/HideRestart、 Start/HideShutDown 和 Start/HideSleep

其他新設定: Start/HideFrequentlyUsedApps、 Start/HideRecentlyAddedApps、 AllowPinnedFolder、 ImportEdgeAssets、 Start/HideRecentJumplists、 Start/NoPinningToTaskbar、 Settings/PageVisibilityList 和 Start/HideAppsList。

Windows Update

商務用 Windows 測試人員計畫

我們最近新增了在 Microsoft Entra ID 中使用公司認證下載 Windows 10 Insider Preview 組建的選項。 藉由在 Entra ID 中註冊裝置,您可以提高組織中使用者所提交意見反應的可見度,特別是在支援您特定商務需求的功能上。 如需詳細資訊,請參閱商務用 Windows 測試人員計畫。

您現在可以向 Windows 測試人員計劃註冊 Entra ID 網域。 如需詳細資訊,請參閱商務用 Windows 測試人員計畫。

將更新傳遞最佳化

在 LTSC 2019 Windows 10 企業版 提供變更後,快速更新現在已完全支援 Configuration Manager。 實作 這項新功能的其他第三方更新和管理產品也支援此功能。 這項支援是目前對 Windows Update、Windows Update 客戶端原則和 WSUS 的快速支援。

注意

安裝 2017 年 4 月累積更新,即可將上述變更套用至 Windows 10 版本 1607。

傳遞優化原則現在可讓您設定其他限制,以便在各種案例中擁有更多控制權。

新增的原則包括:

如需詳細資訊, 請參閱設定 Windows 更新的傳遞優化。

解除安裝的附隨應用程式不再自動重新安裝

從 Windows 10 企業版 LTSC 2019 開始,使用者卸載的內建應用程式不會在功能更新安裝程式中自動重新安裝。

此外,系統管理員在 Windows 10 企業版 LTSC 2019 計算機上取消布建的應用程式,在未來的功能更新安裝之後,將會保持取消布建。 此行為不適用於從 LTSC 2016 Windows 10 企業版 LTSC 2016 (或更早版本) 到 Windows 10 企業版 LTSC 2019 的更新。

管理

新增 MDM 功能

Windows 10 企業版 LTSC 2019 (CSP) 新增許多新的設定服務提供者,提供使用 MDM 或布建套件管理 Windows 10 裝置的新功能。 除此之外,這些 CSP 可讓您透過 MDM 設定數百個最有用的組策略設定。 如需詳細資訊,請參閱 原則 CSP - ADMX 支持的原則。

其他一些新的 CSP:

DynamicManagement CSP 可讓您根據網路、位置或時間,以不同方式管理裝置。 例如,受管理的裝置可以在工作位置停用相機、在國家/地區外部停用行動電話服務以避免漫遊費用,或者當裝置不在公司大樓或校區內時,可以停用無線網路。 設定之後,即使裝置在位置或網路變更時無法連線到管理伺服器,也會強制執行這些設定。 動態管理 CSP 除了設定發生變更的條件之外,還可啟用原則設定,以變更裝置的管理方式。

CleanPC CSP 可讓您使用保存使用者資料的選項來移除使用者安裝和預先安裝的應用程式。

BitLocker CSP 用來管理電腦與裝置加密。 例如,您可以在行動裝置上要求儲存卡加密,或要求作業系統磁碟機加密。

NetworkProxy CSP 用來設定乙太網路和 Wi-Fi 連線的 proxy 伺服器。

Office CSP 讓您透過 Office 部署工具在裝置上安裝 Microsoft Office 用戶端。 如需詳細資訊,請參閱Office 部署工具的設定選項。

EnterpriseAppVManagement CSP 用來管理 Windows 10 電腦(企業版與教育版)的虛擬應用程式,即使受到 MDM 管理,也允許 App-V 循序應用程式串流處理到電腦。

如需詳細資訊,請 參閱行動裝置註冊和管理的新功能。

MDM 已擴充為包含已加入網域的裝置,Microsoft Entra ID 註冊。 組策略可以與已加入Active Directory的裝置搭配使用,以觸發對 MDM 的自動註冊。 如需詳細資訊,請參閱使用群組原則自動註冊 Windows 10 裝置 (英文)。

也會新增多個新的設定項目。 如需詳細資訊,請參閱 MDM 註冊及管理中的新功能 (英文)。

Windows 10 的行動裝置應用程式管理支援

行動裝置應用程式管理 (MAM) 的 Windows 版本是管理個人裝置上公司資料存取和安全性的輕量型解決方案。 從 Windows 10 企業版 LTSC 2019 開始,MAM 支援已內建在 Windows 資訊保護 (WIP) 之上。

如需詳細資訊,請參閱為 Windows 行動裝置應用程式管理實作伺服器端支援。

MDM 診斷

在 Windows 10 企業版 LTSC 2019 中,我們會繼續工作以改善新式管理的診斷體驗。 藉由引入行動裝置的自動記錄功能,Windows 會在發生 MDM 錯誤時自動收集記錄檔,而不必有記憶體限制裝置的永遠開啟記錄。 此外,我們引進 Microsoft訊息分析器 作為另一個工具,協助支持人員快速減少其根本原因的問題,同時節省時間和成本。

適用於 Windows 的應用程式虛擬化 (App-V)

舊版 Microsoft Application Virtualization Sequencer (App-V Sequencer) 需要您手動建立排序環境。 Windows 10 企業版 LTSC 2019 引進兩個新的 PowerShell Cmdlet:New-AppVSequencerVM 和 Connect-AppvSequencerVM。 這些 Cmdlet 會自動為您建立排序環境,包括布建虛擬機。 此外,App-V Sequencer 已更新,可讓您同時排序或更新多個應用程式,同時自動擷取和儲存您的自定義專案範本, () .appvt 檔案,並讓您使用 PowerShell 或組策略設定,在裝置重新啟動後自動清除未發佈的套件。

如需詳細資訊,請參閱下列文章:

- 使用 Microsoft Application Virtualization Sequencer (App-V Sequencer) 自動佈建排序環境

- 使用 Microsoft Application Virtualization Sequencer (App-V Sequencer) 時自動排序多個應用程式

- 使用 Microsoft Application Virtualization Sequencer (App-V Sequencer) 時自動更新多個應用程式

- 自動清除 App-V 用戶端上未發佈的套件

Windows 診斷資料

深入了解在基本層級所收集的診斷資料,以及在完整層級所收集資料類型的一些範例。

組策略電子表格

瞭解在 Windows 10 企業版 LTSC 2019 中新增的新組策略。

混合實境應用程式

本版的 Windows 10 引入了 Windows Mixed Reality (英文)。 使用 WSUS 的組織必須採取行動才能啟用 Windows Mixed Reality。 您也可以封鎖安裝混合實境入口,以禁用 Windows Mixed Reality。 如需詳細資訊,請參閱啟用或封鎖企業的 Windows Mixed Reality 應用程式 (英文)。

網路

網路堆疊

本版提供數項網路堆疊強化。 其中某些功能也曾出現在 Windows 10 版本 1703 中。 如需詳細資訊,請參閱 Creators Update for Windows 10 中的核心網路堆棧功能。

Miracast over Infrastructure

在此版本的 Windows 10 中,Microsoft已擴充透過局域網路傳送 Miracast 串流的能力,而不是透過直接無線連結。 這項功能是根據 Miracast 基礎結構連接建立通訊協定 (毫秒滑鼠) 。

運作方式

使用者和之前一樣,嘗試連線至 Miracast 接收器。 當填入 Miracast 接收器清單時,Windows 10 會辨識有能力透過基礎結構支援連接的接受器。 當用戶選取Miracast接收器時,Windows 10 會嘗試透過標準 DNS 和多播 DNS (mDNS) 解析裝置的主機名。 如果無法透過任一 DNS 方法解析名稱,Windows 10 會回復為使用標準 Wi-Fi 直接連線來建立 Miracast 工作模式。

Miracast over Infrastructure 提供許多優點

- Windows 會自動偵測是否可使用此路徑傳送視訊串流。

- Windows 只會在透過乙太網路或安全的 Wi-Fi 網路連線時才選擇者個路徑。

- 使用者不需要變更與 Miracast 接收器的連線方式。 它們與標準 Miracast 連線使用相同的 UX。

- 不需要對目前的無線驅動程式或 PC 硬體進行任何變更。

- 它與未針對 Miracast 透過 Wi-FI Direct 最佳化的舊版無線硬體搭配良好。

- 它會使用現有的連線來縮短連線時間,並提供穩定的資料串流。

啟用 Miracast 透過基礎結構

如果您的裝置已更新為 Windows 10 企業版 LTSC 2019,則您會自動擁有這項新功能。 若要在您的環境中利用它,您必須確定部署中存在下列需求:

裝置 (電腦或 Surface Hub) 必須執行 Windows 10 版本 1703、Windows 10 企業版 LTSC 2019 或更新版本的作系統。

Windows 電腦或 Surface Hub 可以做為 Miracast 透過基礎結構的接收器。 Windows 裝置可以作為 Miracast 基礎結構來源。

- 身為Miracast接收者,電腦或 Surface Hub 必須透過乙太網路或安全 Wi-Fi 連線連線連線到您的企業網路。 例如,使用 WPA2-PSK 或 WPA2-Enterprise 安全性。 如果 Hub 連線至開放式 Wi-FI 連接,Miracast 透過基礎結構會自動停用。

- 作為 Miracast 來源,裝置必須透過乙太網路或安全的 Wi-Fi 連線連接至相同的大型組織網路。

裝置的 DNS 主機名稱(裝置名稱) 必須可以透過您的 DNS 伺服器解析。 您可以藉由允許裝置透過動態 DNS 自動註冊,或手動建立裝置主機名的 A 或 AAAA 記錄,來達成此設定。

Windows 10 電腦上必須透過乙太網路或安全的 Wi-Fi 連接連線至相同的企業網路。

重要

Miracast over Infrastructure 無法取代標準 Miracast。 其反而是功能的補充,並提供優勢給屬於企業網路的一部分的使用者。 身為特定位置的來賓且無法存取企業網路的使用者,將會繼續使用 Wi-Fi 直接連線方法進行連線。

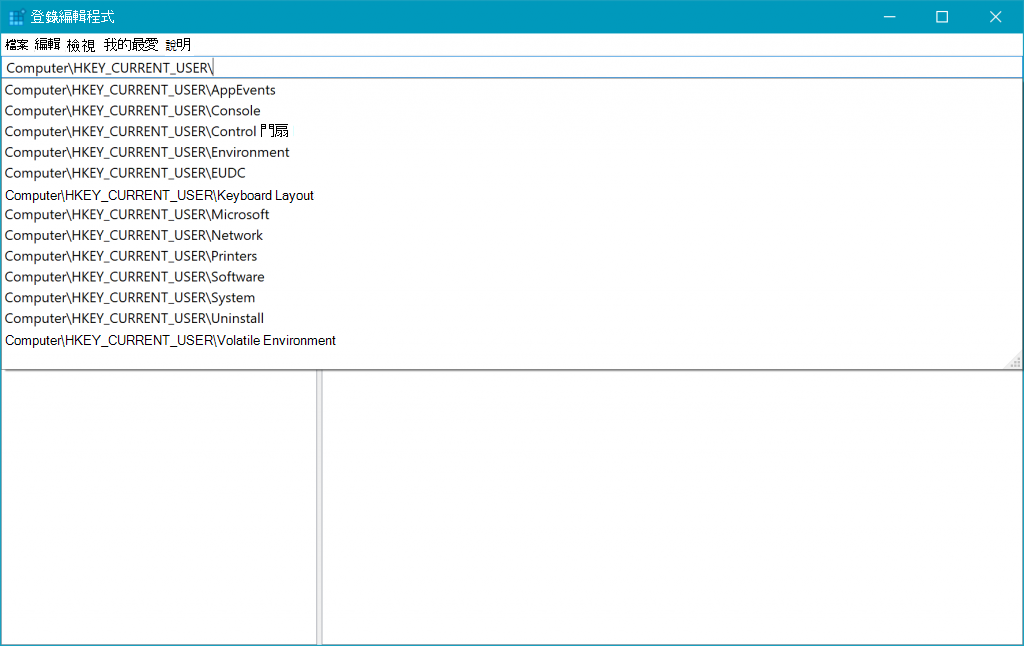

登錄編輯程式改進功能

我們新增了一個下拉式清單,該下拉式清單會在您輸入 時顯示,以協助完成路徑的下一個部分。 您也可以按 Ctrl+Backspace 刪除最後一個字,以及按 Ctrl+Delete 刪除下一個字。

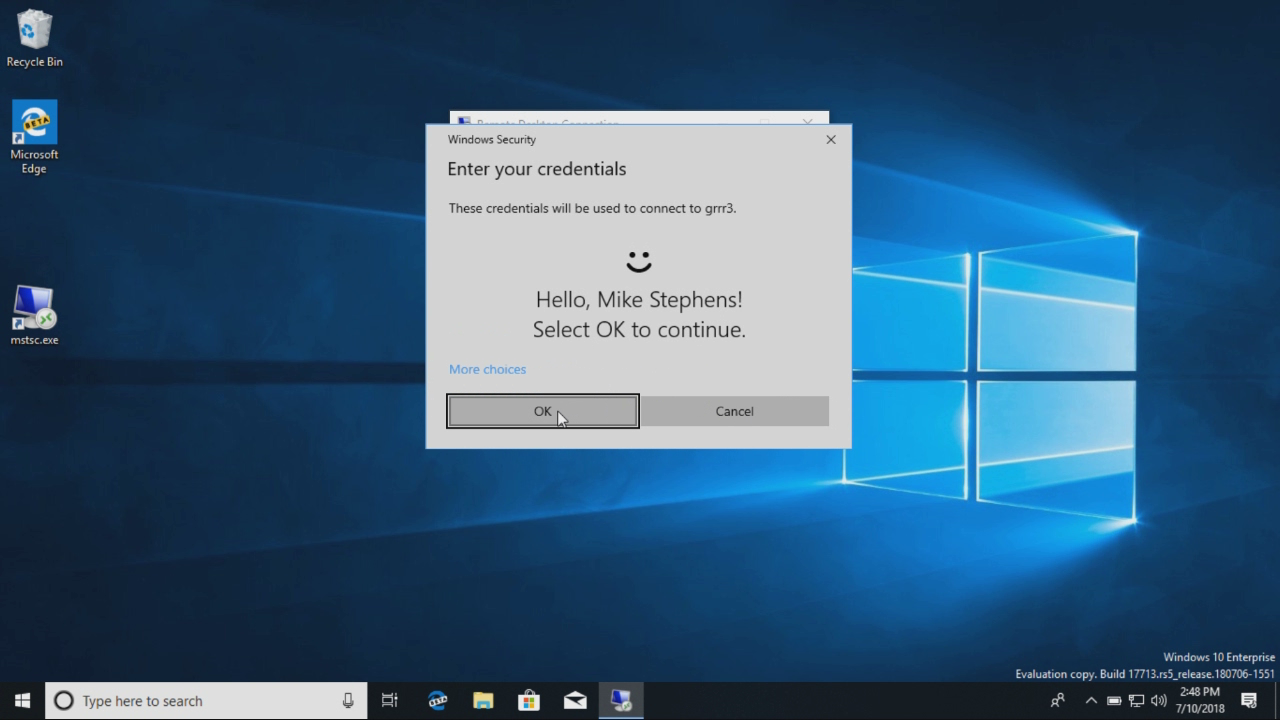

使用生物識別技術的遠端桌面

Microsoft Entra ID 和使用 Windows Hello 企業版的 Active Directory 使用者可以使用生物特徵辨識來向遠端桌面會話進行驗證。

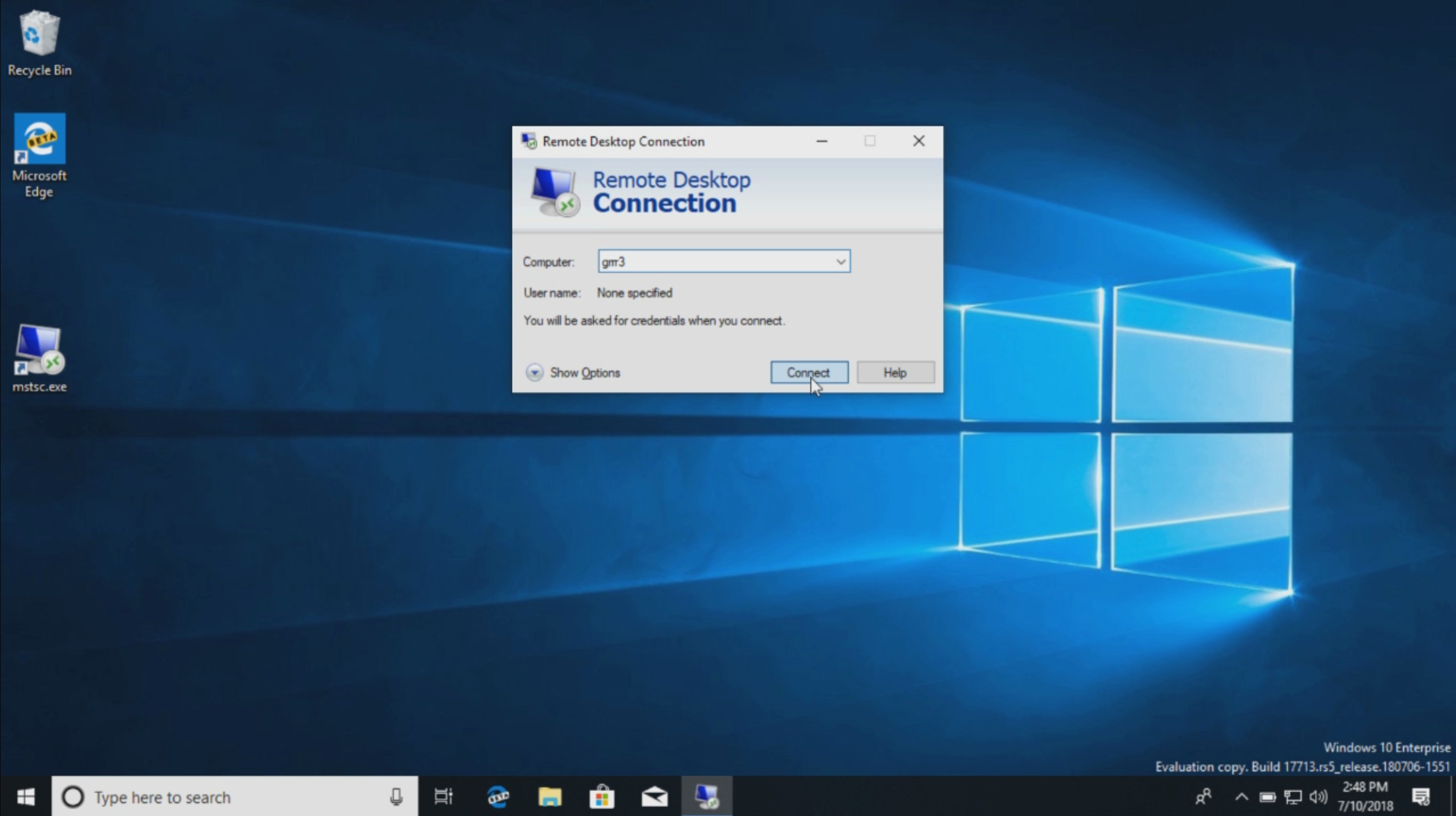

若要快速入門,請登入使用 Windows Hello 企業版的裝置。 啟動 遠端桌面連線 (mstsc.exe) ,輸入您要連線的計算機名稱,然後選取 [ 連線]。

Windows 會記住您使用 Windows Hello 企業版登入,並且會自動選取 Windows Hello 企業版來驗證您到 RDP 工作階段。 您也可以選取 [更多選擇 ] 來選擇替代認證。

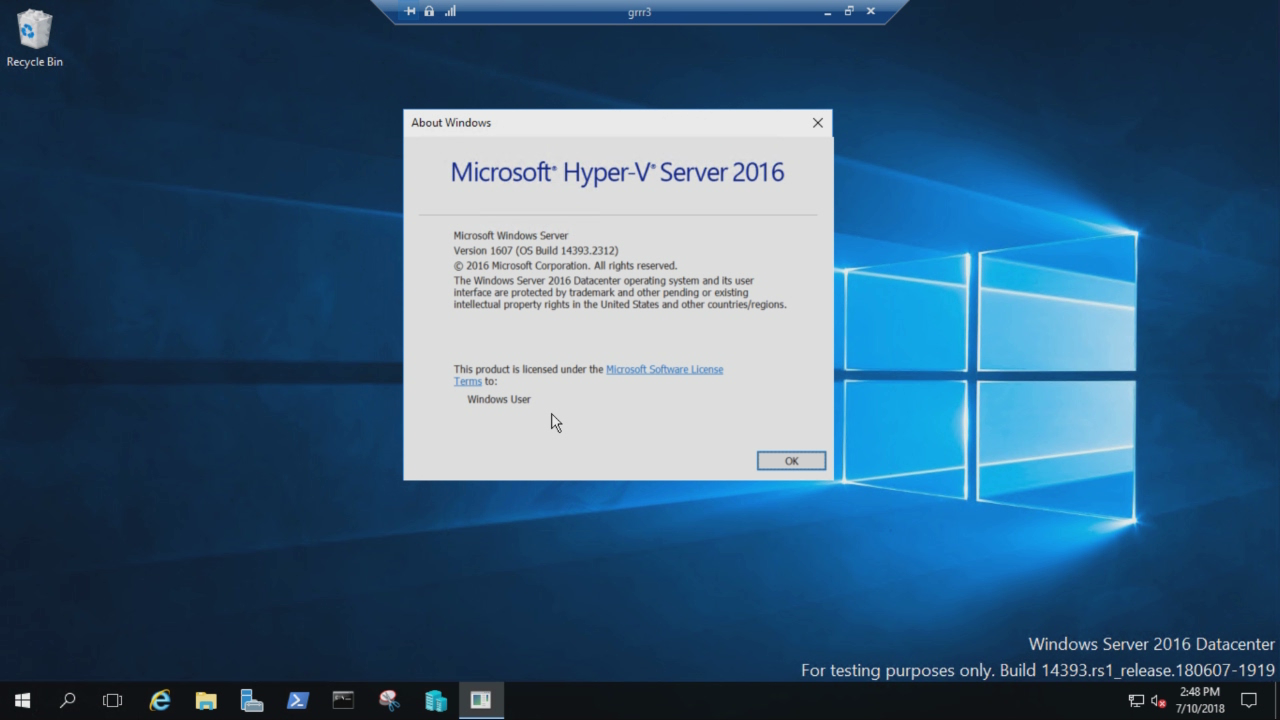

Windows 會使用臉部辨識功能來驗證 Windows Server 2016 Hyper-V 伺服器的 RDP 工作階段。 在遠端工作階段,您可以繼續使用 Windows Hello 企業版,但必須使用您的 PIN 碼。

請參閱下列範例:

請參閱

Windows 10 企業版 LTSC:LTSC 維護通道的簡短描述,其中包含每個版本相關信息的連結。