الاستعداد لإيقاف عامل Log Analytics

سيتوقف عامل Log Analytics، المعروف أيضا باسم عامل مراقبة Microsoft (MMA)، في أغسطس 2024. ونتيجة لذلك، سيتم تحديث خطط Defender for Servers وDefender for SQL على الأجهزة في Microsoft Defender for Cloud، وستتم إعادة تصميم الميزات التي تعتمد على عامل Log Analytics.

تلخص هذه المقالة خطط إيقاف العامل.

إعداد Defender للخوادم

تستخدم خطة Defender for Servers عامل Log Analytics في التوفر العام (GA) وفي AMA لبعض الميزات (في المعاينة). فيما يلي ما يحدث مع هذه الميزات من الآن فصاعدا:

لتبسيط الإعداد، سيتم توفير جميع ميزات أمان Defender for Servers وقدراته مع عامل واحد (Microsoft Defender لنقطة النهاية)، يكمله فحص الجهاز بدون عامل، دون أي تبعية على عامل Log Analytics أو AMA. لاحظ أن:

- ميزات Defender for Servers، التي تستند إلى AMA، قيد المعاينة حاليا ولن يتم إصدارها في GA.

- تظل الميزات في المعاينة التي تعتمد على AMA مدعومة حتى يتم توفير إصدار بديل من الميزة، والتي ستعتمد على Defender لتكامل نقطة النهاية أو ميزة فحص الجهاز بدون عامل.

- من خلال تمكين تكامل Defender لنقطة النهاية وميزة فحص الجهاز بدون عامل قبل حدوث الإهمال، سيكون نشر Defender for Servers محدثا ومدعما.

وظيفة الميزة

يلخص الجدول التالي كيفية توفير ميزات Defender for Servers. تتوفر معظم الميزات بالفعل بشكل عام باستخدام تكامل Defender لنقطة النهاية أو فحص الجهاز بدون عامل. ستتوفر بقية الميزات إما في GA بحلول وقت إيقاف MMA، أو سيتم إهمالها.

| ميزة | الدعم الحالي | دعم جديد | حالة تجربة جديدة |

|---|---|---|---|

| تكامل Defender لنقطة النهاية لأجهزة Windows ذات المستوى الأدنى (Windows Server 2016/2012 R2) | مستشعر Legacy Defender لنقطة النهاية، استنادا إلى عامل Log Analytics | تكامل العامل الموحد | - الوظيفة مع العامل الموحد هي GA. - سيتم إهمال الوظائف باستخدام مستشعر Defender for Endpoint القديم باستخدام عامل Log Analytics في أغسطس 2024. |

| الكشف عن التهديدات على مستوى نظام التشغيل | وكيل تحليلات السجل | تكامل وكيل Defender لنقطة النهاية | الوظيفة مع عامل Defender لنقطة النهاية هي GA. |

| عناصر التحكم التكيفية | عامل Log Analytics (GA)، AMA (معاينة) | --- | تم تعيين ميزة التحكم في التطبيق التكيفي ليتم إهمالها في أغسطس 2024. |

| توصيات اكتشاف حماية نقطة النهاية | التوصيات المتوفرة من خلال خطة Foundational Cloud Security Posture Management (CSPM) وDefender for Servers، باستخدام عامل Log Analytics (GA)، AMA (معاينة) | فحص الجهاز بدون عامل | - سيتم إصدار الوظائف مع فحص الجهاز بدون عامل للمعاينة في فبراير 2024 كجزء من Defender for Servers الخطة 2 وخطة إدارة وضع الأمان السحابي في Defender. - سيتم دعم أجهزة Azure الظاهرية ومثيلات Google Cloud Platform (GCP) ومثيلات Amazon Web Services (AWS). لن يتم دعم الأجهزة المحلية. |

| توصية تحديث نظام التشغيل مفقودة | التوصيات متوفرة في خطط Foundational CSPM وDefender for Servers باستخدام عامل Log Analytics. | التكامل مع Update Manager، Microsoft | التوصيات الجديدة المستندة إلى تكامل Azure Update Manager هي GA، مع عدم وجود تبعيات عامل. |

| تكوينات نظام التشغيل الخاطئة (معيار أمان السحابة من Microsoft) | التوصيات المتوفرة من خلال خطط Foundational CSPM وDefender for Servers باستخدام عامل Log Analytics، عامل تكوين الضيف (معاينة). | إدارة الثغرات الأمنية في Microsoft Defender المتميزة، كجزء من الخطة 2 من Defender for Servers. | - ستتوفر الوظائف المستندة إلى التكامل مع إدارة الثغرات الأمنية في Microsoft Defender premium في المعاينة حوالي أبريل 2024. - سيتم إهمال الوظائف مع عامل Log Analytics في أغسطس 2024 - سيتم إهمال الوظيفة مع عامل تكوين الضيف (معاينة) عند توفر إدارة الثغرات الأمنية في Microsoft Defender. - سيتم إهمال دعم هذه الميزة ل Docker-hub وAzure Virtual Machine Scale Sets في أغسطس 2024. |

| مراقبة سلامة الملفات | عامل Log Analytics، AMA (معاينة) | تكامل وكيل Defender لنقطة النهاية | ستتوفر الوظائف مع وكيل Defender لنقطة النهاية حوالي أبريل 2024. - سيتم إهمال الوظائف مع عامل Log Analytics في أغسطس 2024. - سيتم إهمال الوظيفة مع AMA عند إصدار تكامل Defender لنقطة النهاية. |

لا تزال ميزة 500 ميغابايت لاستيعاب البيانات عبر الجداول المحددة مدعومة عبر وكيل AMA للأجهزة ضمن الاشتراكات التي يغطيها Defender for Servers الخطة 2. كل جهاز مؤهل للميزة مرة واحدة فقط، حتى إذا تم تثبيت كل من عامل Log Analytics وعامل Azure Monitor عليه. تعرف على المزيد حول كيفية نشر AMA.

بالنسبة لخوادم SQL على الأجهزة، نوصي بالترحيل إلى عملية التوفير التلقائي لعامل مراقبة Azure (AMA) المستهدف من قبل خادم SQL.

تجربة توصيات حماية نقطة النهاية - إرشادات التغييرات والترحيل

يتم توفير اكتشاف نقطة النهاية والتوصيات حاليا من قبل Defender for Cloud Foundational CSPM وخطط Defender for Servers باستخدام عامل Log Analytics في GA، أو في المعاينة عبر AMA. سيتم استبدال هذه التجربة بتوصيات الأمان التي يتم جمعها باستخدام فحص الجهاز بدون عامل.

يتم إنشاء توصيات حماية نقطة النهاية على مرحلتين. المرحلة الأولى هي اكتشاف حل الكشف عن تهديدات نقاط النهاية والرد عليها. والثاني هو تقييم تكوين الحل. توفر الجداول التالية تفاصيل التجارب الحالية والجديدة لكل مرحلة.

تعرف على كيفية إدارة توصيات الكشف عن تهديدات نقاط النهاية والرد عليها الجديدة (بدون عامل).

حل الكشف عن نقطة النهاية والاستجابة لها - الاكتشاف

| المنطقة | التجربة الحالية (استنادا إلى AMA/MMA) | تجربة جديدة (استنادا إلى فحص الجهاز بدون عامل) |

|---|---|---|

| ما المطلوب لتصنيف مورد على أنه سليم؟ | مكافحة الفيروسات في مكانها. | يوجد حل الكشف عن تهديدات نقاط النهاية والرد عليها. |

| ما المطلوب للحصول على التوصية؟ | وكيل تحليلات السجل | فحص الجهاز بدون عامل |

| ما هي الخطط المدعومة؟ | - CSPM التأسيسي (مجاني) - Defender for Servers الخطة 1 والخطة 2 |

- إدارة وضع الأمان السحابي في Defender - Defender for Servers الخطة 2 |

| ما هو الإصلاح المتوفر؟ | تثبيت برامج Microsoft المضادة للبرامج الضارة. | تثبيت Defender لنقطة النهاية على الأجهزة/الاشتراكات المحددة. |

حل الكشف عن نقطة النهاية والاستجابة - تقييم التكوين

| المنطقة | التجربة الحالية (استنادا إلى AMA/MMA) | تجربة جديدة (استنادا إلى فحص الجهاز بدون عامل) |

|---|---|---|

| تصنف الموارد على أنها غير سليمة إذا كان واحد أو أكثر من عمليات التحقق من الأمان غير سليمة. | ثلاثة فحوصات أمنية: - الحماية في الوقت الحقيقي متوقفة عن التشغيل - التوقيعات قديمة. - لا يتم تشغيل كل من الفحص السريع والمسح الضوئي الكامل لمدة سبعة أيام. |

ثلاثة فحوصات أمنية: - مكافحة الفيروسات متوقفة عن التشغيل أو تم تكوينها جزئيا - التوقيعات قديمة - لا يتم تشغيل كل من الفحص السريع والمسح الضوئي الكامل لمدة سبعة أيام. |

| المتطلبات الأساسية للحصول على التوصية | حل مكافحة البرامج الضارة في مكانه | حل الكشف عن تهديدات نقاط النهاية والرد عليها في مكانه. |

ما هي التوصيات التي يتم إهمالها؟

ويلخص الجدول التالي الجدول الزمني للتوصيات التي يجري إهمالها واستبدالها.

| التوصية | المندوب | الموارد المدعومة | تاريخ الإهمال | توصية الاستبدال |

|---|---|---|---|---|

| يجب تثبيت حماية نقطة النهاية على أجهزتك (عامة) | MMA/AMA | Azure غير Azure (Windows وLinux) | مارس 2024 | توصية جديدة بدون عامل |

| يجب حل مشكلات حماية نقطة النهاية على أجهزتك (عامة) | MMA/AMA | Azure (Windows) | مارس 2024 | توصية جديدة بدون عامل |

| يجب حل حالات فشل حماية نقطة النهاية على مجموعات مقياس الجهاز الظاهري | مجلس العمل المتحد | مجموعات توسعة الأجهزة الظاهرية في Azure | أغسطس 2024 | لا يوجد بديل |

| يجب تثبيت حل حماية نقطة النهاية على مجموعات مقياس الجهاز الظاهري | مجلس العمل المتحد | مجموعات توسعة الأجهزة الظاهرية في Azure | أغسطس 2024 | لا يوجد بديل |

| يجب أن يكون حل حماية نقطة النهاية على الأجهزة | مجلس العمل المتحد | الموارد غير التابعة ل Azure (Windows) | أغسطس 2024 | لا يوجد بديل |

| تثبيت حل حماية نقطة النهاية على أجهزتك | مجلس العمل المتحد | Azure وغير Azure (Windows) | أغسطس 2024 | توصية جديدة بدون عامل |

| يجب حل مشكلات حماية نقطة النهاية على الأجهزة | مجلس العمل المتحد | Azure وغير Azure (Windows وLinux) | أغسطس 2024 | توصية جديدة بدون عامل. |

تدعم تجربة التوصيات الجديدة المستندة إلى فحص الجهاز بدون عامل كلا من نظامي التشغيل Windows وLinux عبر الأجهزة متعددة السحابات.

كيف سيعمل الاستبدال؟

- سيتم إهمال التوصيات الحالية المقدمة من عامل Log Analytics أو AMA بمرور الوقت.

- سيتم استبدال بعض هذه التوصيات الحالية بتوصيات جديدة بناء على فحص الجهاز بدون عامل.

- تظل التوصيات الموجودة حاليا في GA في مكانها حتى يتوقف عامل Log Analytics.

- سيتم استبدال التوصيات الموجودة حاليا في المعاينة عند توفر التوصية الجديدة في المعاينة.

ماذا يحدث مع درجة الأمان؟

- ستستمر التوصيات الموجودة حاليا في GA في التأثير على درجة الأمان.

- توجد التوصيات الجديدة الحالية والقادمة ضمن نفس عنصر تحكم Microsoft Cloud Security Benchmark، ما يضمن عدم وجود تأثير مكرر على درجة الأمان.

كيف أعمل الاستعداد للتوصيات الجديدة؟

- تأكد من تمكين فحص الجهاز بدون عامل كجزء من Defender for Servers الخطة 2 أو إدارة وضع الأمان السحابي في Defender.

- إذا كانت مناسبة للبيئة الخاصة بك، للحصول على أفضل تجربة نوصي بإزالة التوصيات المهملة عند توفر توصية التوفر العام البديلة. للقيام بذلك، قم بتعطيل التوصية في مبادرة Defender for Cloud المضمنة في Azure Policy.

تجربة File Integrity Monitoring - إرشادات التغييرات والترحيل

يقدم Microsoft Defender for Servers الخطة 2 الآن حلا جديدا لمراقبة تكامل الملفات (FIM) مدعوما بتكامل Microsoft Defender لنقطة النهاية (MDE). بمجرد أن تصبح FIM التي يتم تشغيلها بواسطة MDE عامة، ستتم إزالة FIM التي يتم تشغيلها بواسطة تجربة AMA في مدخل Defender for Cloud. في أكتوبر، سيتم إهمال FIM المشغل بواسطة MMA.

الترحيل من FIM عبر AMA

إذا كنت تستخدم FIM حاليا عبر AMA:

لن يتوفر إلحاق اشتراكات أو خوادم جديدة ب FIM استنادا إلى AMA وملحق تعقب التغيير، بالإضافة إلى عرض التغييرات، من خلال مدخل Defender for Cloud بدءا من 30 مايو.

إذا كنت ترغب في متابعة استهلاك أحداث FIM التي تم جمعها بواسطة AMA، يمكنك الاتصال يدويا بمساحة العمل ذات الصلة وعرض التغييرات في جدول تعقب التغييرات باستخدام الاستعلام التالي:

ConfigurationChange | where TimeGenerated > ago(14d) | where ConfigChangeType in ('Registry', 'Files') | summarize count() by Computer, ConfigChangeTypeإذا كنت ترغب في متابعة إعداد نطاقات جديدة أو تكوين قواعد المراقبة، يمكنك استخدام قواعد الاتصال البيانات يدويا لتكوين أو تخصيص جوانب مختلفة من جمع البيانات.

يوصي Microsoft Defender for Cloud بتعطيل FIM عبر AMA، وإلحاق بيئتك بإصدار FIM الجديد استنادا إلى Defender لنقطة النهاية عند الإصدار.

تعطيل FIM عبر AMA

لتعطيل FIM عبر AMA، قم بإزالة حل Azure Change Tracking. لمزيد من المعلومات، راجع إزالة حل ChangeTracking.

بدلا من ذلك، يمكنك إزالة قواعد جمع البيانات (DCR) لتعقب تغيير الملفات ذات الصلة. لمزيد من المعلومات، راجع Remove-AzDataCollectionRuleAssociation أو Remove-AzDataCollectionRule.

بعد تعطيل مجموعة أحداث الملف باستخدام إحدى الطرق المذكورة أعلاه:

- سيتم إيقاف تجميع الأحداث الجديدة في النطاق المحدد.

- تظل الأحداث التاريخية التي تم تجميعها بالفعل مخزنة في مساحة العمل ذات الصلة ضمن جدول ConfigurationChange في قسم Change Tracking . ستبقى هذه الأحداث متوفرة في مساحة العمل ذات الصلة وفقا لفترة الاستبقاء المحددة في مساحة العمل هذه. لمزيد من المعلومات، راجع كيفية عمل الاستبقاء والأرشفة.

الترحيل من FIM عبر عامل Log Analytics (MMA)

إذا كنت تستخدم FIM حاليا عبر عامل تحليلات السجل (MMA):

- سيتم إهمال File Integrity Monitoring استنادا إلى عامل Log Analytics (MMA) في أكتوبر 2024.

- يوصي Microsoft Defender for Cloud بتعطيل FIM عبر MMA، وإلحاق بيئتك بإصدار FIM الجديد استنادا إلى Defender لنقطة النهاية عند الإصدار.

تعطيل FIM عبر MMA

لتعطيل FIM عبر MMA، قم بإزالة حل Azure Change Tracking. لمزيد من المعلومات، راجع إزالة حل ChangeTracking.

بعد تعطيل مجموعة أحداث الملف:

- سيتم إيقاف تجميع الأحداث الجديدة في النطاق المحدد.

- تظل الأحداث التاريخية التي تم تجميعها بالفعل مخزنة في مساحة العمل ذات الصلة ضمن جدول ConfigurationChange في قسم Change Tracking . ستبقى هذه الأحداث متوفرة في مساحة العمل ذات الصلة وفقا لفترة الاستبقاء المحددة في مساحة العمل هذه. لمزيد من المعلومات، راجع كيفية عمل الاستبقاء والأرشفة.

إعداد Defender ل SQL على الأجهزة

يمكنك معرفة المزيد حول Defender for SQL Server على خطة إهمال عامل Log Analytics للأجهزة.

إذا كنت تستخدم عامل Log Analytics الحالي/ عملية التزويد التلقائي لعامل Azure Monitor، فيجب عليك الترحيل إلى عامل مراقبة Azure الجديد ل SQL Server على عملية التزويد التلقائي للأجهزة. عملية الترحيل سلسة وتوفر حماية مستمرة لجميع الأجهزة.

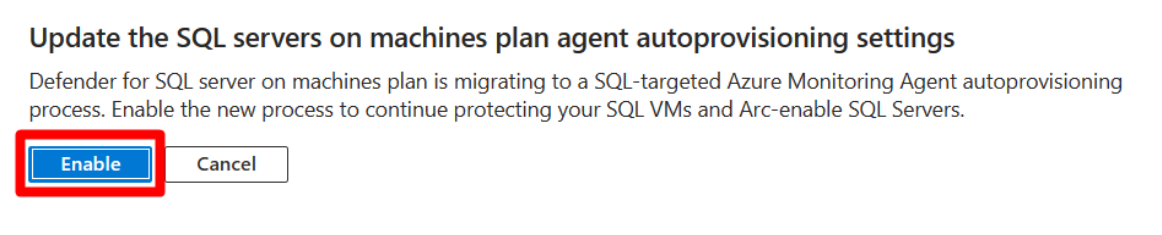

الترحيل إلى عملية التزويد التلقائي ل AMA التي تستهدف خادم SQL

قم بتسجيل الدخول إلى بوابة Azure.

ابحث عن Microsoft Defender for Cloud وحدده.

في قائمة Defender for Cloud، حدد Environment settings.

حدد الاشتراك ذا الصلة.

ضمن خطة قواعد البيانات، حدد الإجراء المطلوب.

حدد تمكين في النافذة المنبثقة.

حدد حفظ.

بمجرد تمكين عملية التزويد التلقائي ل AMA المستهدفة بخادم SQL، يجب تعطيل عملية التزويد التلقائي لعامل Log Analytics/عامل Azure Monitor وإلغاء تثبيت MMA على جميع خوادم SQL:

لتعطيل عامل Log Analytics:

قم بتسجيل الدخول إلى بوابة Azure.

ابحث عن Microsoft Defender for Cloud وحدده.

في قائمة Defender for Cloud، حدد Environment settings.

حدد الاشتراك ذا الصلة.

ضمن خطة قاعدة البيانات، حدد الإعدادات.

قم بتبديل عامل Log Analytics إلى Off.

حدد متابعة.

حدد حفظ.

تخطيط الهجرة

نوصيك بالتخطيط لترحيل الوكيل وفقا لمتطلبات عملك. يلخص الجدول إرشاداتنا.

| هل تستخدم Defender للخوادم؟ | هل ميزات Defender for Servers هذه مطلوبة في GA: مراقبة تكامل الملفات، وتوصيات حماية نقطة النهاية، وتوصيات أساس الأمان؟ | هل تستخدم Defender لخوادم SQL على الأجهزة أو مجموعة سجلات AMA؟ | خطة الترحيل |

|---|---|---|---|

| نعم | نعم | لا | 1. تمكين تكامل Defender لنقطة النهاية ومسح الجهاز بدون عامل. 2. انتظر التوفر العام لجميع الميزات مع النظام الأساسي البديل (يمكنك استخدام إصدار المعاينة سابقا). 3. بمجرد أن تكون الميزات GA، قم بتعطيل عامل Log Analytics. |

| لا | --- | لا | يمكنك إزالة عامل Log Analytics الآن. |

| لا | --- | نعم | 1. يمكنك الترحيل إلى التزويد التلقائي ل SQL ل AMA الآن. 2. تعطيل Log Analytics/Azure Monitor Agent. |

| نعم | نعم | نعم | 1. تمكين تكامل Defender لنقطة النهاية ومسح الجهاز بدون عامل. 2. يمكنك استخدام عامل Log Analytics و AMA جنبا إلى جنب للحصول على جميع الميزات في GA. تعرف على المزيد حول تشغيل العوامل جنبا إلى جنب. 3. الترحيل إلى التزويد التلقائي ل SQL ل AMA في Defender for SQL على الأجهزة. بدلا من ذلك، ابدأ الترحيل من عامل Log Analytics إلى AMA في أبريل 2024. 4. بمجرد الانتهاء من الترحيل، قم بتعطيل عامل Log Analytics. |

| نعم | لا | نعم | 1. تمكين تكامل Defender لنقطة النهاية ومسح الجهاز بدون عامل. 2. يمكنك الترحيل إلى التزويد التلقائي ل SQL ل AMA في Defender for SQL على الأجهزة الآن. 3. تعطيل عامل Log Analytics. |

الخطوة التالية

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ