Guía de un extremo a otro para empezar a trabajar con puntos de conexión de macOS

Con Microsoft Intune, puede administrar y proteger los puntos de conexión de macOS propiedad de su organización o centro educativo. Cuando usted o su organización administran los dispositivos, puede implementar las aplicaciones que necesitan los usuarios finales, configurar las características de dispositivo que desee y usar directivas que ayuden a proteger los dispositivos & organización frente a amenazas.

Este artículo se aplica a:

- Dispositivos macOS propiedad de su organización

Este artículo es una guía de un extremo a otro para ayudarle a empezar a trabajar con los puntos de conexión de macOS. Se centra en:

- Puntos de conexión administrados con Apple Business Manager o Apple School Manager

- Dispositivos inscritos en Intune mediante la inscripción automatizada de dispositivos con afinidad de usuario. La afinidad de usuario se usa normalmente para dispositivos con un usuario principal.

Este artículo le guía por los pasos de un extremo a otro para crear y administrar los puntos de conexión de macOS mediante Microsoft Intune.

Uso de esta guía

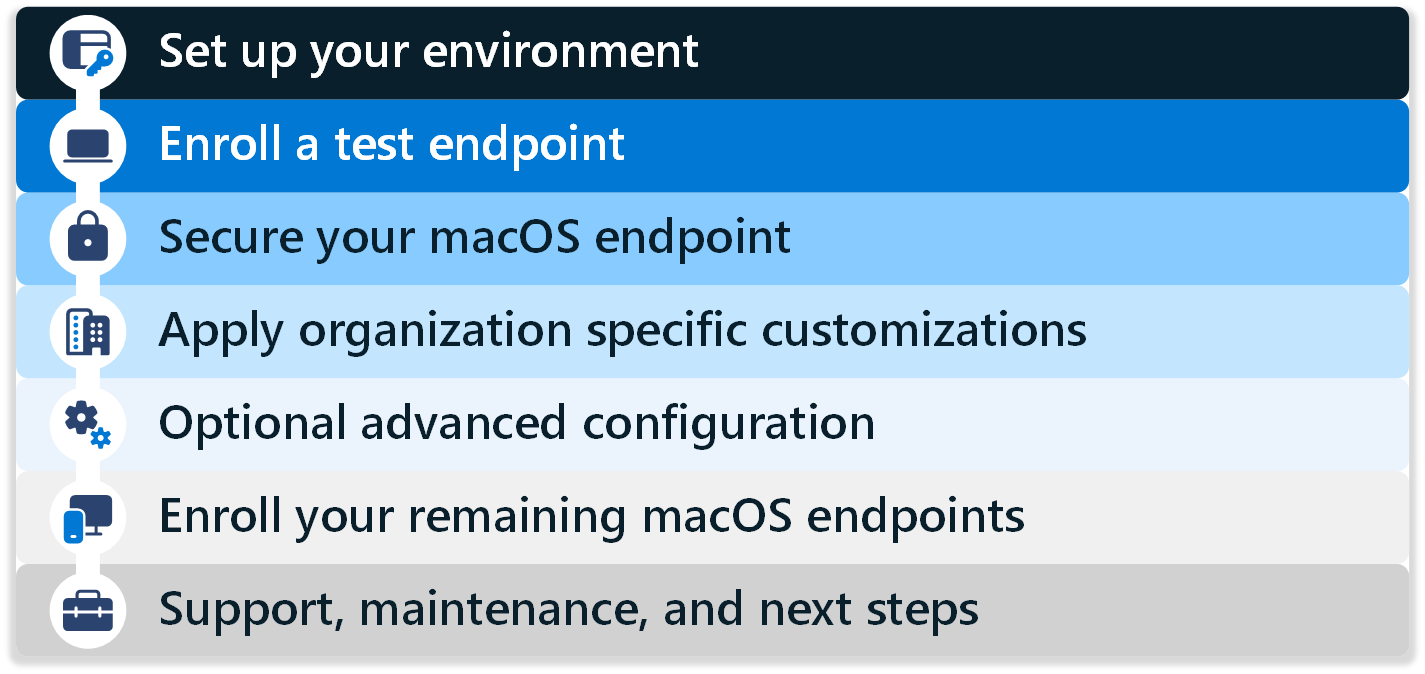

Esta guía tiene siete fases. Cada fase tiene un conjunto de pasos que ayudan a compilar la configuración y la implementación del punto de conexión de macOS. Cada fase se basa en la fase anterior.

Complete las fases y los pasos en orden. Las fases incluyen:

- Fase 1: Configuración del entorno

- Fase 2: Inscripción de un punto de conexión de prueba

- Fase 3: Protección del punto de conexión de macOS

- Fase 4: Aplicación de personalizaciones específicas de la organización

- Fase 5: configuración avanzada opcional

- Fase 6: Inscripción de los puntos de conexión de macOS restantes

- Fase 7: soporte técnico, mantenimiento y pasos siguientes

Al final de esta guía, tiene un punto de conexión de macOS inscrito en Intune y listo para empezar a validar en los escenarios.

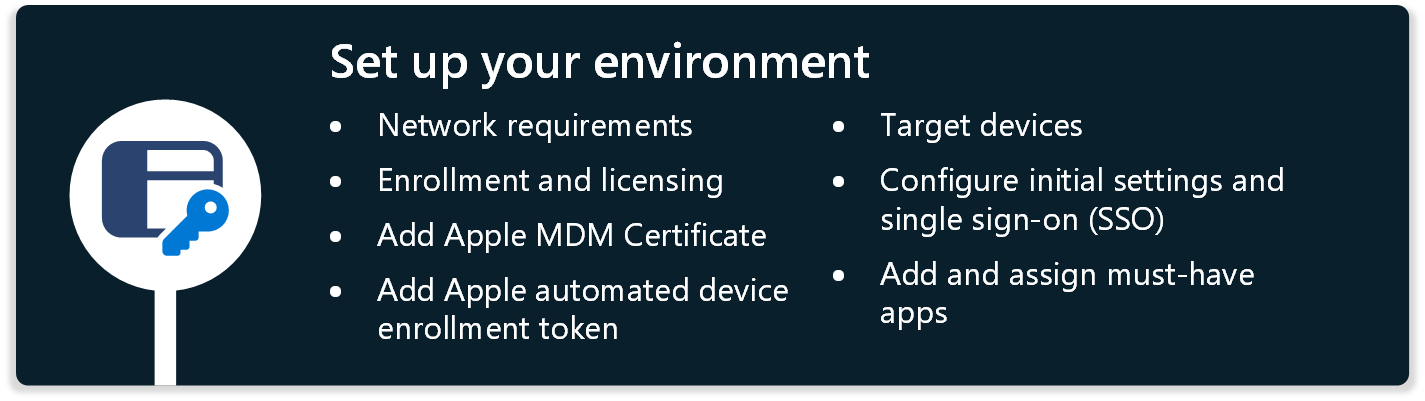

Fase 1: Configuración del entorno

Antes de compilar el primer punto de conexión de macOS, hay algunos requisitos y características de configuración que se configuran.

En esta fase, comprobará los requisitos, integrará Intune con Apple Business Manager (o Apple School Manager), configurará algunas características y agregará algunas aplicaciones a Intune.

Paso 1: requisitos de la red

✅ Configuración de la red

Para preparar e implementar correctamente el punto de conexión de macOS, el punto de conexión requiere acceso a varios servicios de Internet públicos.

Inicie las pruebas en una red abierta. O bien, en la red de la organización, proporcione acceso a todos los puntos de conexión enumerados en Puntos de conexión de red para Microsoft Intune. A continuación, puede usar la red de la organización para probar la configuración.

Si la red inalámbrica requiere certificados, puede empezar con una conexión Ethernet durante las pruebas. La conexión Ethernet le proporciona algún tiempo para determinar el mejor enfoque para las conexiones inalámbricas que necesitan los dispositivos.

Precaución

La inspección ssl puede provocar un error en el acceso a los servicios de Microsoft y Apple. Para obtener más información sobre los requisitos de Apple, vaya a Uso de productos de Apple en redes empresariales.

Paso 2: Inscripción y licencias

✅ Creación de un nuevo grupo, configuración de restricciones de inscripción y asignación de licencias

Para preparar los puntos de conexión para la inscripción, debe asegurarse de que los puntos de conexión correctos están destinados y de que los puntos de conexión tienen una licencia correcta.

En concreto:

Creación de un grupo nuevo

Cree un nuevo grupo de pruebas de Microsoft Entra, como usuarios de MDM de Intune. A continuación, agregue cuentas de usuario de prueba a este grupo. Para limitar quién puede inscribir dispositivos mientras configura la configuración, dirija las configuraciones a este grupo.

Para crear un grupo de Microsoft Entra, use el Centro de administración de Intune. Al crear un grupo en Intune, va a crear un grupo Entra. No ves la marca Entra, pero eso es lo que estás usando.

Para obtener más información, vaya a Creación de un grupo para administrar usuarios en Intune.

Restricciones de inscripción

Las restricciones de inscripción le permiten controlar los tipos de dispositivos que se pueden inscribir en la administración de Intune. Para que esta guía sea correcta, en una restricción de inscripción, asegúrese de que se permite la inscripción de macOS (MDM), que es la configuración predeterminada. Asigne esta restricción de inscripción al nuevo grupo que ha creado.

Si es necesario o quiere, también puede impedir que se inscriban dispositivos específicos.

Para obtener información sobre la configuración de las restricciones de inscripción, vaya a establecer restricciones de inscripción en Microsoft Intune.

Licencias

Los usuarios que inscriben dispositivos macOS requieren una licencia de Microsoft Intune o Microsoft Intune for Education. Para asignar licencias, vaya a Asignación de licencias de Microsoft Intune. Asigne las licencias a las cuentas de prueba que ha creado.

Nota:

Ambos tipos de licencias suelen incluirse en paquetes de licencias como Microsoft 365 E3 (o A3) y superior. Para obtener más información, vaya a Comparar planes empresariales de Microsoft 365.

Paso 3: Agregar el certificado MDM de Apple

✅ Adición del certificado de inserción con un identificador de Apple administrado

Para administrar dispositivos macOS, Apple requiere que el inquilino de Intune esté configurado con un certificado de inserción de MDM. Si actualmente administra dispositivos iOS/iPadOS en este mismo inquilino, este paso se realiza.

Asegúrese de usar un identificador de Apple administrado con la instancia de Apple Business Manager (o Apple School Manager).

No use un id. de Apple personal. La administración del certificado de Apple Push Notification Service es fundamental durante la vida útil de la solución de administración de dispositivos. El acceso con un id. de Apple personal puede dejar de estar disponible, ya que el personal cambia con el tiempo.

Para obtener información sobre cómo configurar un certificado push MDM de Apple, vaya a Obtención de un certificado push MDM de Apple para Intune.

Paso 4: Agregar el token de inscripción de dispositivos automatizados de Apple

✅ Vincular token de Apple para la inscripción automatizada de dispositivos

Para administrar los dispositivos inscritos a través de Apple Business Manager (o Apple School Manager), debe configurar un token MDM y vincular el token con Intune.

Este token es necesario para la inscripción automatizada de dispositivos (ADE) en Intune. El token:

- Permite que Intune sincronice la información del dispositivo ADE desde su cuenta de Apple Business Manager (o Apple School Manager).

- Permite que Intune cargue perfiles de inscripción en Apple.

- Permite que Intune asigne dispositivos a esos perfiles.

Si actualmente administra dispositivos iOS/iPadOS en este mismo inquilino mediante ADE, es posible que se realicen algunos de estos pasos.

Para obtener información sobre cómo configurar Apple Business Manager con Intune, vaya a Inscribir dispositivos macOS: Apple Business Manager o Apple School Manager.

Los pasos de alto nivel para configurar Apple Business Manager (o Apple School Manager) con Intune son:

- Conecte Intune a Apple Business Manager (o Apple School Manager).

- En Intune, cree perfiles de ADE para el token de Apple Business Manager.

- En Apple Business Manager, asigne dispositivos a la MDM de Intune.

- En Intune, asigne los perfiles de ADE a los dispositivos macOS.

Paso 5: Dispositivos de destino

✅ Dirigirse a grupos específicos mediante grupos de usuarios, filtros de Intune o grupos dinámicos

Los dispositivos macOS con afinidad de usuario se pueden destinar a perfiles y aplicaciones que usan grupos de usuarios o dispositivos. Hay dos opciones comunes para cómo las organizaciones se dirigen dinámicamente a los dispositivos:

Opción 1: todos los grupos de dispositivos con un filtro de asignación en enrollmentProfileName

En el caso de las aplicaciones y directivas críticas que se deben aplicar inmediatamente después de la inscripción (configuración de seguridad, restricciones, la aplicación Portal de empresa), puede asignar las directivas al grupo integrado Intune All Devices . Cree un filtro de asignación con el perfil de inscripción que creó en Paso 4: Agregar el token de inscripción de dispositivos automatizados de Apple.

Las directivas y aplicaciones destinadas al grupo Todos los dispositivos se aplican más rápido después de la inscripción que los grupos dinámicos. No todos los perfiles de configuración (como scripts de macOS) admiten filtros.

Para obtener más información sobre los filtros de asignación, vaya a Creación de filtros en Microsoft Intune.

Opción 2: grupo dinámico de Microsoft Entra basado en enrollmentProfileName

Para limitar las configuraciones de esta guía a los dispositivos de prueba que importe a través de Apple Business Manager, cree un grupo dinámico de Microsoft Entra. Después, puede dirigir todas las configuraciones y aplicaciones a este grupo.

Seleccione Grupos>Nuevo grupo y escriba los detalles siguientes:

- Tipo de grupo: seleccione Seguridad.

- Nombre del grupo: escriba puntos de conexión de macOS.

- Tipo de pertenencia: seleccione Dispositivo dinámico.

En Miembros de dispositivo dinámico, seleccione Agregar consulta dinámica y escriba las siguientes propiedades:

- Propiedad: seleccione enrollmentProfileName.

- Operador: seleccione igual.

- Valor: escriba el nombre del perfil de inscripción.

Seleccione Aceptar>Guardar>Crear.

Al crear aplicaciones y directivas, puede dirigir las directivas a este nuevo grupo dinámico de Microsoft Entra.

Nota:

Después de que se produzcan cambios, los grupos dinámicos pueden tardar varios minutos en rellenarse. En las organizaciones grandes, puede tardar más tiempo. Después de crear un nuevo grupo, espere varios minutos antes de comprobar si el dispositivo es miembro del grupo.

Para obtener más información sobre los grupos dinámicos para dispositivos, vaya a Reglas de pertenencia dinámica para grupos en Microsoft Entra ID: Reglas para dispositivos.

Paso 6: Configuración de la configuración inicial y el inicio de sesión único (SSO)

✅ Optimización de la experiencia de primera ejecución

Con Intune, puede optimizar la primera experiencia de ejecución mediante la configuración integrada dentro del perfil de inscripción de ADE. En concreto, al crear el perfil de inscripción, puede:

- Preconfigure la información del usuario final en el Asistente para la instalación.

- Use la característica await final configuration (Esperar configuración final ). Esta característica impide que los usuarios finales accedan a contenido restringido o cambien la configuración hasta que se apliquen las directivas de configuración de dispositivos de Intune.

Para obtener más información sobre esta característica y la inscripción de ADE, vaya a Inscripción automática de Equipos Mac con Apple Business Manager o Apple School Manager.

✅ Reducción de los mensajes de inicio de sesión de la aplicación con SSO

En Intune, puede configurar opciones que reduzcan el número de mensajes de inicio de sesión que reciben los usuarios finales al usar aplicaciones, incluidas las aplicaciones de Microsoft 365. Hay dos partes de esta configuración:

Parte 1 : Use el complemento Microsoft Enterprise SSO para proporcionar inicio de sesión único (SSO) a aplicaciones y sitios web que usan Microsoft Entra ID para la autenticación, incluidas las aplicaciones de Microsoft 365.

Hay dos opciones para configurar el inicio de sesión único para Mac - Enterprise SSO plug-in y Platform SSO.

El complemento Microsoft Enterprise SSO para dispositivos Apple proporciona inicio de sesión único (SSO) para cuentas de Microsoft Entra en macOS en todas las aplicaciones que admiten la característica de inicio de sesión único empresarial de Apple.

Para crear estas directivas, en el Centro de administración de Intune, vaya a:

Dispositivos > Administrar dispositivos > Configuración > Create > New policy > Settings catalog > Authentication > Extensible Single Sign On (SSO): Agregue y configure los valores siguientes:

Nombre Configuración Identificador de extensión com.microsoft.CompanyPortalMac.ssoextensionIdentificador de equipo UBF8T346G9Tipo Redirect Direcciones URL https://login.microsoftonline.com

https://login.microsoft.com

https://sts.windows.net

https://login.partner.microsoftonline.cn

https://login.chinacloudapi.cn

https://login.microsoftonline.us

https://login-us.microsoftonline.comConfigure los siguientes valores opcionales:

Key Tipo Valor AppPrefixAllowList Cadena com.apple.,com.microsoftbrowser_sso_interaction_enabled Entero 1 disable_explicit_app_prompt Entero 1

Para obtener más información sobre el complemento Enterprise SSO, incluido cómo crear la directiva, vaya a Configuración del complemento macOS Enterprise SSO con Intune.

Parte 2 : Use el catálogo de configuración de Intune para configurar las siguientes opciones que reducen las solicitudes de inicio de sesión, incluidos Microsoft AutoUpdate (MAU) y Microsoft Office.

Dispositivos > Administración de dispositivos Configuración Crear nuevo catálogo > de opciones de directiva > Microsoft AutoUpdate (MAU): agregue y configure las siguientes opciones:>>>

Confirmación automática de la directiva de recopilación de datos: seleccione Confirmar: enviar datos obligatorios y opcionales.

Para obtener más información sobre esta configuración, vaya a Usar preferencias para administrar controles de privacidad para Office para Mac.

Habilitar AutoUpdate: seleccione True.

Esta configuración obliga a Microsoft AutoUpdate a activar. Para obtener más información sobre Microsoft AutoUpdate, que actualiza Aplicaciones de Microsoft 365 y Portal de empresa, vaya a Implementación de actualizaciones para Office para Mac.

Dispositivos > Administrar dispositivos > Configuración > Crear > nuevo catálogo > de configuración de directiva > Microsoft Office > Microsoft Office: Agregue y configure las siguientes opciones:

-

Dirección de correo electrónico de activación de Office: escriba

{{userprincipalname}}. - Habilitar inicio de sesión automático: seleccione True.

Esta configuración simplifica el proceso de inicio de sesión al abrir aplicaciones de Office por primera vez. Para obtener más información sobre esta configuración, vaya a Establecer preferencias de todo el conjunto de aplicaciones para Office para Mac.

-

Dirección de correo electrónico de activación de Office: escriba

Para obtener más información sobre el catálogo de configuración, incluido cómo crear una directiva, vaya a Uso del catálogo de configuración para configurar la configuración en Microsoft Intune.

Paso 7: Agregar y asignar aplicaciones que deben tener

✅ Adición de un conjunto mínimo de aplicaciones a Intune

Es posible que la organización tenga algunas aplicaciones que los dispositivos macOS deben tener. Su organización puede requerir que estas aplicaciones se instalen en todos los dispositivos administrados por Intune.

En este paso, agregue estas aplicaciones a Intune y asígnelas a su grupo.

Algunas aplicaciones imprescindibles incluyen:

Aplicación Portal de empresa

Microsoft recomienda implementar la aplicación Portal de empresa de Intune en todos los dispositivos como una aplicación necesaria. La aplicación Portal de empresa es el centro de autoservicio para los usuarios. En la aplicación Portal de empresa, los usuarios pueden instalar aplicaciones, sincronizar su dispositivo con Intune, comprobar el estado de cumplimiento, etc.

La aplicación Portal de empresa también es necesaria para la extensión de SSO que se configura en Paso 6: Configuración de la configuración inicial y el inicio de sesión único (SSO) (en este artículo).

Para implementar la aplicación Portal de empresa como una aplicación necesaria, vaya a Agregar el Portal de empresa para la aplicación macOS.

Aplicaciones de Microsoft 365

Las aplicaciones de Microsoft 365, como Word, Excel, OneDrive y Outlook, se pueden implementar fácilmente en dispositivos mediante el perfil integrado de aplicaciones de Microsoft 365 para macOS en Intune.

Para implementar aplicaciones de Microsoft 365, vaya a:

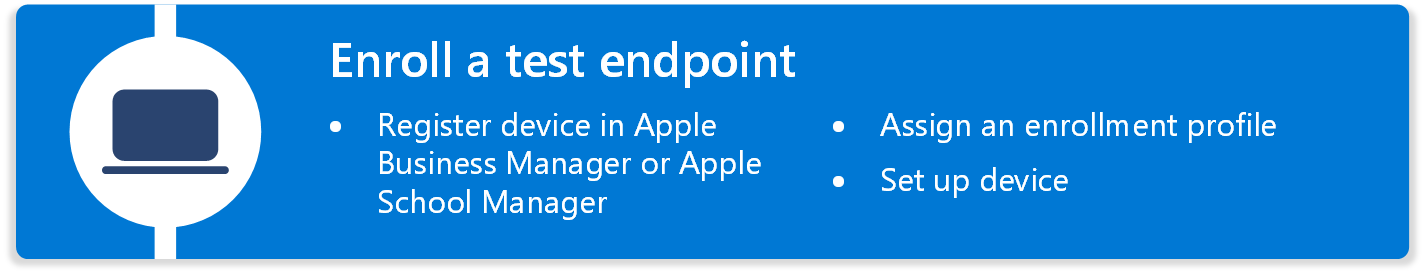

Fase 2: Inscripción de un punto de conexión de prueba

La siguiente fase inscribe un dispositivo macOS de prueba en Intune. Esta fase le familiarizará con los pasos iniciales para que esté listo cuando sea el momento de inscribir todos los dispositivos macOS en Intune.

Para inscribir el primer punto de conexión de macOS de la organización, asegúrese de que el dispositivo macOS es:

Los pasos de alto nivel para inscribir el primer punto de conexión de macOS con Intune son:

Borre o restablezca el punto de conexión de macOS. Este paso es necesario para los dispositivos existentes. Si inscribe un dispositivo macOS que ya está configurado, el dispositivo se considera un dispositivo personal. Por lo tanto, debe borrar o restablecer el dispositivo para poder inscribirlo en Intune.

Para los nuevos dispositivos que no están configurados, puede omitir este paso. Si no está seguro de si el dispositivo está configurado, restablezca el dispositivo.

Vaya a Asistente de configuración.

Abra la aplicación Portal de empresa e inicie sesión con su cuenta de organización (

user@contoso.com).

Cuando el usuario inicia sesión, se aplica la directiva de inscripción. Cuando se completa, el punto de conexión de macOS se inscribe en Intune.

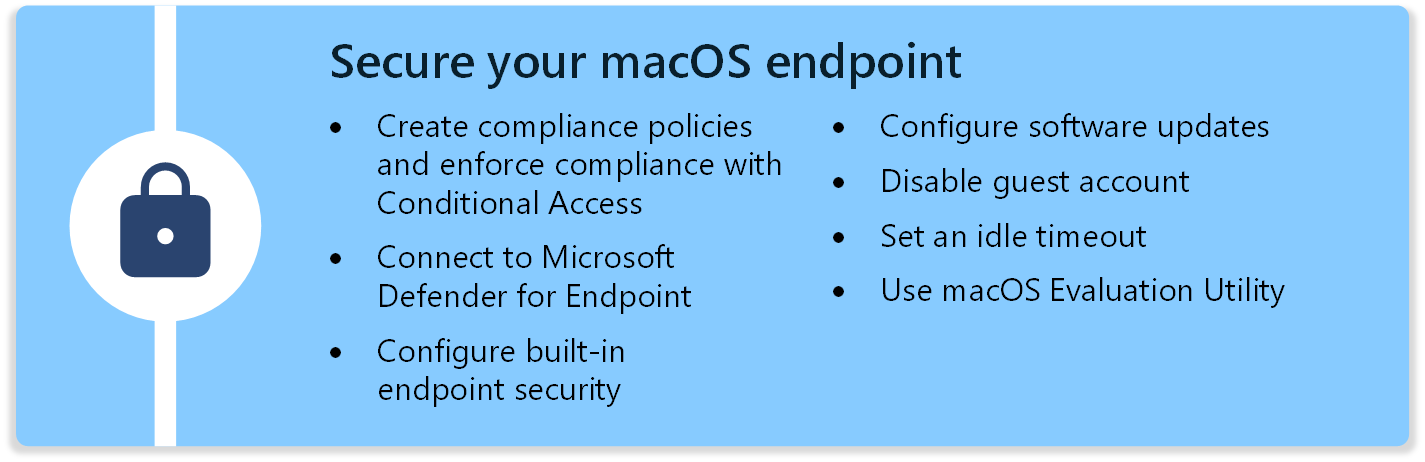

Fase 3: Protección de los puntos de conexión de macOS

En esta fase, configurará las opciones de seguridad y las características que ayudan a proteger los puntos de conexión, incluido mantener los dispositivos al día con las actualizaciones.

Esta sección se centra en las distintas características de seguridad de puntos de conexión de Microsoft Intune, entre las que se incluyen:

- Directivas de cumplimiento y acceso condicional

- Microsoft Defender para punto de conexión

- Seguridad del punto de conexión de FileVault, Firewall y Gatekeeper

- Actualizaciones de software

- Cuenta de invitado

- Inicio de sesión inactivo

- Utilidad de evaluación de Mac

Directivas de cumplimiento y acceso condicional

✅ Creación de directivas de cumplimiento y aplicación del cumplimiento con el acceso condicional

Las directivas de cumplimiento comprueban la configuración del dispositivo que configura y pueden corregir algunas opciones que no son compatibles. Por ejemplo, puede crear directivas de cumplimiento que comprueben la complejidad de la contraseña, el estado de jailbreak, los niveles de amenaza, el estado de inscripción, etc.

Si hay opciones de configuración que entran en conflicto entre las directivas de cumplimiento y otras directivas, la directiva de cumplimiento tiene prioridad. Para obtener más información, vaya a Directivas de cumplimiento y configuración de dispositivos que entran en conflicto.

El acceso condicional se puede usar para aplicar las directivas de cumplimiento que cree. Cuando se combinan, los usuarios finales pueden ser necesarios para inscribir sus dispositivos y cumplir un estándar de seguridad mínimo antes de acceder a los recursos de la organización. Si un dispositivo no es compatible, puede bloquear el acceso a recursos, como el correo electrónico, o requerir al usuario que inscriba su dispositivo y corrija el problema.

Nota:

Para confirmar que va a aplicar los controles de dispositivo adecuados, trabaje con el equipo que administra las directivas de acceso condicional de Entra.

Puede crear directivas de cumplimiento y acceso condicional en el Centro de administración de Intune.

Para obtener más información, vaya a:

- Uso de directivas de cumplimiento para establecer reglas para los dispositivos que administra con Intune

- Acceso condicional e Intune

- Cómo requerir un dispositivo compatible o MFA

- ¿Qué es el acceso condicional en Microsoft Entra ID?

Microsoft Defender para punto de conexión

✅ Uso de Microsoft Defender para punto de conexión para la defensa contra amenazas

Microsoft Defender para punto de conexión es una solución de defensa contra amenazas móviles que ayuda a proteger los dispositivos frente a amenazas de seguridad.

En Intune, puede conectarse al servicio Microsoft Defender para punto de conexión, crear directivas de Intune mediante la configuración de Microsoft Defender para punto de conexión e implementar las directivas en los dispositivos.

Para obtener más información, vaya a:

- Configure Microsoft Defender para punto de conexión en Intune

- Implementación de Microsoft Defender para punto de conexión en macOS con Microsoft Intune

Seguridad de punto de conexión integrada

✅ Cifrado de dispositivos con cifrado de disco FileVault

FileVault es una característica de cifrado de disco completo que ayuda a evitar el acceso no autorizado. La configuración de FileVault está integrada en el catálogo de configuración de Intune y está disponible como directivas de cumplimiento.

Por lo tanto, puede configurar FileVault, comprobar el cumplimiento e implementar las directivas en los dispositivos.

Para crear estas directivas, en el Centro de administración de Intune, vaya a:

- Dispositivos > Administrar dispositivos > Configuración > Crear > nuevo catálogo > de configuración de directiva > Cifrado de disco completo

- Dispositivos > Administrar dispositivos > Directiva de cumplimiento > Crear directiva > Seguridad > del sistema Requerir cifrado del almacenamiento de datos en el dispositivo

Para obtener más información sobre FileVault, vaya a:

- Cifrado de dispositivos macOS con cifrado de discos FileVault con Intune

- Use FileVault para cifrar el disco de inicio en el Equipo Mac (abre el sitio web de Apple)

✅ Configuración del firewall

El firewall es un firewall de aplicaciones y ayuda a evitar ataques entrantes. La configuración del firewall está integrada en el catálogo de configuración de Intune y está disponible como directivas de cumplimiento.

Por lo tanto, puede configurar el firewall, comprobar el cumplimiento e implementar las directivas en los dispositivos.

Para crear estas directivas, en el Centro de administración de Intune, vaya a:

Dispositivos > Administración de dispositivos > Configuración > Crear > nuevo catálogo de configuración de directivas>:

- Firewall de redes >

- Preferencias de seguridad >

Dispositivos > Administrar dispositivos > Cumplimiento > Crear directiva > Firewall de seguridad del > sistema

Para obtener más información sobre el firewall de macOS, vaya a:

- Directiva de firewall para la seguridad de los puntos de conexión en Intune

- Cambiar la configuración del firewall en Mac (abre el sitio web de Apple)

✅ Configuración de Gatekeeper

Gatekeeper se asegura de que solo se ejecute software de confianza en el dispositivo. La configuración de Gatekeeper está integrada en el catálogo de configuración de Intune y está disponible como directivas de cumplimiento.

Por lo tanto, puede configurar Gatekeeper, comprobar el cumplimiento e implementar las directivas en los dispositivos.

Para crear estas directivas, en el Centro de administración de Intune, vaya a:

Dispositivos > Administrar dispositivos > Configuración > Crear >nueva directiva> catálogo > Directiva del sistema > Control de directivas del sistema:

- Permitir desarrollador identificado: seleccione True.

- Habilitar evaluación: seleccione True.

Dispositivos > Administrar dispositivos > Configuración > Crear >nueva configuración de directiva> catálogo > Directiva del sistema Directiva del sistema > administrada:

- Deshabilitar invalidación: seleccione True.

Dispositivos > Administrar dispositivos > Cumplimiento > Crear directiva > System Security > Gatekeeper

Para obtener más información sobre Gatekeeper, vaya a:

- Uso del catálogo de opciones para configurar opciones en Microsoft Intune

- Protección de Gatekeeper y runtime en macOS (abre el sitio web de Apple)

Actualizaciones de software

✅ Configuración de actualizaciones de software

En los dispositivos, las actualizaciones de software son críticas y debe determinar cómo se instalan las actualizaciones. Tiene algunas opciones.

Al configurar estas opciones, aplica y restringe el comportamiento en el nodo Actualización de software de la aplicación >Configuración del dispositivo.

Opción 1: macOS 14.0 y dispositivos más recientes (recomendados): en macOS 14.0 y dispositivos más recientes, use el catálogo de configuración de Intune para crear una directiva de actualizaciones de software administradas. Esta característica usa la administración declarativa de dispositivos (DDM) de Apple y es el enfoque recomendado para actualizar dispositivos macOS.

En concreto, en el Centro de administración de Intune, configure las siguientes opciones:

Dispositivos > Administrar dispositivos > Configuración > Crear > nuevo catálogo > de configuración de directivas > Actualización de software declarativo de administración de > dispositivos

Opcional: en Dispositivos > administrar dispositivos > Configuración > Crear > nuevas restricciones de catálogo > de configuración de directivas>, puede usar la siguiente configuración para retrasar cuánto tiempo después de que se publique una actualización que los usuarios puedan instalar manualmente las actualizaciones. Esta configuración usa la configuración de MDM de Apple:

- Retraso de instalación diferida del sistema operativo menor de actualización de software aplicada: 0-30

- Retraso de instalación diferida del sistema operativo principal de actualización de software aplicada: 0-30

- Retraso de instalación diferida del sistema operativo de actualización de software aplicada: 0-30

La configuración de actualización de software de administración > de dispositivos declarativos del catálogo > de configuración tiene prioridad sobre la configuración Restricciones del catálogo > de configuración. Para obtener más información, vaya a Precedencia de la configuración en la directiva de actualizaciones de macOS.

Opción 2: macOS 13.0 y versiones anteriores (recomendado): en macOS 13.0 y dispositivos anteriores, puede usar una combinación del catálogo de configuración de Intune y una directiva de actualizaciones de software de Intune. Estas características usan la configuración de MDM de Apple.

En concreto, en el Centro de administración de Intune, puede configurar las siguientes opciones:

Dispositivos > Administrar actualizaciones > De Apple actualiza > la directiva de actualizaciones de macOS

Dispositivos > Administrar dispositivos > Configuración > Crear > nueva configuración de directiva > catálogo > Actualización de software

Algunos de los valores de ambos tipos de directiva (actualizaciones de software frente al catálogo de configuración) se pueden superponer. Por lo tanto, preste atención a lo que configura en cada directiva. La configuración de la directiva de actualizaciones de macOS tiene prioridad sobre la configuración de la actualización de software del catálogo > de configuración. Para obtener más información, vaya a Precedencia de la configuración en la directiva de actualizaciones de macOS.

Opción 3 (no recomendada): los usuarios finales instalan manualmente las actualizaciones. Este enfoque se basa en que los usuarios finales decidan cuándo instalar las actualizaciones. Además, pueden instalar una actualización que su organización no aprueba.

Para obtener más información sobre cómo planear la estrategia de actualización de macOS, vaya a Guía de planeación de actualizaciones de software para dispositivos macOS administrados en Microsoft Intune.

Cuenta de invitado

✅ Deshabilitar la cuenta de invitado

Debe deshabilitar la cuenta de invitado en puntos de conexión de macOS. Puede deshabilitar la cuenta de invitado mediante el catálogo de configuración de Intune:

-

Dispositivos > Administrar dispositivos > Configuración > Crear > nuevas cuentas de > catálogo > de configuración de directivas>:

- Deshabilitar cuenta de invitado: seleccione True.

Tiempo de espera de inactividad

✅ Establecer un tiempo de espera de inactividad

Con el catálogo de configuración de Intune, puede controlar el período de tiempo después de inactiva que macOS solicita una contraseña:

Dispositivos > Administrar dispositivos > Configuración > Create > New policy > Settings catalog > System Configuration > Screensaver:

- Solicitar contraseña: seleccione True.

-

Tiempo de inactividad de Windows de inicio de sesión: escriba algo parecido

300a , que es de 5 minutos. -

Solicitar retraso de contraseña: escriba algo parecido

5a . - Nombre del módulo: escriba el nombre del módulo screensaver, como Flurry.

Dispositivos > Administrar dispositivos > Configuración > Crear > nuevo catálogo > de configuración de directivas > Pantallas > de experiencia del usuarioAver usuario:

-

Tiempo de inactividad: escriba algo parecido

300a , que es de 5 minutos. - Nombre del módulo: escriba el nombre del módulo screensaver, como Flurry.

-

Tiempo de inactividad: escriba algo parecido

Para los dispositivos de escritorio y portátiles, hay configuraciones que pueden ayudar a ahorrar energía:

Dispositivos > Administrar dispositivos > Configuración > Crear > nueva configuración de directiva > catálogo > Configuración del > sistema Ahorro de energía:

- Temporizador de suspensión de power > display de escritorio

- Temporizador de suspensión de la pantalla de alimentación de la > batería del portátil

- Temporizador de suspensión de la pantalla de alimentación > portátil

Sugerencia

Para buscar el nombre del módulo screensaver, establezca el protector de pantalla, abra la aplicación Terminal y ejecute el siguiente comando:

defaults -currentHost read com.apple.screensaver

utilidad de evaluación de macOS

✅ Uso de la utilidad de evaluación de macOS

La Utilidad de evaluación de Mac confirma que el Equipo Mac tiene la configuración y la configuración recomendadas por Apple. Para acceder a la Utilidad de evaluación de Mac, inicie sesión en Apple Seed for IT (abre el sitio web de Apple) >Recursos.

Fase 4: Aplicación de personalizaciones específicas de la organización

En esta fase, aplicará aplicaciones y configuraciones específicas de la organización y revisará la configuración local.

La fase le ayuda a personalizar las características específicas de su organización. Observe los distintos componentes de macOS. Hay secciones para cada una de las siguientes áreas:

- Aplicaciones

- Configuración del dispositivo para el dock, notificaciones, archivos de preferencias & directivas personalizadas y fondo de pantalla

- Nombre del dispositivo

- Certificados

- Wi-Fi

Aplicaciones

✅ Adición de más aplicaciones a Intune

En Fase 1: Configurar el entorno, ha agregado algunas aplicaciones que los dispositivos deben tener. En este paso, agregue otras aplicaciones que puedan mejorar la experiencia del usuario final o la productividad.

Aplicaciones de línea de negocio (LOB)

En Intune, puede implementar aplicaciones LOB mediante las siguientes opciones:

-

Agregue el paquete de aplicación (

.pkg) a Intune y use un script de shell para implementar la aplicación. Esta característica usa la extensión de administración de Intune. Puede implementar paquetes y paquetes sin signo sin una carga útil y admite scripts previos y posteriores. -

Agregue la imagen de disco de la aplicación (

.dmg) a Intune y use la directiva de Intune para implementar la aplicación. - Aplicaciones con licencia con el plan de compra por volumen (VPP) de Apple y usan la directiva de Intune para implementar la aplicación

-

Agregue el paquete de aplicación (

.pkg) a Intune y use la directiva de Intune para implementar la aplicación.

-

Agregue el paquete de aplicación (

Microsoft Edge

Puede implementar Microsoft Edge en puntos de conexión de macOS mediante el tipo de implementación integrado. Para obtener más información, vaya a Agregar Microsoft Edge a dispositivos macOS mediante Microsoft Intune.

También puede configurar las opciones de Microsoft Edge mediante el catálogo de opciones de Intune:

- Dispositivos > Administrar dispositivos > Configuración > Crear > nuevo catálogo > de configuración de directiva > Microsoft Edge

Microsoft OneDrive

En la fase 1: configurar el entorno, ha agregado aplicaciones de Microsoft 365, que incluyen Microsoft OneDrive. Por lo tanto, si anteriormente agregó Microsoft OneDrive, no es necesario agregarlo de nuevo. Si no lo agregó anteriormente, también puede implementar Microsoft OneDrive por separado mediante un paquete de aplicación descargado (

.pkg).También puede configurar los valores de Microsoft OneDrive mediante el catálogo de configuración de Intune. Por ejemplo, la siguiente configuración podría aplicarse a su organización:

Dispositivos > Administrar dispositivos > Configuración > Crear > nuevo catálogo > de configuración de directiva > Microsoft Office > Microsoft OneDrive:

- Habilitar automáticamente y silenciosamente la característica copia de seguridad de carpetas (movimiento de carpetas conocidas): escriba el <identificador> de inquilino de Microsoft Entra.

- Habilitar archivos a petición: seleccione True.

- Abrir al iniciar sesión: seleccione True.

Dispositivos > Administración de dispositivos Configuración Crear nueva configuración de directiva > cataloga > Administración de extensiones de NS de Administración > de aplicaciones:>>>

-

Extensiones permitidas: escriba

com.microsoft.OneDrive.FinderSync.

Si va a implementar la versión de VPP de OneDrive, escriba

com.microsoft.OneDrive-Mac.FinderSync.Durante la configuración de Microsoft OneDrive, se pide a los usuarios finales que permitan iconos de sincronización habilitando la extensión Finder Sync. Hay un script de ejemplo que puede configurar la extensión finder para el usuario. Para obtener más información sobre el script, vaya a los ejemplos de GitHub- Microsoft Intune Shell.

-

Extensiones permitidas: escriba

Configuración de dispositivo

El catálogo de configuración simplifica la forma de crear una directiva y cómo puede ver todas las opciones disponibles. En diferentes fases y pasos de esta guía, usará el catálogo de configuración de Intune para configurar las características y las opciones del dispositivo.

Por ejemplo, usamos el catálogo de opciones para configurar las siguientes áreas de características:

- Configuración del explorador Microsoft Edge

- Microsoft AutoUpdate

- Microsoft Office

- Actualizaciones de software

- Experiencia del usuario

Hay muchas opciones de configuración de dispositivo que puede configurar mediante el catálogo de opciones, entre las que se incluyen:

✅ Dársena

- Dispositivos > Administrar dispositivos > Configuración > Crear > nueva configuración de directiva > catalog > User Experience > Dock

También puede agregar o quitar elementos de la base mediante un ejemplo de shell de acoplamiento de GitHub- Microsoft Intune o herramientas de línea de comandos de asociados como GitHub - DockUtil.

✅ Avisos de notificación

Dispositivos > Administrar dispositivos > Configuración > Crear > nueva configuración de directiva > catalog > User Experience Notifications > Notification Settings (Configuración de notificación de notificaciones de experiencia > del usuario)

Debe especificar el identificador de agrupación para cada aplicación para la que desea controlar las notificaciones.

Para obtener más información, vaya a Configuración de carga de MDM de notificaciones para dispositivos Apple (abre el sitio web de Apple).

✅ Archivos de preferencias y directivas personalizadas

Los archivos de preferencia definen las propiedades o la configuración de la aplicación que desea preconfigurar. En el catálogo de configuración de Intune, hay muchas configuraciones integradas para aplicaciones, como Microsoft Edge y Microsoft Office. Por lo tanto, es posible que no necesite un archivo de preferencias.

Microsoft recomienda usar la configuración integrada en el catálogo de configuración. Si el catálogo de configuración no tiene la configuración que necesita, agregue un archivo de preferencias a Intune.

Para obtener más información, vaya a Agregar un archivo de lista de propiedades a dispositivos macOS mediante Microsoft Intune.

Los perfiles personalizados están diseñados para agregar la configuración del dispositivo y las características que no están integradas en Intune.

Microsoft recomienda usar la configuración integrada en el catálogo de configuración. Si el catálogo de configuración no tiene la configuración que necesita, use un perfil personalizado.

Para obtener más información, vaya a perfiles personalizados.

✅ Papel tapiz

Puede aplicar un fondo de pantalla en macOS mediante una combinación de un script de ejemplo y el catálogo de configuración:

-

Dispositivos > Administrar dispositivos > Configuración > Crear > nuevo catálogo > de configuración de directivas > Escritorio de experiencia de > usuario:

- Invalidar ruta de acceso de imagen: "Escriba la <ruta de acceso de la imagen>".

El archivo de imagen debe existir en el punto de conexión de macOS. Para descargar una imagen desde una ubicación web, puede usar un script de ejemplo en GitHub: ejemplo de shell de fondo de pantalla de Microsoft Intune. También puede usar una herramienta de paquete de aplicación para copiar un archivo y, a continuación, implementarlo mediante la característica de implementación PKG no administrada .

Nombre del dispositivo

✅ Cambiar el nombre de los dispositivos

Con un script de shell, puede cambiar el nombre de los dispositivos para incluir información específica, como el número de serie del dispositivo combinado con el código de país o región.

Para obtener más información, vaya a GitHub : scripts de Microsoft Shell para cambiar el nombre de los dispositivos Mac.

Certificados

✅ Adición de certificados para la autenticación basada en certificados

Si usa la autenticación basada en certificados para una experiencia sin contraseña, puede usar Intune para agregar e implementar certificados.

Para obtener más información, vaya a Tipos de certificado disponibles en Microsoft Intune.

Wi-Fi

✅ Preconfigurar una conexión Wi-Fi

Con Intune, puede crear una conexión Wi-Fi que incluya la información de red y, a continuación, implementar la conexión a los dispositivos macOS. Si los dispositivos se conectan a la organización mediante Wi-Fi, cree una directiva de conexión Wi-Fi.

Para obtener más información, vaya a Configuración de Wi-Fi para dispositivos macOS en Microsoft Intune.

Fase 5: almacenamiento en caché (opcional)

Hay algunas características de almacenamiento en caché que puede usar para ayudar a reducir el ancho de banda de red.

✅ Uso del almacenamiento en caché de contenido

Si tiene un gran número de dispositivos macOS o iOS/iPadOS en la red, puede implementar Apple Content Cache para ayudar a reducir el ancho de banda de Internet. Apple Content Cache puede almacenar en caché el contenido hospedado en servicios de Apple, como actualizaciones de software y aplicaciones de VPP.

Para obtener más información, vaya a Introducción al almacenamiento en caché de contenido (abre el sitio web de Apple).

✅ Memoria caché local de AutoUpdate

Muchas aplicaciones de Microsoft en macOS se actualizan mediante la aplicación Microsoft AutoUpdate. Esta aplicación puede hacer referencia a una dirección URL diferente para el contenido.

Puede usar el administrador de caché de GitHub - Microsoft AutoUpdate para configurar una caché local para Microsoft AutoUpdate.

Para obtener más información, vaya a GitHub - Microsoft AutoUpdate Cache Admin.

Fase 6: Inscripción de los puntos de conexión de macOS restantes

Hasta ahora, ha creado la configuración y ha agregado aplicaciones. Ahora está listo para inscribir todos los puntos de conexión de macOS con una directiva de inscripción automatizada de dispositivos mediante Microsoft Intune.

✅ Creación de la directiva de inscripción automatizada de dispositivos

La directiva de inscripción se asigna al nuevo grupo. Cuando los dispositivos reciben la directiva de inscripción, se inicia el proceso de inscripción y se aplica la aplicación & directivas de configuración que ha creado.

Para obtener más información sobre la inscripción automatizada de dispositivos y para empezar, vaya a Inscripción automática de Equipos Mac con Apple Business Manager o Apple School Manager.

Fase 7: soporte técnico, mantenimiento y pasos siguientes

La fase final es admitir y mantener los dispositivos macOS. Esta fase incluye el uso de características de Intune, como la ayuda remota, la supervisión de los certificados de Apple, etc.

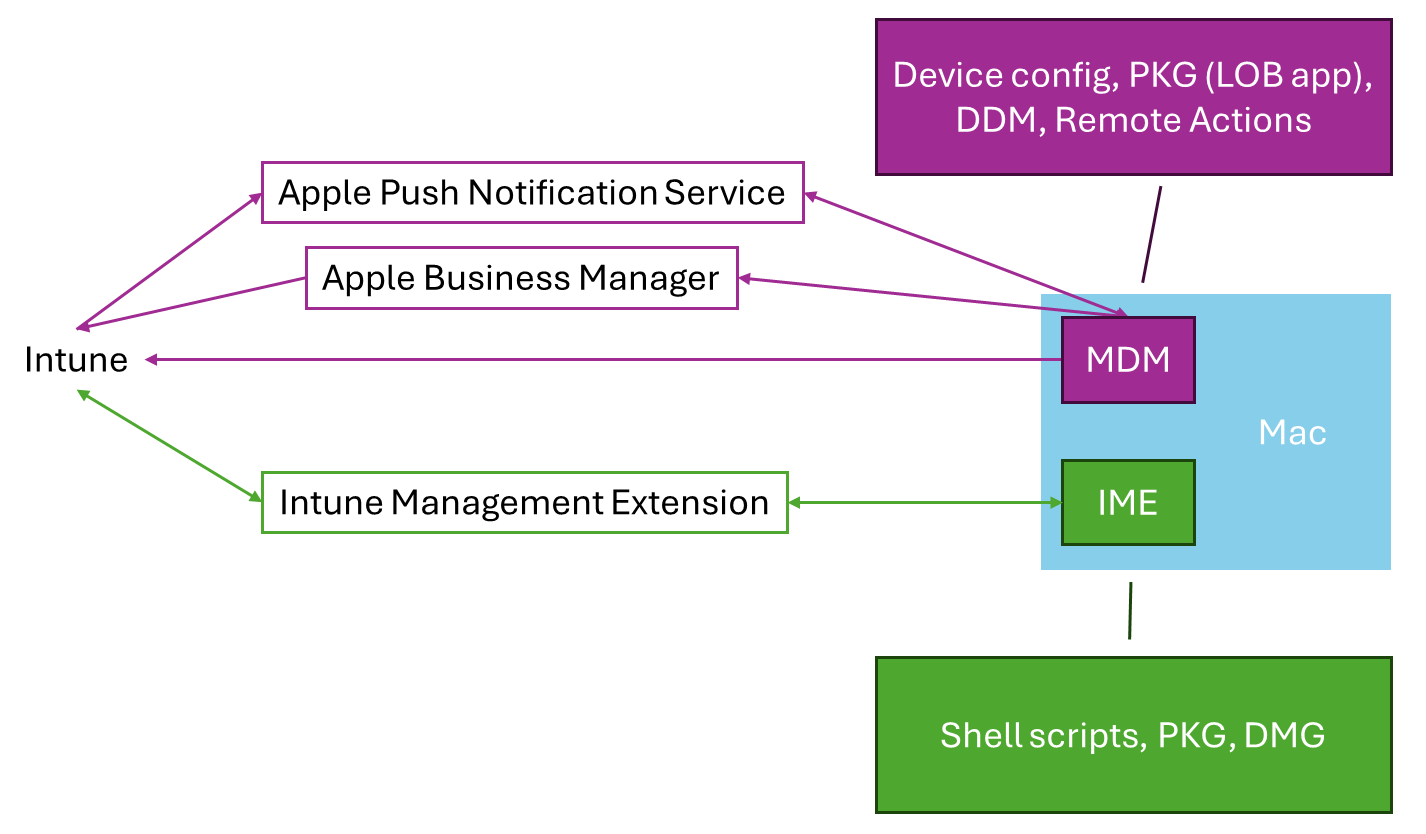

Intune administra dispositivos macOS mediante las funcionalidades de MDM del sistema operativo integrado y el agente de extensión de administración de Intune (IME).

Estos dos componentes ofrecen una funcionalidad independiente y se comunican con el dispositivo macOS a través de diferentes canales. La inscripción se organiza a través de Apple Business Manager, MDM se organiza a través del Servicio de notificaciones push de Apple y el IME se comunica directamente con Intune.

Para obtener más información sobre la extensión de administración de Intune, vaya a Descripción del agente de administración de Microsoft Intune para macOS.

Mantenimiento de la inscripción de macOS

✅ Renovación de certificados de Apple y sincronización de tokens de ADE

Para que los dispositivos Mac mantengan su conexión a Intune y continúen inscribiéndose, hay varias áreas importantes que debe comprobar periódicamente en la consola y tomar medidas según sea necesario:

Expiración del certificado de Apple Push Notification Service

El certificado del servicio de notificaciones push de Apple debe renovarse anualmente. Cuando este certificado expira, Intune no puede administrar los dispositivos inscritos con ese certificado. Asegúrese de renovar este certificado cada año.

Para obtener más información, vaya a Obtención de un certificado push MDM de Apple para Intune.

Expiración del certificado de inscripción automatizada de dispositivos de Apple

Al configurar una conexión entre Apple Business Manager (o Apple School Manager) e Intune, se usa un certificado. Este certificado debe renovarse anualmente. Si este certificado no se renueva, los cambios de Apple Business Manager (o Apple School Manager) no se pueden sincronizar con Intune.

Para obtener más información, vaya a Inscribir dispositivos macOS: Apple Business Manager o Apple School Manager.

Estado de sincronización de inscripción de dispositivos automatizada de Apple

Apple suspende la sincronización de tokens de ADE cuando se cambian los términos y condiciones en Apple Business Manager (o Apple School Manager). Pueden cambiar después de una versión principal del sistema operativo, pero puede ocurrir en cualquier momento.

Debe supervisar el estado de sincronización para detectar cualquier problema que requiera atención.

Para obtener más información, vaya a Sincronizar dispositivos administrados.

Ayuda remota

✅ Habilitación de la ayuda remota

Ayuda remota es una solución basada en la nube para conexiones seguras del departamento de soporte técnico que usan controles de acceso basados en rol. Con la conexión, el personal de soporte técnico puede conectarse de forma remota a dispositivos de usuario final.

Para obtener más información, vaya a:

- Uso de ayuda remota en macOS para ayudar a los usuarios autenticados

- Control de acceso basado en roles (RBAC) con Microsoft Intune

Atributos personalizados

✅ Uso de propiedades personalizadas para obtener información de informes

En Intune, puede usar scripts de shell para recopilar propiedades personalizadas de dispositivos macOS administrados. Esta característica es una excelente manera de obtener información de informes personalizada.

Para obtener más información, vaya a Uso de scripts de shell en dispositivos macOS en Microsoft Intune.

Configuración de Apple Business Manager para el aprovisionamiento automático de usuarios

✅ Uso de cuentas de usuario de Entra para la administración de ABM y los identificadores de Apple administrados

Microsoft Entra ID se puede configurar para aprovisionar y desaprovisionar usuarios automáticamente en Apple Business Manager (ABM) mediante el servicio de aprovisionamiento Microsoft Entra.

Para obtener más información, vaya a Tutorial: Configuración de Apple Business Manager para el aprovisionamiento automático de usuarios.