Nota

L'accés a aquesta pàgina requereix autorització. Podeu provar d'iniciar la sessió o de canviar els directoris.

L'accés a aquesta pàgina requereix autorització. Podeu provar de canviar els directoris.

Els clients tenen requisits de privadesa i compliment de dades per protegir les seves dades xifrant les seves dades en repòs. Això protegeix les dades de l'exposició en cas de robatori d'una còpia de la base de dades. Amb el xifratge de dades en repòs, les dades de la base de dades robades estan protegides de ser restaurades a un servidor diferent sense la clau de xifratge.

Totes les dades del client emmagatzemades es Power Platform xifren en repòs amb claus de xifratge segures gestionades per Microsoft per defecte. Microsoft emmagatzema i administra la clau de xifratge de la base de dades per a totes les vostres dades perquè no hàgiu de fer-ho. Tanmateix, Power Platform proporciona aquesta clau d'encriptació gestionada pel client (CMK) per al teu control addicional de protecció de dades, on pots autogestionar la clau de xifrat de la base de dades associada al teu entorn Microsoft Dataverse. Això us permet girar o intercanviar la clau de xifratge sota demanda i també us permet impedir l'accés de Microsoft a les vostres dades de client quan revocau l'accés de la clau als nostres serveis en qualsevol moment.

Per obtenir més informació sobre la clau d'entrada Power Platform administrada pel client, mireu el vídeo de clau administrada pel client.

Aquestes operacions de clau de xifratge estan disponibles amb la clau gestionada pel client (CMK):

- Crea una clau RSA (RSA-HSM) des de la teva Azure caixa forta de claus.

- Creeu una Power Platform política d'empresa per a la clau.

- Concediu permís a la política d'empresa Power Platform per accedir al vostre dipòsit de claus.

- Concediu a l'administrador Power Platform del servei que llegeixi la política d'empresa.

- Apliqueu la clau de xifratge al vostre entorn.

- Revertir o suprimir el xifratge CMK de l'entorn a la clau administrada per Microsoft.

- Canvieu la clau creant una nova política d'empresa, eliminant l'entorn de CMK i tornant a aplicar CMK amb una nova política d'empresa.

- Bloquejar entorns CMK revocant els permisos de clau o de clau de la CMK.

- Aplica una clau CMK.

Actualment, totes les dades dels clients emmagatzemades només a les aplicacions i serveis següents es poden xifrar amb clau gestionada pel client:

Núvol comercial

- Dataverse (Solucions personalitzades i serveis de Microsoft)

- Dataverse Copilot per a aplicacions basades en models

- Power Automate

- Xat per a Dynamics 365

- Dynamics 365 Sales

- Servei d'atenció al client de Dynamics 365

- Dynamics 365 Customer Insights - Dades

- Dynamics 365 Field Service

- Dynamics 365 Retail

- Dynamics 365 Finance (Finances i operacions)

- Dynamics 365 Intelligent Order Management (Finances i operacions)

- Dynamics 365 Project Operations (Finances i operacions)

- Dynamics 365 Supply Chain Management (Finances i operacions)

- Copilot Studio

Núvol sobirà - GCC High

- Dataverse (Solucions personalitzades i serveis de Microsoft)

- Dataverse Copilot per a aplicacions basades en models

- Xat per a Dynamics 365

- Dynamics 365 Sales

- Servei d'atenció al client de Dynamics 365

- Dynamics 365 Customer Insights - Dades

- Copilot Studio

Nota

- Poseu-vos en contacte amb un representant dels serveis que no figuren a la llista anterior per obtenir informació sobre el suport de claus gestionat pel client.

- Nuance El contingut de benvinguda IVR conversacional i el creador s'exclouen del xifratge de claus gestionades pel client.

- La configuració de connexió dels connectors es continua xifrant amb una clau administrada per Microsoft.

- La configuració de l'entorn de Power Platform continua xifrada amb una clau gestionada per Microsoft.

- El CMK configurat no xifra les dades enviades des de Copilot Studio com a part del registre d'auditoria de seguretat de l'Agent 365.

- Els noms visuals, descripcions i metadades de connexió de Power Apps continuen xifrats amb una clau gestionada per Microsoft.

- L'enllaç de resultats de baixada i altres dades produïdes per l'aplicació del verificador de solucions durant una comprovació de solucions es continuen xifrant amb una clau administrada per Microsoft.

Els entorns amb aplicacions de finances i operacions on Power Platform la integració està habilitada també es poden xifrar. Els entorns de finances i operacions sense Power Platform integració continuen utilitzant la clau per defecte administrada per Microsoft per xifrar les dades. Obteniu més informació a Xifratge a les aplicacions de finances i operacions.

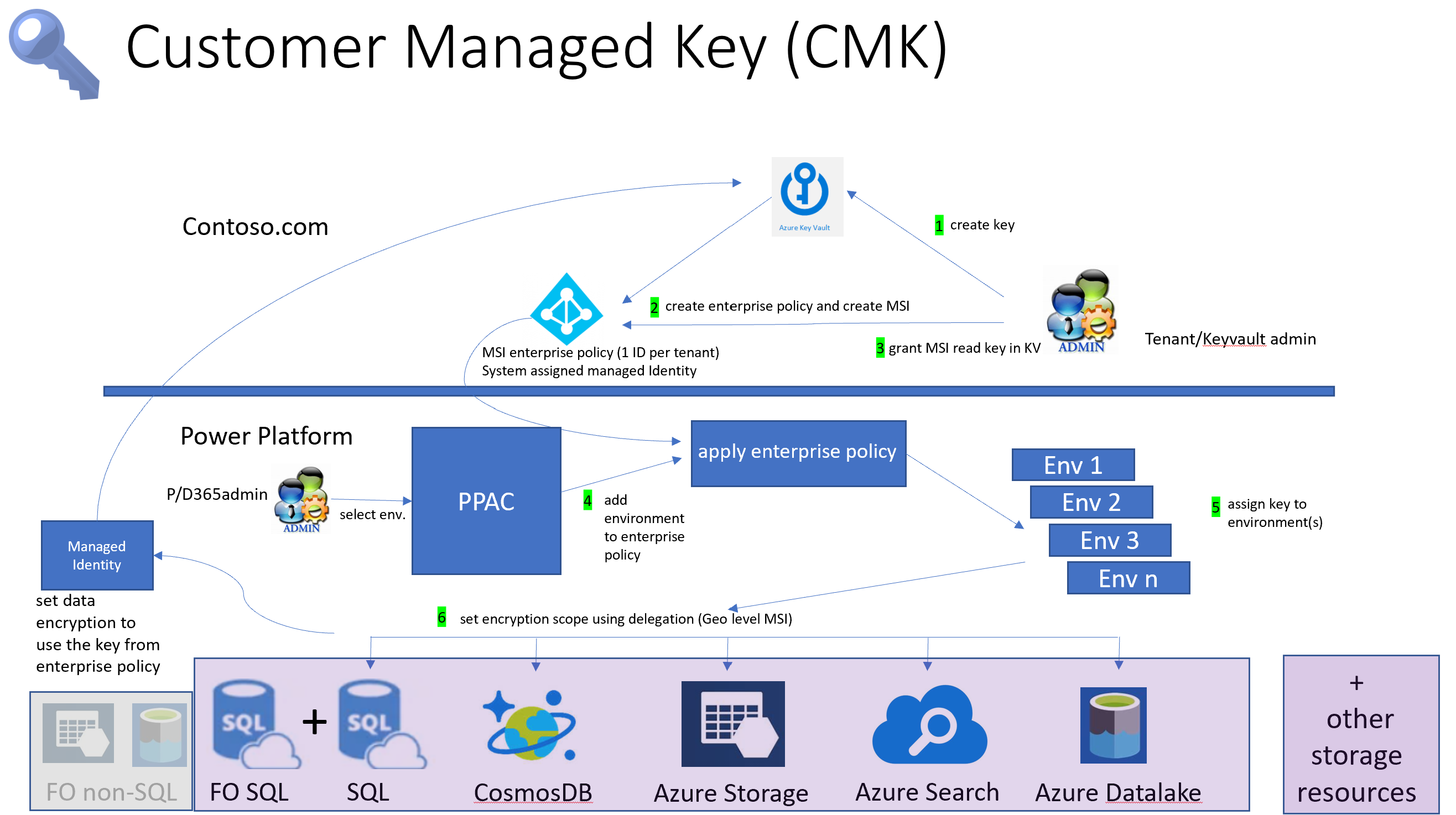

Introducció a la clau gestionada pel client

Amb la clau gestionada pel client, els administradors poden proporcionar la seva pròpia clau d'encriptació des del seu propi Azure Key Vault als serveis d'emmagatzematge de Power Platform per xifrar les dades dels seus clients. Microsoft no té accés directe al teu Azure Key Vault. Perquè els serveis de Power Platform accedeixin a la clau d'encriptació des del vostre Azure Key Vault, l'administrador crea una política empresarial de Power Platform, que fa referència a la clau d'encriptació i concedeix a aquesta política d'empresa accés per llegir la clau des del vostre Azure Key Vault.

L'administrador Power Platform del servei pot afegir Dataverse entorns a la política d'empresa per començar a xifrar totes les dades del client de l'entorn amb la vostra clau de xifratge. Els administradors poden canviar la clau de xifratge de l'entorn creant una altra política d'empresa i afegint l'entorn (després de suprimir-la) a la nova política d'empresa. Si l'entorn ja no s'ha de xifrar amb la clau administrada pel client, l'administrador pot suprimir l'entorn Dataverse de la norma d'empresa per revertir el xifratge de dades a la clau administrada per Microsoft.

L'administrador pot bloquejar els entorns de claus gestionats pel client revocant l'accés de clau de la política d'empresa i desbloquejar els entorns restaurant l'accés de clau. Més informació: Bloquejar entorns revocant l'accés al dipòsit de claus i/o als permisos de clau

Per simplificar les tasques clau de gestió, les tasques es divideixen en tres àrees principals:

- Crea una clau de xifratge.

- Creeu una política d'empresa i concediu accés.

- Gestionar el xifratge de l'entorn.

Advertiment

Quan els entorns estan bloquejats, ningú hi pot accedir, inclòs el suport tècnic de Microsoft. Els entorns bloquejats es desactiven i es pot produir la pèrdua de dades.

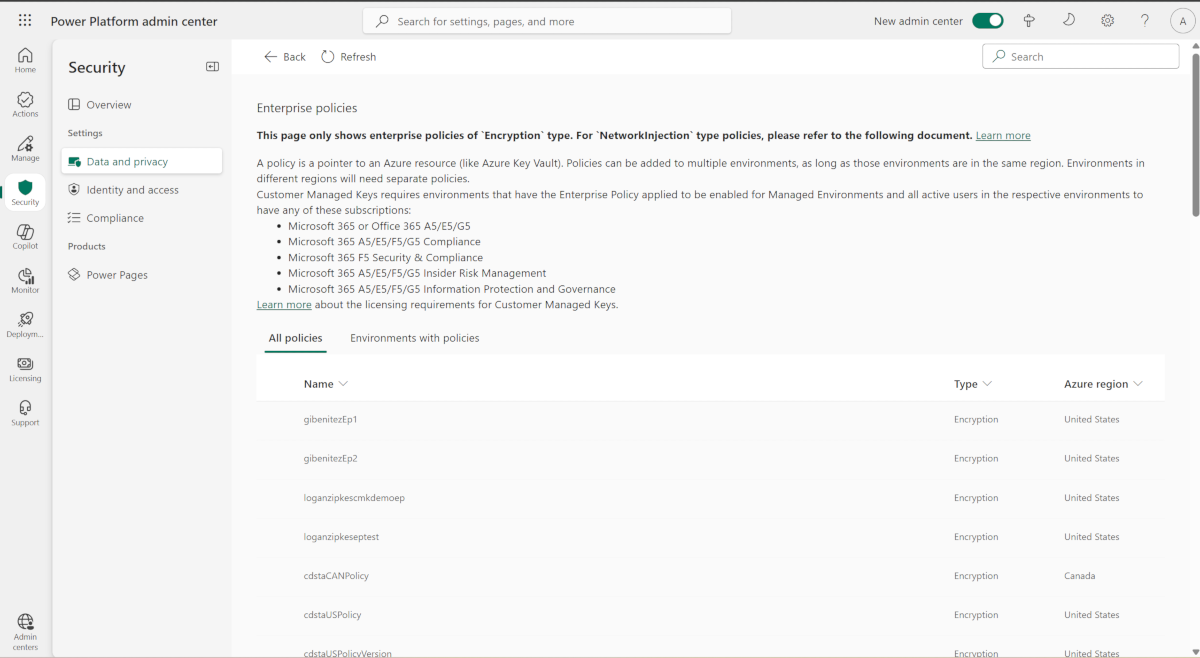

Requisits de llicència per a la clau gestionada pel client

La norma de claus gestionades pel client només s'aplica als entorns activats per als entorns administrats. Els entorns gestionats s'inclouen com a dret a les llicències independents de Power Apps, Power Automate, Microsoft Copilot Studio, Power Pages i Dynamics 365 que atorguen drets d'ús premium. Descobreix més sobre la llicència Managed Environment, amb la visió general de Licensing per a Microsoft Power Platform.

A més, l'accés a l'ús de claus gestionades pel client per a Microsoft Power Platform i Dynamics 365 requereix que els usuaris dels entorns on s'aplica la política de claus de xifratge tinguin una d'aquestes subscripcions:

- Microsoft 365 o Office 365 A5/E5/G5

- Compliment Microsoft 365 A5/E5/F5/G5

- Microsoft 365 F5 Seguretat i Compliment

- Microsoft 365 A5/E5/F5/G5 Protecció i Governança de la Informació

- Microsoft 365 A5/E5/F5/G5 Gestió de Riscos Interns

Obteniu més informació sobre aquestes llicències.

Entendre el risc potencial quan gestioneu la clau

Com qualsevol altra aplicació de negocis fonamental, el personal de la vostra organització que té accés administratiu ha de ser de confiança. Abans d'utilitzar la funció d'administració de claus, heu de comprendre el risc d'administrar les claus de xifratge de base de dades. És concebible que un administrador maliciós (una persona a qui se li concedeix o ha obtingut accés de nivell d'administrador amb la intenció de danyar la seguretat o els processos empresarials d'una organització) que treballa dins de la vostra organització pugui utilitzar la característica d'administració de claus per crear una clau i utilitzar-la per bloquejar els vostres entorns a l'inquilí.

Tingueu en compte ka seqüència d'esdeveniments següent.

L'administrador maliciós de la caixa forta de claus crea una clau i una política empresarial al portal d'Azure. L'administrador d'Azure Key Vault accedeix al centre d'administració de Power Platform i afegeix entorns a la política empresarial. L'administrador maliciós torna llavors al portal d'Azure i revoca l'accés clau a la política empresarial, bloquejant així tots els entorns. Això provoca interrupcions empresarials a mesura que tots els entorns es tornen inaccessibles i, si aquest esdeveniment no es resol, és a dir, es restaura l'accés a claus, es poden perdre les dades de l'entorn.

Nota

- Azure Key Vault disposa de mesures de seguretat integrades que ajuden a restaurar la clau, que requereixen activar la configuració Soft Delete i Purge key vault.

- Una altra salvaguarda a tenir en compte és assegurar-se que hi hagi separació de tasques quan l'administrador d'Azure Key Vault no tingui accés al centre d'administració de Power Platform.

Separació de deures per mitigar el risc

En aquesta secció es descriuen les funcions de característiques clau gestionades pel client de les quals és responsable cada funció d'administrador. Separar aquestes tasques ajuda a mitigar el risc que comporten les claus gestionades pel client.

Azure Key Vault i tasques d'administració de serveis de Power Platform/Dynamics 365

Per habilitar claus gestionades pel client, primer l'administrador de la caixa forta de claus crea una clau a la caixa forta d'Azure i crea una política empresarial de Power Platform. Quan es crea la política empresarial, es crea una identitat especial gestionada per Microsoft Entra ID. A continuació, l'administrador de la caixa forta de claus torna a la volta de claus d'Azure i concedeix a la política d'empresa/identitat gestionada accés a la clau d'encriptació.

L'administrador de la caixa forta de claus concedeix llavors a l'administrador de serveis de Power Platform/Dynamics 365 accés de lectura a la política empresarial. Un cop concedit el permís de lectura, l'administrador de serveis de Power Platform/Dynamics 365 pot anar al Centre d'Administració de Power Platform i afegir entorns a la política empresarial. Les dades del client de tots els entorns afegits es xifren amb la clau gestionada pel client enllaçada a aquesta política empresarial.

Requisits previs

- Una subscripció a Azure que inclou mòduls de seguretat de maquinari gestionat Azure Key Vault o Azure Key Vault.

- Un Microsoft Entra ID amb:

- Permís del col·laborador per a la subscripció a Microsoft Entra.

- Permís per crear un Azure Key Vault i una clau.

- Accés per crear un grup de recursos. Això és necessari per configurar la volta de claus.

Crea la clau i concedeix l'accés utilitzant Azure Key Vault

L'administrador d'Azure Key Vault realitza aquestes tasques a Azure.

- Crea una subscripció de pagament a Azure i Key Vault. Ignora aquest pas si ja tens una subscripció que inclou Azure Key Vault.

- Ves al servei Azure Key Vault i crea una clau. Més informació: Crear una clau al dipòsit de claus

- Activa el servei de polítiques empresarials de Power Platform per a la teva subscripció a Azure. Fes-ho només una vegada. Més informació: Activa el servei de polítiques empresarials Power Platform per a la teva subscripció Azure

- Creeu una Power Platform política d'empresa. Més informació: Crear una política d'empresa

- Concediu permisos de política d'empresa per accedir al dipòsit de claus. Més informació: Concedir permisos de política d'empresa per accedir al dipòsit de claus

- Concedeix permís als administradors de Power Platform i Dynamics 365 per llegir la política empresarial. Més informació: Concedir privilegis d'administrador per llegir la Power Platform política d'empresa

Power Platform/Dynamics 365 administració de serveis tasques del centre d'administració Power Platform

Requisit previ

L'administrador de Power Platform ha d'estar assignat al rol d'administrador de Power Platform o Dynamics 365 Service Microsoft Entra.

Administrar el xifratge de l'entorn al Power Platform centre d'administració

L'administrador Power Platform administra les tasques clau administrades pel client relacionades amb l'entorn al Power Platform centre d'administració.

- Afegiu els Power Platform entorns a la política d'empresa per xifrar les dades amb la clau gestionada pel client. Més informació: Afegir un entorn a la norma d'empresa per xifrar dades

- Suprimiu els entorns de la política empresarial per retornar el xifratge a la clau administrada per Microsoft. Més informació: Suprimir entorns de la norma per tornar a la clau administrada de Microsoft

- Canvieu la clau eliminant entorns de l'antiga política d'empresa i afegint entorns a una nova política d'empresa. Més informació: Crear una clau d'encriptació i concedir accés

- Si utilitzeu la característica anterior de clau de xifratge autoadministrada, podeu migrar la clau a la clau administrada pel client. Obteniu més informació a Administrar la clau de xifratge gestionada pel client.

Crear una clau de xifratge i concedir accés

Crea una subscripció de pagament a Azure i una volta de claus

A Azure, realitza els següents passos:

Crea una subscripció Pay-as-you-go o la seva equivalent a Azure. Aquest pas no és necessari si l'inquilí ja té una subscripció.

Creeu un grup de recursos. Més informació: Crear grups de recursos

Nota

Crea o utilitza un grup de recursos que tingui una ubicació, per exemple, al centre dels EUA, que coincideixi amb la regió de l'entorn Power Platform, com ara United States.

Creeu un dipòsit de claus amb la subscripció de pagament que inclogui la protecció contra supressió i purga amb el grup de recursos que heu creat al pas anterior.

Important

Per garantir que l'entorn estigui protegit de la supressió accidental de la clau de xifratge, la caixa de voltes de claus ha de tenir habilitada la protecció contra supressió i purga. No podreu xifrar el vostre entorn amb la vostra pròpia clau sense habilitar aquesta configuració. Més informació: Azure Key Vault visió general d'eliminació suau Més informació: Crea una cambra forta de claus utilitzant Azure portal

Crear una clau al dipòsit de claus

- Assegureu-vos que heu complert els requisits previs.

- Ves al portal Azure>Key Vault i localitza el key vault on vols generar una clau d'encriptació.

- Verifica la configuració de la caixa forta de claus d'Azure:

- Seleccioneu Propietats a Configuració.

- A Supressió parcial, definiu o verifiqueu que estigui definit com a S'ha habilitat la supressió suau en aquesta opció de volta de claus.

- A Protecció de purga, definiu o verifiqueu que Habilita la protecció de purga (aplicar un període de retenció obligatori per a les voltes suprimides i els objectes de la caixa).

- Si heu fet canvis, seleccioneu Desa.

Crear claus RSA

Creeu o importeu una clau que tingui aquestes propietats:

- A les pàgines de propietats Key Vault, seleccioneu Keys.

- Seleccioneu Genera/Importa.

- A la pantalla Crea una clau , definiu els valors següents i, a continuació, seleccioneu Crea.

- Opcions: Genera

- Nom: proporcioneu un nom per a la clau

- Tipus de clau: RSA

- Mida de la clau RSA: 2048 o 3072

Important

Si definiu una data de caducitat a la clau i la clau ha caducat, tots els entorns xifrats amb aquesta clau estaran inactius. Configura una alerta per monitorar els certificats de caducitat amb notificacions per correu electrònic per a l'administrador local de Power Platform i Azure administrador de la caixa forta de claus com a recordatori per renovar la data de caducitat. Això és important per evitar interrupcions no planificades del sistema.

Importar claus protegides per als mòduls de seguretat de maquinari (HSM)

Podeu utilitzar les claus protegides per als mòduls de seguretat de maquinari (HSM) per xifrar els entorns Power Platform Dataverse . Les claus protegides per HSM s'han d'importar al dipòsit de claus perquè es pugui crear una norma d'empresa. Per a més informació, vegeu HSMs compatiblesImportar claus protegides per HSM a Key Vault (BYOK).

Crea una clau a l'Azure Key Vault Managed HSM

Pots utilitzar una clau de xifratge creada a partir de l'Azure Key Vault Managed HSM per xifrar les dades del teu entorn. Això us ofereix suport FIPS 140-2 Nivell 3.

Crear claus RSA-HSM

Assegureu-vos que heu complert els requisits previs.

Ves al portal Azure.

Crear un HSM administrat:

- Proveïu l'HSM administrat.

- Activeu l'HSM administrat.

Habiliteu la protecció de purga al vostre HSM administrat.

Concediu la funció d'usuari criptogràfic de l'HSM gestionat a la persona que ha creat la caixa de claus de l'HSM administrat.

- Accedeix a la caixa forta de claus HSM gestionada al portal Azure.

- Aneu a RBAC local i seleccioneu + Afegeix.

- A la llista desplegable Funció , seleccioneu la funció Usuari criptogràfic de l'HSM administrat a la pàgina Assignació de funcions.

- Seleccioneu Totes les claus a Àmbit.

- Seleccioneu Seleccioneu l'entitat de seguretat i, a continuació, seleccioneu l'administrador a la pàgina Afegeix una entitat principal .

- Seleccioneu Crea.

Creeu una clau RSA-HSM:

- Opcions: Genera

- Nom: proporcioneu un nom per a la clau

- Tipus de clau: RSA-HSM

- Mida de la clau RSA: 2048

Nota

Mides de clau RSA-HSM compatibles : 2048 bits i 3072 bits.

Xifra el teu entorn amb clau d'Azure Key Vault amb enllaç privat

Pots actualitzar la xarxa del teu Azure Key Vault activant un punt final privat i utilitzar la clau del Key Vault per xifrar els entorns de Power Platform.

Podeu crear un nou dipòsit de claus i establir una connexió d'enllaç privat o establir una connexió d'enllaç privat a un dipòsit de claus existent i crear una clau a partir d'aquest dipòsit de claus i utilitzar-lo per xifrar el vostre entorn. També podeu establir una connexió d'enllaç privat a un dipòsit de claus existent després d'haver creat una clau i utilitzar-la per xifrar el vostre entorn.

Xifrar dades amb clau des de la caixa de voltes de claus amb enllaç privat

Crea una Azure Clau amb aquestes opcions:

- Habilita la protecció de purga

- Tipus de clau: RSA

- Mida de la clau: 2048 o 3072

Copieu l'adreça URL del dipòsit de claus i l'adreça URL de la clau de xifratge que s'utilitzarà per crear la norma d'empresa.

Nota

Un cop hàgiu afegit un punt final privat al vostre dipòsit de claus o inhabilitat la xarxa d'accés públic, no podreu veure la clau tret que tingueu el permís adequat.

Creeu una xarxa virtual.

Torna a la teva caixa forta de claus i afegeix connexions privada a la teva Azure Claus Vault.

Nota

Heu de seleccionar l'opció Inhabilita la xarxa d'accés públic i habilitar Permet que els serveis de Microsoft de confiança evitin aquesta excepció de tallafoc .

Creeu una Power Platform política d'empresa. Més informació: Crear una política d'empresa

Concediu permisos de política d'empresa per accedir al dipòsit de claus. Més informació: Concedir permisos de política d'empresa per accedir al dipòsit de claus

Concedeix permís als administradors de Power Platform i Dynamics 365 per llegir la política empresarial. Més informació: Concedir privilegis d'administrador per llegir la Power Platform política d'empresa

Power Platform L'administrador del centre d'administració selecciona l'entorn per xifrar i habilitar l'entorn administrat. Més informació: Habilita l'entorn administrat per afegir a la norma d'empresa

Power Platform L'administrador del centre d'administració afegeix l'entorn administrat a la norma d'empresa. Més informació: Afegir un entorn a la norma d'empresa per xifrar dades

Activa el servei de polítiques empresarials Power Platform per a la teva subscripció a Azure

Registreu-vos Power Platform com a proveïdor de recursos. Només cal que facis aquesta tasca una vegada per cada subscripció d'Azure on resideixi la teva caixa forta d'Azure Key. Heu de tenir drets d'accés a la subscripció per registrar el proveïdor de recursos.

- Inicieu sessió al portal Azure i aneu a Subscription>Proveïdors de recursos.

- A la llista de proveïdors derecursos, cerqueu Microsoft.PowerPlatform i registreu-lo .

Crear una política d'empresa

- Instal·leu el PowerShell MSI. Més informació: Instal·la PowerShell a Windows, Linux i macOS

- Després d'instal·lar el PowerShell MSI, torna a Desplega una plantilla personalitzada a Azure.

- Seleccioneu l'enllaç Crea la teva pròpia plantilla a l'editor .

- Copieu aquesta plantilla JSON en un editor de text com ara el Bloc de notes. Més informació: Plantilla json de política d'empresa

- Substituïu els valors de la plantilla JSON per a: EnterprisePolicyName, ubicació on s'ha de crear EnterprisePolicy, keyVaultId i keyName. Més informació: Definicions de camp per a la plantilla json

- Copia la plantilla actualitzada des de l'editor de text i després enganxa-la a la plantilla Edita de la Desplegament personalitzat a Azure, i selecciona Save.

- Seleccioneu una subscripció i un grup de recursos on s'ha de crear la norma d'empresa.

- Seleccioneu Revisa + crea i, a continuació, seleccioneu Crea.

S'inicia una implementació. Quan s'acaba, es crea la política d'empresa.

Plantilla json de política d'empresa

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {},

"resources": [

{

"type": "Microsoft.PowerPlatform/enterprisePolicies",

"apiVersion": "2020-10-30",

"name": {EnterprisePolicyName},

"location": {location where EnterprisePolicy needs to be created},

"kind": "Encryption",

"identity": {

"type": "SystemAssigned"

},

"properties": {

"lockbox": null,

"encryption": {

"state": "Enabled",

"keyVault": {

"id": {keyVaultId},

"key": {

"name": {keyName}

}

}

},

"networkInjection": null

}

}

]

}

Definicions de camp per a la plantilla JSON

nom. Nom de la norma d'empresa. Aquest és el nom de la norma que apareix al Power Platform centre d'administració.

ubicació. Un dels següents. Aquesta és la ubicació de la política d'empresa i ha de correspondre a la regió de l'entorn Dataverse :

- ''Estats Units''

- 'Sud-àfrica''

- ''Regne Unit''

- ''Japó''

- '"Índia"

- ''França''

- ''Europa''

- ''Alemanya''

- ''Suïssa''

- ''Canadà''

- ''Brasil''

- ''Austràlia''

- ''Àsia''

- '"Emirats Àrabs Units"

- ''Corea''

- ''Noruega''

- ''Singapur''

- ''Suècia''

Copia aquests valors des de les propietats de la teva caixa forta clau al portal d'Azure:

- keyVaultId: aneu a Voltes de claus> , seleccioneu la vostra > visió general del dipòsitde claus. Al costat de Essentials , seleccioneu Visualització JSON. Copieu l'identificador del recurs al porta-retalls i enganxeu tot el contingut a la plantilla JSON.

- keyName: aneu a Voltes de claus> , seleccioneu el vostre dipòsit >de claus. Fixeu-vos en la clau Name i escriviu el nom a la plantilla JSON.

Concedir permisos de política d'empresa per accedir al dipòsit de claus

Un cop creada la norma d'empresa, l'administrador del dipòsit de claus concedeix accés a la identitat administrada de la norma d'empresa a la clau de xifratge.

- Inicia sessió al portal Azure i ves a Claus fortes.

- Seleccioneu el dipòsit de claus on s'ha assignat la clau a la norma d'empresa.

- Seleccioneu la pestanya Control d'accés (IAM) i, a continuació, seleccioneu + Afegeix.

- Seleccioneu Afegeix assignació de funcions a la llista desplegable,

- Cerca Key Vault Crypto Service Encryption User i selecciona'l.

- Seleccioneu Següent.

- Selecciona + Selecciona membres.

- Cerqueu la política d'empresa que heu creat.

- Seleccioneu la norma d'empresa i, a continuació, trieu Selecciona.

- Seleccioneu Revisa + assigna.

La configuració de permisos anterior es basa en el model de

Nota

Per evitar interrupcions no planificades del sistema, és important que la política d'empresa tingui accés a la clau. Assegureu-vos que:

- La volta de claus està activa.

- La clau està activa i no ha caducat.

- La clau no se suprimeix.

- Els permisos de clau anteriors no es revocan.

Els entorns que utilitzen aquesta clau es desactiven quan la clau de xifratge no és accessible.

Concedir el privilegi d'administrador per llegir la Power Platform política d'empresa

Els administradors que tenen rols d'administració a Dynamics 365 o Power Platform poden accedir al centre d'administració de Power Platform per assignar entorns a la política empresarial. Per accedir a les polítiques empresarials, l'administrador amb accés Azure la caixa forta de claus ha de concedir el rol Reader a l'administrador de Power Platform. Un cop s'atorga el rol Reader, l'administrador de Power Platform pot veure les polítiques empresarials al centre d'administració de Power Platform.

Nota

Només els administradors de Power Platform i Dynamics 365 que reben el paper de lector a la política empresarial poden afegir un entorn a la política. Altres administradors de Power Platform o Dynamics 365 poden veure la política empresarial però reben un error quan intenten Afegir entorn a la política.

Atorgar la funció de lector a un Power Platform administrador

- Inicia sessió al portal Azure.

- Copia l'ID de l'objecte de l'administrador de Power Platform o Dynamics 365. Per fer-ho:

- Ves a la zona Users a Azure.

- A la llista Tots els usuaris, trobeu l'usuari amb permisos d'administrador de Power Platform o Dynamics 365 utilitzant Cerca usuaris.

- Obriu el registre d'usuari i, a la pestanya Visió general , copieu l'ID d'objectede l'usuari. Enganxeu-ho en un editor de text com el Bloc de notes per a més endavant.

- Copieu l'identificador de recurs de la política d'empresa. Per fer-ho:

- Ves a Resource Graph Explorer a Azure.

- Introduïu

microsoft.powerplatform/enterprisepoliciesal quadre Cerca i, a continuació, seleccioneu el recurs Microsoft.powerplatform/enterprisepolicies . - Seleccioneu Executa la consulta a la barra d'ordres. Es mostra una llista de totes les polítiques d'empresa Power Platform .

- Cerqueu la norma d'empresa on voleu concedir accés.

- Desplaceu-vos cap a la dreta de la norma d'empresa i seleccioneu Mostra els detalls.

- A la pàgina Detalls , copieu l'identificador .

- Inicia Azure Cloud Shell i executa la següent ordre que substitueix objId per l'ID d'objecte de l'usuari i l'ID de recurs EP amb l'ID

enterprisepoliciescopiat en els passos anteriors:New-AzRoleAssignment -ObjectId { objId} -RoleDefinitionName Reader -Scope {EP Resource Id}

Gestionar l'encriptació de l'entorn

Per administrar el xifratge de l'entorn, necessiteu el permís següent:

- Usuari actiu de Microsoft Entra que té un rol d'administrador de seguretat de Power Platform i/o Dynamics 365.

- Usuari de Microsoft Entra que té un rol d'administrador de serveis a Power Platform o Dynamics 365.

L'administrador del dipòsit de claus notifica a l'administrador que s'han Power Platform creat una clau de xifratge i una norma d'empresa i proporciona la política d'empresa a l'administrador Power Platform . Per habilitar la clau gestionada pel client, l'administrador Power Platform assigna els seus entorns a la norma d'empresa. Un cop assignat i desat l'entorn, Dataverse inicia el procés de xifratge per establir totes les dades de l'entorn i xifrar-les amb la clau gestionada pel client.

Habilita l'entorn gestionat per afegir a la norma d'empresa

- Inicieu la sessió al Centre d'administració del Power Platform.

- A la subfinestra de navegació, seleccioneu Administra.

- A la subfinestra Administra , seleccioneu Entorns i, a continuació, seleccioneu un entorn de la llista d'entorns disponibles.

- Seleccioneu Habilita entorns administrats.

- Seleccioneu Habilita.

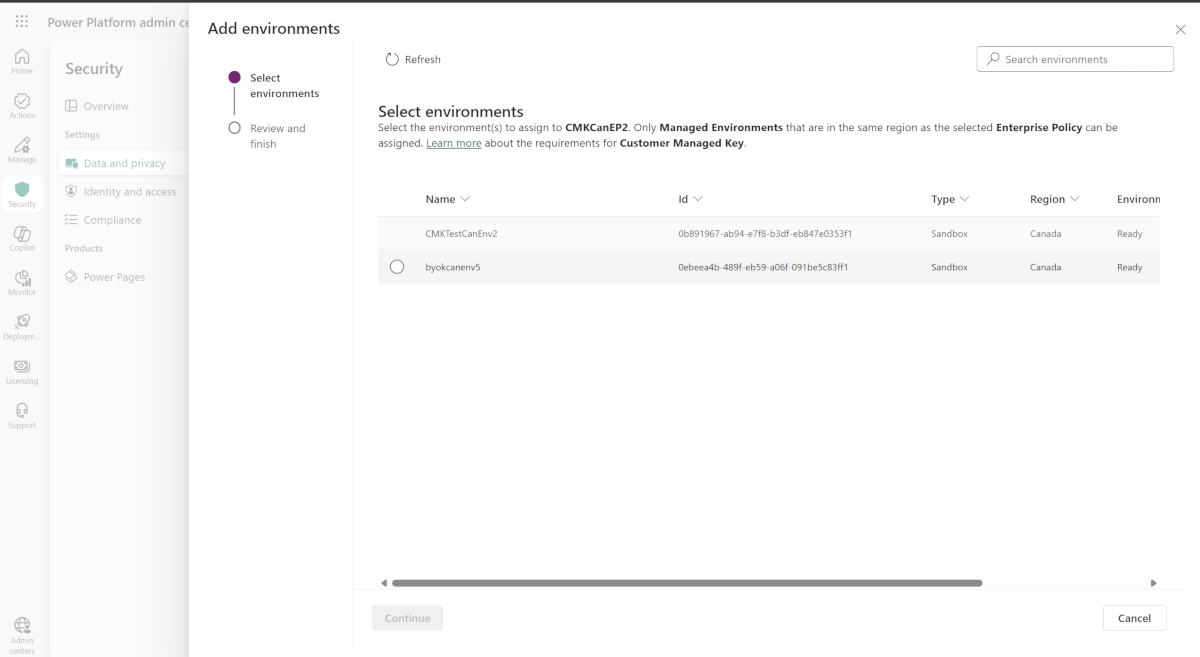

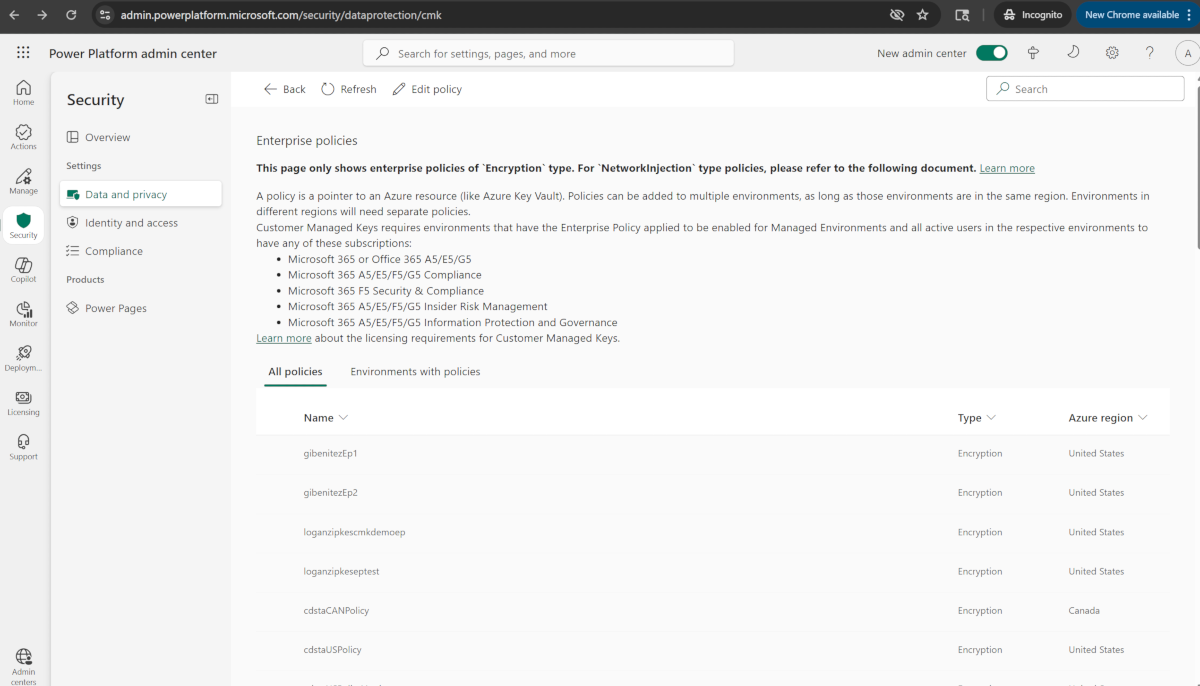

Afegir un entorn a la política d'empresa per xifrar dades

Important

L'entorn es desactiva quan s'afegeix a la política d'empresa per al xifratge de dades. La durada del temps d'inactivitat del sistema depèn de la mida de la base de dades. Us recomanem que feu una prova fent una còpia de l'entorn de destinació en un entorn de prova per determinar el temps d'inactivitat estimat del sistema. El temps d'inactivitat del sistema es pot determinar comprovant l'estat de xifratge de l'entorn. El temps d'inactivitat del sistema es troba entre els estats Xifratge i Xifratge en línia . Per reduir el temps d'inactivitat del sistema, canviem l'estat de xifratge a Xifratge - en línia quan s'hagin completat tots els passos de xifratge bàsics que requerien que el sistema estigués inactiu. El sistema pot ser utilitzat pels teus usuaris mentre els serveis d'emmagatzematge restants, com la cerca i l'índex Copilot, continuen xifrant les dades amb la clau gestionada pel client.

- Inicieu la sessió al Centre d'administració del Power Platform.

- A la subfinestra de navegació, seleccioneu Seguretat.

- A la subfinestra Seguretat , seleccioneu Dades i privadesa a Configuració.

- Seleccioneu Clau de xifratge administrada pel client per anar a la pàgina Normes d'empresa.

- Seleccioneu una norma i, a continuació, seleccioneu Edita la norma.

- Seleccioneu Afegeix entorns, seleccioneu l'entorn que vulgueu i, a continuació, seleccioneu Continua.

- Seleccioneu Desa i, a continuació, seleccioneu Confirma.

Important

- Només es mostren els entorns que es troben a la mateixa regió que la norma d'empresa a la llista Afegeix entorns .

- El xifratge pot trigar fins a quatre dies a completar-se, però l'entorn es pot habilitar abans que finalitzi l'operació Afegeix entorns .

- És possible que l'operació no s'hagi completat i, si falla, les dades es continuen xifrant amb la clau administrada per Microsoft. Podeu tornar a executar l'operació Afegeix entorns .

Nota

Només podeu afegir entorns que estiguin habilitats com a entorns administrats. Els tipus d'entorn de prova i del Teams no es poden afegir a la norma d'empresa.

Suprimir entorns de la norma per tornar a la clau administrada per Microsoft

Seguiu aquests passos si voleu tornar a una clau de xifratge administrada per Microsoft.

Important

L'entorn està inhabilitat quan s'elimina de la norma d'empresa per retornar el xifratge de dades mitjançant la clau administrada per Microsoft.

- Inicieu la sessió al Centre d'administració del Power Platform.

- A la subfinestra de navegació, seleccioneu Seguretat.

- A la subfinestra Seguretat , seleccioneu Dades i privadesa a Configuració.

- Seleccioneu Clau de xifratge administrada pel client per anar a la pàgina Normes d'empresa.

- Seleccioneu la pestanya Entorn amb normes i, a continuació, cerqueu l'entorn que voleu suprimir de la clau administrada pel client.

- Seleccioneu la pestanya Totes les normes , seleccioneu l'entorn que heu verificat al pas 2 i, a continuació, seleccioneu Edita la norma a la barra d'ordres.

- Seleccioneu Suprimeix l'entorn a la barra d'ordres, seleccioneu l'entorn que voleu suprimir i, a continuació, seleccioneu Continua.

- Seleccioneu Desa.

Important

L'entorn es desactiva quan se suprimeix de la norma d'empresa per revertir el xifratge de dades a la clau administrada per Microsoft. No suprimiu ni inhabiliteu la clau, suprimiu ni inhabiliteu el dipòsit de claus ni suprimiu els permisos de la norma d'empresa al dipòsit de claus. L'accés a la clau i al dipòsit de claus és necessari per donar suport a la restauració de la base de dades. Podeu suprimir i suprimir els permisos de la política d'empresa al cap de 30 dies.

Revisar l'estat de xifratge de l'entorn

Revisar l'estat de xifratge des de les polítiques d'empresa

Inicieu la sessió al Centre d'administració del Power Platform.

A la subfinestra de navegació, seleccioneu Seguretat.

A la subfinestra Seguretat , seleccioneu Dades i privadesa a Configuració.

Seleccioneu Clau de xifratge administrada pel client per anar a la pàgina Normes d'empresa.

Seleccioneu una norma i, a continuació, a la barra d'ordres, seleccioneu Edita la norma.

Reviseu l'estat de xifratge de l'entorn a la secció Entorns amb aquesta política .

Nota

L'estat de xifratge de l'entorn pot ser:

Xifratge : el procés de xifratge de claus gestionat pel client s'està executant i el sistema està inhabilitat per a l'ús en línia.

Xifratge - en línia - Tots els serveis bàsics que requereixen temps d'inactivitat del sistema s'ha completat i el sistema està habilitat per a l'ús en línia.

Xifrat : la clau de xifratge de la política d'empresa està activa i l'entorn està xifrat amb la vostra clau.

Revertir : la clau de xifratge s'està canviant de clau administrada pel client a clau administrada per Microsoft i el sistema està inhabilitat per a l'ús en línia.

Revertir - en línia : tots els serveis bàsics de xifratge que requerien temps d'inactivitat del sistema han revertit la clau i el sistema està habilitat per a l'ús en línia.

Clau administrada de Microsoft: el xifratge de claus administrat per Microsoft està actiu.

Error: tots els serveis d'emmagatzematge no utilitzen la Dataverse clau de xifratge de la política d'empresa. Requereixen més temps per processar-se i podeu tornar a executar l'operació Afegeix entorn . Poseu-vos en contacte amb el suport tècnic si l'operació de reemissió falla.

Un estat de xifratge fallit no afecta les dades de l'entorn i les seves operacions. Això vol dir que alguns dels serveis d'emmagatzematge Dataverse xifren les vostres dades amb la vostra clau i alguns continuen utilitzant la clau administrada per Microsoft. No es recomana revertir, ja que quan torneu a executar l'operació Afegeix entorn , el servei es reprèn des d'on ho va deixar.

Advertiment : la clau de xifratge de la política d'empresa està activa i una de les dades del servei es continua xifrant amb la clau administrada per Microsoft. Aprèn més a Power Automate missatges d'advertència d'aplicació CMK.

Revisar l'estat del xifratge des de la pàgina Historial de l'entorn

Podeu veure l'historial de l'entorn.

Inicieu la sessió al Centre d'administració del Power Platform.

A la subfinestra de navegació, seleccioneu Administra.

A la subfinestra Administra , seleccioneu Entorns i, a continuació, seleccioneu un entorn de la llista d'entorns disponibles.

A la barra d'ordres, seleccioneu Historial.

Localitzeu l'historial d'Actualitza la clau gestionada pel client.

Nota

L'estat mostra En execució quan l'encriptació està en curs. Mostra Correcte quan s'ha completat l'encriptació. L'estat mostra Failed quan hi ha algun problema amb un dels serveis que no pot aplicar la clau de xifratge.

Un estat Failed pot ser un advertiment i no cal que torneu a executar l'opció Afegeix entorn . Pots confirmar si es tracta d'un advertiment.

Canviar la clau de xifratge de l'entorn amb una nova política i clau d'empresa

Per canviar la clau de xifratge, creeu una clau nova i una nova política d'empresa. A continuació, podeu canviar la política d'empresa eliminant els entorns i afegint els entorns a la nova política d'empresa. El sistema està inactiu dues vegades quan es canvia a una nova política empresarial: 1) per revertir el xifratge a la clau administrada per Microsoft i 2) per aplicar la nova política empresarial.

Suggeriment

Per girar la clau de xifratge, us recomanem que utilitzeu la versió nova dels voltes de claus o definiu una norma de rotació.

- Al portal Azure, crea una nova clau i una nova política empresarial. Més informació: Crear una clau d'encriptació i concedir accés i Crear una norma d'empresa

- Concediu a la nova política d'empresa accés a la clau antiga.

- Després de crear la clau nova i la política d'empresa, inicieu la sessió al centre Power Platform d'administració.

- A la subfinestra de navegació, seleccioneu Seguretat.

- A la subfinestra Seguretat , seleccioneu Dades i privadesa a Configuració.

- Seleccioneu Clau de xifratge administrada pel client per anar a la pàgina Normes d'empresa.

- Seleccioneu la pestanya Entorn amb normes i, a continuació, cerqueu l'entorn que voleu suprimir de la clau administrada pel client.

- Seleccioneu la pestanya Totes les normes , seleccioneu l'entorn que heu verificat al pas 2 i, a continuació, seleccioneu Edita la norma a la barra d'ordres.

- Seleccioneu Suprimeix l'entorn a la barra d'ordres, seleccioneu l'entorn que voleu suprimir i, a continuació, seleccioneu Continua.

- Seleccioneu Desa.

- Repetiu els passos 2-10 fins que s'hagin suprimit tots els entorns de la política empresarial.

Important

L'entorn es desactiva quan se suprimeix de la norma d'empresa per revertir el xifratge de dades a la clau administrada per Microsoft. No suprimiu ni inhabiliteu la clau, suprimiu ni inhabiliteu el dipòsit de claus ni suprimiu els permisos de la norma d'empresa al dipòsit de claus. Concediu la nova política d'empresa al dipòsit de claus antic. L'accés a la clau i al dipòsit de claus és necessari per donar suport a la restauració de la base de dades. Podeu suprimir i suprimir els permisos de la norma d'empresa al cap de 30 dies.

- Després de suprimir tots els entorns, des del centre d'administració aneu a Power Platform Polítiques d'empresa.

- Seleccioneu la nova norma d'empresa i, a continuació, seleccioneu Edita la norma.

- Seleccioneu Afegeix entorn, seleccioneu els entorns que voleu afegir i, a continuació, seleccioneu Continua.

Important

L'entorn es desactiva quan s'afegeix a la nova política d'empresa.

Girar la clau de xifratge de l'entorn amb una nova versió de la clau

Podeu canviar la clau de xifratge de l'entorn creant una nova versió de la clau. Quan creeu una nova versió de clau, la nova versió de clau s'habilita automàticament. Tots els recursos d'emmagatzematge detecten la nova versió de la clau i comencen a aplicar-la per xifrar les teves dades.

Quan modifiqueu la clau o la versió de la clau, la protecció de la clau de xifratge arrel canvia, però les dades de l'emmagatzematge sempre romanen xifrades amb la vostra clau. No cal més acció per part vostra per assegurar-vos que les vostres dades estiguin protegides. Girar la versió de la clau no afecta el rendiment. No hi ha temps d'inactivitat associat a la rotació de la versió de la clau. Tots els proveïdors de recursos poden trigar 24 hores a aplicar la nova versió de la clau en segon pla. La versió anterior de la clau no s'ha d'inhabilitar , ja que és necessària perquè el servei l'utilitzi per al rexifratge i per al suport de la restauració de bases de dades.

Per girar la clau de xifratge creant una versió de clau nova, seguiu els passos següents.

- Ves al portal Azure>Claus Fortes i localitza la caixa forta on vols crear una nova versió de claus.

- Aneu a Tecles.

- Seleccioneu la tecla actual habilitada.

- Seleccioneu + Nova versió.

- La configuració Habilitat per defecte és Sí, la qual cosa significa que la nova versió de la clau s'habilita automàticament en crear-la.

- Seleccioneu Crea.

Suggeriment

Per complir la norma de rotació de claus, podeu girar la clau de xifratge mitjançant la norma de rotació. Podeu configurar una política de rotació o girar, sota demanda, invocant Gira ara.

Important

La nova versió de la clau es gira automàticament en segon pla i l'administrador Power Platform no requereix cap acció. És important que la versió anterior de la clau no s'hagi de desactivar o suprimir durant almenys 28 dies per donar suport a la restauració de la base de dades. Desactivar o suprimir la versió de la clau anterior massa aviat pot desconnectar l'entorn.

Veure la llista d'entorns xifrats

- Inicieu la sessió al Centre d'administració del Power Platform.

- A la subfinestra de navegació, seleccioneu Seguretat.

- A la subfinestra Seguretat , seleccioneu Dades i privadesa a Configuració.

- Seleccioneu Clau de xifratge administrada pel client per anar a la pàgina Normes d'empresa.

- A la pàgina Polítiques d'empresa , seleccioneu la pestanya Entorns amb polítiques . Es mostra la llista d'entorns que s'han afegit a les polítiques d'empresa.

Nota

Pot haver-hi situacions en què l'estat de l'entorn o l'estatde xifratge mostrin un estat fallit . Quan això passi, pots provar de tornar a executar l'operació Add environment o enviar una petició Microsoft Support d'ajuda.

Operacions de la base de dades de l'entorn

Un inquilí del client pot tenir entorns xifrats amb la clau administrada per Microsoft i entorns xifrats amb la clau administrada pel client. Per mantenir la integritat de les dades i protegir les dades, els controls següents estan disponibles per administrar les operacions de la base de dades de l'entorn.

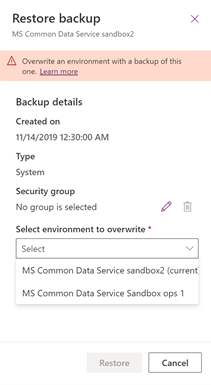

Restaura L'entorn que s'ha de sobreescriure (l'entorn restaurat) està restringit al mateix entorn des del qual es va fer la còpia de seguretat o a un altre entorn xifrat amb la mateixa clau gestionada pel client.

-

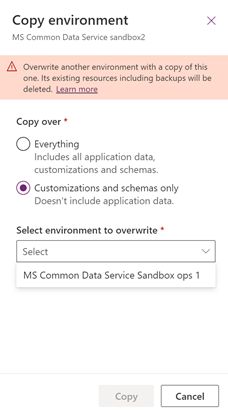

L'entorn que s'ha de sobreescriure (l'entorn copiat a l'entorn) està restringit a un altre entorn xifrat amb la mateixa clau gestionada pel client.

Nota

Si s'ha creat un entorn d'investigació de suport per resoldre un problema de suport en un entorn gestionat pel client, la clau de xifratge de l'entorn d'investigació de suport s'ha de canviar a clau gestionada pel client abans de poder dur a terme l'operació de l'entorn de còpia.

Restableix: les dades xifrades de l'entorn se suprimeixen, incloses les còpies de seguretat. Després de restablir l'entorn, el xifratge de l'entorn tornarà a la clau administrada per Microsoft.