Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Platí pro: Azure Logic Apps (Consumption + Standard)

Nastavte spravovanou identitu, když chcete ověřovat připojení z pracovních postupů logické aplikace k prostředkům Azure chráněné Microsoft Entra. Tato identita přistupuje k chráněným prostředkům jménem aplikace logiky a odstraňuje potřebu ukládat a spravovat přihlašovací údaje, tajné kódy nebo přístupové tokeny. Kvůli tomuto chování se pro ověřování doporučuje spravovaná identita. Azure tuto identitu spravuje, aby vám pomohla zajistit zabezpečení podrobností o ověřování.

V Azure Logic Apps podporuje mnoho konektorů oba typy spravovaných identit:

- Identita přiřazená systémem

- Identita přiřazená uživatelem

Tento průvodce ukazuje, jak provést následující úlohy:

- Nastavte systémem přiřazenou identitu pro prostředek logické aplikace.

- Vytvořte a nastavte uživatelskou identitu pro prostředek logické aplikace.

Tento průvodce obsahuje kroky pro Azure Portal a šablonu Azure Resource Manageru (šablonu ARM). Informace o Azure PowerShellu, Azure CLI a rozhraní Azure REST API najdete tady:

| Nástroj | Dokumentace |

|---|---|

| Azure PowerShell |

-

Přiřazené systémem - Uživatelsky přiřazené |

| Azure CLI |

-

Přiřazené systémem - Přiřazené uživatelem |

| Azure REST API |

-

Přiřazené systémem - Uživatelsky přiřazené |

Další informace najdete tady:

- Co jsou spravované identity

- Typy spravovaných identit

- Konektory, které podporují spravované identity

- Prostředky Azure, které podporují spravované identity

Požadavky

Účet a předplatné Azure. Získejte bezplatný účet Azure.

Musíte použít stejné předplatné Azure pro prostředek aplikace logiky, spravovanou identitu a cílový prostředek Azure, ke kterému chcete získat přístup.

Prostředek aplikace logiky a pracovní postup, ve kterém chcete použít spravovanou identitu.

Další informace najdete tady:

Cílový prostředek Azure, ke kterému chcete získat přístup.

Oprávnění správce Microsoft Entra

Později v této příručce musíte spravované identitě přiřadit roli Azure s požadovaným přístupem k cílovému prostředku. Pro tuto úlohu potřebujete oprávnění, která umožňují přiřadit role Azure identitám v tenantovi Microsoft Entra.

Důležité informace o používání spravovaných identit

Než nastavíte a použijete spravovanou identitu s aplikací logiky, projděte si následující aspekty:

Prostředek aplikace logiky má pouze jednu jedinečnou identitu přiřazenou systémem.

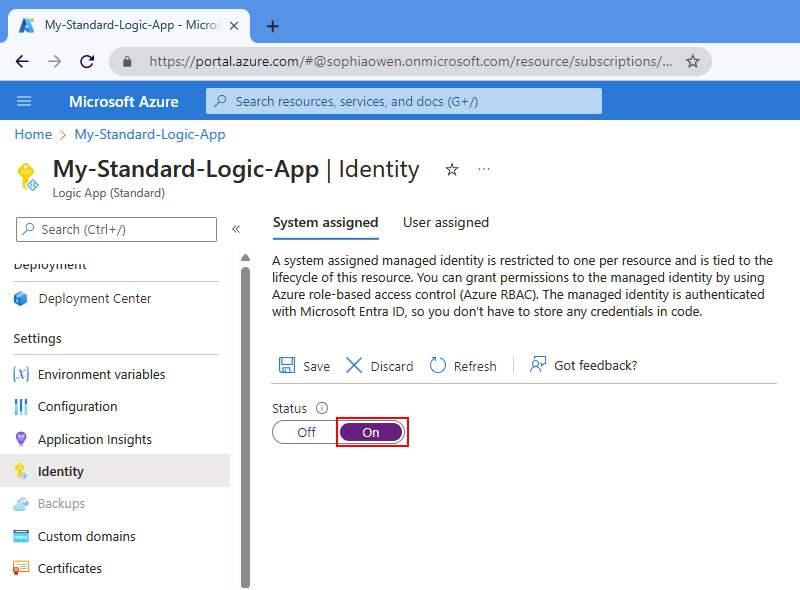

Standardní aplikace logiky ve výchozím nastavení automaticky povolují identitu přiřazenou systémem.

Prostředek aplikace logiky může mít identitu přiřazenou systémem a jednu nebo více identit přiřazených uživatelem současně.

Aplikace logiky může používat buď identitu přiřazenou systémem, nebo identitu přiřazenou uživatelem, ale ne obě současně.

Aplikace logiky může současně používat jenom jednu identitu přiřazenou uživatelem.

Prostředek aplikace logiky může sdílet stejnou identitu přiřazenou uživatelem napříč jinými prostředky aplikace logiky.

Spravovanou identitu můžete použít na úrovni prostředků aplikace logiky a na úrovni připojení.

U standardních aplikací logiky možnost hybridního nasazení nepodporuje ověřování spravovaných identit. Místo toho musíte vytvořit a použít registraci aplikace.

Další informace najdete tady:

Konektory, které podporují spravované identity

U integrovaných a spravovaných operací konektoru v Azure Logic Apps musí být podporováno ověřování pomocí spravovaných identit OAuth s Microsoft Entra.

Následující tabulky ukazují ukázkové konektory, které podporují ověřování spravovaných identit na základě typu aplikace logiky.

| Typ konektoru | Podporované konektory |

|---|---|

| Integrovaný | – Azure API Management – Azure App Services – Azure Functions – HTTP - HTTP + Webhook Poznámka: Operace HTTP můžou ověřovat připojení k účtům Azure Storage za branami firewall Azure pomocí identity přiřazené systémem. Operace HTTP ale nepodporují identitu přiřazenou uživatelem pro ověřování stejných připojení. |

| Spravované | – služba Aplikace Azure – Azure Automation – Azure Blob Storage – Instance kontejneru Azure – Azure Cosmos DB – Azure Data Explorer – Azure Data Factory – Azure Data Lake – Azure Digital Twins – Azure Event Grid – Azure Event Hubs – Azure IoT Central V2 – Azure Key Vault –Protokoly služby Azure Monitor – Fronty Azure – Azure Resource Manager – Azure Service Bus – Microsoft Sentinel – Azure Table Storage – Virtuální počítač Azure – SQL Server |

Podrobnější seznam najdete tady:

- Typy ověřování pro triggery a akce, které podporují ověřování

- Služby Azure, které podporují spravované identity pro prostředky Azure

Povolení identity přiřazené systémem (portál)

Na základě typu aplikace logiky postupujte podle odpovídajících kroků pro Azure Portal:

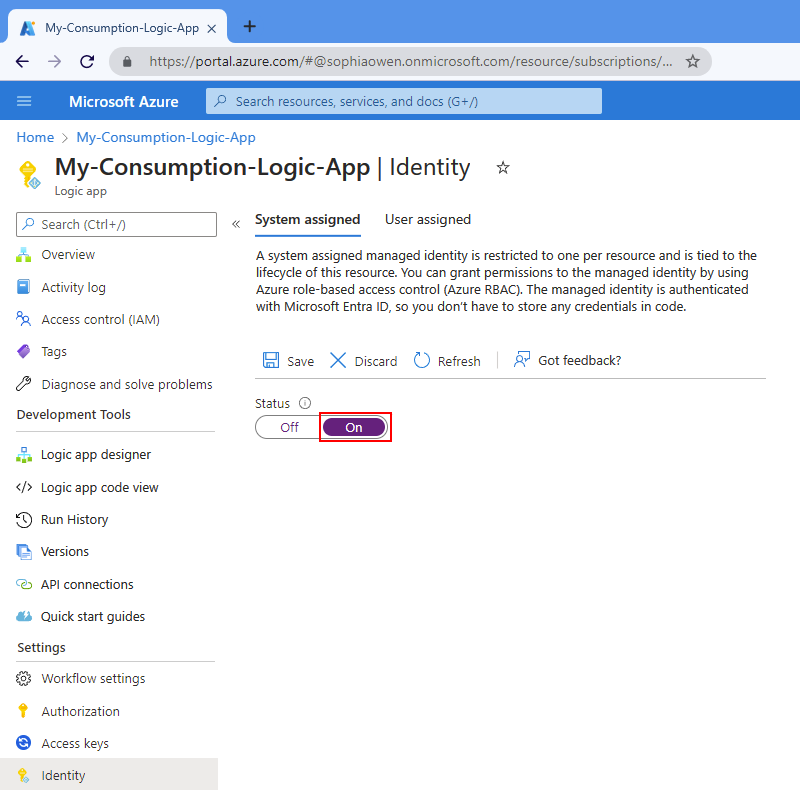

U prostředku aplikace logiky Consumption ručně povolte identitu přiřazenou systémem.

V Azure Portal otevřete prostředek logické aplikace typu Consumption.

Na bočním panelu aplikace logiky v části Nastavení vyberte Identita.

Na stránce Identita v části Přiřazený systém vyberte Zapnuto a pak vyberte Uložit. Potvrďte to tak, že vyberete Ano.

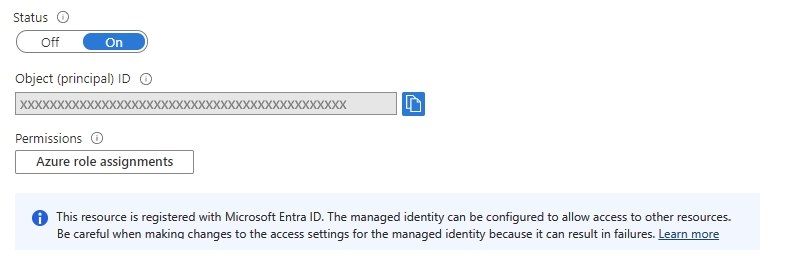

Prostředek aplikace logiky teď může používat identitu přiřazenou systémem. Tato identita je zaregistrovaná s ID Microsoft Entra a je reprezentována ID objektu.

Vlastnost Hodnota Popis ID objektu (hlavního subjektu) < identity-resource-ID> Globálně jedinečný identifikátor (GUID), který představuje identitu přiřazenou systémem pro vaši aplikaci logiky v tenantovi Microsoft Entra.

Povolit identitu přidělenou systémem (šablona ARM)

K automatizaci vytváření a nasazování prostředků aplikace logiky použijte šablonu ARM.

Na kořenové úrovni ve vaší šabloně je v definici prostředku logické aplikace vyžadován objekt, jehož vlastnost type je nastavena na SystemAssigned, například:

{

"apiVersion": "2016-06-01",

"type": "Microsoft.logic/workflows",

"name": "[variables('logicappName')]",

"location": "[resourceGroup().location]",

"identity": {

"type": "SystemAssigned"

},

"properties": {},

<...>

}

Když Azure vytvoří definici prostředku logické aplikace, identity objekt obdrží následující vlastnosti principalId a tenantId:

"identity": {

"type": "SystemAssigned",

"principalId": "<principal-ID>",

"tenantId": "<Entra-tenant-ID>"

}

| Vlastnost (JSON) | Hodnota | Popis |

|---|---|---|

principalId |

< principal-ID> | Globálně jedinečný identifikátor (GUID), který Microsoft Entra používá ke správě objektu služebního principálu pro vaši spravovanou identitu v tenantovi Microsoft Entra. Tento identifikátor GUID se někdy zobrazuje jako "ID objektu" nebo objectID. |

tenantId |

< Microsoft-Entra-tenant-ID> | Globálně jedinečný identifikátor (GUID), který představuje tenanta Microsoft Entra, kde je aplikace logiky nyní členem. V tenantu Microsoft Entra má servisní hlavní objekt stejný název jako instance logické aplikace. |

Vytvoření identity přiřazené uživatelem (portál)

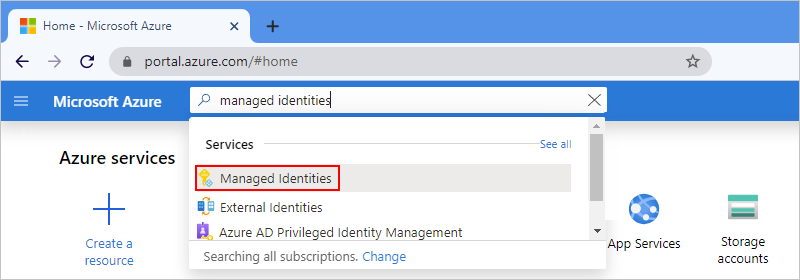

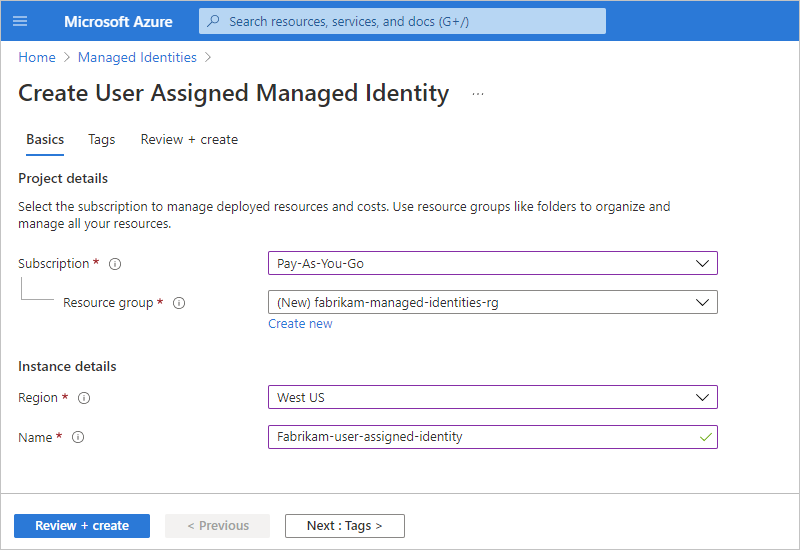

Než povolíte uživatelem přiřazenou identitu u prostředku aplikace logiky typu Consumption nebo Standard, musíte nejprve vytvořit identitu jako samostatný prostředek Azure.

Do vyhledávacího pole webu Azure Portal zadejte

managed identities. V seznamu výsledků vyberte Spravované identity.Na panelu nástrojů stránky Spravované identity vyberte Vytvořit.

Zadejte informace o spravované identitě, například:

Vlastnost Požaduje se Hodnota Popis Předplatné Ano < Název předplatného Azure> Název předplatného Azure. Skupina prostředků Ano < Název skupiny prostředků Azure> Název skupiny prostředků Azure Vytvořte novou skupinu nebo vyberte existující skupinu. Tento příklad vytvoří novou skupinu s názvem fabrikam-managed-identities-RG.Oblast Ano < Azure region> Oblast Azure, kam se mají ukládat informace o vašem prostředku. Tento příklad používá West US.Název Ano < název identity přiřazené uživatelem> Název, který chcete přiřadit uživatelsky přiřazené identitě. Tento příklad používá Fabrikam-user-assigned-identity.Rozsah izolace Ne - Žádné (výchozí)

- OblastiEfektivní rozsah pro spravovanou identitu. Až dokončíte, vyberte Zkontrolovat a vytvořit.

Jakmile Azure ověří informace, Azure vytvoří vaši spravovanou identitu. Teď můžete do prostředků Logic Apps přidat uživatelsky přiřazenou identitu.

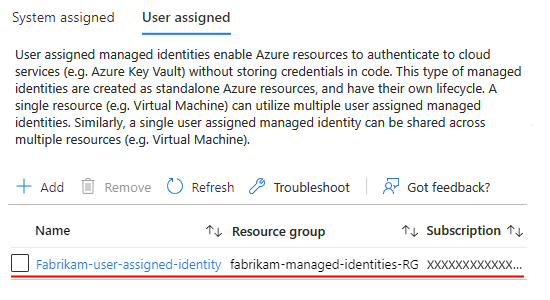

Přidání identity přiřazené uživatelem do Logic App (portál)

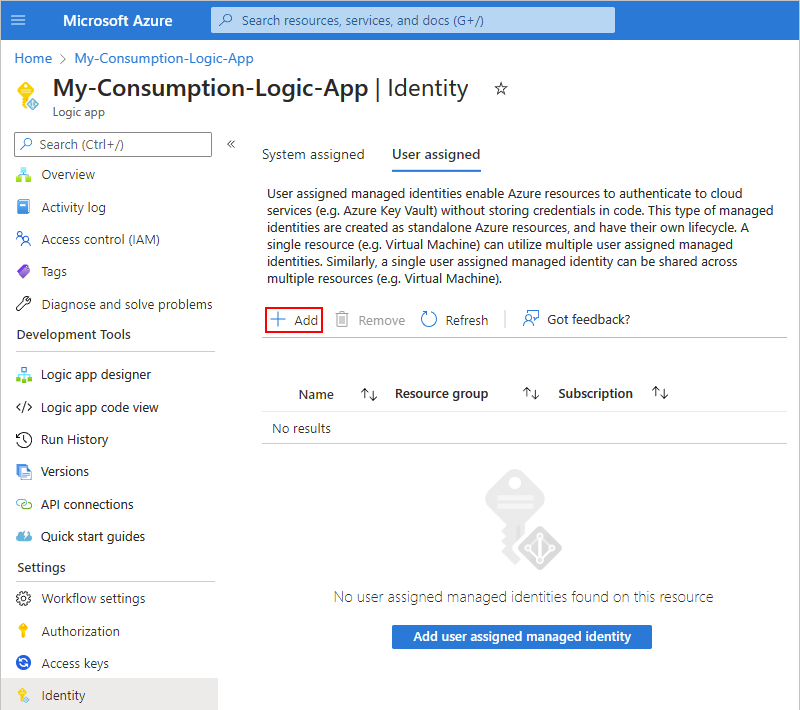

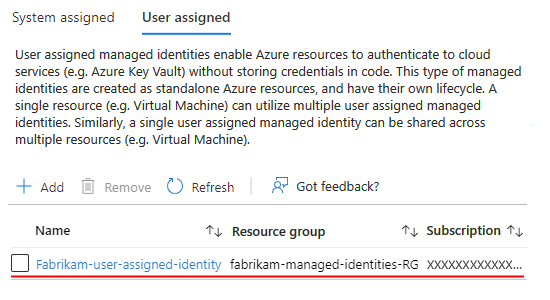

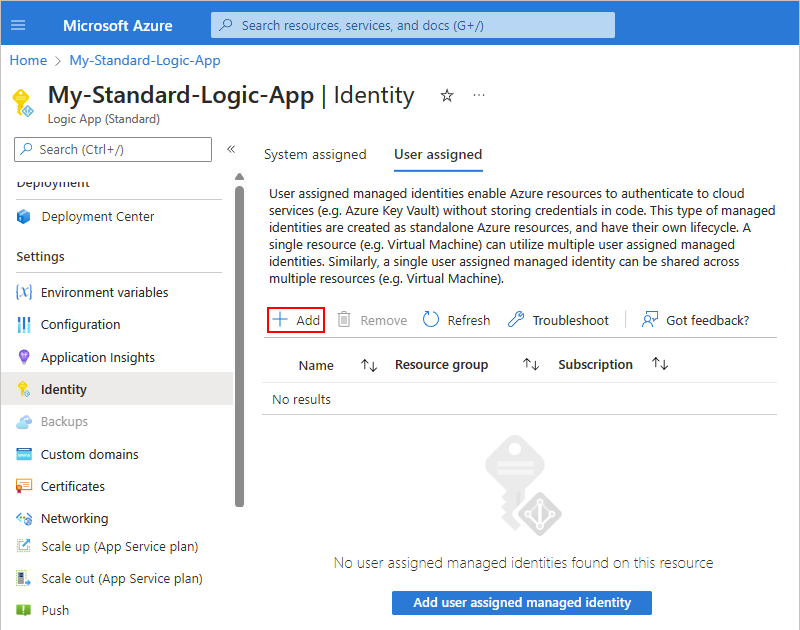

Po vytvoření identity přiřazené uživatelem přidejte identitu do prostředku logické aplikace typu Consumption nebo Standard.

Na Azure portálu otevřete prostředek Consumption Logic App.

Na bočním panelu aplikace logiky v části Nastavení vyberte Identita.

Na stránce Identita vyberte Přiřazený uživatel a pak vyberte Přidat.

V podokně Přidat spravovanou identitu přiřazenou uživatelem postupujte takto:

V seznamu Vybrat předplatné vyberte své předplatné Azure.

V seznamu spravovaných identit vyberte požadovanou identitu přiřazenou uživatelem.

Pokud chcete seznam filtrovat, zadejte do vyhledávacího pole spravované identity přiřazené uživatelem název identity nebo skupiny prostředků, například:

Po dokončení vyberte Přidat.

Vaše aplikace logiky je teď přidružená k identitě přiřazené uživatelem.

Vytvoření identity přiřazené uživatelem (šablona ARM)

K automatizaci vytváření a nasazování prostředků aplikace logiky použijte šablonu ARM. Tyto šablony podporují identity přiřazené uživatelem pro ověřování.

V části resources šablony požaduje definice prostředku logické aplikace následující položky:

- Objekt

identitys vlastností nastavenoutypenaUserAssigned. - Podřízený

userAssignedIdentitiesobjekt, který specifikuje uživatelsky přiřazený prostředek a jeho název.

Následující příklad ukazuje prostředek aplikace logiky Consumption a definici pracovního postupu pro požadavek HTTP PUT s neparametrizovaným identity objektem. Odpověď na PUT požadavek a následná GET operace také obsahuje tento identity objekt.

Prostředek aplikace logiky Consumption může povolit a mít definovanou identitu přiřazenou systémem i několik identit přiřazených uživatelem.

{

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {<template-parameters>},

"resources": [

{

"apiVersion": "2016-06-01",

"type": "Microsoft.logic/workflows",

"name": "[variables('logicappName')]",

"location": "[resourceGroup().location]",

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"/subscriptions/<Azure-subscription-ID>/resourceGroups/<Azure-resource-group-name>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<user-assigned-identity-name>": {}

}

},

"properties": {

"definition": {<logic-app-workflow-definition>}

},

"parameters": {},

"dependsOn": []

},

],

"outputs": {}

}

Pokud vaše šablona obsahuje definici zdrojů spravované identity, můžete parametrizovat objekt identity. Následující příklad ukazuje, jak userAssignedIdentities podřízený objekt odkazuje na proměnnou userAssignedIdentityName , kterou definujete v oddílu variables šablony. Tato proměnná odkazuje na ID prostředku pro uživatelsky přiřazenou identitu.

{

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"Template_LogicAppName": {

"type": "string"

},

"Template_UserAssignedIdentityName": {

"type": "securestring"

}

},

"variables": {

"logicAppName": "[parameters('Template_LogicAppName')]",

"userAssignedIdentityName": "[parameters('Template_UserAssignedIdentityName')]"

},

"resources": [

{

"apiVersion": "2016-06-01",

"type": "Microsoft.logic/workflows",

"name": "[variables('logicAppName')]",

"location": "[resourceGroup().location]",

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities/', variables('userAssignedIdentityName'))]": {}

}

},

"properties": {

"definition": {<logic-app-workflow-definition>}

},

"parameters": {},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities/', variables('userAssignedIdentityName'))]"

]

},

{

"apiVersion": "2018-11-30",

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"name": "[parameters('Template_UserAssignedIdentityName')]",

"location": "[resourceGroup().location]",

"properties": {}

}

]

}

Když šablona vytvoří definici prostředku aplikace logiky, identity objekt obsahuje následující principalId a clientId vlastnosti:

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"<resource-ID>": {

"principalId": "<principal-ID>",

"clientId": "<client-ID>"

}

}

}

| Vlastnost (JSON) | Hodnota | Popis |

|---|---|---|

principalId |

< principal-ID> | Globálně unikátní identifikátor (GUID), který Microsoft Entra používá ke správě objektu služebního účtu pro vaši spravovanou identitu v tenantovi Microsoft Entra. Tento identifikátor GUID se někdy zobrazuje jako "ID objektu" nebo objectID. Principál služby má v tenantovi Microsoft Entra stejný název jako instance logické aplikace. |

clientId |

< ID klienta> | Globálně jedinečný identifikátor (GUID), který představuje identitu aplikace logiky a určuje identitu, která se má použít během volání modulu runtime. |

Další informace o šablonách Azure Resource Manageru a spravovaných identitách pro Azure Functions najdete v šabloně ARM – Azure Functions.

Poskytnout přístup k prostředkům určité identitě

Než budete moct použít spravovanou identitu k ověřování, musíte identitě udělit přístup k cílovému chráněnému prostředku Azure. Způsob nastavení přístupu se může lišit v závislosti na cílovém prostředku, například:

Řízení přístupu na základě rolí v Azure

Některé prostředky Azure, jako jsou účty úložiště, vyžadují, abyste pomocí RBAC přiřadili roli cílového prostředku s potřebnými oprávněními pro vaši identitu.

Pokud například chcete spravované identitě udělit přístup k účtu úložiště blob v Azure, musíte přiřadit na tento účet odpovídající roli Azure.

Tato část ukazuje, jak přiřadit roli pomocí webu Azure Portal a šablony Azure Resource Manageru (šablona ARM).

Informace o Azure PowerShellu, Azure CLI a rozhraní Azure REST API najdete tady:

Nástroj Dokumentace Azure PowerShell Přidat přiřazení role Azure CLI Přidat přiřazení role Azure REST API Přidat přiřazení role Zásady přístupu

Další prostředky Azure, jako jsou trezory klíčů, také umožňují vytvořit zásadu přístupu pro cílový prostředek s potřebnými oprávněními pro vaši identitu.

Můžete například vytvořit zásadu přístupu pro prostředek trezoru klíčů, která přiřadí potřebná oprávnění pro vaši spravovanou identitu.

Tato část ukazuje, jak vytvořit zásady přístupu pomocí webu Azure Portal.

Šablony Resource Manageru, Azure PowerShell a Azure CLI najdete tady:

Nástroj Dokumentace Šablona ARM (Azure Resource Manager) Definice prostředku zásad řízení přístupu ke Key Vault Azure PowerShell Přiřazení zásad přístupu ke službě Key Vault Azure CLI Přiřazení zásad přístupu ke službě Key Vault

Přístup spravované identity k prostředkům vyšší úrovně

Pokud má spravovaná identita přístup k prostředku ve stejném předplatném, může identita přistupovat pouze k danému prostředku, nikoli k jiným prostředkům v nadřazené hierarchii daného prostředku. V návrháři pracovního postupu vyžadují některé spouštěče a akce, abyste nejprve vybrali předplatné nebo skupinu prostředků, než budete moci vybrat cílový prostředek. Pokud identita nemá přístup k těmto prostředkům vyšší úrovně, návrhář cílový prostředek nezobrazí.

Chcete-li tento problém vyřešit, udělte identitě přístup ke každému prostředku vyšší úrovně, který musíte nejprve vybrat.

V jiných případech identita potřebuje také přístup k prostředku, ve kterém jste identitu povolili. Předpokládejme například, že máte akci pracovního postupu, která aktualizuje nastavení aplikace v nadřazené aplikaci logiky pracovního postupu. Pokud akce používá spravovanou identitu pro přístup k těmto nastavením, udělte identitě přístup k nadřazené logické aplikaci.

Přiřazení přístupu na základě role ke spravované identitě (portálu)

U prostředků Azure, které vyžadují přiřazení role pro spravovanou identitu, postupujte takto:

Na webu Azure Portal otevřete prostředek, ke kterém identita potřebuje přístup.

Tento příklad používá účet úložiště jako cílový prostředek Azure.

Na bočním panelu prostředku vyberte Řízení přístupu (IAM).

Na panelu nástrojů Řízení přístupu (IAM) vyberte Přidat>přiřazení role.

Poznámka:

Pokud nemůžete vybrat Přidat přiřazení role, nemáte oprávnění k přiřazování rolí. Potřebujete oprávnění správce Microsoft Entra , abyste mohli přiřadit role spravovaným identitám.

Pokud chcete přiřadit požadovanou roli spravované identitě, postupujte takto:

Na kartě Role vyhledejte a vyberte předdefinované role Microsoft Entra , která vaší identitě poskytne požadovaný přístup k aktuálnímu prostředku, a pak vyberte Další.

Tento příklad vybere roli s názvem Přispěvatel dat objektů blob služby Storage. Tato role poskytuje přístup k zápisu k obsahu objektů blob v kontejneru úložiště Azure.

Další informace najdete v tématu Role, které přistupují k obsahu blobů v kontejneru úložiště Azure.

Na kartě Členové vyberte spravovanou identitu pomocí následujícího postupu:

Pro přiřazení přístupu vyberte Spravovaná identita.

U možnosti Přidat členy vyberte + Vybrat členy.

V podokně Vybrat spravované identity vyberte své předplatné Azure.

Na základě spravované identity vyberte typ spravované identity a pak vyberte spravovanou identitu.

Typ spravované identity Popis Spravovaná identita přiřazená uživatelem Umožňuje zobrazit a vybrat povolenou spravovanou identitu přiřazenou uživatelem v libovolném prostředku Azure. Všechny spravované identity přiřazené systémem Zobrazit a vybrat povolenou spravovanou identitu přiřazenou systémem u libovolného prostředku Azure. Aplikace logiky Umožňuje zobrazit a vybrat povolenou spravovanou identitu pouze u zdrojů logické aplikace. Až skončíte, vyberte Vybrat.

Další informace najdete tady:

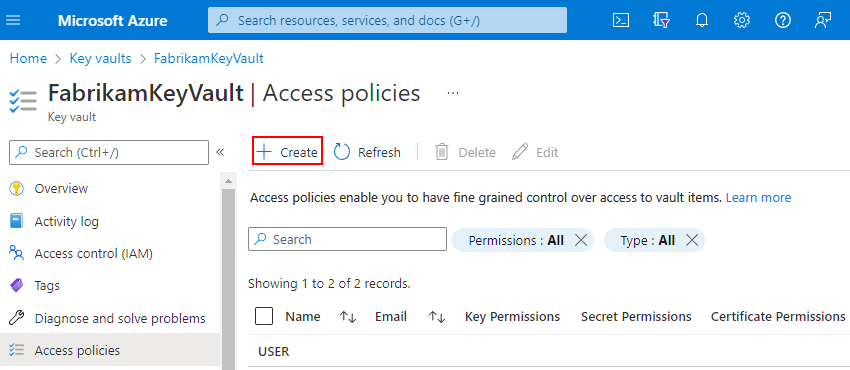

Vytvoření zásady přístupu na webu Azure Portal

Pro prostředky Azure, ve kterých chcete vytvořit zásadu přístupu pro spravovanou identitu, postupujte takto:

Na webu Azure Portal otevřete prostředek, ke kterém identita potřebuje přístup.

V tomto příkladu se jako cílový prostředek Azure používá trezor klíčů.

Na bočním panelu prostředku vyberte Zásady přístupu.

Poznámka:

Pokud prostředek nemá možnost Zásady přístupu , přiřaďte místo toho roli.

Na panelu nástrojů stránky vyberte Vytvořit a otevřete podokno Vytvořit zásadu přístupu .

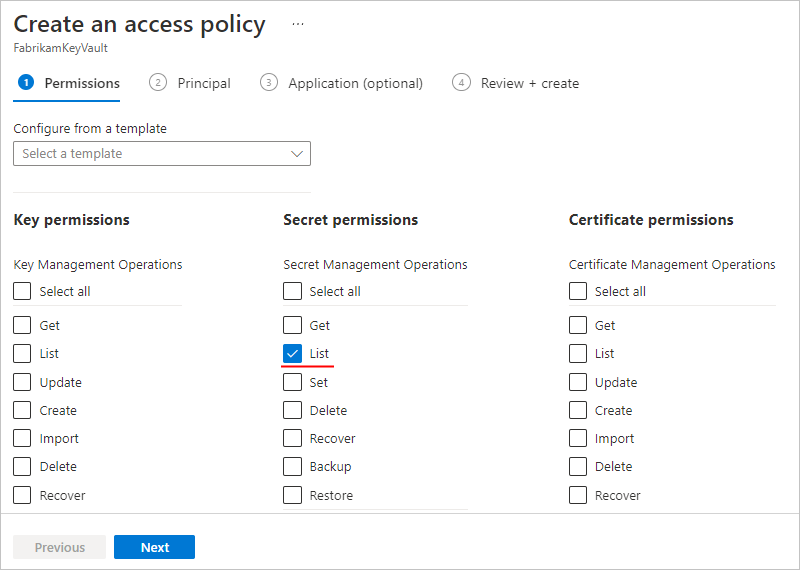

Na kartě Oprávnění vyberte oprávnění, která identita potřebuje pro přístup k cílovému prostředku.

Pokud například chcete použít identitu s akcí Seznam tajných kódů spravovaného konektoru služby Azure Key Vault, potřebuje identita oprávnění Seznam . V tomto scénáři tedy ve sloupci tajná oprávnění vyberte Seznam.

Po dokončení zvolte Další.

Na kartě Hlavní vyberte spravovanou identitu.

Tento příklad vybere identitu přiřazenou uživatelem.

Přeskočte volitelný krok Aplikace , vyberte Další a dokončete vytváření zásad přístupu.

Ověřování přístupu pomocí spravované identity

Tato část ukazuje, jak použít spravovanou identitu k ověření přístupu pro trigger pracovního postupu nebo akci, která podporuje ověřování spravovaných identit. Příklad pokračuje tam, kde nastavíte přístup pro spravovanou identitu pomocí RBAC a účtu úložiště Azure. I když se váš cílový prostředek Azure může lišit, obecné kroky jsou většinou podobné.

Důležité

Pokud máte funkci Azure, ve které chcete použít identitu přiřazenou systémem, nejprve povolte ověřování pro Azure Functions.

Následující kroky ukazují, jak používat spravovanou identitu pomocí webu Azure Portal. Pokud chcete použít spravovanou identitu v podkladové definici JSON pomocí editoru kódu, přečtěte si téma Ověřování spravované identity.

V Azure Portal otevřete prostředek logické aplikace typu Consumption.

Pokud jste to ještě neudělali, přidejte trigger nebo akci, která podporuje spravované identity.

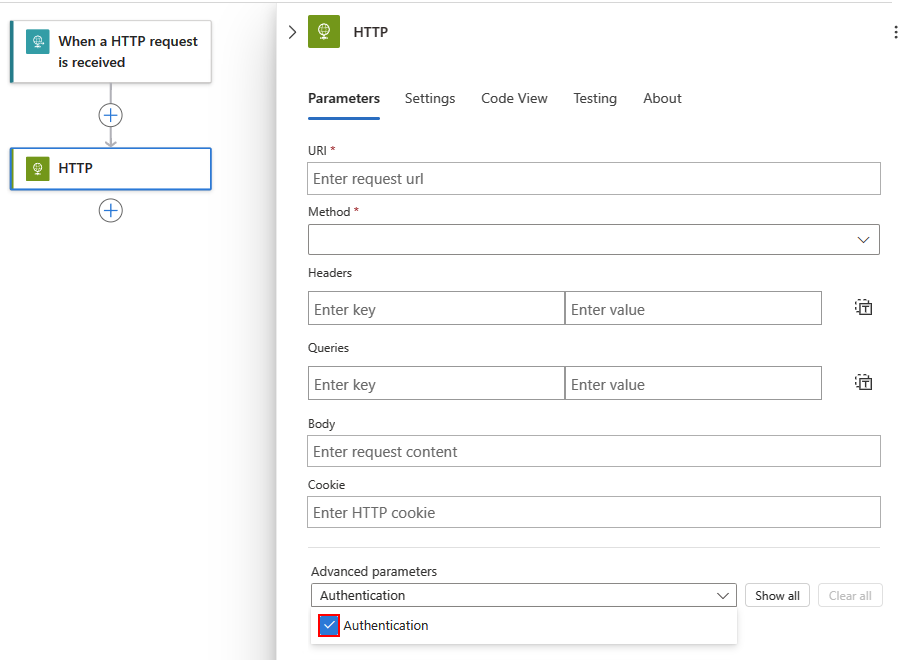

Při spuštění události nebo akci postupujte následovně:

Integrované operace

Tento postup používá jako příklad akci HTTP .

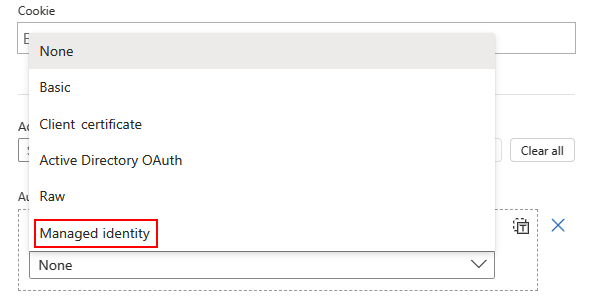

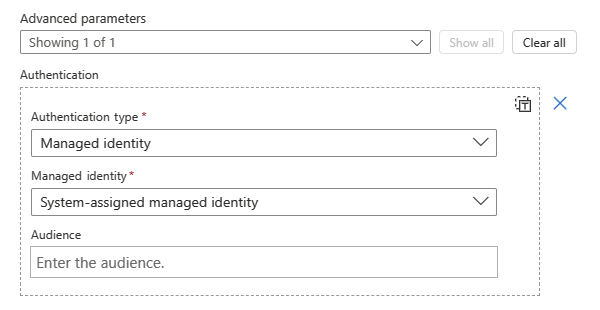

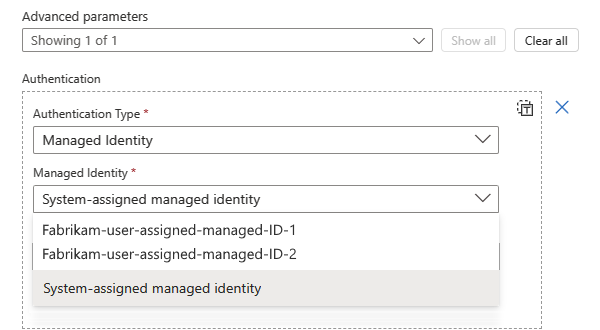

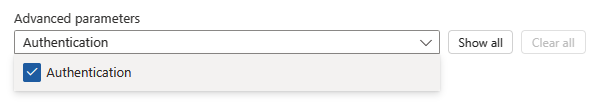

V seznamu Upřesnit parametry vyberte parametr Ověřování .

Zobrazí se parametr Ověřování i seznam typů ověřování , například:

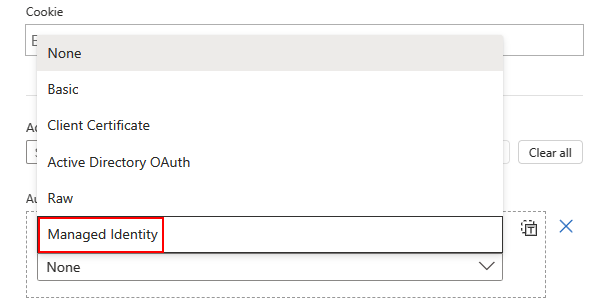

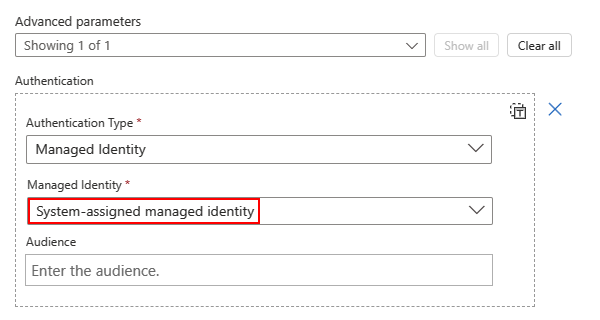

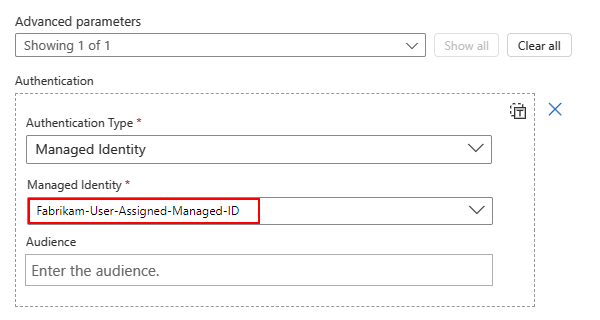

V seznamu Typ ověřování vyberte Spravovaná identita.

V části Ověřování se teď zobrazují následující možnosti:

Parametr Popis Spravovaná identita Spravovaná identita, která se má použít. Obecenstvo Zobrazí se u konkrétních triggerů a akcí, abyste mohli nastavit ID prostředku pro cílový prostředek nebo službu Azure.

Ve výchozím nastavení parametr Audience používáhttps://management.azure.com/ID prostředku, což je ID pro Azure Resource Manager.V seznamu spravované identity vyberte požadovanou identitu, například:

Poznámka:

Spravovaná identita přiřazená systémem je ve výchozím nastavení vybraná, i když nepovolíte žádné spravované identity. Pokud ale chcete spravovanou identitu úspěšně použít, musíte ji nejprve povolit ve své aplikaci logiky. Aplikace logiky Consumption automaticky nepovolí systémovou identitu na rozdíl od standardních aplikací logiky.

Další informace najdete v tématu Příklad: Ověření integrované aktivační události nebo akce pomocí spravované identity.

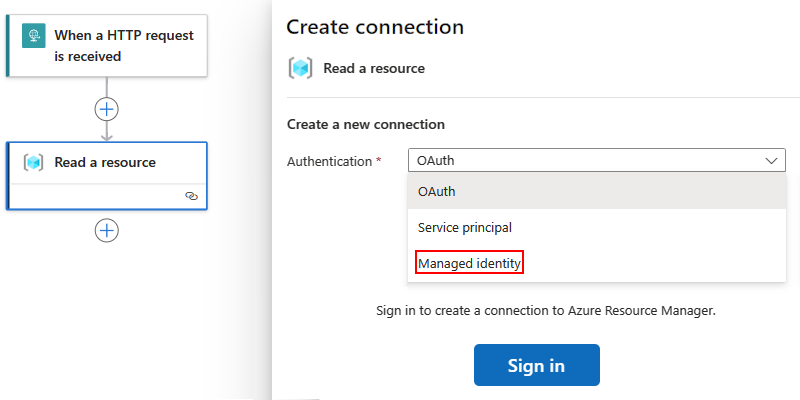

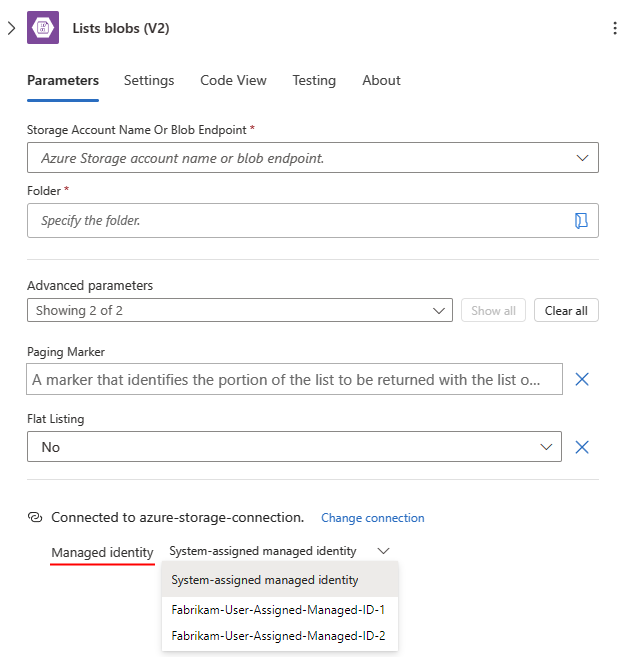

Operace spravovaného konektoru

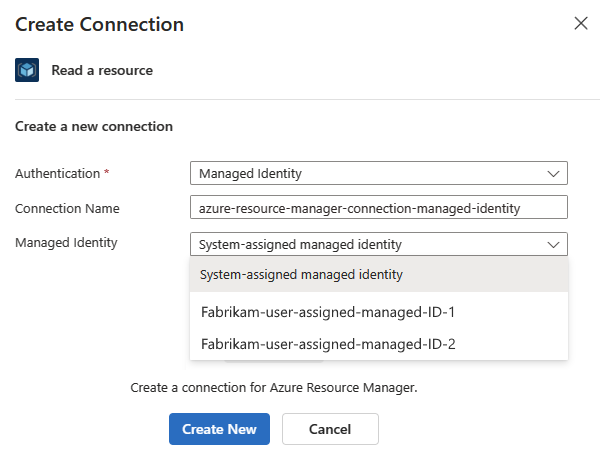

V podokně Vytvořit připojení v seznamu Ověřování vyberte spravovanou identitu, například:

V dalším podokně jako Název připojení zadejte název, který se má pro připojení použít.

Na základě konektoru zvolte jednu z následujících možností:

Jedno ověřování: Tyto konektory podporují pouze jeden typ ověřování, což je v tomto případě spravovaná identita.

Následující kroky používají jako příklad akci prostředku Azure :

V seznamu Spravované identity vyberte aktuálně povolenou spravovanou identitu.

Vyberte možnost Vytvořit novou.

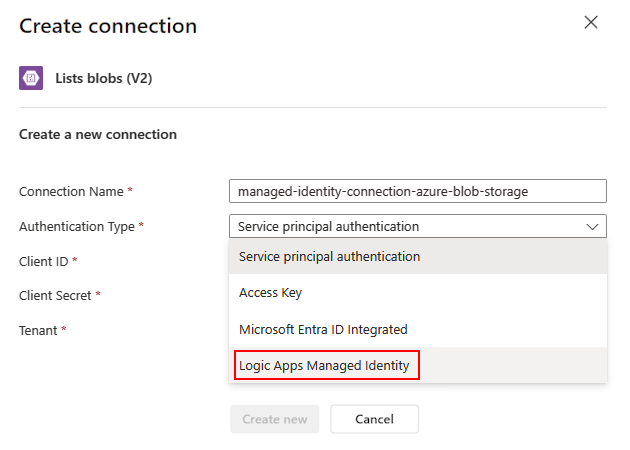

Více ověřování: Tyto konektory podporují více typů ověřování, ale můžete vybrat a používat vždy jenom jeden typ.

Následující kroky používají jako příklad akci služby Azure Blob Storage :

Další informace najdete v tématu Příklad: Ověření triggeru nebo akce spravovaného konektoru se spravovanou identitou.

Příklad: Ověření integrované aktivační události nebo akce pomocí spravované identity

Vestavěný spouštěč HTTP nebo akce může používat systémem přiřazenou identitu, kterou povolíte u prostředku logické aplikace. Obecně platí, že trigger nebo akce HTTP používá následující vlastnosti k určení prostředku nebo entity, ke které chcete získat přístup:

| Vlastnost | Požaduje se | Popis |

|---|---|---|

| Metoda | Ano | Metoda HTTP pro operaci, kterou chcete spustit |

| Identifikátor URI | Ano | Adresa URL koncového bodu pro přístup k cílovému prostředku nebo entitě Azure. Syntaxe URI obvykle zahrnuje ID pro cílový prostředek nebo službu Azure. |

| Záhlaví | Ne | Všechny hodnoty záhlaví, které potřebujete nebo chcete zahrnout do odchozího požadavku, například typ obsahu |

| Dotazy | Ne | Všechny parametry dotazu, které potřebujete nebo chcete zahrnout do požadavku. Například parametry dotazu pro konkrétní operaci nebo verzi rozhraní API operace, kterou chcete spustit. |

| Authentication | Ano | Typ ověřování, který se má použít k ověřování přístupu k cílovému prostředku nebo službě Azure |

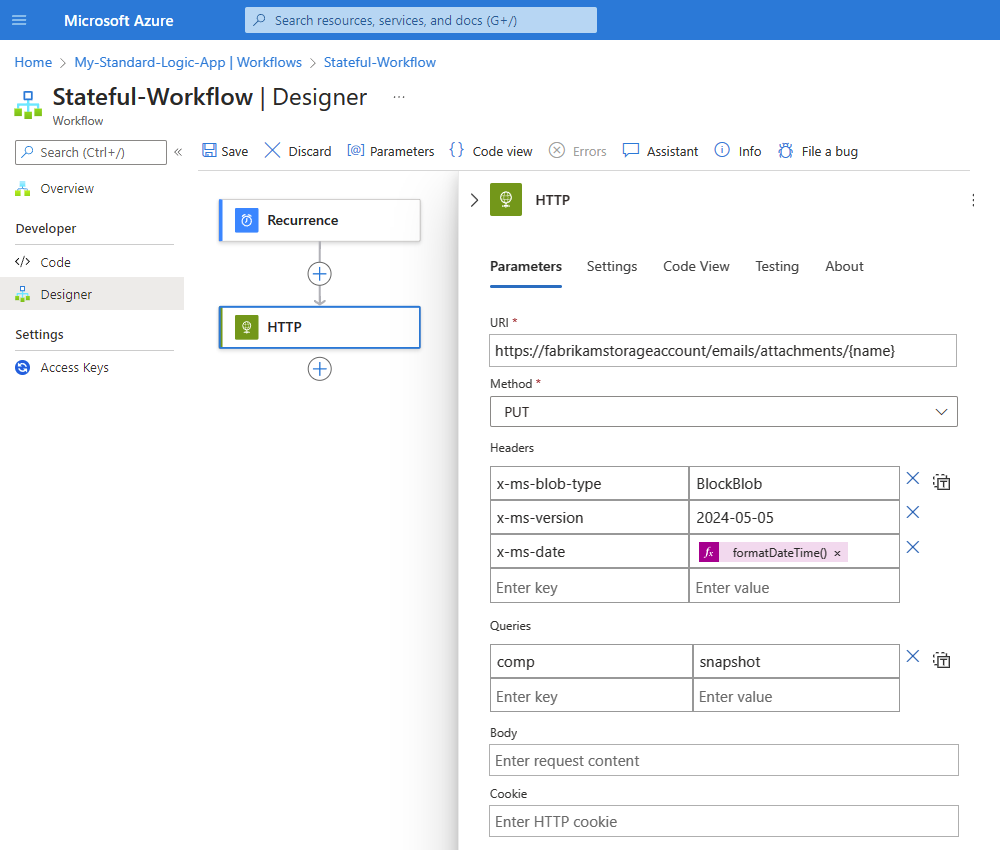

Jako konkrétní příklad předpokládejme, že chcete spustit operaci Snapshot Blob na objektu blob v účtu služby Azure Storage, kde jste dříve nastavili přístup pro vaši identitu. Konektor Azure Blob Storage ale v současné době tuto operaci nenabízí. Místo toho můžete tuto operaci spustit pomocí akce HTTP nebo jiné operace rozhraní REST API služby Blob Service.

Důležité

Pokud chcete získat přístup k účtům úložiště Azure za branami firewall pomocí konektoru Azure Blob Storage a spravovaných identit, ujistěte se, že jste také nastavili účet úložiště s výjimkou, která umožňuje přístup důvěryhodnými služby Microsoft.

Pokud chcete spustit operaci Snapshot Blob, akce HTTP určuje následující vlastnosti:

| Vlastnost | Požaduje se | Příklad hodnoty | Popis |

|---|---|---|---|

| Identifikátor URI | Ano | https://<storage-account-name>/<folder-name>/{name} |

ID prostředku pro soubor Azure Blob Storage v globálním (veřejném) prostředí Azure, které používá tuto syntaxi. |

| Metoda | Ano | PUT |

Metoda HTTP, kterou používá operace Snapshot Blob. |

| Záhlaví | Pro úložiště Azure | x-ms-blob-type = BlockBlob x-ms-version = 2024-05-05 x-ms-date = formatDateTime(utcNow(),'r') |

Hodnoty hlaviček x-ms-blob-type, x-ms-version a x-ms-date jsou vyžadovány pro operace Azure Storage. Důležité: V odchozích triggerech HTTP a požadavcích na akce pro Azure Storage vyžaduje hlavička x-ms-version vlastnost a verzi rozhraní API pro operaci, kterou chcete spustit. Hodnota x-ms-date musí být aktuálním datem. Jinak pracovní postup selže s chybou 403 FORBIDDEN . Pokud chcete získat aktuální datum v požadovaném formátu, můžete použít výraz v ukázkové hodnotě. Další informace najdete tady: - Hlavičky požadavku – Blob snímku - Správa verzí pro služby Azure Storage |

| Dotazy | Pouze pro operaci Vytvoření snímku objektu blob | comp = snapshot |

Název a hodnota parametru dotazu pro operaci. |

V návrháři pracovního postupu přidejte libovolnou požadovanou aktivační událost a pak přidejte akci HTTP .

Následující příklad ukazuje ukázkovou akci HTTP se všemi dříve popsanými hodnotami vlastností, které se mají použít pro operaci Snapshot Blob:

V akci HTTP v seznamu Upřesnit parametry vyberte Ověřování.

Oddíl Ověřování se zobrazí v akci HTTP .

V seznamu Typ ověřování vyberte Spravovaná identita.

V seznamu spravovaných identit vyberte z dostupných možností na základě vašeho scénáře.

Pokud nastavíte identitu přiřazenou systémem, vyberte spravovanou identitu přiřazenou systémem.

Pokud nastavíte identitu přiřazenou uživatelem, vyberte tuto identitu.

Tento příklad pokračuje se spravovanou identitou přiřazenou systémem.

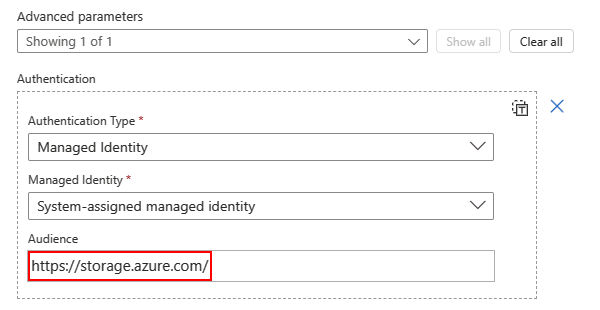

Některé triggery a akce zobrazují parametr Audience, aby bylo možné zadat ID cílového prostředku nebo služby Azure.

Pokud chcete například ověřit přístup k prostředku služby Key Vault v globálním cloudu Azure, nastavte parametr Cílové skupiny na přesně následující ID prostředku:

https://vault.azure.netV opačném případě parametr Audience použije ID prostředku

https://management.azure.com/, což je ID prostředku pro Azure Resource Manager.Důležité

ID cílového prostředku musí přesně odpovídat hodnotě, kterou očekává Microsoft Entra ID. Jinak se může zobrazit chyba 400 Chybný požadavek nebo chyba 401 Neautorizováno . Pokud ID prostředku obsahuje jakákoli koncová lomítka, zahrňte je všechna. Pokud ne, nezahrňte je.

Například ID prostředku pro všechny účty Azure Blob Storage vyžaduje ukončovací lomítko. Avšak ID prostředku pro konkrétní účet úložiště nevyžaduje koncové lomítko. Zkontrolujte ID prostředků pro služby Azure, které podporují Microsoft Entra ID.

Následující příklad nastaví parametr Audience na

https://storage.azure.com/. Tato hodnota znamená, že přístupové tokeny pro ověřování jsou platné pro všechny účty úložiště. Pro konkrétní účet úložiště zadejte adresu URL kořenové službyhttps://<your-storage-account>.blob.core.windows.net.Další informace najdete tady:

Pokračujte v vytváření pracovního postupu na základě vašeho scénáře.

Příklad: Ověření triggeru nebo akce spravovaného konektoru pomocí spravované identity

Spravovaný konektor Azure Resource Manageru má akci s názvem Číst prostředek , který může používat spravovanou identitu, kterou povolíte u prostředku aplikace logiky. Tento příklad ukazuje, jak používat spravovanou identitu přiřazenou systémem se spravovaným konektorem.

V návrháři pracovního postupu přidejte akci Azure Resource Manager s názvem Číst prostředek.

V podokně Vytvořit připojení v seznamu Ověřování vyberte Spravovaná identita a pak vyberte Přihlásit se.

Poznámka:

V některých konektorech se v seznamu Typ ověřování zobrazuje Logic Apps Managed Identity. Pokud se ve vašem scénáři zobrazí tato možnost, vyberte tuto možnost.

Zadejte název připojení a vyberte požadovanou spravovanou identitu.

Pokud jste povolili identitu přiřazenou systémem, seznam spravovaných identit automaticky vybere spravovanou identitu přiřazenou systémem. Pokud jste místo toho povolili identitu přiřazenou uživatelem, seznam automaticky vybere identitu přiřazenou uživatelem.

V tomto příkladu je systémem přiřazená spravovaná identita jedinou dostupnou volbou.

Poznámka:

Pokud spravovanou identitu nepovolíte při pokusu o vytvoření nebo změnu připojení, nebo pokud spravovanou identitu odeberete, i když stále existuje spravované připojení s povolenou identitou, zobrazí se chybová zpráva, že musíte identitu povolit a udělit přístup k cílovému prostředku.

Až skončíte, vyberte Vytvořit nový.

Po vytvoření připojení může návrhář načíst všechny dynamické hodnoty, obsah nebo schéma pomocí ověřování spravované identity.

Pokračujte v vytváření pracovního postupu na základě vašeho scénáře.

Připojení se spravovanými identitami v definicích prostředků aplikace logiky

Typ ověřeného připojení spravované identity je speciální typ připojení, který funguje jenom se spravovanou identitou. V době běhu pracovního postupu používá připojení spravovanou identitu povolenou u prostředku logické aplikace. Azure Logic Apps zkontroluje, jestli některé operace spravovaného konektoru v pracovním postupu používají spravovanou identitu a jestli existují všechna požadovaná oprávnění k použití spravované identity pro přístup k odpovídajícím cílovým prostředkům. Pokud tato kontrola úspěšně projde, Azure Logic Apps získá token Microsoft Entra přidružený ke spravované identitě, použije tuto identitu k ověření přístupu k cílovým prostředkům Azure a provede odpovídající operace v pracovním postupu.

V prostředku aplikace logiky Consumption uložíte konfiguraci připojení do objektu parameters definice prostředku. Tento objekt obsahuje $connections objekt, který zahrnuje ukazatele na ID prostředku připojení, spolu s ID prostředku spravované identity, když povolíte identitu přidělenou uživatelem.

Následující příklad ukazuje parameters objekt, když je v aplikaci logiky povolena identita přiřazená systémem :

"parameters": {

"$connections": {

"value": {

"<action-name>": {

"connectionId": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>",

"connectionName": "<connector-name>",

"connectionProperties": {

"authentication": {

"type": "ManagedServiceIdentity"

}

},

"id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/<managed-connector-type>"

}

}

}

}

Následující příklad ukazuje parameters objekt, když je spravovaná identita přiřazená uživatelem povolená v aplikaci logiky:

"parameters": {

"$connections": {

"value": {

"<action-name>": {

"connectionId": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>",

"connectionName": "<connector-name>",

"connectionProperties": {

"authentication": {

"type": "ManagedServiceIdentity",

"identity": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/microsoft.managedidentity/userassignedidentities/<managed-identity-name>"

}

},

"id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/<managed-connector-type>"

}

}

}

}

Šablona ARM pro připojení rozhraní API a spravované identity

Pokud k automatizaci nasazení používáte šablonu ARM a váš pracovní postup zahrnuje připojení rozhraní API vytvořené spravovaným konektorem a používá spravovanou identitu, musíte provést další krok.

V šabloně ARM se základní definice prostředku konektoru liší podle toho, zda používáte prostředek logické aplikace Consumption nebo Standard a zda konektor zobrazuje možnosti pro jedno nebo více ověření.

Následující příklady platí pro prostředky aplikace logiky Consumption. Ukazují, jak se definice konektorového zdrojového prostředku liší mezi jedno-authentizačním konektorem a multi-authentizačním konektorem.

Jedno ověřování

Tento příklad ukazuje definici základního prostředku připojení pro akci konektoru, která podporuje pouze jeden typ ověřování a používá spravovanou identitu v pracovním postupu aplikace logiky Consumption. Definice obsahuje následující atributy:

Vlastnost

kindje nastavena naV1pro pracovní postup spotřeby.Vlastnost

parameterValueTypeje nastavena na hodnotuAlternative.

{

"type": "Microsoft.Web/connections",

"apiVersion": "[providers('Microsoft.Web','connections').apiVersions[0]]",

"name": "[variables('connections_<connector-name>_name')]",

"location": "[parameters('location')]",

"kind": "V1",

"properties": {

"alternativeParameterValues": {},

"api": {

"id": "[subscriptionResourceId('Microsoft.Web/locations/managedApis', parameters('location'), '<connector-name>')]"

},

"authenticatedUser": {},

"connectionState": "Enabled",

"customParameterValues": {},

"displayName": "[variables('connections_<connector-name>_name')]",

"parameterValueSet": {},

"parameterValueType": "Alternative"

}

},

Více metod ověřování

Tento příklad ukazuje definici základního prostředku připojení pro akci konektoru, která podporuje více typů ověřování a používá spravovanou identitu v pracovním postupu aplikace logiky Consumption. Definice obsahuje následující atributy:

Vlastnost

kindje nastavena naV1pracovní postup Consumption.Objekt

parameterValueSetobsahuje vlastnostname, která je nastavena namanagedIdentityAuth, a vlastnostvalues, která je nastavena na prázdný objekt.

{

"type": "Microsoft.Web/connections",

"apiVersion": "[providers('Microsoft.Web','connections').apiVersions[0]]",

"name": "[variables('connections_<connector-name>_name')]",

"location": "[parameters('location')]",

"kind": "V1",

"properties": {

"alternativeParameterValues": {},

"api": {

"id": "[subscriptionResourceId('Microsoft.Web/locations/managedApis', parameters('location'), '<connector-name>')]"

},

"authenticatedUser": {},

"connectionState": "Enabled",

"customParameterValues": {},

"displayName": "[variables('connections_<connector-name>_name')]",

"parameterValueSet": {

"name": "managedIdentityAuth",

"values": {}

}

}

}

Nastavení pokročilého řízení pro ověřování připojení rozhraní API

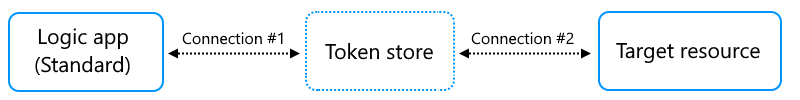

Když vaše standardní logická aplikace využívá připojení k API, které vytvořil spravovaný konektor, Azure Logic Apps používá dvě připojení pro komunikaci s cílovým prostředkem, jako je váš e-mailový účet nebo trezor klíčů.

Připojení č. 1 je nastavené s ověřováním pro interní úložiště tokenů.

Připojení č. 2 je konfigurováno s autentizací pro cílový zdroj.

Pokud ale pracovní postup aplikace logiky Consumption používá připojení rozhraní API, nemůžete zobrazit ani nastavit připojení č. 1. Pokud používáte prostředek aplikace logiky Standard, získáte větší kontrolu nad aplikací logiky a pracovními postupy. Ve výchozím nastavení používá připojení č. 1 identitu přiřazenou systémem.

Pokud váš scénář vyžaduje podrobnější kontrolu nad ověřováním připojení rozhraní API, změňte ověřování pro připojení č. 1 z výchozí identity přiřazené systémem na libovolnou identitu přiřazenou uživatelem, kterou přidáte do aplikace logiky. Toto ověřování platí pro každé připojení rozhraní API, takže můžete kombinovat identity přiřazené systémem a uživatelem napříč různými připojeními ke stejnému cílovému prostředku.

V souboru connections.json aplikace standardní logiky, který ukládá informace o každém připojení rozhraní API, má každá definice připojení dva authentication objekty, například:

"keyvault": {

"api": {

"id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/keyvault"

},

"authentication": {

"type": "ManagedServiceIdentity",

},

"connection": {

"id": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>"

},

"connectionProperties": {

"authentication": {

"audience": "https://vault.azure.net",

"type": "ManagedServiceIdentity"

}

},

"connectionRuntimeUrl": "<connection-runtime-URL>"

}

První

authenticationobjekt se propojuje na připojení č. 1.Tento objekt popisuje ověřování používané pro komunikaci s interním úložištěm tokenů. V minulosti byla vlastnost vždy nastavená na

typepro aplikaci, která se nasazuje do Azure, a neměly žádné možnosti konfigurace.Druhý

authenticationobjekt odpovídá připojení č. 2.Tento objekt popisuje ověřování používané pro komunikaci s cílovým prostředkem a může se lišit v závislosti na typu ověřování, který pro toto připojení vyberete.

Proč změnit ověřování úložiště tokenů?

V některých scénářích můžete chtít sdílet a používat stejné připojení rozhraní API napříč několika prostředky aplikace logiky, ale nechcete přidat identitu přiřazenou systémem pro každý prostředek aplikace logiky do zásad přístupu cílového prostředku.

V jiných scénářích možná nebudete chtít nastavit identitu přiřazenou systémem v aplikaci logiky. Pokud chcete místo toho použít identitu přiřazenou uživatelem, můžete změnit ověřování na identitu přiřazenou uživatelem a úplně zakázat identitu přiřazenou systémem.

Změna ověřování úložiště tokenů

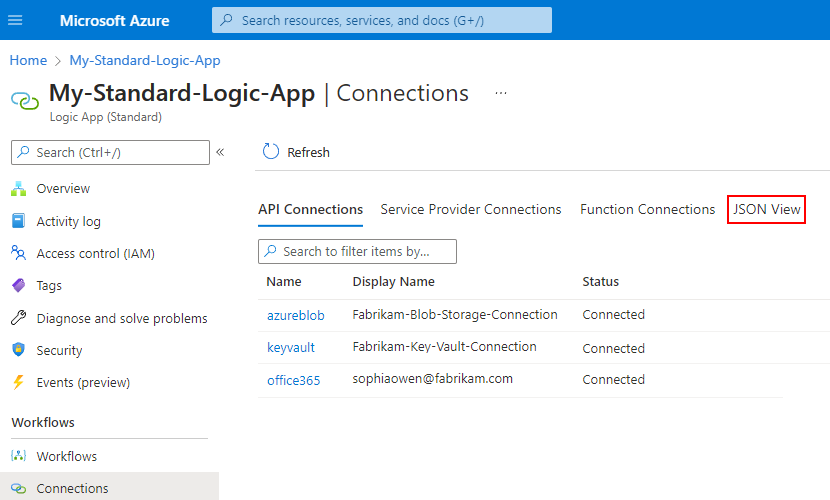

Na portálu Azure otevřete prostředek standardní logické aplikace.

Na bočním panelu prostředku v části Pracovní postupy vyberte Připojení.

Na podokně Připojení vyberte JSON View.

V editoru JSON najděte

managedApiConnectionsobjekt. Tento objekt obsahuje připojení k API ve všech pracovních postupech vašeho prostředku logické aplikace.Vyhledejte připojení, ke kterému chcete přidat spravovanou identitu přiřazenou uživatelem.

Předpokládejme například, že váš pracovní postup má připojení ke službě Azure Key Vault:

"keyvault": { "api": { "id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/keyvault" }, "authentication": { "type": "ManagedServiceIdentity" }, "connection": { "id": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>" }, "connectionProperties": { "authentication": { "audience": "https://vault.azure.net", "type": "ManagedServiceIdentity" } }, "connectionRuntimeUrl": "<connection-runtime-URL>" }V definici připojení postupujte takto:

Najděte první

authenticationobjekt. Pokud v tomtoidentityobjektu neexistuje žádnáauthenticationvlastnost, aplikace logiky implicitně používá identitu přiřazenou systémem.identityPřidejte vlastnost pomocí příkladu v tomto kroku.Nastavte hodnotu vlastnosti na ID prostředku pro identitu přiřazenou uživatelem.

"keyvault": { "api": { "id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/keyvault" }, "authentication": { "type": "ManagedServiceIdentity", // Add "identity" property here "identity": "/subscriptions/<Azure-subscription-ID>/resourcegroups/<resource-group-name>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<identity-resource-ID>" }, "connection": { "id": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>" }, "connectionProperties": { "authentication": { "audience": "https://vault.azure.net", "type": "ManagedServiceIdentity" } }, "connectionRuntimeUrl": "<connection-runtime-URL>" }Na webu Azure Portal přejděte k cílovému prostředku a na základě potřeb cílového prostředku udělte přístup ke spravované identitě přiřazené uživatelem.

Například pro Azure Key Vault přidejte identitu do zásad přístupu trezoru klíčů. Pro Azure Blob Storage přiřaďte k účtu úložiště potřebnou roli pro identitu.

Deaktivovat spravovanou identitu

Pokud chcete přestat používat spravovanou identitu pro ověřování, postupujte takto:

V prostředku aplikace logiky zakažte identitu přiřazenou systémem nebo odeberte identitu přiřazenou uživatelem.

Když u prostředku aplikace logiky vypnete spravovanou identitu, odeberete pro tuto identitu možnost požádat o přístup k prostředkům Azure, ke kterým měla identita přístup.

Poznámka:

Pokud identitu přiřazenou systémem zakážete, všechna připojení, která používají identitu v pracovních postupech aplikace logiky, přestanou fungovat za běhu, i když identitu okamžitě znovu povolíte.

K tomuto chování dochází, protože zakázání identity odstraní ID objektu. Pokaždé, když identitu povolíte, Azure vygeneruje identitu s jiným a jedinečným ID objektu. Chcete-li tento problém vyřešit, vytvořte znovu připojení, aby používaly aktuální ID objektu pro aktuální identitu přiřazenou systémem.

Vyhněte se zakázání identity přiřazené systémem co nejvíce. Pokud chcete odebrat přístup identity k prostředkům Azure, odeberte přiřazení role identity z cílového prostředku. Pokud odstraníte prostředek Logic App, Azure automaticky odebere spravovanou identitu z Microsoft Entra ID.

Následující části ukazují, jak zakázat spravovanou identitu pomocí webu Azure Portal a šablony Azure Resource Manageru (šablona ARM). Informace o Azure PowerShellu, Azure CLI a rozhraní Azure REST API najdete tady:

| Nástroj | Dokumentace |

|---|---|

| Azure PowerShell | 1. Odeberte přiřazení role. 2. Odstraňte identitu přiřazenou uživatelem. |

| Azure CLI | 1. Odeberte přiřazení role. 2. Odstraňte identitu přiřazenou uživatelem. |

| Azure REST API | 1. Odeberte přiřazení role. 2. Odstraňte identitu přiřazenou uživatelem. |

Další informace najdete v tématu věnovaném odebrání přiřazení rolí v Azure.

Zakázání spravované identity na webu Azure Portal

Pokud chcete odebrat přístup ke spravované identitě, odeberte přiřazení role identity z cílového prostředku a potom spravovanou identitu zakažte.

Odstranit přiřazení rolí

Následující postup odebere přístup k cílovému prostředku ze spravované identity:

Na webu Azure Portal přejděte do cílového prostředku Azure, ve kterém chcete odebrat přístup ke spravované identitě.

Na bočním panelu cílového prostředku vyberte Řízení přístupu (IAM). Pod panelem nástrojů vyberte Přiřazení rolí.

V seznamu rolí vyberte spravované identity, které chcete odebrat. Na panelu nástrojů vyberte Odebrat.

Poznámka:

Pokud je možnost Odebrat zakázaná, pravděpodobně nemáte oprávnění. Další podrobnosti o oprávněních, která vám umožňují spravovat role pro prostředky, naleznete v části Oprávnění role správce v Microsoft Entra ID.

Zakázání spravované identity u prostředku aplikace logiky

Na portálu Azure otevřete prostředek logické aplikace.

Na bočním panelu prostředku aplikace logiky v části Nastavení vyberte Identita a pak postupujte podle kroků pro vaši identitu:

Vyberte Systémem přiřazený>Vypnuto>Uložit. Když Vás Azure vyzve k potvrzení, vyberte Ano.

Vyberte Přiřazený uživatel a spravovanou identitu a pak vyberte Odebrat. Když Vás Azure vyzve k potvrzení, vyberte Ano.

Zakázání spravované identity v šabloně ARM

Pokud jste vytvořili spravovanou identitu aplikace logiky pomocí šablony ARM, nastavte podřízenou vlastnost objektu identitytype na None.

"identity": {

"type": "None"

}