Konfigurace pravidel detekce útoků s více fázemi (Fusion) v Microsoft Sentinelu

Důležité

Nová verze analytického pravidla Fusion je aktuálně ve verzi PREVIEW. Další právní podmínky týkající se funkcí Azure, které jsou v beta verzi, preview nebo jinak ještě nejsou vydané v obecné dostupnosti, najdete v dodatečných podmínkách použití pro Microsoft Azure Preview.

Poznámka:

Informace o dostupnosti funkcí v cloudech státní správy USA najdete v tabulkách Microsoft Sentinelu v dostupnosti funkcí cloudu pro zákazníky státní správy USA.

Microsoft Sentinel používá fúzní modul založený na škálovatelných algoritmech strojového učení k automatickému zjišťování útoků ve vícefázové fázi identifikací kombinací neobvyklého chování a podezřelých aktivit, které jsou pozorovány v různých fázích řetězu kill. Na základě těchto zjištění generuje Microsoft Sentinel incidenty, které by jinak bylo obtížné zachytit. Tyto incidenty zahrnují dvě nebo více výstrah nebo aktivit. Tyto incidenty jsou záměrně nízké, vysoce věrné a vysoce závažné.

Přizpůsobená pro vaše prostředí tato technologie detekce nejen snižuje počet falešně pozitivních výsledků, ale může také detekovat útoky s omezenými nebo chybějícími informacemi.

Konfigurace pravidel Fusion

Tato detekce je ve výchozím nastavení povolená v Microsoft Sentinelu. Pokud chcete zkontrolovat nebo změnit jeho stav, postupujte podle následujících pokynů:

Přihlaste se k webu Azure Portal a zadejte Microsoft Sentinel.

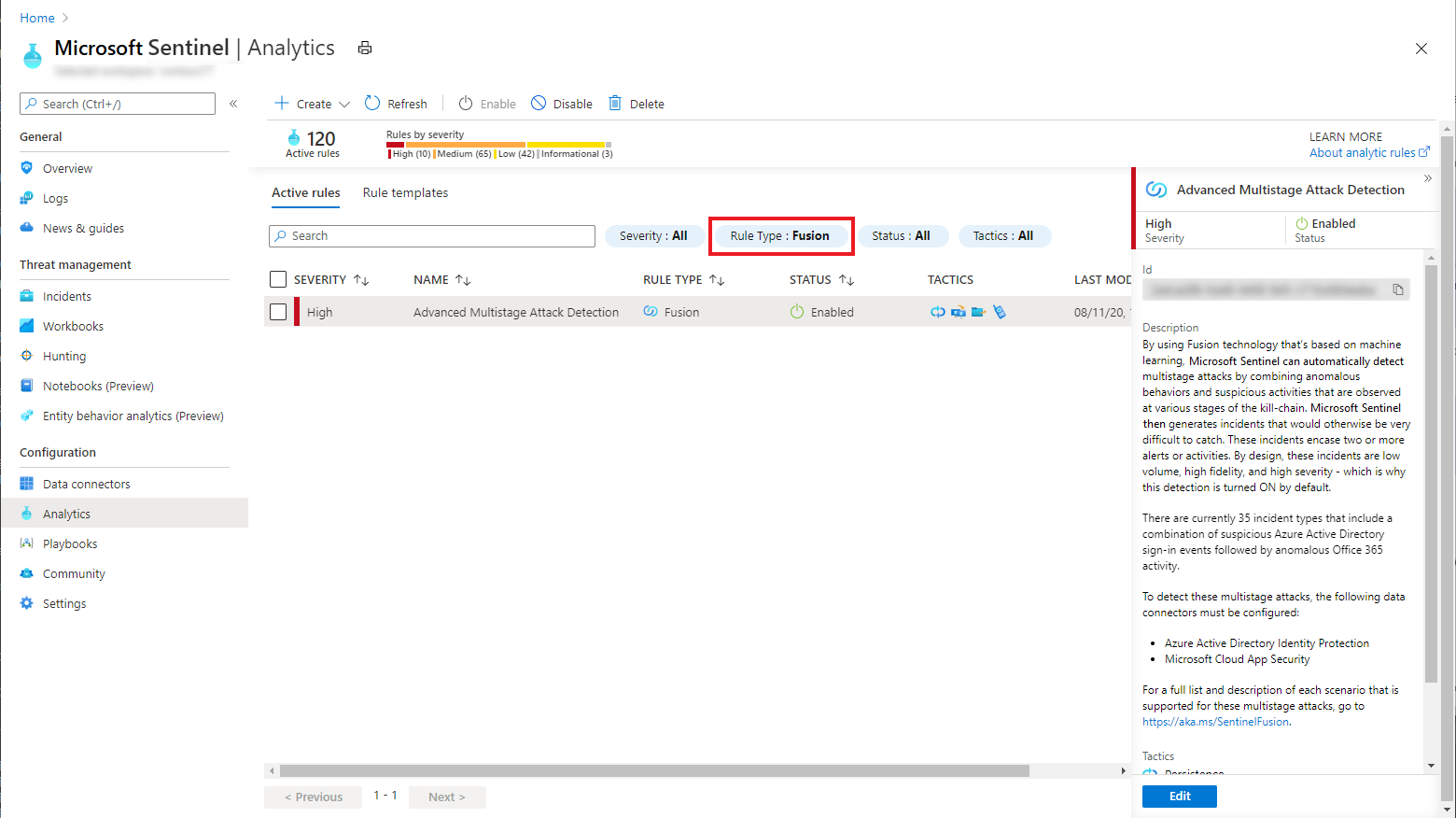

V navigační nabídce Služby Microsoft Sentinel vyberte Analýza.

Vyberte kartu Aktivní pravidla a vyhledejte ve sloupci NAME rozšířené zjišťování útoků Multistage filtrováním seznamu pro typ pravidla Fusion. Zkontrolujte sloupec STATUS a ověřte, jestli je tato detekce povolená nebo zakázaná.

Pokud chcete změnit stav, vyberte tuto položku a v podokně Náhled detekce útoků Advanced Multistage vyberte Upravit.

Na kartě Obecné v průvodci analytickým pravidlem si poznamenejte stav (Povoleno/Zakázáno) nebo ho v případě potřeby změňte.

Pokud jste změnili stav, ale nemáte žádné další změny, vyberte kartu Revize a aktualizace a vyberte Uložit.

Chcete-li dále nakonfigurovat pravidlo detekce fúze, vyberte Další: Konfigurovat fúzi.

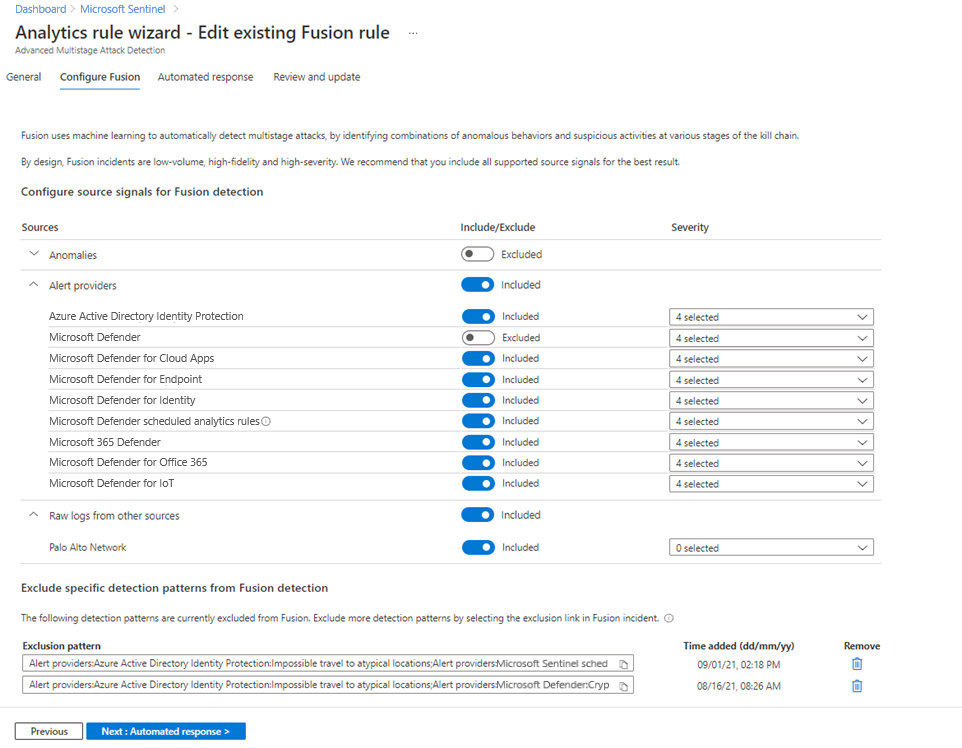

Nakonfigurujte zdrojové signály pro detekci fusion: doporučujeme zahrnout všechny uvedené zdrojové signály se všemi úrovněmi závažnosti pro nejlepší výsledek. Ve výchozím nastavení jsou všechny zahrnuté, ale máte možnost provádět změny následujícími způsoby:

Poznámka:

Pokud vyloučíte konkrétní zdrojový signál nebo úroveň závažnosti výstrahy, neaktivují se všechny detekce fúze, které spoléhají na signály z tohoto zdroje nebo na výstrahách odpovídajících této úrovni závažnosti.

Vylučte signály z detekcí fusion, včetně anomálií, výstrah od různých poskytovatelů a nezpracovaných protokolů.

Případ použití: Pokud testujete konkrétní zdroj signálu známý pro vytváření hlučných výstrah, můžete dočasně vypnout signály z tohoto konkrétního zdroje signálu pro detekci fusion.

Nakonfigurujte závažnost upozornění pro každého zprostředkovatele: podle návrhu model Fusion ML koreluje signály s nízkou věrností do jednoho incidentu s vysokou závažností na základě neobvyklých signálů napříč řetězem kill-chain z více zdrojů dat. Výstrahy zahrnuté v fúzi jsou obecně nižší závažnosti (střední, nízká, informační), ale občas jsou zahrnuta relevantní upozornění s vysokou závažností.

Případ použití: Pokud máte samostatný proces pro třídění a prošetřování výstrah s vysokou závažností a nechcete, aby tato upozornění byla zahrnuta do fusion, můžete nakonfigurovat zdrojové signály tak, aby vyloučily výstrahy s vysokou závažností z detekcí fusion.

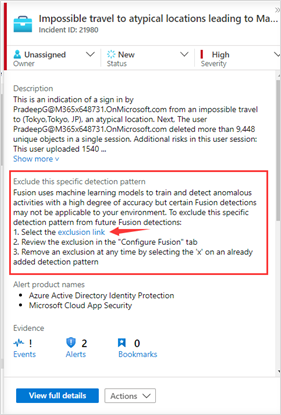

Vylučte konkrétní vzorce detekce z detekce fúze. Některé detekce fúzní syntézy nemusí být použitelné pro vaše prostředí nebo mohou být náchylné k generování falešně pozitivních výsledků. Pokud chcete vyloučit konkrétní vzor detekce fúzní syntézy, postupujte podle následujících pokynů:

Vyhledejte a otevřete sloučený incident typu, který chcete vyloučit.

V části Popis vyberte Zobrazit více.

V části Vyloučit tento konkrétní způsob detekce vyberte odkaz vyloučení, který vás přesměruje na kartu Konfigurovat fúzi v průvodci analytickým pravidlem.

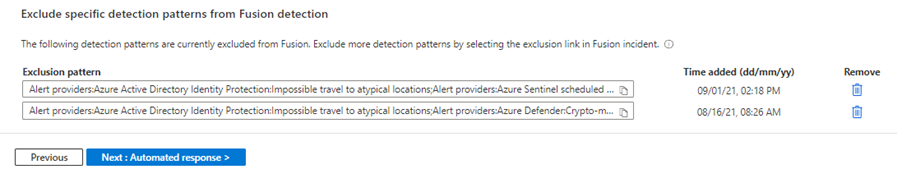

Na kartě Konfigurovat fúzi vidíte, že vzor detekce – kombinace výstrah a anomálií v incidentu Fusion – byl přidán do seznamu vyloučení spolu s časem přidání vzoru detekce.

Vyloučený vzor detekce můžete kdykoli odebrat tak, že u daného vzoru detekce vyberete ikonu odpadkového koše.

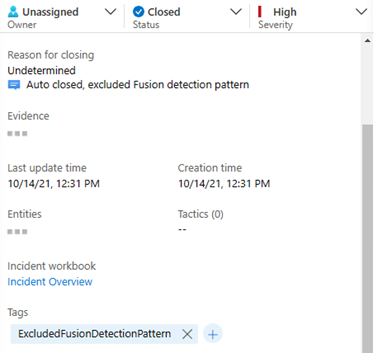

Incidenty, které odpovídají vyloučeným vzorcům detekce, se stále aktivují, ale ve frontě aktivních incidentů se nezobrazí. Automaticky se vyplní následujícími hodnotami:

Stav: Uzavřeno

Koncová klasifikace: "Neurčené"

Komentář: "Automaticky uzavřeno, vyloučený vzor detekce fúze"

Značka: "ExcludedFusionDetectionPattern" – můžete se na tuto značku dotazovat a zobrazit všechny incidenty odpovídající tomuto vzoru detekce.

Poznámka:

Microsoft Sentinel aktuálně používá 30 dnů historických dat k trénování systémů strojového učení. Tato data se při průchodu kanálem strojového učení vždy šifrují pomocí klíčů Microsoftu. Trénovací data se ale nešifrují pomocí klíčů spravovaných zákazníkem (CMK), pokud jste v pracovním prostoru Služby Microsoft Sentinel povolili CMK. Chcete-li zrušit fúzi, přejděte na aktivní pravidla analýzy konfigurace >>Služby Microsoft Sentinel>, klikněte pravým tlačítkem na pravidlo rozšířené detekce útoků Multistage a vyberte Zakázat.

Konfigurace plánovaných analytických pravidel pro detekce fúzí

Důležité

- Detekce založená na fúzi s využitím upozornění analytického pravidla je aktuálně ve verzi PREVIEW. Další právní podmínky týkající se funkcí Azure, které jsou v beta verzi, preview nebo jinak ještě nejsou vydané v obecné dostupnosti, najdete v dodatečných podmínkách použití pro Microsoft Azure Preview.

Fusion dokáže detekovat vícefázové útoky založené na scénářích a vznikající hrozby pomocí výstrah generovaných naplánovanými analytickými pravidly. Doporučujeme, abyste tato pravidla nakonfigurovali a povolili pomocí následujících kroků, abyste mohli využívat možnosti fusion služby Microsoft Sentinel na maximum.

Fúze pro vznikající hrozby může používat výstrahy vygenerované všemi naplánovanými analytickými pravidly , která obsahují informace o řetězu kill-chain (taktiky) a mapování entit. Aby se zajistilo, že fúzní výstup analytického pravidla může použít k detekci vznikajících hrozeb:

Zkontrolujte mapování entit pro tato naplánovaná pravidla. Pomocí oddílu konfigurace mapování entit můžete mapovat parametry z výsledků dotazu na entity rozpoznané službou Microsoft Sentinel. Vzhledem k tomu, že Fusion koreluje výstrahy založené na entitách (jako je uživatelský účet nebo IP adresa), nemohou algoritmy ML provádět porovnávání výstrah bez informací o entitách.

Projděte si taktiku a techniky v podrobnostech analytického pravidla. Algoritmus Fusion ML používá k detekci vícefázových útoků informace MITRE ATT&CK a taktiky a techniky, pomocí kterých označíte analytická pravidla, se ve výsledných incidentech zobrazí. Fúzní výpočty můžou být ovlivněné, pokud v příchozích upozorněních chybí informace o taktikě.

Fusion dokáže také detekovat hrozby založené na scénářích pomocí pravidel založených na následujících šablonách naplánovaných analytických pravidel.

Pokud chcete povolit dotazy dostupné jako šablony na stránce Analýza , přejděte na kartu Šablony pravidel, vyberte název pravidla v galerii šablon a v podokně podrobností vyberte Vytvořit pravidlo .

- Cisco – Blokování brány firewall, ale úspěšné přihlášení k Microsoft Entra ID

- Fortinet – Zjištěn vzor signálu

- IP adresa s několika neúspěšnými přihlášeními Microsoft Entra se úspěšně přihlásí k Palo Alto VPN

- Více resetování hesla uživatelem

- Vzácný souhlas aplikace

- SharePointFileOperation prostřednictvím dříve nezoznaných IP adres

- Podezřelé nasazení prostředků

- Podpisy Palo Alto Threat z neobvyklých IP adres

Pokud chcete přidat dotazy, které nejsou aktuálně k dispozici jako šablona pravidla, přečtěte si téma Vytvoření vlastního analytického pravidla úplně od začátku.

Další informace naleznete v tématu Fusion Advanced Multistage Attack Detection Scenarios with Scheduled Analytics Rules.

Poznámka:

Pro sadu naplánovaných analytických pravidel používaných fúzí algoritmus ML shoduje přibližné shody pro dotazy KQL poskytované v šablonách. Přejmenování šablon nebude mít vliv na detekci fusion.

Další kroky

Přečtěte si další informace o detekcích fúzí v Microsoft Sentinelu.

Přečtěte si další informace o mnoha detekcích fúzních fúzí založených na scénářích.

Teď jste se dozvěděli více o pokročilé detekci útoků s více fázemi, může vás zajímat následující rychlý start, kde se dozvíte, jak získat přehled o datech a potenciálních hrozbách: Začínáme s Microsoft Sentinelem.

Pokud jste připraveni prošetřit incidenty vytvořené za vás, projděte si následující kurz: Zkoumání incidentů pomocí Služby Microsoft Sentinel.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro