Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Když při vyšetřování incidentu narazíte na uživatelský účet, název hostitele, IP adresu nebo prostředek Azure, můžete se rozhodnout, že o tom chcete vědět víc. Můžete například chtít znát historii aktivit, jestli se zobrazuje v jiných výstrahách nebo incidentech, jestli se provedlo něco neočekávaného nebo mimo charakter atd. Stručně řečeno, potřebujete informace, které vám pomůžou určit, jaký druh hrozby tyto entity představují, a odpovídajícím způsobem vést vaše šetření.

Tento článek popisuje Microsoft Sentinel stránky entit v Azure Portal. Informace o stránkách entit na portálu Defender najdete tady:

- Stránka entity uživatele v Microsoft Defender

- Stránka entity zařízení v Microsoft Defender

- Stránka entity IP adresy v Microsoft Defender

Důležité

Po 31. březnu 2027 už se Microsoft Sentinel nebudou v Azure Portal podporovat a budou dostupné jenom na portálu Microsoft Defender. Všichni zákazníci používající Microsoft Sentinel v Azure Portal budou přesměrováni na portál Defender a budou používat Microsoft Sentinel jenom na portálu Defender.

Pokud v Azure Portal stále používáte Microsoft Sentinel, doporučujeme začít plánovat přechod na portál Defender, abyste zajistili hladký přechod a plně využili jednotné prostředí operací zabezpečení, které nabízí Microsoft Defender.

Stránky entit

V těchto situacích můžete vybrat entitu (zobrazí se jako odkaz, na který lze kliknout) a přejít na stránku entity, datový list plný užitečných informací o této entitě. Na stránku entity se můžete také podívat přímo vyhledáním entit na stránce chování Microsoft Sentinel entit. Typy informací, které najdete na stránkách entity, zahrnují základní fakta o entitě, časovou osu hle ných událostí souvisejících s touto entitou a přehledy o chování entity.

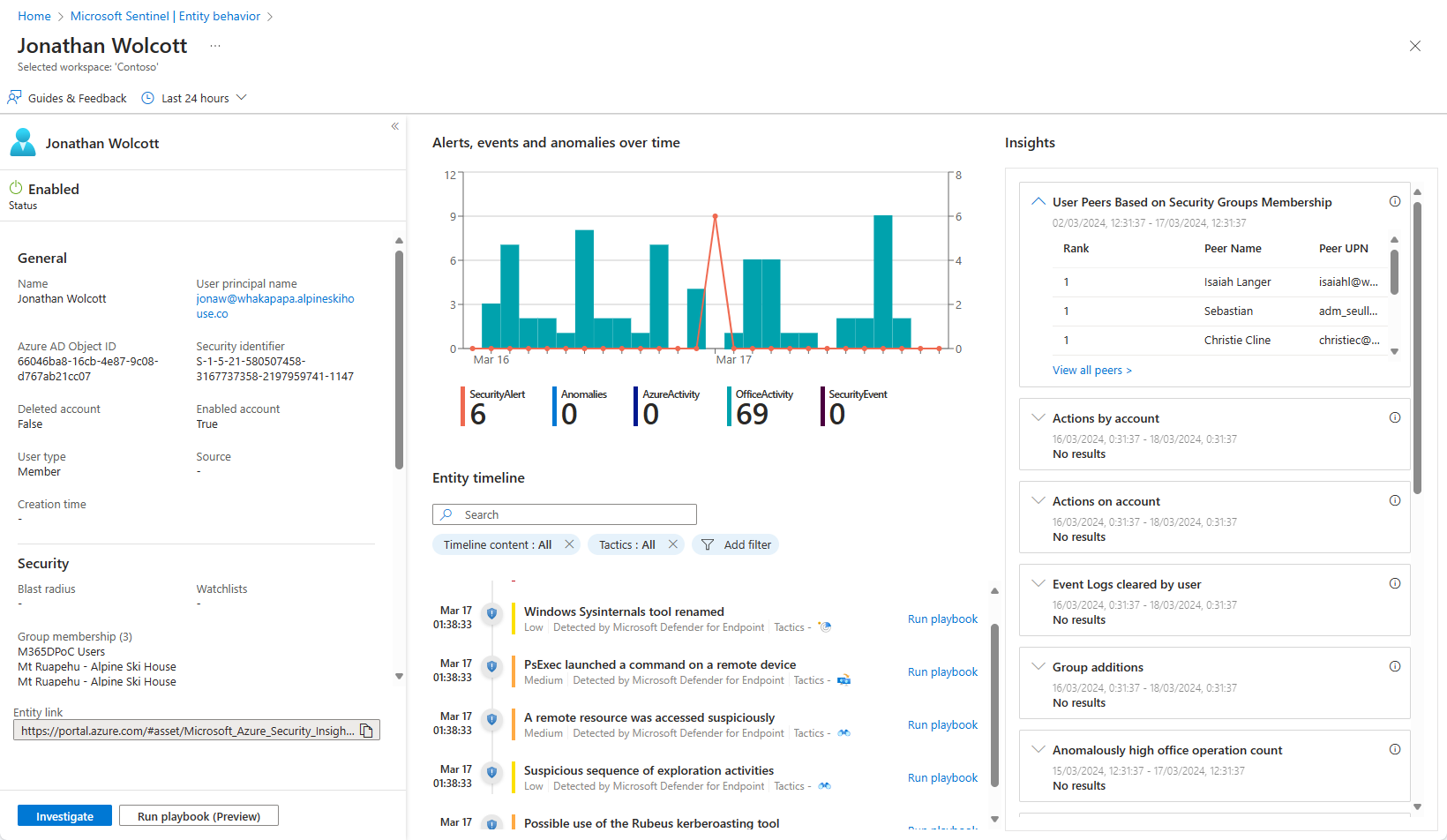

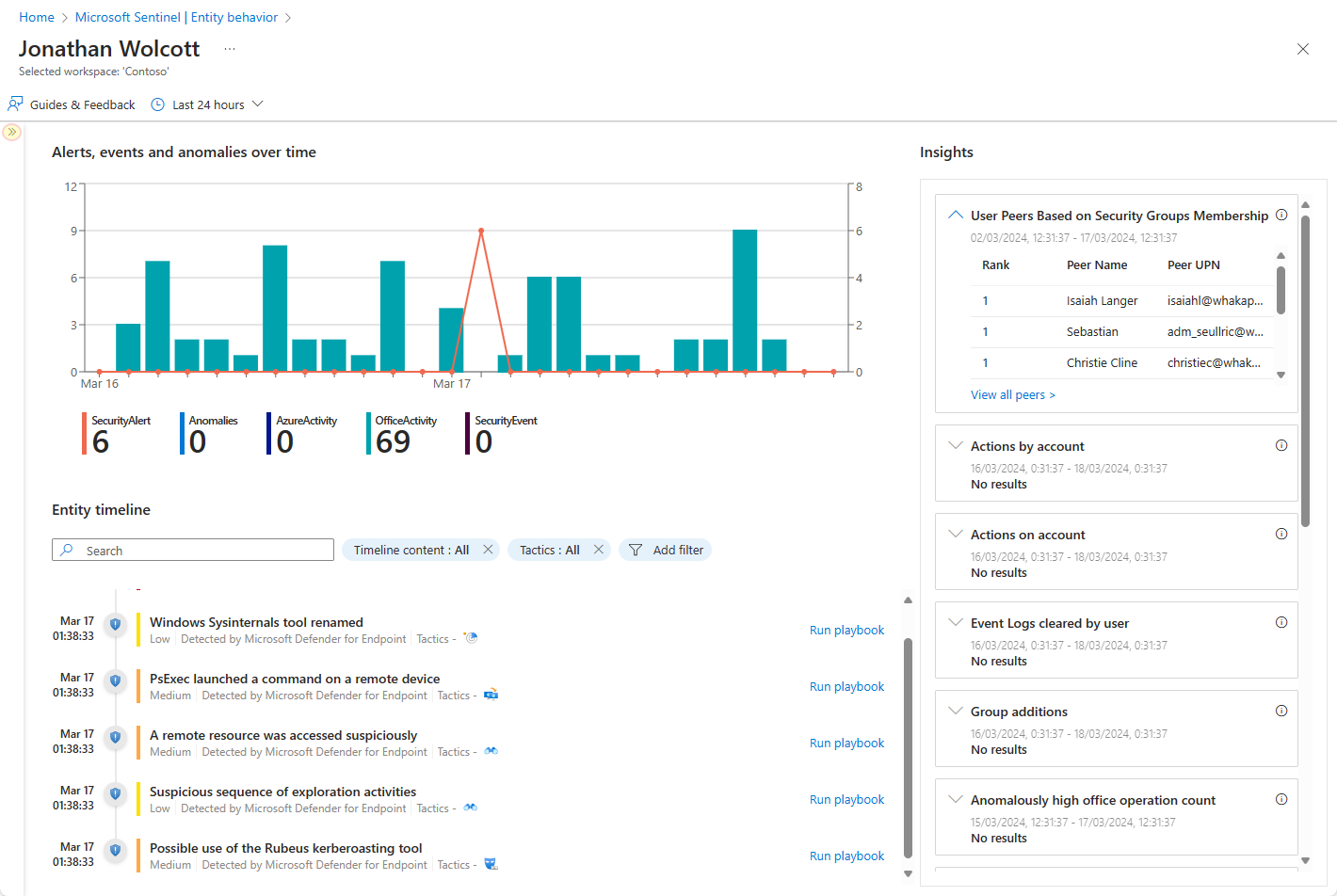

Konkrétně se stránky entit skládají ze tří částí:

Levý panel obsahuje identifikační informace entity shromážděné ze zdrojů dat, jako jsou Microsoft Entra ID, Azure Monitor, Azure Activity, Azure Resource Manager, Microsoft Defender for Cloud, CEF/Syslog a Microsoft Defender XDR (se všemi jeho součástmi).

Na prostředním panelu se zobrazuje grafická a textová časová osa zjištěných událostí souvisejících s entitou, jako jsou výstrahy, záložky, anomálie a aktivity. Aktivity jsou agregace ných událostí z Log Analytics. Dotazy, které tyto aktivity detekují, jsou vyvíjeny týmy microsoftu pro výzkum zabezpečení a teď můžete přidat vlastní dotazy, které detekují aktivity podle vašeho výběru.

Na pravém bočním panelu se zobrazí přehledy chování entity. Tyto přehledy průběžně vyvíjejí týmy microsoftu pro výzkum zabezpečení. Jsou založeny na různých zdrojích dat a poskytují kontext pro entitu a její pozorované aktivity, což vám pomůže rychle identifikovat neobvyklé chování a bezpečnostní hrozby.

Pokud vyšetřujete incident pomocí nového prostředí pro šetření, uvidíte přímo na stránce podrobností incidentu panelizovanou verzi stránky entity. Máte seznam všech entit v daném incidentu a výběrem entity se otevře boční panel se třemi kartami – Informace, Časová osa a Přehledy – se stejnými informacemi popsanými výše v určitém časovém rámci odpovídajícím upozorněním v incidentu.

Pokud používáte Microsoft Sentinel na portálu Defender, zobrazí se panely časová osa a přehledy na stránce entity Defenderu na kartě Sentinel události.

Časová osa

Časová osa je hlavní součástí příspěvku stránky entity k analýze chování v Microsoft Sentinel. Představuje příběh o událostech souvisejících s entitou, který vám pomůže pochopit aktivitu entity v určitém časovém rámci.

Časový rozsah můžete zvolit z několika přednastavených možností (například posledních 24 hodin) nebo ho můžete nastavit na libovolný vlastní časový rámec. Kromě toho můžete nastavit filtry, které omezují informace na časové ose na konkrétní typy událostí nebo upozornění.

Na časové ose jsou zahrnuty následující typy položek.

Výstrahy: Všechny výstrahy, ve kterých je entita definovaná jako mapovaná entita. Mějte na paměti, že pokud vaše organizace vytvořila vlastní upozornění pomocí analytických pravidel, měli byste se ujistit, že mapování entit pravidel probíhá správně.

Záložky: Všechny záložky, které obsahují konkrétní entitu zobrazenou na stránce.

Anomálie: Detekce UEBA založené na dynamických směrných plánech vytvořených pro každou entitu napříč různými datovými vstupy a na základě vlastních historických aktivit, aktivit jejích partnerských partnerů a aktivit organizace jako celku.

Aktivity: agregace ných událostí vztahujících se k entitě. Široká škála aktivit se shromažďuje automaticky a teď můžete tuto část přizpůsobit přidáním aktivit podle vlastního výběru.

Přehledy entit

Přehledy entit jsou dotazy definované výzkumnými pracovníky microsoftu v oblasti zabezpečení, které pomáhají vašim analytikům zkoumat efektivněji a efektivněji. Přehledy jsou prezentovány jako součást stránky entity a poskytují cenné informace o zabezpečení o hostitelích a uživatelích ve formě tabulkových dat a grafů. Informace, které jsou tady, znamená, že se nemusíte objíždět do Log Analytics. Tyto přehledy zahrnují data týkající se přihlášení, sčítání skupin, neobvyklých událostí a dalších a zahrnují pokročilé algoritmy ML pro detekci neobvyklého chování.

Přehledy jsou založené na následujících zdrojích dat:

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (Microsoft Entra ID)

- SigninLogs (Microsoft Entra ID)

- OfficeActivity (Office 365)

- BehaviorAnalytics (Microsoft Sentinel UEBA)

- Prezentní signál (agent Azure Monitor)

- CommonSecurityLog (Microsoft Sentinel)

Obecně platí, že každý přehled entit zobrazený na stránce entity je doprovázen odkazem, který vás přesedne na stránku, na které se zobrazí dotaz, na kterém je podkladový přehled, spolu s výsledky, abyste mohli výsledky prozkoumat podrobněji.

- V Microsoft Sentinel v Azure Portal vás odkaz přenese na stránku Protokoly.

- Na portálu Microsoft Defender přejdete pomocí odkazu na stránku Rozšířené proaktivní vyhledávání.

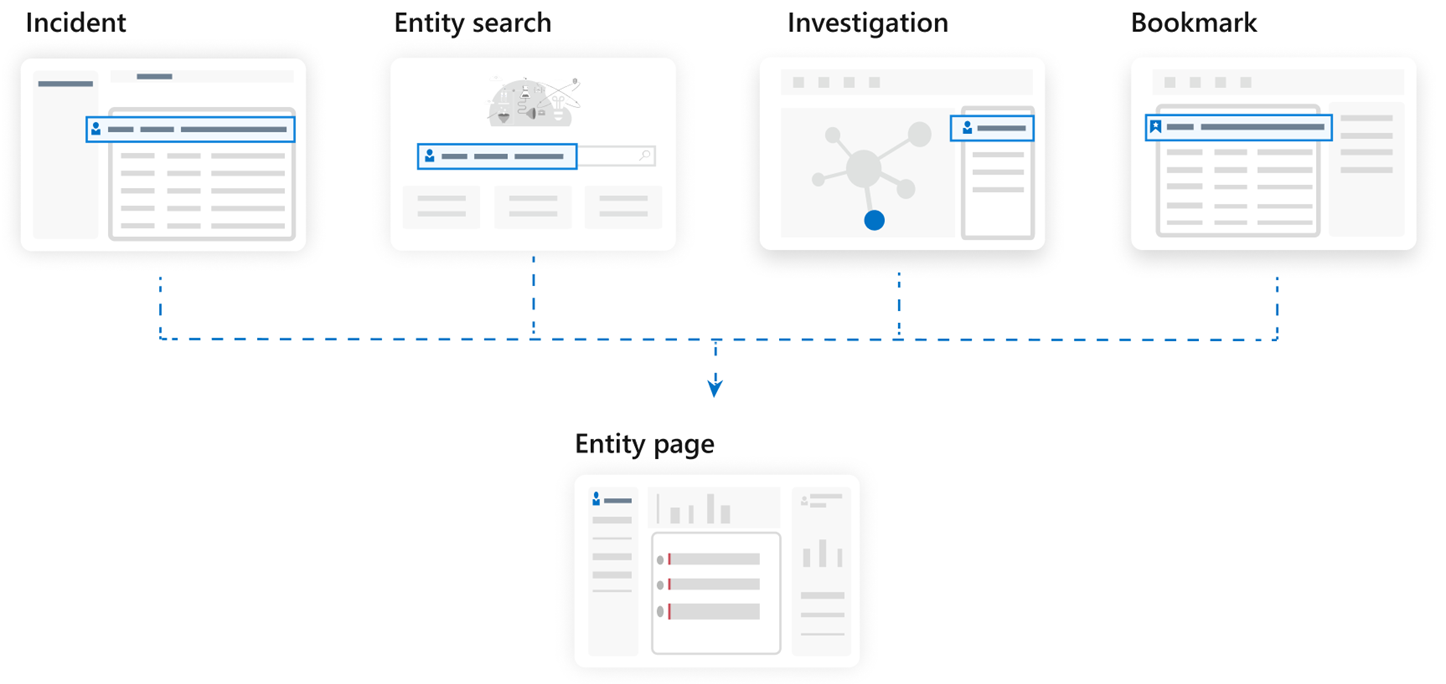

Jak používat stránky entit

Stránky entit jsou navržené tak, aby byly součástí různých scénářů použití a dají se k tomu dostat ze správy incidentů, grafu šetření, záložek nebo přímo ze stránky vyhledávání entit v části Chování entit v hlavní nabídce Microsoft Sentinel.

Informace o stránce entity jsou uložené v tabulce BehaviorAnalytics, která je podrobně popsaná v Microsoft Sentinel referenčních informacích k UEBA.

Podporované stránky entit

Microsoft Sentinel aktuálně nabízí následující stránky entit:

Uživatelský účet

Host

IP adresa (Preview)

Poznámka

Stránka entity IP adresy (nyní ve verzi Preview) obsahuje data o geografické poloze poskytovaná službou Microsoft Threat Intelligence. Tato služba kombinuje data o geografické poloze od řešení Microsoftu a od dodavatelů a partnerů třetích stran. Data jsou pak k dispozici pro analýzu a šetření v kontextu incidentu zabezpečení. Další informace najdete také v tématu Rozšíření entit v Microsoft Sentinel s daty o geografické poloze prostřednictvím rozhraní REST API (Public Preview).

Azure prostředek (Preview)

Zařízení IoT (Preview) – prozatím jenom v Microsoft Sentinel v Azure Portal.

Další kroky

V tomto dokumentu jste se dozvěděli, jak získat informace o entitách v Microsoft Sentinel pomocí stránek entit. Další informace o entitách a o tom, jak je můžete používat, najdete v následujících článcích: