Povolení přístupu k oboru názvů služby Azure Service Bus z konkrétních virtuálních sítí

Integrace služby Service Bus s koncovými body služby virtuální sítě umožňuje zabezpečený přístup k funkcím zasílání zpráv z úloh, jako jsou virtuální počítače vázané na virtuální sítě, přičemž cesta síťového provozu je zabezpečená na obou koncích.

Jakmile je nakonfigurovaná tak, aby byla vázána na alespoň jeden koncový bod služby podsítě virtuální sítě, příslušný obor názvů služby Service Bus už nebude přijímat provoz odkudkoli, ale autorizované virtuální sítě a volitelně i konkrétní internetové IP adresy. Z hlediska virtuální sítě vazba oboru názvů služby Service Bus ke koncovému bodu služby nakonfiguruje izolovaný síťový tunel z podsítě virtuální sítě ke službě zasílání zpráv.

Výsledkem je privátní a izolovaný vztah mezi úlohami vázanými na podsíť a příslušným oborem názvů služby Service Bus, a to i přes pozorovatelnou síťovou adresu koncového bodu služby zasílání zpráv v rozsahu veřejných IP adres.

Důležité body

Virtuální sítě se podporují jenom v oborech názvů služby Service Bus úrovně Premium. Pokud používáte koncové body služby virtuální sítě se službou Service Bus, neměli byste tyto koncové body povolit v aplikacích, které kombinují obory názvů Service Bus úrovně Standard a Premium. Protože úroveň Standard nepodporuje virtuální sítě. Koncový bod je omezen pouze na obory názvů úrovně Premium.

Implementace integrace virtuálních sítí může zabránit interakci jiných služeb Azure se službou Service Bus. Jako výjimku můžete povolit přístup k prostředkům služby Service Bus z určitých důvěryhodných služeb i v případě, že jsou povolené koncové body síťové služby. Seznam důvěryhodných služeb naleznete v tématu Důvěryhodné služby.

Následující služby Microsoft musí být ve virtuální síti.

- Azure App Service

- Azure Functions

Zadejte alespoň jedno pravidlo PROTOKOLU IP nebo pravidlo virtuální sítě pro obor názvů, které povolí provoz pouze ze zadaných IP adres nebo podsítě virtuální sítě. Pokud neexistují žádná pravidla PROTOKOLU IP a virtuální sítě, je možné k oboru názvů přistupovat přes veřejný internet (pomocí přístupového klíče).

Pokročilé scénáře zabezpečení povolené integrací virtuální sítě

Řešení, která vyžadují těsné a rozdělené zabezpečení a kde podsítě virtuální sítě poskytují segmentaci mezi odděleními služeb, obecně potřebují komunikační cesty mezi službami umístěnými v těchto oddílech.

Jakákoli okamžitá trasa IP mezi oddíly, včetně těch, které přenášejí protokol HTTPS přes protokol TCP/IP, nese riziko zneužití ohrožení zabezpečení ze síťové vrstvy vzhůru. Služby zasílání zpráv poskytují izolované komunikační cesty, kde se zprávy při přechodu mezi stranami dokonce zapisují na disk. Úlohy ve dvou různých virtuálních sítích, které jsou obě vázané na stejnou instanci služby Service Bus, můžou efektivně a spolehlivě komunikovat prostřednictvím zpráv, zatímco příslušná integrita hranice izolace sítě je zachována.

To znamená, že vaše cloudová řešení citlivá na zabezpečení nejen získávají přístup k špičkovým a škálovatelným funkcím asynchronního zasílání zpráv v Azure, ale teď můžou používat zasílání zpráv k vytváření komunikačních cest mezi zabezpečenými prostory řešení, které jsou ze své podstaty bezpečnější než to, co je dosažitelné s jakýmkoli komunikačním režimem peer-to-peer, včetně protokolů HTTPS a dalších protokolů soketů zabezpečených protokolem TLS.

Vytvoření vazby služby Service Bus k virtuálním sítím

Pravidla virtuální sítě jsou funkce zabezpečení brány firewall, která řídí, jestli server Služby Azure Service Bus přijímá připojení z konkrétní podsítě virtuální sítě.

Vytvoření vazby oboru názvů služby Service Bus k virtuální síti je dvoustupňový proces. Nejprve musíte vytvořit koncový bod služby virtuální sítě v podsíti virtuální sítě a povolit ho pro Microsoft.ServiceBus, jak je vysvětleno v přehledu koncového bodu služby. Po přidání koncového bodu služby svážete obor názvů služby Service Bus s pravidlem virtuální sítě.

Pravidlo virtuální sítě je přidružení oboru názvů služby Service Bus k podsíti virtuální sítě. I když pravidlo existuje, mají všechny úlohy vázané na podsíť udělený přístup k oboru názvů služby Service Bus. Služba Service Bus sama nikdy nenavazuje odchozí připojení, nepotřebuje získat přístup a proto nikdy neuděluje přístup k vaší podsíti povolením tohoto pravidla.

Poznámka:

Nezapomeňte, že koncový bod síťové služby poskytuje aplikacím spuštěným ve virtuální síti přístup k oboru názvů služby Service Bus. Virtuální síť řídí dostupnost koncového bodu, ale ne na entitách služby Service Bus (fronty, témata nebo odběry). K autorizaci operací, které můžou aplikace provádět s oborem názvů a jejími entitami, použijte Microsoft Entra ID. Další informace najdete v tématu Ověřování a autorizace aplikace pomocí ID Microsoft Entra pro přístup k entitě služby Service Bus.

Použití webu Azure Portal

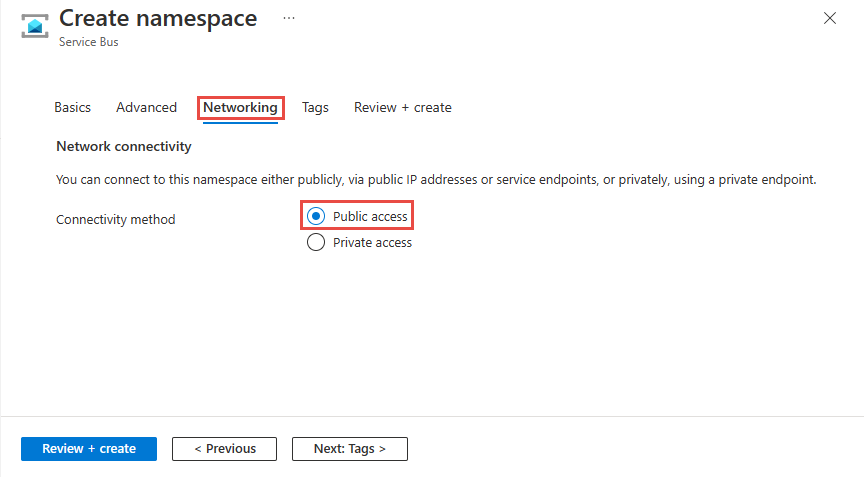

Při vytváření oboru názvů můžete buď povolit veřejný přístup (ze všech sítí) nebo pouze privátní přístup (pouze prostřednictvím privátních koncových bodů) k oboru názvů. Po vytvoření oboru názvů můžete povolit přístup z konkrétních IP adres nebo z konkrétních virtuálních sítí (pomocí koncových bodů síťové služby).

Konfigurace veřejného přístupu při vytváření oboru názvů

Chcete-li povolit veřejný přístup, vyberte veřejný přístup na stránce Sítě průvodce vytvořením oboru názvů.

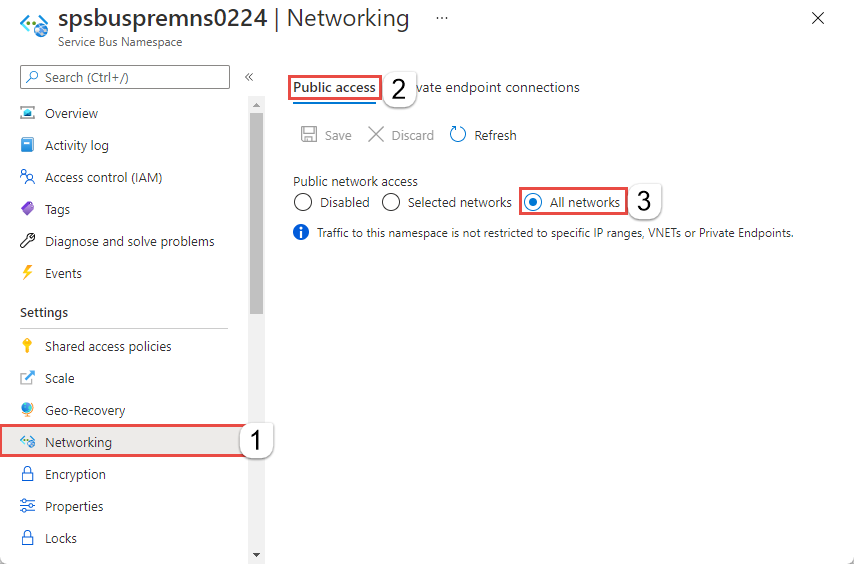

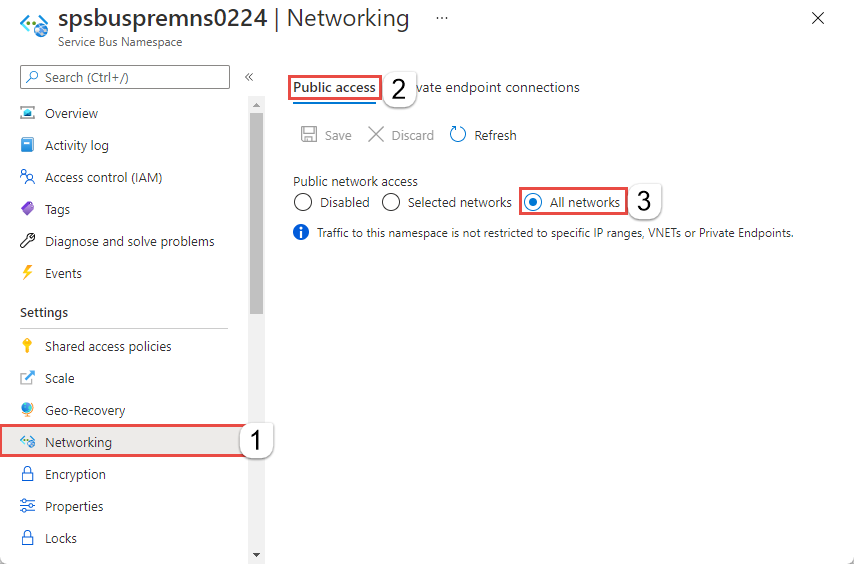

Po vytvoření oboru názvů vyberte v levé nabídce na stránce Obor názvů služby Service Bus možnost Sítě. Zobrazí se vybraná možnost Všechny sítě . Můžete vybrat možnost Vybrané sítě a povolit přístup z konkrétních IP adres nebo konkrétních virtuálních sítí. V další části najdete podrobnosti o určení sítí, ze kterých je povolený přístup.

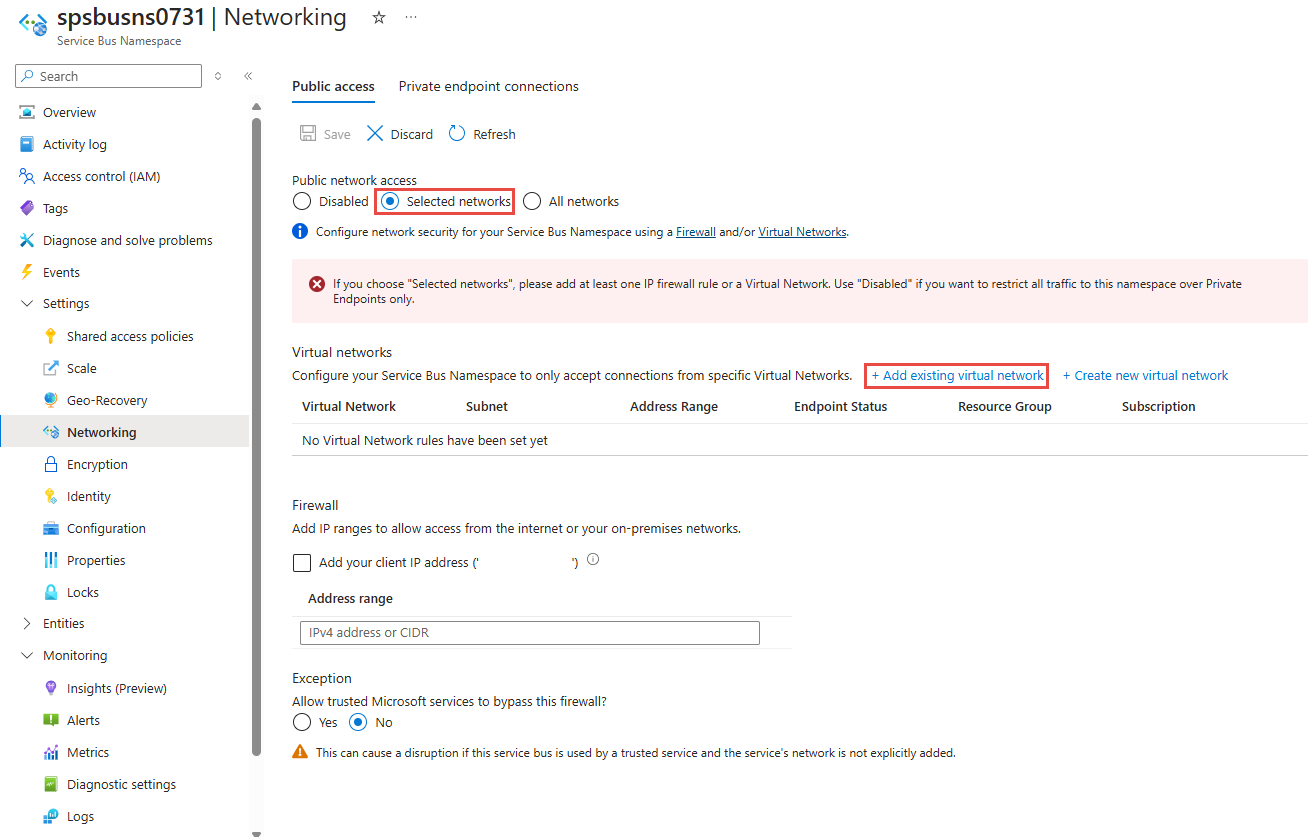

Konfigurace vybraných sítí pro existující obor názvů

V této části se dozvíte, jak pomocí webu Azure Portal přidat koncový bod služby virtuální sítě. Pokud chcete omezit přístup, musíte integrovat koncový bod služby virtuální sítě pro tento obor názvů služby Event Hubs.

Na webu Azure Portal přejděte k oboru názvů služby Service Bus.

V nabídce vlevo vyberte možnost Sítě v části Nastavení.

Poznámka:

Zobrazí se karta Sítě pouze pro obory názvů Premium .

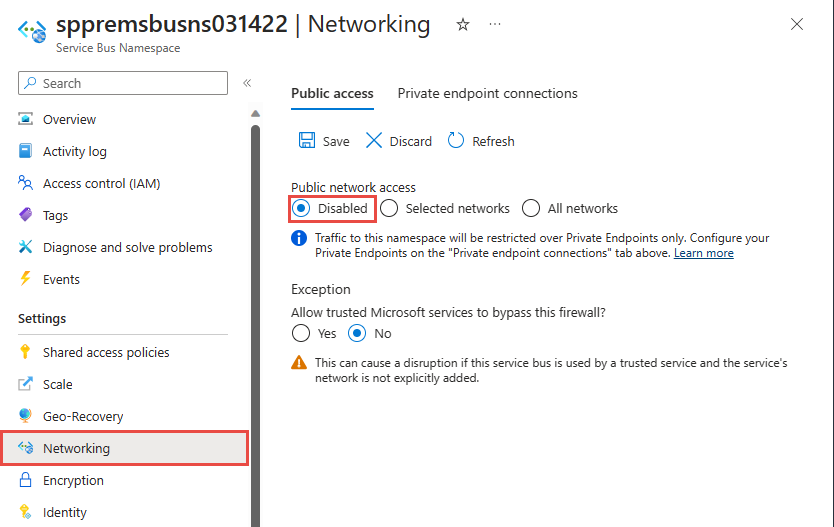

Na stránce Sítě pro přístup k veřejné síti můžete nastavit jednu ze tří následujících možností. Pokud chcete povolit přístup jenom ze zadaných IP adres, zvolte možnost Vybrané sítě .

Všechny sítě (výchozí). Tato možnost umožňuje veřejný přístup ze všech sítí pomocí přístupového klíče. Pokud vyberete možnost Všechny sítě , Service Bus přijímá připojení z jakékoli IP adresy (pomocí přístupového klíče). Toto nastavení je ekvivalentní pravidlu, které přijímá rozsah IP adres 0.0.0.0/0.

Zakázáno. Tato možnost zakáže veškerý veřejný přístup k oboru názvů. Obor názvů je přístupný pouze prostřednictvím privátních koncových bodů.

Zvolte, jestli chcete povolit, aby důvěryhodná služby Microsoft vynechala bránu firewall. Seznam důvěryhodných služby Microsoft pro Azure Service Bus najdete v části Důvěryhodné služby Microsoft.

Vybrané sítě. Tato možnost umožňuje veřejný přístup k oboru názvů pomocí přístupového klíče z vybraných sítí.

Důležité

Pokud zvolíte Vybrané sítě, přidejte alespoň jedno pravidlo brány firewall protokolu IP nebo virtuální síť, která bude mít přístup k oboru názvů. Pokud chcete omezit veškerý provoz do tohoto oboru názvů pouze přes privátní koncové body, zvolte Zakázáno.

Pokud chcete omezit přístup k určitým virtuálním sítím, vyberte možnost Vybrané sítě , pokud ještě není vybraná.

V části Virtuální síť na stránce vyberte +Přidat existující virtuální síť. Pokud chcete vytvořit novou virtuální síť, vyberte + Vytvořit novou virtuální síť.

Upozorňující

Pokud vyberete možnost Vybrané sítě a nepřidáte na této stránce alespoň jedno pravidlo brány firewall protokolu IP nebo virtuální síť, bude k oboru názvů možné přistupovat přes veřejný internet (pomocí přístupového klíče).

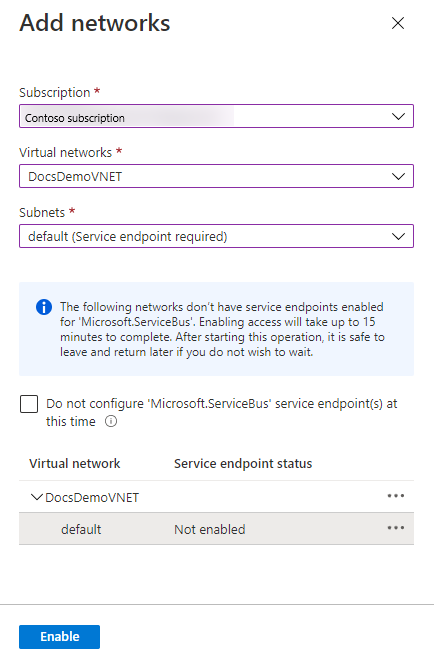

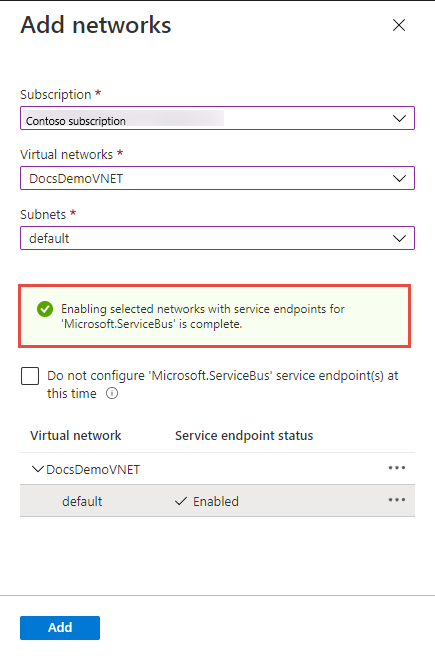

V seznamu virtuálních sítí vyberte virtuální síť a pak vyberte podsíť. Před přidáním virtuální sítě do seznamu musíte koncový bod služby povolit. Pokud koncový bod služby není povolený, portál vás vyzve, abyste ho povolili.

Po povolení koncového bodu služby pro podsíť pro Microsoft.ServiceBus by se měla zobrazit následující úspěšná zpráva. Vyberte Přidat v dolní části stránky a přidejte síť.

Poznámka:

Pokud nemůžete povolit koncový bod služby, můžete chybějící koncový bod služby virtuální sítě ignorovat pomocí šablony Resource Manageru. Tato funkce není na portálu dostupná.

Nastavení uložíte výběrem možnosti Uložit na panelu nástrojů. Počkejte několik minut, než se potvrzení zobrazí v oznámeních na portálu. Tlačítko Uložit by mělo být zakázané.

Poznámka:

Pokyny k povolení přístupu z konkrétních IP adres nebo rozsahů najdete v tématu Povolení přístupu z konkrétních IP adres nebo rozsahů.

Důvěryhodné služby Microsoftu

Když povolíte povolit důvěryhodné služby Microsoft obejít toto nastavení brány firewall, budou k vašim prostředkům služby Service Bus uděleny následující služby.

| Důvěryhodná služba | Podporované scénáře použití |

|---|---|

| Azure Event Grid | Umožňuje službě Azure Event Grid odesílat události do front nebo témat ve vašem oboru názvů služby Service Bus. Musíte také provést následující kroky:

Další informace najdete v tématu Doručování událostí se spravovanou identitou. |

| Azure Stream Analytics | Umožňuje úloze Azure Stream Analytics výstupní data do front Service Bus do témat. Důležité: Úloha Stream Analytics by měla být nakonfigurovaná tak, aby používala spravovanou identitu pro přístup k oboru názvů služby Service Bus. Přidejte identitu do role Odesílatele dat služby Azure Service Bus v oboru názvů služby Service Bus. |

| Azure IoT Hub | Umožňuje službě IoT Hub odesílat zprávy do front nebo témat ve vašem oboru názvů služby Service Bus. Musíte také provést následující kroky:

|

| Azure API Management | Služba API Management umožňuje odesílat zprávy do fronty nebo tématu služby Service Bus ve vašem oboru názvů služby Service Bus.

|

| Azure IoT Central | Umožňuje Službě IoT Central exportovat data do front služby Service Bus nebo témat ve vašem oboru názvů služby Service Bus. Musíte také provést následující kroky:

|

| Azure Digital Twins | Umožňuje službě Azure Digital Twins odchozí data do témat služby Service Bus v oboru názvů služby Service Bus. Musíte také provést následující kroky:

|

| Azure Monitor (nastavení diagnostiky a skupiny akcí) | Umožňuje službě Azure Monitor odesílat diagnostické informace a oznámení výstrah do služby Service Bus v oboru názvů služby Service Bus. Azure Monitor může číst a zapisovat data do oboru názvů služby Service Bus. |

| Azure Synapse | Umožňuje službě Azure Synapse připojit se ke službě Service Bus pomocí spravované identity pracovního prostoru Synapse. Přidejte do identity v oboru názvů služby Service Bus roli odesílatele dat služby Azure Service Bus, příjemce nebo vlastníka. |

Další důvěryhodné služby pro Azure Service Bus najdete níže:

- Průzkumník dat Azure

- Azure Health Data Services

- Azure Arc

- Azure Kubernetes

- Azure Machine Learning

- Microsoft Purview

- Microsoft Defender for Cloud

- Centrum poskytovatelů Azure

Použití šablony Resource Manageru

Následující ukázková šablona Resource Manageru přidá pravidlo virtuální sítě do existujícího oboru názvů služby Service Bus. Pro pravidlo sítě určuje ID podsítě ve virtuální síti.

ID je plně kvalifikovaná cesta Resource Manageru pro podsíť virtuální sítě. Například /subscriptions/{id}/resourceGroups/{rg}/providers/Microsoft.Network/virtualNetworks/{vnet}/subnets/default pro výchozí podsíť virtuální sítě.

Poznámka:

Výchozí hodnota defaultAction je Allow. Při přidávání pravidel virtuální sítě nebo bran firewall nezapomeňte nastavit defaultAction hodnotu Deny.

Šablona:

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"servicebusNamespaceName": {

"type": "string",

"metadata": {

"description": "Name of the Service Bus namespace"

}

},

"virtualNetworkName": {

"type": "string",

"metadata": {

"description": "Name of the Virtual Network Rule"

}

},

"subnetName": {

"type": "string",

"metadata": {

"description": "Name of the Virtual Network Sub Net"

}

},

"location": {

"type": "string",

"metadata": {

"description": "Location for Namespace"

}

}

},

"variables": {

"namespaceNetworkRuleSetName": "[concat(parameters('servicebusNamespaceName'), concat('/', 'default'))]",

"subNetId": "[resourceId('Microsoft.Network/virtualNetworks/subnets/', parameters('virtualNetworkName'), parameters('subnetName'))]"

},

"resources": [{

"apiVersion": "2022-10-01-preview",

"name": "[parameters('servicebusNamespaceName')]",

"type": "Microsoft.ServiceBus/namespaces",

"location": "[parameters('location')]",

"sku": {

"name": "Premium",

"tier": "Premium",

"capacity": 1

},

"properties": {

"premiumMessagingPartitions": 1,

"minimumTlsVersion": "1.2",

"publicNetworkAccess": "Enabled",

"disableLocalAuth": false,

"zoneRedundant": true

}

},

{

"apiVersion": "2022-07-01",

"name": "[parameters('virtualNetworkName')]",

"location": "[parameters('location')]",

"type": "Microsoft.Network/virtualNetworks",

"properties": {

"addressSpace": {

"addressPrefixes": [

"10.0.0.0/23"

]

},

"subnets": [{

"name": "[parameters('subnetName')]",

"properties": {

"addressPrefix": "10.0.0.0/23",

"serviceEndpoints": [{

"service": "Microsoft.ServiceBus"

}]

}

}]

}

},

{

"apiVersion": "2022-10-01-preview",

"name": "[variables('namespaceNetworkRuleSetName')]",

"type": "Microsoft.ServiceBus/namespaces/networkruleset",

"dependsOn": [

"[concat('Microsoft.ServiceBus/namespaces/', parameters('servicebusNamespaceName'))]"

],

"properties": {

"publicNetworkAccess": "Enabled",

"defaultAction": "Deny",

"virtualNetworkRules": [{

"subnet": {

"id": "[variables('subNetId')]"

},

"ignoreMissingVnetServiceEndpoint": false

}],

"ipRules": [],

"trustedServiceAccessEnabled": false

}

}

],

"outputs": {}

}

Pokud chcete šablonu nasadit, postupujte podle pokynů pro Azure Resource Manager.

Důležité

Pokud neexistují žádná pravidla PROTOKOLU IP a virtuální sítě, veškerý provoz proudí do oboru názvů i v případě, že nastavíte defaultAction hodnotu deny. Obor názvů je přístupný přes veřejný internet (pomocí přístupového klíče). Zadejte alespoň jedno pravidlo PROTOKOLU IP nebo pravidlo virtuální sítě pro obor názvů, které povolí provoz pouze ze zadaných IP adres nebo podsítě virtuální sítě.

Použití Azure CLI

Pomocí az servicebus namespace network-rule-set příkazů přidat, vypsat, aktualizovat a odebrat můžete spravovat pravidla virtuální sítě pro obor názvů služby Service Bus.

Použití Azure Powershell

Pomocí následujících příkazů Azure PowerShellu přidejte, vypište, odeberte, aktualizujte a odstraňte pravidla sítě pro obor názvů služby Service Bus.

Set-AzServiceBusNetworkRuleSeta přidejte pravidlo virtuální sítě.New-AzServiceBusVirtualNetworkRuleConfigaSet-AzServiceBusNetworkRuleSetspolečně přidat pravidlo virtuální sítě.

Výchozí akce a přístup k veřejné síti

REST API

Výchozí hodnota defaultAction vlastnosti byla Deny pro rozhraní API verze 2021-01-01-preview a starší. Pravidlo zamítnutí se ale nevynucuje, pokud nenastavíte filtry IP adres nebo pravidla virtuální sítě. To znamená, že pokud jste neměli žádné filtry IP adres nebo pravidla virtuální sítě, považuje se za Allow.

Od rozhraní API verze 2021-06-01-preview je výchozí hodnota defaultAction vlastnosti Allowpřesně odrážet vynucení na straně služby. Pokud je výchozí akce nastavená na Deny, vynucují se filtry IP adres a pravidla virtuální sítě. Pokud je výchozí akce nastavená na Allow, filtry IP adres a pravidla virtuální sítě se nevynucuje. Služba si pamatuje pravidla, když je vypnete a pak znovu zapnete.

Rozhraní API verze 2021-06-01-preview dále zavádí novou vlastnost s názvem publicNetworkAccess. Pokud je nastavená na Disabled, operace jsou omezeny pouze na privátní propojení. Pokud je nastavená na Enabledhodnotu , jsou operace povoleny přes veřejný internet.

Další informace o těchto vlastnostech naleznete v tématu Vytvoření nebo aktualizace připojení privátního koncového bodu.

Poznámka:

Žádné z výše uvedených nastavení nepoužívat ověřování deklarací identity prostřednictvím SAS nebo ověřování Microsoft Entra. Kontrola ověřování se vždy spustí po ověření síťových kontrol, které jsou nakonfigurovány pomocí defaultAction, publicNetworkAccessprivateEndpointConnections nastavení.

portál Azure

Azure Portal vždy používá nejnovější verzi rozhraní API k získání a nastavení vlastností. Pokud jste dříve nakonfigurovali obor názvů pomocí verze 2021-01-01-preview a starší s nastavenými defaultAction na Denyhodnotu a zadali jste nulové filtry IP adres a pravidla virtuální sítě, portál by dříve zkontroloval vybrané sítě na stránce Sítě vašeho oboru názvů. Teď zkontroluje možnost Všechny sítě .

Související obsah

Další informace o virtuálních sítích najdete na následujících odkazech: