Nasazení Microsoft Defender for Endpoint v systému macOS pomocí Microsoft Intune

Platí pro:

- Microsoft Defender for Endpoint v macOS

- Plán 1 pro Microsoft Defender for Endpoint

- Plán 2 pro Microsoft Defender pro koncový bod

- Microsoft Defender pro firmy

Tento článek popisuje, jak nasadit Microsoft Defender for Endpoint v systému macOS prostřednictvím Microsoft Intune.

Požadavky a požadavky na systém

Než začnete, podívejte se na hlavní Microsoft Defender for Endpoint na stránce macOS, kde najdete popis požadavků a požadavků na systém pro aktuální verzi softwaru.

Přehled

Následující tabulka shrnuje kroky potřebné k nasazení a správě Microsoft Defender for Endpoint na počítačích Mac prostřednictvím Microsoft Intune. Podrobnější kroky najdete v následující tabulce.

| Krok | Název ukázkového souboru | Identifikátor sady |

|---|---|---|

| Schválení rozšíření systému | sysext.mobileconfig |

Není k dispozici. |

| Zásady rozšíření sítě | netfilter.mobileconfig |

Není k dispozici. |

| Úplný přístup k disku | fulldisk.mobileconfig |

com.microsoft.wdav.epsext |

| Microsoft Defender for Endpoint nastavení konfigurace Pokud plánujete na Macu spustit antivirovou ochranu od jiného uživatele než Microsoft, nastavte passiveMode na true. |

MDE_MDAV_and_exclusion_settings_Preferences.xml |

com.microsoft.wdav |

| Služby na pozadí | background_services.mobileconfig |

Není k dispozici. |

| Konfigurace oznámení Microsoft Defender for Endpoint | notif.mobileconfig |

com.microsoft.wdav.tray |

| Nastavení přístupnosti | accessibility.mobileconfig |

com.microsoft.dlp.daemon |

| Bluetooth | bluetooth.mobileconfig |

com.microsoft.dlp.agent |

| Konfigurace Microsoft AutoUpdate (MAU) | com.microsoft.autoupdate2.mobileconfig |

com.microsoft.autoupdate2 |

| Řízení zařízení | DeviceControl.mobileconfig |

Není k dispozici. |

| Ochrana před únikem informací | DataLossPrevention.mobileconfig |

Není k dispozici. |

| Stažení balíčku pro onboarding | WindowsDefenderATPOnboarding__MDATP_wdav.atp.xml |

com.microsoft.wdav.atp |

| Nasazení Microsoft Defender for Endpoint v aplikaci pro macOS | Wdav.pkg |

Není k dispozici. |

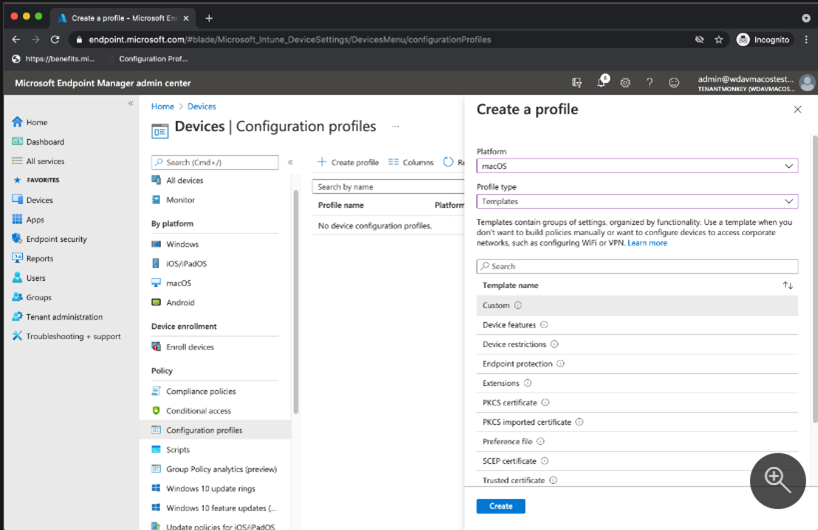

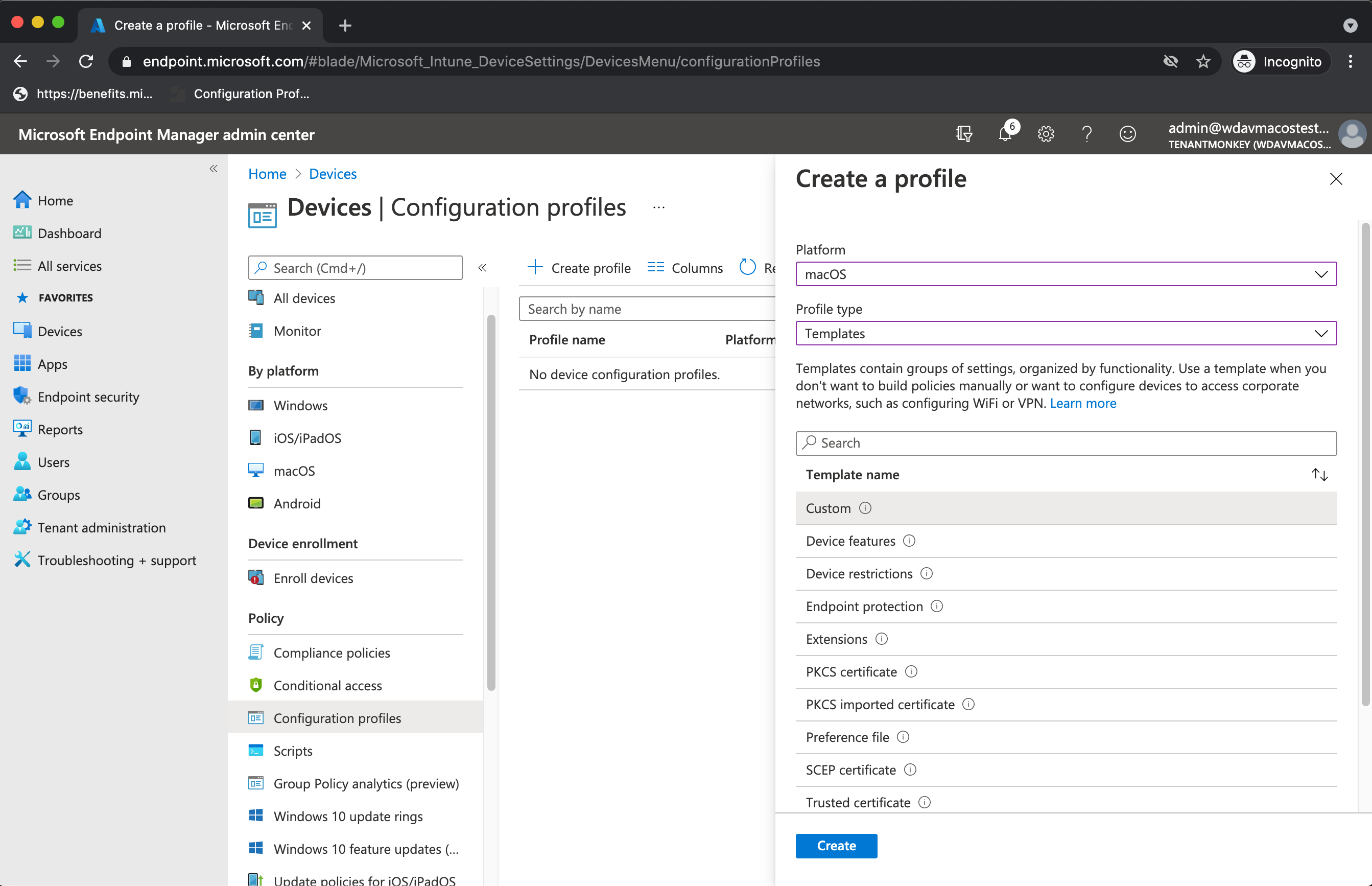

Create profilů konfigurace systému

Dalším krokem je vytvoření profilů konfigurace systému, které Microsoft Defender for Endpoint potřeba. V Centru pro správu Microsoft Intune otevřeteProfily konfiguracezařízení>.

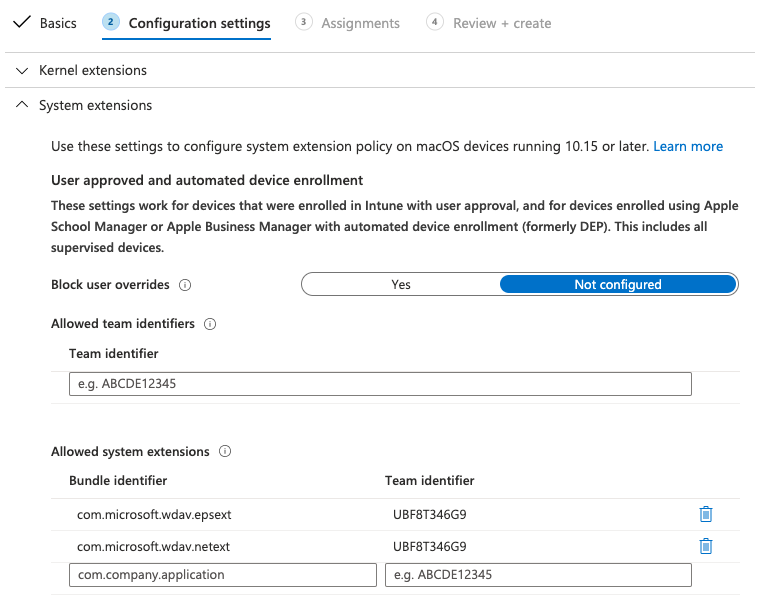

Krok 1: Schválení systémových rozšíření

V Centru pro správu Intune přejděte na Zařízení a v části Spravovat zařízení vyberte Konfigurace.

V části Konfigurační profily vyberte profil Create.

Tento profil je potřeba pro Big Sur (11) nebo novější. Ve starších verzích macOS se ignoruje, protože používají rozšíření jádra.

Na kartě Zásady vyberte Create>Nové zásady.

V části Platforma vyberte macOS.

V části Typ profilu vyberte Šablony.

V části Název šablony vyberte Rozšíření a pak vyberte Create.

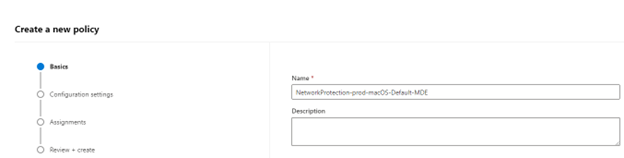

Na kartě Základy zadejte název profilu. Například:

SysExt-prod-macOS-Default-MDE. Poté vyberte Další.Vyberte Další.

Na kartě Nastavení konfigurace rozbalte Rozšíření systému a do části Povolená rozšíření systému přidejte následující položky:

Identifikátor sady Identifikátor týmu com.microsoft.wdav.epsextUBF8T346G9com.microsoft.wdav.netextUBF8T346G9Pak vyberte Další.

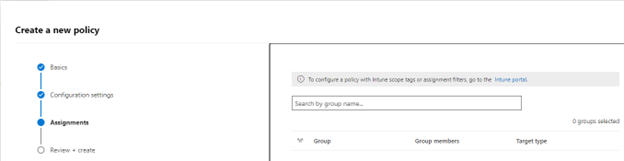

Na kartě Přiřazení přiřaďte profil ke skupině, ve které se nacházejí zařízení nebo uživatelé s macOS, nebo vyberte možnosti Přidat všechny uživatele a Přidat všechna zařízení . Pak vyberte Další.

Zkontrolujte konfigurační profil. Vyberte Vytvořit.

Krok 2: Filtr sítě

V rámci možností detekce a odezvy koncových bodů Microsoft Defender for Endpoint v systému macOS kontroluje provoz soketů a hlásí tyto informace portálu Microsoft 365 Defender. Následující zásady umožňují, aby tuto funkci provádělo síťové rozšíření.

Stáhněte si netfilter.mobileconfig z úložiště GitHub.

Konfigurace síťového filtru:

V části Konfigurační profily vyberte profil Create.

V části Platforma vyberte macOS.

V části Typ profilu vyberte Šablony.

V části Název šablony vyberte Vlastní.

Vyberte Vytvořit.

Na kartě Základy zadejte název profilu. Například:

NetFilter-prod-macOS-Default-MDE. Poté vyberte Další.Na kartě Nastavení konfigurace zadejte název vlastního konfiguračního profilu . Například:

NetFilter-prod-macOS-Default-MDE.Zvolte kanál nasazení a pak vyberte Další.

Vyberte Další.

Na kartě Přiřazení přiřaďte profil skupině, ve které se nacházejí zařízení a/nebo uživatelé s macOS, nebo Všichni uživatelé a Všechna zařízení.

Zkontrolujte konfigurační profil. Vyberte Vytvořit.

Krok 3: Úplný přístup k disku

Poznámka

Počínaje macOS Catalina (10.15) nebo novějším, aby se zajistilo soukromí pro koncové uživatele, vytvořilo FDA (Full Disk Access). PovoleníM TCC (transparentnost, vyjádření souhlasu & řízení) prostřednictvím řešení pro mobilní Správa zařízení, jako je Intune, se eliminuje riziko, že Defender for Endpoint ztratí plnou autorizaci přístupu k disku, aby fungoval správně.

Tento konfigurační profil uděluje úplný přístup k disku Microsoft Defender for Endpoint. Pokud jste dříve nakonfigurovali Microsoft Defender for Endpoint prostřednictvím Intune, doporučujeme aktualizovat nasazení pomocí tohoto konfiguračního profilu.

Stáhněte si soubor fulldisk.mobileconfig z úložiště GitHub.

Konfigurace úplného přístupu k disku:

V Centru pro správu Intune v části Konfigurační profily vyberte profil Create.

V části Platforma vyberte macOS.

V části Typ profilu vyberte Šablony.

V části Název šablony vyberte Vlastní. Pak vyberte Create

Vyberte Vytvořit.

Na kartě Základy zadejte název profilu. Například:

Background_Services-prod-macOS-Default-MDE.Vyberte Další.

Na kartě Nastavení konfigurace zadejte název vlastního konfiguračního profilu . Například:

background_services.mobileconfig.Zvolte kanál nasazení a pak vyberte Další.

Vyberte soubor konfiguračního profilu.

Na kartě Přiřazení přiřaďte profil skupině, ve které se nacházejí zařízení a/nebo uživatelé s macOS, nebo Všichni uživatelé a Všechna zařízení.

Zkontrolujte konfigurační profil. Vyberte Vytvořit.

Poznámka

Úplný přístup k disku udělený prostřednictvím konfiguračního profilu Apple MDM se neprojeví v Nastavení systému => Ochrana osobních údajů & Zabezpečení => Úplný přístup k disku.

Krok 4: Služby na pozadí

Upozornění

macOS 13 (Ventura) obsahuje nová vylepšení ochrany osobních údajů. Počínaje touto verzí se aplikace ve výchozím nastavení nedají spustit na pozadí bez výslovného souhlasu. Microsoft Defender for Endpoint musí proces démona spustit na pozadí. Tento konfigurační profil uděluje službě na pozadí oprávnění k Microsoft Defender for Endpoint. Pokud jste dříve nakonfigurovali Microsoft Defender for Endpoint prostřednictvím Microsoft Intune, doporučujeme aktualizovat nasazení pomocí tohoto konfiguračního profilu.

Stáhněte si background_services.mobileconfig z úložiště GitHub.

Konfigurace služeb na pozadí:

V části Konfigurační profily vyberte profil Create.

V části Platforma vyberte macOS.

V části Typ profilu vyberte Šablony.

V části Název šablony vyberte Vlastní a pak vyberte Create.

Na kartě Základy zadejte název profilu. Například:

BackgroundServices-prod-macOS-Default-MDE.Vyberte Další.

Na kartě Nastavení konfigurace zadejte název vlastního konfiguračního profilu . Například:

background_services.mobileconfig.Zvolte kanál nasazení.

Vyberte Další.

Vyberte soubor konfiguračního profilu.

Na kartě Přiřazení přiřaďte profil skupině, ve které se nacházejí zařízení a/nebo uživatelé s macOS, nebo Všichni uživatelé a Všechna zařízení.

Zkontrolujte konfigurační profil. Vyberte Vytvořit.

Krok 5: Oznámení

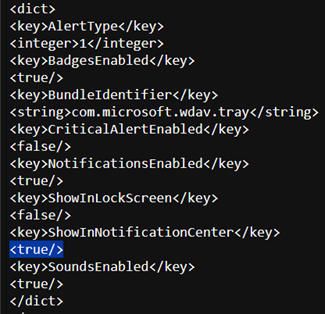

Tento profil umožňuje Microsoft Defender for Endpoint v systémech macOS a Microsoft AutoUpdate zobrazovat oznámení v uživatelském rozhraní.

Stáhněte si notif.mobileconfig z úložiště GitHub.

Pokud chcete vypnout oznámení pro koncové uživatele, můžete v souboru notif.mobileconfig změnit možnost Show NotificationCenter z true na false .

Konfigurace oznámení:

V části Konfigurační profily vyberte profil Create.

V části Platforma vyberte macOS.

V části Typ profilu vyberte Šablony.

V části Název šablony vyberte Vlastní.

Vyberte Vytvořit.

Na kartě Základy zadejte název profilu. Například:

BackgroundServices-prod-macOS-Default-MDE.Vyberte Další.

Na kartě Nastavení konfigurace zadejte název vlastního konfiguračního profilu . Například:

Notif.mobileconfig.Zvolte kanál nasazení a pak vyberte Další.

Vyberte soubor konfiguračního profilu.

Na kartě Přiřazení přiřaďte profil skupině, ve které se nacházejí zařízení a/nebo uživatelé s macOS, nebo Všichni uživatelé a Všechna zařízení.

Zkontrolujte konfigurační profil. Vyberte Vytvořit.

Krok 6: Nastavení přístupnosti

Tento profil slouží k povolení přístupu Microsoft Defender for Endpoint v systému macOS k nastavení přístupnosti v systému Apple macOS High Sierra (10.13.6) a novějších.

Stáhněte si accessibility.mobileconfig z úložiště GitHub.

V části Konfigurační profily vyberte profil Create.

V části Platforma vyberte macOS.

V části Typ profilu vyberte Šablony.

V části Název šablony vyberte Vlastní.

Vyberte Vytvořit.

Na kartě Základy zadejte název profilu. Například:

Accessibility-prod-macOS-Default-MDE.Vyberte Další.

Na kartě Nastavení konfigurace zadejte název vlastního konfiguračního profilu . Například:

Accessibility.mobileconfig.Zvolte kanál nasazení.

Vyberte Další.

Vyberte soubor konfiguračního profilu.

Na kartě Přiřazení přiřaďte profil skupině, ve které se nacházejí zařízení a/nebo uživatelé s macOS, nebo Všichni uživatelé a Všechna zařízení.

Zkontrolujte konfigurační profil. Vyberte Vytvořit.

Krok 7: Oprávnění Bluetooth

Upozornění

macOS 14 (Sonoma) obsahuje nová vylepšení ochrany osobních údajů. Počínaje touto verzí nemají aplikace ve výchozím nastavení přístup k Bluetooth bez výslovného souhlasu. Microsoft Defender for Endpoint ho používá, pokud nakonfigurujete zásady Bluetooth pro Řízení zařízení.

Stáhněte si bluetooth.mobileconfig z úložiště GitHub a pomocí stejného pracovního postupu jako v nastavení přístupnosti výše povolte přístup přes Bluetooth.

Poznámka

Bluetooth udělený prostřednictvím konfiguračního profilu Apple MDM se neprojeví v Nastavení systému => Ochrana osobních údajů & Zabezpečení => Bluetooth.

Krok 8: Microsoft AutoUpdate

Tento profil slouží k aktualizaci Microsoft Defender for Endpoint v systému macOS přes Microsoft AutoUpdate (MAU). Pokud nasazujete Microsoft Defender for Endpoint v systému macOS, máte možnosti získat aktualizovanou verzi aplikace (Aktualizace platformy), které jsou v různých kanálech uvedených tady:

- Beta verze (účastníci programu Insider Fast)

- Aktuální kanál (Preview, Účastníci programu Insider-Slow)

- Aktuální kanál (produkční)

Další informace najdete v tématu Nasazení aktualizací pro Microsoft Defender for Endpoint v macOS.

Stáhněte si AutoUpdate2.mobileconfig z úložiště GitHub.

Poznámka

Ukázka AutoUpdate2.mobileconfig z úložiště GitHub má nastavenou hodnotu Current Channel (Produkční).

V části Konfigurační profily vyberte profil Create.

V části Platforma vyberte macOS.

V části Typ profilu vyberte Šablony.

V části Název šablony vyberte Vlastní.

Vyberte Vytvořit.

Na kartě Základy zadejte název profilu. Například

MDATP onboarding for MacOSa pak vyberte Další.Na kartě Nastavení konfigurace zadejte název vlastního konfiguračního profilu . Například:

com.microsoft.autoupdate2.mobileconfig.Zvolte kanál nasazení.

Vyberte Další.

Vyberte soubor konfiguračního profilu.

Na kartě Přiřazení přiřaďte profil skupině, ve které se nacházejí zařízení a/nebo uživatelé s macOS, nebo Všichni uživatelé a Všechna zařízení.

Zkontrolujte konfigurační profil. Vyberte Vytvořit.

Krok 9: Microsoft Defender for Endpoint nastavení konfigurace

V tomto kroku přejdeme k předvolbám, které vám umožní nakonfigurovat antimalwarové zásady a zásady EDR pomocí portálu Microsoft Defender XDR (https://security.microsoft.com) nebo Microsoft Intune (https://intune.microsoft.com).

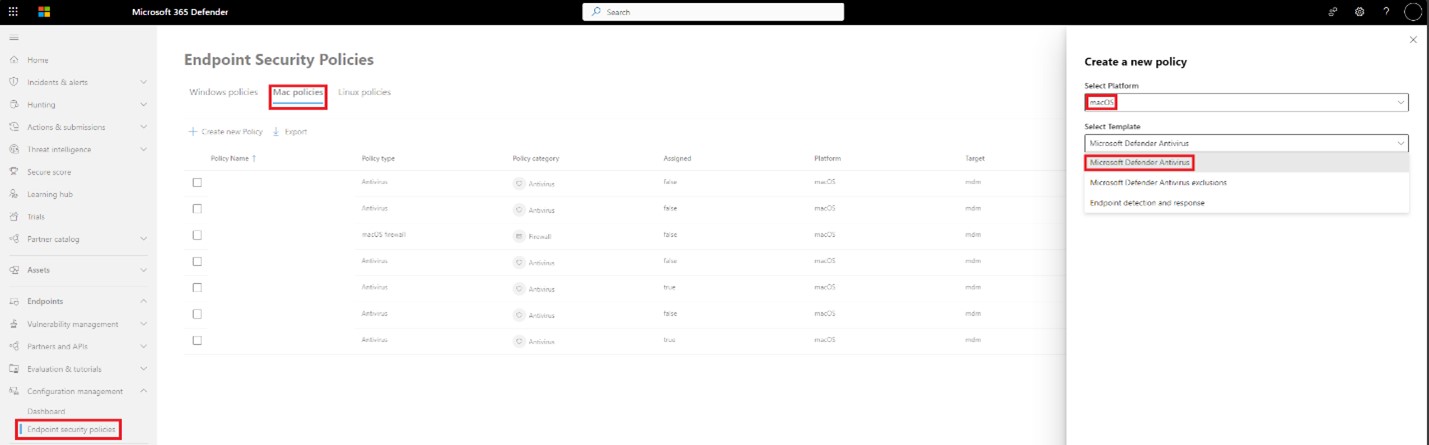

9a. Nastavení zásad pomocí portálu Microsoft Defender

Než nastavíte zásady zabezpečení pomocí Microsoft Defender for Endpoint Správy nastavení zabezpečení, projděte si téma Konfigurace Microsoft Defender for Endpoint v Intune.

Na portálu Microsoft Defender přejděte na Správa> konfiguraceZásady> zabezpečení koncových bodů proMac>Create nové zásady.

V části Vybrat platformu vyberte macOS.

V části Vybrat šablonu zvolte šablonu a vyberte Create Zásady.

Zadejte název a popis zásady a pak vyberte Další.

Na kartě Přiřazení přiřaďte profil skupině, ve které se nacházejí zařízení a/nebo uživatelé s macOS, nebo Všichni uživatelé a Všechna zařízení.

Další informace o správě nastavení zabezpečení najdete tady:

- Správa Microsoft Defender for Endpoint na zařízeních pomocí Microsoft Intune

- Správa nastavení zabezpečení pro Windows, macOS a Linux nativně v Defenderu for Endpoint

Důležité

Zásady nastavené prostřednictvím Intune budou mít přednost před správou nastavení zabezpečení Microsoft Defender for Endpoint.

Nastavení zásad pomocí Microsoft Intune

Nastavení zabezpečení pro Microsoft Defender for Endpoint v systému macOS můžete spravovat v části Nastavení předvoleb v Microsoft Intune.

Další informace najdete v tématu Nastavení předvoleb pro Microsoft Defender for Endpoint na Macu.

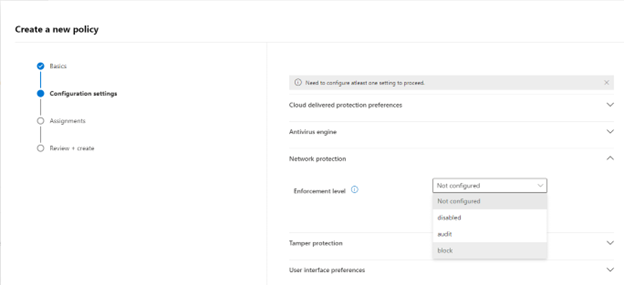

Krok 10: Ochrana sítě pro Microsoft Defender for Endpoint v systému macOS

Na portálu Microsoft Defender:

Přejděte na Správa> konfigurace Zásady >zabezpečení koncových bodůZásady> pro Mac Create nové zásady.

V části Vybrat platformu vyberte macOS.

V části Vybrat šablonu vyberte Microsoft Defender Antivirus a vyberte Create Zásady.

Na kartě Základy zadejte Název a Popis zásady. Vyberte Další.

Na kartě Nastavení konfigurace v části Ochrana sítě vyberte úroveň vynucení. Vyberte Další.

Na kartě Přiřazení přiřaďte profil skupině, ve které se nacházejí zařízení a/nebo uživatelé s macOS, nebo Všichni uživatelé a Všechna zařízení.

Zkontrolujte zásady v části Revize a Create a vyberte Uložit.

Tip

Ochranu sítě můžete také nakonfigurovat tak, že připojíte informace z části Ochrana sítě, abyste zabránili připojení macOS ke špatným lokalitám k souboru .mobileconig z kroku 8.

Krok 11: Ovládání zařízení pro Microsoft Defender for Endpoint v systému macOS

Pokud chcete nastavit Ovládací prvek zařízení pro Microsoft Defender for Endpoint v systému macOS, postupujte podle pokynů v tématu:

Krok 12: Ochrana před únikem informací (DLP) pro koncový bod

Pokud chcete nastavit ochranu před únikem informací (DLP) služby Purview pro koncový bod v systému macOS, postupujte podle kroků v tématu Onboard and offboarding zařízení s macOS do řešení pro dodržování předpisů pomocí Microsoft Intune.

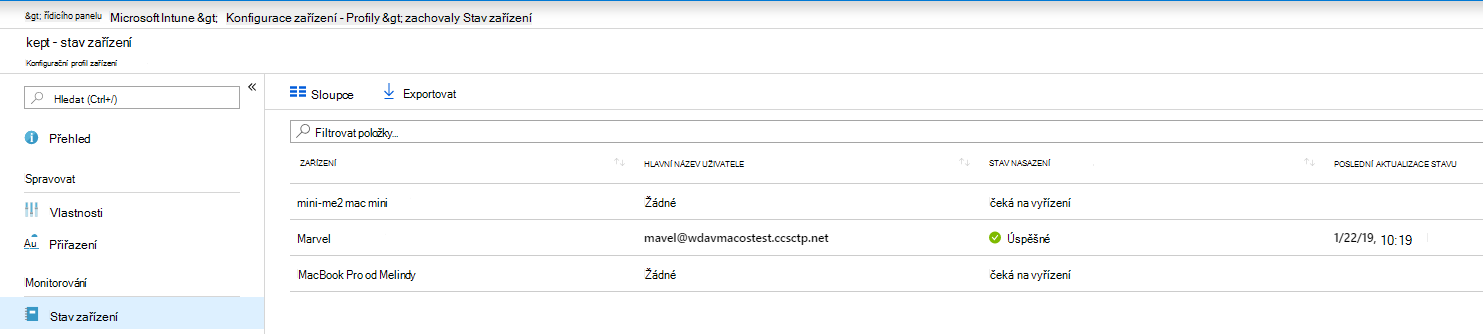

Krok 13: Kontrola stavu PList (.mobileconfig)

Po dokončení konfigurace profilu budete moct zkontrolovat stav zásad.

Zobrazit stav

Jakmile se změny Intune rozšíří do zaregistrovaných zařízení, uvidíte je v části Monitorování>stavu zařízení:

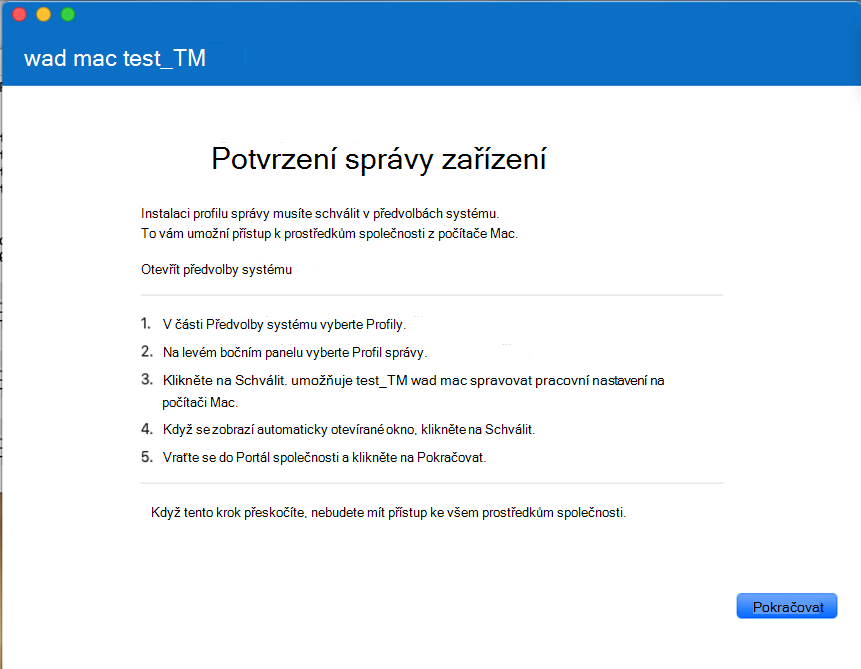

Nastavení klientského zařízení

Pro zařízení mac stačí standardní Portál společnosti instalace.

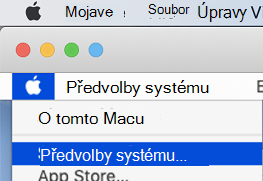

Potvrďte správu zařízení.

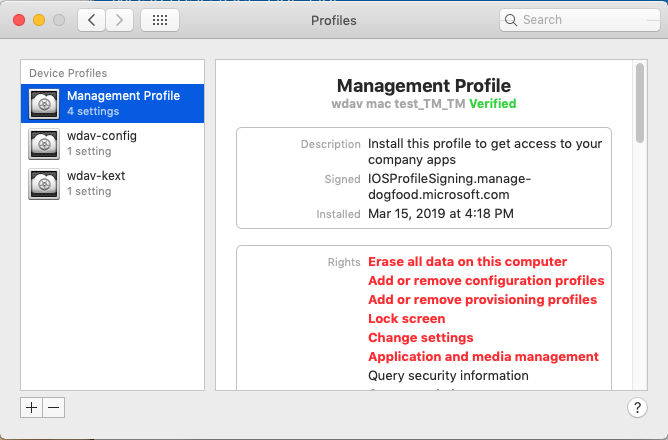

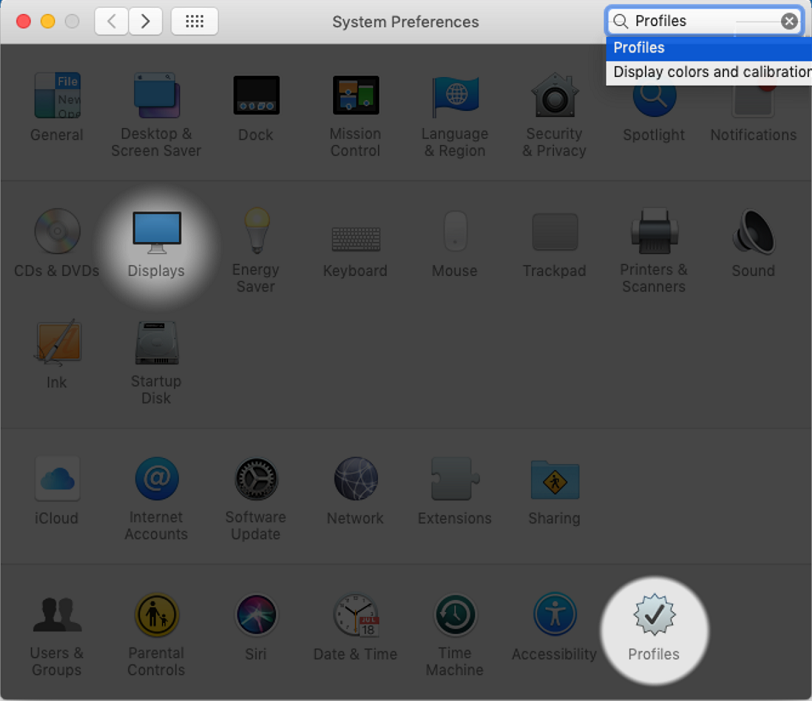

Vyberte Otevřít předvolby systému, v seznamu vyhledejte profil správy a vyberte Schválit.... Váš profil správy se zobrazí jako Ověřený:

Vyberte Pokračovat a dokončete registraci.

Teď můžete zaregistrovat více zařízení. Můžete je také zaregistrovat později po dokončení konfigurace zřizovacího systému a balíčků aplikací.

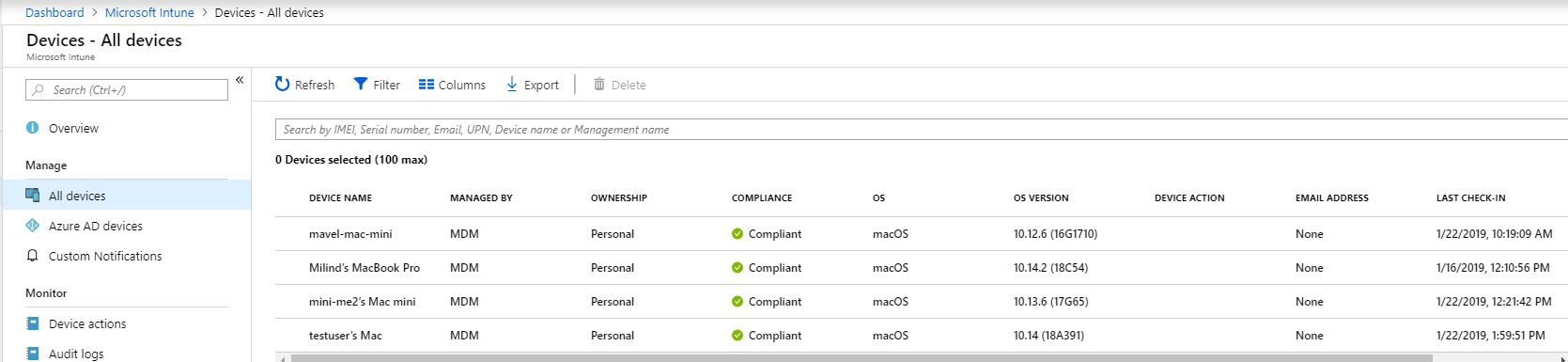

V Intune otevřete Spravovat>zařízení>Všechna zařízení. Tady uvidíte své zařízení mezi uvedenými:

Ověření stavu klientského zařízení

Po nasazení konfiguračních profilů do vašich zařízeníotevřete profilypředvoleb> systému na zařízení Mac.

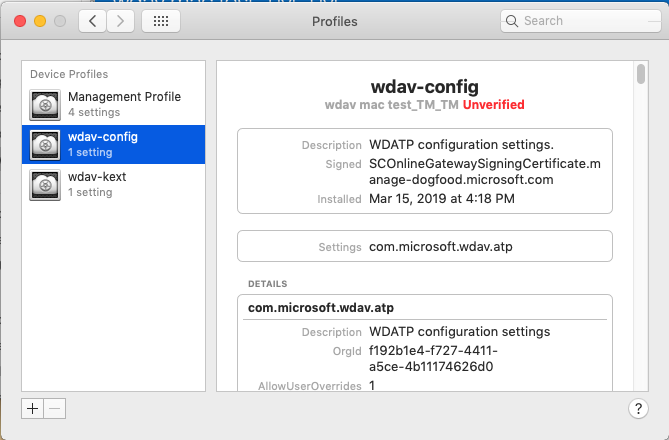

Ověřte, že jsou k dispozici a nainstalovány následující konfigurační profily. Profil správy by měl být profil Intune systému. Wdav-config a wdav-kext jsou systémové konfigurační profily, které byly přidány v Intune:

V pravém horním rohu by se také měla zobrazit ikona Microsoft Defender for Endpoint.

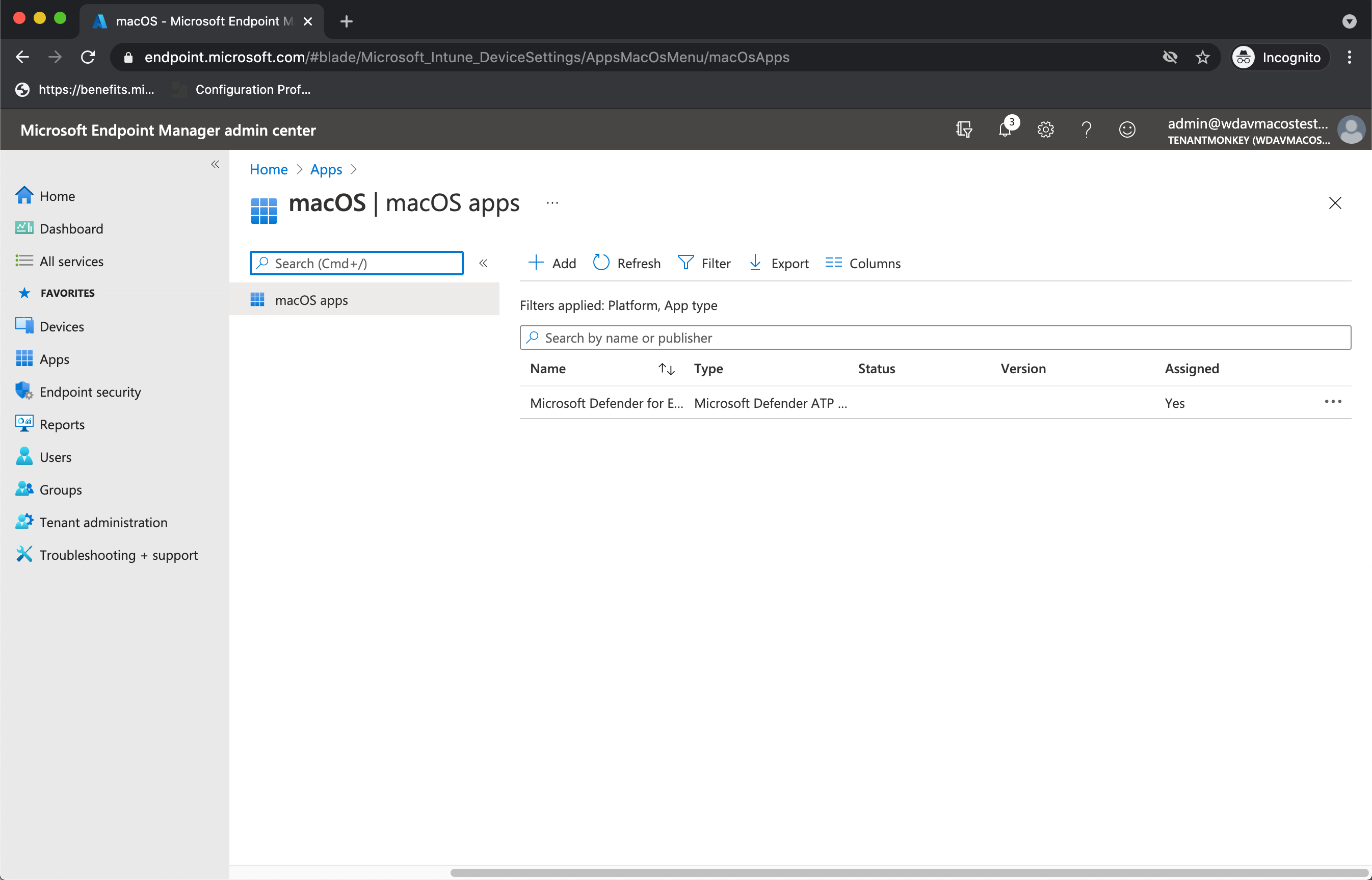

Krok 14: Publikování aplikace

Tento krok umožňuje nasazení Microsoft Defender for Endpoint na zaregistrované počítače.

V Centru pro správu Microsoft Intune otevřete Aplikace.

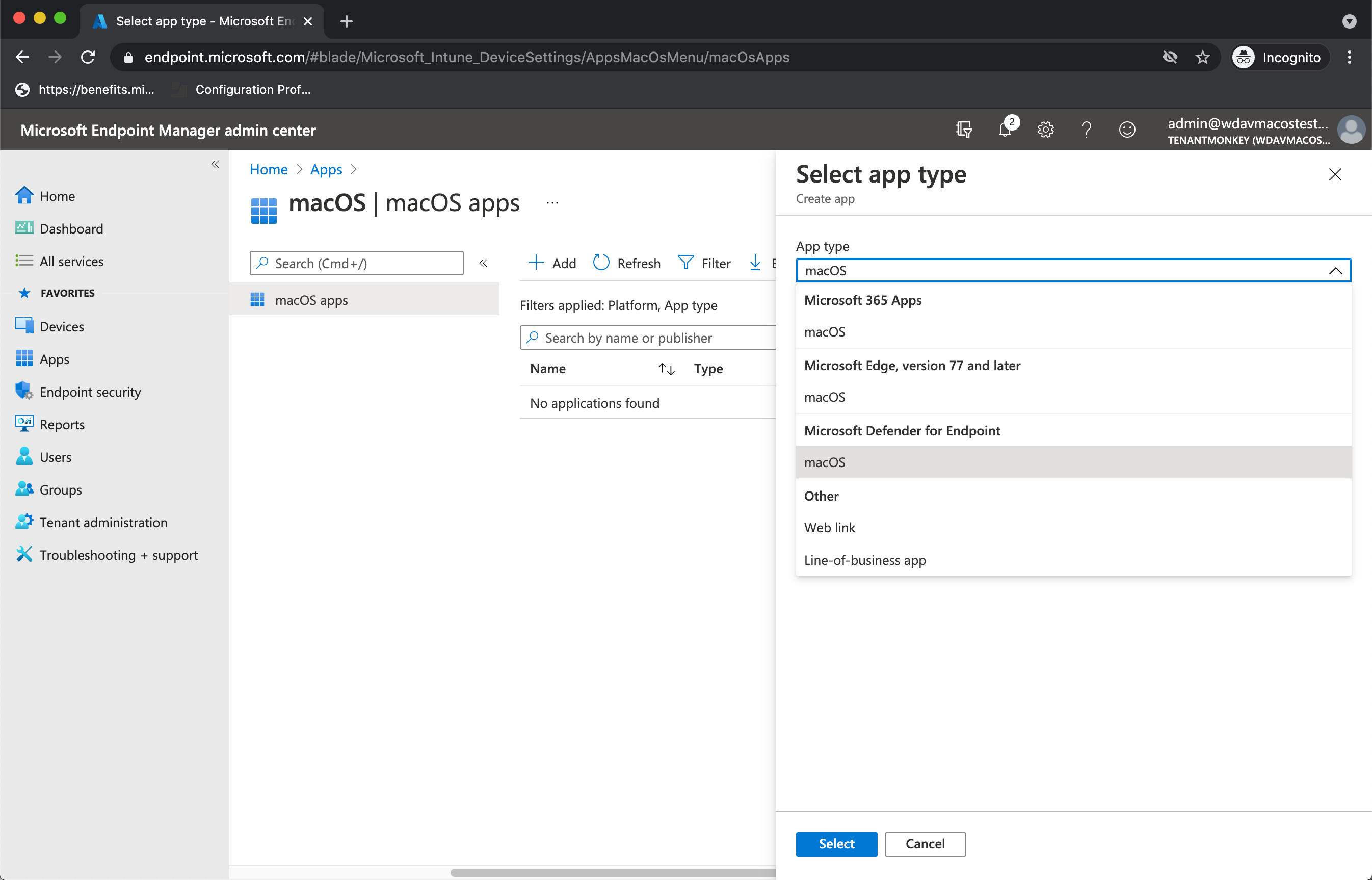

Vyberte Podle platformy>macOS>Přidat.

V části Typ aplikace vyberte macOS. Vyberte Vybrat.

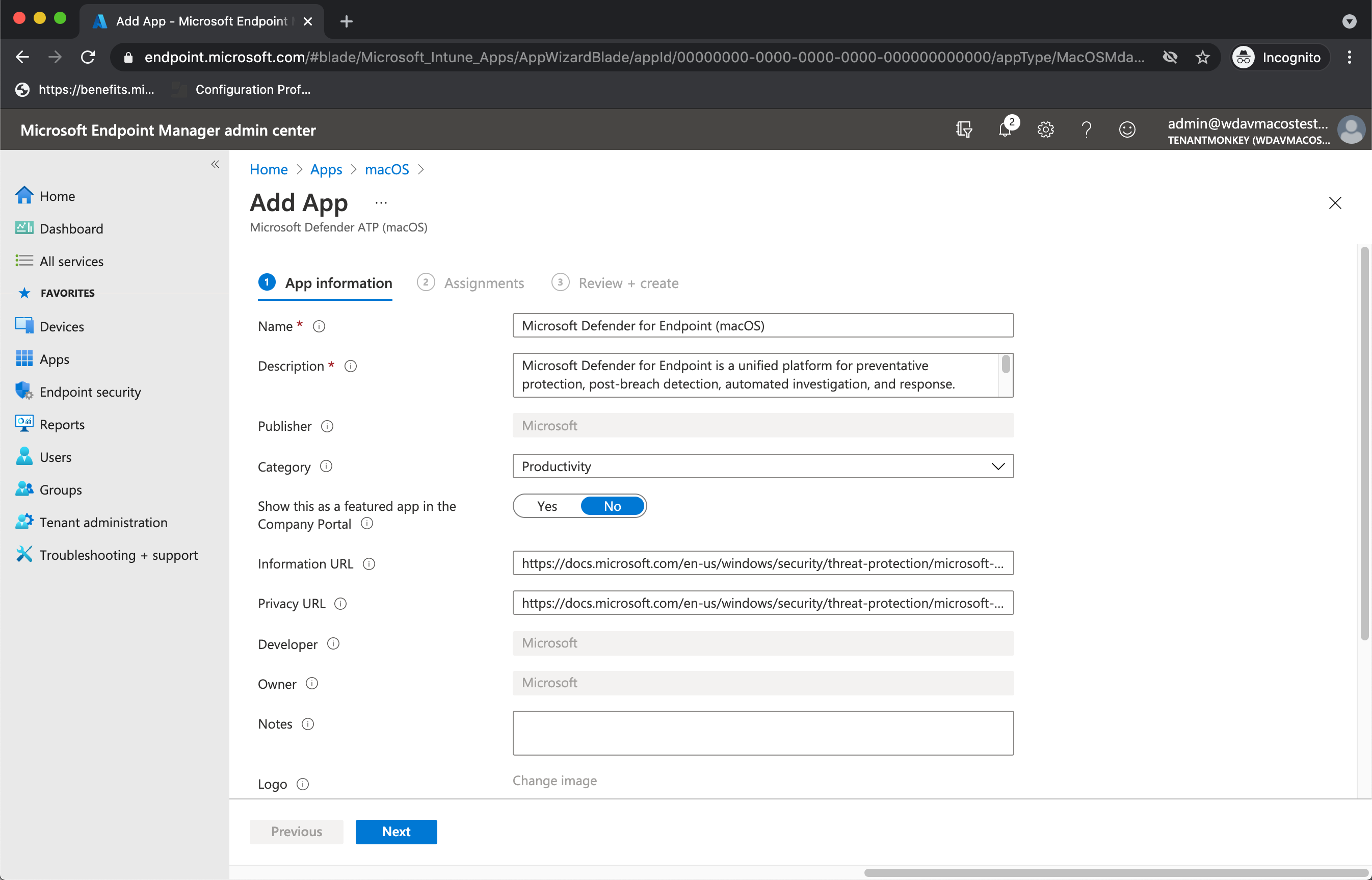

Na stránce Informace o aplikaci ponechte výchozí hodnoty a vyberte Další.

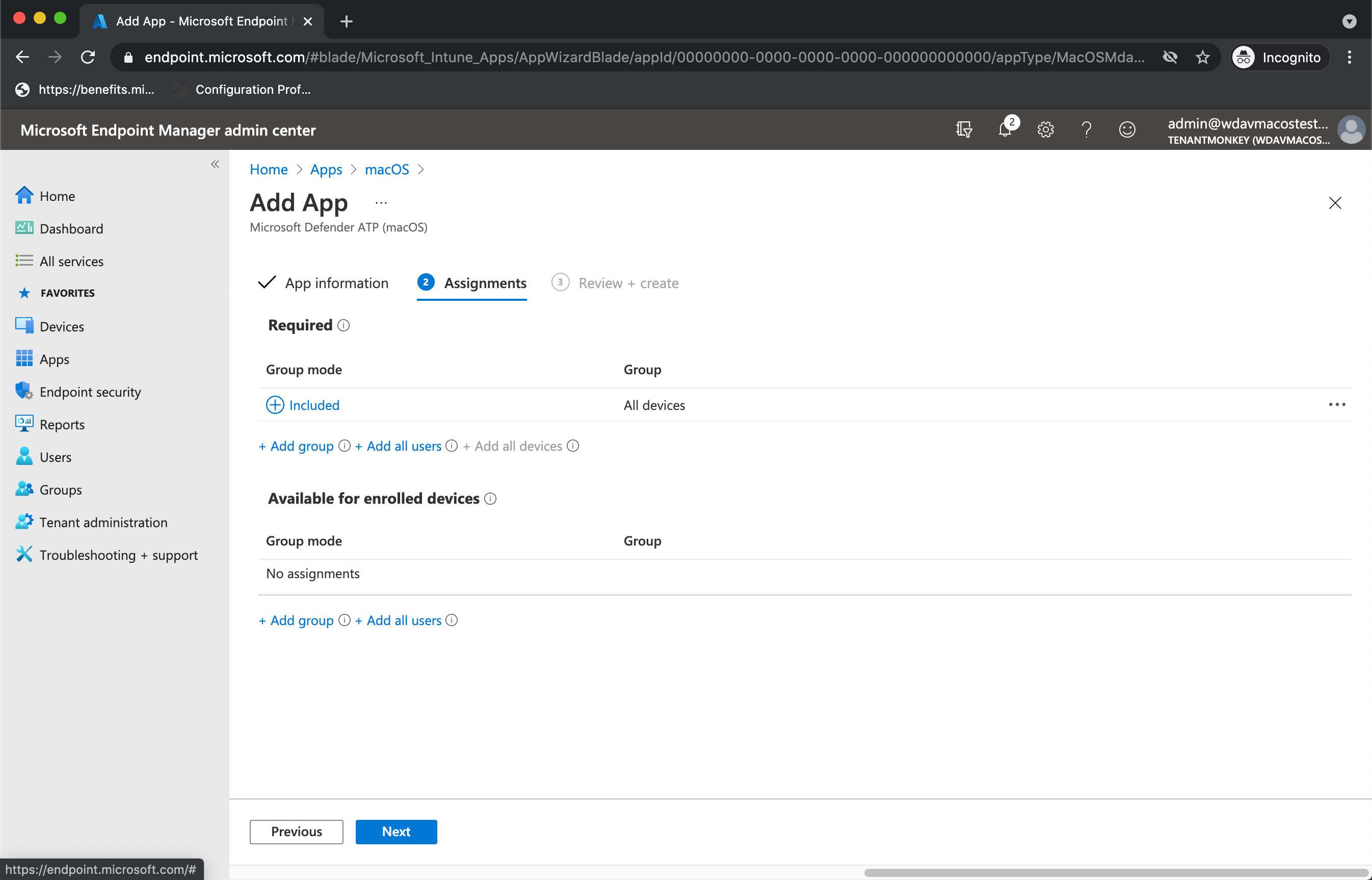

Na kartě Zadání vyberte Další.

Zkontrolujte a Create. V seznamu všech aplikací si ji můžete prohlédnout v části Aplikace>podle platformy>macOS .

Další informace najdete v tématu Přidání Microsoft Defender for Endpoint do zařízení s macOS pomocí Microsoft Intune.

Důležité

Pro úspěšnou konfiguraci systému byste měli vytvořit a nasadit konfigurační profily ve výše uvedeném pořadí (krok 1–13).

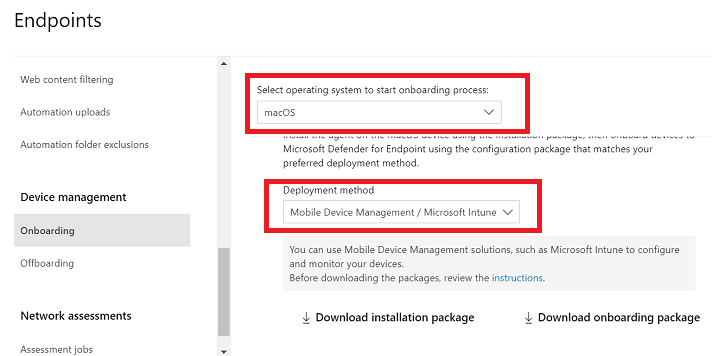

Krok 15: Stažení balíčku pro onboarding

Stažení onboardingových balíčků z portálu Microsoft 365 Defender:

Na portálu Microsoft 365 Defender přejděte na Nastavení>Koncové body>Onboardingsprávy> zařízení.

Nastavte operační systém na macOS a metodu nasazení na Mobilní Správa zařízení / Microsoft Intune.

Vyberte Stáhnout onboardingový balíček. Uložte ho jako WindowsDefenderATPOnboardingPackage.zip do stejného adresáře.

Extrahujte obsah souboru .zip:

unzip WindowsDefenderATPOnboardingPackage.zip

Archive: WindowsDefenderATPOnboardingPackage.zip

warning: WindowsDefenderATPOnboardingPackage.zip appears to use backslashes as path separators

inflating: intune/kext.xml

inflating: intune/WindowsDefenderATPOnboarding.xml

inflating: jamf/WindowsDefenderATPOnboarding.plist

Krok 16: Nasazení balíčku pro připojování

Tento profil obsahuje informace o licencích pro Microsoft Defender for Endpoint.

Nasazení onboardingového balíčku:

V části Konfigurační profily vyberte profil Create.

V části Platforma vyberte macOS.

V části Typ profilu vyberte Šablony.

V části Název šablony vyberte Vlastní.

Vyberte Vytvořit.

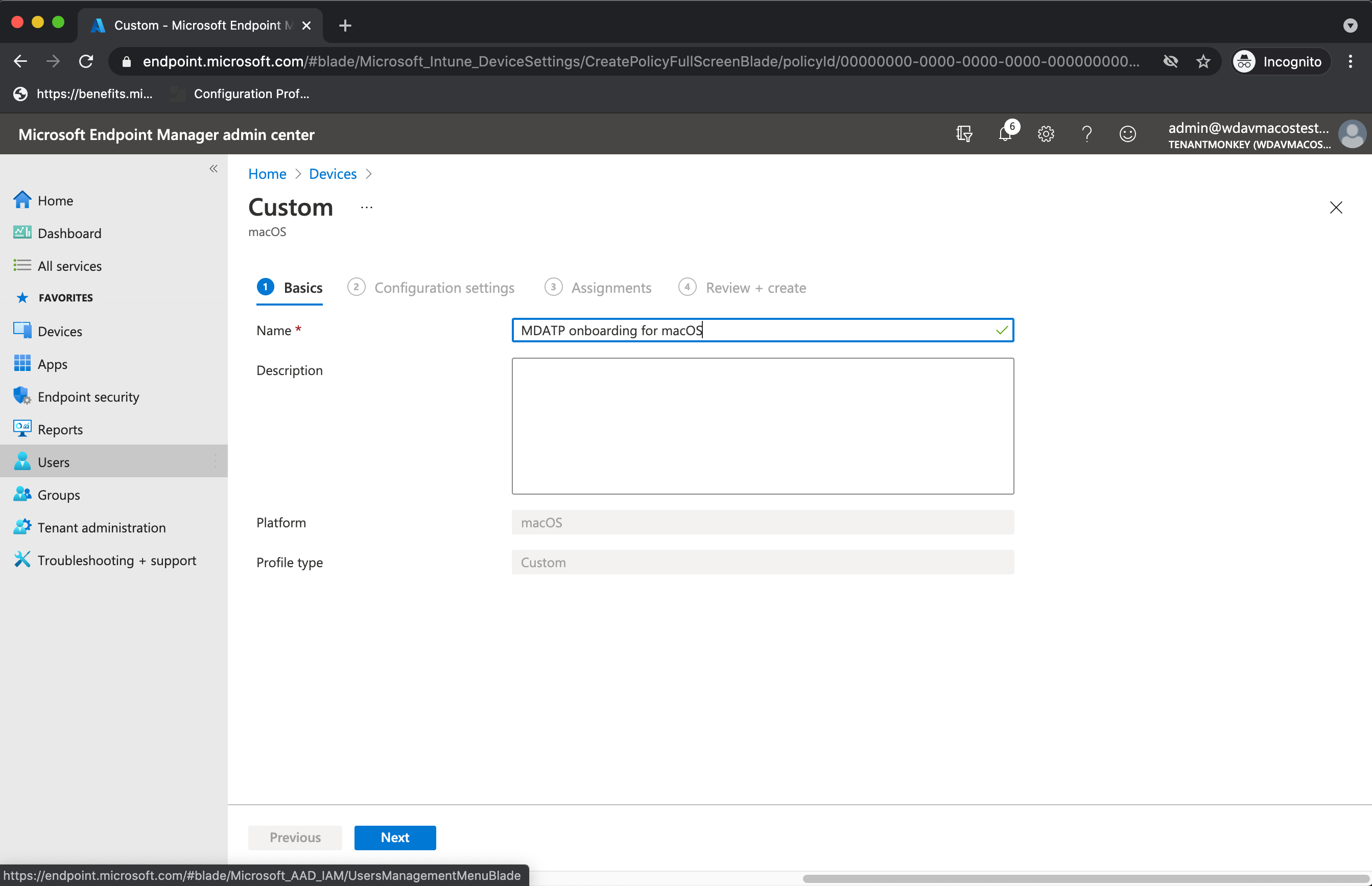

Na kartě Základy zadejte název profilu. Například:

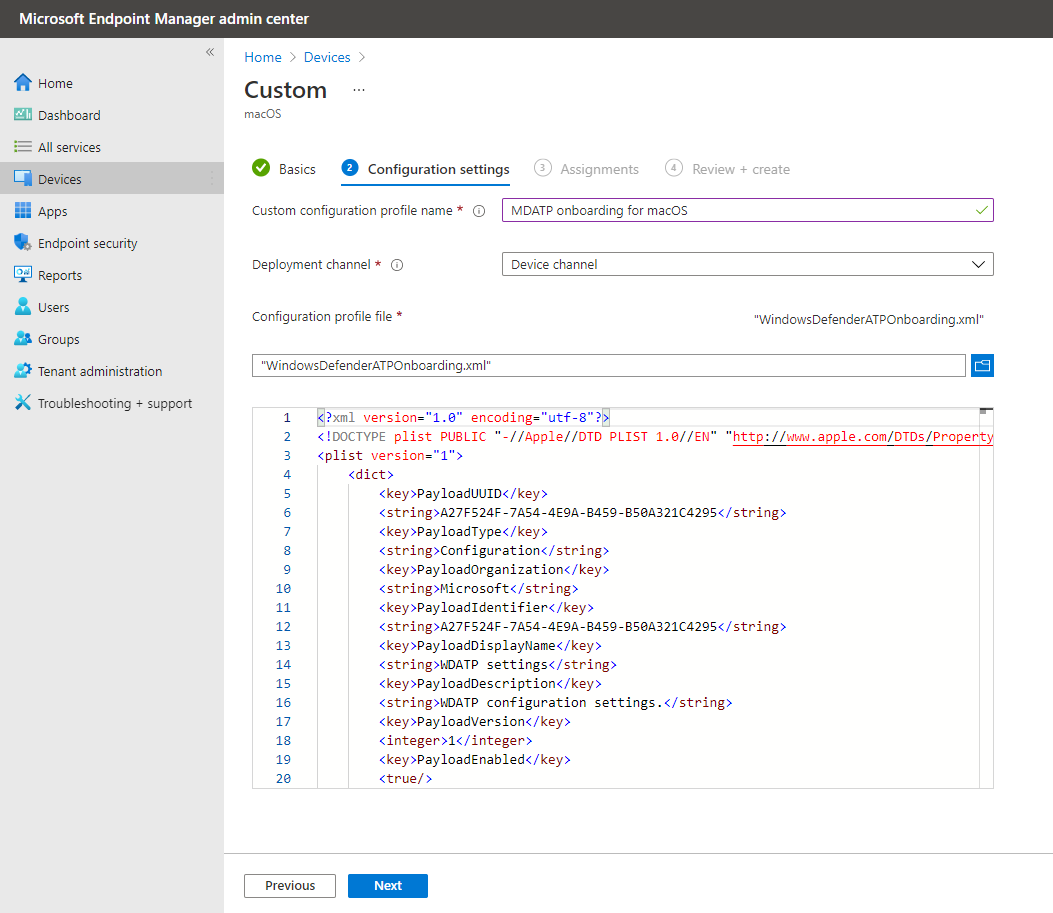

Autoupdate-prod-macOS-Default-MDE. Vyberte Další.Na kartě Nastavení konfigurace zadejte název vlastního konfiguračního profilu . Například:

Autoupdate.mobileconfig.Zvolte kanál nasazení.

Vyberte Další.

Vyberte soubor konfiguračního profilu.

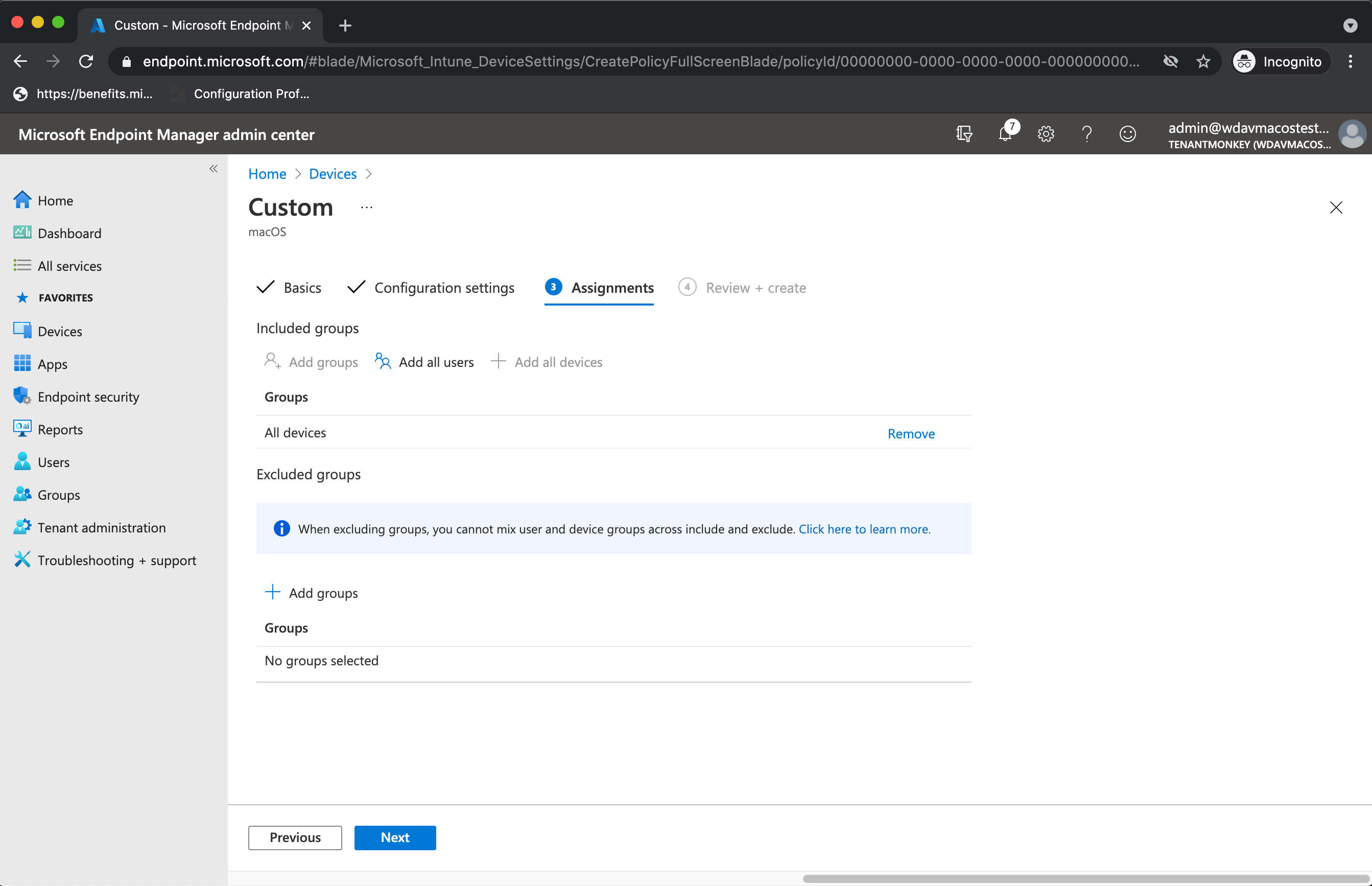

Na kartě Přiřazení přiřaďte profil skupině, ve které se nacházejí zařízení a/nebo uživatelé s macOS, nebo Všichni uživatelé a Všechna zařízení.

Zkontrolujte konfigurační profil. Vyberte Vytvořit.

OtevřeteKonfigurační profilyzařízení> a zobrazte vytvořený profil.

Krok 17: Ověření detekce antimalwaru

Projděte si následující článek, ve který otestujete kontrolu detekce antimalwarového softwaru: Antivirová detekce test pro ověření onboardingu zařízení a služby generování sestav.

Krok 18: Ověření detekce EDR

Projděte si následující článek, ve který otestujete kontrolu detekce EDR: Test detekce EDR pro ověření onboardingu zařízení a služby Reporting Services

Řešení problémů

Problém: Nenašla se žádná licence.

Řešení: Podle pokynů v tomto článku vytvořte profil zařízení pomocí WindowsDefenderATPOnboarding.xml.

Problémy s instalací protokolování

Informace o tom, jak najít automaticky vygenerovaný protokol vytvořený instalačním programem, když dojde k chybě, najdete v tématu Problémy s instalací protokolování .

Informace o postupech řešení potíží najdete tady:

- Řešení potíží s rozšířením systému v Microsoft Defender for Endpoint v macOS

- Řešení potíží s instalací Microsoft Defender for Endpoint v macOS

- Řešení potíží s licencemi pro Microsoft Defender for Endpoint v macOS

- Řešení potíží s připojením ke cloudu pro Microsoft Defender for Endpoint v macOS

- Řešení potíží s výkonem Microsoft Defender for Endpoint v macOS

Odinstalace

Podrobnosti o tom, jak odebrat Microsoft Defender for Endpoint v systému macOS z klientských zařízení, najdete v tématu Odinstalace.

Doporučený obsah

Přidání Microsoft Defender for Endpoint do zařízení s macOS pomocí Microsoft Intune

Přečtěte si o přidávání Microsoft Defender for Endpoint do zařízení s macOS pomocí Microsoft Intune.

Příklady zásad řízení zařízení pro Intune

Naučte se používat zásady řízení zařízení pomocí příkladů, které se dají použít s Intune.

Konfigurace funkcí Microsoft Defender for Endpoint v iOSu

Popisuje, jak nasadit Microsoft Defender for Endpoint na funkce iOS.

Nasazení Microsoft Defender for Endpoint v iOSu pomocí Microsoft Intune

Popisuje, jak nasadit Microsoft Defender for Endpoint v iOSu pomocí aplikace.

Konfigurace Microsoft Defender for Endpoint v Microsoft Intune

Popisuje připojení k Defenderu for Endpoint, onboarding zařízení, přiřazení dodržování předpisů pro úrovně rizik a zásady podmíněného přístupu.

Řešení potíží a vyhledání odpovědí na nejčastější dotazy související s Microsoft Defender for Endpoint v iOSu

Řešení potíží a nejčastější dotazy – Microsoft Defender for Endpoint v iOSu.

Konfigurace funkcí aplikace Microsoft Defender for Endpoint v systému Android

Popisuje, jak nakonfigurovat Microsoft Defender for Endpoint v Androidu.

Správa Defenderu for Endpoint na zařízeních s Androidem v Intune – Azure

Nakonfigurujte Microsoft Defender for Endpoint webovou ochranu na zařízeních s Androidem spravovaných službou Microsoft Intune.

Tip

Chcete se dozvědět více? Engage s komunitou Microsoft Security v naší technické komunitě: Microsoft Defender for Endpoint Tech Community.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro