Analyzátor výkonu pro Microsoft Defender Antivirus

Platí pro

- Plán 1 pro Microsoft Defender for Endpoint

- Plán 2 pro Microsoft Defender pro koncový bod

- Antivirová ochrana v programu Microsoft Defender

Platformy

- Windows

Microsoft Defender Antivirový analyzátor výkonu má následující požadavky:

- Podporované verze Windows:

- Windows 10

- Windows 11

- Windows Server 2016 a novější

- Windows Server 2012 R2 (při nasazení pomocí moderního sjednoceného řešení)

- Pro Windows Server 2012 R2 je potřeba sada Windows ADK (Windows Performance Toolkit). Stažení a instalace sady Windows ADK

- Verze platformy:

4.18.2108.7nebo novější - Verze PowerShellu: PowerShell verze 5.1, PowerShell ISE, vzdálený PowerShell (4.18.2201.10+), PowerShell 7.x (4.18.2201.10+)

Pokud u zařízení se systémem Microsoft Defender Antivirus dochází k problémům s výkonem, můžete pomocí Analyzátoru výkonu zvýšit výkon Microsoft Defender Antivirové ochrany. Analyzátor výkonu je nástroj příkazového řádku PowerShellu, který vám pomůže určit soubory, přípony souborů a procesy, které můžou způsobovat problémy s výkonem jednotlivých koncových bodů během antivirových kontrol. Informace shromážděné Analyzátorem výkonu můžete použít k posouzení problémů s výkonem a k použití nápravných akcí.

Podobně jako při provádění diagnostiky a servisu na vozidle, které má problémy s výkonem, vám analyzátor výkonu může pomoct zlepšit výkon Microsoft Defender antivirové ochrany.

Mezi možnosti analýzy patří:

- Hlavní cesty, které mají vliv na dobu kontroly

- Hlavní soubory, které mají vliv na dobu kontroly

- Hlavní procesy, které mají vliv na dobu kontroly

- Hlavní přípony souborů, které mají vliv na dobu kontroly

- Kombinace – například:

- top files per extension

- top paths per extension

- top processes per path

- top scans per file

- top scans per file per process

Proces vysoké úrovně pro spuštění analyzátoru výkonu zahrnuje následující kroky:

Spuštěním analyzátoru výkonu shromážděte záznam výkonu událostí Microsoft Defender Antivirové ochrany na koncovém bodu.

Poznámka

Výkon událostí Microsoft Defender Antivirové ochrany typu

Microsoft-Antimalware-Enginese zaznamenávají prostřednictvím analyzátoru výkonu.Analyzujte výsledky kontroly pomocí různých sestav záznamu.

Pokud chcete začít zaznamenávat systémové události, otevřete PowerShell v režimu správce a proveďte následující kroky:

Spuštěním následujícího příkazu spusťte nahrávání:

New-MpPerformanceRecording -RecordTo <recording.etl>where

-RecordToparametr určuje umístění úplné cesty, do kterého je uložen trasovací soubor. Další informace o rutinách najdete v tématu rutiny Microsoft Defender Antivirus.Pokud existují procesy nebo služby, o které se předpokládá, že ovlivňují výkon, reprodukujte situaci provedením příslušných úkolů.

Stisknutím klávesy ENTER záznam zastavíte a uložíte, nebo stisknutím Ctrl+C záznam zrušíte.

Analyzujte výsledky pomocí parametru analyzátoru výkonu

Get-MpPerformanceReport. Například při spuštění příkazuGet-MpPerformanceReport -Path <recording.etl> -TopFiles 3 -TopScansPerFile 10se uživateli zobrazí seznam prvních deseti kontrol pro první tři soubory, které mají vliv na výkon.Další informace o parametrech a možnostech příkazového řádku najdete v tématech New-MpPerformanceRecording a Get-MpPerformanceReport.

Poznámka

Pokud se při spuštění nahrávky zobrazí chyba "Záznam výkonu nelze spustit, protože záznam výkonu systému Windows už nahrává", spuštěním následujícího příkazu zastavte stávající trasování pomocí nového příkazu: wpr -cancel -instancename MSFT_MpPerformanceRecording.

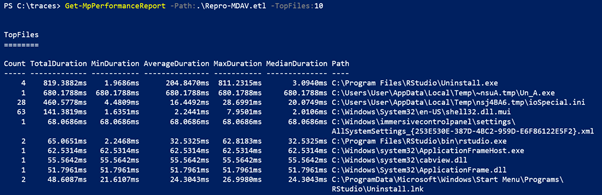

Na základě dotazu může uživatel zobrazit data o počtu kontrol, době trvání (celkem/min/průměr/maximum/medián), cestě, procesu a důvodu kontroly. Následující obrázek ukazuje ukázkový výstup pro jednoduchý dotaz na 10 nejlepších souborů pro dopad kontroly.

Výsledky analyzátoru výkonu je také možné exportovat a převést na soubor CSV nebo JSON. Tento článek obsahuje příklady, které popisují proces "exportu" a "převodu" prostřednictvím ukázkového kódu.

Od verze 4.18.2206.XDefenderu můžou uživatelé zobrazit informace o důvodu přeskakování kontroly ve SkipReason sloupci. Možné hodnoty:

- Nepřeskočeno

- Optimalizace (obvykle z důvodů výkonu)

- Uživatel byl vynechán (obvykle kvůli vyloučení sady uživatelů)

- Export:

(Get-MpPerformanceReport -Path .\Repro-Install.etl -Topscans 1000).TopScans | Export-CSV -Path .\Repro-Install-Scans.csv -Encoding UTF8 -NoTypeInformation

- Převod:

(Get-MpPerformanceReport -Path .\Repro-Install.etl -Topscans 100).TopScans | ConvertTo-Csv -NoTypeInformation

- Převod:

(Get-MpPerformanceReport -Path .\Repro-Install.etl -Topscans 1000).TopScans | ConvertTo-Json -Depth 1

Pokud chcete zajistit strojově čitelný výstup pro export s jinými systémy zpracování dat, doporučujeme použít -Raw parametr pro Get-MpPerformanceReport. Další podrobnosti najdete v následujících částech.

Tip

Chcete se dozvědět více? Engage s komunitou Microsoft Security v naší technické komunitě: Microsoft Defender for Endpoint Tech Community.