Co je správa aplikací v Microsoft Entra ID?

Správa aplikací v Microsoft Entra ID je proces vytváření, konfigurace, správy a monitorování aplikací v cloudu. Když je aplikace zaregistrovaná v tenantovi Microsoft Entra, můžou k ní uživatelé, kteří jsou k ní již přiřazeni, bezpečně přistupovat. Mnoho typů aplikací lze zaregistrovat v Microsoft Entra ID. Další informace najdete v tématu Typy aplikací pro platformu Microsoft Identity Platform.

V tomto článku se seznámíte s těmito důležitými aspekty správy životního cyklu aplikace:

- Vývoj, přidání nebo připojení – v závislosti na tom, jestli vyvíjíte vlastní aplikaci, používáte předintegrovanou aplikaci nebo se připojujete k místní aplikaci, můžete použít různé cesty.

- Správa přístupu – Přístup je možné spravovat pomocí jednotného přihlašování (SSO), přiřazování prostředků, definování způsobu udělení a souhlasu s přístupem a používáním automatizovaného zřizování.

- Konfigurace vlastností – Nakonfigurujte požadavky pro přihlášení k aplikaci a způsob znázornění aplikace na uživatelských portálech.

- Zabezpečení aplikace – Správa konfigurace oprávnění, vícefaktorového ověřování, podmíněného přístupu, tokenů a certifikátů

- Řízení a monitorování – Správa interakce a kontrola aktivity pomocí správy nároků a vytváření sestav a monitorování prostředků

- Vyčištění – Pokud už vaše aplikace není potřebná, vyčistěte tenanta odebráním přístupu a odstraněním.

Vývoj, přidání nebo připojení

Existuje několik způsobů, jak můžete spravovat aplikace v Microsoft Entra ID. Nejjednodušší způsob, jak začít spravovat aplikaci, je použít předem integratovanou aplikaci z galerie Microsoft Entra. Vývoj vlastní aplikace a její registrace v Microsoft Entra ID je možnost, nebo můžete pokračovat v používání místní aplikace.

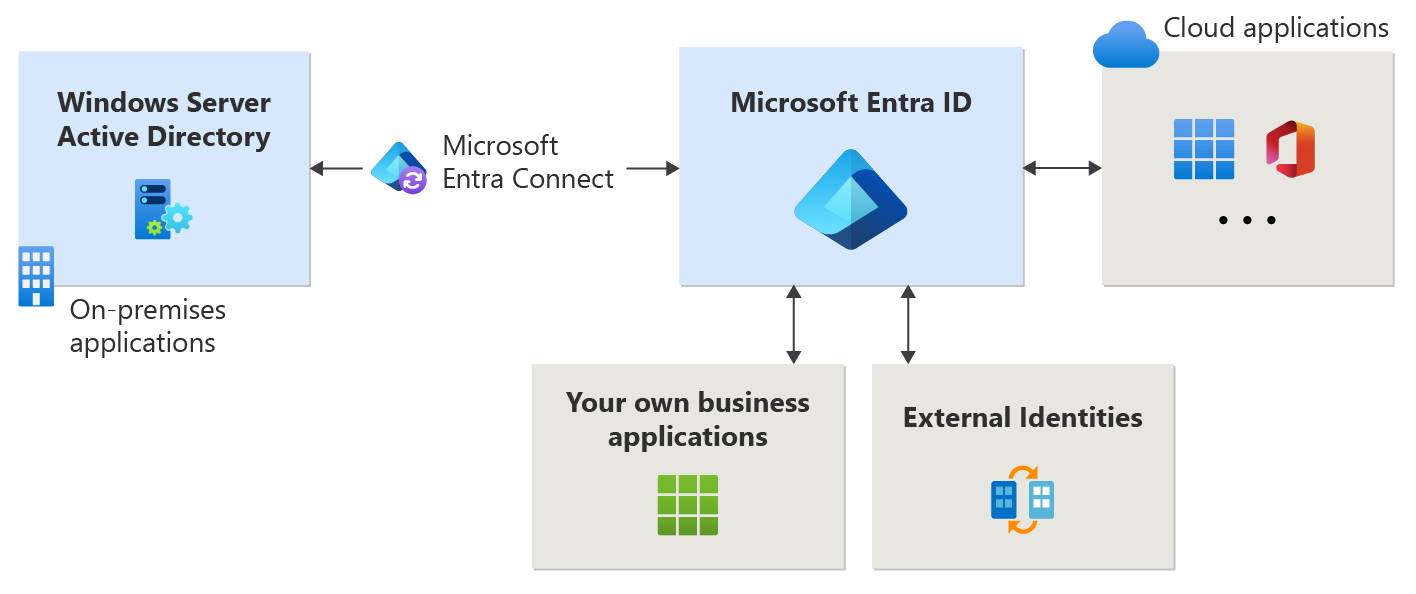

Následující obrázek ukazuje, jak tyto aplikace komunikují s MICROSOFT Entra ID.

Předintegrované aplikace

Řada aplikací je již předem integrovaná (viz "Cloudové aplikace" na předchozím obrázku tohoto článku) a lze ji nastavit s minimálním úsilím. Každá aplikace v galerii Microsoft Entra má k dispozici článek, který ukazuje kroky potřebné ke konfiguraci aplikace. Jednoduchý příklad přidání aplikace do tenanta Microsoft Entra z galerie najdete v rychlém startu: Přidání podnikové aplikace.

Vaše vlastní aplikace

Pokud vyvíjíte vlastní obchodní aplikaci, můžete ji zaregistrovat u Microsoft Entra ID, abyste mohli využívat funkce zabezpečení, které tenant poskytuje. Aplikaci můžete zaregistrovat v registracích aplikací nebo ji můžete zaregistrovat pomocí odkazu Vytvořit vlastní aplikaci při přidávání nové aplikace v podnikových aplikacích. Zvažte, jak se ve vaší aplikaci implementuje ověřování pro integraci s ID Microsoft Entra.

Pokud chcete aplikaci zpřístupnit prostřednictvím galerie, můžete odeslat žádost o jeho zpřístupnění.

Místní aplikace

Pokud chcete dál používat místní aplikaci, ale využijte výhod toho, co Microsoft Entra ID nabízí, připojte ho k Microsoft Entra ID pomocí proxy aplikace Microsoft Entra. proxy aplikací je možné implementovat, když chcete publikovat místní aplikace externě. Vzdálení uživatelé, kteří potřebují přístup k interním aplikacím, mají k nim zabezpečený přístup.

Spravovat přístup

Pokud chcete spravovat přístup k aplikaci, chcete odpovědět na následující otázky:

- Jak je udělený přístup a odsouhlasený pro aplikaci?

- Podporuje aplikace jednotné přihlašování?

- Kteří uživatelé, skupiny a vlastníci by měli být k aplikaci přiřazeni?

- Existují další zprostředkovatelé identity, kteří aplikaci podporují?

- Je užitečné automatizovat zřizování identit a rolí uživatelů?

Přístup a souhlas

Můžete spravovat nastavení souhlasu uživatele a zvolit, jestli uživatelé můžou aplikaci nebo službě povolit přístup k profilům uživatelů a datům organizace. Když jsou aplikacím udělen přístup, můžou se uživatelé přihlásit k aplikacím integrovaným s Microsoft Entra ID a aplikace může přistupovat k datům vaší organizace, aby mohli poskytovat bohaté možnosti řízené daty.

V situacích, kdy uživatelé nemůžou udělit souhlas s oprávněními, která aplikace požaduje, zvažte konfiguraci pracovního postupu souhlasu správce. Pracovní postup umožňuje uživatelům poskytnout odůvodnění a požádat správce o kontrolu a schválení aplikace. Informace o konfiguraci pracovního postupu souhlasu správce v tenantovi Microsoft Entra najdete v tématu Konfigurace pracovního postupu souhlasu správce.

Jako správce můžete udělit souhlas správce v rámci celého tenanta aplikaci. Souhlas správce v rámci celého tenanta je nutný v případě, že aplikace vyžaduje oprávnění, která běžní uživatelé nemůžou udělovat. Udělení souhlasu správce v rámci celého tenanta také umožňuje organizacím implementovat vlastní procesy kontroly. Před udělením souhlasu vždy pečlivě zkontrolujte oprávnění, která aplikace požaduje. Pokud je aplikaci udělen souhlas správce v rámci celého tenanta, můžou se všichni uživatelé k aplikaci přihlásit, pokud ji nenakonfigurujete tak, aby vyžadovala přiřazení uživatele.

Jednotné přihlášení

Zvažte implementaci jednotného přihlašování ve vaší aplikaci. Většinu aplikací pro jednotné přihlašování můžete nakonfigurovat ručně. Nejoblíbenějšími možnostmi v Microsoft Entra ID jsou jednotné přihlašování založené na SAML a OpenID Připojení jednotné přihlašování. Než začnete, ujistěte se, že rozumíte požadavkům na jednotné přihlašování a plánování nasazení. Další informace o konfiguraci jednotného přihlašování založeného na SAML pro podnikovou aplikaci v tenantovi Microsoft Entra naleznete v tématu Povolení jednotného přihlašování pro aplikaci pomocí Microsoft Entra ID.

Přiřazení uživatele, skupiny a vlastníka

Ve výchozím nastavení mají všichni uživatelé přístup k podnikovým aplikacím, aniž by k nim byli přiřazeni. Pokud ale chcete aplikaci přiřadit sadě uživatelů, nakonfigurujte aplikaci tak, aby vyžadovala přiřazení uživatele a přiřadil k aplikaci vybrané uživatele. Jednoduchý příklad vytvoření a přiřazení uživatelského účtu k aplikaci najdete v rychlém startu: Vytvoření a přiřazení uživatelského účtu.

Pokud je součástí předplatného, přiřaďte skupiny k aplikaci, abyste mohli delegovat průběžnou správu přístupu na vlastníka skupiny.

Přiřazení vlastníků je jednoduchý způsob, jak udělit možnost spravovat všechny aspekty konfigurace Microsoft Entra pro aplikaci. Jako vlastník může uživatel spravovat konfiguraci aplikace specifickou pro organizaci. Osvědčeným postupem je proaktivně monitorovat aplikace ve vašem tenantovi, abyste měli jistotu, že mají alespoň dva vlastníky, abyste se vyhnuli situaci bez vlastníka aplikací.

Automatizace zřizování

Zřizování aplikací odkazuje na automatické vytváření identit a rolí uživatelů v aplikacích, ke kterým uživatelé potřebují přístup. Kromě vytváření identit uživatelů zahrnuje automatické zřizování údržbu a odebrání identit uživatelů při změně stavu nebo rolí.

Zprostředkovatelé identit

Máte zprostředkovatele identity, se kterým chcete, aby ID Microsoft Entra komunikovaly? Zjišťování domovské sféry poskytuje konfiguraci, která službě Microsoft Entra ID umožňuje určit zprostředkovatele identity, se kterým se uživatel musí při přihlášení ověřit.

Uživatelské portály

Microsoft Entra ID poskytuje přizpůsobitelné způsoby nasazení aplikací uživatelům ve vaší organizaci. Například portál Moje aplikace nebo spouštěč aplikací Microsoft 365. Moje aplikace uživatelům poskytuje jediné místo, kde mohou začít pracovat, a najít všechny aplikace, ke kterým mají přístup. Jako správce aplikace byste měli naplánovat, jak uživatelé ve vaší organizaci používají Moje aplikace.

Konfigurace vlastností

Když do tenanta Microsoft Entra přidáte aplikaci, máte možnost nakonfigurovat vlastnosti, které ovlivňují způsob interakce uživatelů s aplikací. Můžete povolit nebo zakázat možnost přihlásit se a nastavit aplikaci tak, aby vyžadovala přiřazení uživatele. Můžete také určit viditelnost aplikace, jaké logo představuje aplikaci, a jakékoli poznámky o aplikaci. Další informace o vlastnostech, které lze konfigurovat, naleznete v tématu Vlastnosti podnikové aplikace.

Zabezpečení aplikace

K dispozici je několik metod, které vám pomůžou zajistit zabezpečení podnikových aplikací. Můžete například omezit přístup tenanta, spravovat viditelnost, data a analýzy a případně poskytovat hybridní přístup. Zabezpečení podnikových aplikací také zahrnuje správu konfigurace oprávnění, vícefaktorového ověřování, podmíněného přístupu, tokenů a certifikátů.

Oprávnění

Je důležité pravidelně kontrolovat a v případě potřeby spravovat oprávnění udělená aplikaci nebo službě. Ujistěte se, že povolíte odpovídající přístup pouze k vašim aplikacím tím, že pravidelně vyhodnocujete, jestli existuje podezřelá aktivita.

Klasifikace oprávnění umožňují identifikovat vliv různých oprávnění podle zásad a vyhodnocení rizik vaší organizace. Klasifikace oprávnění můžete například použít v zásadách souhlasu k identifikaci sady oprávnění, ke kterým mají uživatelé oprávnění souhlas.

Vícefaktorové ověřování a podmíněný přístup

Vícefaktorové ověřování Microsoft Entra pomáhá chránit přístup k datům a aplikacím a poskytuje další vrstvu zabezpečení pomocí druhé formy ověřování. Existuje mnoho metod, které lze použít pro druhéfaktorové ověřování. Než začnete, naplánujte nasazení vícefaktorového ověřování pro vaši aplikaci ve vaší organizaci.

Organizace můžou povolit vícefaktorové ověřování s podmíněným přístupem , aby řešení vyhovovalo jejich konkrétním potřebám. Zásady podmíněného přístupu umožňují správcům přiřazovat ovládací prvky konkrétním aplikacím, akcím nebo kontextu ověřování.

Tokeny a certifikáty

Různé typy tokenů zabezpečení se používají v toku ověřování v Microsoft Entra ID v závislosti na použitém protokolu. Například tokeny SAML se používají pro protokol SAML a tokeny ID a přístupové tokeny se používají pro protokol OpenID Připojení. Tokeny jsou podepsány jedinečným certifikátem, který Microsoft Entra ID generuje, a konkrétními standardními algoritmy.

Tím, že token zašifrujete, můžete zajistit větší zabezpečení. Můžete také spravovat informace v tokenu, včetně rolí, které jsou pro aplikaci povolené .

Microsoft Entra ID používá algoritmus SHA-256 ve výchozím nastavení k podepsání odpovědi SAML. Pokud aplikace nevyžaduje SHA-1, používejte SHA-256. Vytvořte proces správy životnosti certifikátu. Maximální životnost podpisového certifikátu je tři roky. Pokud chcete zabránit nebo minimalizovat výpadek kvůli vypršení platnosti certifikátu, použijte role a distribuční seznamy e-mailů, abyste měli jistotu, že jsou oznámení o změnách souvisejících s certifikátem pečlivě sledována.

Řízení a monitorování

Správa nároků v Microsoft Entra ID umožňuje spravovat interakci mezi aplikacemi a správci, vlastníky katalogu, přístupovými správci balíčků, schvalovateli a žadateli.

Vaše řešení generování sestav a monitorování Microsoft Entra závisí na vašich právních, bezpečnostních a provozních požadavcích a vašich stávajících prostředích a procesech. V Microsoft Entra ID se udržuje několik protokolů. Proto byste měli naplánovat nasazení pro vytváření sestav a monitorování, abyste měli co nejlepší prostředí pro vaši aplikaci.

Vyčištění

Můžete vyčistit přístup k aplikacím. Například odebrání přístupu uživatele. Můžete také zakázat, jak se uživatel přihlásí. A nakonec můžete aplikaci odstranit, pokud ji už organizace nepotřebuje. Další informace o tom, jak odstranit podnikovou aplikaci z tenanta Microsoft Entra, najdete v tématu Rychlý start: Odstranění podnikové aplikace.

Návod s asistencí

Průvodce mnoha doporučeními v tomto článku najdete v průvodci zabezpečením cloudových aplikací v Microsoftu 365 pomocí návodu s asistencí pro Jednotné přihlašování (SSO).

Další kroky

- Začněte přidáním první podnikové aplikace pomocí rychlého startu : Přidání podnikové aplikace.