Nasazení infrastruktury identit pro Microsoft 365

Podívejte se na veškerý náš obsah pro malé firmy na Nápověda a vzdělávání pro malé firmy.

Dobře naplánovaná a spuštěná infrastruktura identit v Microsoftu 365 pro velké organizace připravuje cestu k silnějšímu zabezpečení, včetně omezení přístupu k pracovním úlohám pro produktivitu a jejich datům pouze pro ověřené uživatele a zařízení. Zabezpečení identit je klíčovým prvkem nasazení nulová důvěra (Zero Trust), ve kterém se ověřují a autorizovají všechny pokusy o přístup k místním i cloudovým prostředkům.

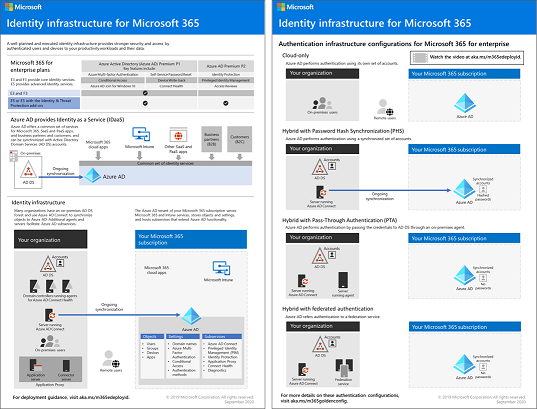

Informace o funkcích identit každého Microsoftu 365 pro velké organizace, roli Microsoft Entra ID, místních a cloudových komponentách a nejběžnějších konfiguracích ověřování najdete v plakátu Infrastruktura identit.

Projděte si tento dvoustránkový plakát a rychle se seznamte s koncepty a konfiguracemi identit pro Microsoft 365 pro velké organizace.

Tento plakát si můžete stáhnout a vytisknout ve formátu letter, legal nebo tabloid (11 x 17).

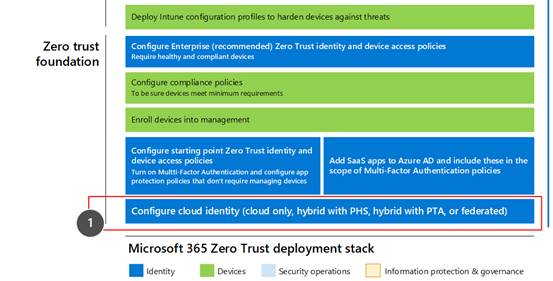

Toto řešení je prvním krokem k sestavení sady nasazení Microsoft 365 nulová důvěra (Zero Trust).

Další informace najdete v plánu nasazení Microsoft 365 nulová důvěra (Zero Trust).

Co je v tomto řešení

Toto řešení vás provede nasazením infrastruktury identit pro vašeho tenanta Microsoft 365, abyste zajistili přístup pro vaše zaměstnance a zajistili ochranu před útoky založenými na identitách.

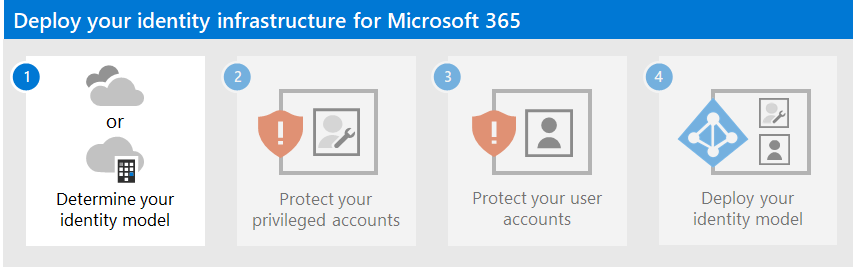

Postup v tomto řešení:

- Určete svůj model identit.

- Chraňte své privilegované účty Microsoft 365.

- Chraňte své uživatelské účty Microsoft 365.

- Nasaďte model identity.

Toto řešení podporuje klíčové principy nulová důvěra (Zero Trust):

- Explicitně ověřte: Vždy se ověřujte a autorizujete na základě všech dostupných datových bodů.

- Používejte přístup s nejnižšími oprávněními: Omezte přístup uživatelů pomocí technologie JiT/JEA (Just-In-Time a Just-Enough-Access), adaptivních zásad založených na rizicích a ochrany dat.

- Předpokládat porušení zabezpečení: Minimalizujte poloměr výbuchu a přístup k segmentům. Ověřte komplexní šifrování a využijte analýzy k získání přehledu, řízení detekce hrozeb a vylepšení ochrany.

Na rozdíl od konvenčního intranetového přístupu, který důvěřuje všemu, co je za bránou firewall organizace, nulová důvěra (Zero Trust) zachází s každým přihlášením a přístupem, jako by pocházely z nekontrolované sítě, ať už je za bránou firewall organizace nebo na internetu. nulová důvěra (Zero Trust) vyžaduje ochranu sítě, infrastruktury, identit, koncových bodů, aplikací a dat.

Možnosti a funkce Microsoftu 365

Microsoft Entra ID poskytuje úplnou sadu funkcí správy identit a zabezpečení pro vašeho tenanta Microsoftu 365.

| Funkce nebo funkce | Popis | Licencování |

|---|---|---|

| Vícefaktorové ověřování (MFA) | Vícefaktorové ověřování vyžaduje, aby uživatelé zadali dva způsoby ověření, například heslo uživatele a oznámení z aplikace Microsoft Authenticator nebo telefonní hovor. Vícefaktorové ověřování výrazně snižuje riziko, že by bylo možné pro přístup k vašemu prostředí použít odcizené přihlašovací údaje. Microsoft 365 používá Microsoft Entra službu vícefaktorového ověřování pro přihlášení založená na vícefaktorovém ověřování. | Microsoft 365 E3 nebo E5 |

| Podmíněný přístup | Microsoft Entra ID vyhodnotí podmínky přihlášení uživatele a pomocí zásad podmíněného přístupu určí povolený přístup. V těchto doprovodných materiálech vám například ukážeme, jak vytvořit zásadu podmíněného přístupu, která bude vyžadovat dodržování předpisů zařízením pro přístup k citlivým datům. Tím se výrazně snižuje riziko, že hacker s vlastním zařízením a odcizenými přihlašovacími údaji bude mít přístup k vašim citlivým datům. Chrání také citlivá data na zařízeních, protože zařízení musí splňovat specifické požadavky na stav a zabezpečení. | Microsoft 365 E3 nebo E5 |

| skupiny Microsoft Entra | Zásady podmíněného přístupu, správa zařízení s Intune a dokonce oprávnění k souborům a webům ve vaší organizaci závisí na přiřazení k uživatelským účtům nebo Microsoft Entra skupinám. Doporučujeme vytvořit Microsoft Entra skupiny, které odpovídají úrovním ochrany, které implementujete. Například členové vašeho vedení jsou pravděpodobně hodnotnějšími cíli hackerů. Proto je vhodné přidat uživatelské účty těchto zaměstnanců do skupiny Microsoft Entra a přiřadit tuto skupinu k zásadám podmíněného přístupu a dalším zásadám, které vynucují vyšší úroveň ochrany přístupu. | Microsoft 365 E3 nebo E5 |

| Microsoft Entra ID Protection | Umožňuje detekovat potenciální ohrožení zabezpečení ovlivňující identity vaší organizace a nakonfigurovat zásady automatizované nápravy na nízké, střední a vysoké riziko přihlašování a rizika uživatelů. Tyto doprovodné materiály spoléhají na toto vyhodnocení rizik při použití zásad podmíněného přístupu pro vícefaktorové ověřování. Tyto doprovodné materiály obsahují také zásady podmíněného přístupu, které vyžadují, aby si uživatelé změnili heslo, pokud se u jejich účtu zjistí vysoce riziková aktivita. | Microsoft 365 E5, Microsoft 365 E3 s doplňkem zabezpečení E5, EMS E5 nebo licencemi Microsoft Entra ID P2 |

| Samoobslužné resetování hesla (SSPR) | Umožněte uživatelům bezpečně a bez zásahu helpdesku resetovat hesla tím, že zajistíte ověření více metod ověřování, které může řídit správce. | Microsoft 365 E3 nebo E5 |

| Microsoft Entra ochrana heslem | Detekujte a zablokujte známá slabá hesla a jejich varianty a další slabé termíny, které jsou specifické pro vaši organizaci. Výchozí globální seznamy zakázaných hesel se automaticky použijí pro všechny uživatele v tenantovi Microsoft Entra. Další položky můžete definovat ve vlastním seznamu zakázaných hesel. Když uživatelé změní nebo resetují svá hesla, zaškrtnou se tyto seznamy zakázaných hesel, aby se vynutila použití silných hesel. | Microsoft 365 E3 nebo E5 |

Další kroky

K nasazení modelu identit a infrastruktury ověřování pro vašeho tenanta Microsoftu 365 použijte tento postup:

- Určete model cloudové identity.

- Chraňte své privilegované účty Microsoft 365.

- Chraňte své uživatelské účty Microsoft 365.

- Nasaďte model cloudové identity: výhradně cloudový nebo hybridní.

Další prostředky cloudové identity Microsoftu

Správa

Informace o správě nasazení cloudové identity Microsoftu najdete tady:

Jak Microsoft dělá identitu pro Microsoft 365

Zjistěte, jak it specialisté v Microsoftu spravují identity a zabezpečený přístup.

Poznámka

Tento prostředek IT Showcase je k dispozici pouze v angličtině.

Jak společnost Contoso vytvořila identitu pro Microsoft 365

Příklad toho, jak fiktivní, ale reprezentativní nadnárodní organizace nasadila hybridní infrastrukturu identit pro cloudové služby Microsoftu 365, najdete v tématu Identita společnosti Contoso Corporation.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro