Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Microsoft doporučuje přijmout tuto strategii privilegovaného přístupu, aby rychle snížila rizika pro vaši organizaci z vysokého dopadu a vysoké pravděpodobnosti útoků na privilegovaný přístup.

Privilegovaný přístup by měl být nejvyšší prioritou zabezpečení v každé organizaci. Jakékoli ohrožení těchto uživatelů má vysokou pravděpodobnost významného negativního dopadu na organizaci. Privilegovaní uživatelé mají přístup k důležitým obchodním prostředkům v organizaci, což téměř vždy způsobuje velký dopad, když útočníci narušují své účty.

Tato strategie je založená na nulová důvěra (Zero Trust) principech explicitního ověřování, nejnižších oprávnění a předpokladu porušení zabezpečení. Microsoft poskytuje pokyny k implementaci, které vám pomůžou rychle nasadit ochranu na základě této strategie.

Důležité

Neexistuje žádné technické řešení "zázračné", které by magicky zmírní riziko privilegovaného přístupu, musíte kombinovat více technologií do holistického řešení, které chrání před více vstupními body útočníků. Organizace musí přinést správné nástroje pro každou část úlohy.

Proč je privilegovaný přístup důležitý?

Zabezpečení privilegovaného přístupu je velmi důležité, protože je základem všech ostatních bezpečnostních záruk, útočník, který má kontrolu nad vašimi privilegovanými účty, může podkopávat všechny ostatní bezpečnostní záruky. Z pohledu rizika je ztráta privilegovaného přístupu vysoce rizikovou událostí s vysokou pravděpodobností výskytu, která se napříč odvětvími alarmujícím tempem zvyšuje.

Tyto techniky útoku se původně používaly v cílených útocích zaměřených na krádeže dat, které vedly k řadě průniků s vysokým profilem u známých značek (a mnoho neohlášených incidentů). V nedávné době tyto techniky přijali útočníci ransomwaru, což podnítilo explozivní růst vysoce ziskových útoků ransomwaru provozovaných lidmi, které záměrně narušují obchodní operace napříč průmyslem.

Důležité

Ransomware řízený člověkem se liší od útoků ransomware zaměřených na jeden počítač, které cílí na jednu pracovní stanici nebo zařízení.

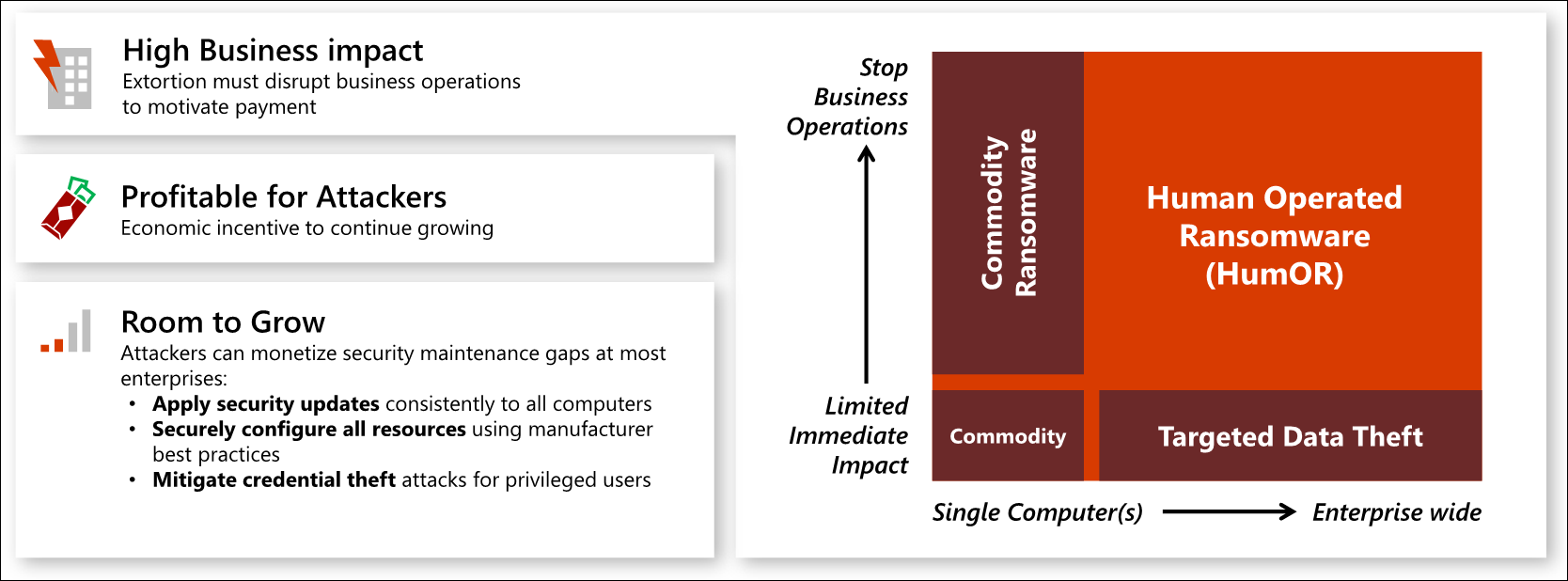

Tento obrázek popisuje, jak tento útok na základě vyděračství roste a pravděpodobnost použití privilegovaného přístupu:

- Vysoký obchodní dopad

- Je obtížné přeceňovat potenciální obchodní dopad a škody spojené se ztrátou privilegovaného přístupu. Útočník s privilegovaným přístupem má v podstatě plnou kontrolu nad všemi podnikovými prostředky a zdroji a dává mu možnost zveřejnit veškerá důvěrná data, zastavit všechny obchodní procesy nebo podvrátit obchodní procesy a počítače, aby poškodili majetek, ublížili lidem nebo horším.

Obrovský dopad na podnikání jsme viděli v každém odvětví:

- Cílené krádeže dat – útočníci používají privilegovaný přístup k přístupu a krádeži citlivého duševního vlastnictví pro vlastní použití nebo k prodeji/převodu konkurentům nebo zahraničním vládám.

- Ransomware provozovaný lidmi (HumOR) – útočníci používají privilegovaný přístup k krádeži a/nebo šifrování všech dat a systémů v podniku, často zastavují všechny obchodní operace. Pak vyděsí cílovou organizaci tím, že požadují peníze, aby nezpřístupnili data nebo poskytli klíče k odemknutí.

- Je obtížné přeceňovat potenciální obchodní dopad a škody spojené se ztrátou privilegovaného přístupu. Útočník s privilegovaným přístupem má v podstatě plnou kontrolu nad všemi podnikovými prostředky a zdroji a dává mu možnost zveřejnit veškerá důvěrná data, zastavit všechny obchodní procesy nebo podvrátit obchodní procesy a počítače, aby poškodili majetek, ublížili lidem nebo horším.

Obrovský dopad na podnikání jsme viděli v každém odvětví:

- Vysoká pravděpodobnost výskytu

- Rozšíření útoků na privilegovaný přístup vzrostlo od nástupu moderních útoků na krádež přihlašovacích údajů, které začaly s technikami přenesení hash. Tyto techniky se nejprve staly populárními mezi zločinci s vydáním útočného nástroje "Pass-the-Hash Toolkit" v roce 2008 a rozvinuly se do sady spolehlivých útočných technik (většinou založených na sadě nástrojů Mimikatz). Toto zbraňování a automatizace technik umožnilo útokům (a jejich následným dopadům) rychle narůstat, omezené pouze zranitelností cílové organizace vůči útokům a modely monetizace/pobídek útočníka.

- Před nástupem ransomwaru provozovaného člověkem (HumOR) byly tyto útoky rozšířené, ale často neviditelné nebo nepochopené z těchto důvodů:

- Omezení monetizace útočníků – Pouze skupiny a jednotlivci, kteří věděli, jak zpeněžit citlivé duševní vlastnictví z cílových organizací, mohli z těchto útoků profitovat.

- Tichý dopad – organizace tyto útoky často zmeškaly, protože neměly nástroje pro detekci, a také měly potíže vidět a odhadnout výsledný obchodní dopad (například jak jejich konkurenti používali jejich odcizené duševní vlastnictví a jak to ovlivnilo ceny a trhy, někdy roky později). Kromě toho organizace, které viděly útoky, často mlčí o nich, aby chránily svou pověst.

- Omezení jak tichého dopadu, tak i zisků útočníků z těchto útoků se rozpadají s nástupem ransomwaru provozovaného člověkem, který roste v objemu, dopadu a povědomí, protože splňuje obojí:

- Hlasitě a rušivě - od obchodních procesů až po úhradu vyděračských požadavků.

- Univerzální – každá organizace v každém odvětví je finančně motivovaná k tomu, aby pokračovala v provozu bez přerušení.

- Před nástupem ransomwaru provozovaného člověkem (HumOR) byly tyto útoky rozšířené, ale často neviditelné nebo nepochopené z těchto důvodů:

- Rozšíření útoků na privilegovaný přístup vzrostlo od nástupu moderních útoků na krádež přihlašovacích údajů, které začaly s technikami přenesení hash. Tyto techniky se nejprve staly populárními mezi zločinci s vydáním útočného nástroje "Pass-the-Hash Toolkit" v roce 2008 a rozvinuly se do sady spolehlivých útočných technik (většinou založených na sadě nástrojů Mimikatz). Toto zbraňování a automatizace technik umožnilo útokům (a jejich následným dopadům) rychle narůstat, omezené pouze zranitelností cílové organizace vůči útokům a modely monetizace/pobídek útočníka.

Z těchto důvodů by privilegovaný přístup měl být nejvyšší prioritou zabezpečení v každé organizaci.

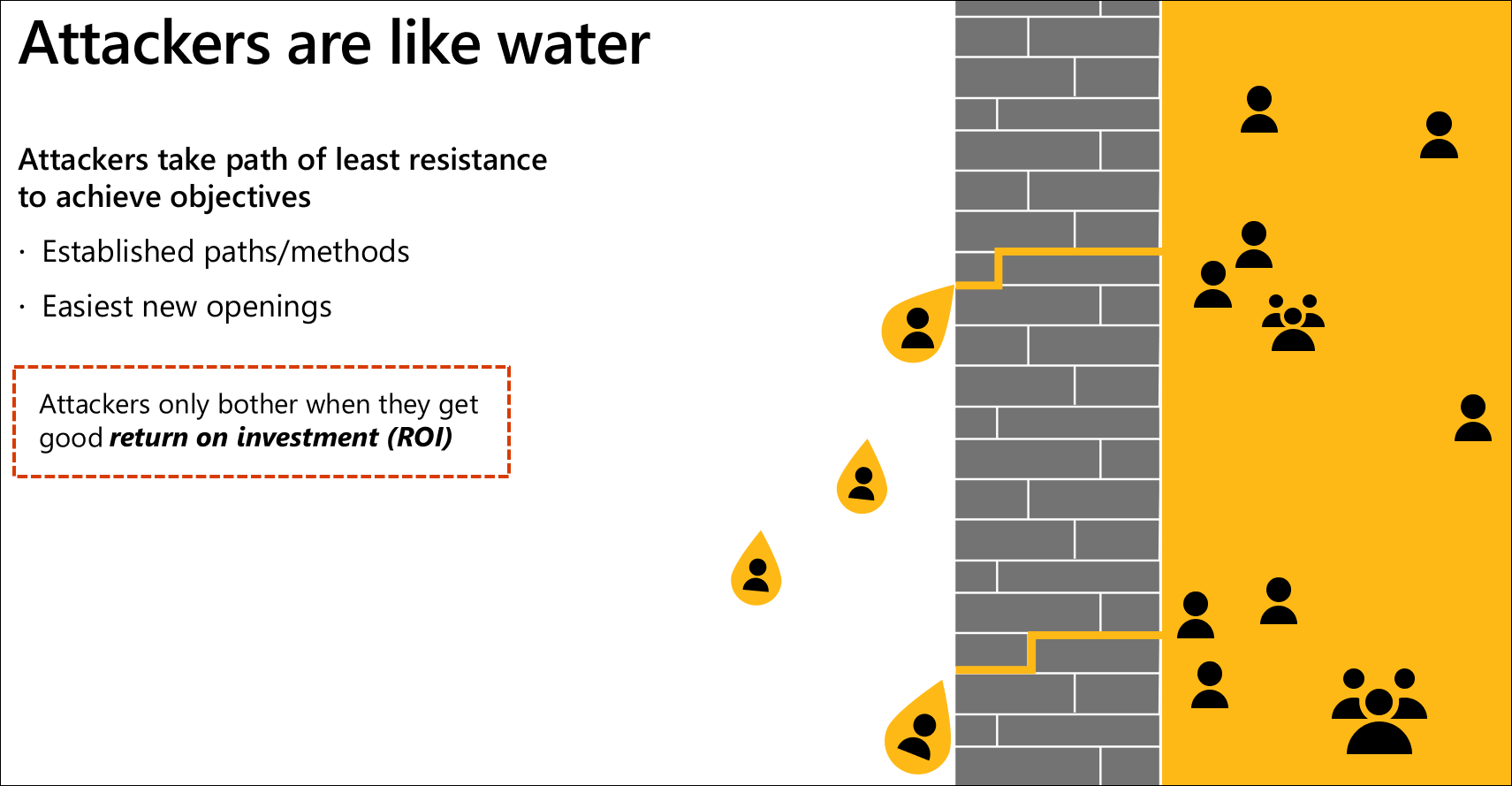

Vytvoření strategie privilegovaného přístupu

Strategie privilegovaného přístupu je cesta, která se musí skládat z rychlých výher a přírůstkového pokroku. Každý krok ve vaší strategii privilegovaného přístupu vás musí přiblížit k tomu, abyste zabránili trvalým a flexibilním útočníkům proniknout do privilegovaného přístupu, kteří se jako voda snaží dostat do vašeho prostředí prostřednictvím jakékoli dostupné slabiny.

Tyto pokyny jsou určené pro všechny podnikové organizace bez ohledu na to, kde už jste na cestě.

Holistická praktická strategie

Snížení rizika z privilegovaného přístupu vyžaduje promyšlenou, holistickou a upřednostněnou kombinaci zmírnění rizik zahrnujících několik technologií.

Vytvoření této strategie vyžaduje rozpoznání, že útočníci jsou jako voda, protože mají řadu možností, které mohou zneužít (některé z nich se můžou zpočátku zdát nevýznamné), útočníci jsou flexibilní, ve kterých je používají, a obecně používají cestu nejmenšího odporu k dosažení svých cílů.

Cesty, které útočníci ve skutečnosti upřednostňují, jsou kombinací:

- Zavedené techniky (často automatizované v nástrojích pro útoky)

- Nové techniky, které se snadněji využívají

Vzhledem k rozmanitosti technologií, které se tato strategie týká, vyžaduje úplnou strategii, která kombinuje více technologií a dodržuje zásady nulová důvěra (Zero Trust).

Důležité

Musíte přijmout strategii, která zahrnuje více technologií pro ochranu před těmito útoky. Pouhá implementace řešení správy privilegovaných identit nebo správy privilegovaného přístupu (PIM/PAM) není dostatečná. Další informace najdete v tématu Zprostředkovatelé privilegovaného přístupu.

- Útočníci jsou nezávislí na cílech a technologií a používají jakýkoli typ útoku, který funguje.

- Páteřní síť řízení přístupu, kterou chráníte, je integrovaná do většiny nebo všech systémů v podnikovém prostředí.

Očekávat, že tyto hrozby můžete detekovat nebo jim zabránit pouze síťovými kontrolními prvky nebo jediným řešením s privilegovaným přístupem, vás vystaví zranitelnosti vůči mnoha jiným typům útoků.

Strategický předpoklad – Cloud je zdrojem zabezpečení

Tato strategie využívá cloudové služby jako primární zdroj možností zabezpečení a správy místo místních technik izolace z několika důvodů:

- Cloud má lepší možnosti – Nejvýkonnější možnosti zabezpečení a správy, které jsou dnes k dispozici, pocházejí z cloudových služeb, včetně sofistikovaných nástrojů, nativní integrace a obrovského množství bezpečnostních inteligentních funkcí, jako je 8+ bilión bezpečnostních signálů denně, který Microsoft používá pro naše nástroje zabezpečení.

- Cloud je jednodušší a rychlejší – přechod na cloudové služby vyžaduje pro implementaci a vertikální navýšení kapacity jen malou infrastrukturu, aby se vaše týmy mohli soustředit na svou bezpečnostní misi, a ne na integraci technologií.

- Cloud vyžaduje méně údržby – Cloud je také spravovaný, udržovaný a zabezpečený konzistentně dodavateli s týmy vyhrazenými pro tento jediný účel pro tisíce zákaznických organizací, což zkracuje dobu a úsilí vašeho týmu, aby pečlivě udržoval možnosti.

- Cloud se neustále vylepšuje – funkce a vlastnosti v cloudových službách se neustále aktualizují, aniž by vaše organizace musela průběžně investovat.

Vytvoření doporučené strategie

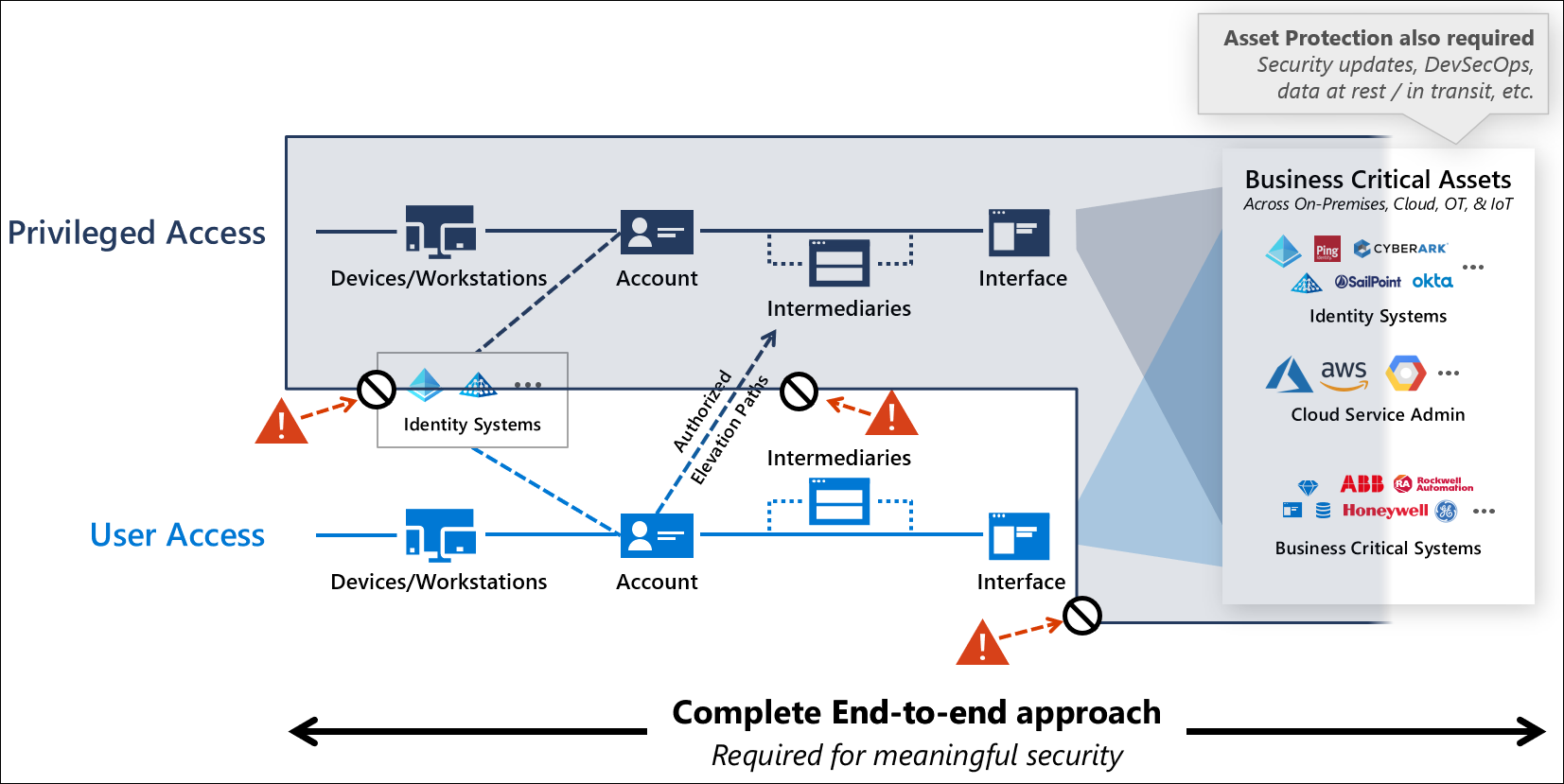

Doporučenou strategií Microsoftu je přírůstkově vytvořit systém "uzavřené smyčky" pro privilegovaný přístup, který zajišťuje, že k privilegovanému přístupu k obchodním citlivým systémům se dají použít jenom důvěryhodná "čistá" zařízení, účty a zprostředkující systémy.

Podobně jako při vodotěsnění něčeho složitého v reálném životě, jako je loď, musíte navrhnout tuto strategii s požadovaným výsledkem, pečlivě stanovit a dodržovat standardy a průběžně monitorovat a kontrolovat výsledky, abyste opravili případné úniky. Neměli byste jen přibíjet prkna dohromady ve tvaru lodi a kouzlem očekávat vodotěsnou loď. Nejprve byste se zaměřili na postavení a vodotěsnost významných částí, jako je trup a kritické komponenty, jako jsou motor a mechanismus řízení (zároveň zajistíte přístup pro lidi), a teprve potom byste vodotěsnili komfortní prvky, jako jsou rádia, sedadla a podobně. Také byste ho v průběhu času udržovali, protože dokonce i ten nejdokonalejší systém by mohl později způsobit únik, takže je třeba držet krok s preventivní údržbou, sledovat úniky a opravit je, aby se zabránilo potopení.

Zabezpečení privilegovaného přístupu má dva jednoduché cíle

- Přísně omezte schopnost provádět privilegované akce na několik autorizovaných cest.

- Chraňte a pečlivě monitorujte tyto cesty.

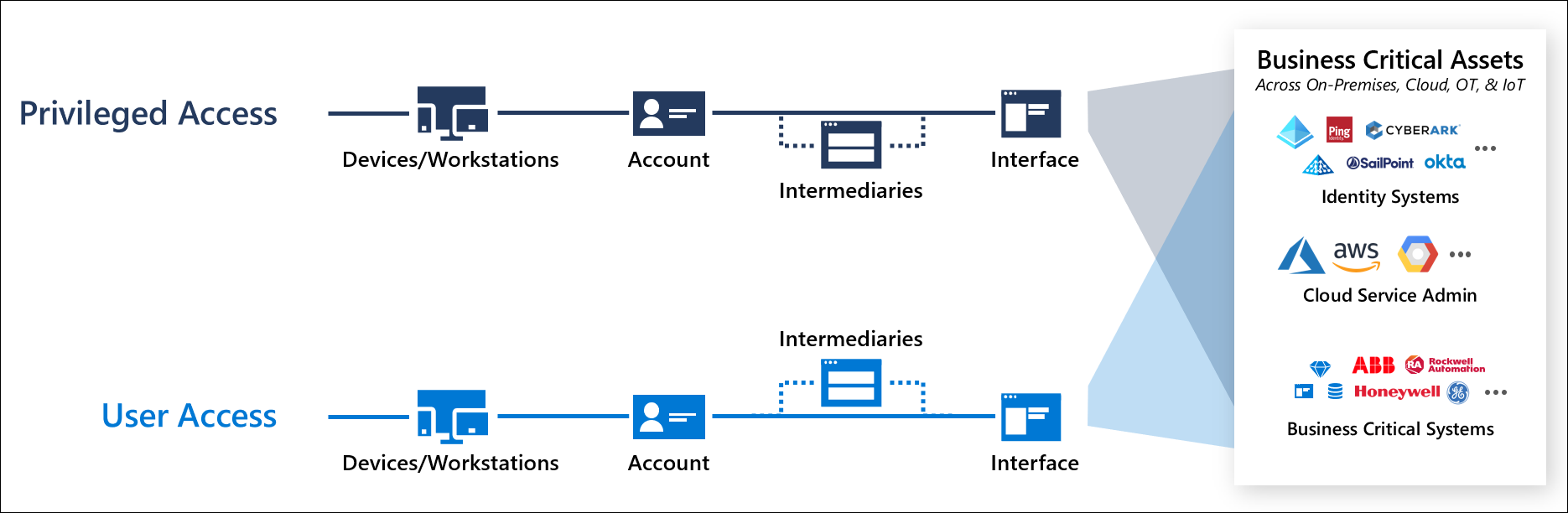

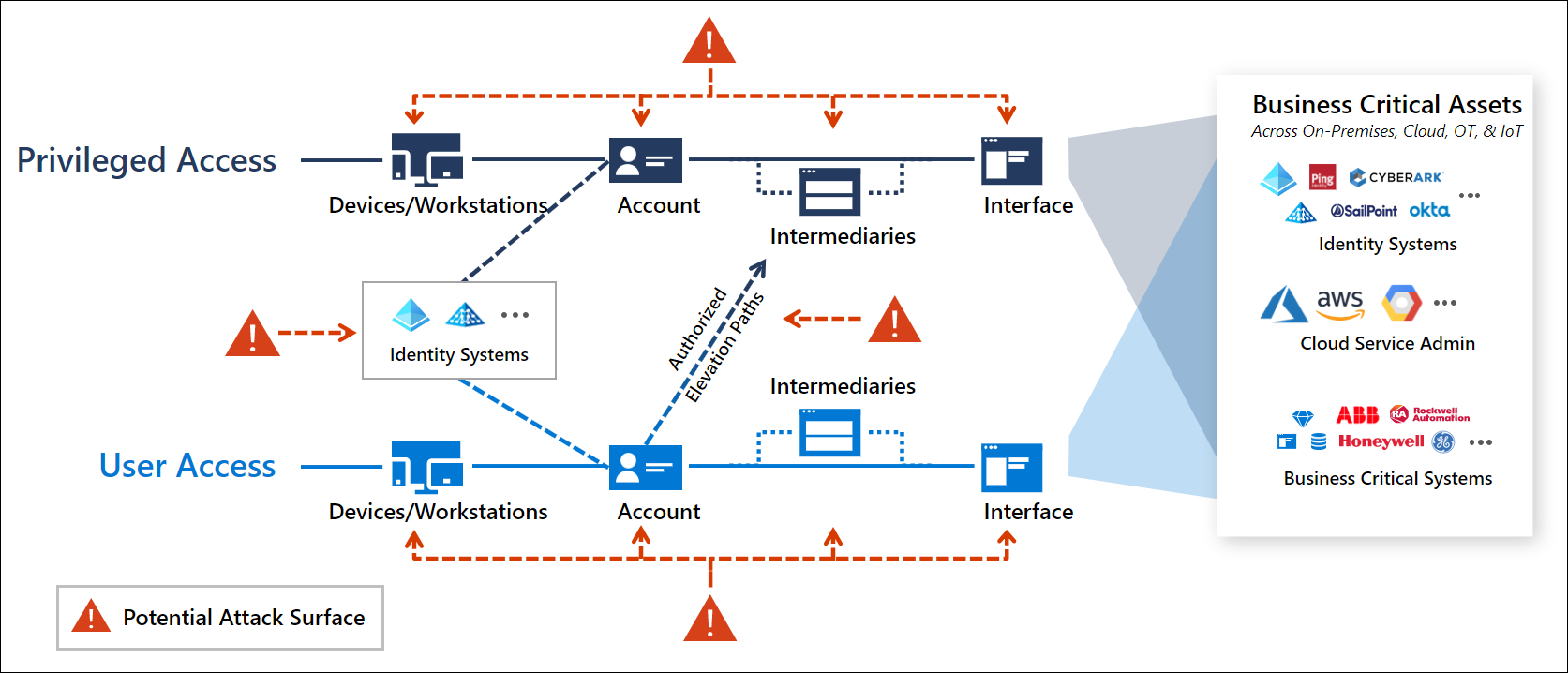

Existují dva typy způsobů přístupu k systémům, uživatelský přístup (pro použití schopností) a privilegovaný přístup (ke správě schopností nebo přístupu k citlivým funkcím).

- Uživatelský přístup – světlejší modrá cesta v dolní části diagramu znázorňuje standardní uživatelský účet, který provádí obecné úlohy produktivity, jako jsou e-maily, spolupráce, procházení webu a používání obchodních aplikací nebo webů. Tato cesta zahrnuje přihlášení účtu k zařízení nebo pracovní stanici, někdy průchod zprostředkovatelem, jako je řešení vzdáleného přístupu, a interakce s podnikovými systémy.

- Privilegovaný přístup – tmavší modrá cesta v horní části diagramu znázorňuje privilegovaný přístup, kde privilegované účty, jako jsou správci IT nebo jiné citlivé účty, přistupují k podnikovým systémům a datům nebo provádějí úlohy správy v podnikových systémech. I když technické komponenty mohou být podobné povahou, škody, které může protivník způsobit s privilegovaným přístupem, jsou mnohem vyšší.

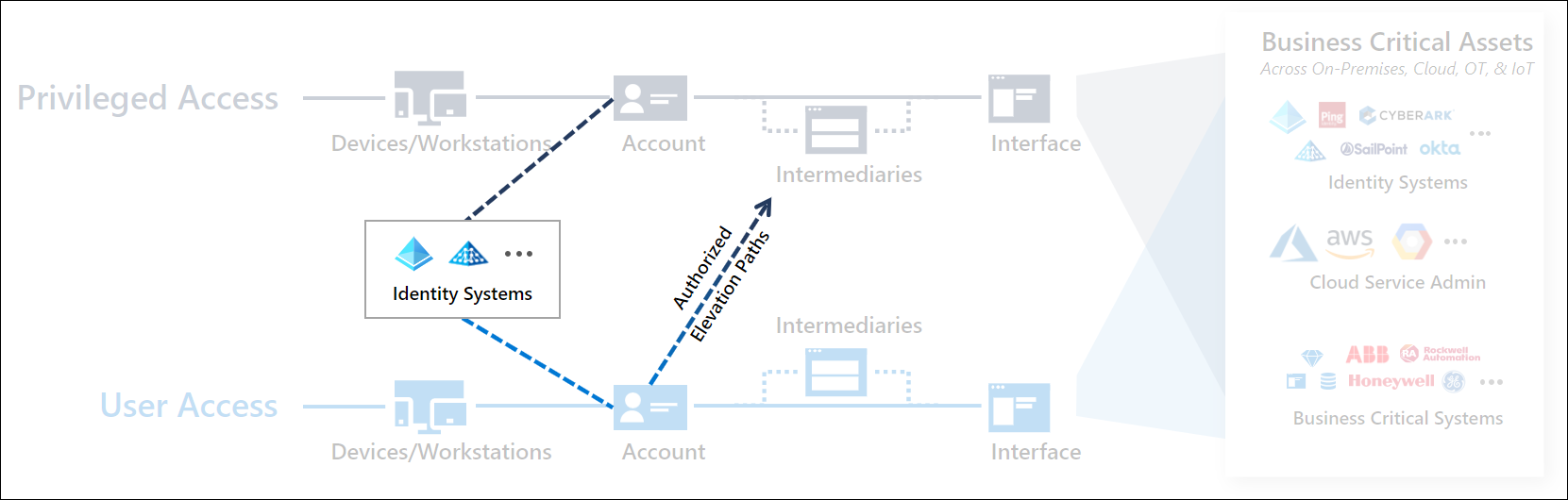

Systém úplné správy přístupu zahrnuje také systémy identit a autorizované cesty ke zvýšení oprávnění.

- Systémy identit – poskytují adresáře identit, které hostují účty a skupiny pro správu, možnosti synchronizace a federace a další funkce podpory identit pro standardní a privilegované uživatele.

- Autorizované cesty ke zvýšení oprávnění – poskytují standardním uživatelům možnost spolupráce s privilegovanými pracovními postupy, například když správci nebo kolegové schvalují žádosti o administrátorská práva k citlivému systému pomocí procesu just-in-time (JIT) v systému správy privilegovaného přístupu / správy privilegovaných identit.

Tyto komponenty společně tvoří prostor útoku s privilegovaným přístupem, na který by se nežádoucí osoba mohla zaměřit, aby se pokusila o získání zvýšeného přístupu k vašemu podniku:

Poznámka:

U místních systémů a systémů IaaS (IaaS) hostovaných v operačním systému spravovaném zákazníkem se útok výrazně zvyšuje díky agentům pro správu a zabezpečení, účtům služeb a potenciálním problémům s konfigurací.

Vytvoření udržitelné a spravovatelné strategie privilegovaného přístupu vyžaduje uzavření všech neautorizovaných vektorů k vytvoření virtuálního ekvivalentu řídicí konzoly fyzicky připojeného k zabezpečenému systému, který představuje jediný způsob, jak k ní získat přístup.

Tato strategie vyžaduje kombinaci:

- řízení přístupu podle principu nulové důvěry (Zero Trust) popsané v těchto pokynech, včetně plánu rychlé modernizace (RAMP)

- Ochrana prostředků za účelem ochrany před přímými útoky na prostředky pomocí osvědčených postupů hygieny zabezpečení v těchto systémech. Ochrana prostředků (nad rámec komponent řízení přístupu) je mimo rozsah těchto pokynů, ale obvykle zahrnuje rychlé aplikování aktualizací/patchů zabezpečení, konfiguraci operačních systémů pomocí zabezpečovacích standardů výrobce/odvětví, ochranu dat v klidu a během přenosu a integraci osvědčených postupů zabezpečení do procesů vývoje a DevOps.

Strategické iniciativy na cestě

Implementace této strategie vyžaduje čtyři doplňkové iniciativy, které mají jasné výsledky a kritéria úspěchu.

- Kompletní zabezpečení relací – Vytvoření explicitního ověřování Zero Trust (nulová důvěra) pro privilegované a uživatelské relace i autorizované cesty eskalace oprávnění.

- Kritéria úspěchu: Každá relace ověřuje, že každý uživatelský účet a zařízení jsou důvěryhodné na úrovni dostatečné před povolením přístupu.

- Ochrana a monitorování systémů identit, včetně adresářů, správy identit, účtů správců, udělení souhlasu a dalších

- Kritéria úspěchu: Každý z těchto systémů je chráněn na úrovni odpovídající potenciálnímu obchodnímu dopadu účtů hostovaných v něm.

- Zmírnit laterální procházení při ochraně před laterálními pohyby pomocí hesel místních účtů, hesel účtů služeb nebo jiných tajných kódů.

- Kritéria úspěchu: Kompromitace jednoho zařízení nepovede okamžitě k převzetí kontroly nad mnoha či všemi ostatními zařízeními v prostředí.

- Rychlá reakce na hrozby pro omezení nežádoucího přístupu a času v prostředí

- Kritéria úspěchu: Procesy reakce na incidenty brání nežádoucím uživatelům v spolehlivém provedení vícefázového útoku v prostředí, které by vedlo ke ztrátě privilegovaného přístupu. (Měřeno snížením průměrné doby nápravy (MTTR) incidentů zahrnujících privilegovaný přístup k téměř nule a snížením mtTR všech incidentů na několik minut, aby nežádoucí osoba neměla čas cílit na privilegovaný přístup.)