Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Når du støder på en brugerkonto, et værtsnavn, en IP-adresse eller en Azure ressource i en hændelsesundersøgelse, kan du beslutte, at du vil vide mere om det. Det kan f.eks. være, at du vil vide mere om dens aktivitetshistorik, om den vises i andre beskeder eller hændelser, om det har gjort noget uventet eller uden for karakter osv. Kort sagt vil du gerne have oplysninger, der kan hjælpe dig med at afgøre, hvilken slags trussel disse enheder repræsenterer, og vejlede din undersøgelse i overensstemmelse hermed.

I denne artikel beskrives Microsoft Sentinel objektsider i Azure Portal. Du kan få oplysninger om enhedssider på Defender-portalen under:

- Brugerenhedsside i Microsoft Defender

- Enhedsside i Microsoft Defender

- Enhedsside for IP-adresse i Microsoft Defender

Vigtigt!

Efter den 31. marts 2027 understøttes Microsoft Sentinel ikke længere i Azure Portal og er kun tilgængelig på Microsoft Defender-portalen. Alle kunder, der bruger Microsoft Sentinel i Azure Portal, omdirigeres til Defender-portalen og bruger kun Microsoft Sentinel på Defender-portalen.

Hvis du stadig bruger Microsoft Sentinel i Azure Portal, anbefaler vi, at du begynder at planlægge overgangen til Defender-portalen for at sikre en problemfri overgang og drage fuld fordel af den samlede oplevelse med sikkerhedshandlinger, der tilbydes af Microsoft Defender.

Enhedssider

I disse situationer kan du vælge objektet (det vises som et link, der kan klikkes på) og føres til en objektside, et dataark fuld af nyttige oplysninger om det pågældende objekt. Du kan også modtage en objektside ved at søge direkte efter objekter på siden Microsoft Sentinel objektfunktionsmåde. De typer oplysninger, du finder på objektsider, omfatter grundlæggende fakta om enheden, en tidslinje over bemærkelsesværdige hændelser, der er relateret til denne enhed, og indsigt i enhedens funktionsmåde.

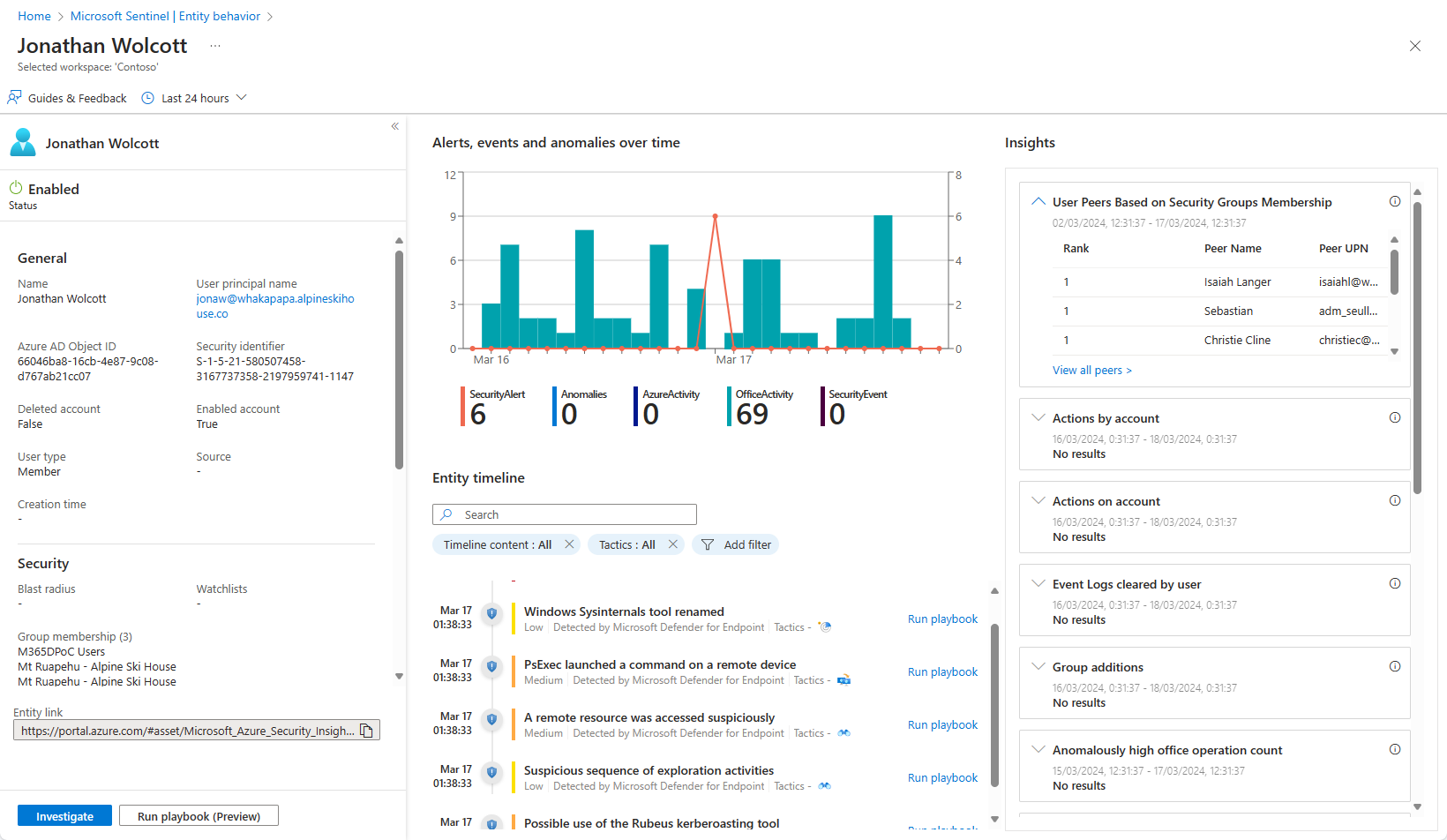

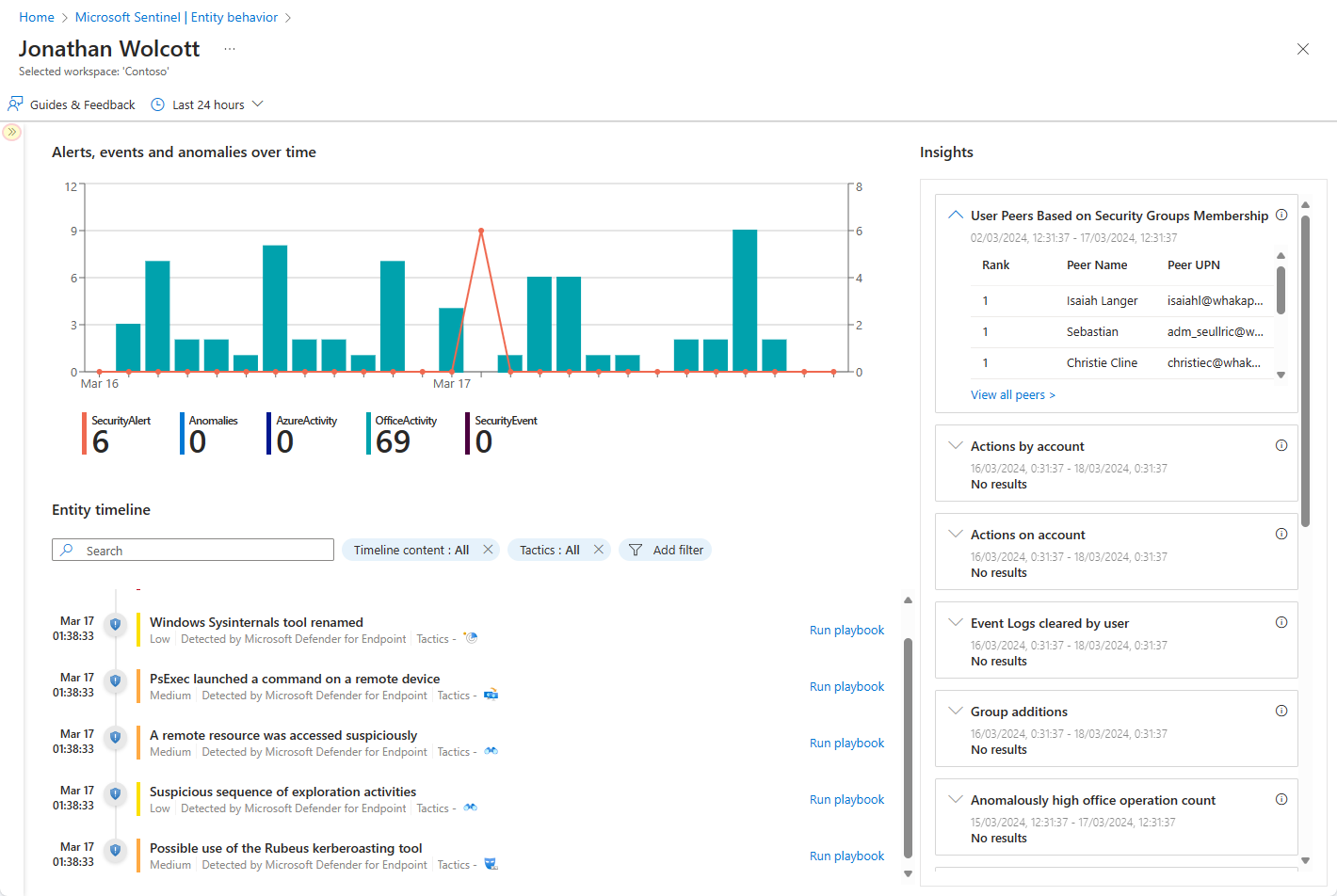

Enhedssider består mere specifikt af tre dele:

Panelet til venstre indeholder enhedens identificerende oplysninger, der indsamles fra datakilder som f.eks. Microsoft Entra ID, Azure Monitor, Azure Activity, Azure Resource Manager, Microsoft Defender for Cloud, CEF/Syslog og Microsoft Defender XDR (med alle komponenterne).

Det midterste panel viser en grafisk og tekstuel tidslinje over bemærkelsesværdige hændelser, der er relateret til enheden, f.eks. beskeder, bogmærker, uregelmæssigheder og aktiviteter. Aktiviteter er sammenlægninger af bemærkelsesværdige hændelser fra Log Analytics. De forespørgsler, der registrerer disse aktiviteter, er udviklet af Microsofts sikkerhedsforskningsteams, og du kan nu tilføje dine egne brugerdefinerede forespørgsler for at registrere aktiviteter efter eget valg.

Panelet til højre viser adfærdsmæssige indsigter i objektet. Disse indsigter udvikles løbende af Microsofts sikkerhedsforskningsteams. De er baseret på forskellige datakilder og giver kontekst for enheden og dens observerede aktiviteter, hvilket hjælper dig med hurtigt at identificere unormal adfærd og sikkerhedstrusler.

Hvis du undersøger en hændelse ved hjælp af den nye undersøgelsesoplevelse, kan du se en paneliseret version af enhedssiden direkte på siden med oplysninger om hændelsen. Du har en liste over alle enhederne i en given hændelse, og når du vælger en enhed, åbnes et sidepanel med tre "kort" – oplysninger, tidslinje og indsigt – der viser alle de samme oplysninger, der er beskrevet ovenfor, inden for den specifikke tidsramme, der svarer til den for beskederne i hændelsen.

Hvis du bruger Microsoft Sentinel på Defender-portalen, vises tidslinje- og indsigtspanelerne på fanen Sentinel hændelser på siden Defender-enhed.

Tidslinjen

Tidslinjen er en stor del af objektsidens bidrag til adfærdsanalyser i Microsoft Sentinel. Den præsenterer en historie om objektrelaterede hændelser, der hjælper dig med at forstå enhedens aktivitet inden for en bestemt tidsramme.

Du kan vælge tidsintervallet mellem flere forudindstillede indstillinger (f.eks . de seneste 24 timer), eller du kan angive det til en brugerdefineret tidsramme. Derudover kan du angive filtre, der begrænser oplysningerne på tidslinjen til bestemte typer hændelser eller beskeder.

Følgende typer elementer er inkluderet på tidslinjen.

Beskeder: alle beskeder, hvor enheden er defineret som en tilknyttet enhed. Bemærk, at hvis din organisation har oprettet brugerdefinerede beskeder ved hjælp af analyseregler, skal du sørge for, at reglernes enhedstilknytning udføres korrekt.

Bogmærker: alle bogmærker, der indeholder det specifikke objekt, der vises på siden.

Uregelmæssigheder: UEBA-registreringer baseret på dynamiske grundlinjer, der er oprettet for hvert objekt på tværs af forskellige datainput og i forhold til sine egne historiske aktiviteter, peers og organisationens aktiviteter som helhed.

Aktiviteter: sammenlægning af bemærkelsesværdige hændelser, der relaterer til enheden. En lang række aktiviteter indsamles automatisk, og du kan nu tilpasse dette afsnit ved at tilføje aktiviteter efter eget valg.

Objektindsigt

Objektindsigt er forespørgsler, der er defineret af Microsofts sikkerhedsforskere for at hjælpe dine analytikere med at undersøge det mere effektivt og effektivt. Indsigterne præsenteres som en del af objektsiden og giver værdifulde sikkerhedsoplysninger om værter og brugere i form af tabeldata og diagrammer. Hvis du har oplysningerne her, behøver du ikke at omveje til Log Analytics. Indsigterne omfatter data vedrørende logon, gruppetilføjelser, uregelmæssigheder m.m. og omfatter avancerede ML-algoritmer til registrering af uregelmæssigheder.

Indsigterne er baseret på følgende datakilder:

- Syslog (Linux)

- SecurityEvent (Windows)

- Overvågningslogs (Microsoft Entra ID)

- SigninLogs (Microsoft Entra ID)

- OfficeActivity (Office 365)

- BehaviorAnalytics (Microsoft Sentinel UEBA)

- Impuls (Azure skærmagent)

- CommonSecurityLog (Microsoft Sentinel)

Generelt ledsages hver enkelt objektindsigt, der vises på objektsiden, af et link, der fører dig til en side, hvor den forespørgsel, der ligger til grund for indsigten, vises sammen med resultaterne, så du kan undersøge resultaterne mere detaljeret.

- I Microsoft Sentinel i Azure Portal fører linket dig til siden Logge.

- På Microsoft Defender-portalen fører linket dig til siden Avanceret jagt.

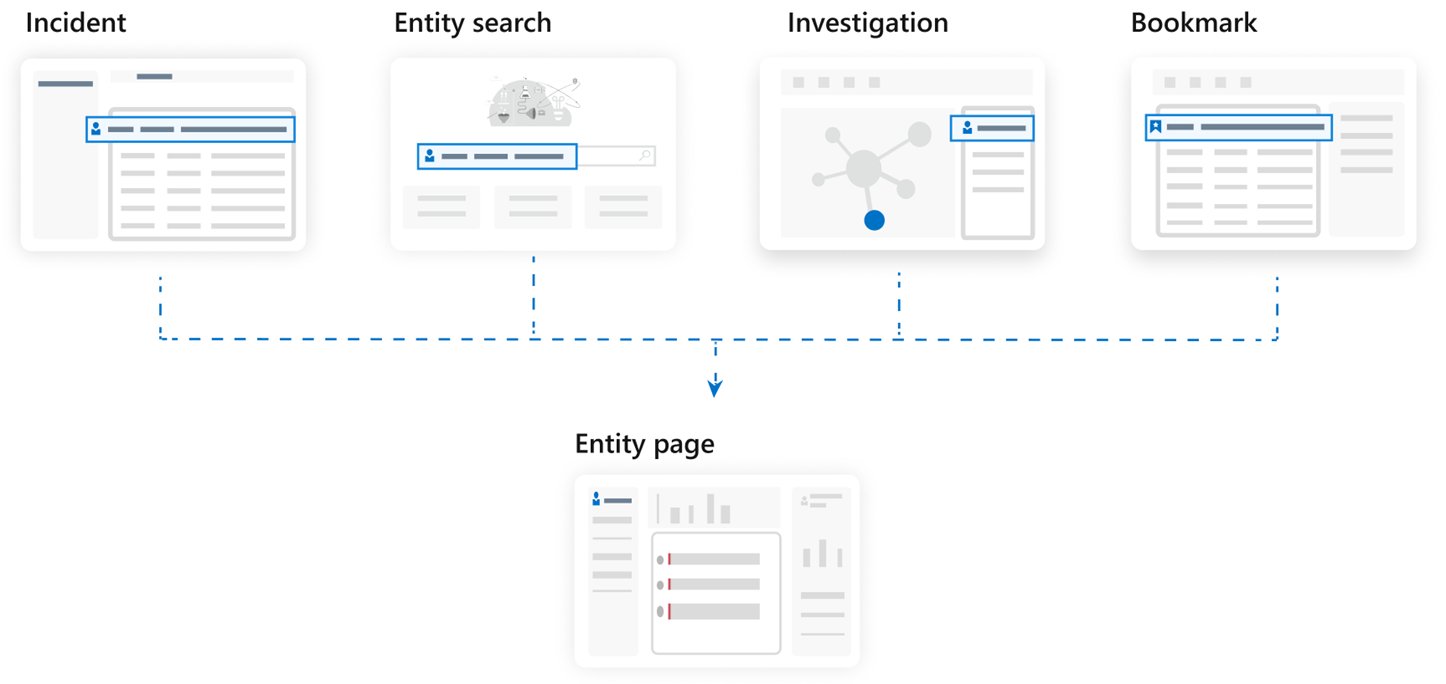

Sådan bruger du objektsider

Enhedssider er designet til at være en del af flere forbrugsscenarier og kan tilgås fra hændelsesstyring, undersøgelsesgrafen, bogmærker eller direkte fra enhedens søgeside under Objektfunktionsmåde i Microsoft Sentinel hovedmenu.

Enhedssideoplysninger gemmes i tabellen BehaviorAnalytics, som er beskrevet detaljeret i Microsoft Sentinel UEBA-reference.

Understøttede enhedssider

Microsoft Sentinel tilbyder i øjeblikket følgende objektsider:

Brugerkonto

Vært

IP-adresse (eksempelvisning)

Bemærk!

Enhedssiden for IP-adressen (nu i prøveversion) indeholder geoplaceringsdata, der leveres af Microsoft Threat Intelligence-tjenesten. Denne tjeneste kombinerer geoplaceringsdata fra Microsoft-løsninger og tredjepartsleverandører og -partnere. Dataene er derefter tilgængelige til analyse og undersøgelse i forbindelse med en sikkerhedshændelse. Du kan få flere oplysninger under Enrich entities in Microsoft Sentinel with geolocation data via REST API (Public preview).

Azure ressource (prøveversion)

IoT-enhed (prøveversion) – kun i Microsoft Sentinel i Azure Portal lige nu.

Næste trin

I dette dokument har du lært, hvordan du henter oplysninger om objekter i Microsoft Sentinel ved hjælp af objektsider. Du kan få flere oplysninger om objekter, og hvordan du kan bruge dem, i følgende artikler: