Brugerenhedsside i Microsoft Defender

Brugerenhedssiden på Microsoft Defender-portalen hjælper dig med at undersøge brugerobjekter. Siden indeholder alle de vigtige oplysninger om en given brugerenhed. Hvis en besked eller hændelse angiver, at en bruger kan være kompromitteret eller mistænkelig, skal du kontrollere og undersøge brugerens enhed.

Du kan finde brugerobjektoplysninger i følgende visninger:

- Siden Identiteter under Aktiver

- Beskedkøer

- Alle individuelle beskeder/hændelser

- Siden Enheder

- En hvilken som helst enhedsside for en hvilken som helst enhed

- Aktivitetslog

- Avancerede jagtforespørgsler

- Handlingscenter

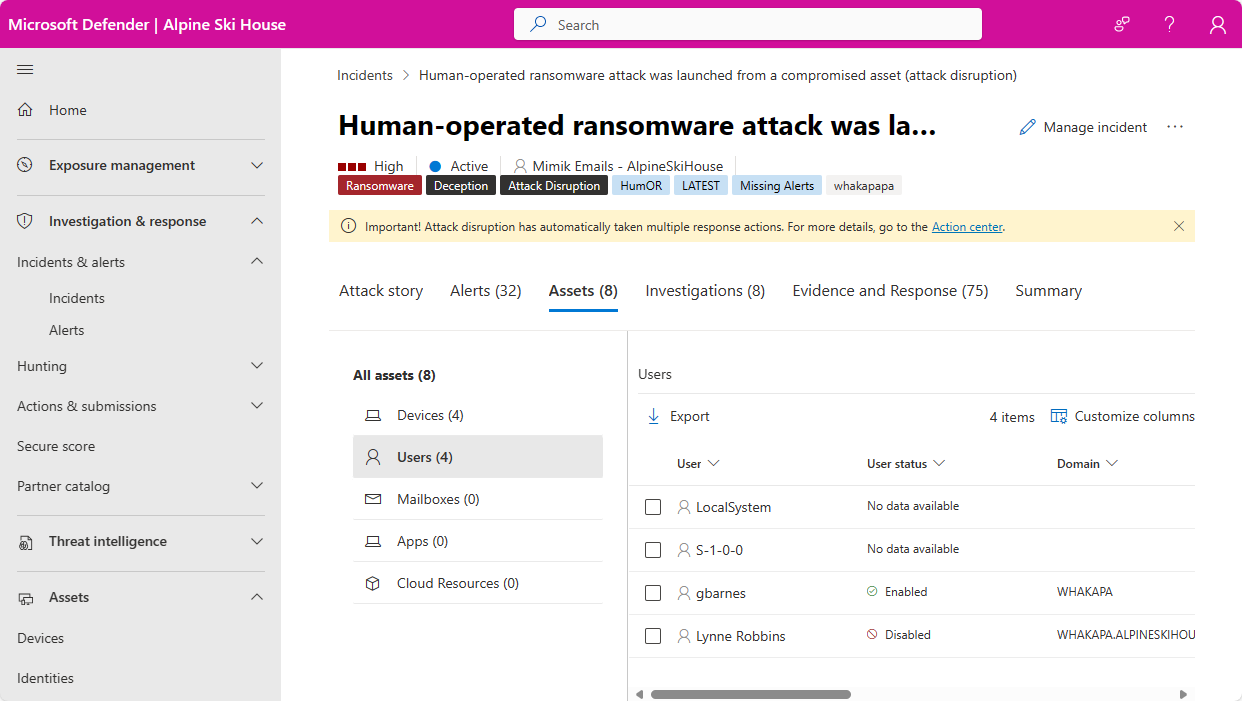

Uanset hvor brugerobjekter vises i disse visninger, skal du vælge objektet for at få vist siden Bruger , som viser flere oplysninger om brugeren. Du kan f.eks. se oplysninger om brugerkonti, der er identificeret i beskeder om en hændelse på Microsoft Defender-portalen på Incidents & alerts > Incidents >incident> Assets > Users.

Når du undersøger et bestemt brugerobjekt, får du vist følgende faner på enhedens side:

- Oversigt, herunder enhedsdetaljer, visualiseringsvisning af hændelser og beskeder, undersøgelsesprioritet og tidslinje med score

- Fanen Hændelser og beskeder

- Observeret under fanen Organisation

- Fanen Tidslinje

- Fanen Sentinel-hændelser

På brugersiden vises Microsoft Entra-organisationen samt grupper, hvilket hjælper dig med at forstå de grupper og tilladelser, der er knyttet til en bruger.

Vigtigt!

Microsoft Sentinel er nu offentlig tilgængelig på Microsoft Unified Security Operations-platformen på Microsoft Defender-portalen. Du kan få flere oplysninger under Microsoft Sentinel på Microsoft Defender-portalen.

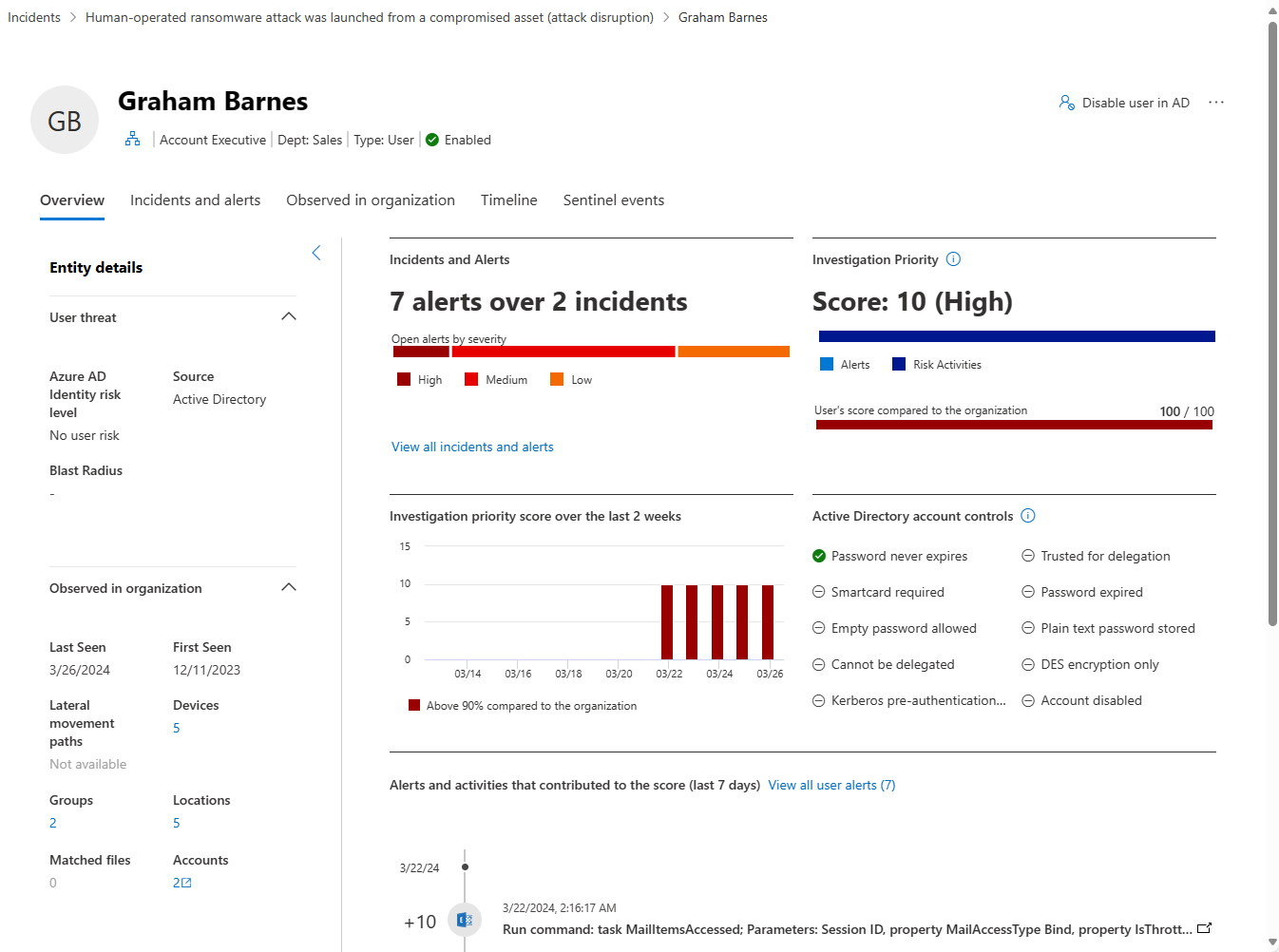

Oversigt

Enhedsdetaljer

Panelet Enhedsoplysninger i venstre side indeholder oplysninger om brugeren, f.eks. niveauet Microsoft Entra-identitetsrisiko, antallet af enheder, som brugeren er logget på, hvornår brugeren blev først og sidst set, brugerens konti, grupper, som brugeren tilhører, kontaktoplysninger m.m. Du kan se andre oplysninger, afhængigt af de integrationsfunktioner, du har aktiveret.

Visuel visning af hændelser og beskeder

Dette kort indeholder alle hændelser og beskeder, der er knyttet til brugerenheden, grupperet efter alvorsgrad.

Undersøgelsesprioritet

Dette kort indeholder brugerenhedens opdeling af den beregnede undersøgelsesprioritetsscore og en tendens på to uger for denne score, herunder fraktilen af scoren i forhold til lejeren.

Active Directory-kontokontrolelementer

Dette kort viser Sikkerhedsindstillinger for Microsoft Defender for Identity, der kan få brug for din opmærksomhed. Du kan se vigtige flag om brugerens kontoindstillinger, f.eks. om brugeren kan trykke på Enter for at tilsidesætte adgangskoden, og om brugeren har en adgangskode, der aldrig udløber osv.

Du kan få flere oplysninger under Flag til kontrol af brugerkonti.

Scorede aktiviteter

Dette kort indeholder alle aktiviteter og beskeder, der bidrager til enhedens prioritetsscore for undersøgelse for de seneste syv dage.

Organisationstræ

I dette afsnit vises brugerens placering i organisationshierarkiet som rapporteret af Microsoft Defender for Identity.

Kontokoder

Microsoft Defender for Identity trækker mærker ud af Active Directory for at give dig en enkelt grænseflade til overvågning af dine Active Directory-brugere og -enheder. Mærker giver dig oplysninger fra Active Directory om objektet og omfatter:

| Navn | Beskrivelse |

|---|---|

| Ny | Angiver, at enheden blev oprettet for mindre end 30 dage siden. |

| Slettet | Angiver, at enheden er blevet slettet permanent fra Active Directory. |

| Handicappet | Angiver, at enheden i øjeblikket er deaktiveret i Active Directory. Den deaktiverede attribut er et Active Directory-flag, der er tilgængeligt for brugerkonti, computerkonti og andre objekter for at angive, at objektet ikke er i brug i øjeblikket. Når et objekt er deaktiveret, kan det ikke bruges til at logge på eller udføre handlinger i domænet. |

| Aktiveret | Angiver, at enheden i øjeblikket er aktiveret i Active Directory, hvilket angiver, at enheden i øjeblikket er i brug, og kan bruges til at logge på eller udføre handlinger på domænet. |

| Udløbet | Angiver, at enheden er udløbet i Active Directory. Når en brugerkonto er udløbet, kan brugeren ikke længere logge på domænet eller få adgang til nogen netværksressourcer. Den udløbne konto behandles grundlæggende, som om den var deaktiveret, men med et eksplicit udløbsdatossæt. Alle tjenester eller programmer, som brugeren er godkendt til at få adgang til, kan også blive påvirket, afhængigt af hvordan de er konfigureret. |

| Honningtoken | Angiver, at enheden manuelt er mærket som et honeytoken. |

| Låst | Angiver, at enheden har angivet den forkerte adgangskode for mange gange og nu er låst. |

| Partiel | Angiver, at brugeren, enheden eller gruppen ikke er synkroniseret med domænet og er delvist løst via et globalt katalog. I dette tilfælde er nogle attributter ikke tilgængelige. |

| Uløste | Angiver, at enheden ikke henviser til en gyldig identitet i Active Directory-området. Der er ingen tilgængelige mappeoplysninger. |

| Følsom | Angiver, at enheden anses for at være følsom. |

Du kan få flere oplysninger under Mærker for identitetsenhed i Microsoft Defender XDR.

Bemærk!

Organisationstræsektionen og kontokoderne er tilgængelige, når der er en Microsoft Defender for Identity-licens tilgængelig.

Hændelser og beskeder

Du kan se alle aktive hændelser og beskeder, der involverer brugeren, fra de sidste seks måneder under denne fane. Alle oplysninger fra hovedhændelserne og beskedkøerne vises her. Denne liste er en filtreret version af hændelseskøen og viser en kort beskrivelse af hændelsen eller beskeden, dens alvorsgrad (høj, mellem, lav, oplysende), dens status i køen (ny, igangværende, løst), dens klassificering (ikke angivet, falsk besked, sand besked), undersøgelsestilstand, kategori, hvem der er tildelt til at løse den og seneste aktivitet, der er observeret.

Du kan tilpasse antallet af elementer, der vises, og hvilke kolonner der vises for hvert element. Standardfunktionsmåden er at vise 30 elementer pr. side. Du kan også filtrere beskederne efter alvorsgrad, status eller en hvilken som helst anden kolonne i visningen.

Kolonnen påvirkede enheder refererer til alle de enheds- og brugerenheder, der refereres til i hændelsen eller beskeden.

Når der er valgt en hændelse eller besked, vises der en fly-out. I dette panel kan du administrere hændelsen eller beskeden og få vist flere oplysninger, f.eks. hændelse/beskednummer og relaterede enheder. Der kan vælges flere beskeder ad gangen.

Hvis du vil se en hel sidevisning af en hændelse eller besked, skal du vælge dens titel.

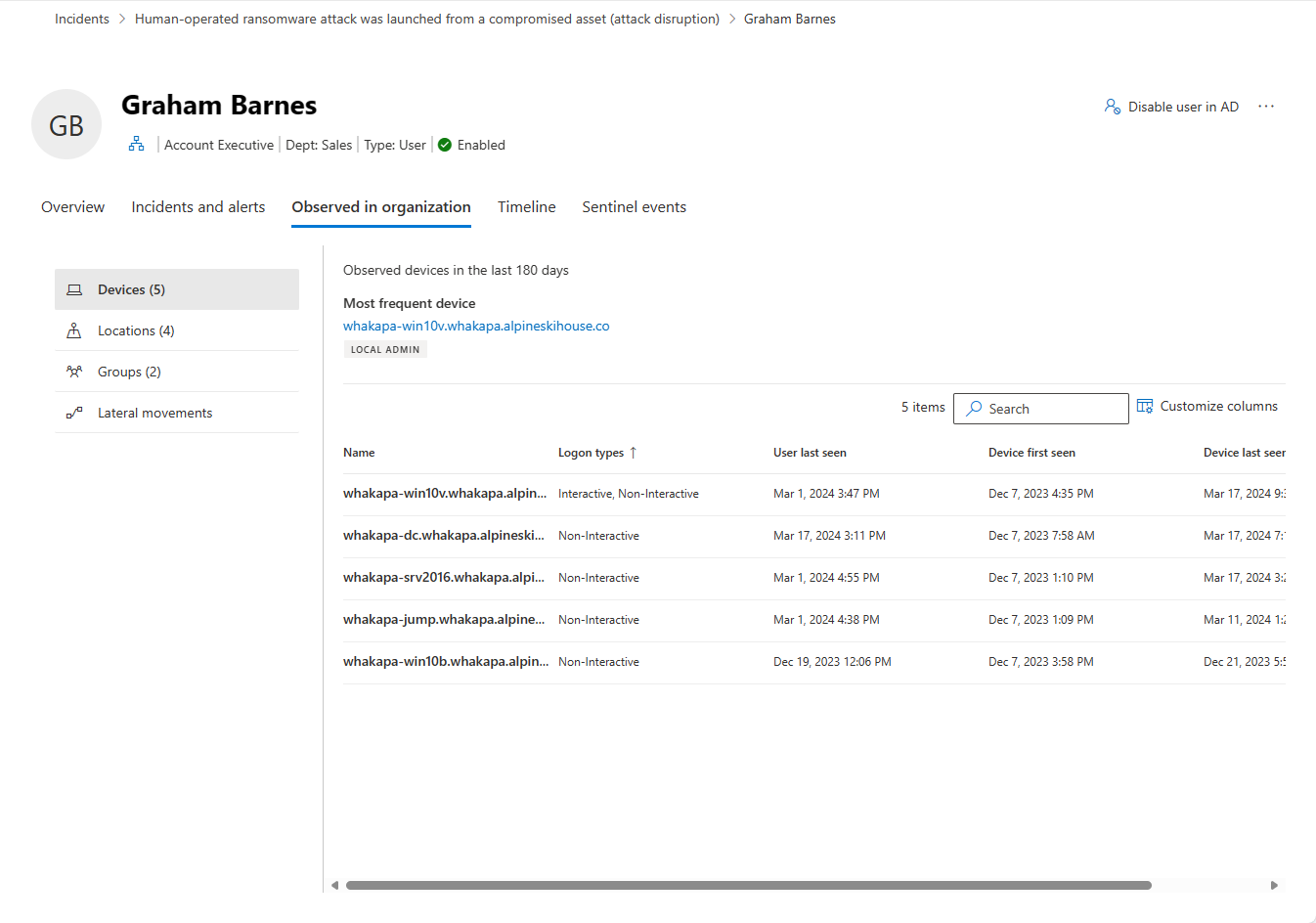

Observeret i organisationen

Enheder: I dette afsnit vises alle de enheder, som brugerenheden loggede på inden for de seneste 180 dage, hvilket angiver, hvilke enheder der er mest og mindst anvendt.

Placeringer: I dette afsnit vises alle de observerede placeringer for brugerens enhed inden for de seneste 30 dage.

Grupper: I dette afsnit vises alle observerede grupper i det lokale miljø for brugerenheden, som rapporteret af Microsoft Defender for Identity.

Tværgående bevægelsesstier: I dette afsnit vises alle profilerede tværgående bevægelsesstier fra det lokale miljø, som registreret af Defender for Identity.

Bemærk!

Grupper og tværgående bevægelsesstier er tilgængelige, når der er en Microsoft Defender for Identity-licens tilgængelig.

Hvis du vælger fanen Tværgående bevægelser , kan du se et fuldt dynamisk kort, der kan klikkes på, hvor du kan se de tværgående bevægelsesstier til og fra en bruger. En hacker kan bruge stioplysningerne til at infiltrere dit netværk.

Kortet indeholder en liste over andre enheder eller brugere, som en hacker kan drage fordel af for at kompromittere en følsom konto. Hvis brugeren har en følsom konto, kan du se, hvor mange ressourcer og konti der er direkte forbundet.

Rapporten over tværgående bevægelsesstier, som kan ses efter dato, er altid tilgængelig til at give oplysninger om de potentielle tværgående bevægelsesstier, der opdages, og kan tilpasses efter klokkeslæt. Vælg en anden dato ved hjælp af Vis en anden dato for at få vist tidligere tværgående bevægelsesstier, der blev fundet for et objekt. Grafen vises kun, hvis der er fundet en potentiel tværgående bevægelsessti for en enhed inden for de seneste to dage.

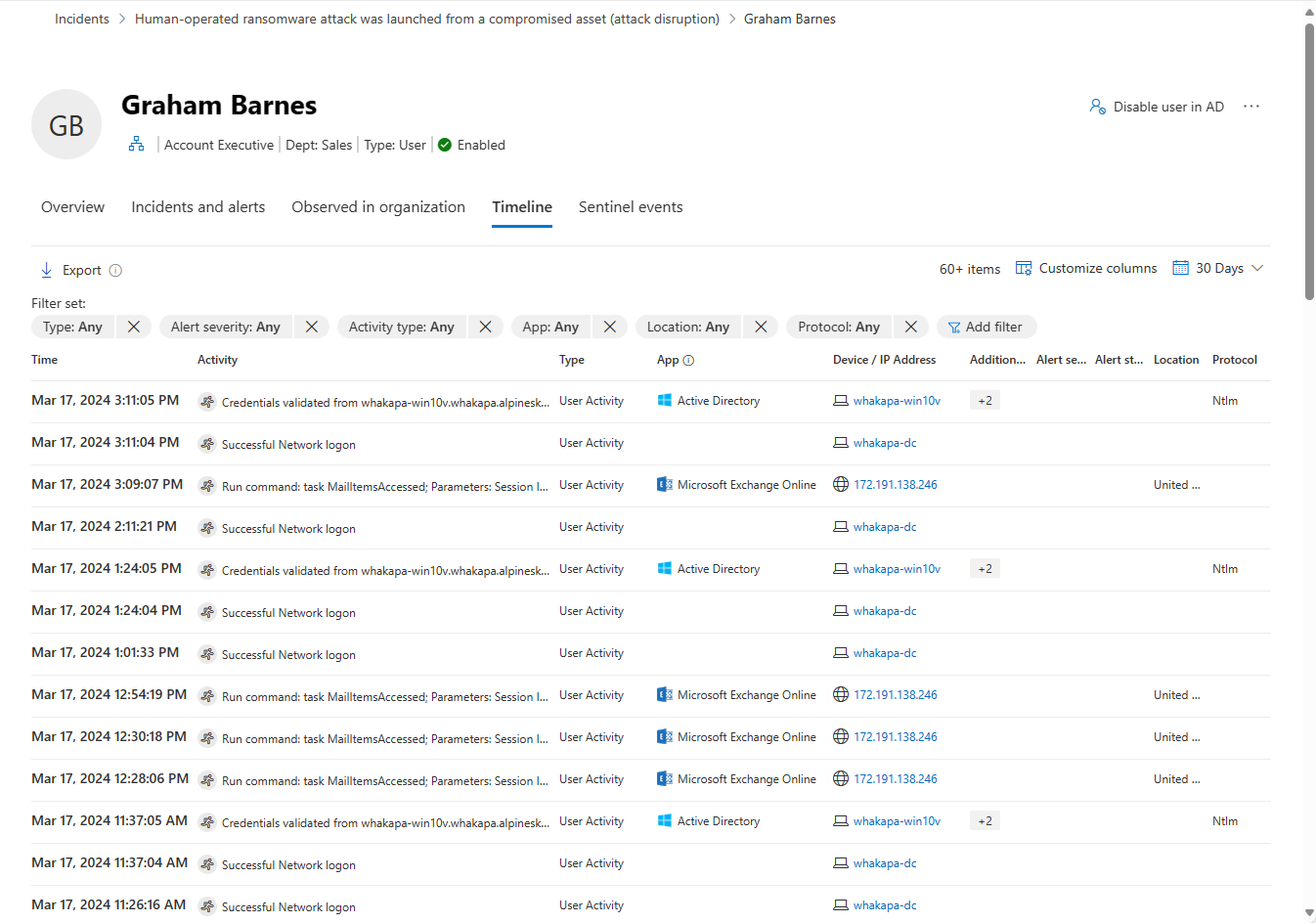

Tidslinje

Tidslinjen viser brugeraktiviteter og beskeder, der er blevet observeret fra en brugers identitet inden for de sidste 30 dage. Det samler brugerens identitetsposter på tværs af Arbejdsbelastninger for Microsoft Defender for Identity, Microsoft Defender for Cloud Apps og Microsoft Defender for Endpoint. Ved hjælp af tidslinjen kan du fokusere på aktiviteter, som en bruger har udført eller udført på dem inden for bestemte tidsrammer.

For brugere af den samlede SOC-platform kan se beskeder fra Microsoft Sentinel baseret på andre datakilder end dem i forrige afsnit, kan de finde disse beskeder og andre oplysninger under fanen Sentinel-hændelser , som beskrevet nedenfor.

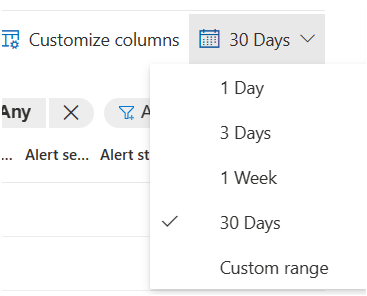

Brugerdefineret tidsintervalvælger: Du kan vælge en tidsramme for at fokusere din undersøgelse på de seneste 24 timer, de sidste tre dage osv. Du kan også vælge en bestemt tidsramme ved at klikke på Brugerdefineret område. Det kan f.eks. være:

Tidslinjefiltre: For at forbedre din undersøgelsesoplevelse kan du bruge tidslinjefiltrene: Type (beskeder og/eller brugerens relaterede aktiviteter), Alvorsgrad af beskeder, Aktivitetstype, App, Placering, Protokol. Hvert filter afhænger af de andre, og indstillingerne i hvert filter (rulleliste) indeholder kun de data, der er relevante for den specifikke bruger.

Knappen Eksportér: Du kan eksportere tidslinjen til en CSV-fil. Eksport er begrænset til de første 5000 poster og indeholder dataene, som de vises i brugergrænsefladen (samme filtre og kolonner).

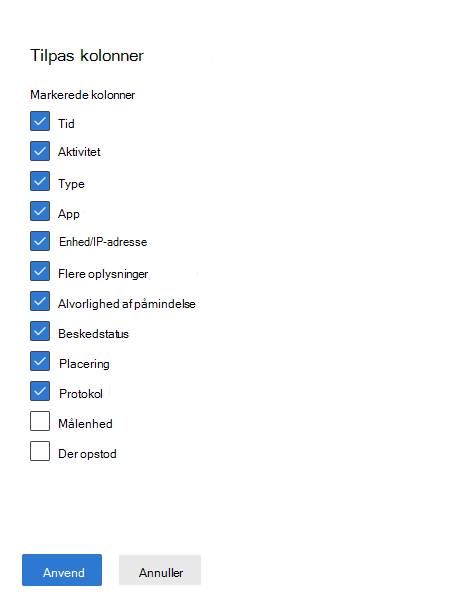

Brugerdefinerede kolonner: Du kan vælge, hvilke kolonner der skal vises på tidslinjen, ved at vælge knappen Tilpas kolonner . Det kan f.eks. være:

Hvilke datatyper er tilgængelige?

Følgende datatyper er tilgængelige på tidslinjen:

- En brugers påvirkede beskeder

- Active Directory- og Microsoft Entra-aktiviteter

- Hændelser for cloudapps

- Enhedslogonhændelser

- Ændringer i katalogtjenester

Hvilke oplysninger vises?

Følgende oplysninger vises på tidslinjen:

- Dato og klokkeslæt for aktiviteten

- Beskrivelse af aktivitet/besked

- Program, der udførte aktiviteten

- Kildeenhed/IP-adresse

- MITRE ATT&CK teknikker

- Alvorsgrad og status for vigtig besked

- Land/område, hvor klientens IP-adresse er geolokaliseret

- Protokol, der bruges under kommunikationen

- Destinationsenhed (valgfri, kan ses ved at tilpasse kolonner)

- Det antal gange, aktiviteten fandt sted (valgfrit, kan ses ved at tilpasse kolonner)

Det kan f.eks. være:

Bemærk!

Microsoft Defender XDR kan vise oplysninger om dato og klokkeslæt ved hjælp af enten din lokale tidszone eller UTC. Den valgte tidszone gælder for alle dato- og klokkeslætsoplysninger, der vises på identitetstidslinjen.

Hvis du vil angive tidszonen for disse funktioner, skal du gå til Indstillinger>Sikkerhedscenter>Tidszone.

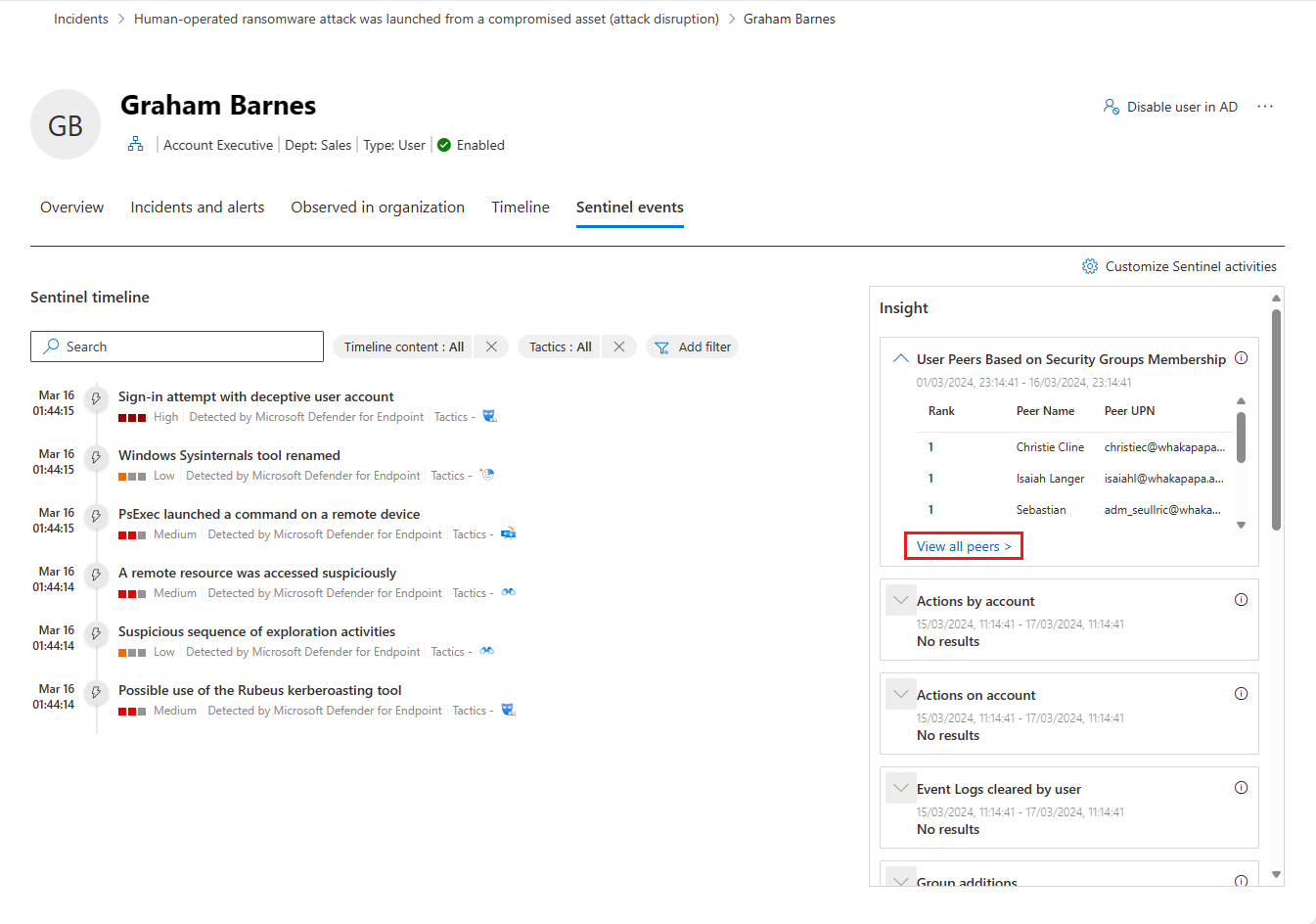

Sentinel-hændelser

Hvis din organisation har onboardet Microsoft Sentinel til Defender-portalen, findes denne ekstra fane på brugerenhedssiden. Under denne fane importeres enhedssiden Konto fra Microsoft Sentinel.

Sentinel-tidslinje

Denne tidslinje viser beskeder, der er knyttet til brugerobjektet. Disse beskeder omfatter dem, der vises under fanen Hændelser og beskeder , og dem, der er oprettet af Microsoft Sentinel fra tredjepartsdatakilder, der ikke er Fra Microsoft.

Denne tidslinje viser også bogmærker for jagter fra andre undersøgelser, der refererer til denne brugerenhed, brugeraktivitetshændelser fra eksterne datakilder og usædvanlig adfærd, der er registreret af Microsoft Sentinels regler for uregelmæssigheder.

Indsigt

Objektindsigt er forespørgsler, der er defineret af Microsofts sikkerhedsforskere for at hjælpe dig med at undersøge mere effektivt og effektivt. Disse indsigter stiller automatisk de store spørgsmål om dit brugerobjekt, hvilket giver værdifulde sikkerhedsoplysninger i form af tabeldata og diagrammer. Indsigterne omfatter data vedrørende logon, gruppetilføjelser, uregelmæssigheder m.m. og omfatter avancerede algoritmer til maskinel indlæring for at registrere unormal adfærd.

Følgende er nogle af de viste indsigter:

- Bruger-peers baseret på medlemskab af sikkerhedsgrupper.

- Handlinger efter konto.

- Handlinger på kontoen.

- Hændelseslogge er ryddet af brugeren.

- Gruppetilføjelser.

- Unormalt højt antal office-handlinger.

- Ressourceadgang.

- Unormalt højt antal Azure-logonresultater.

- UEBA-indsigt.

- Brugeradgangstilladelser til Azure-abonnementer.

- Trusselsindikatorer relateret til brugeren.

- Visningslisteindsigt (prøveversion).

- Windows-logonaktivitet.

Indsigterne er baseret på følgende datakilder:

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (Microsoft Entra ID)

- SigninLogs (Microsoft Entra ID)

- OfficeActivity (Office 365)

- BehaviorAnalytics (Microsoft Sentinel UEBA)

- Impuls (Azure Monitor Agent)

- CommonSecurityLog (Microsoft Sentinel)

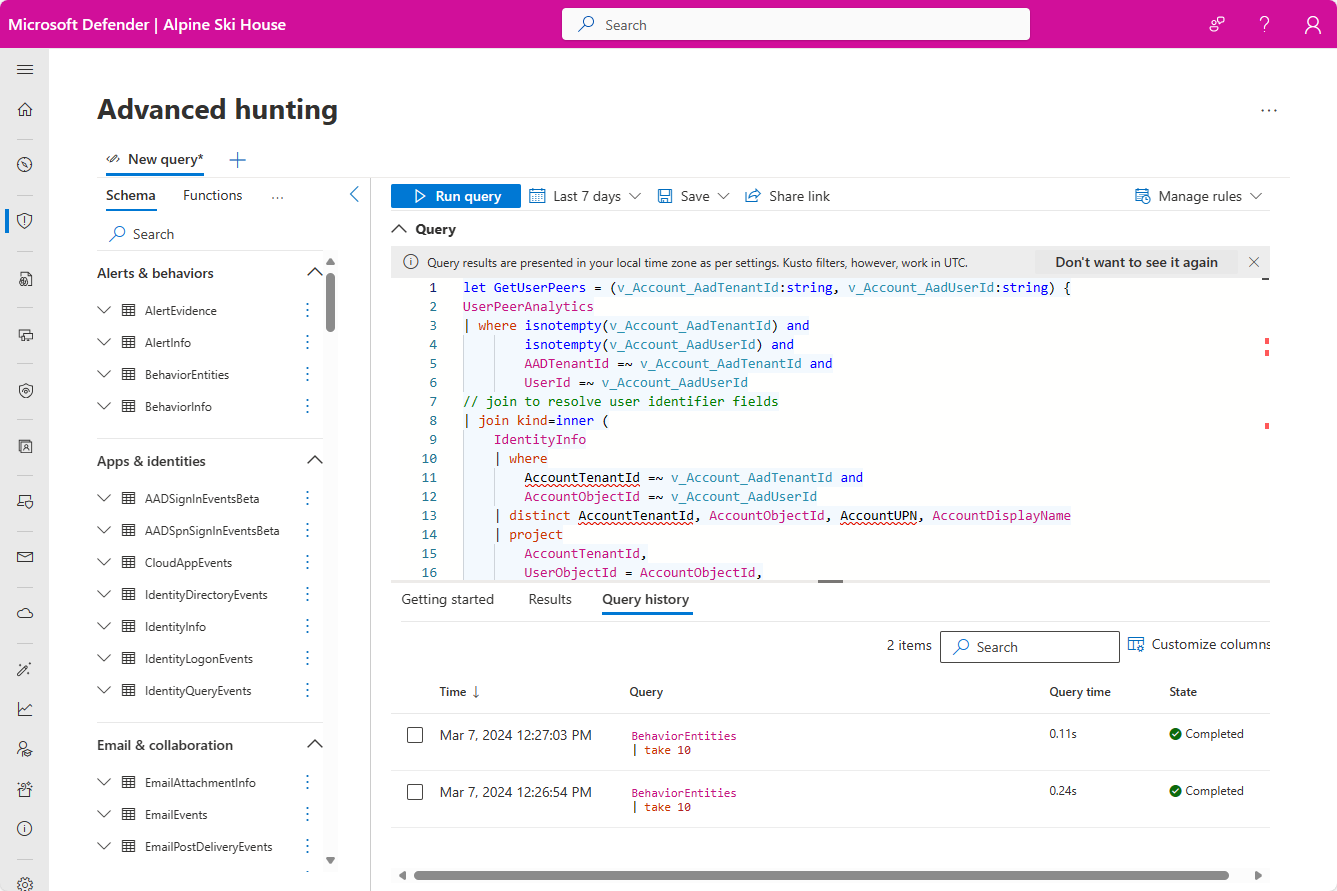

Hvis du vil udforske noget af indsigterne yderligere i dette panel, skal du vælge det link, der ledsager indsigten. Linket fører dig til siden Avanceret jagt , hvor den forespørgsel, der ligger til grund for indsigten, vises sammen med dens rå resultater. Du kan ændre forespørgslen eller analysere ned i resultaterne for at udvide din undersøgelse eller bare tilfredsstille din nysgerrighed.

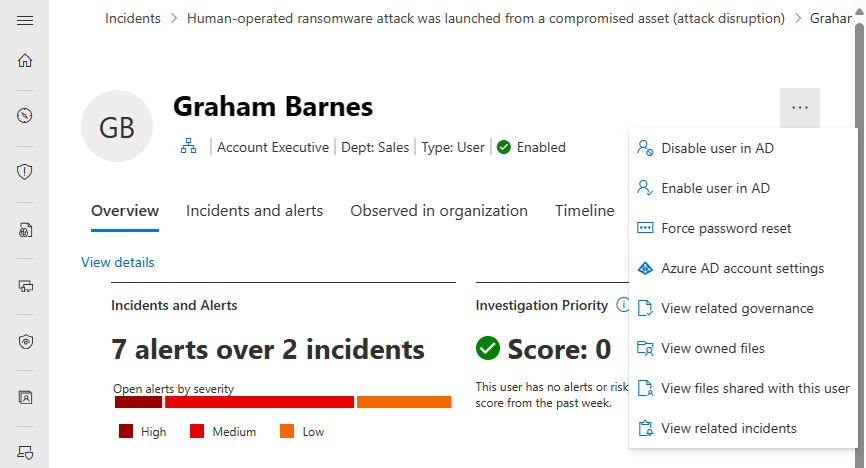

Afhjælpningshandlinger

På siden Oversigt kan du udføre disse yderligere handlinger:

- Aktivér, deaktiver eller afbryd brugeren i Microsoft Entra ID

- Direkte bruger til at udføre visse handlinger, f.eks. kræve, at brugeren logger på igen eller gennemtvinger nulstilling af adgangskode

- Nulstil score for undersøgelsesprioritet for brugeren

- Få vist Indstillinger for Microsoft Entra-konto, relateret styring, brugerens ejede filer eller brugerens delte filer

Du kan få flere oplysninger under Afhjælpningshandlinger i Microsoft Defender for Identity.

Næste trin

Fortsæt din undersøgelse efter behov i forbindelse med igangværende hændelser.

Se også

- Oversigt over hændelser

- Prioriter hændelser

- Administrer hændelser

- Oversigt over Microsoft Defender XDR

- Slå Microsoft Defender XDR til

- Enhedsenhedsside i Microsoft Defender

- Enhedsside for IP-adresse i Microsoft Defender

- Microsoft Defender XDR-integration med Microsoft Sentinel

- Forbind Microsoft Sentinel med Microsoft Defender XDR

Tip

Vil du vide mere? Kontakt Microsoft Security-community'et i vores Tech Community: Microsoft Defender XDR Tech Community.

Feedback

Kommer snart: I hele 2024 udfaser vi GitHub-problemer som feedbackmekanisme for indhold og erstatter det med et nyt feedbacksystem. Du kan få flere oplysninger under: https://aka.ms/ContentUserFeedback.

Indsend og få vist feedback om